[過去記事](https://www.security-next.com/monthlyarchive) [メルマガ](https://www.security-next.com/mag2)

###### \[Security NEXT Special PR\]

## 【特別企画】使える「脅威インテリジェンス」とは - 単なる情報ソースで終わらせないために

近年巧妙化の一途をたどっているサイバー攻撃。時間をかけて組織周辺を調査し、流出したアカウント情報や機器の脆弱性などの「弱み」につけ込み内部へ侵入するケースが増えている。役員の身辺情報を調べ、ソーシャルエンジニアリングを用いた手口もある。

また内部への侵入を狙った攻撃だけではない。「著名ブランド」に便乗してユーザーをだますフィッシング攻撃も、オンラインサービスを展開する企業にとっては厄介な存在だ。最近も証券会社を標的とした攻撃が話題となったばかりだが、銀行、クレジットカードといった金融、eコマース、クラウドサービスなど、多くの著名ブランドが標的とされており、攻撃は収束するどころか、拡大している。

そこで防御する側の企業や組織でも、サイバー攻撃やサイバー犯罪の発覚後に対処するのではなく、攻撃者の活動と見られる不穏な動きを事前に察知する「脅威インテリジェンス(Threat Intelligence)」の活用に関心が集まっている。攻撃者の動向、周辺環境などを監視し、把握することで攻撃される前に対策へ動き、リスクの低減を図る試みだ。

ただ「脅威インテリジェンス」とひと口にいっても、さまざまなサービスが提供されている。多くはサーフェスウェブはもちろん、ダークウェブなども監視対象として関連情報を探し出し、アラートを発信するサービスだ。

とはいえ、世の中には信頼性に欠けた真偽不明の膨大な攻撃情報が出回る。脅威インテリジェンスを活用したとしても、大量のアラートで埋め尽くされてしまえば、そこから本当に危険なものを見つけ出すのは難しくなる。

Guilherme Mendes氏

攻撃者側も「脅威インテリジェンス」を使って防御側に情報収集されていることを把握しているため、裏をかいて陽動に悪用される可能性もある。溢れかえる情報にむしろ振り回されてしまわないかも気になるところだろう。

こうした「脅威インテリジェンス」を、企業はどのように有効活用していけばよいのだろうか。

今回は、米国に本社を置き、ヨーロッパや南米を中心に「脅威インテリジェンスサービス」を展開するAxur USAとAxurカナダでCEOを務めるGuilherme Mendes氏に、この話題のサービスとどのように向き合い、有効に活用すればよいのか、ポイントについて話を聞いた。

## 「見張り塔」としての役割を理解することが重要

海外では金融やeコマースサイトで「脅威インテリジェンスサービス」が導入されるケースが多い。背景には「ブランドの保護を重要視している点が挙げられる」と同氏はいう。事業の性質上、金融やeコマースサイトは顧客との大量のやり取りが発生する。そのため攻撃者に狙われやすく、ブランドが脅威にさらされることも多い。

そこで周辺にどのような脅威が存在しているのかを把握するために、「脅威インテリジェンス」を活用しているわけだ。孫子の兵法書にある「敵を知り己を知れば百戦殆からず」といった言葉もあるとおり、敵の動きを事前に把握しておくことの重要性を同氏は指摘した。

[PAGE 2](https://www.security-next.com/171616/2)

一方で「脅威インテリジェンス」にいきなり投資するのは賢い選択ではないと強調。組織ではさまざまなセキュリティ対策へ取り組む必要があるが、「脅威インテリジェンス」は組織を守る上で基礎的な対策とは言い難い。組織内での基本的な対策がどのように実施されているかを確認した上で導入すべきだと話す。まさに「己を知ること」もポイントなのである。

つまり「ファイアウォール」をはじめとする組織のネットワークの防護、「EDR」などのエンドポイント対策、外部より狙われる「攻撃対象領域」を把握、管理する「ASM」など、まず基本的な対策がしっかりと行われていることが重要だと指摘する。

「脅威インテリジェンス」は組織の見張り塔として活躍する。自組織を固め、敵を知ることで最大の防御となる

「城の防護を想像してみてほしい。ファイアウォールやASMのような外部からの攻撃に備えた対策、内部における異常を検知して排除するEDRのような対策がなければ、そもそも城を敵から守ることはできない(同氏)」。

「脅威インテリジェンスは、城における『見張り塔』だ。高いところから、城外の動きを監視し、攻撃が始まる前に敵の動きを把握することに意味がある」と述べ、しっかりと防護を固めた上で活用していく必要があると説明した。

## 情報が多いだけの「脅威インテリジェンス」は負担に

では、基本的な対策を固めた上で、「脅威インテリジェンス」を効果的に導入、活用していこうとするなら、どのような点に注意すればよいのだろうか。

まず組織として「脅威インテリジェンス」を導入する目的を明確化しておくことが、有効活用する上で重要だと述べる。「ランサムウェア」をはじめとするAPT攻撃への対策なのか、攻撃の標的となりうる「脆弱性の把握」なのか、ブランドの悪用に対する早期警戒なのか、そのようなゴールをあらかじめ明確にしておく。

そもそも「脅威インテリジェンス」を有効に活用するには、セキュリティ担当者に一定の知識が求められる。リスクを把握しても、情報に対して正しい判断ができなければ宝の持ち腐れとなってしまうからだ。目標を設定しておけば、大量のデータから必要とされるものを選出しやすくなるし、情報を活かす組織づくりを行うことが、「脅威インテリジェンス」の有効活用につながる。

[PAGE 3](https://www.security-next.com/171616/3)

また単純な「情報量」でサービスの良し悪しを判断できないのも「脅威インテリジェンス」のひとつの特徴であり、悩みどころだ。

無論、大量のソースから脅威につながるものを収集する能力は重要となるが、フィルタをかけず品質が低いものまで大量に警告されては、貴重なセキュリティチームのリソースを浪費してしまい、本来求める効果を得られないどころか、むしろ対策への支障が生じることになりかねず、本末転倒となってしまう。

大量の情報から必要なものをある程度フィルタリングやスクリーニングを行い、利用者の負荷を小さくすることも「脅威インテリジェンス」を現実的に長く活用していく上で大きなポイントとなる。

「脅威インテリジェンス」を、単独で機能する「スタンドアロン」のサービスと捉えている人も多いが、そういう場合は認識を改めたほうが良いとも話す。

例えば、情報漏洩対策のような他のセキュリティソリューションと自動で連携できる、プラットフォーム上で脅威の排除を実施できるというしくみがあれば、「脅威インテリジェンス」をさらに有効活用できる。

組織としてリスクに対し、どのようなアクションを取るのかという視点を持ち、十分な管理体制と「テイクダウン」などの脅威への対策をセットにして考えることで、目的に則したソリューションの選定にもつながる。

## 単なる情報ではなく、いかに負担なく対策と連携できるか

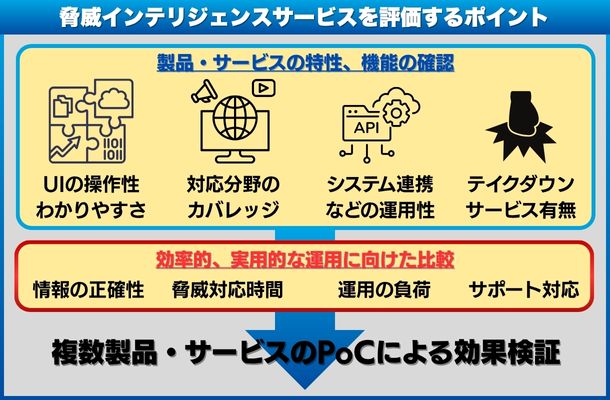

「脅威インテリジェンス」の選定にあたり、もう少し具体的な評価項目を探るとどのようなものがあるか。

ひとつは、わかりやすいインタフェースが用意されているかが、重要だろう。脅威情報を把握し、リスクの判断を行い、対策の優先順位をつけて対応するには、十分な情報や直観的なインタフェースが欠かせない。

また対応する脅威情報のカバレッジもチェックしておこう。「SNS」や「フィッシング」「アプリ」「ダークウェブ」といった領域をどこまで監視対象にしているか、業界ニーズなどとサービスがマッチングしているかという点も確認すると安心だ。

流出したアカウント情報の調査、フィッシングに対する「ブランド」の保護、企業の役員の個人情報の保護など、自社の目的、業務内容に応じたカバレッジが用意されているかも見ておきたい。グローバルにサービスを展開している場合は、ジオロケーションへの対応も確認しておく。

[PAGE 4](https://www.security-next.com/171616/4)

発見した脅威に対して何らかのアクションをプラットフォーム上で取ることができるのかも差別化のポイント。APIによる他セキュリティソリューションとの連携、「テイクダウン」サービスの有無といった付加サービスもチェックしておくとよいだろう。

「脅威インテリジェンス」を導入する場合、「投資対効果(ROI)」をどのように捉えるかは、難しい問題だ。企業への侵入やフィッシングのような攻撃が行われることによって、業務が停止したりブランドや顧客の信頼を毀損するケースもあるが、未然に抑えるためのコストをいかに評価するか。

攻撃者は闇夜にまぎれ、できるだけ気が付かれないよう活動し、攻撃を展開する。「脅威インテリジェンス」は、暗闇に隠れる攻撃をあぶり出す「暗視ゴーグル」の性能が問われているとも言える。どこまで危険を見渡せ、事前の対策ができるかが評価の鍵になる。

ROIを具体的に検討するためにも、「偽陽性率」を抑えるための情報の正確性、運用上の負荷、「テイクダウン」や「脆弱性の把握」に要する時間といった比較項目を事前に用意しておき、実際にサービスの「PoC」を実施して、自組織とのマッチングや得られる効果を実際に確認し、KPIを設定しておきたい。

## 自動「テイクダウン」をどうやって実現しているのか

今回インタビューに応えた「Axur」が、TwoFiveと協力して提供する脅威インテリジェンスサービス「PHISHNET/25 Axur」は、7000以上のダークウェブを追跡するなどカバレッジの大きさに加え、プラットフォーム上から「テイクダウン」の依頼が可能となっていることが大きな特徴となっている。

プラットフォーマーとのAPI連携により、年間50万件以上のテイクダウンを実施。不正なコンテンツの排除までの中央値は9時間、テイクダウンの成功率は98.9%をアピールしている。

一般にテイクダウンにはかなりの時間を要するイメージもあるが、さまざまなプラットフォーム上の脅威情報を排除したりサイトのテイクダウンを行う時間を、同社はどのようにして短縮しているのだろうか。

同社が事前に大手プラットフォーマーと同意を取り付けていることも背景にあるが、同氏によれば「単なる同意だけでは早期のテイクダウンを実現できない」と話す。

というのも、「不正サイト」などの対応方針はサービスやプロバイダによって異なり、提出を求める情報もそれぞれ異なるからだ。同社では報告先ごとに異なる提出情報のノウハウを蓄積。それぞれに最適な情報をAIによって自動で生成、提出することにより時間短縮を実現しているという。

だが「防弾ホスティングサービス」のように、外部からのテイクダウンへの協力要請を一切聞き入れないケースもある。当然、サービス上のコンテンツを排除することは難しくなるが、こうした場合にはブラウザレベルの保護で対応している。

具体的にはセーフブラウジングを推進するグローバル規模の連携組織などへ報告することにより、「Firefox」「Chrome」をはじめとする主要ブラウザでアクセスした際に遮断されるよう対策を講じ、ユーザーが脅威にさらされないようリスクの低減を図っているという。

同氏は、導入事例としてフィッシングサイトの検知数が約9倍となる一方、ワークフローや判定の自動化を組み合わせることで、必要とされるリソースが従来の約40%に低下したケースもあったと説明。いかに問題の把握から、リスクの排除までの負担を減らせるかがポイントになると語る。

日本国内においては、パートナーとしてTwoFiveと連携。自動化で対応できないきめ細かい部分についても、TwoFiveが協力し、テイクダウンに向けた対応なども行っていく方針だ。

同氏は、「おもてなし」の精神で顧客との信頼性を築くことを大切にしているとも述べ、サービスの効果を実感してもらった上で、長く利用してもらいたいと話す。「すぐにサービスを導入するのではなく、サイドバイサイドでPoCを実施して他社サービスとも十分比較し、ぜひ効果を体験した上で導入を検討してもらえれば嬉しい」と語った。

(提供:TwoFive - 2025/07/14 )

### 関連リンク

- [TwoFive:PHISHNET/25 Axur](https://www.twofive25.com/service/phishnet25_axur.html)

- [TwoFive](https://www.twofive25.com/)

##### PR

#### 関連記事

[Interop Tokyo 2025が開催中 - 恒例企画「ShowNet」が人気](https://www.security-next.com/171339)

[国際作戦「チャクラV」でサポート詐欺を摘発 - 悪質ドメイン6.6万件閉鎖](https://www.security-next.com/171103)

[JNSA、生成AIの安全利用に向けて脅威や対策を整理](https://www.security-next.com/168705)

[JPCrypto-ISACが設立 - 暗号資産業界の情報共有など推進](https://www.security-next.com/168023)

[先週注目された記事(2025年3月2日〜2025年3月8日)](https://www.security-next.com/168000)

[IPA、「情報セキュリティ10大脅威 2025 組織編」の解説書を公開](https://www.security-next.com/167796)

[先週注目された記事(2025年2月23日〜2025年3月1日)](https://www.security-next.com/167749)

[侵入後に即攻撃するランサムウェア「Ghost」に注意 - 70カ国以上で被害](https://www.security-next.com/167445)

[先週注目された記事(2025年2月2日〜2025年2月8日)](https://www.security-next.com/167067)

[先週注目された記事(2025年1月26日〜2025年2月1日)](https://www.security-next.com/166815)