---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [中国政府のネット検閲「グレートファイアウォール」に対して一般市民はどのように対抗してきたのか?](https://gigazine.net/news/20250901-chinese-internet-censorship-great-firewall-history/)【GIGAZINE】(2025年09月01日)

---

> [!NOTE] この記事の要約(箇条書き)

- 中国には「グレートファイアウォール」(GFW)と呼ばれる大規模なネット検閲システムが存在し、政府にとって不都合な情報やサービスへのアクセスを制限している。

- マサチューセッツ工科大学のChengyuan Ma氏が、自身の経験に基づいて、一般市民がどのようにGFWに対抗してきたかを記録した。

- **中国のインターネット黎明期(1987年~1990年代後半):** インターネット利用者は少数で、技術的な制限は少なかった。

- **初期のGFWとVPN (1998年頃~2010年代初頭):**

- DNSスプーフィングを導入。外国のDNSサーバーやhostsファイルの利用で回避された。

- バックボーンのネットワークノードに特殊なハードウェアを導入し、ブラックリストのIPへの接続をRSTパケットで切断した。

- キーワードベースのフィルターを導入(当時はHTTPサイトが大半)。

- 標準プロトコルに基づくプロキシやVPNでの回避が比較的容易だった。

- **2010年代初頭の進化:**

- 検閲側がVPNのIPアドレスを積極的にブラックリストに登録し始めた。

- VPN Gateや、政治組織が運営するFreeGate、WujieといったVPNが利用された(政治宣伝は伴った)。

- **GoAgent:** Google App Engineインスタンスを使ったプライベートなプロキシノード構築が流行したが、2014年後半に閉鎖された。

- **VPNの終わりとShadowsocks:**

- GFWがVPN特有のトラフィックを検知して遮断するようにアップグレードされた。

- **Shadowsocks**が登場。アルゴリズムで事前設定されたキーとSocks5暗号化により、トラフィック識別の困難さを克服した。

- GFWはTCPパケット長やプロキシのアクティブ特定で検出を試みたが、ユーザーは難読化技術(HTTP、Skype、WeChatの模倣)を重ねた。

- オリジナルリポジトリは削除されたが、フォークが多数生まれた。

- **V2Rayの登場とHTTPS:**

- 2016年に**V2Ray**が登場。JSONベースの柔軟なプロキシアーキテクチャで、プロトコルやルーティングルールを細かく設定可能になり、参入障壁が下がった。

- **HTTPS**の普及が重要に。構造化されたコンテンツをランダムなバイトに変換し、検閲側がトラフィックの内容を特定することを困難にした。

- しかし、単一プロキシへの長時間の接続は「ニッチなHTTPSサイト訪問」として不審な動きと見なされ、特定される可能性がある。

> [!NOTE] 要約おわり

---

[メモ](https://gigazine.net/news/C7/)

[](https://i.gzn.jp/img/2025/09/01/chinese-internet-censorship-great-firewall-history/00.jpg)

中国には「 **[グレートファイアウォール](https://ja.wikipedia.org/wiki/%E3%82%B0%E3%83%AC%E3%83%BC%E3%83%88%E3%83%BB%E3%83%95%E3%82%A1%E3%82%A4%E3%82%A2%E3%82%A6%E3%82%A9%E3%83%BC%E3%83%AB)** 」と呼ばれる大規模なインターネット検閲システムが存在し、中国政府にとって都合の悪い情報やウェブサービスへのアクセスが禁じられています。中国の上海で生まれ育ち、記事作成時点ではアメリカのマサチューセッツ工科大学でコンピューターサイエンスを学んでいるChengyuan Ma氏が、一般市民がどのようにグレートファイアウォールに対抗してきたのかについて記しています。

**A Brief, Incomplete, and Mostly Subjective History of Chinese Internet censorship and its countermeasures**

**[https://danglingpointer.fun/posts/GFWHistory](https://danglingpointer.fun/posts/GFWHistory)**

[](https://danglingpointer.fun/posts/GFWHistory)

Ma氏は、自身が中国でインターネットを使っていたのとほぼ同じ期間にわたり、中国のグレートファイアウォールと自由を求める一般市民らが戦ってきたと語っています。しかし、技術的な両者の戦いや発展、その複雑な歴史についての完全な記録は確認できなかったため、自身の経験を元に書き記すことにしたと述べています。なお、あくまで記述はMa氏の主観的な記憶に頼ったもので、出来事が起きた年や詳細については不正確な部分もあるとのことです。

**◆中国のインターネット黎明(れいめい)期**

中国が初めてインターネットの世界に足を踏み入れたのは1987年のことで、1通の電子メールがドイツに送られました。そのメールには「万里の長城を越えれば、世界の隅々まで行くことができます」という文章が記されていたとのことで、このメールは一種の予言めいたものだったとMa氏は述べています。

これからおよそ12年間にわたり、中国におけるインターネット利用について技術的な制限はありませんでした。中国では長らく、コンピューターの高価さやその面倒くささにより、インターネットを利用できるのは少数派だったとのこと。

[](https://i.gzn.jp/img/2025/09/01/chinese-internet-censorship-great-firewall-history/01.jpg)

**◆初期のグレートファイアウォールとVPN**

中国では1998年(一説では2002年とも)に、国内のユーザーが特定のドメインにアクセスしようとした際、DNSサーバーが偽のIPアドレスを返す **[DNSスプーフィング](https://ja.wikipedia.org/wiki/DNS%E3%82%B9%E3%83%97%E3%83%BC%E3%83%95%E3%82%A3%E3%83%B3%E3%82%B0)** が導入されました。この回避策としては外国のDNSサーバーに切り替えるか、正しいホスト名を含む **[hosts](https://ja.wikipedia.org/wiki/Hosts)** ファイルを使用する方法があり、中国のインターネットフォーラムではさまざまなhostsファイルが共有されていたとのこと。Ma氏によると、これらの回避策は2010年代初頭まで、部分的には有効だったそうです。

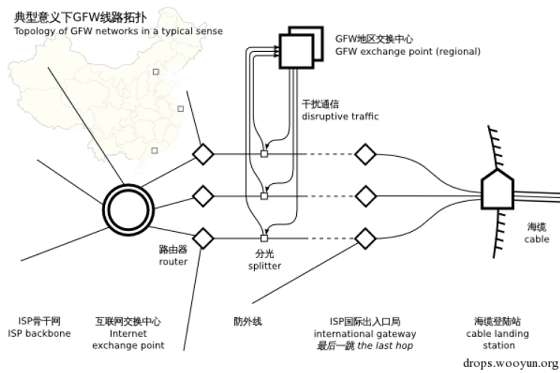

DNSスプーフィングだけでは不十分だと気付いた検閲側は、県境のルーターや海底ケーブルの **[陸揚局](https://cloud.watch.impress.co.jp/docs/wdc/1461169.html)** など、バックボーンのネットワークノードに特別なハードウェアデバイスを導入しました。これらのデバイスは **[ビームスプリッター](https://ja.wikipedia.org/wiki/%E3%83%93%E3%83%BC%E3%83%A0%E3%82%B9%E3%83%97%E3%83%AA%E3%83%83%E3%82%BF%E3%83%BC)** を介してネットワークトラフィックを傍受し、ブラックリストに掲載されたIPアドレスとの接続が確立されると、接続をリセットするための **[RSTパケット](https://e-words.jp/w/RST%E3%83%91%E3%82%B1%E3%83%83%E3%83%88.html)** を送信するという仕組みです。

以下が、ネットワークノードに特別なデバイスを取り付けた検閲手法を図示したもの。これらのデバイスが、グレートファイアウォールの初期のハードウェア基盤になったといわれています。

[](https://i.gzn.jp/img/2025/09/01/chinese-internet-censorship-great-firewall-history/02.png)

また、グレートファイアウォールはIPアドレスのブラックリストに加え、キーワードベースのフィルターも導入していました。これは、政府高官の名前やスキャンダルといった機密コンテンツを検知すると、接続をリセットするという仕組みです。当時は **[HTTPS](https://ja.wikipedia.org/wiki/HTTPS)** が普及しておらず、大半のウェブサイトが暗号化されていない **[HTTP](https://ja.wikipedia.org/wiki/HTTP)** で運営されていたため、この手法が可能だったとMa氏は解説しています。

当時のグレートファイアウォールはあくまで「不適切なコンテンツ」への直接的なアクセス遮断に重点を置いており、ユーザー側の回避策は考慮されていませんでした。そのため、ユーザーは標準プロトコルに基づくプロキシやVPNを使い、グレートファイアウォールを回避することが比較的容易だったそうです。Ma氏の経験によると、2014年の時点でもこうした簡易なソリューションがわずかながら機能していたとのこと。

**◆2010年代初頭**

しかし2010年代に入ると検閲側もVPN対策に乗り出し、積極的にVPNのIPアドレスをブラックリストに入れるようになりました。ユーザー側の回避策は長いVPNのリストを用意し、その中に少なくとも1つはブラックリストに載っていないVPNがあるように維持することでした。そんな中、筑波大学が主導するVPN中継サーバープロジェクトである **[VPN Gate](https://www.vpngate.net/ja/)** が、中国の自由を求めるユーザーにとって良い選択肢になっていたそうです。

また、中国政府に敵対する政治組織が運営するFreeGateやWujieといったVPNも人気がありました。これらの団体はやる気があり、資金も豊富だったため、信頼性が高かったとのこと。欠点としては、これらのVPNサービスを起動した際、常にブラウザから政治宣伝のホームページに誘導してきたことだとMa氏は述べています。

**◆GoAgent**

テクノロジーに精通したユーザーたちは、やがて「プライベートな外国のノードを使用する」という解決策を普及させました。これは、プライベートなプロキシサーバーを確立し、秘密にしておけば検閲側に気付かれることがないという考えに基づきます。そこでホスティングサービスとして人気だったのが **[GoAgent](https://en.wikipedia.org/wiki/GoAgent)** で、これを使えば誰もが独自の **[Google App Engine](https://ja.wikipedia.org/wiki/Google_App_Engine)** インスタンスを作成し、個人用のプロキシノードを取得できました。しかし残念ながら、2014年後半にGoAgentは中国政府の圧力を受けて閉鎖されたそうです。

[](https://i.gzn.jp/img/2025/09/01/chinese-internet-censorship-great-firewall-history/03.jpg)

**◆VPNの終わりとShadowsocks**

その後、グレートファイアウォールはアップグレードされ、VPNが使用する独特なトラフィックを検出することにより、VPNサービスの使用を検知してアクセスを遮断できるようになりました。この検閲手法はかなり強力で、多種多様なプロトコルが使用不可能になってしまいました。

このアップグレードを生き残った数少ないサービスのひとつが **[Shadowsocks](https://ja.wikipedia.org/wiki/Shadowsocks)** でした。これは、アルゴリズムによって事前設定されたキーを使い、 **[Socks5](https://ja.wikipedia.org/wiki/SOCKS)** で暗号化された通信を可能にするもので、トラフィックパターンを識別するのが非常に難しかったとのこと。Ma氏はShadowsocksについて、グレートファイアウォールのような敵対者を積極的に考慮した初のプロトコルファミリーといえると指摘しています。

これに対しグレートファイアウォールは、Shadowsocksの暗号化でも変化しない「 **[TCPパケット](https://wa3.i-3-i.info/word12598.html)** の長さ」に着目することで検出を試みました。さらに、後のバージョンでShadowsocksが送信するメッセージにランダムなパケットを追加するようにすると、検閲側はShadowsocksのプロキシを積極的に特定する方法を採用したとのこと。

中国のユーザーはShadowsocksの上にさまざまな難読化技術を施し、HTTP・Skype・WeChatなどの一般的なプロトコルを模倣する方法も考案されました。オリジナルのShadowsocksリポジトリは政府の圧力によって一度は削除されましたが、人々はそのフォークを次々と生み出し、検閲回避に活用してきたとのこと。Ma氏は、「過去10年間にわたり、Shadowsocksは中国のプロキシコミュニティにおいて非常に大きな影響力を持ってきました」と述べています。

[](https://i.gzn.jp/img/2025/09/01/chinese-internet-censorship-great-firewall-history/04.jpg)

**◆V2Rayの登場とHTTPS**

2016年に登場した **[V2Ray](https://www.sompocybersecurity.com/column/glossary/v2ray)** は、グレートファイアウォールを回避したいユーザーにとってのゲームチェンジャーになりました。V2RayにはJSONベースの柔軟で細やかなプロキシアーキテクチャの制御システムが搭載されており、「システムに入るインバウンドプロトコル」「フィルタリングされるルーティングルール」「最終的に送信するアウトバウンドプロトコル」をすべて設定可能でした。この拡張性は以前のプロキシ設定システムと比較して、目を見張るものだったとのこと。

その後もV2Rayとその後継となるフレームワークはプロキシのエコシステムを多様化して、ユーザーエクスペリエンスを向上させて、新規ユーザーの参入障壁を下げてきました。プロキシの組み合わせの膨大さはグレートファイアウォールにとっても大きな課題でしたが、アウトバウンド/インバウンドプロトコルのプロトコル自体は弱点であり、グレートファイアウォールがすべてのプロトコルを識別できれば遮断されてしまいます。

そこで登場したのがHTTPSです。これによって構造化されたコンテンツを、統計的にはランダム再生されたものと区別が付かないバイトに変換できるようになり、任意のトラフィックをプロキシ化してHTTPSで暗号化すれば、検閲側がバイトを見ただけでは内容を特定不可能になりました。また、HTTPS暗号化に伴うコンピューティングのコストを抑える方法も考案され、CPUパフォーマンスがプロキシのボトルネックになることもほとんどなくなったそうです。

とはいえ、HTTPS暗号化ですべての問題が解決するというわけではありません。多くのユーザーは長期間にわたり、単一のプロキシサーバーにしか接続しませんが、これは検閲側から見ると「ニッチなHTTPSサイトを何時間も訪問し続けている」ということになります。こうした不審な動きを検出することで、検閲を回避しているユーザーを特定することは可能だとのことです。

なお、ソーシャルニュースサイトのHacker Newsでは「 **[インドネシアでVPNがブロックされた](https://news.ycombinator.com/item?id=45054260)** 」という話題に関連してMa氏のブログが言及されました。このHacker Newsユーザーは、「中国在住者として、中国人が用いる手法がここでほとんど言及されていないのは少し驚きです」と述べ、中国の経験がインドネシアの人々にも役立つかもしれないとアドバイスしました。

**As someone based in China, it's a bit surprising that techniques used by Chinese... | Hacker News**

**[https://news.ycombinator.com/item?id=45056420](https://news.ycombinator.com/item?id=45056420)**

[](https://news.ycombinator.com/item?id=45056420)

この記事のタイトルとURLをコピーする

**・関連記事**

**[中国のグレート・ファイアウォールが1時間以上にわたり外部との通信を遮断 - GIGAZINE](https://gigazine.net/news/20250825-china-gfw-block-all-https)**

**[中国のネット検閲「グレートファイアウォール」による「暗号化された通信の検閲」を回避する試み - GIGAZINE](https://gigazine.net/news/20230709-china-great-firewall-encrypted-traffic)**

**[中国で地域的な検閲が強化されたか、河南省でのインターネットのブロックが他地域の10倍に急増 - GIGAZINE](https://gigazine.net/news/20250527-internet-censorship-china)**

**[中国の「金盾」を追跡する「GFWeb」が公開されChatGPTなどのAIサイトをいつから検閲していたのかが判明 - GIGAZINE](https://gigazine.net/news/20240925-gfweb-measuring-china-web-censorship)**

**[中国のグレートファイアウォールは31万個以上のドメインをブロックしていると判明 - GIGAZINE](https://gigazine.net/news/20210713-china-great-firewall-study)**

**[中国のネット検閲システム「グレートファイアウォール」の仕組み - GIGAZINE](https://gigazine.net/news/20130808-great-firewall-infographic)**

**[中国で自由なネットを可能にしていたVPNを当局が「違法」扱いに方針を転換、現地の日本人にも衝撃 - GIGAZINE](https://gigazine.net/news/20170124-china-vpn-illegal)**

**[中国代表なのにInstagramを使用できるアメリカ生まれの金メダリストが「誰でもVPNを使える」と投稿して非難を浴びる - GIGAZINE](https://gigazine.net/news/20220214-eileen-gu-vpn-china-fury)**

**・関連コンテンツ**

- [](https://gigazine.net/news/20110322_china_blocking_gmail/)

[中国政府がGoogleのGmailへのアクセスやメール送信を妨害中](https://gigazine.net/news/20110322_china_blocking_gmail/)

- [](https://gigazine.net/news/20211206-kax17-running-malicious-tor-servers/)

[匿名通信システム「Tor」ネットワークで悪意ある大量のサーバーを実行する「KAX17」とは?](https://gigazine.net/news/20211206-kax17-running-malicious-tor-servers/)

- [](https://gigazine.net/news/20210511-tor-exit-relay-tracking/)

[ハッカーが匿名通信「Tor」に悪意のあるノードを追加し通信を傍受](https://gigazine.net/news/20210511-tor-exit-relay-tracking/)

- [](https://gigazine.net/news/20201120-cloudflare-sad-dns/)

[最新鋭のサイバー攻撃「SAD DNS」についてCloudflareが解説、その巧妙な手口とは?](https://gigazine.net/news/20201120-cloudflare-sad-dns/)

- [](https://gigazine.net/news/20200928-iran-censorship-internet-satellite-dishes/)

[インターネットの検閲を回避するために使われる「古典的な道具」とは?](https://gigazine.net/news/20200928-iran-censorship-internet-satellite-dishes/)

- [](https://gigazine.net/news/20220519-china-internet-censors-locations/)

[SNSの投稿にユーザーの位置情報を表示するインターネット検閲を「偽情報と戦うため」という大義名分のもと中国が拡大中](https://gigazine.net/news/20220519-china-internet-censors-locations/)

- [](https://gigazine.net/news/20161117-poison-tap-hacking/)

[わずか1分でロックされたPCに挿すだけでバックドアを作るたった600円のハッキングデバイス「PoisonTap」が登場](https://gigazine.net/news/20161117-poison-tap-hacking/)

- [](https://gigazine.net/news/20240313-tor-webtunnel-mimic-https-traffic/)

[Tor接続の検閲を回避するためにHTTPS接続を模倣するブリッジ「WebTunnel」のリリースが正式発表される](https://gigazine.net/news/20240313-tor-webtunnel-mimic-https-traffic/)

in [メモ](https://gigazine.net/news/C7/), [ソフトウェア](https://gigazine.net/news/C4/), [ネットサービス](https://gigazine.net/news/C5/), [セキュリティ](https://gigazine.net/news/C14/), Posted by log1h\_ik

You can read the machine translated English article **[How have ordinary citizens resisted the …](https://gigazine.net/gsc_news/en/20250901-chinese-internet-censorship-great-firewall-history)**.