---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [脆弱性対策情報データベースJVN iPediaの登録状況 [2025年第3四半期(7月〜9月)] | 情報セキュリティ](https://www.ipa.go.jp/security/reports/vuln/jvn/ipedia2025q3.html)【IPA】(2025年10月15日)

---

> [!NOTE] この記事の要約(箇条書き)

- 独立行政法人情報処理推進機構(IPA)は、2025年第3四半期(7月~9月)の脆弱性対策情報データベース「JVN iPedia」の登録状況を公開しました。

- 日本語版JVN iPediaへの新規登録件数は10,869件で、累計登録件数は253,767件になりました。そのうち、NVDからの情報が10,410件を占めます。

- 英語版JVN iPediaへの新規登録件数は55件で、累計登録件数は3,071件になりました。

- 今四半期に登録された脆弱性の種類別では、CWE-79(クロスサイトスクリプティング)が1,196件と最も多く、次いでCWE-74(インジェクション)が899件でした。

- 2025年に登録された脆弱性対策情報のうち、CVSSv2の深刻度レベル2以上が92.4%を占めています。CVSSv3では「警告」が45.5%、「重要」が36.6%、「緊急」が16.0%です。

- 製品の種類別では「アプリケーション」に関する脆弱性対策情報が最も多く、全体の約71.5%(21,507件)を占めました。

- 産業用制御システムに関する脆弱性対策情報は累計で7,950件登録されています。

- 今四半期の製品別登録件数上位は、Qualcomm component(1,299件)、Linux Kernel(331件)、Microsoft Windows Server 2025(322件)でした。

- アクセスが多かったJVN iPediaの脆弱性対策情報上位20位は、すべて脆弱性対策情報ポータルサイトJVNで公開された情報でした。

- 国内製品開発者からの情報でアクセスが多かったのは、「JP1/ServerConductor/Deployment Manager におけるクリックジャッキング脆弱性(JVNDB-2025-001244)」が1位でした。

> [!NOTE] 要約おわり

---

情報セキュリティ

## 脆弱性対策情報データベースJVN iPediaの登録状況 \[2025年第3四半期(7月〜9月)\]

公開日:2025年10月15日

最終更新日:2025年10月15日

独立行政法人情報処理推進機構

## 1\. 2025年第3四半期 脆弱性対策情報データベース JVN iPediaの登録状況

脆弱性対策情報データベース「 [JVN iPedia 別ウィンドウで開く](https://jvndb.jvn.jp/) 」は、ソフトウェア製品に関する脆弱性対策情報を2007年4月25日から日本語で公開しています。システム管理者が迅速に脆弱性対策を行えるよう、1)国内のソフトウェア開発者が公開した脆弱性対策情報、2)脆弱性対策情報ポータルサイトJVN(注釈1)で公表した脆弱性対策情報、3)米国国立標準技術研究所NIST(注釈2)の脆弱性データベース「NVD(注釈3)」が公開した脆弱性対策情報を集約、翻訳しています。

### 1-1. 脆弱性対策情報の登録状況

**脆弱性対策情報の登録件数の累計は253,767件**

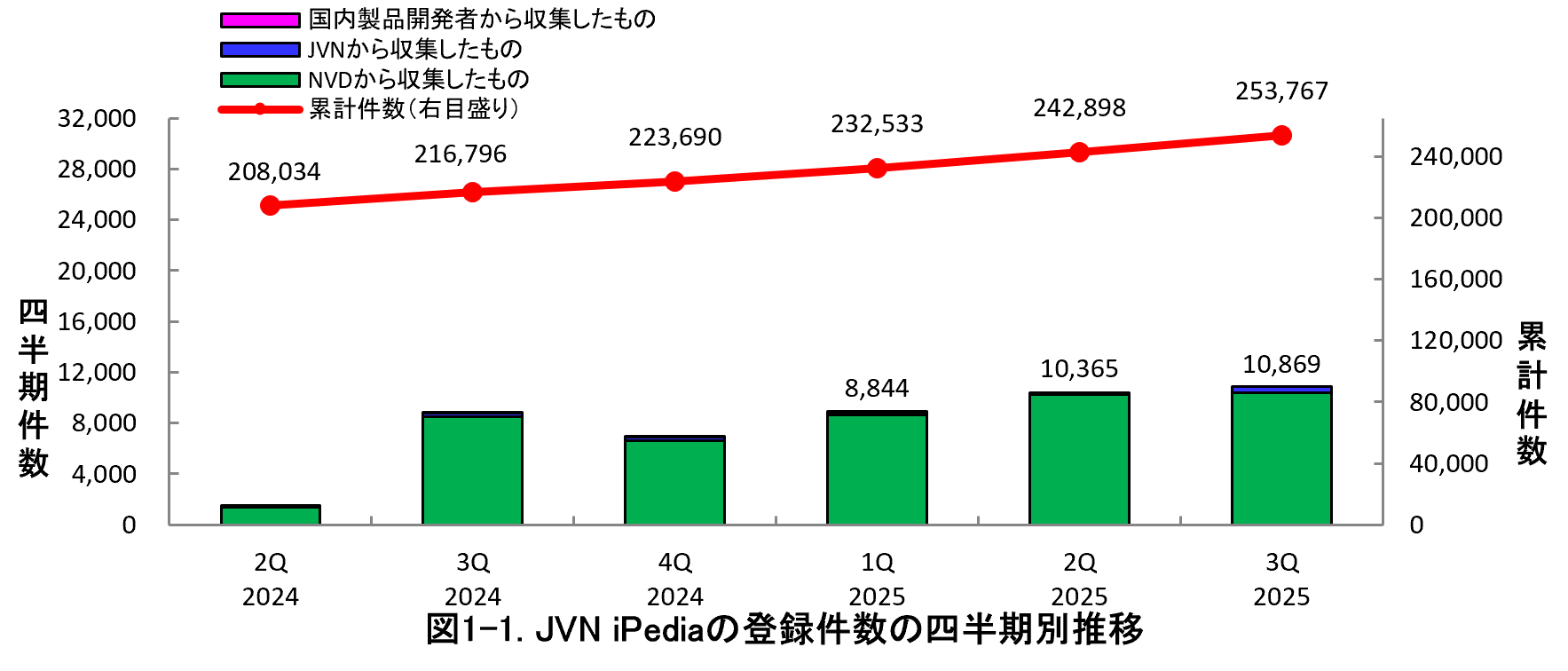

2025年第3四半期(2025年7月1日から9月30日まで)にJVN iPedia日本語版へ登録した脆弱性対策情報は表1-1の通りとなり、2007年4月25日にJVN iPediaの公開を開始してから本四半期までの、 **脆弱性対策情報の登録件数の累計は253,767件になりました** (表1-1、図1-1)。

また、JVN iPedia英語版へ登録した脆弱性対策情報は表1-2の通り、累計で3,071件になりました。

| 情報の収集元 | 登録件数 | 累計件数 |

| --- | --- | --- |

| 国内製品開発者 | 0件 | 291件 |

| JVN | 459件 | 16,906件 |

| NVD | 10,410件 | 236,570件 |

| 計 | **10,869 件** | **253,767 件** |

| 情報の収集元 | 登録件数 | 累計件数 |

| --- | --- | --- |

| 国内製品開発者 | 0件 | 294件 |

| JVN | 55件 | 2,777件 |

| 計 | **55件** | **3,071件** |

-

図1-1. JVN iPediaの登録件数の四半期別推移

## 2\. JVN iPediaの登録データ分類

### 2-1. 脆弱性の種類別件数

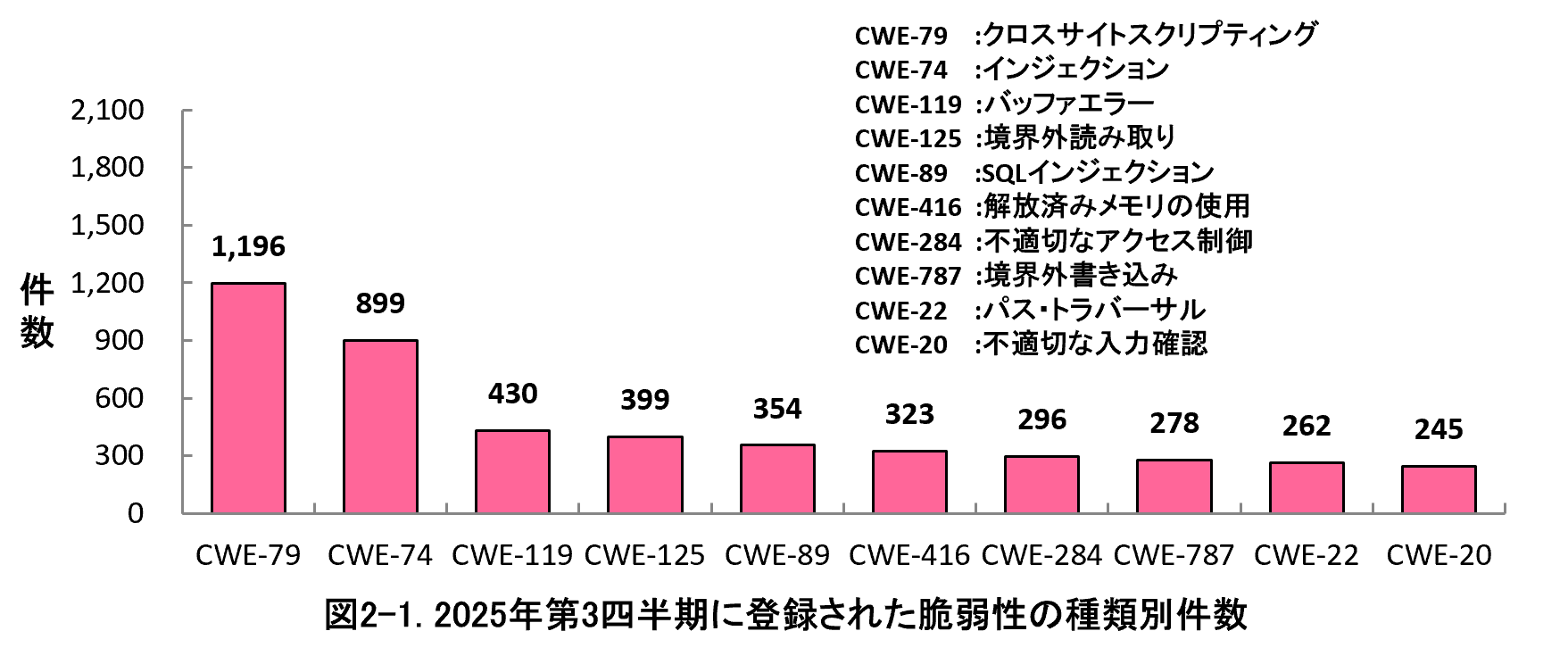

図2-1は、2025年第3四半期(7月~9月)にJVN iPediaへ登録した脆弱性対策情報を、共通脆弱性タイプ一覧(CWE)によって分類し、件数を集計したものです。

集計結果は件数が多い順に、CWE-79(クロスサイトスクリプティング)が1,196件、CWE-74(インジェクション)が899件、CWE-119(バッファエラー)が430件、CWE-125(境界外読み取り)が399件、CWE-89(SQLインジェクション)が354件でした。最も件数の多かったCWE-79(クロスサイトスクリプティング)は、悪用されると偽のウェブページが表示されたり、情報が漏えいしたりするおそれがあります。

製品開発者は、ソフトウェアの企画・設計段階から、脆弱性の低減に努めることが求められます。IPAではそのための資料やツールとして、開発者が実施すべき脆弱性対処をまとめた資料「 **脆弱性対処に向けた製品開発者向けガイド** (注釈4)」、開発者や運営者がセキュリティを考慮したウェブサイトを作成するための資料「 **安全なウェブサイトの作り方** (注釈5)」、脆弱性の仕組みを実習形式や演習機能で学ぶことができる脆弱性体験学習ツール「 **AppGoat** (注釈6)」などを公開しています。

-

図2-1.2025年第3四半期に登録された脆弱性の種類別件数

### 2-2. 脆弱性に関する深刻度別割合

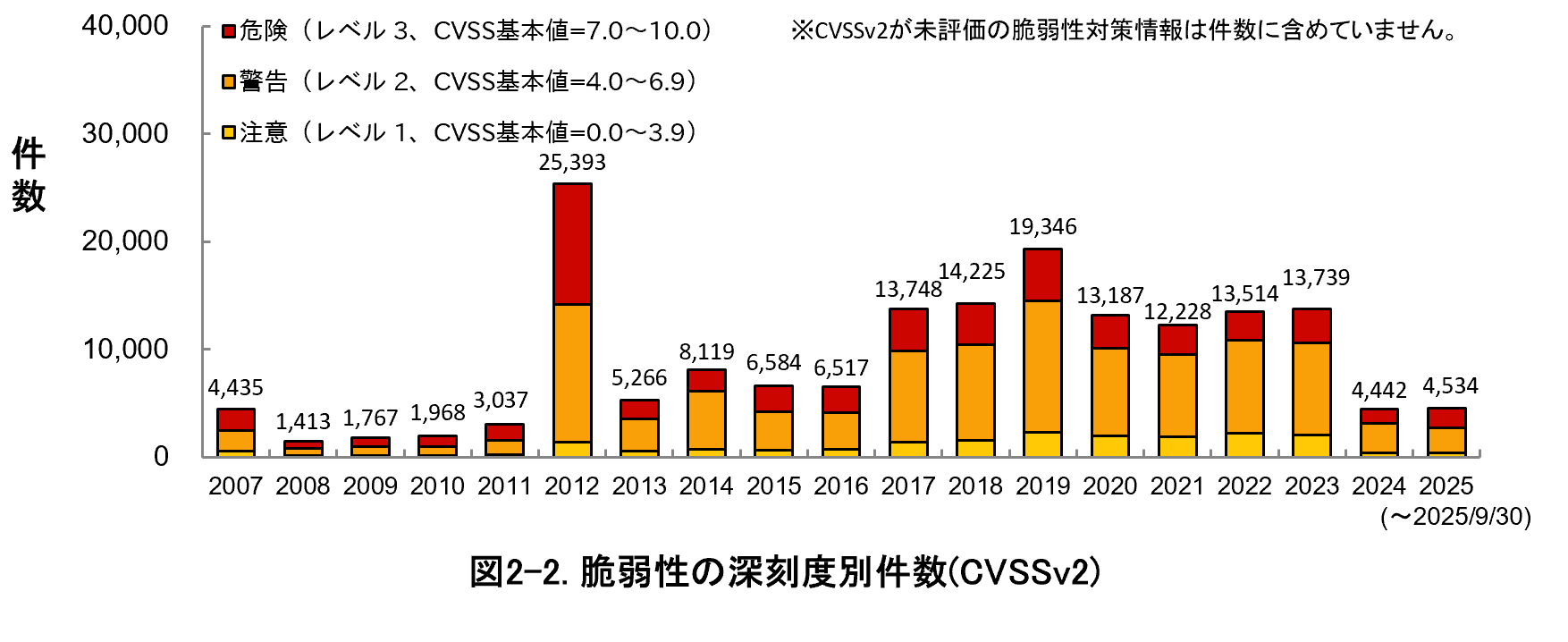

図2-2はJVN iPediaに登録済みの脆弱性対策情報をCVSSv2の値に基づいて深刻度別に分類し、登録年別にその推移を示したものです。2025年にJVN iPediaに登録した脆弱性対策情報は深刻度別に、レベル3が全体の41.1%、レベル2が51.3%、レベル1が7.6%となっており、情報の漏えいや改ざんされるような危険度が高い脅威であるレベル2以上が92.4%を占めています。

なお、2024年よりJVN iPediaにおけるCVSSv2の登録件数が大幅に減少した理由は、JVN iPediaの情報収集元であるNVDにおいてCVSSv2の評価が積極的には行われていない(注釈7)ためです。

-

図2-2.脆弱性の深刻度別件数(CVSSv2)

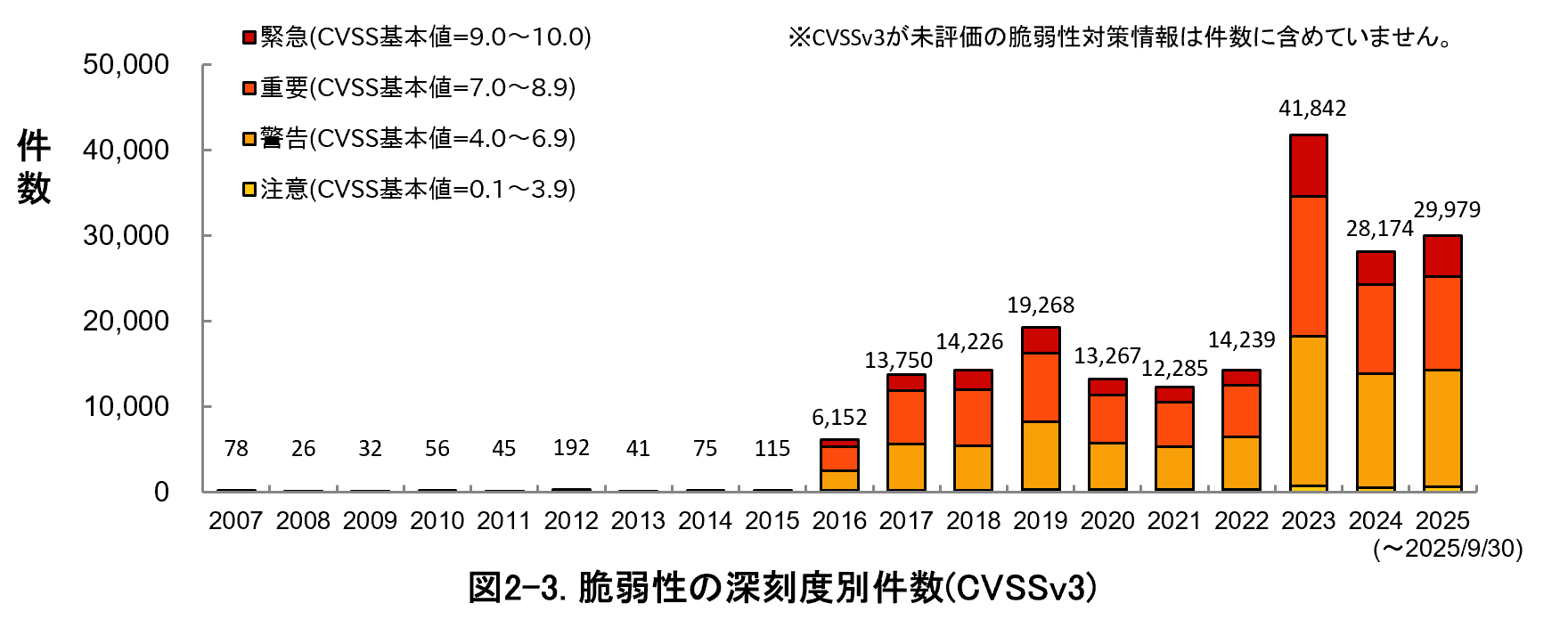

図2-3はJVN iPediaに登録済みの脆弱性対策情報をCVSSv3の値に基づいて深刻度別に分類し、登録年別にその推移を示したものです。2025年にJVN iPediaに登録した脆弱性対策情報は深刻度別に、「緊急」が全体の16.0%、「重要」が36.6%、「警告」が45.5%、「注意」が2.0%となっています。

-

図2-3.脆弱性の深刻度別件数(CVSSv3)

既知の脆弱性による脅威を回避するため、製品開発者は常日頃から新たに報告される脆弱性対策情報に注意を払うと共に、 **脆弱性が解消されている製品へのバージョンアップやアップデート** などを速やかに行ってください。

なお、新たに登録したJVN iPediaの情報を、RSS形式やXML形式(注釈8) で公開しています。

### 2-3. 脆弱性対策情報を公開した製品の種類別件数

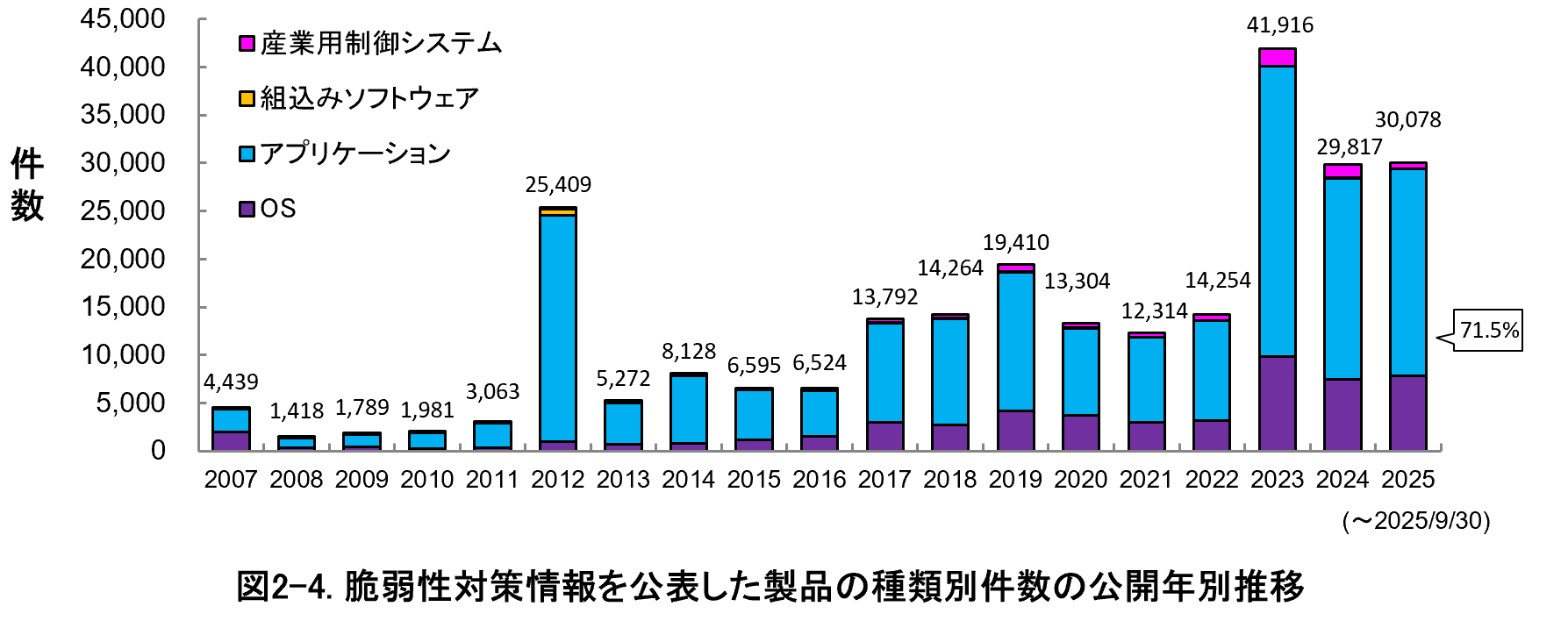

図2-4はJVN iPediaに登録済みの脆弱性対策情報をソフトウェア製品の種類別に件数を集計し、年次でその推移を示したものです。2025年で最も多い種別は「アプリケーション」に関する脆弱性対策情報で、2025年の件数全件の約71.5%(21,507件/全30,078件)を占めています。

-

図2-4.脆弱性対策情報を硬化した製品の種類別件数の公開年別推移

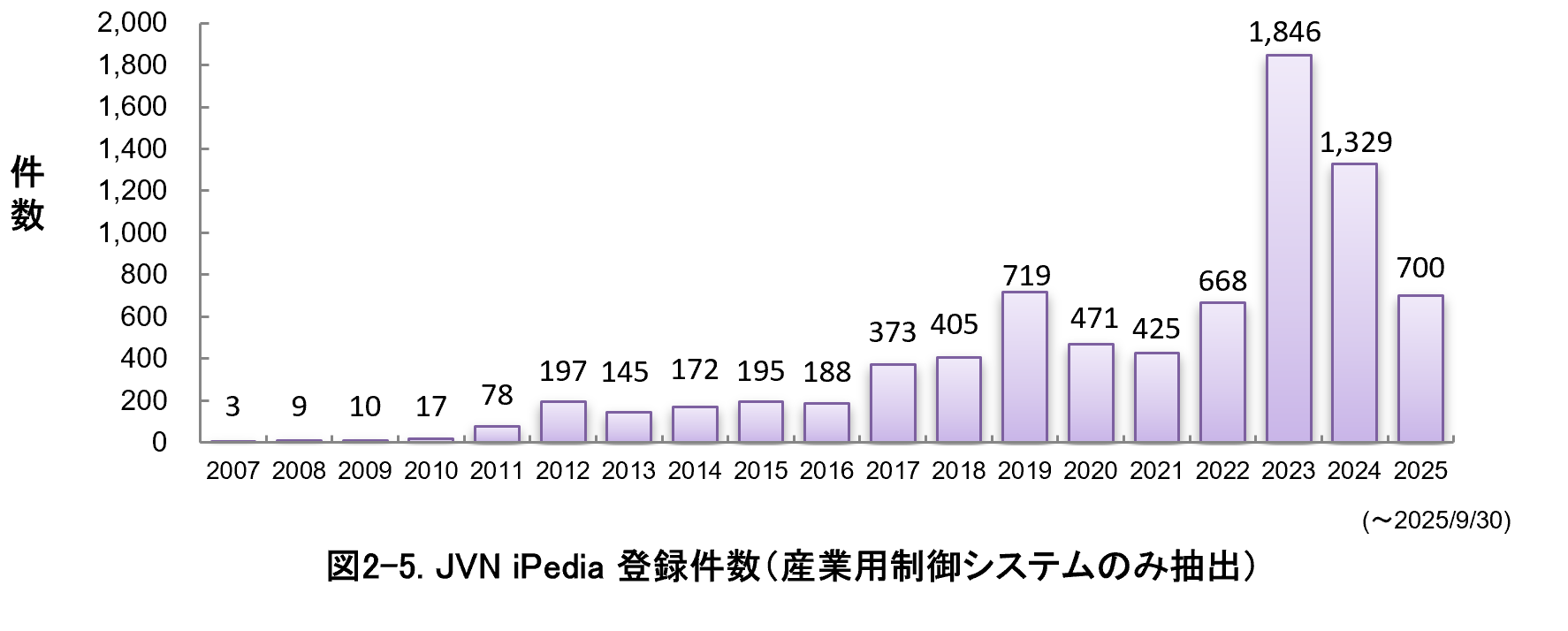

図2-5は重要インフラなどで利用される、産業用制御システムに関する脆弱性対策情報の件数を集計し、年次でその推移を示したものです。これまでに累計で7,950件を登録しています。

-

図2-5.JVN iPedia登録件数(産業用制御システムのみ抽出)

### 2-4. 脆弱性対策情報の製品別登録状況

表2-1は2025年第3四半期(7月~9月)にJVN iPediaへ登録された脆弱性対策情報の中で登録件数が多かった製品上位20位を示したものです。

本四半期においてもクアルコム製品が1位となりました。2位以降はLinux Kernelや、マイクロソフトのOS、およびAndroidのOSがランクインをしました。

JVN iPediaは、表に記載されている製品以外にも幅広い脆弱性対策情報を登録公開しています。製品の利用者や開発者は、自組織などで使用しているソフトウェアの脆弱性対策情報を迅速に入手し、効率的な対策に役立ててください(注釈9)。

| 順位 | カテゴリ | 製品名(ベンダ名) | 登録件数 |

| --- | --- | --- | --- |

| 1 | ファームウェア | Qualcomm component (クアルコム) | 1,299 |

| 2 | OS | Linux Kernel (Linux) | 331 |

| 3 | OS | Microsoft Windows Server 2025 (マイクロソフト) | 322 |

| 4 | OS | Microsoft Windows Server 2022 (マイクロソフト) | 316 |

| 5 | OS | Android (Google) | 311 |

| 6 | OS | Microsoft Windows Server 2019 (マイクロソフト) | 292 |

| 7 | OS | Microsoft Windows 11 (マイクロソフト) | 273 |

| 8 | OS | Microsoft Windows Server 2016 (マイクロソフト) | 260 |

| 9 | OS | Microsoft Windows 10 (マイクロソフト) | 246 |

| 10 | OS | Microsoft Windows Server 2012 (マイクロソフト) | 207 |

| 11 | OS | Microsoft Windows Server 2008 (マイクロソフト) | 167 |

| 12 | OS | macOS (アップル) | 160 |

| 13 | PDF閲覧 | pdf reader (Foxit) | 132 |

| 14 | PDF閲覧・編集 | pdf editor (Foxit) | 131 |

| 15 | その他 | GitLab (GitLab.org) | 121 |

| 16 | 業務用ソフト ウェア | CAD Image DLL Plugin (Soft Gold Ltd) | 91 |

| 17 | 業務用ソフト ウェア | Microsoft Office (マイクロソフト) | 79 |

| 17 | PDF閲覧・編集 | power pdf (tungstenautomation) | 79 |

| 19 | OS | HarmonyOS (Huawei) | 78 |

| 20 | 業務用ソフト ウェア | Microsoft 365 Apps (マイクロソフト) | 77 |

## 3\. 脆弱性対策情報の活用状況

表3-1は2025年第3四半期(7月~9月)にアクセスが多かったJVN iPediaの脆弱性対策情報の上位20位を示したものです。

本四半期は、上位20位すべてが脆弱性対策情報ポータルサイトJVNで公開された脆弱性対策情報でした。

| 順位 | ID/タイトル | CVSSv2 基本値 | CVSSv3 基本値 | 公開日 | アクセス数 |

| --- | --- | --- | --- | --- | --- |

| 1 | **JVNDB-2025-010166 **[フォーティネットの FortiOS における意図するエンドポイントとの通信チャネルの制限に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010166.html) | \- | 5.3 | 2025 年 7 月 29 日 | 29,832 |

| 2 | **JVNDB-2025-010167**[ヒューレット・パッカード・エンタープライズの HPE AutoPass License Server (APLS) における認証に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010167.html) | \- | 9.8 | 2025 年 7 月 29 日 | 21,640 |

| 3 | **JVNDB-** **2024-026575**[ヒューレット・パッカード・エンタープライズの HPE AutoPass License Server (APLS) におけるコードインジェクションの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026575.html) | \- | 8.0 | 2025 年 7 月 29 日 | 21,628 |

| 4 | **JVNDB-2024-026574** [ヒューレット・パッカード・エンタープライズの HPE AutoPass License Server (APLS) における情報漏えいに関する脆弱性別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026574.html) | \- | 7.5 | 2025 年 7 月 29 日 | 21,402 |

| 5 | **JVNDB-2024-026573** [フォーティネットの FortiSandbox におけるサーバ側のセキュリティのクライアント側での実施に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026573.html) | \- | 8.8 | 2025 年 7 月 29 日 | 21,337 |

| 6 | **JVNDB-** **2025-010168** [Oracle Database Server の Oracle Database における脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010168.html) | \- | 8.8 | 2025 年 7 月 29 日 | 21,120 |

| 7 | **JVNDB-2024-026572 **[フォーティネットの FortiSandbox および FortiSandbox Cloud における SQL インジェクションの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026572.html) | \- | 8.8 | 2025 年 7 月 29 日 | 20,871 |

| 8 | **JVNDB-2025-010169** [Oracle PeopleSoft の PeopleSoft Enterprise PeopleTools における PIA Core Technology に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010169.html) | \- | 6.1 | 2025年 7月29日 | 20,843 |

| 9 | **JVNDB-2024-026570 **[フォーティネットの FortiManager および FortiAnalyzer におけるログファイルからの情報漏えいに関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026570.html) | \- | 6.5 | 2025 年 7 月 29 日 | 20,452 |

| 10 | **JVNDB-2024-026571 **[フォーティネットの FortiSIEM における不正な認証に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026571.html) | \- | 3.8 | 2025 年 7 月 29 日 | 20,301 |

| 11 | **JVNDB-202** **4-026569**[フォーティネットの FortiSOAR におけるコードインジェクションの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026569.html) | \- | 8.4 | 2025 年 7 月 29 日 | 19,933 |

| 12 | **J** **VNDB-20** **23-029359** [複数のフォーティネット製品におけるバッファアンダーフローの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2023/JVNDB-2023-029359.html) | \- | 9.8 | 2025 年 7 月 29 日 | 19,864 |

| 13 | **JVNDB-202** **4-026568**[フォーティネットの FortiOS および FortiProxy におけるクロスサイトスクリプティングの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-026568.html) | \- | 6.1 | 2025 年 7 月 29 日 | 19,833 |

| 14 | **JVNDB-2025-010171 **[Oracle Database Server の JDBC における脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010171.html) | \- | 5.3 | 2025 年 7 月 29 日 | 19,800 |

| 15 | **JVNDB-2025-010172 **[Oracle Application Express における Strategic Planner Starter App に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010172.html) | \- | 9.0 | 2025 年 7 月 29 日 | 19,786 |

| 16 | **JVNDB-2025-010173** [Oracle Analytics の Oracle BI Publisher における Web Server に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010173.html) | \- | 8.1 | 2025 年 7 月 29 日 | 19,747 |

| 17 | **JVNDB-2025-010170 **[Oracle Fusion Middleware の Oracle WebLogic Server における Web Container に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-010170.html) | \- | 6.1 | 2025 年 7 月 29 日 | 19,440 |

| 18 | **JVNDB-2023-029358** [フォーティネットの FortiNAC におけるコマンドインジェクションの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2023/JVNDB-2023-029358.html) | \- | 5.3 | 2025 年 7 月 29 日 | 19,060 |

| 19 | **JVNDB-2023-029357** [フォーティネットの FortiNAC-F における証明書検証に関する脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2023/JVNDB-2023-029357.html) | \- | 4.8 | 2025 年 7 月 29 日 | 18,835 |

| 20 | **JVNDB-2025-011638** [複数のフォーティネット製品における整数オーバーフローの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-011638.html) | \- | 6.5 | 2025 年 8 月 15 日 | 11,426 |

表3-2は国内の製品開発者から収集した脆弱性対策情報でアクセスの多かった上位5位を示しています。

| 順位 | ID/タイトル | CVSSv2 基本値 | CVSSv3 基本値 | 公開日 | アクセス数 |

| --- | --- | --- | --- | --- | --- |

| 1 | **JVNDB-2025-001244 **[JP1/ServerConductor/Deployment Manager におけるクリックジャッキング脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2025/JVNDB-2025-001244.html) | \- | \- | 2025 年 1 月 30 日 | 888 |

| 2 | **J** **VNDB-2024-009498 **[Cosminexus における脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-009498.html) | \- | \- | 2024 年 10 月 1 日 | 730 |

| 3 | **JVNDB-2024-014918 **[Hitachi Infrastructure Analytics Advisor および Hitachi Ops Center Analyzer における認証バイパスの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-014918.html) | \- | 9.4 | 2024 年 12 月 17 日 | 619 |

| 4 | **JVNDB-2024-006367 **[Hitachi Device Manager における Windows サービスの実行ファイルパスが引用符で囲まれていない脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-006367.html) | \- | 6.7 | 2024 年 8 月 23 日 | 587 |

| 5 | ## JVNDB-2024-006646 [Hitachi Ops Center Common Services における認証バイパスの脆弱性 別ウィンドウで開く](https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-006646.html) | \- | 7.8 | 2024 年 8 月 27 日 | 584 |

## 注釈

1. 注釈1

[Japan Vulnerability Notes:脆弱性対策情報ポータルサイト。製品開発者の脆弱性への対応状況を公開し、システムのセキュリティ対策を支援しています。IPA、JPCERT/CCが共同で運営しています。 別ウィンドウで開く](https://jvn.jp/)

2. 注釈2

[National Institute of Standards and Technology:米国国立標準技術研究所。米国の科学技術分野における計測と標準に関する研究を行う機関。 別ウィンドウで開く](https://www.nist.gov/)

3. 注釈3

[National Vulnerability Database:NISTが運営する脆弱性データベース。 別ウィンドウで開く](https://nvd.nist.gov/)

4. 注釈4

[IPA:「脆弱性対処に向けた製品開発者向けガイド」 別ウィンドウで開く](https://www.ipa.go.jp/security/guide/vuln/forvendor.html)

5. 注釈5

[IPA:「安全なウェブサイトの作り方」 別ウィンドウで開く](https://www.ipa.go.jp/security/vuln/websecurity/about.html)

6. 注釈6

[IPA:「脆弱性体験学習ツール AppGoat」 別ウィンドウで開く](https://www.ipa.go.jp/security/vuln/appgoat/index.html)

7. 注釈7

[NIST:「Retirement of CVSS v2」 別ウィンドウで開く](https://nvd.nist.gov/general/news/retire-cvss-v2)

8. 注釈8

[IPA:「JVN iPedia データフィード」 別ウィンドウで開く](https://jvndb.jvn.jp/ja/feed/)

9. 注釈9

[IPA:「脆弱性対策の効果的な進め方(実践編)」 別ウィンドウで開く](https://www.ipa.go.jp/security/reports/technicalwatch/20150331.html)

## 資料のダウンロード

- [脆弱性対策情報データベースJVN iPediaの登録状況(PDF:569 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/reports/vuln/jvn/j5u9nn000000bm3t-att/JVNiPedia2025q3.pdf)

## 参考情報

- [脆弱性対策情報データベースJVN iPediaの登録状況の一覧 別ウィンドウで開く](https://www.ipa.go.jp/security/reports/vuln/jvn/index.html)

## お問い合わせ先

IPA セキュリティセンター

- E-mail