# 12月施行の《スマホ新法》で、結局「ユーザーは得する」のか? あなたのスマホで「使用できない機能」が出てくる可能性も…

---

publish: true

personal_category: false

title: 12月施行の《スマホ新法》で、結局「ユーザーは得する」のか? あなたのスマホで「使用できない機能」が出てくる可能性も…

source: https://toyokeizai.net/articles/-/895544?page=3

author:

- "[[松村 太郎]]"

published: 2025-08-08

created: 2025-08-09

description: 「スマホ新法」は、2025年12月に施行される新しい法律で、「スマホソフトウェア競争促進法」を縮めた呼び方だ。現在の日本のスマートフォン市場は、iPhoneで利用できるiOSと、その他のほとんどのスマートフォンで…

tags:

- clippings

- NewsClip

description_AI: 「スマホ新法」(スマホソフトウェア競争促進法)は、2025年12月に施行される、AppleとGoogleが寡占する日本のスマートフォン市場の競争を促進する法律です。ユーザーは、サードパーティ製アプリストアの利用やOS機能へのアクセスなど、選択肢の拡大やイノベーション享受のメリットが期待されます。しかし、セキュリティリスクの増大や、一部機能が利用できなくなる可能性も指摘されています。日本の法律は、ユーザーの安全・安心、青少年保護を理由にプラットフォーム開放を制限できる点で欧州の先行法より進歩的ですが、手数料の具体性など不透明な部分も残ります。

---

---

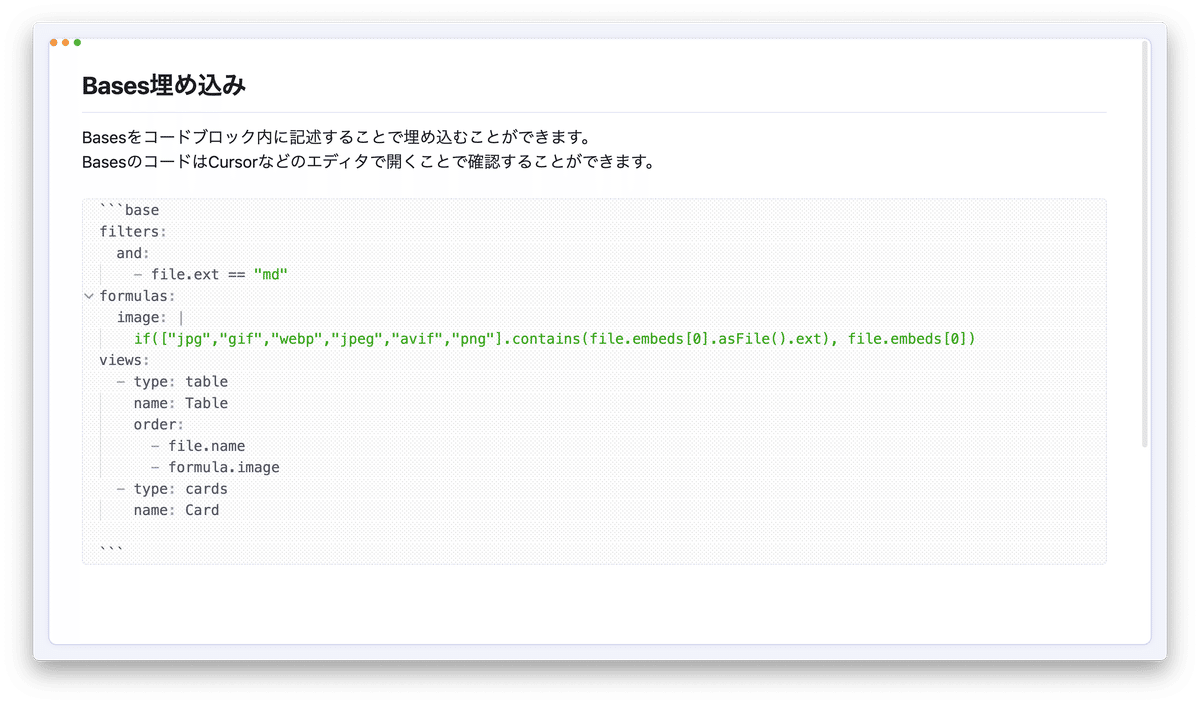

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] この記事の要約(箇条書き)

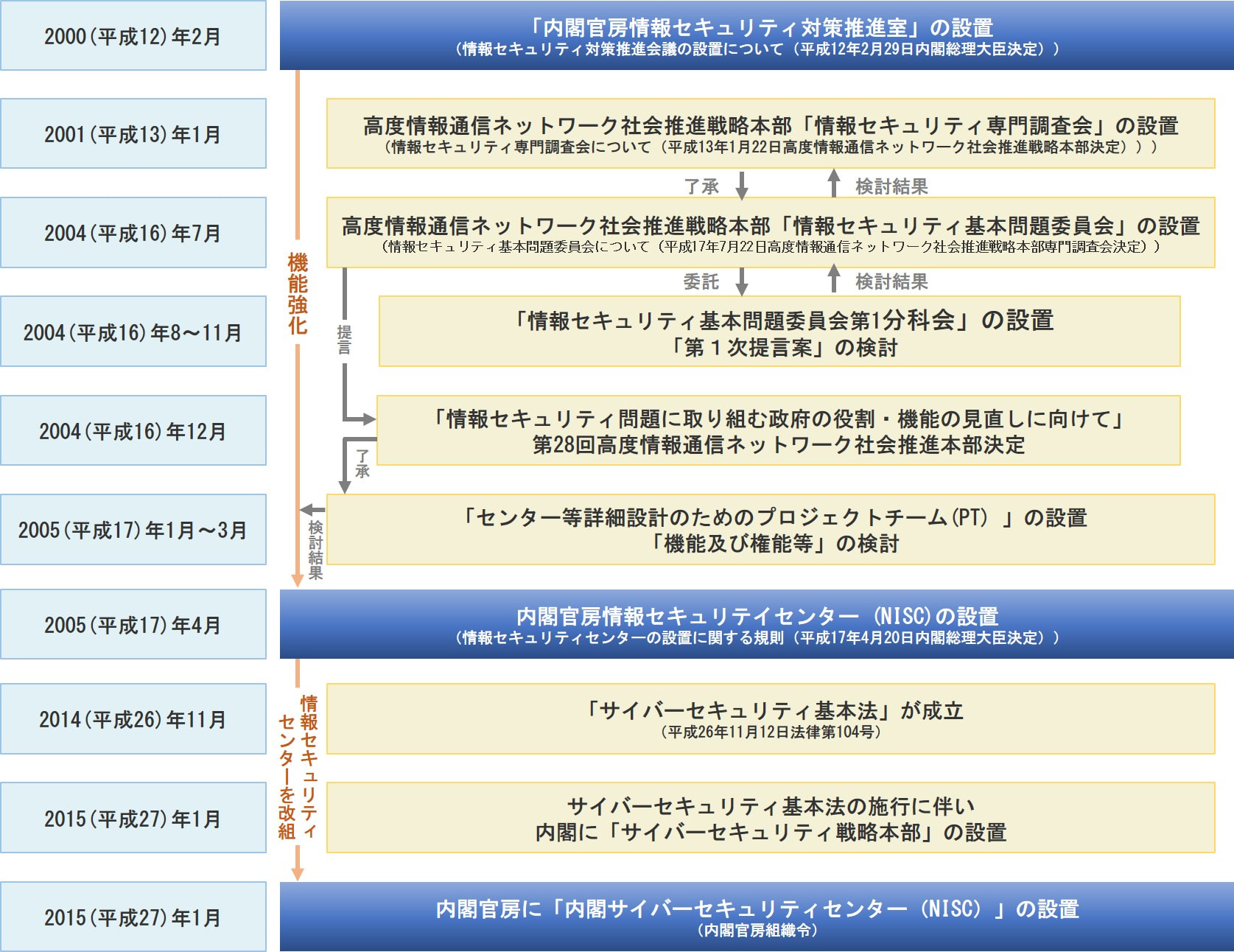

- **「スマホ新法」(スマホソフトウェア競争促進法)**は、2025年12月に施行される日本の新法です。

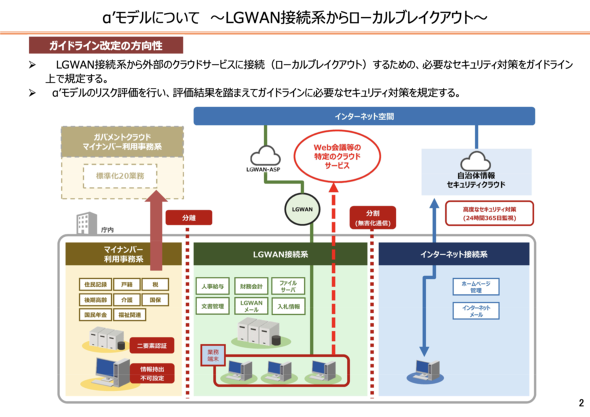

- 目的は、Apple(iOS)とGoogle(Android)が二分するスマホ市場の**競争を促進し、参入障壁を排除**すること。欧州のデジタル市場法(DMA)に倣っています。

- ユーザーにとってのメリットとして、**サードパーティ製アプリストアの開設(サイドローディング)、OS機能へのアクセス、データポータビリティの向上**などが挙げられます。

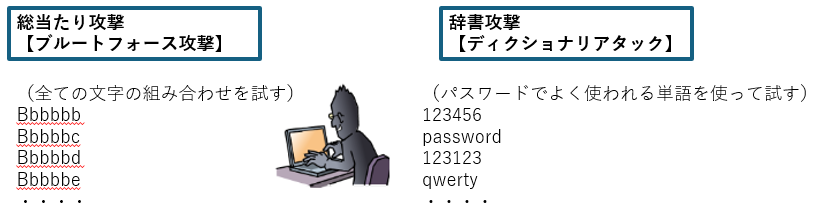

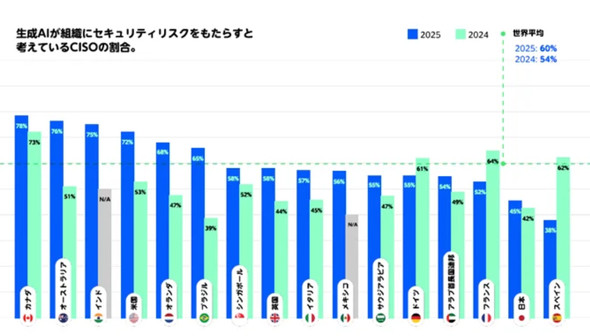

- 一方で、OS機能の解放により**データ抜き取り、端末乗っ取り、誤作動などのセキュリティリスク増大**の可能性も指摘されています。

- 日本の新法は、ユーザーの安全・安心な利用、青少年保護のためであれば、プラットフォーム開放を行わないことを正当化できる点が、欧州のDMAよりも**進歩的**と評価されます。

- AppleやGoogleは、開発への「投資」や「知的財産」の保護、ユーザーの「プライバシー」や「利便性」の確保を理由に、過度な開放義務からの除外を主張しています。

- ガイドラインでは「適切な手数料」の具体的な金額など、**不透明な部分も残ります**。

> [!NOTE] 要約おわり

---

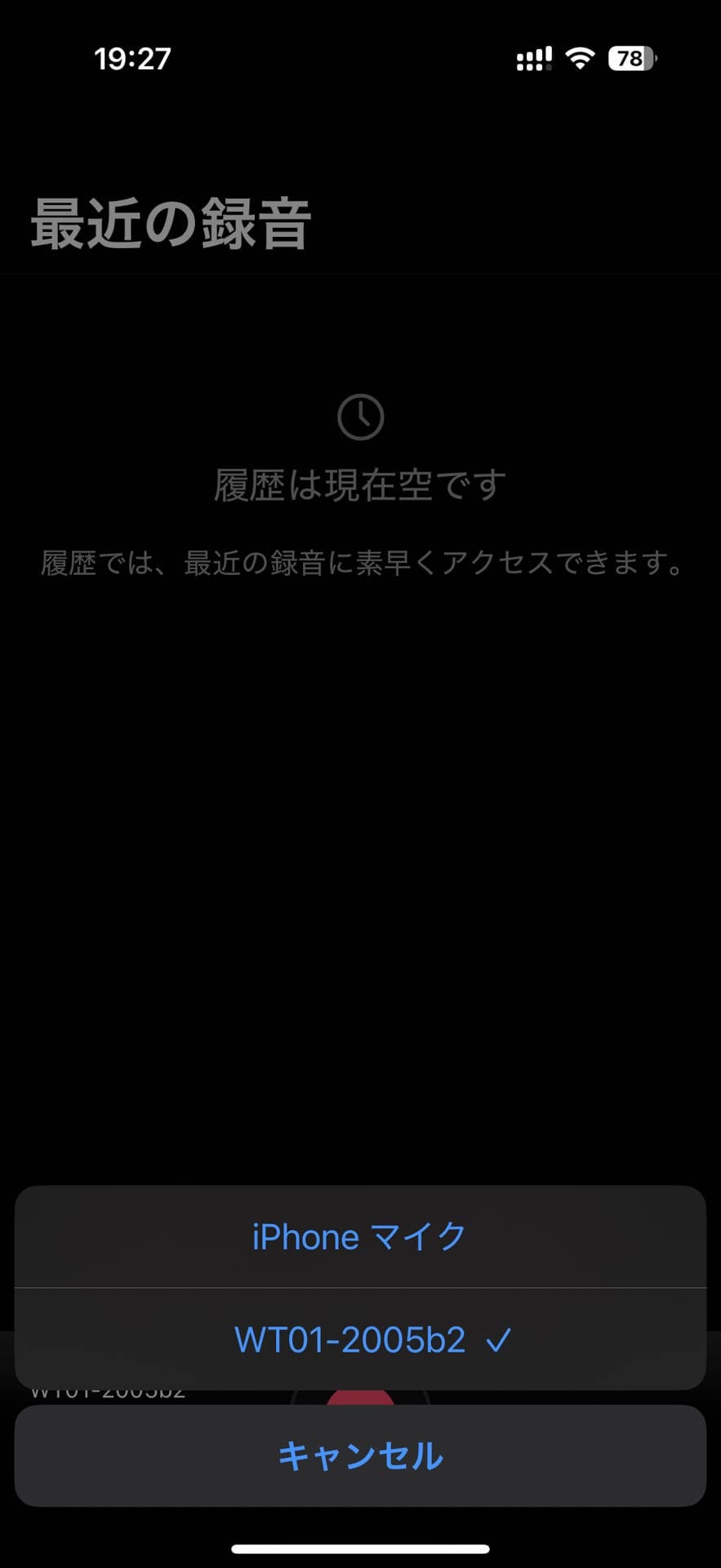

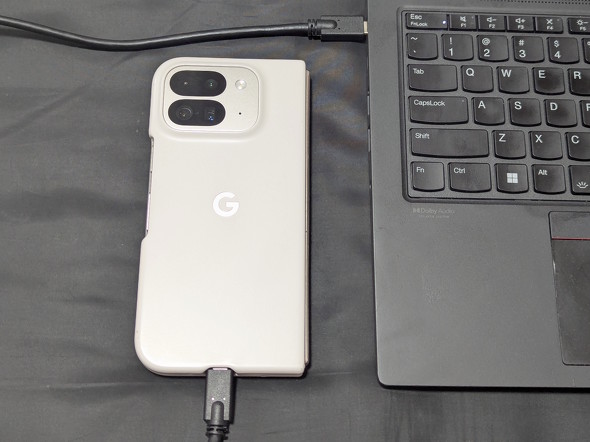

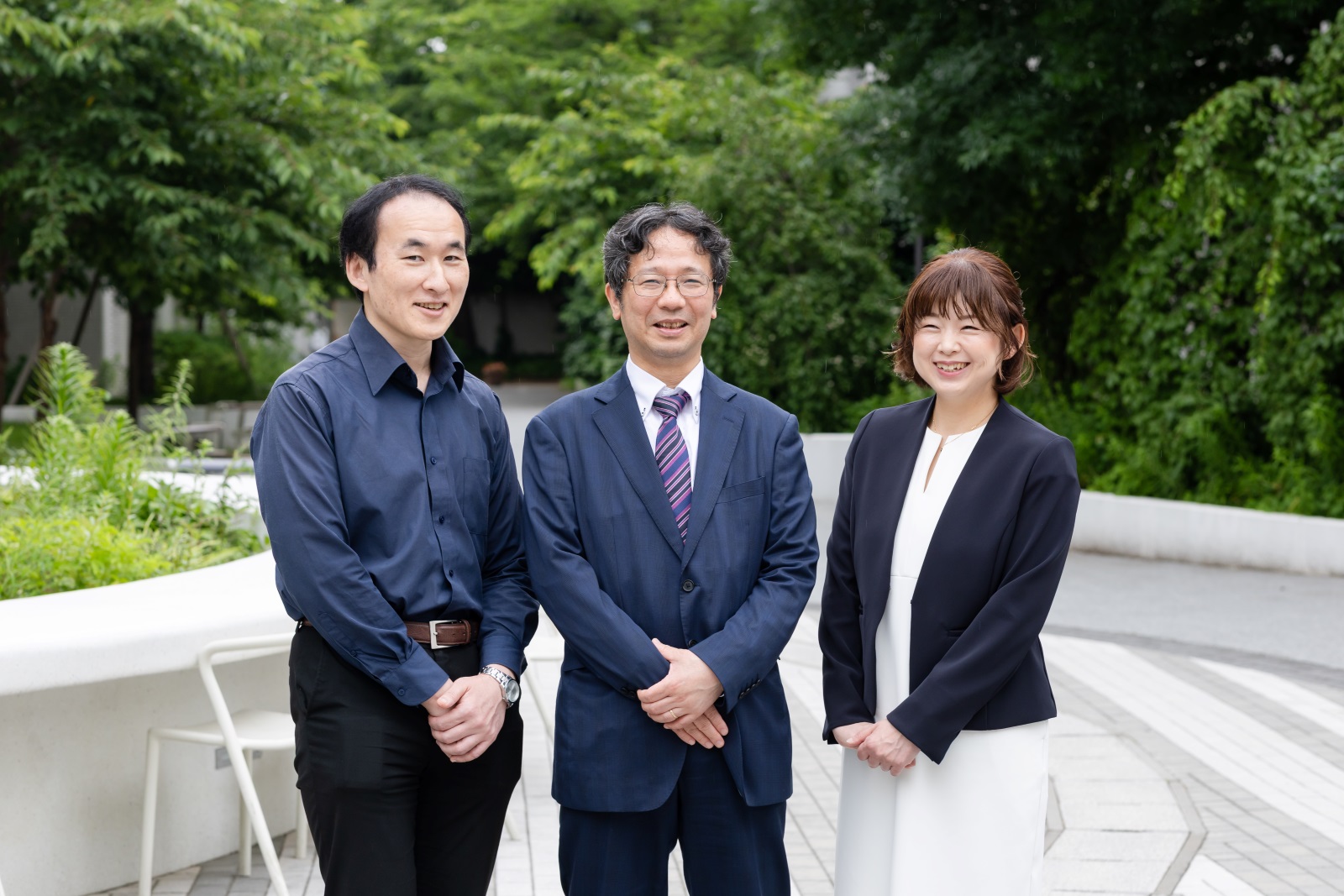

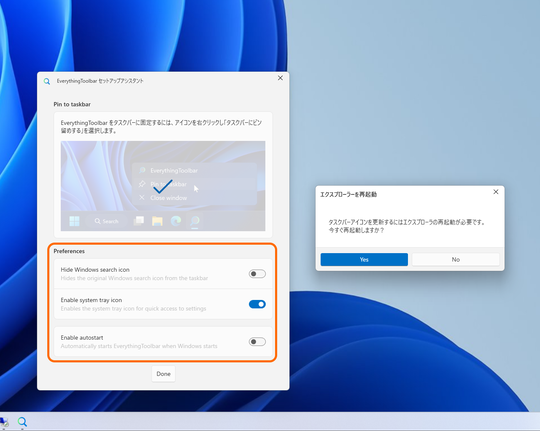

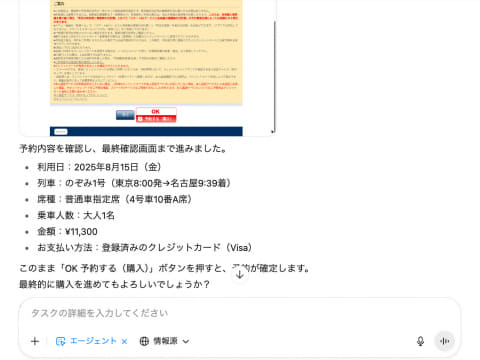

2025年12月に施行される「スマホ新法」がユーザーに与える影響について考察する(写真:Jo Panuwat D / PIXTA)

[この記事の画像を見る(3枚)](https://toyokeizai.net/articles/photo/895544)

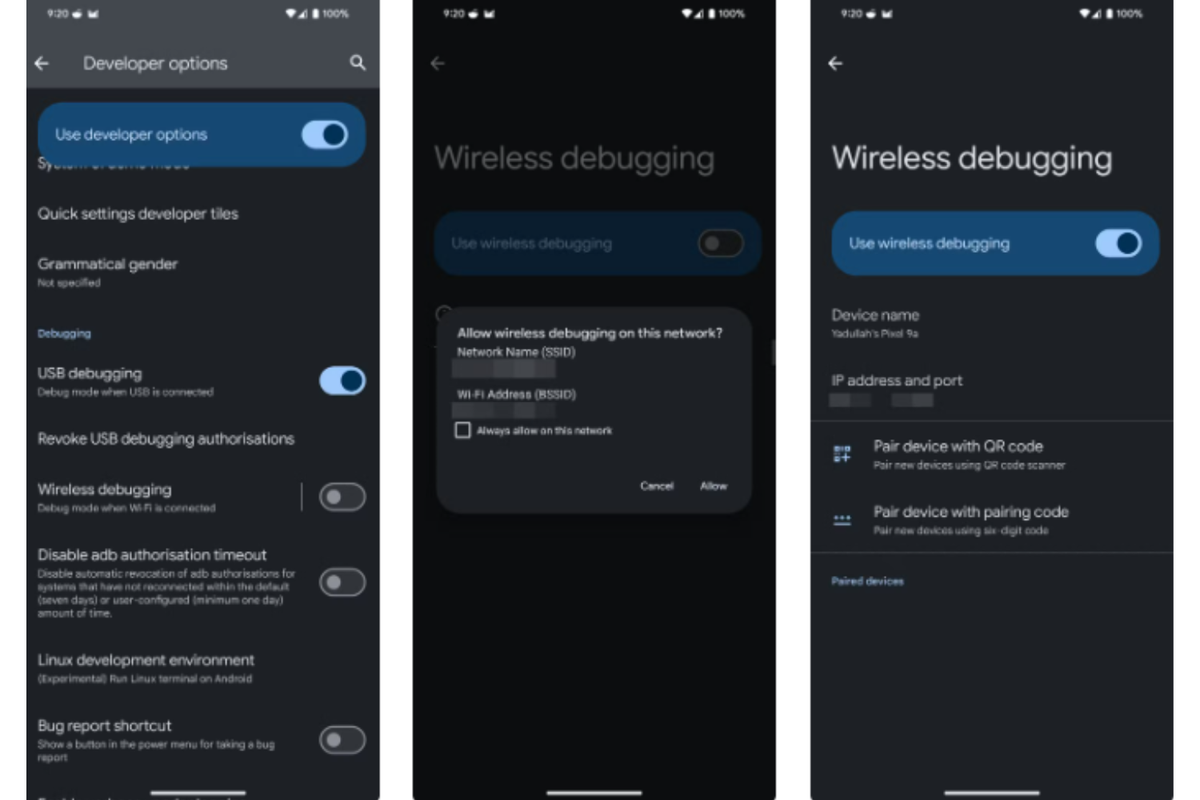

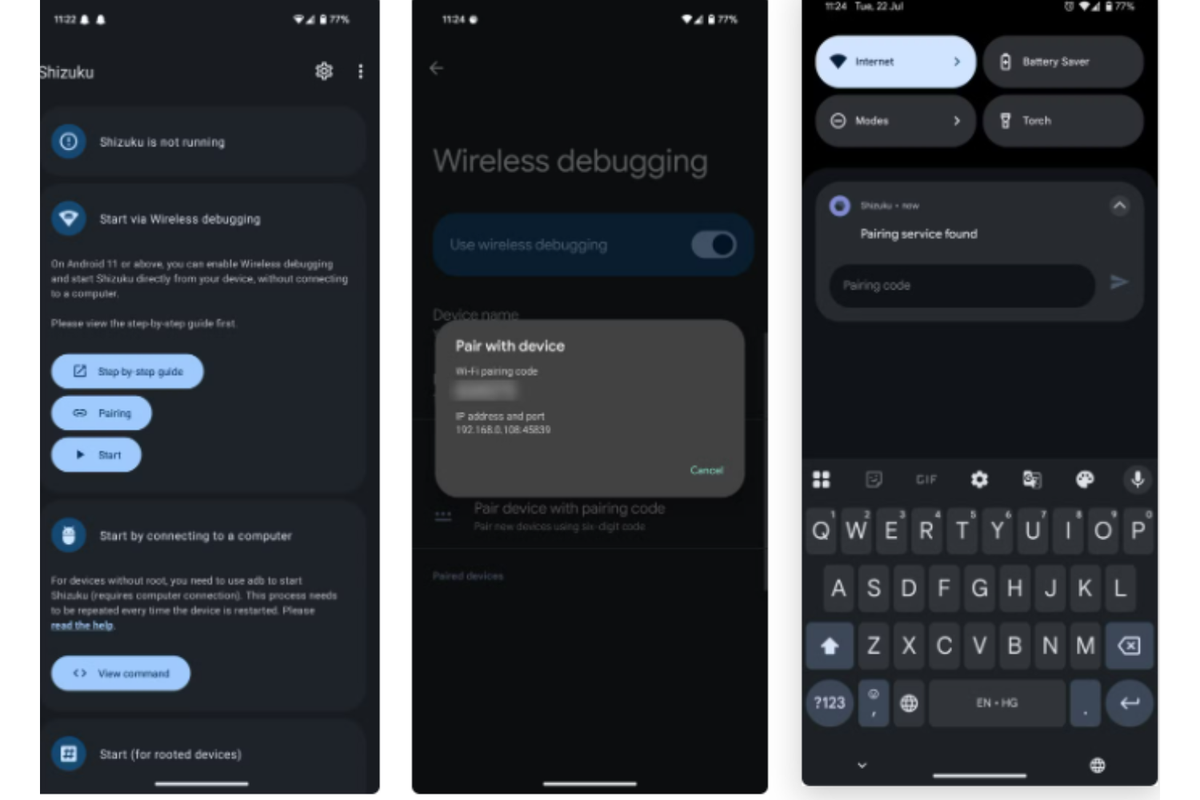

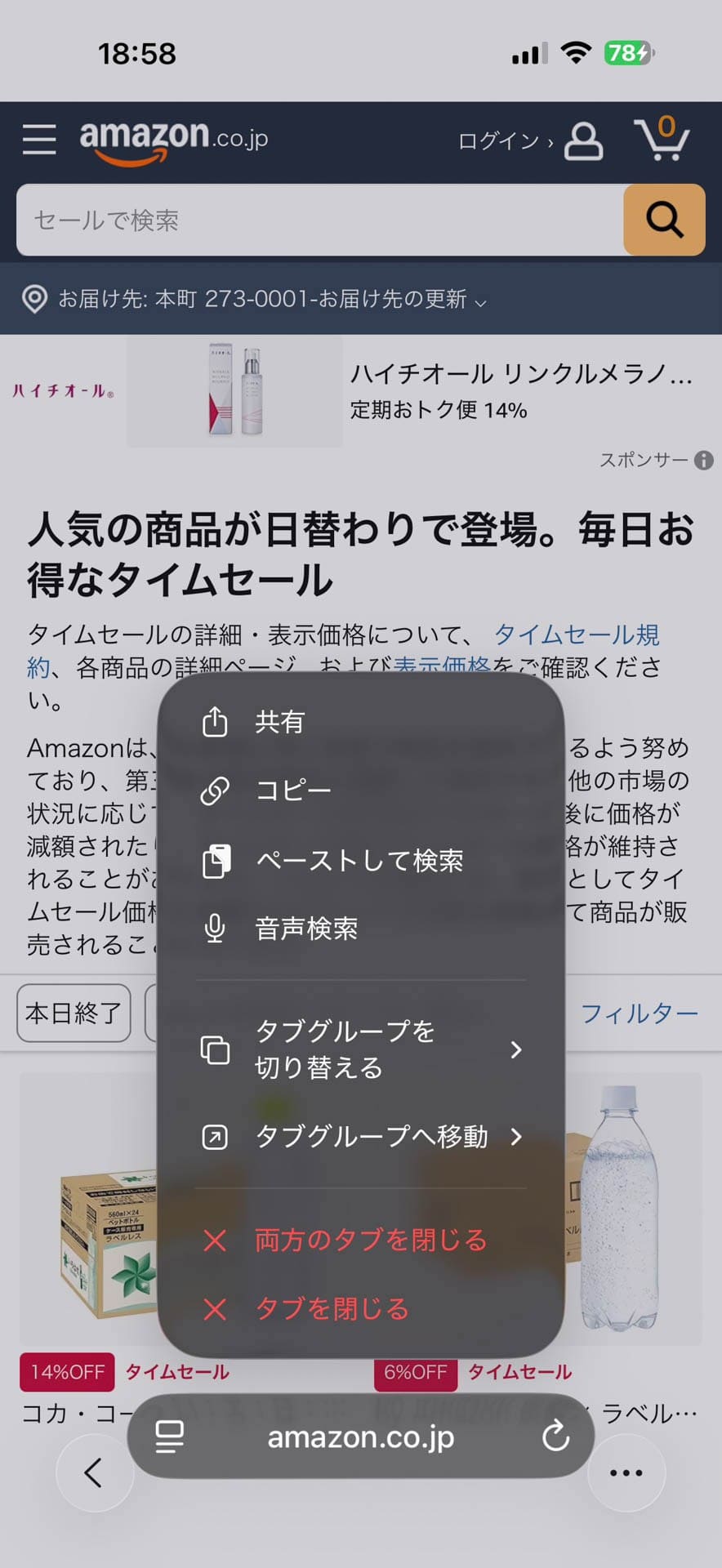

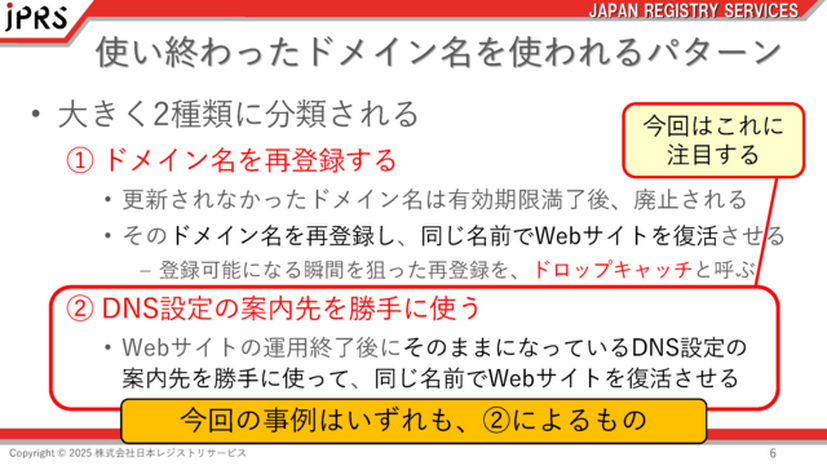

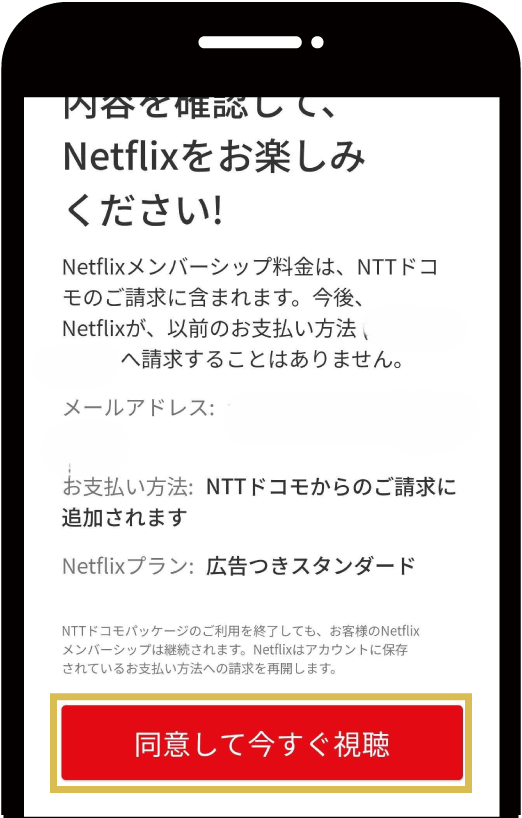

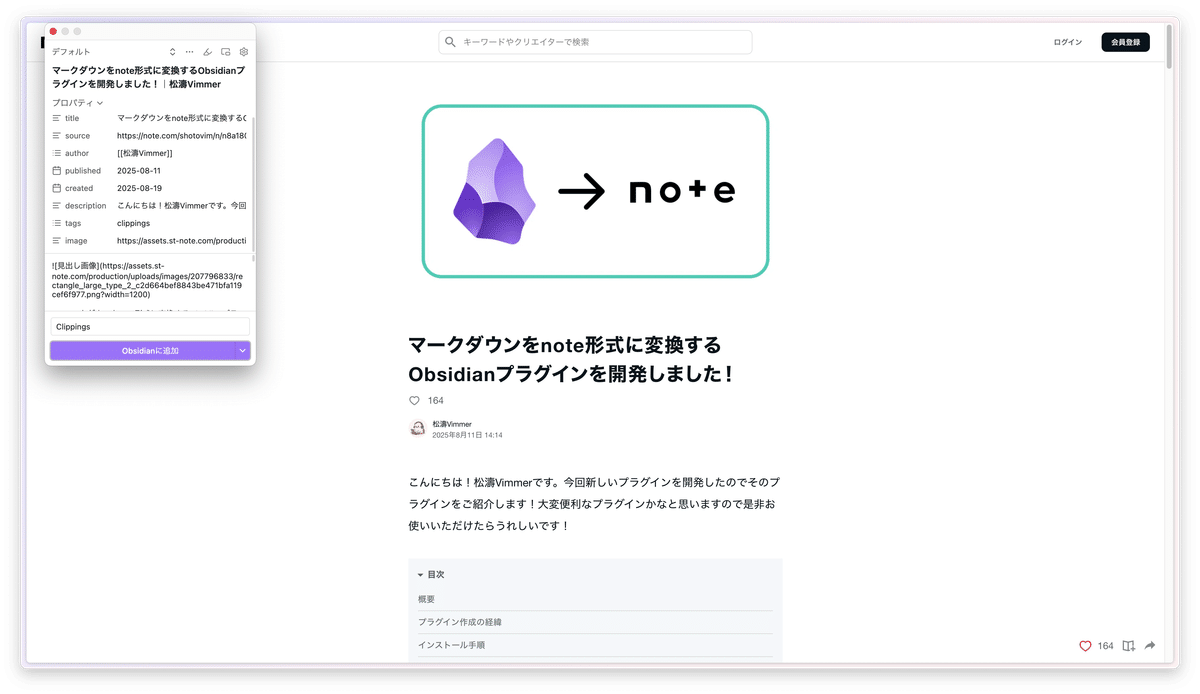

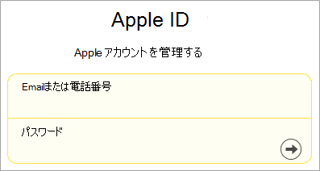

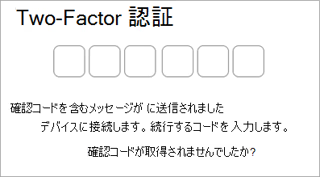

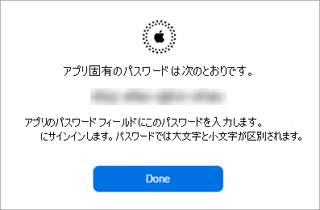

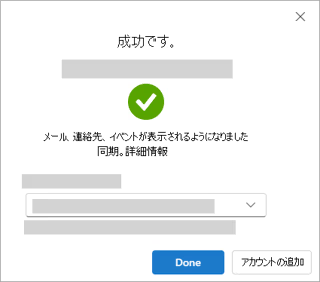

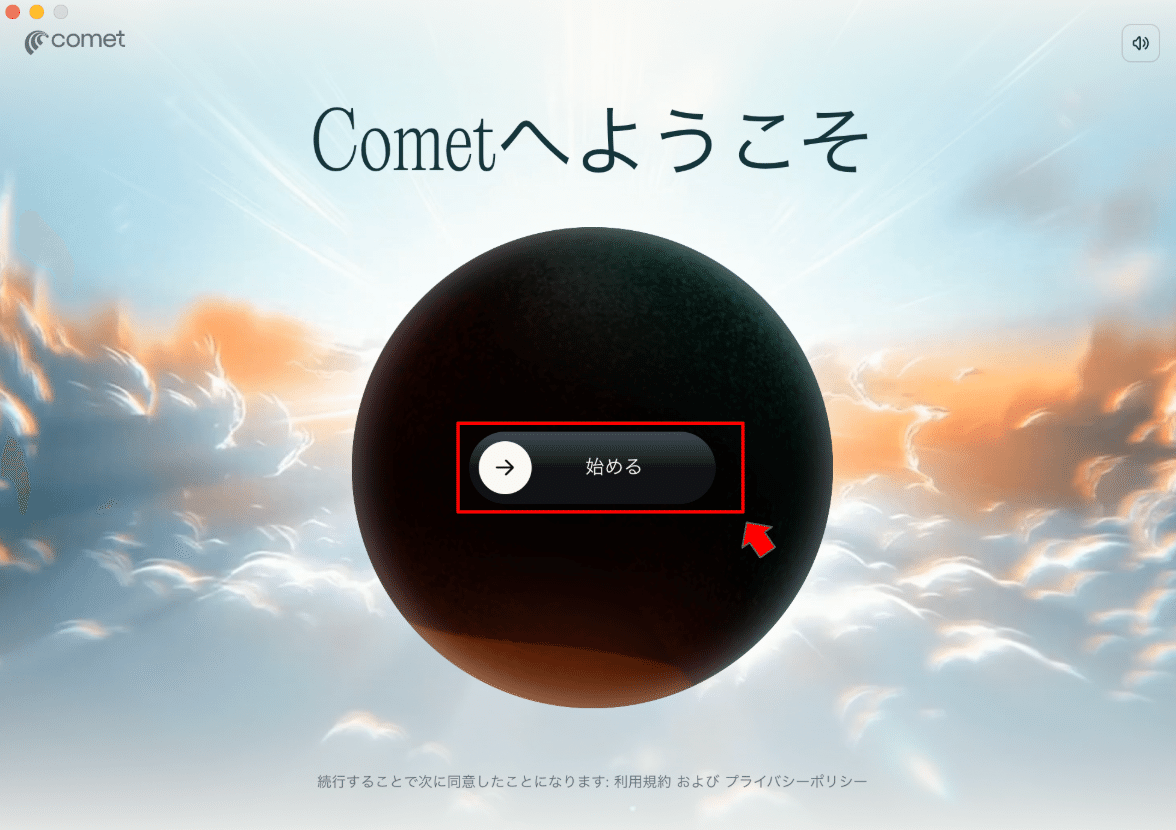

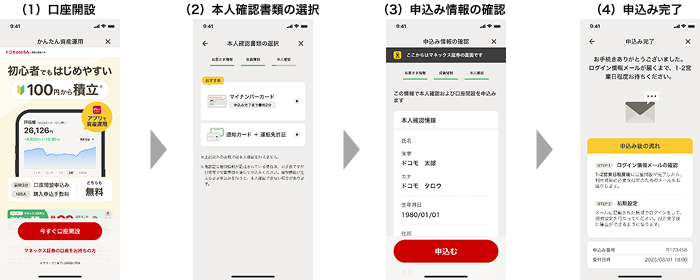

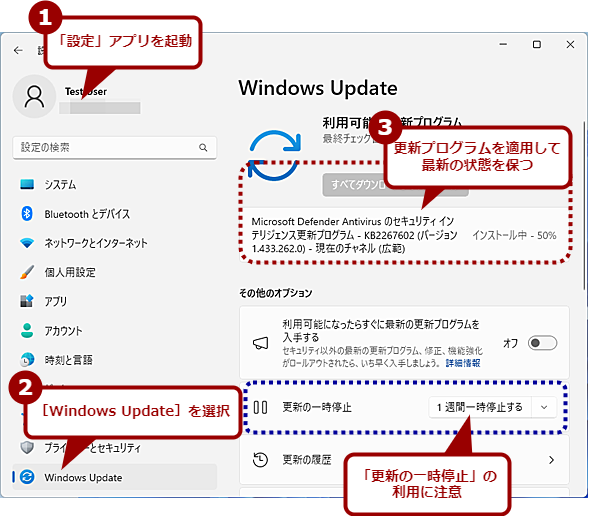

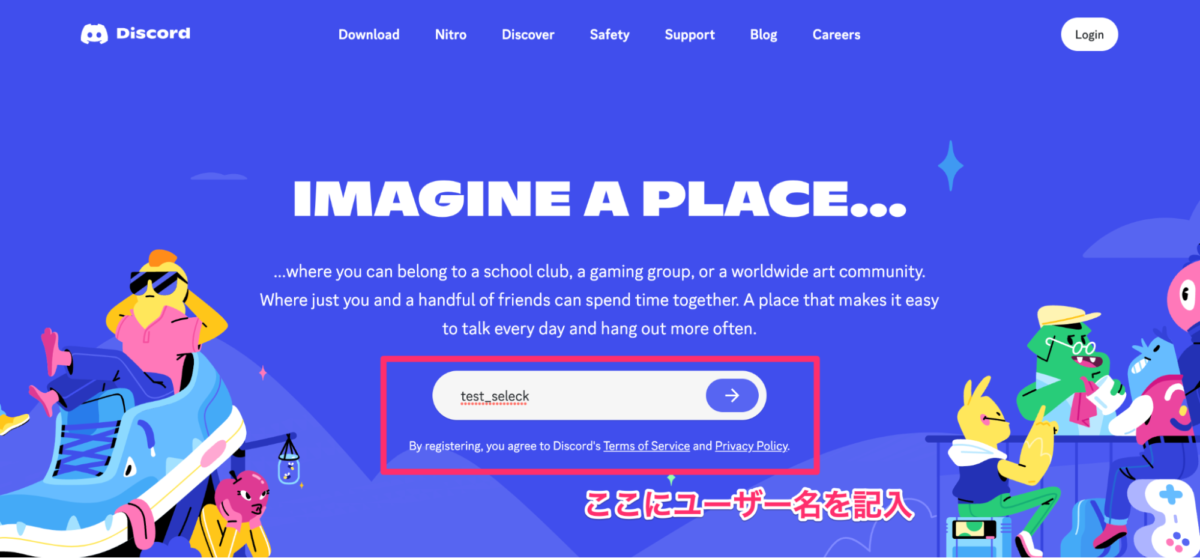

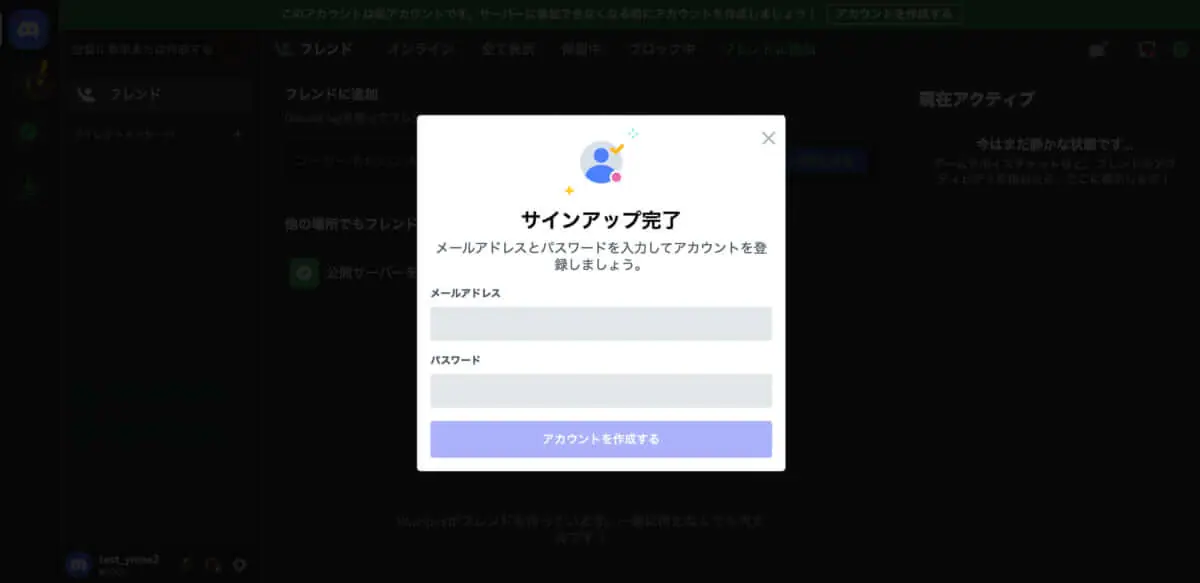

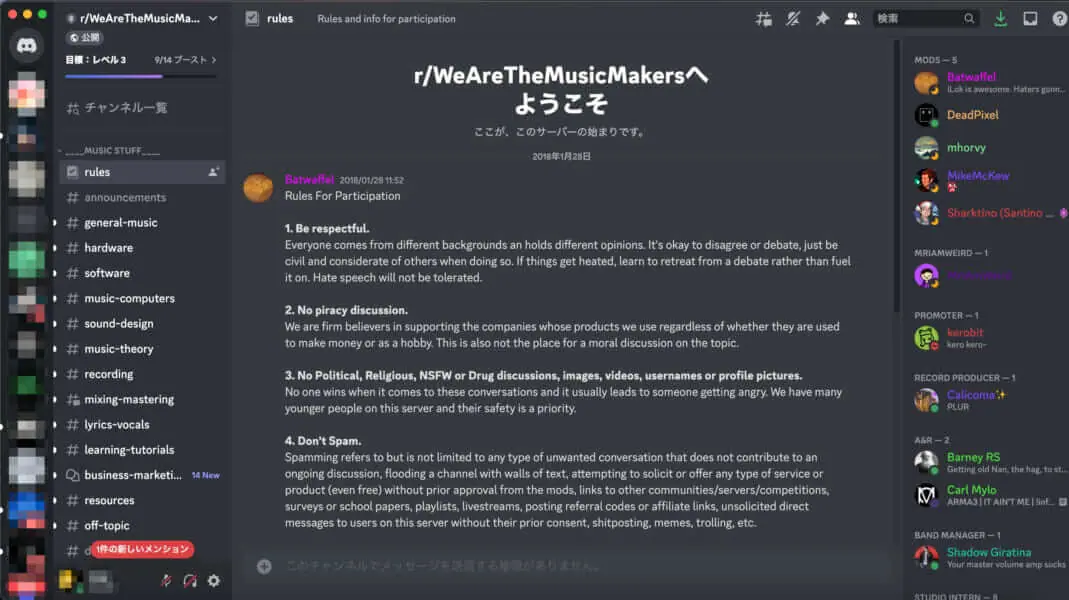

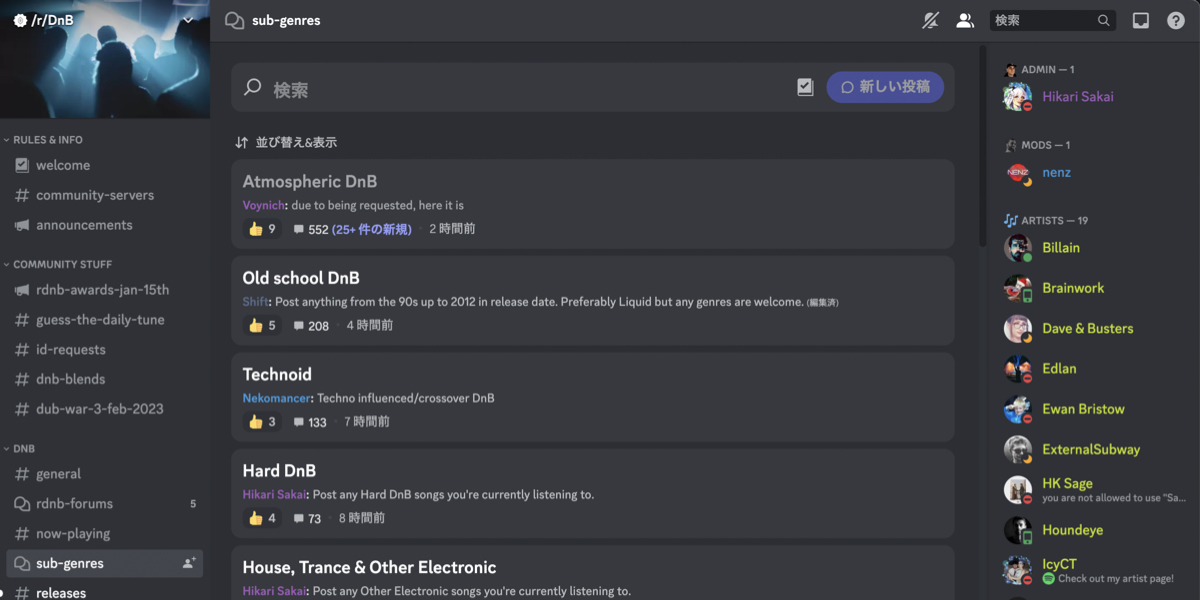

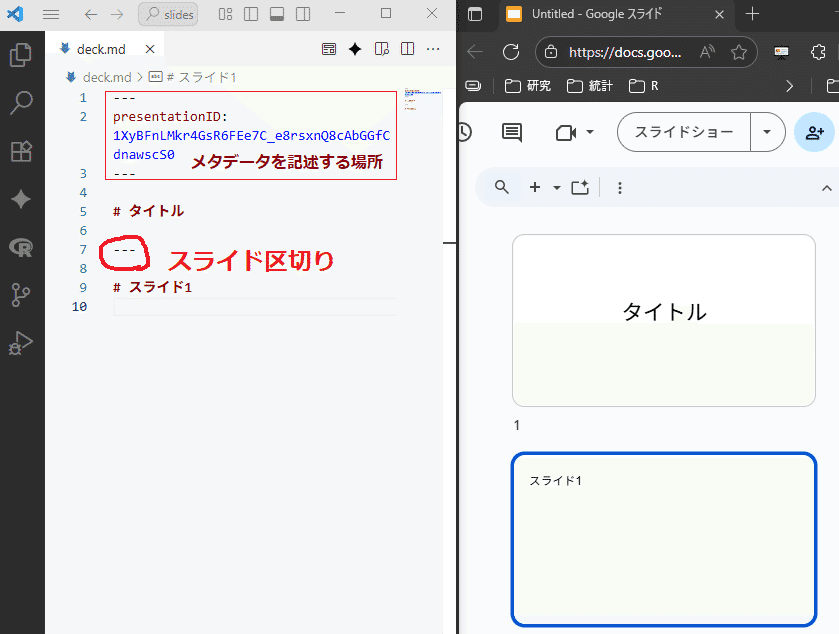

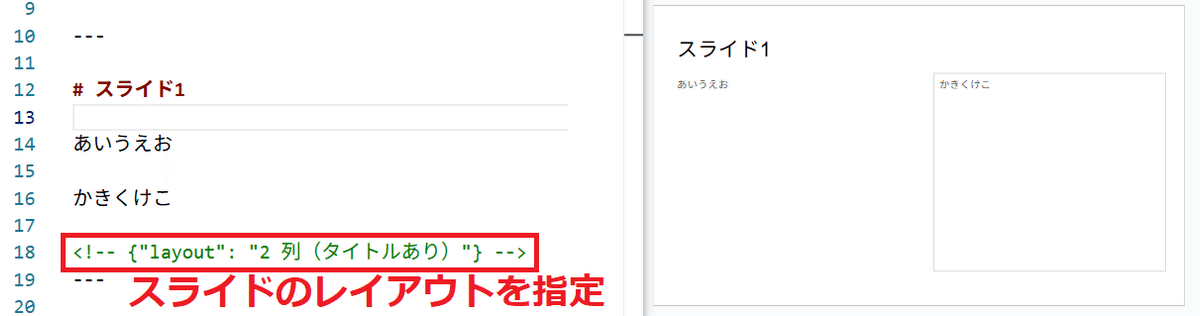

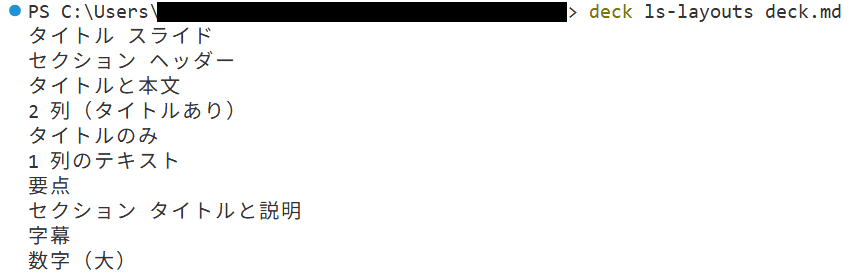

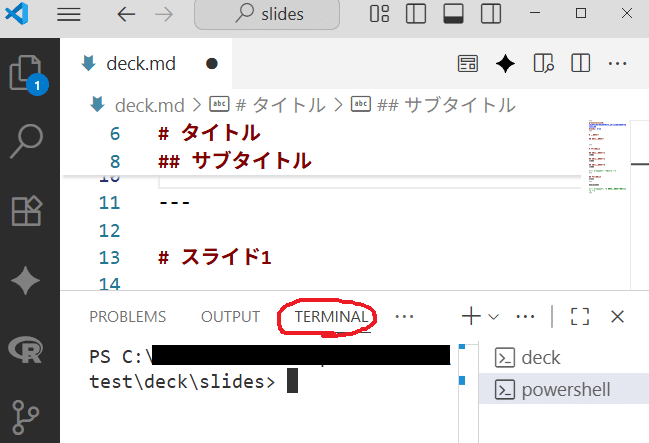

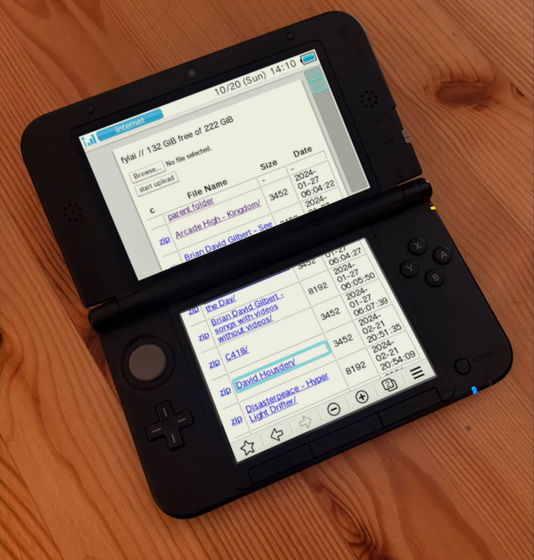

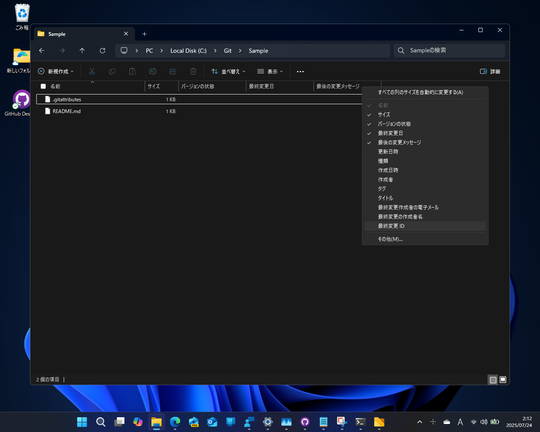

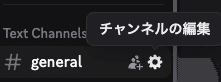

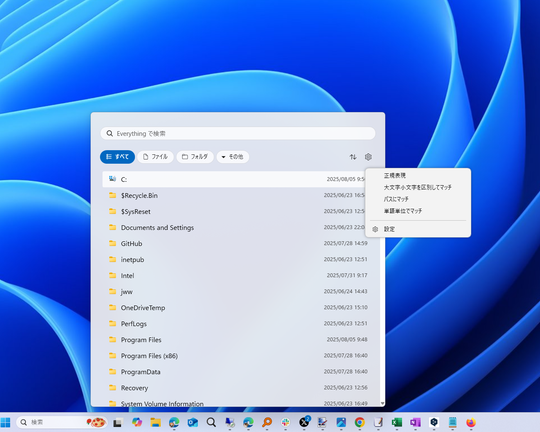

「スマホ新法」は、2025年12月に施行される新しい法律で、「スマホソフトウェア競争促進法」を縮めた呼び方だ。

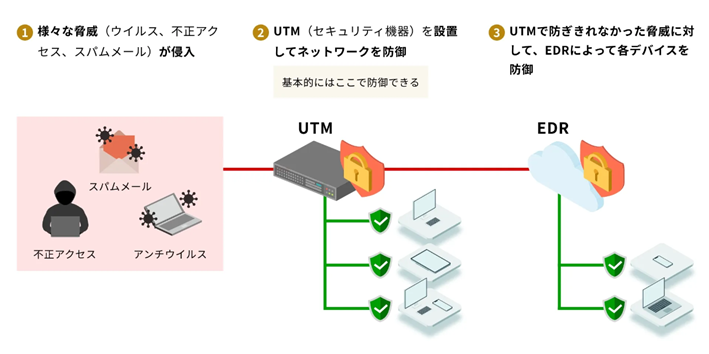

現在の日本のスマートフォン市場は、iPhoneで利用できるiOSと、その他のほとんどのスマートフォンで採用されているAndroidでシェアを二分しており、それぞれアップルとグーグルが、ソフト開発やアプリストアの運営を行っている。

この環境が「競争を阻害している」として、アップルとグーグルのビジネスモデルに風穴を開け、参入障壁を取り除こうというのが、スマホに対する新たな規制である「スマホ新法」の概要だ。

すでに2023年に施行されている欧州のデジタル市場法(Digital Market Act、DMA)に倣った法律、と位置付けることができる。

今回示されたガイドラインで、ユーザーは具体的に、どんなメリット、デメリットがもたらされるのか、考えていこう。

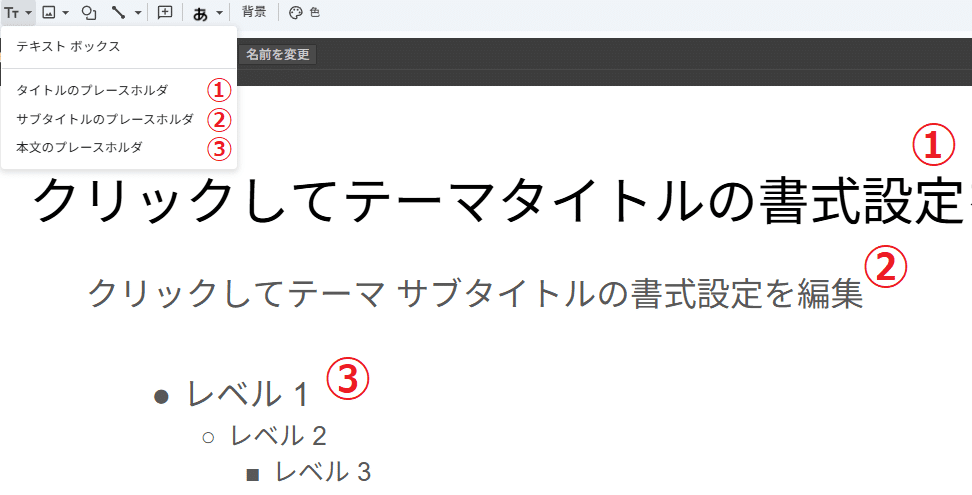

## 「参入障壁の排除」が重要なテーマ

スマホ新法は、スマートフォンの競争環境を高めることが狙いだ。

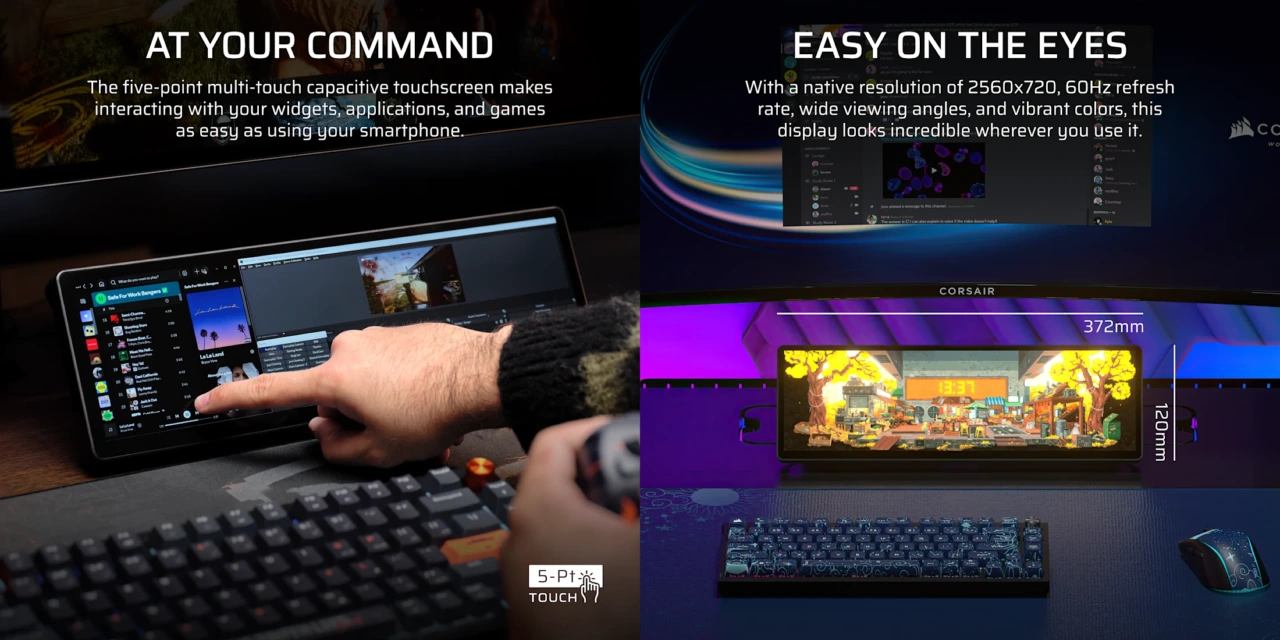

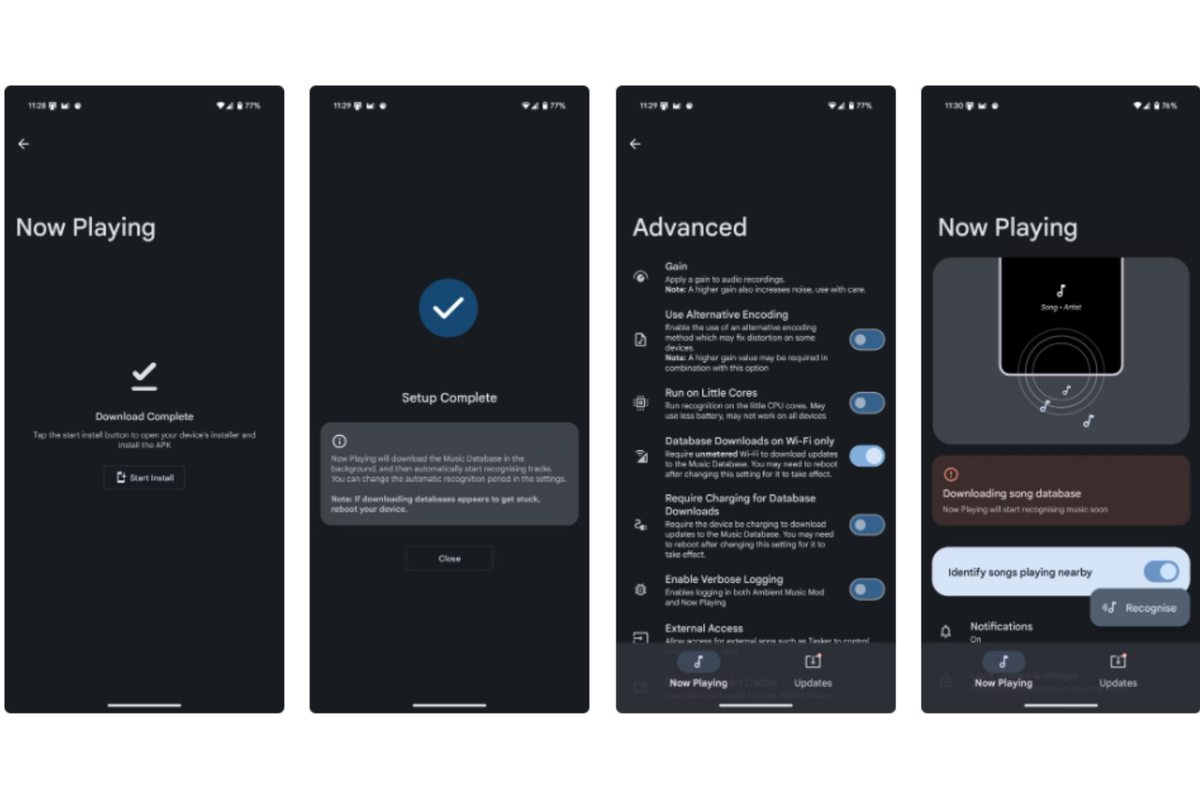

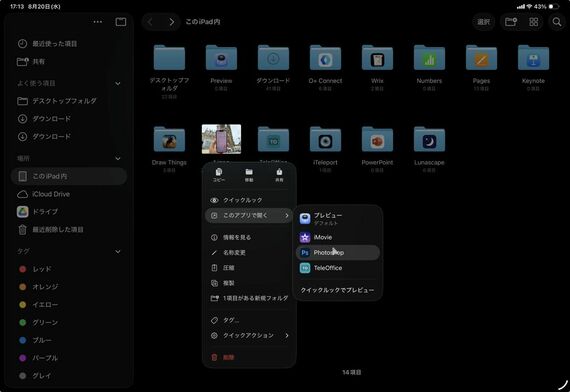

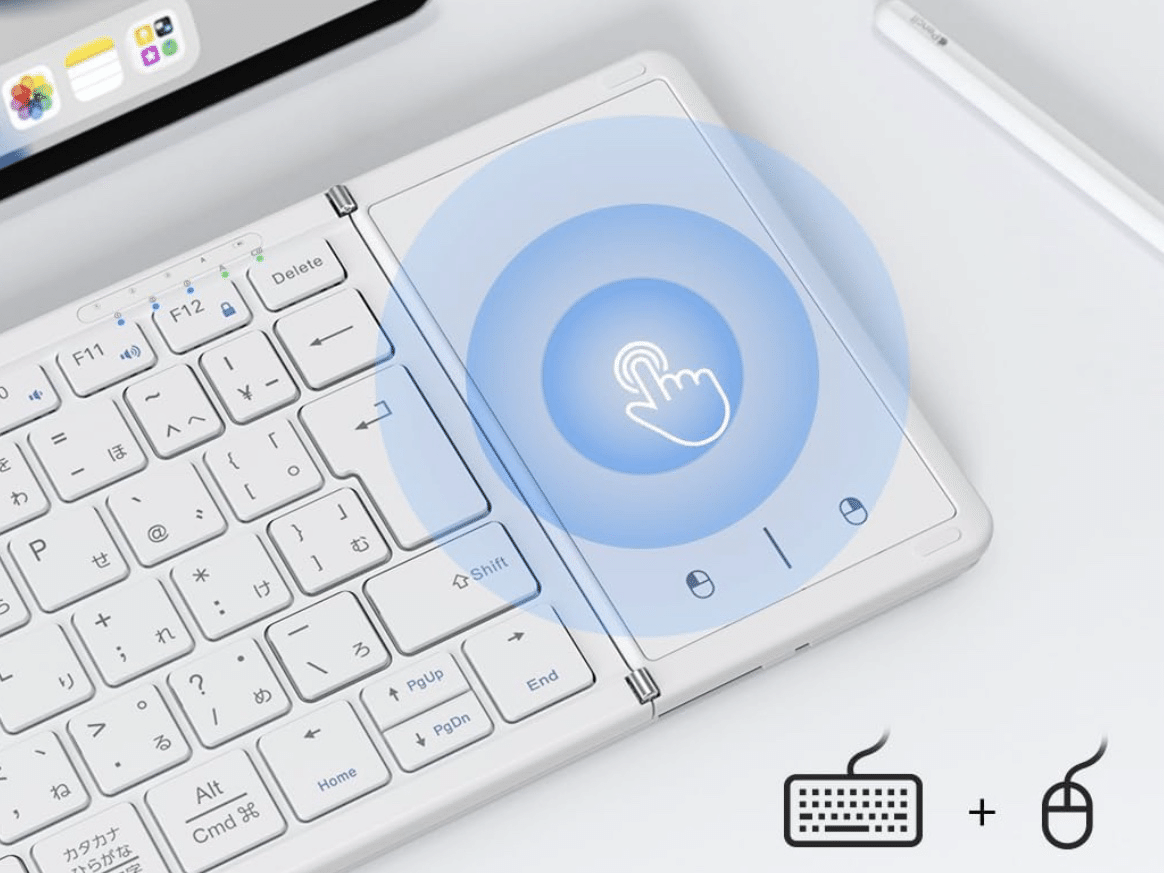

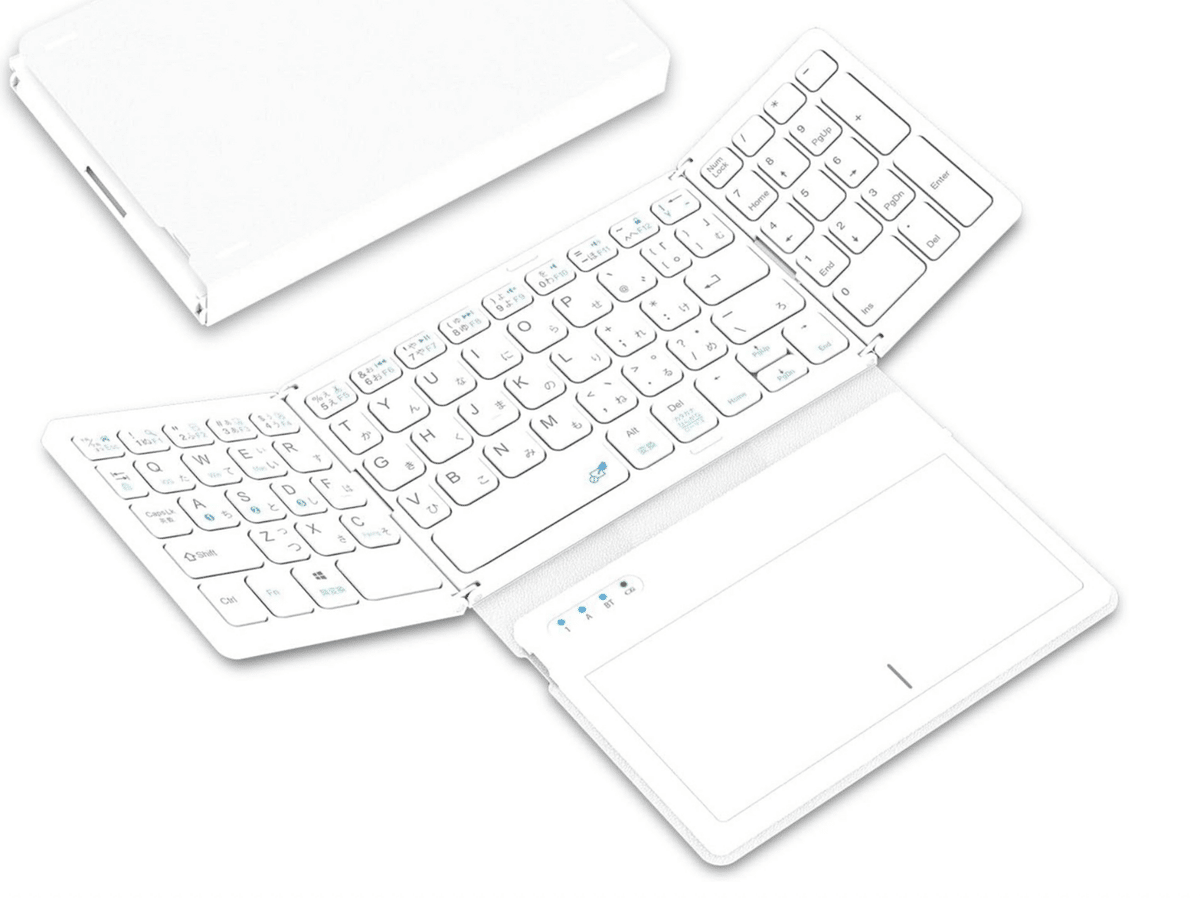

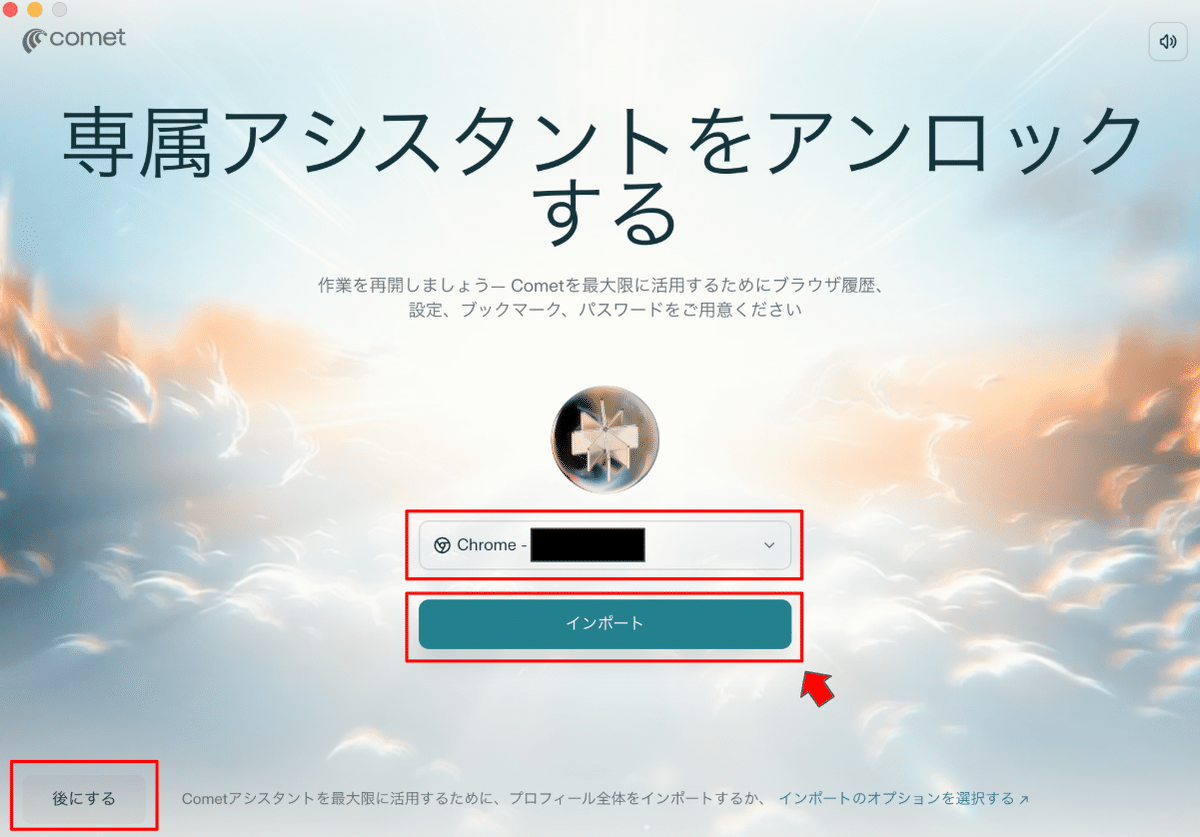

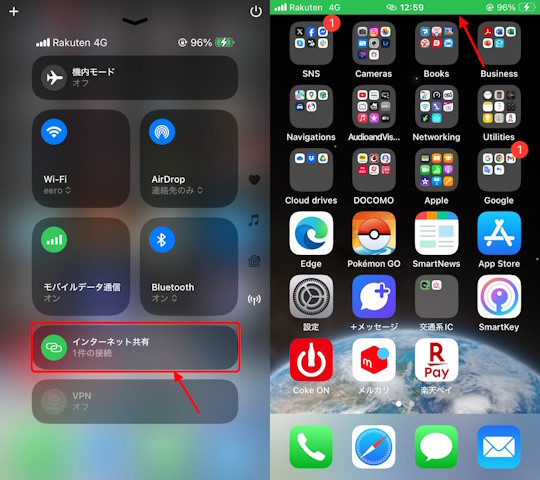

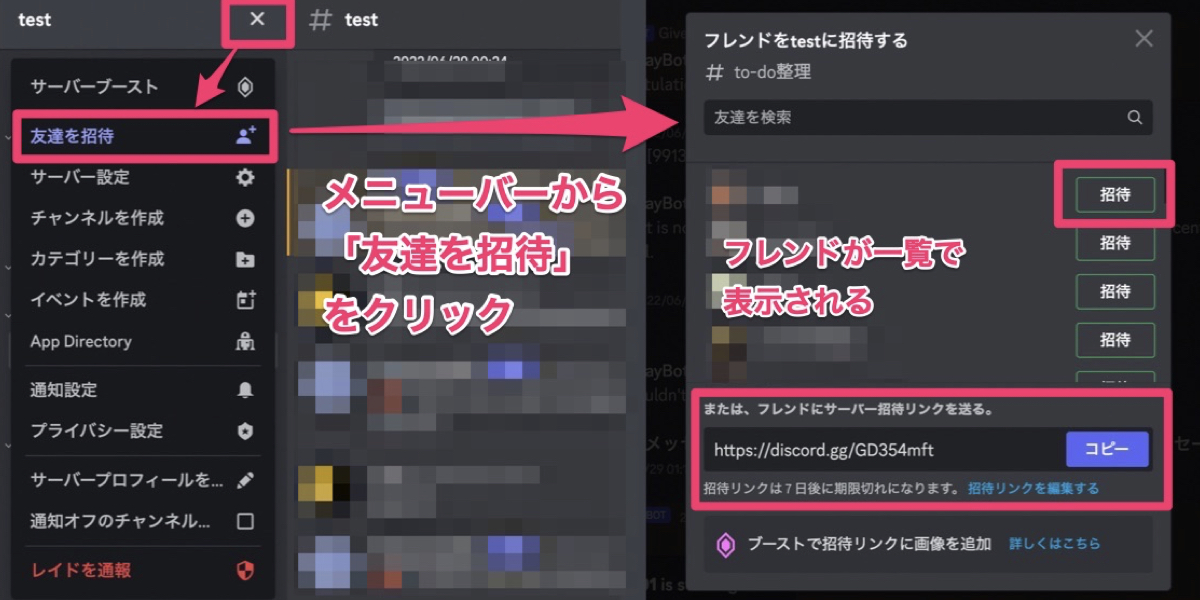

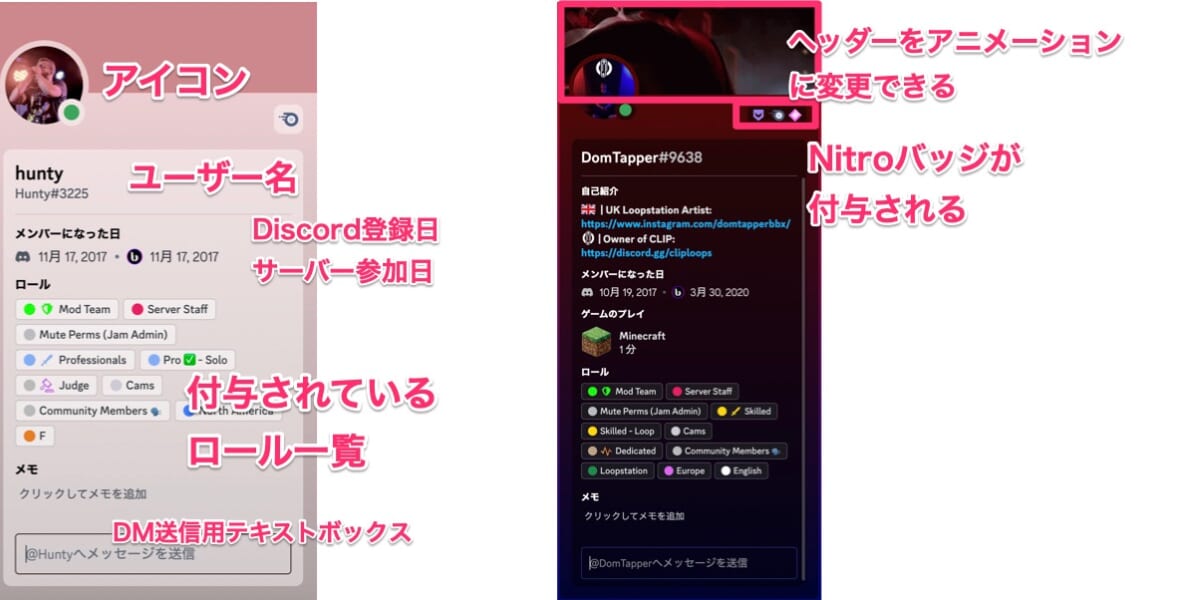

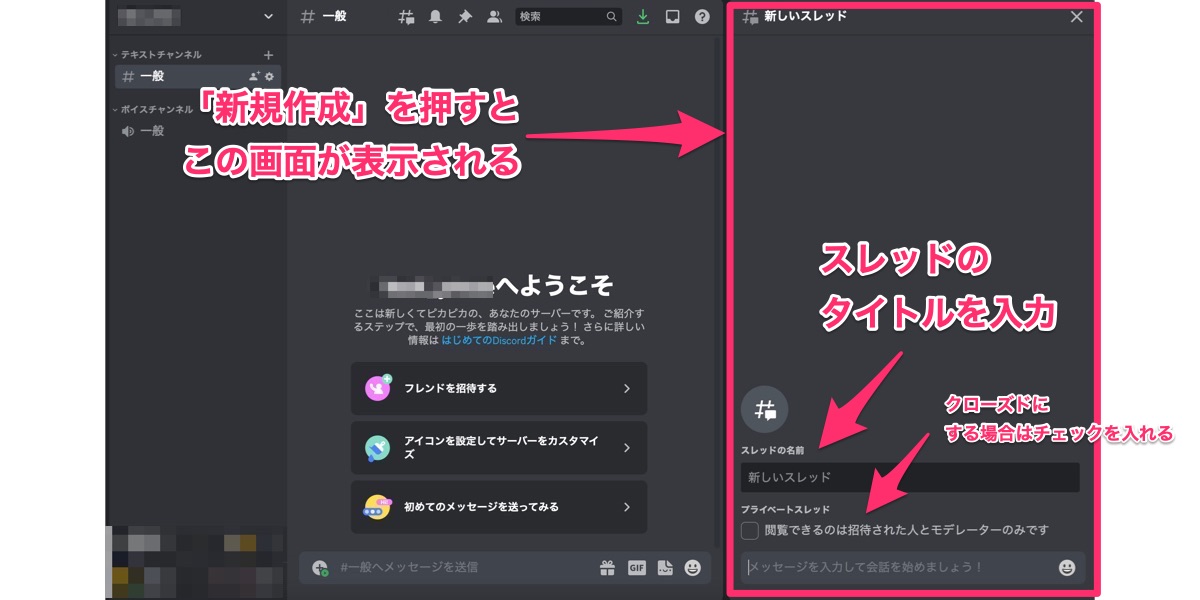

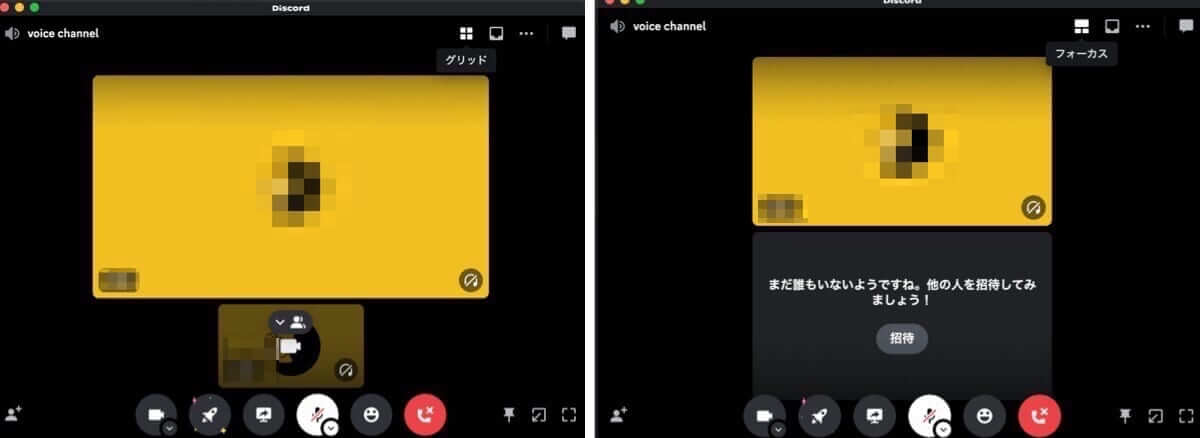

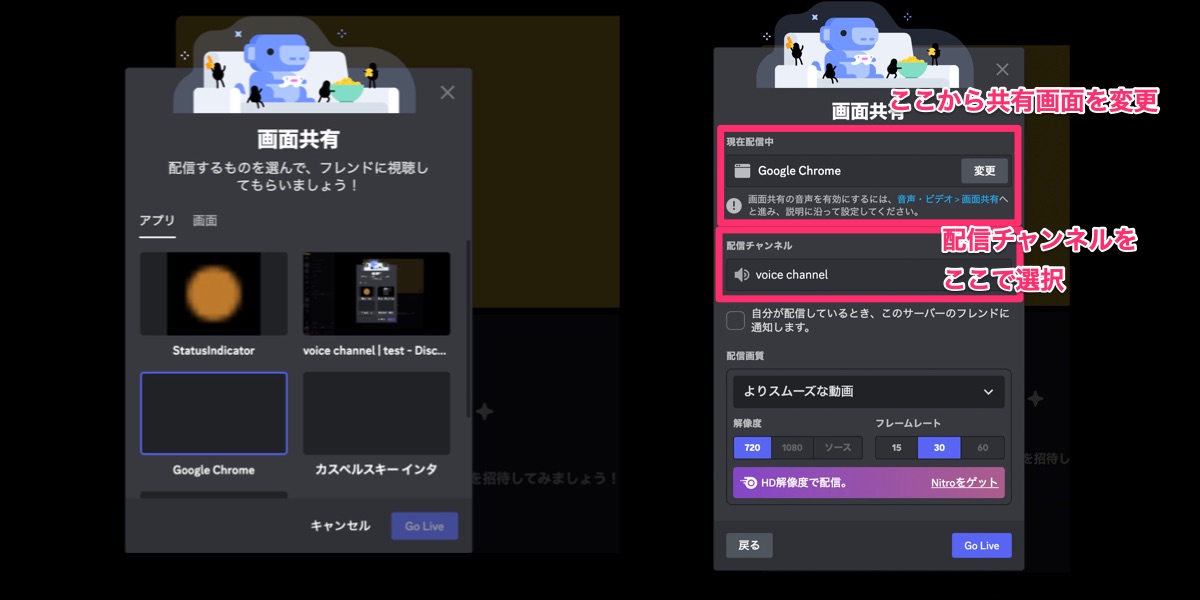

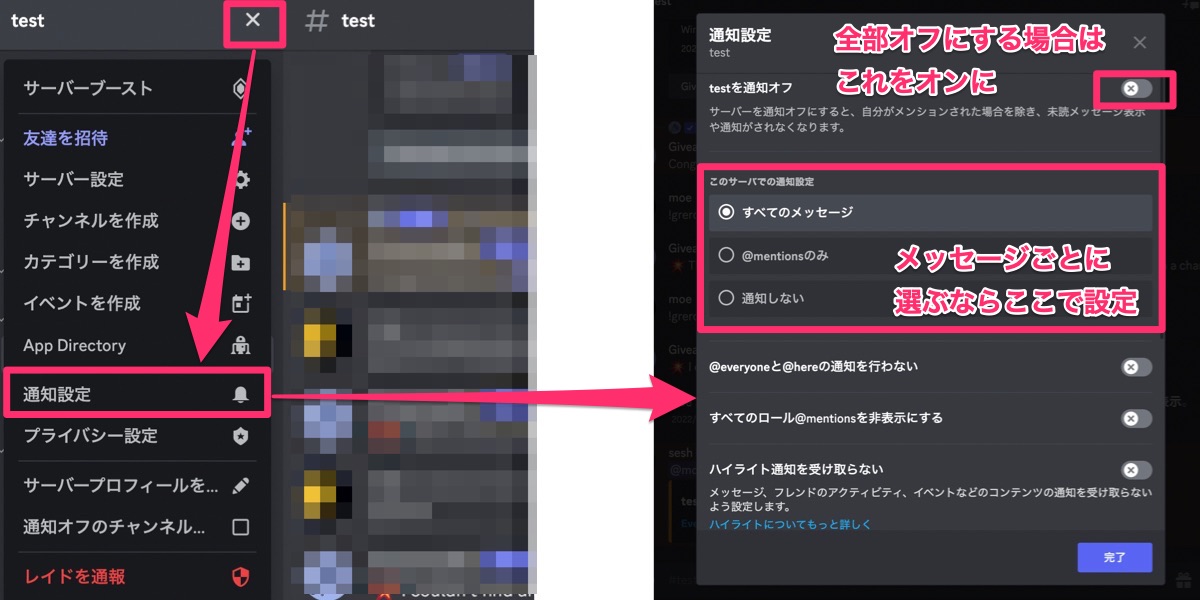

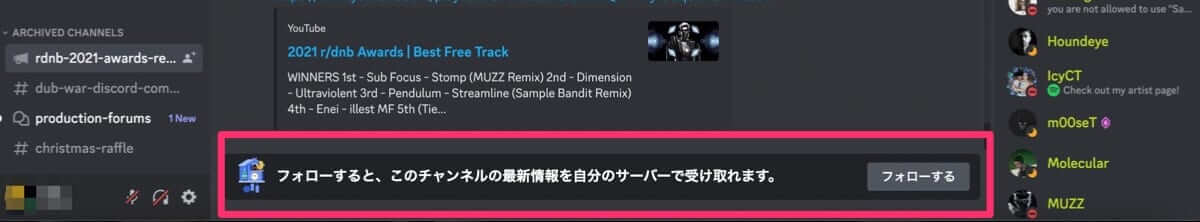

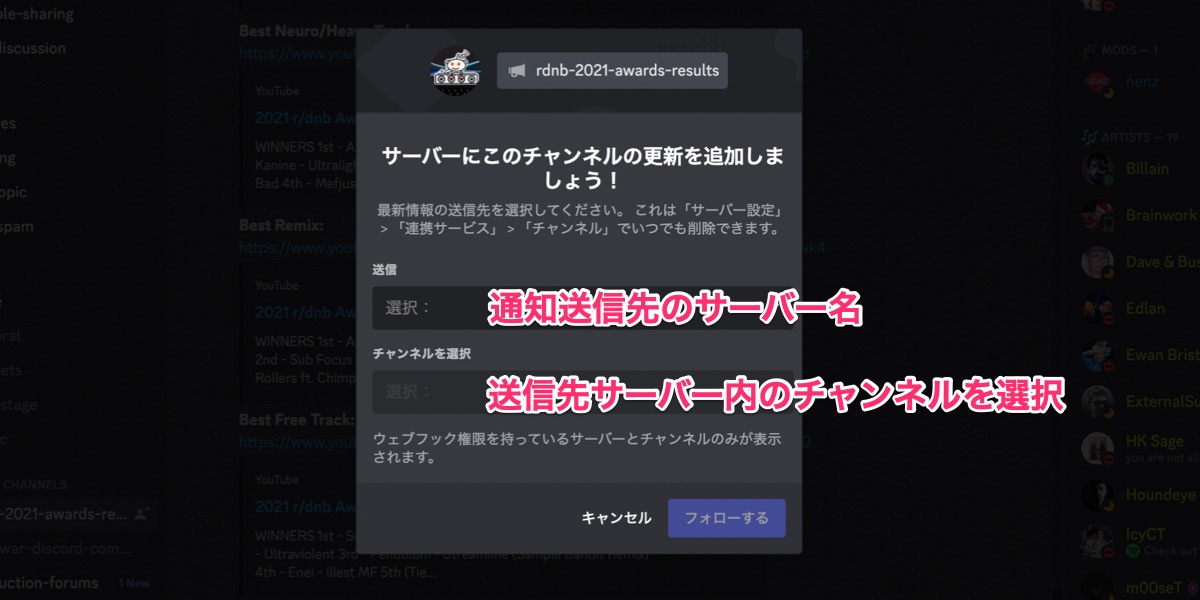

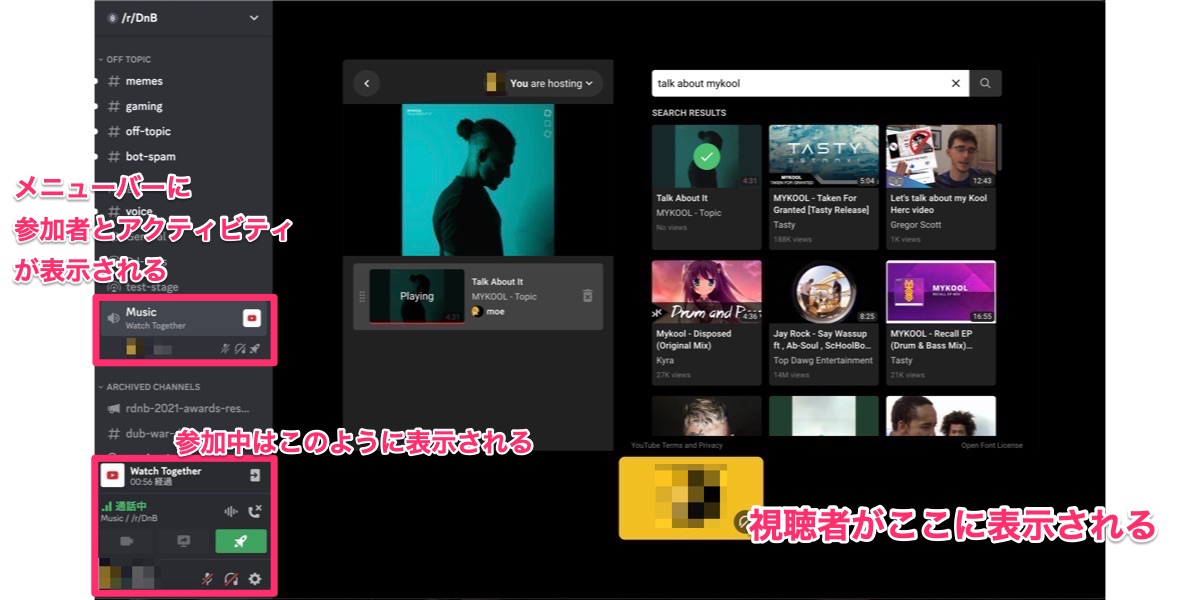

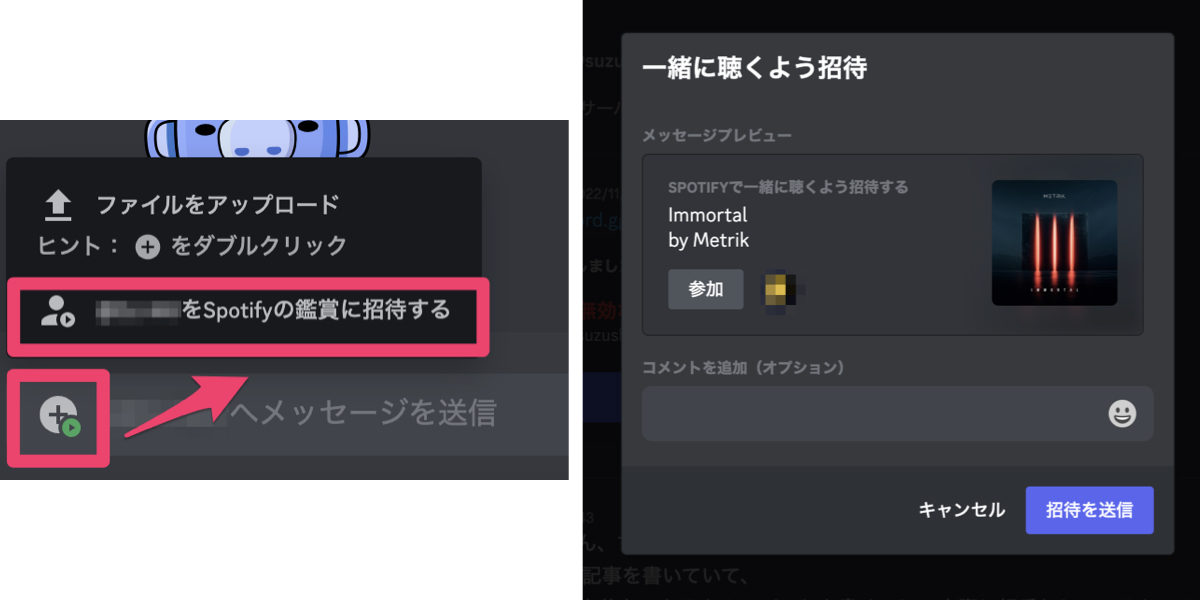

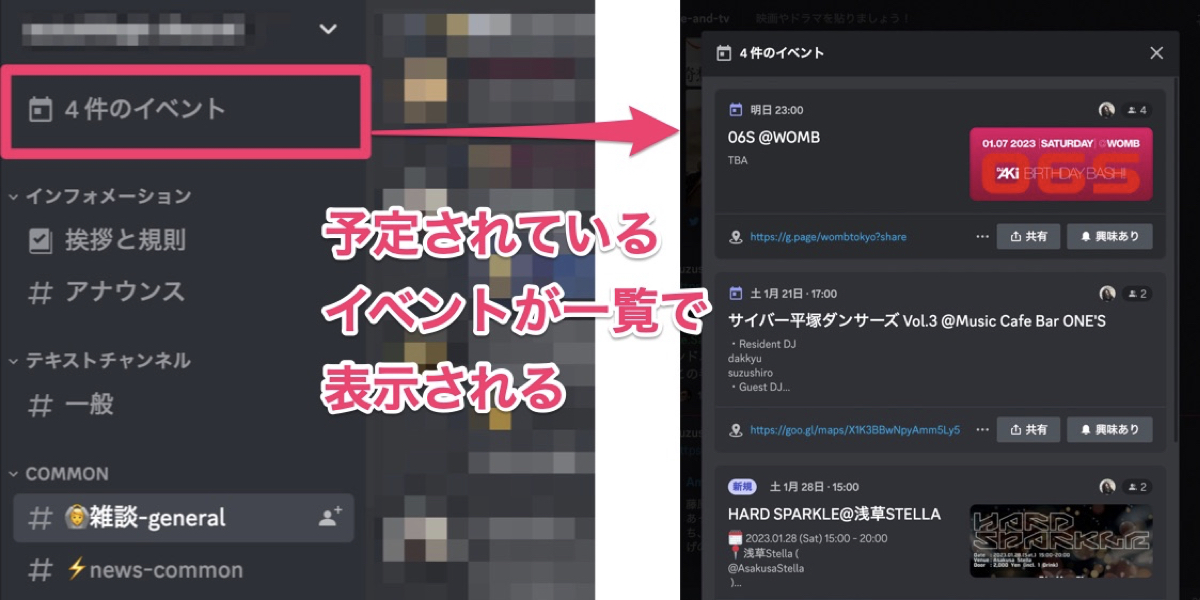

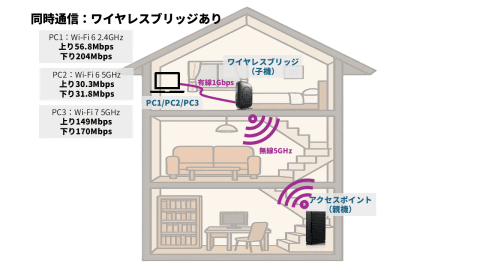

その結果としてわかりやすいのは、アップルやグーグル以外の事業者による、アプリストア開設(いわゆる「サイドローディング」)や、OSの機能にアクセスすることで新しいアプリやデバイスを作れるようになることが挙げられる。

例えば、iPhoneのApp Storeには審査があり、内容や使い勝手が基準に合わないアプリは、拒絶され、修正しなければ配信・販売ができない。またアプリ内課金はこれまで、アップルの課金システムに限られ、開発者は手数料を払わなければならなかった。

[PAGE 2](https://toyokeizai.net/articles/-/895544?page=2)

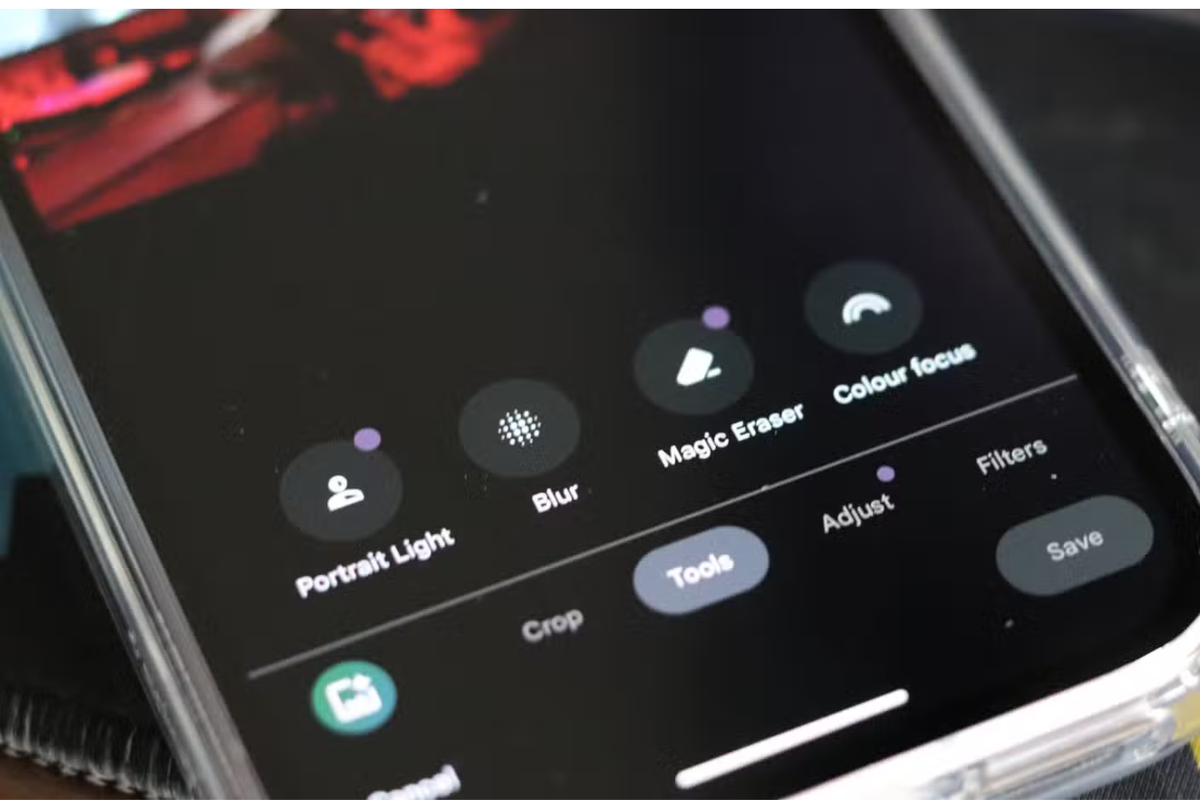

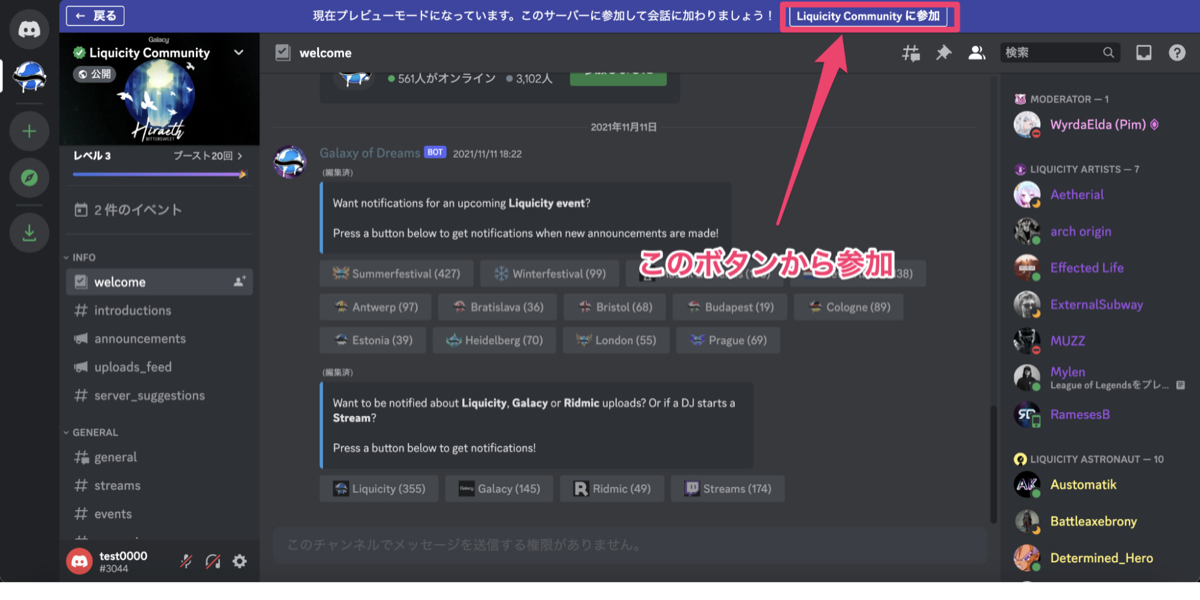

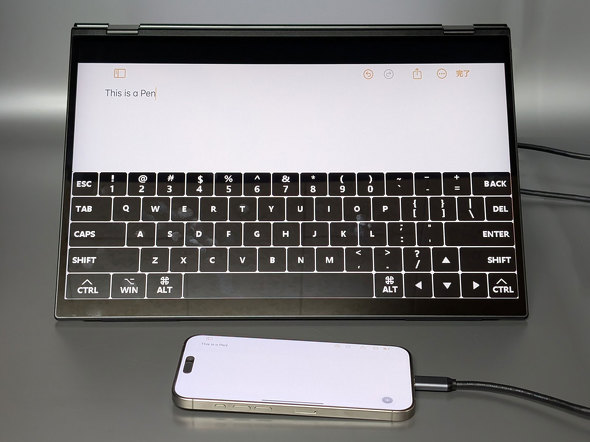

あるいは、デバイスに関連した指摘もある。Apple Watchは、iPhoneとのみ組み合わせることができ、ロック解除や決済など、多彩な連携が可能だ。しかし他社のスマートウォッチとiPhoneの組み合わせでは、利用できない機能が存在している。

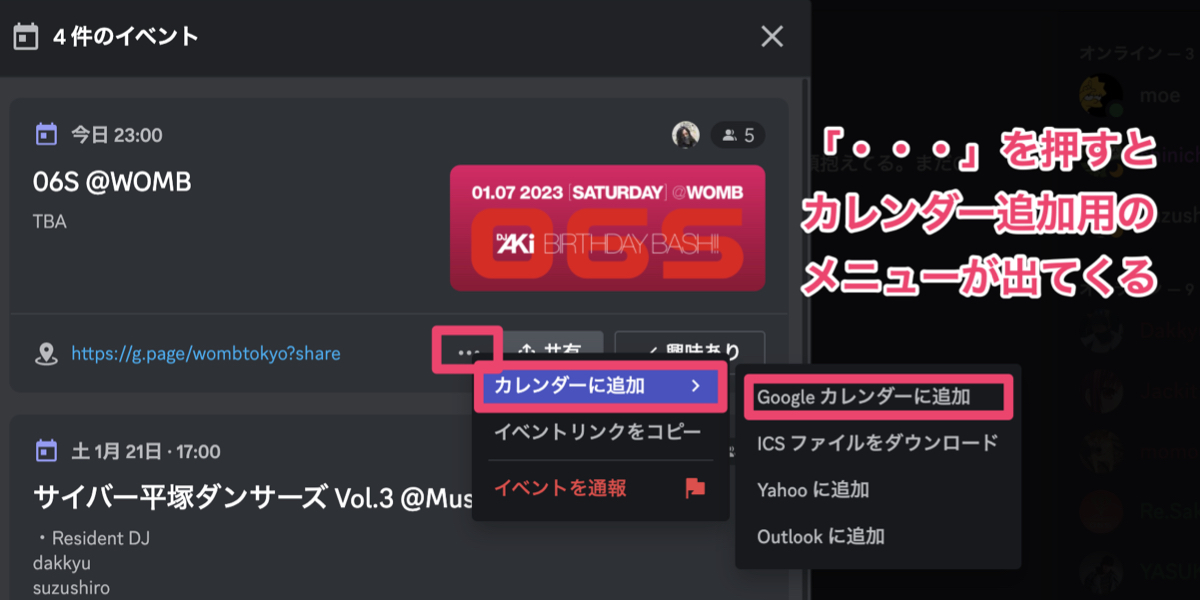

そうした制限がかけられている状態を排除したうえで、ユーザーが選択可能な状況を作り出すことが、スマホ新法がいうところの「参入障壁の排除」というテーマだ。これは、データを他社のスマホやアプリに簡単に移行できるようにする「データポータビリティ」なども含まれる。

そうした障壁の排除による、ユーザーのイノベーション享受も、スマホ新法の目指すところだ。

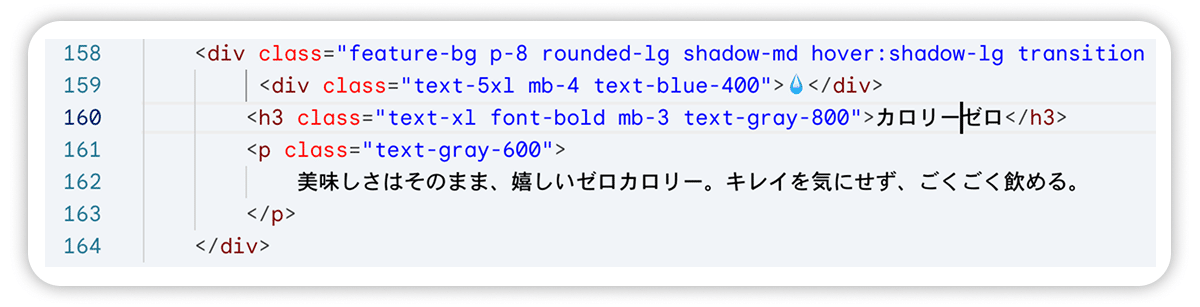

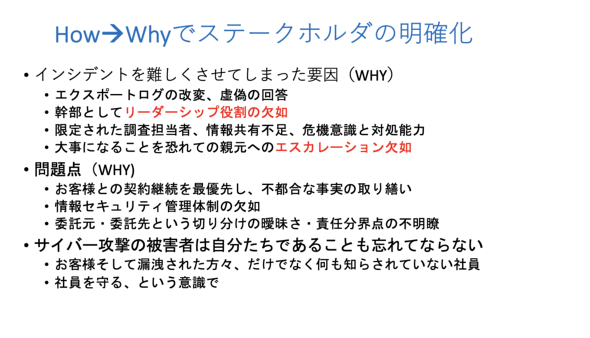

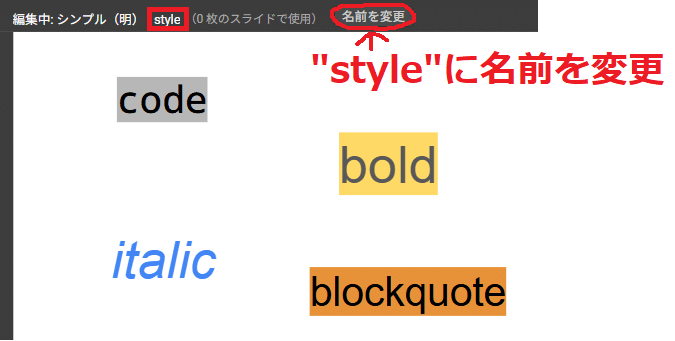

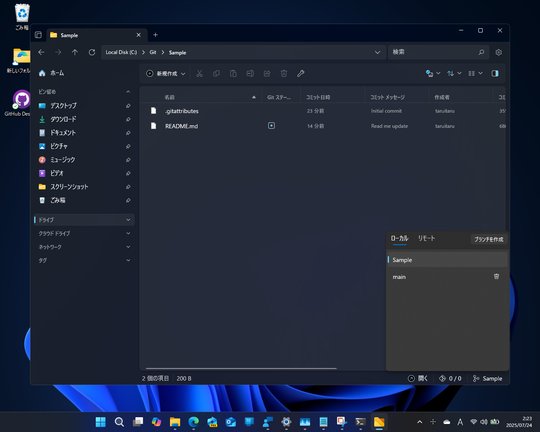

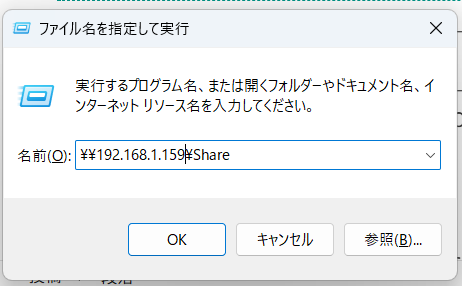

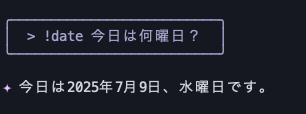

2021年のWWDCでアプリエコシステムについて話すAppleのティム・クックCEO(提供:Apple)

## 日本のスマホ新法が画期的な理由

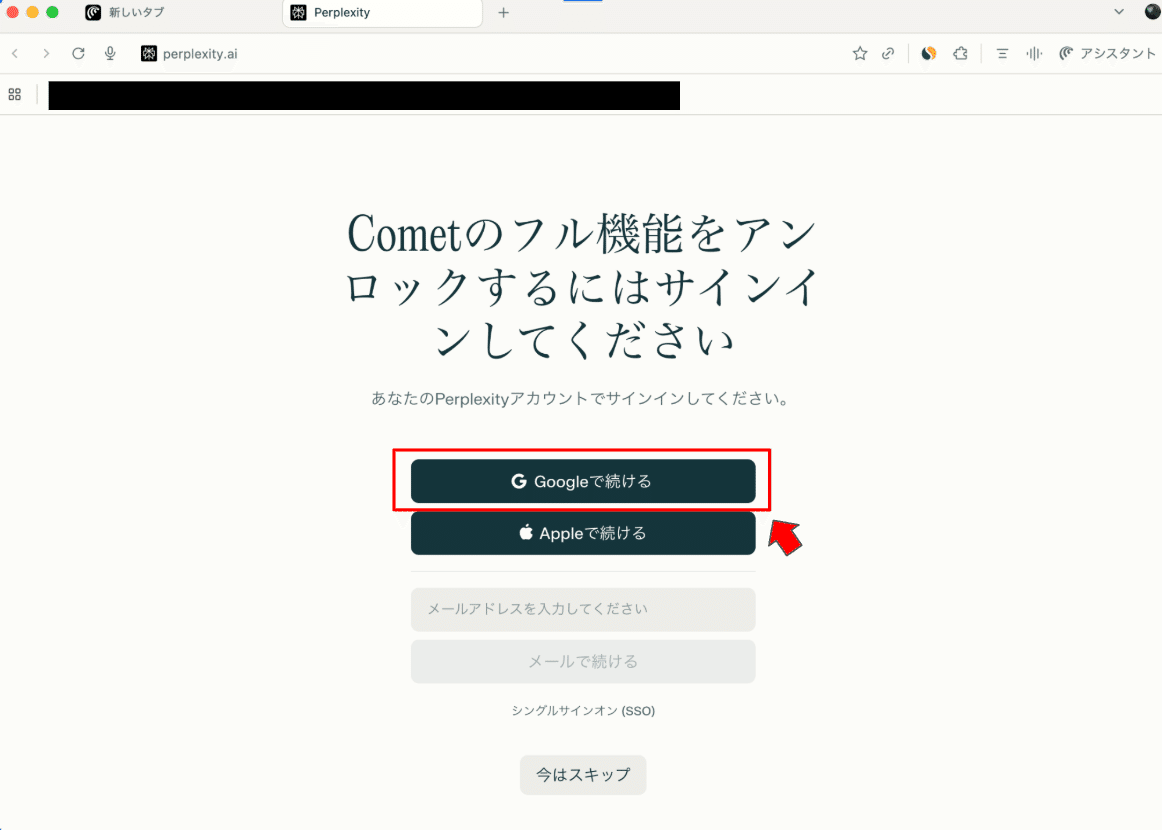

欧州でも同様だが、競争法で重要なことは、必ずしもユーザーの意向は重要ではない、という点だ。ユーザーが望んでいるかどうかと、競争法が目指すことが、必ずしも一致しているわけではない。

しかし日本の法律は、欧州で先行したDMAよりも進歩的な部分が存在している。

それはユーザーの安全・安心な利用、青少年保護のためなら、プラットフォームやソフトウェアの開放を行わない理由として正当化できる、というものだ。

これは、サイバーセキュリティ防止や、プライバシーの確保、犯罪行為の防止などが含まれる。

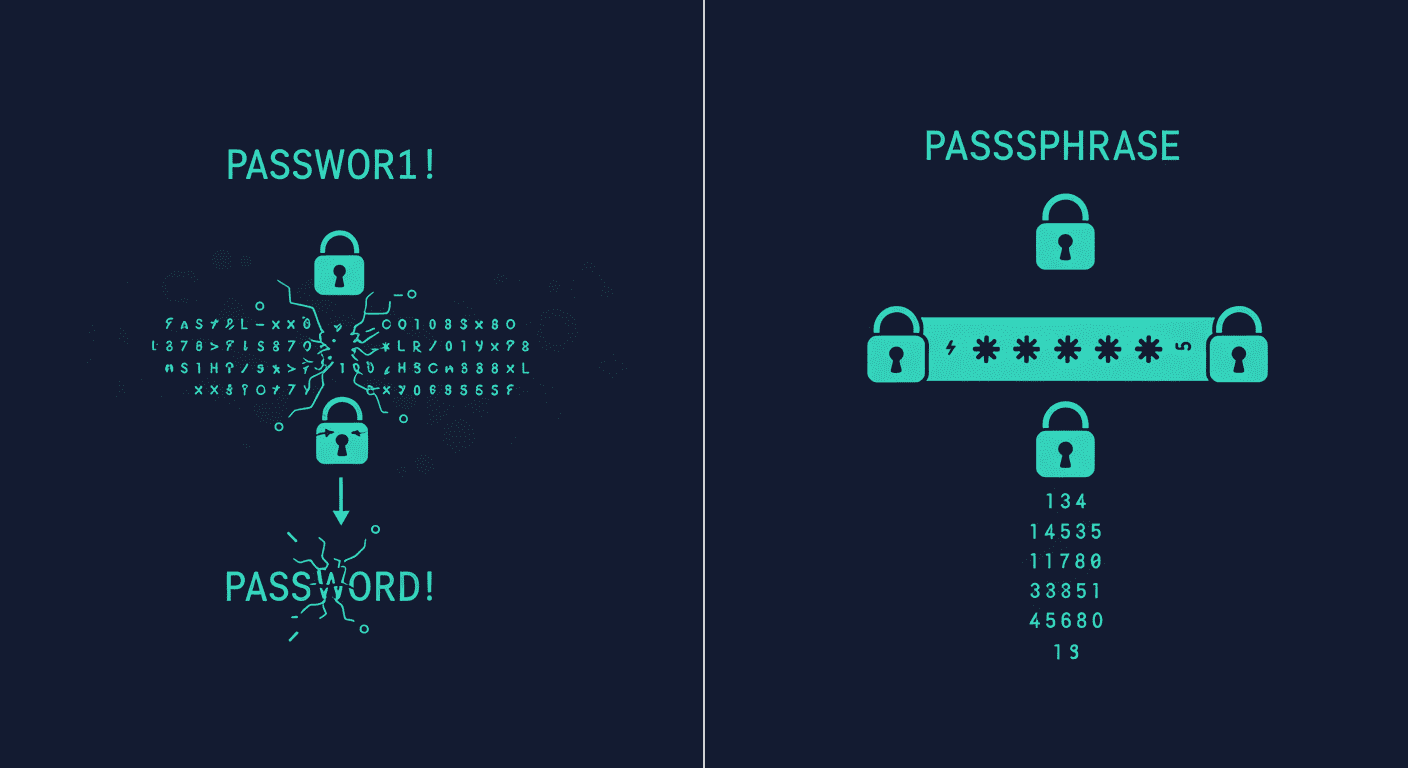

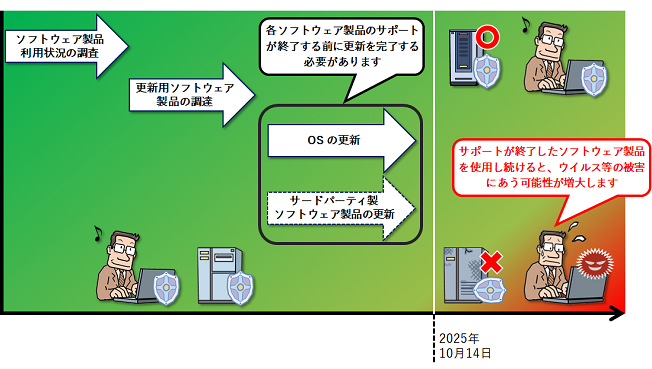

例えば、スマホ新法に従ってOSの機能解放や、サードパーティーアプリストアを通じて、ユーザーデータが抜き取られたり、端末が乗っ取られたり、正しく動作しなくなるリスクが増大するかもしれない。

その場合、スマホ新法にある市場開放を行わなくても、違法性から除外されるというものだ。

また、昨今摘発が相次いでいる違法なオンラインカジノの問題があるように、そうした犯罪行為につながるアプリの配信を制限したり、課金ページに飛ぶ際に警告を出すことも容認されることになるだろう。

こうした条件を見ていくと、スマートフォンの利用の実態、すなわち生活必需品となっている現状を前提とした安全確保が加味されている点が、評価できる。

[PAGE 3](https://toyokeizai.net/articles/-/895544?page=3)

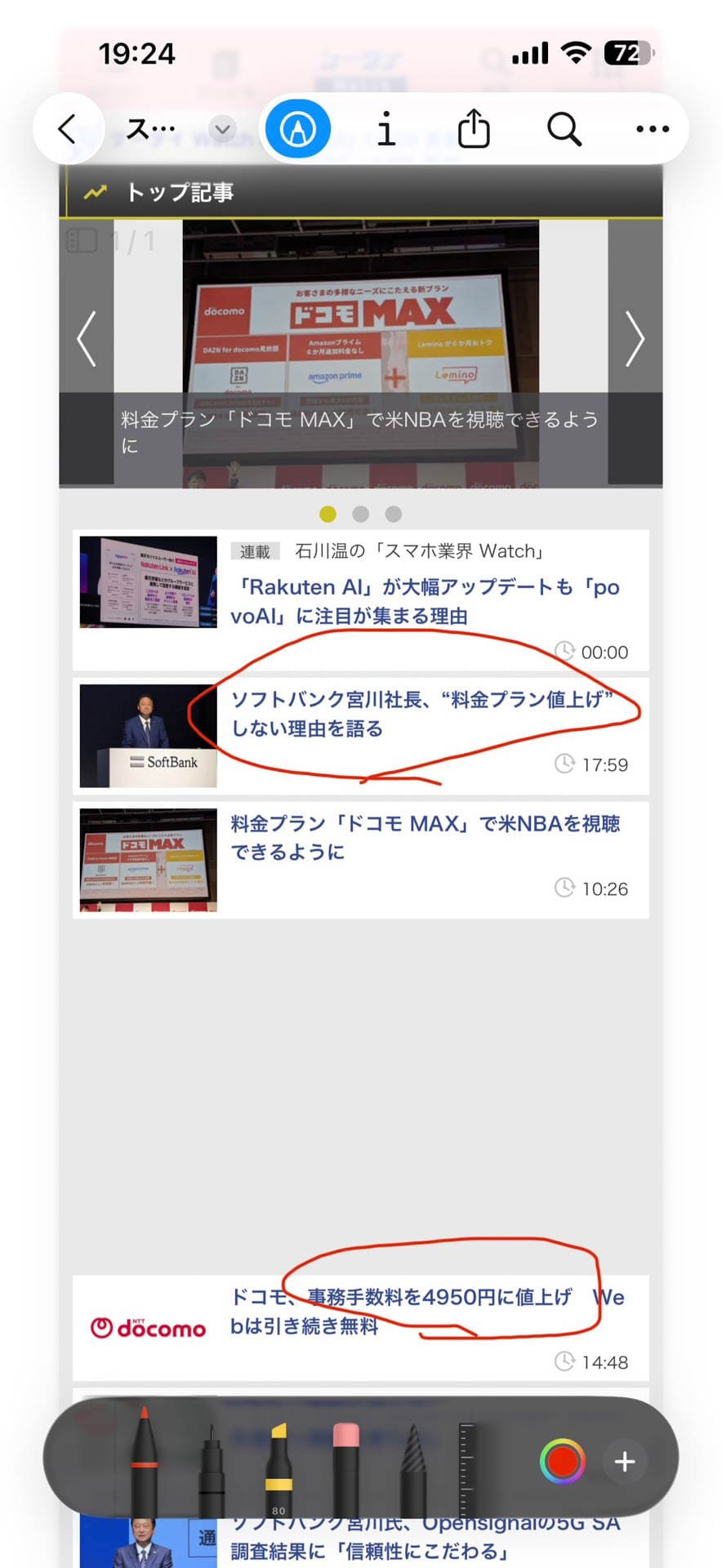

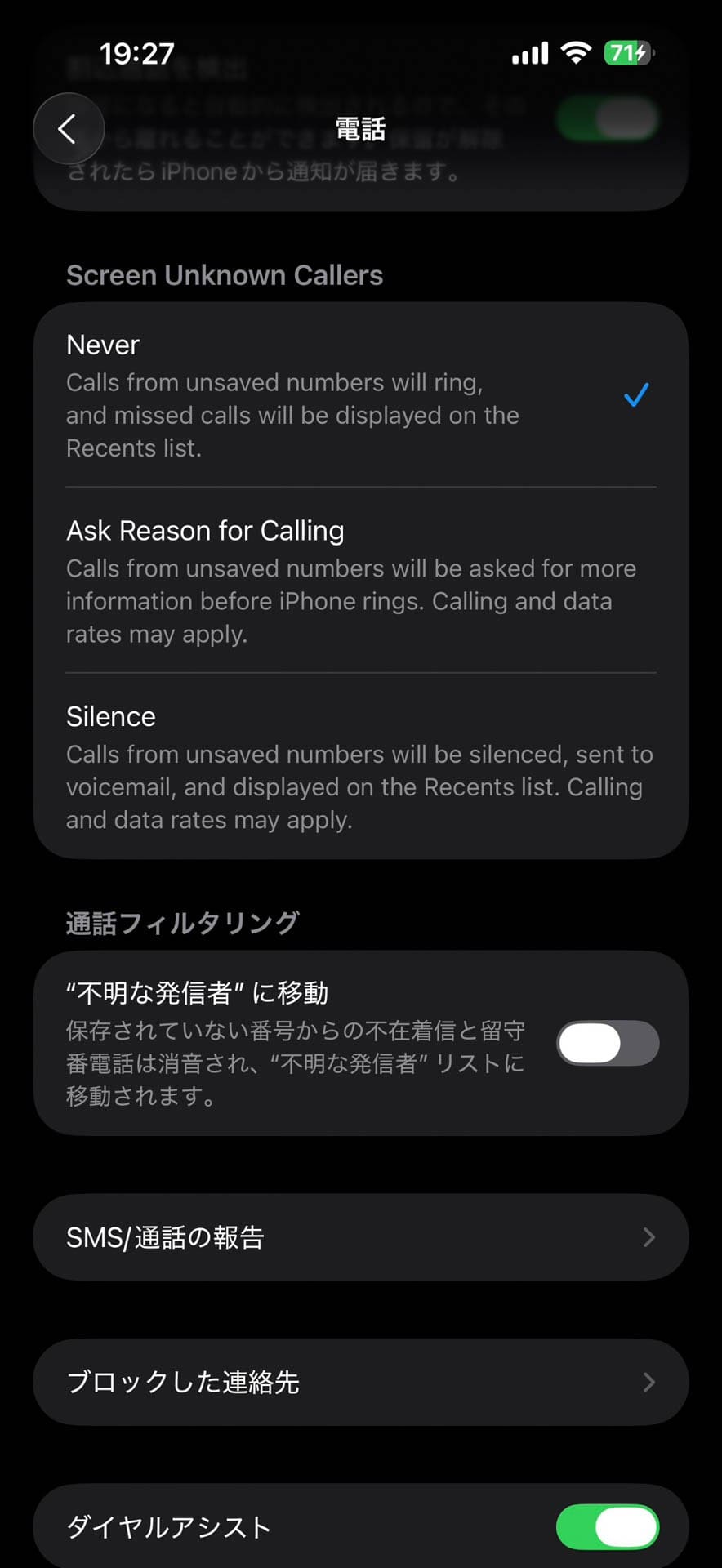

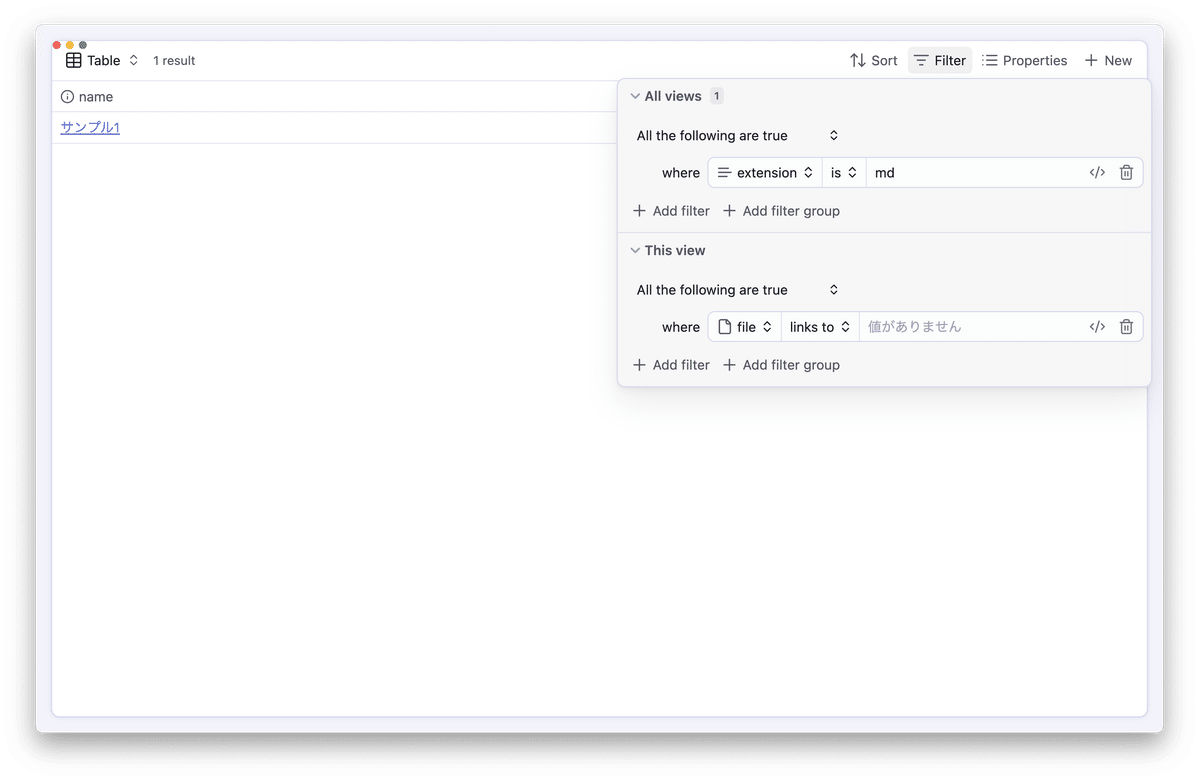

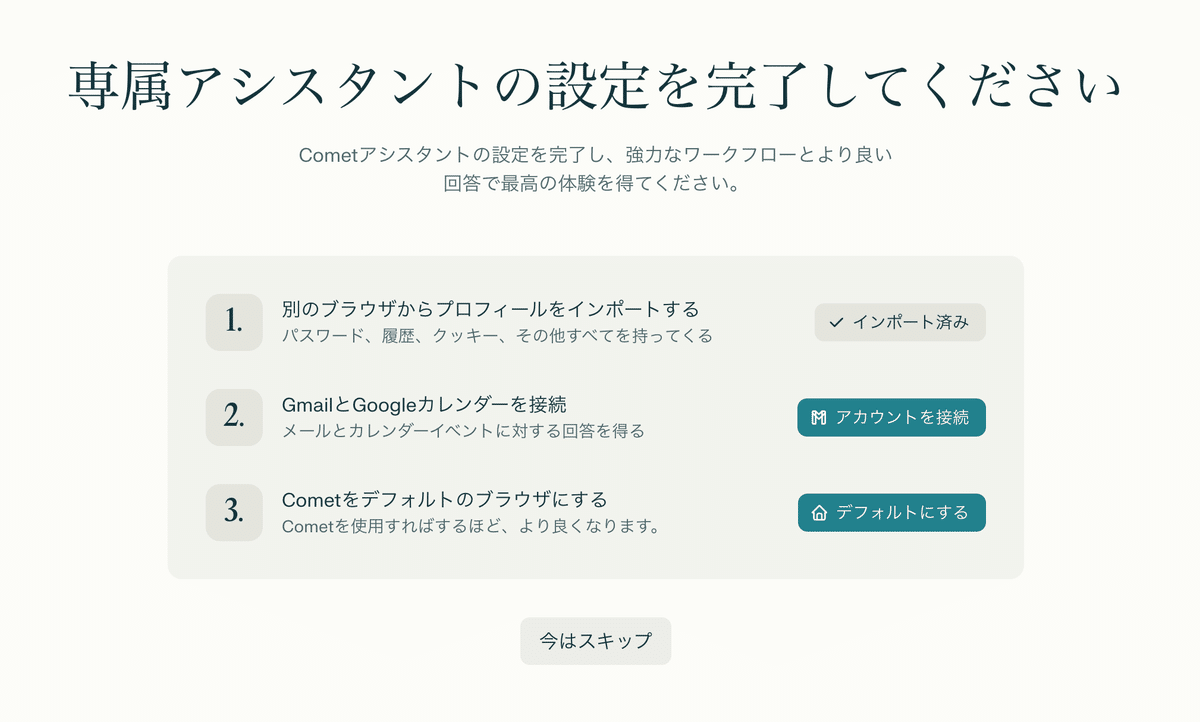

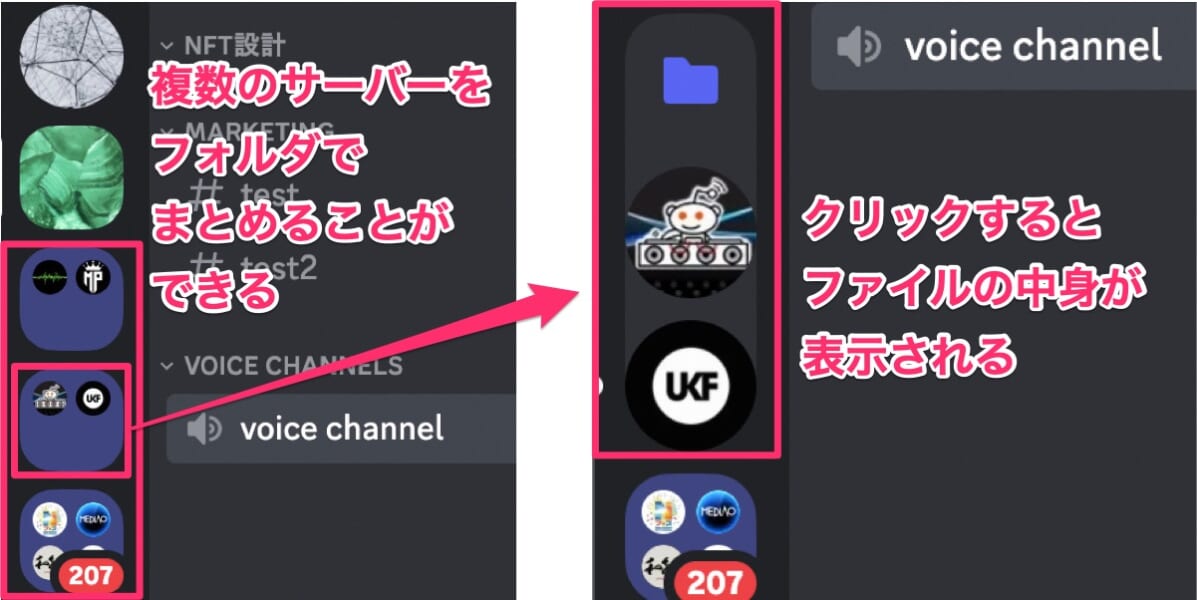

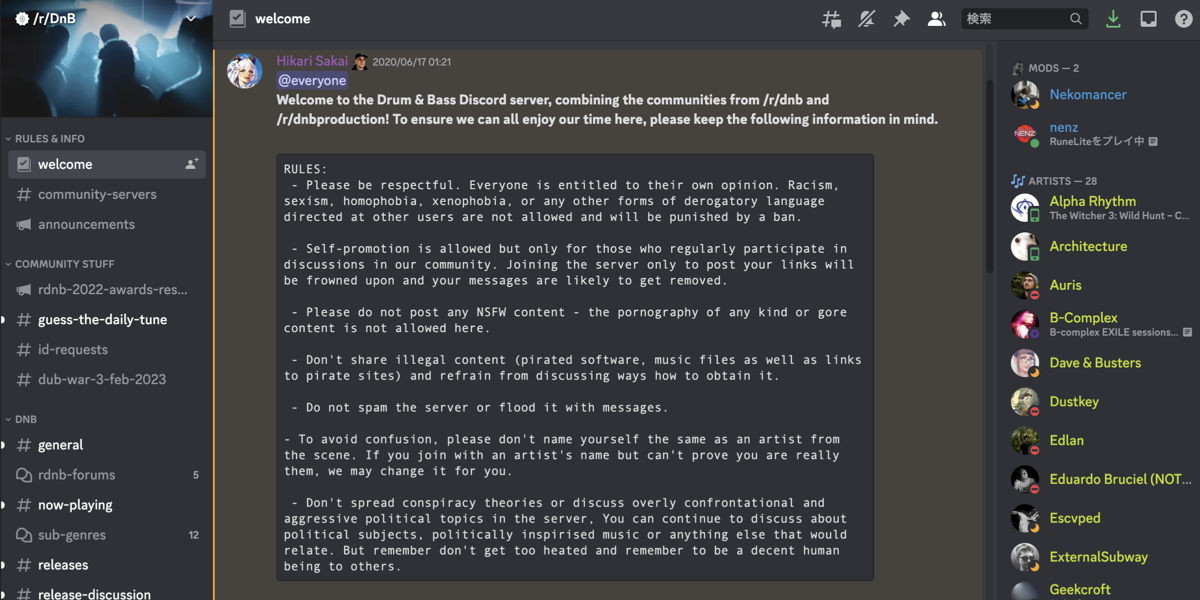

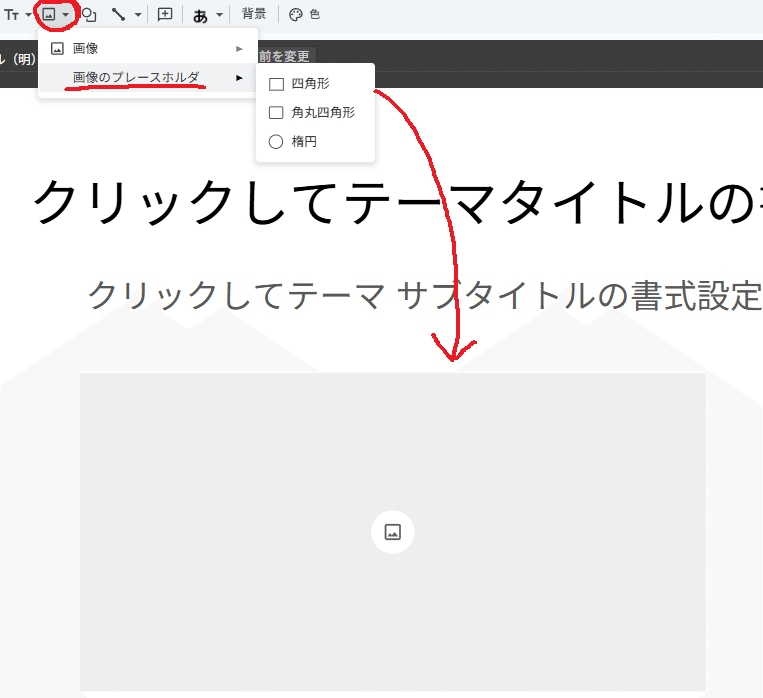

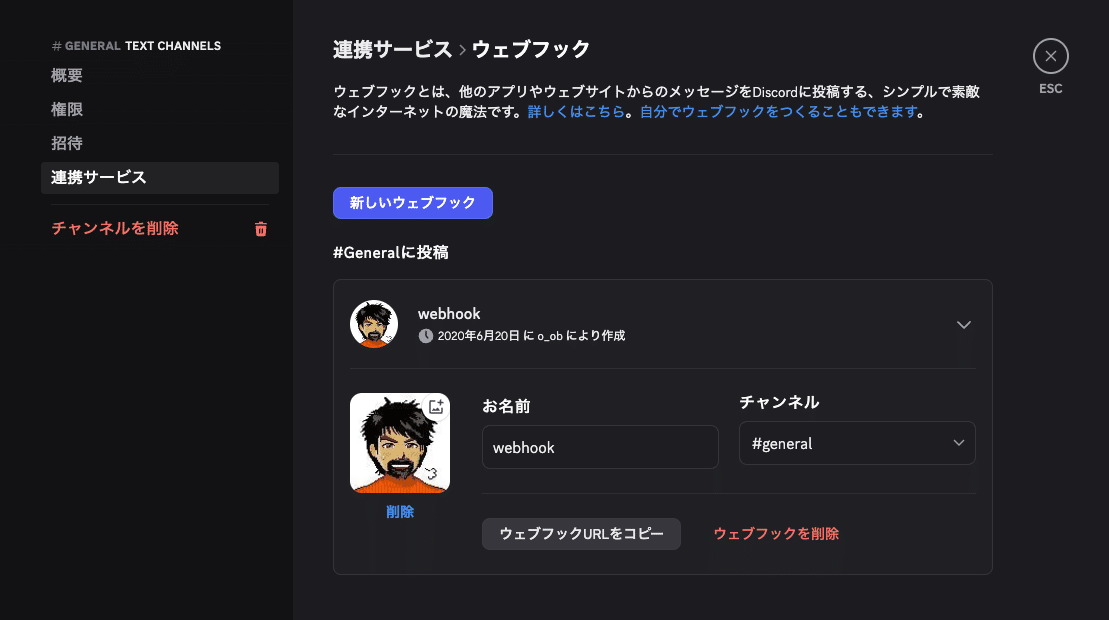

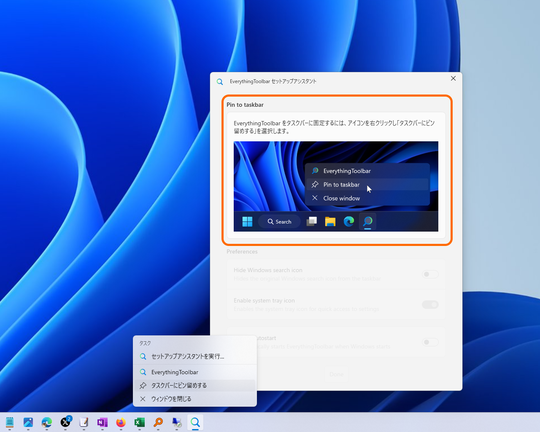

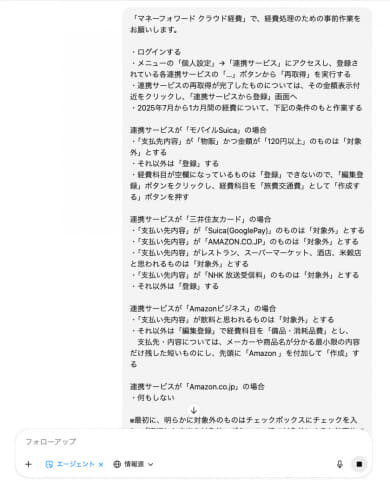

スマホ新法に対して、アップル、グーグル、そのほかの事業者や個人から、パブリックコメントが出されている。この中で争点となっているのは、公平性、正当化事由の拡大、義務負担の軽減だった。

アップル・グーグルともに、スマホ向けソフトウェアとサービスを開発するために「投資」をしている。スマホ新法では、見方によっては、企業が開発した知的財産を解放し、タダ乗りを許せと解釈できる。

これに対して、アップルは、手数料から公正な収益を確保できるべき、と主張しており、今回のガイドラインでは、競争を阻害しない範囲で適切な料金を徴収することは、スマホ新法に反しないことが確認されている。

また、プライバシーを重視するアップルにとって、第三者への情報を開示することで、ポリシーとしてアップルが活用していないユーザーの個人情報を、第三者が活用してしまう可能性が出てくる。

例えば、新型コロナウイルスのパンデミックの際、「接触追跡アプリ」が利用され、不特定多数の感染者との接触があったかなかったかを判別できるようになっていた。

現在はこのOSの機能は使われていないが、もしスマホ新法に従ってOS機能を開示し、接触追跡機能が出会い系アプリに使われた場合、ユーザーのプライバシーや安全性が脅かされることになり、不適切だ、という主張だ。

グーグルは、「ユーザーの利便性確保」を、スマホ新法の義務遵守の除外理由に加えるべきだと主張している。現状、プライバシーやセキュリティ、青少年保護が除外理由となっているが、ユーザーのスマホ利用の利便性、効率性が毀損する場合も、除外理由とすべきと指摘する。

これらの注文は、ユーザーの安全性や利便性を重視するアップルやグーグルの姿勢が現れており、「だからiPhoneとAndroidが市場で選ばれてきた」という現在の2社独占までの経緯を反映するものとも言える。

## どのように運用するのか、ガイドラインでは不透明

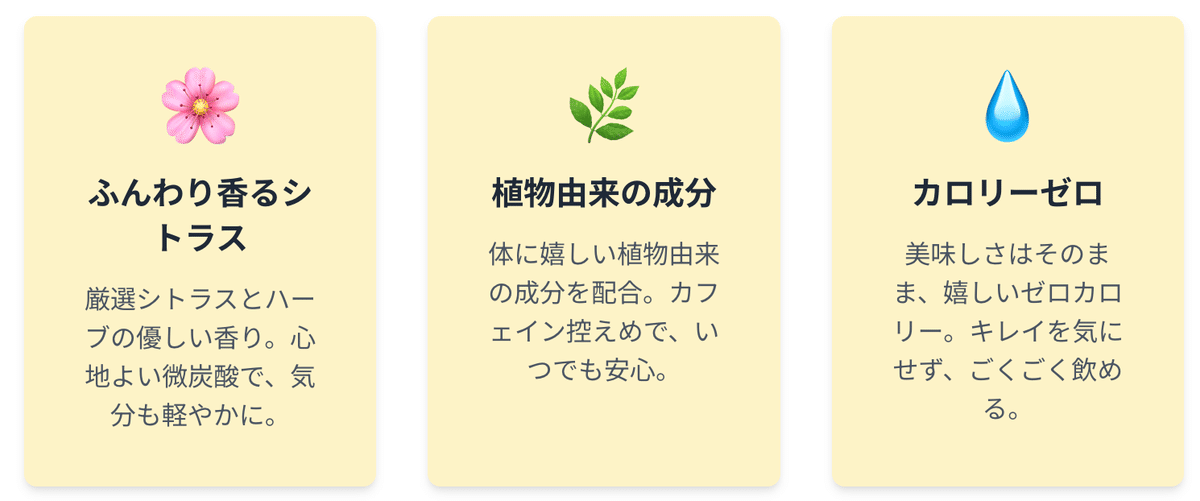

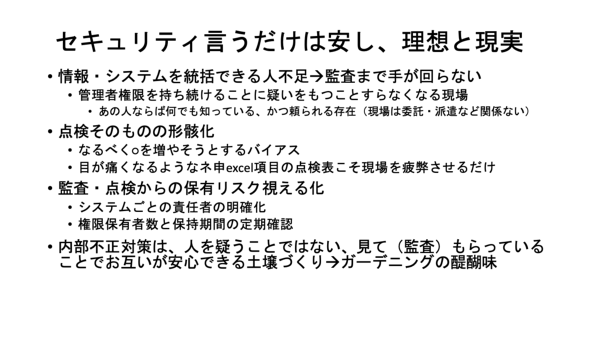

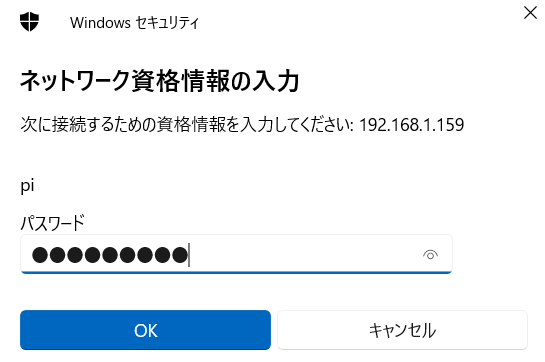

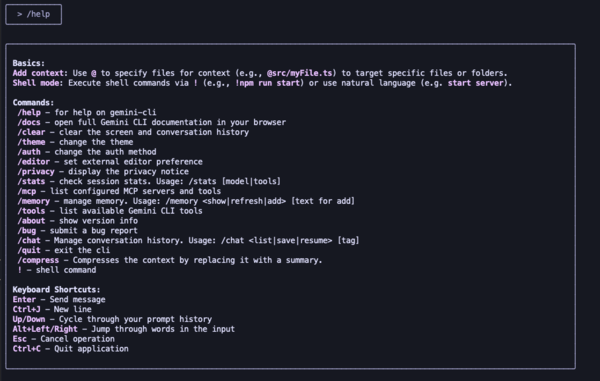

WWDC25のティム・クックCEO(筆者撮影)

今回、ガイドラインと、パブリックコメントへの考え方が公正取引委員会から示されたことで、スマホ新法がどのように運用されていくのか、その解像度が高まってきたことは事実だ。

しかし依然として不透明な部分もある。例えば前述の「適切な手数料」とはいくらなのかは明確にされていない。サービスの価値や競争状況から総合的に判断されるとされる。では、いくらなのか?は明らかではないのだ。

[→ 次ページはこちら](https://toyokeizai.net/articles/-/?page=2)

関連記事

- [

「iPhone 16eレビュー」使ってわかった"e"の意味

](https://toyokeizai.net/articles/-/861052)

- [

家庭ごみの中から出てくる「とんでもないもの」

](https://toyokeizai.net/articles/-/888893)

- [

猛暑のインナー変えた「アセドロン」大ヒットの訳

](https://toyokeizai.net/articles/-/893610)

- [

ワークマン「980円ボトルホルダー」衝撃の保冷力

](https://toyokeizai.net/articles/-/893208)

- [万博で物議「立ち食い強制フードコート」の実態](https://toyokeizai.net/articles/-/892776)

- [「子供にゼリーを食べさせる」親が知らない"真実"](https://toyokeizai.net/articles/-/891217)

トピックボード

有料会員限定記事

[ベイカレント幹部が警鐘を鳴らす「小粒なDX投資」](https://toyokeizai.net/articles/-/896915)

[迫る「2025年の崖」ITプロジェクトが失敗する必然](https://toyokeizai.net/articles/-/896916)

[編集部厳選、注目の経済ニュース!【8月9日】](https://toyokeizai.net/articles/-/896739)

[岐路に立つ私立大学「教育再編」の3つの選択肢](https://toyokeizai.net/articles/-/893348)

[総まくり!有名大学の最新動向⑥「産近甲龍」](https://toyokeizai.net/articles/-/889828)

[総まくり!有名大学の最新動向⑤「日東駒専」](https://toyokeizai.net/articles/-/889818)

ビジネスの人気記事

- [地方の崖っぷち遊園地「自虐」に潜む生存戦略](https://toyokeizai.net/articles/-/895522)

- [ニトリとドンキが2兆円企業になれた本当の理由](https://toyokeizai.net/articles/-/894652)

- [日立の送配電CEOが明かす「電力バブルの舞台裏」](https://toyokeizai.net/articles/-/896354)

- [iPhoneが便利機能失う?「スマホ新法」12月施行へ](https://toyokeizai.net/articles/-/894805)

- [YouTubeで復活、元フジ「反町理」が気づかぬ十字架](https://toyokeizai.net/articles/-/896394)

- [信頼される「CSR企業ランキング」トップ500社](https://toyokeizai.net/articles/-/895766)

トレンドライブラリー

連載一覧

[連載一覧はこちら](https://toyokeizai.net/list/columns)

人気の動画

[](https://toyokeizai.net/list/video/AMi3SRSI_Wc)

[【“メタトレンド投資”の極意】10年に1度の大きな流れを予想/右脳に訴える推しCEOを探す/短期投資より長期/テスラはまだ買える?/AIで日本企業がとるべき戦略/今の日本の強みとは?【熱闘!投資園】](https://toyokeizai.net/list/video/AMi3SRSI_Wc)

[

【日本国債が“買い手不足”に】異例の発行計画変更/超長期債の金利が急騰/20年債の入札が不調/日銀の代わりに誰が買い支える?/民間の銀行が買えない・買わない事情/今後起こりうる悪影響【ニュース解説】

](https://toyokeizai.net/list/video/Y3865l57bfU)[

【中島聡が語る投資術】メタトレンド投資とは?/アップルの変貌を確信した根拠/銘柄選びに重要なのは「経営者の熱量」/イーロン・マスクの魅力/エヌビディアの成長を予感した理由【熱闘!投資園】

](https://toyokeizai.net/list/video/pPJtn8AFWBY)[

【セブン&アイ “一難去ってまた一難”】クシュタールが買収提案撤回のなぜ?/セブンの株価が急落/焦点は8月6日の中期計画/“ジャパン優遇”の見直し【ニュース解説】

](https://toyokeizai.net/list/video/ybed3A8QAgM)

[](https://toyokeizai.net/list/theme/security "東洋経済Tech×サイバーセキュリティ")

ビジネス

アクセスランキング

- 1時間

- 24時間

- 週間

- 月間

- シェア

- [ニトリとドンキが2兆円企業になれた本当の理由](https://toyokeizai.net/articles/-/894652)

- [地方の崖っぷち遊園地「自虐」に潜む生存戦略](https://toyokeizai.net/articles/-/895522)

- [12月の「スマホ新法」でユーザーは"得する"のか?](https://toyokeizai.net/articles/-/895544)

- [日立の送配電CEOが明かす「電力バブルの舞台裏」](https://toyokeizai.net/articles/-/896354)

- [iPhoneが便利機能失う?「スマホ新法」12月施行へ](https://toyokeizai.net/articles/-/894805)

- [信頼される「CSR企業ランキング」トップ500社](https://toyokeizai.net/articles/-/895766)

- [【行ってみた】「ジャングリア」炎上も大成功の訳](https://toyokeizai.net/articles/-/895833)

- [なおも赤字から抜け出せない「地銀系証券」の焦燥](https://toyokeizai.net/articles/-/896042)

- [日立の"虎の子"送配電が爆増する「2つの大潮流」](https://toyokeizai.net/articles/-/894337)

- [ジャングリア沖縄で「300分待ち」となる根本原因](https://toyokeizai.net/articles/-/894749)

※過去1ヶ月以内の記事が対象

[» 11~30位はこちら](https://toyokeizai.net/list/ranking/business "アクセスランキング")

- [地方の崖っぷち遊園地「自虐」に潜む生存戦略](https://toyokeizai.net/articles/-/895522)

- [ニトリとドンキが2兆円企業になれた本当の理由](https://toyokeizai.net/articles/-/894652)

- [日立の送配電CEOが明かす「電力バブルの舞台裏」](https://toyokeizai.net/articles/-/896354)

- [iPhoneが便利機能失う?「スマホ新法」12月施行へ](https://toyokeizai.net/articles/-/894805)

- [12月の「スマホ新法」でユーザーは"得する"のか?](https://toyokeizai.net/articles/-/895544)

- [YouTubeで復活、元フジ「反町理」が気づかぬ十字架](https://toyokeizai.net/articles/-/896394)

- [信頼される「CSR企業ランキング」トップ500社](https://toyokeizai.net/articles/-/895766)

- [受注残は7兆円!日立の送配電事業"爆走"のナゼ](https://toyokeizai.net/articles/-/896451)

- [なぜか住宅着工戸数が減り続けている背景事情](https://toyokeizai.net/articles/-/895750)

- [なおも赤字から抜け出せない「地銀系証券」の焦燥](https://toyokeizai.net/articles/-/896042)

※過去1ヵ月以内の記事が対象

[» 11~30位はこちら](https://toyokeizai.net/list/ranking-24hour/business "24時間アクセスランキング")

- [日本の魚が減ったのは「外国漁船が原因」説の真実](https://toyokeizai.net/articles/-/894845)

- [猛暑のインナー変えた「アセドロン」大ヒットの訳](https://toyokeizai.net/articles/-/893610)

- [炊飯器の象印「米が美味すぎる食堂」大反響のワケ](https://toyokeizai.net/articles/-/894270)

- [【行ってみた】「ジャングリア」炎上も大成功の訳](https://toyokeizai.net/articles/-/895833)

- [信頼される「CSR企業ランキング」トップ500社](https://toyokeizai.net/articles/-/895766)

- [ワークマン「980円ボトルホルダー」衝撃の保冷力](https://toyokeizai.net/articles/-/893208)

- [ジャングリア沖縄で「300分待ち」となる根本原因](https://toyokeizai.net/articles/-/894749)

- [精算課税制度が一変、「贈与課税」賢い使い分け](https://toyokeizai.net/articles/-/894724)

- [あなたの元にもやってくる「税務調査」のリアル](https://toyokeizai.net/articles/-/894725)

- [千葉のニコタマ?「流山おおたかの森」洗練の背景](https://toyokeizai.net/articles/-/894646)

※過去1ヵ月以内の記事が対象

[» 11~30位はこちら](https://toyokeizai.net/list/ranking-weekly/business "週間アクセスランキング")

- [最盛期の3分の1に「銀座に志かわ」驚くべき今の姿](https://toyokeizai.net/articles/-/889383)

- [ワークマン「980円ボトルホルダー」衝撃の保冷力](https://toyokeizai.net/articles/-/893208)

- [日本の魚が減ったのは「外国漁船が原因」説の真実](https://toyokeizai.net/articles/-/894845)

- [セブン「中国(台湾)表記で炎上」何がマズかった](https://toyokeizai.net/articles/-/890855)

- [高級食パン"銀座に志かわ"凋落の理由を社長激白](https://toyokeizai.net/articles/-/889382)

- [猛暑のインナー変えた「アセドロン」大ヒットの訳](https://toyokeizai.net/articles/-/893610)

- [ステーキガスト食べ放題で「元は取れる」のか検証](https://toyokeizai.net/articles/-/888398)

- [炊飯器の象印「米が美味すぎる食堂」大反響のワケ](https://toyokeizai.net/articles/-/894270)

- [親日家が語る中国の超富裕層が訪日を卒業した訳](https://toyokeizai.net/articles/-/889687)

- [ローソン「車中泊施設」参入で懸念される"課題"](https://toyokeizai.net/articles/-/891574)

※過去1ヵ月以内の記事が対象

[» 11~30位はこちら](https://toyokeizai.net/list/ranking-monthly/business "月間アクセスランキング")

- [TSMC「最先端2ナノ」技術流出、日本企業も捜査対象 362](https://toyokeizai.net/articles/-/895911)

- [日本の魚が減ったのは「外国漁船が原因」説の真実 322](https://toyokeizai.net/articles/-/894845)

- [再生医療の権威、なぜ高額自由診療の広告塔に? 202](https://toyokeizai.net/articles/-/894234)

- [オルツの「単純な循環取引」見破られなかった真因 182](https://toyokeizai.net/articles/-/894976)

- [混迷パナソニック"重鎮退任"で渦巻く期待と失望 167](https://toyokeizai.net/articles/-/894835)

- [ウナギ輸入のために? 水産庁の"不可解な変化" 153](https://toyokeizai.net/articles/-/895631)

- [「ジャングリア」をSNSで批判する人に伝えたい事 140](https://toyokeizai.net/articles/-/895484)

- [国税庁とのバトルが激化、狭まる"富裕層包囲網" 128](https://toyokeizai.net/articles/-/894728)

- [中国「最高時速450キロ」高速鉄道車両をお披露目 125](https://toyokeizai.net/articles/-/893564)

- [懇親会好評でも1on1ミーティングが敬遠される訳 121](https://toyokeizai.net/articles/-/895442)

※週間いいねとシェアの合計(増分)

[» 11~30位はこちら](https://toyokeizai.net/list/ranking-fblike/business "「いいね!とシェアの合計」アクセスランキング")

会員記事アクセスランキング

- 1時間

- 24時間

- 週間

- 月間

- [総まくり!有名大学の最新動向⑤「日東駒専」](https://toyokeizai.net/articles/-/889818)

- [総まくり!有名大学の最新動向⑥「産近甲龍」](https://toyokeizai.net/articles/-/889828)

- [日立の送配電CEOが明かす「電力バブルの舞台裏」](https://toyokeizai.net/articles/-/896354)

- [米国株S&P500が「年末6800」まで上がる根拠](https://toyokeizai.net/articles/-/896532)

- [日立の"虎の子"送配電が爆増する「2つの大潮流」](https://toyokeizai.net/articles/-/894337)

- [なおも赤字から抜け出せない「地銀系証券」の焦燥](https://toyokeizai.net/articles/-/896042)

- [赤字が続くみんなの銀行「今後3年が勝負どころ」](https://toyokeizai.net/articles/-/896622)

- [建設不況が直撃!グラフで見る中国鉄鋼生産の今](https://toyokeizai.net/articles/-/896369)

- [1年で株価6倍!AI&防衛「パランティア」の実力](https://toyokeizai.net/articles/-/894939)

- [岐路に立つ私立大学「教育再編」の3つの選択肢](https://toyokeizai.net/articles/-/893348)

※過去1ヵ月以内の会員記事が対象

[» 11~20位はこちら](https://toyokeizai.net/list/member/ranking "アクセスランキング")

- [日立の送配電CEOが明かす「電力バブルの舞台裏」](https://toyokeizai.net/articles/-/896354)

- [なおも赤字から抜け出せない「地銀系証券」の焦燥](https://toyokeizai.net/articles/-/896042)

- [日立の"虎の子"送配電が爆増する「2つの大潮流」](https://toyokeizai.net/articles/-/894337)

- [1年で株価6倍!AI&防衛「パランティア」の実力](https://toyokeizai.net/articles/-/894939)

- [米国株S&P500が「年末6800」まで上がる根拠](https://toyokeizai.net/articles/-/896532)

- [総まくり!有名大学の最新動向⑤「日東駒専」](https://toyokeizai.net/articles/-/889818)

- [日本調剤、ファンド傘下で待ち構える"茨の道"](https://toyokeizai.net/articles/-/895800)

- [建設不況が直撃!グラフで見る中国鉄鋼生産の今](https://toyokeizai.net/articles/-/896369)

- [オルツの「単純な循環取引」見破られなかった真因](https://toyokeizai.net/articles/-/894976)

- [総まくり!有名大学の最新動向⑥「産近甲龍」](https://toyokeizai.net/articles/-/889828)

※過去1ヵ月以内の会員記事が対象

[» 11~20位はこちら](https://toyokeizai.net/list/member/ranking-24hour "24時間アクセスランキング")

- [精算課税制度が一変、「贈与課税」賢い使い分け](https://toyokeizai.net/articles/-/894724)

- [1年で株価6倍!AI&防衛「パランティア」の実力](https://toyokeizai.net/articles/-/894939)

- [オルツの「単純な循環取引」見破られなかった真因](https://toyokeizai.net/articles/-/894976)

- [総まくり!有名大学の最新動向④「関関同立」編](https://toyokeizai.net/articles/-/889813)

- [日立の送配電CEOが明かす「電力バブルの舞台裏」](https://toyokeizai.net/articles/-/896354)

- [総まくり!有名大学の最新動向③「MARCH」編](https://toyokeizai.net/articles/-/889799)

- [ジャングリアの刀は西武園での教訓を生かせるか](https://toyokeizai.net/articles/-/894608)

- [混迷パナソニック"重鎮退任"で渦巻く期待と失望](https://toyokeizai.net/articles/-/894835)

- [ルネサスの成長戦略が"息切れ"柴田体制の正念場](https://toyokeizai.net/articles/-/894774)

- [再生医療の権威、なぜ高額自由診療の広告塔に?](https://toyokeizai.net/articles/-/894234)

※過去1ヵ月以内の会員記事が対象

[» 11~20位はこちら](https://toyokeizai.net/list/member/ranking-weekly "週間アクセスランキング")

- [精算課税制度が一変、「贈与課税」賢い使い分け](https://toyokeizai.net/articles/-/894724)

- [TDK「100億円」で買収の電池が大黒柱に化けた訳](https://toyokeizai.net/articles/-/890004)

- [NECが50歳代「上がり社員」を管理職にする理由](https://toyokeizai.net/articles/-/892958)

- [10年後の国公・私立大学序列大予測①「首都圏」編](https://toyokeizai.net/articles/-/886928)

- [キユーピー、65年続いた「育児食」から撤退の波紋](https://toyokeizai.net/articles/-/891884)

- [財務省が異例対応、「超長期国債」が非常事態に](https://toyokeizai.net/articles/-/889881)

- [東京メトロが銀座の土地をひっそり買い漁る真意](https://toyokeizai.net/articles/-/893334)

- [JR北海道「女性運転士ゼロ」の異様に3つの事情](https://toyokeizai.net/articles/-/892877)

- [混迷パナソニック"重鎮退任"で渦巻く期待と失望](https://toyokeizai.net/articles/-/894835)

- [日本生命でも出向者による「スパイ活動」が発覚](https://toyokeizai.net/articles/-/891407)

※過去1ヵ月以内の会員記事が対象

[» 11~20位はこちら](https://toyokeizai.net/list/member/ranking-monthly "月間アクセスランキング")

トレンドウォッチ

[](https://toyokeizai.net/feature/ict-edu "東洋経済education×ICT")

[ページのトップへ](https://toyokeizai.net/articles/-/?page=3#wrapper)

[トップページ](https://toyokeizai.net/)

---

# 2025年、絶対に習得すべき17の「AI関連スキル」 履歴書への書き方も要チェック Forbes JAPAN 公式サイト(フォーブス ジャパン)

---

publish: true

title: 2025年、絶対に習得すべき17の「AI関連スキル」 履歴書への書き方も要チェック | Forbes JAPAN 公式サイト(フォーブス ジャパン)

source: https://forbesjapan.com/articles/detail/80603/page3

author:

- "[[Rachel Wells]]"

published: 2025-07-16

created: 2025-07-17

description: 世界経済フォーラムによれば、8500万以上の仕事が自動化によって失われる一方で、代わりに9700万もの新たなAI関連職が生まれているという。これはもはや未来の話ではなく、すでに現在進行中の現実である。今後も仕事を確保し、高収益なAI時代のキ...

tags:

- clippings

- NewsClip

description_AI: 世界経済フォーラムによると、AIによって多くの仕事が失われる一方で、新たなAI関連の仕事が生まれています。この記事では、2025年までに習得すべき重要なAIスキルと、履歴書にそれらを効果的に記載する方法について解説します。技術スキルだけでなく、批判的思考や回復力などのソフトスキルも重要であり、マイクロクレデンシャルなどの無料オンライン学習プラットフォームを活用してAIスキルを習得する方法も紹介されています。履歴書にAIスキルを記載する際は、具体的な成果やビジネスへの影響を定量的なデータで示すことが重要です。

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

1. [トップ](https://forbesjapan.com/)

2. 2025年、絶対に習得すべき17の「AI関連スキル」 履歴書への書き方も要チェック

## 2025年、絶対に習得すべき17の「AI関連スキル」 履歴書への書き方も要チェック

著者フォロー

記事を保存

Shutterstock.com

Shutterstock.com

世界経済フォーラムによれば、8500万以上の仕事が自動化によって失われる一方で、代わりに9700万もの新たなAI関連職が生まれているという。

これはもはや未来の話ではなく、すでに現在進行中の現実である。今後も仕事を確保し、高収益なAI時代のキャリアを築いていくには、あなたの履歴書が「AIに対応している」必要がある。つまり、これからの仕事で求められるスキルを際立たせた、構造と内容を持つべきであるということだ。

そこで本稿では、採用担当者が重視する中核的なAIスキルと、それをどのように証明すればよいかを紹介しよう。

## 履歴書に書くべきAIスキルとは?

Courseraの [『Job Skills Report』](https://www.coursera.org/skills-reports/job-skills) および世界経済フォーラムの『Future of Jobs and Skills』 [レポート](https://reports.weforum.org/docs/WEF_Future_of_Jobs_Report_2025.pdf) に基づき、企業が高く評価するAI時代に求められるスキルを以下で紹介しよう。

・生成AI

・応用機械学習

・PyTorch(機械学習ライブラリ)

・コンピュータビジョン

・強化学習

・機械学習

・ディープラーニング

・教師あり学習

・人工ニューラルネットワーク

・機械学習オペレーション(MLOps)

・プロンプトエンジニアリング

・AIリテラシー

・ビッグデータ

・クリティカルシンキング(批判的思考)

・分析的思考

・レジリエンス(回復力)

・創造的思考

履歴書に記載するAIツールやスキルは、応募する職種や業務内容に関連しているものに限るべきである。たとえば、AIでGIFを作成するアプリは、マーケティング職などでSNS戦略の一環として活用していない限り、単なる娯楽用途と見なされるため、履歴書に記載すべきではない。

一方、業務用途に特化した以下のようなAIツールは、「技術スキル」として履歴書に含める価値がある。

・ChatGPT

・HubSpot AI

・SemrushのAIツール群

・Superhuman

・Beehiiv

・CanvaのMagicDesignツール群

・Copilot

[PAGE 2](https://forbesjapan.com/articles/detail/80603/page2)

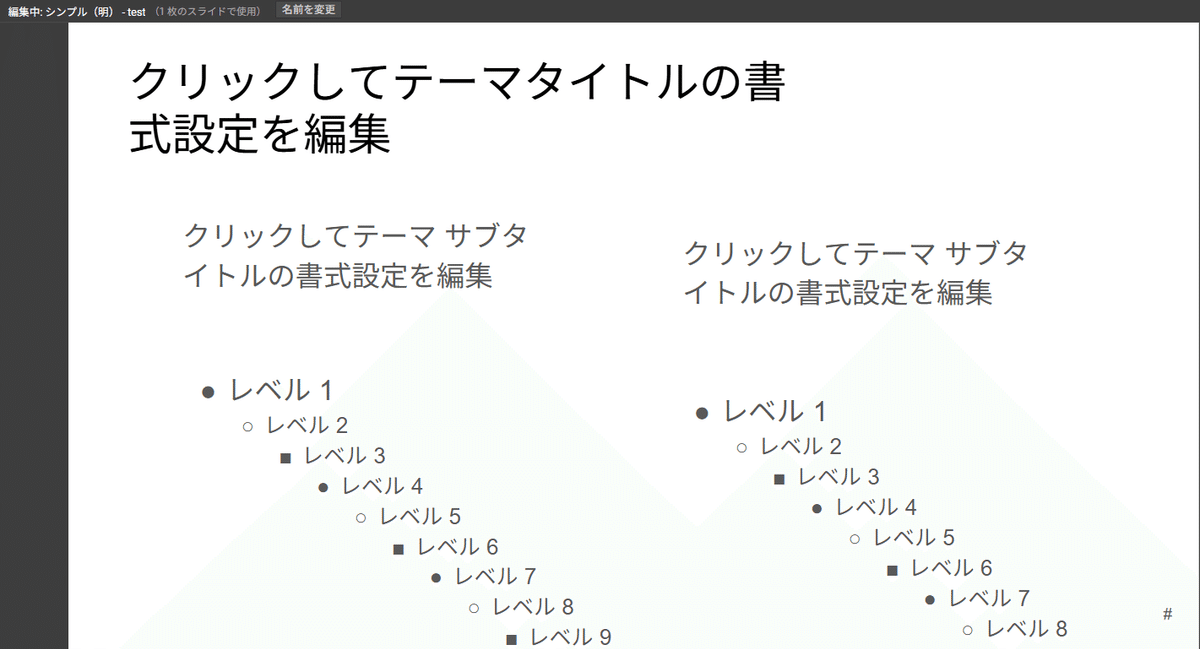

## AIスキルを履歴書にどう書けばよいか?

AIスキルやツールを履歴書に書くときは、必ず具体的な成果やビジネスへの影響と結びつけ、定量的なデータを使って表現することが重要である。たとえば、以下のような書き方が望ましい。

・「AIによるカスタムワークフローを開発し、キャンペーン制作時間を60%短縮した」

・「AIスクリプトとA/Bテストを活用し、メールのCTR(クリック率)を25%向上した」

ただAIを「使った」経験だけでは不十分であり、企業が見たいのは成果なのである。そして、成果はスキルの熟練度を最も雄弁に物語るものなのだ。

## AI時代に求められるソフトスキルとは?

先に紹介したプロンプトエンジニアリングやビッグデータなどの技術スキルと並び、以下のようなソフトスキルも極めて重要である。

・批判的思考

・分析的思考

・コミュニケーション能力

・回復力(レジリエンス)

これらが重要視される理由は以下の通りである。

・技術スキルの寿命はおよそ2〜3年と短く、すぐに時代遅れになる。一方、ソフトスキルは半永久的に使える

・ソフトスキルは業界や職種を問わず、汎用的に活用できる

・ [AWSの調査](https://www.aboutamazon.com/news/aws/how-ai-changes-workplaces-aws-report) によれば、93%の企業が生成AIの導入を計画しており、それに伴い批判的思考がより求められるスキルとなっている

[PAGE 3](https://forbesjapan.com/articles/detail/80603/page3)

## 無料かつ短期間でAIスキルを習得するには?

AIスキルや上記のソフトスキルを最短で習得する方法として有効なのが、マイクロクレデンシャルである。Courseraの最新調査によれば、こうした短期講座の受講と修了により、採用面接に合格する可能性を94%も高めることができるという。

以下のオンライン学習プラットフォームでは、無料でAIスキルを学ぶことができる。

・Codecademy

・IBM SkillsBuild

・LinkedInラーニング(LinkedIn Premium Coreプランを契約中であれば無料)

・Simplilearn

これらのサービスは、忙しい日常の中でもAIの基礎を効率的に学べる仕組みとなっており、大学の学位を取得する必要はない。

加えて、何よりも重要なのは実践である。新しいスキルを学びながらAIを使ってプロジェクトを立ち上げたり、システムを構築したり、 [副業を始めたり](https://forbesjapan.com/articles/detail/77777) といった試行錯誤の中で、スキルは真に磨かれていく。

## 履歴書に書くべきAI関連の資格例

以下は、履歴書やLinkedInプロフィールに記載しておくと有効な [AI関連資格](https://forbesjapan.com/articles/detail/80447) の一例である。

・IBM SkillsBuild: [『Artificial Intelligence Fundamentals』](https://skillsbuild.org/college-students/course-catalog/artificial-intelligence-fundamentals)

・Coursera(提供:Adobe): [『生成AIコンテンツ制作』](https://www.coursera.org/learn/generative-ai-content-creation?utm_medium=sem&utm_source=gg&utm_campaign=b2c_apac_x_multi_ftcof_career-academy_cx_dr_bau_gg_pmax_pr_s3_en_m_hyb_25-04_x&campaignid=22420706570&adgroupid=&device=c&keyword=&matchtype=&network=x&devicemodel=&creativeid=&assetgroupid=6566756439&targetid=&extensionid=&placement=&gad_source=1&gad_campaignid=22424263906&gbraid=0AAAAADdKX6btE6aq-SfZyPhc0NXP2p13Q&gclid=CjwKCAjw1dLDBhBoEiwAQNRiQS1bsz8n0QXHkjBB-nyO_eReYAF73NEcWvmrramkdLDKfnyMjgtuKBoCoyMQAvD_BwE)

・Coursera: [『UXデザイナーのためのGenAI』](https://www.coursera.org/learn/genai-for-ux-designers)

・Coursera(提供:ヴァンダービルト大学): [『リーダーのためのジェネレーティブAI』](https://www.coursera.org/learn/generative-ai-for-leaders)

・Coursera: [『Google Prompting Essentials』](https://www.coursera.org/specializations/prompting-essentials-google)

もし履歴書が時代に適応していなければ、自分自身が取り残されることになる。AI主導の職場で求められる技術的スキルとソフトスキルをバランスよく学び、履歴書に反映させることで、競争の激しい雇用市場においても一歩抜きん出ることが可能となる。

( [forbes.com原文](https://www.forbes.com/sites/rachelwells/2025/07/11/17-ai-skills-to-put-on-your-resume-in-2025/) )

[次ページ > AIスキルを履歴書にどう書けばよいか?](https://forbesjapan.com/articles/detail/80603/page2)

- [1](https://forbesjapan.com/articles/detail/80603)

- [2](https://forbesjapan.com/articles/detail/80603/page2)

- [3](https://forbesjapan.com/articles/detail/80603/page3)

翻訳=江津拓哉

[](https://www.amazon.co.jp/Forbes-JAPAN-%E3%83%95%E3%82%A9%E3%83%BC%E3%83%96%E3%82%B9%E3%82%B8%E3%83%A3%E3%83%91%E3%83%B3-2025%E5%B9%B4-08/dp/B0F8P8MMTX)

[](https://www.amazon.co.jp/Forbes-JAPAN-%E3%83%95%E3%82%A9%E3%83%BC%E3%83%96%E3%82%B9%E3%82%B8%E3%83%A3%E3%83%91%E3%83%B3-2025%E5%B9%B4-08/dp/B0F8P8MMTX)

タグ:

FOLLOW US

Forbes JAPANの最新のニュースをお届けします

無料のメールマガジンに登録

[無料登録](https://forbesjapan.com/auth/register?r=https%3A%2F%2Fforbesjapan.com%2Farticles%2Fdetail%2F80603&module=article_mailmagazine)

---

# 2025年上半期サイバーセキュリティレポート 証券口座乗っ取り被害の急増や能動的サイバー防御新法成立と各国の動向を解説 サイバーセキュリティ情報局

---

publish: true

personal_category: false

title: 2025年上半期サイバーセキュリティレポート 証券口座乗っ取り被害の急増や能動的サイバー防御新法成立と各国の動向を解説 | サイバーセキュリティ情報局

source: https://eset-info.canon-its.jp/malware_info/special/detail/250925.html

site:

author:

published: 2025-09-25

created: 2025-09-29

description: 2025年に急増している証券口座のアカウント乗っ取りに関する手口や能動的サイバー防御と各国の動向など、2025年上半期に発生したサイバーセキュリティの脅威動向について解説します。

tags:

- clippings

- NewsClip

description_AI: 2025年9月25日に公開された「2025年上半期サイバーセキュリティレポート」は、同期に観測されたサイバー脅威を詳細に分析しています。特に、生成AIによって巧妙化されたフィッシングメールを起点とした証券口座の不正アクセスおよび乗っ取り被害の急増、そして「ClickFix」に代表される新しい攻撃手法の拡大に警鐘を鳴らしています。また、サポート詐欺の最新手口とPhaaS(Phishing as a Service)の普及、さらに、高度化するサイバー攻撃に対抗するため2025年5月に日本で成立した「能動的サイバー防御」に関する新法とその国際的な動向についても深く掘り下げて解説しています。

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2025年上半期サイバーセキュリティレポート 証券口座乗っ取り被害の急増や能動的サイバー防御新法成立と各国の動向を解説](https://eset-info.canon-its.jp/malware_info/special/detail/250925.html)【サイバーセキュリティ情報局】(2025年09月25日)

---

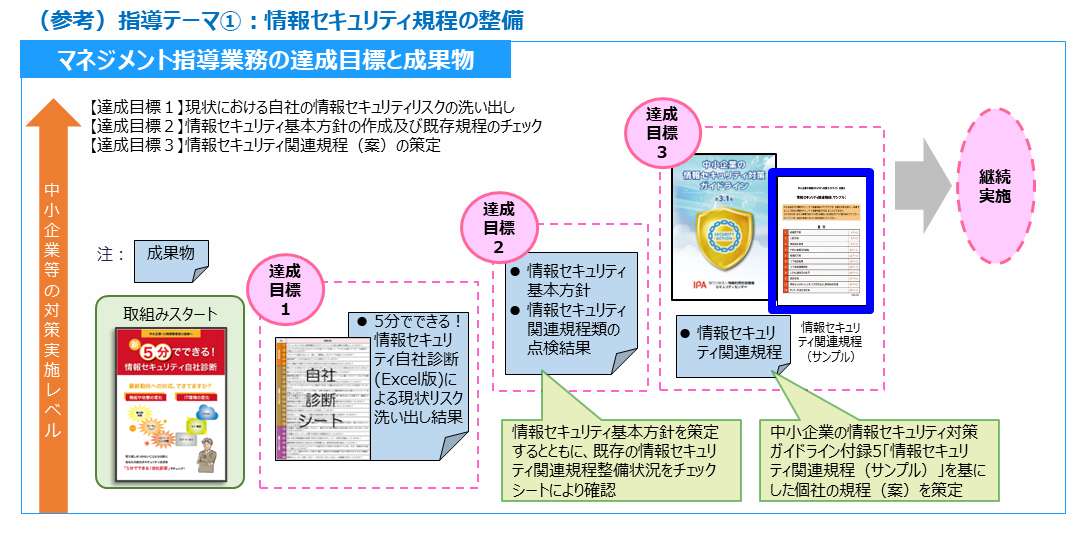

> [!NOTE] この記事の要約(箇条書き)

- **タイトル**: 2025年上半期サイバーセキュリティレポート

- **発行日**: 2025年9月25日

- **概要**: 2025年上半期に観測されたサイバー脅威、特に証券口座乗っ取り被害の急増、能動的サイバー防御新法の成立、および各国の動向について解説したレポート。

- **主なトピック**:

- **第1章**: 2025年上半期のマルウェア検出状況(MetaMaskフィッシングの増加、ClickFixなどの新たな攻撃手法の拡大)。

- **第2章**: 証券口座のアカウント乗っ取り被害の手口(生成AI悪用による巧妙化されたフィッシングメール、不正取引スキーム)とその対策の重要性。

- **第3章**: IPAが継続的に警鐘を鳴らすサポート詐欺の最新の手口と、PhaaS(Phishing as a Service)の拡大。

- **第4章**: 2025年5月に成立した日本の「能動的サイバー防御」制度(サイバー対処能力強化法・同整備法)の背景、制度設計、および国際的な動向。

> [!NOTE] 要約おわり

---

- [情報システム担当者向け](https://eset-info.canon-its.jp/keyword_topics_list/?tag_id=141)

- [定期レポート](https://eset-info.canon-its.jp/keyword_topics_list/?tag_id=200)

## 2025年上半期サイバーセキュリティレポート 証券口座乗っ取り被害の急増や能動的サイバー防御新法成立と各国の動向を解説

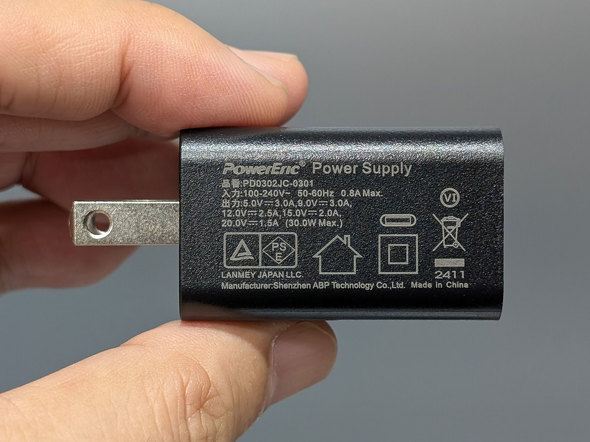

[](https://eset-info.canon-its.jp/files/user/malware_info/images/ranking/pdf/CybersecurityReport_2025FirstHalf.pdf)

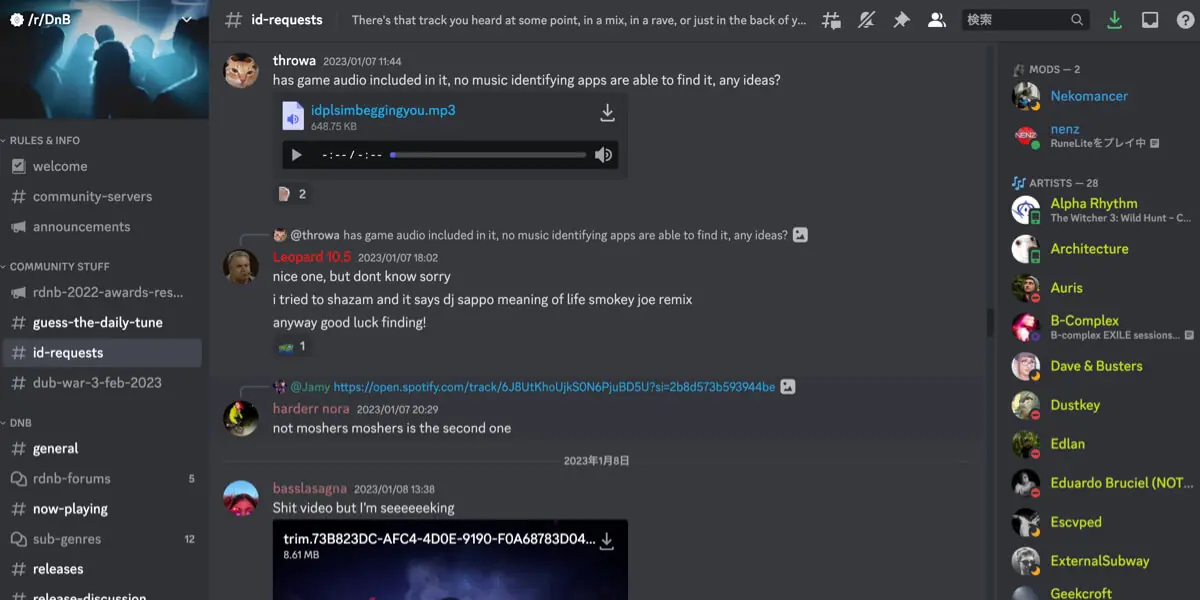

2025年上半期に発生したサイバー攻撃の事例や、総合セキュリティソフトESETにより日本国内および全世界で検出されたマルウェアなどを解説した、2025年上半期サイバーセキュリティレポートです。

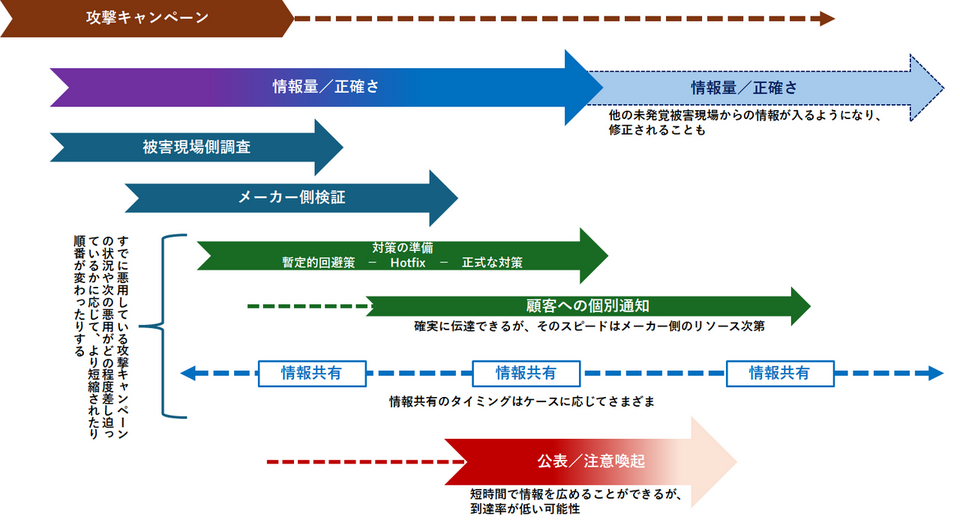

本レポートでは、2025年に急増している証券口座のアカウント乗っ取りに関する手口の解説や、近年巧妙化しているフィッシングメールの例を交えた対策の紹介、2025年5月に成立した「能動的サイバー防御」に関する新法を中心に、従来の受動的防御の限界と新たな防御手法の必要性の紹介と、重要インフラへの攻撃事例や各国の能動的サイバー防御への取り組みの解説など、2025年上半期のサイバーセキュリティの脅威を、サイバーセキュリティラボ独自の視点から深堀り分析し、効果的なセキュリティ対策の強化につながる情報をまとめました。

## トピック

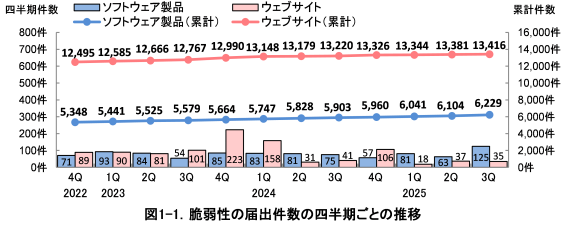

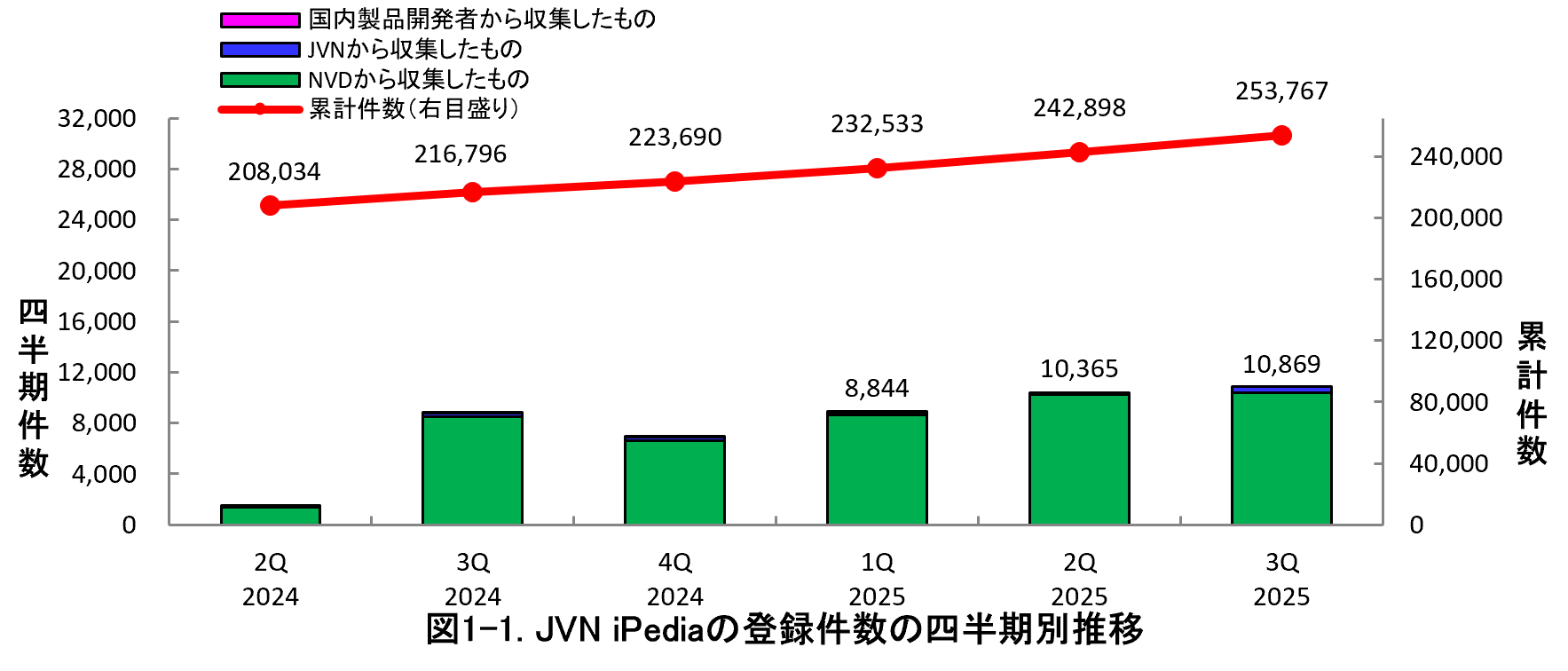

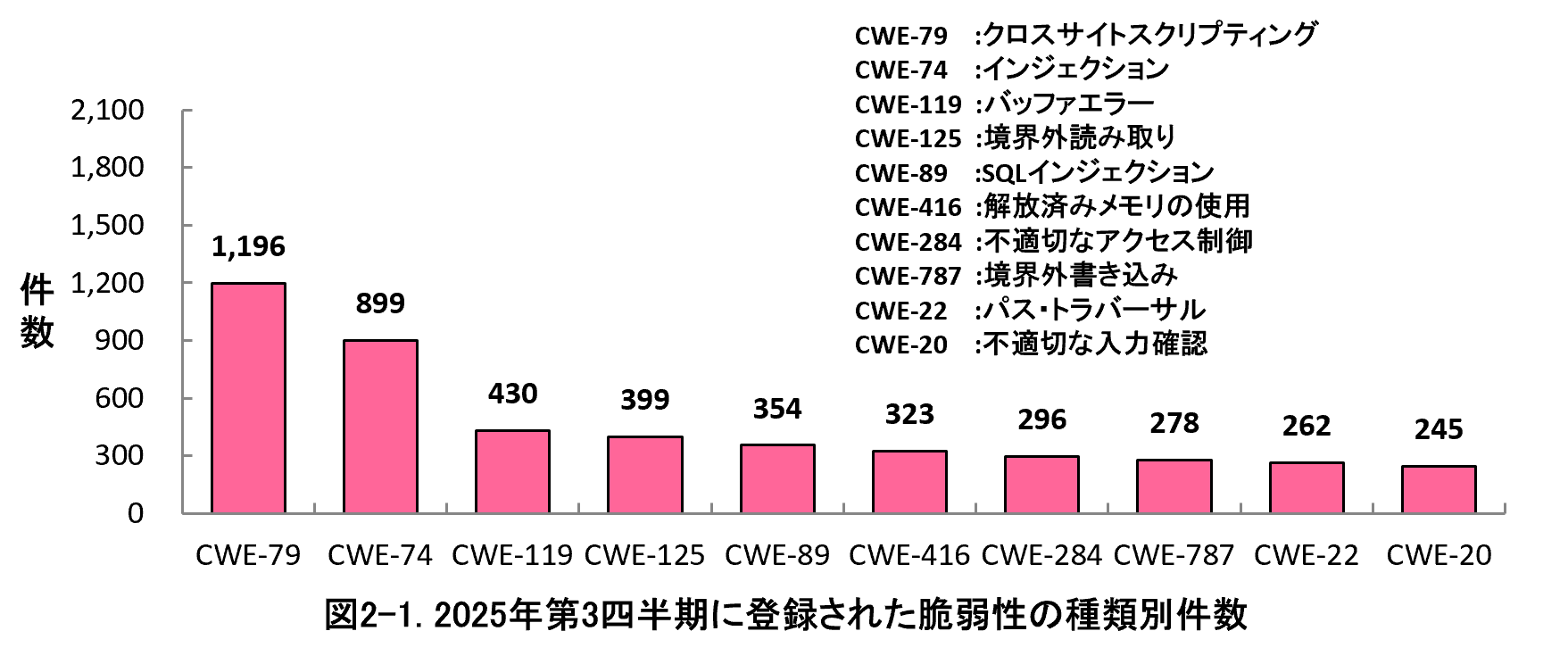

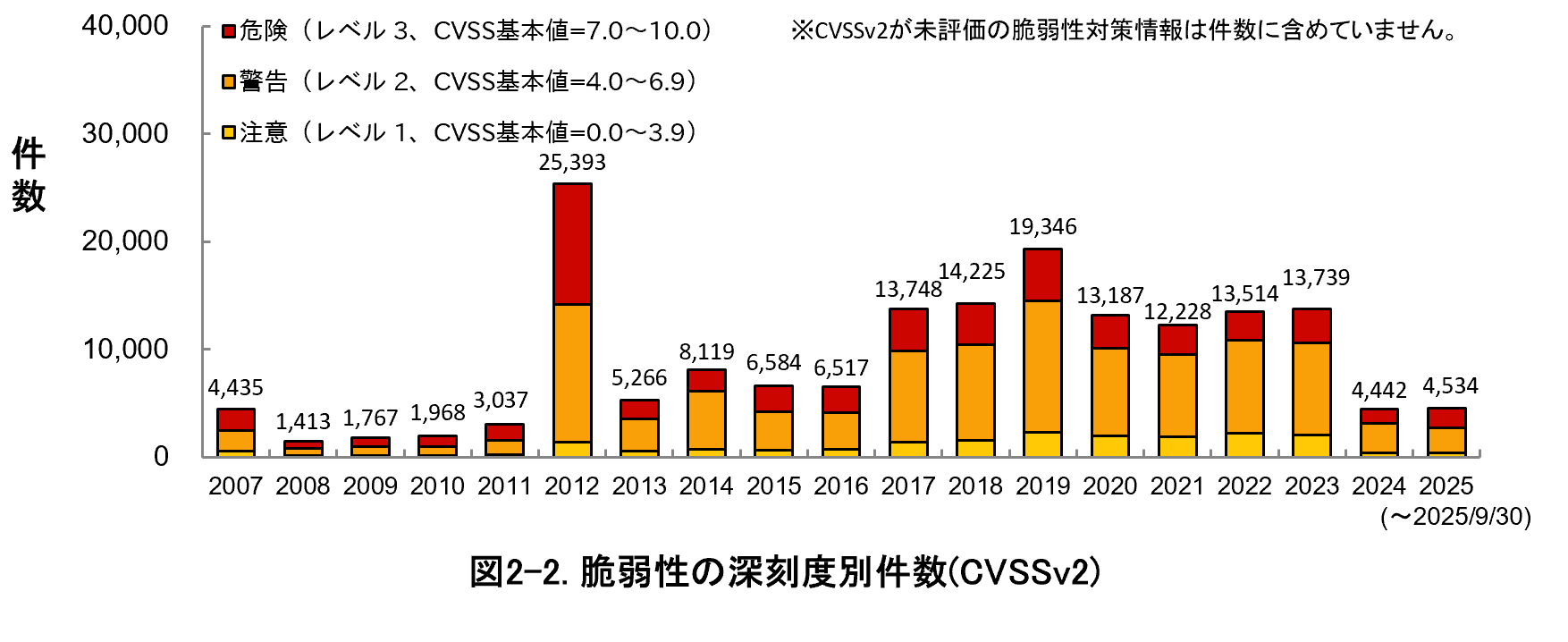

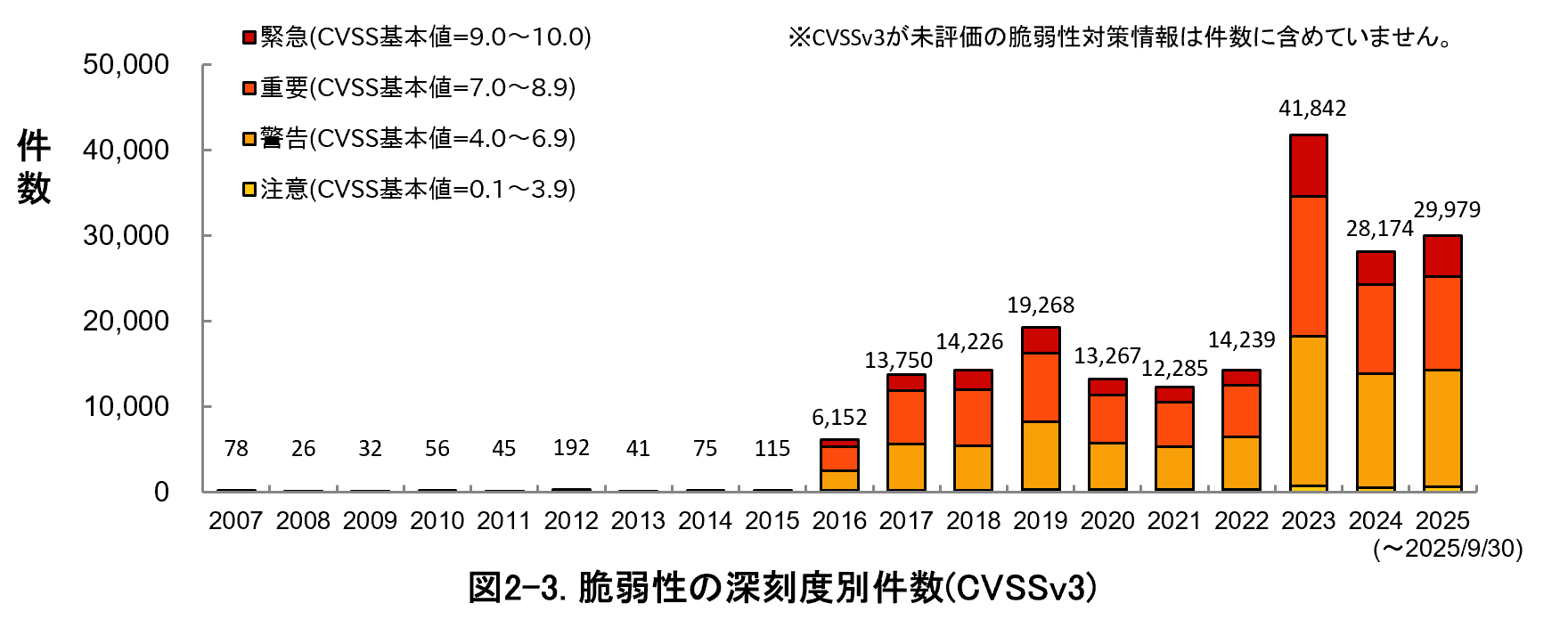

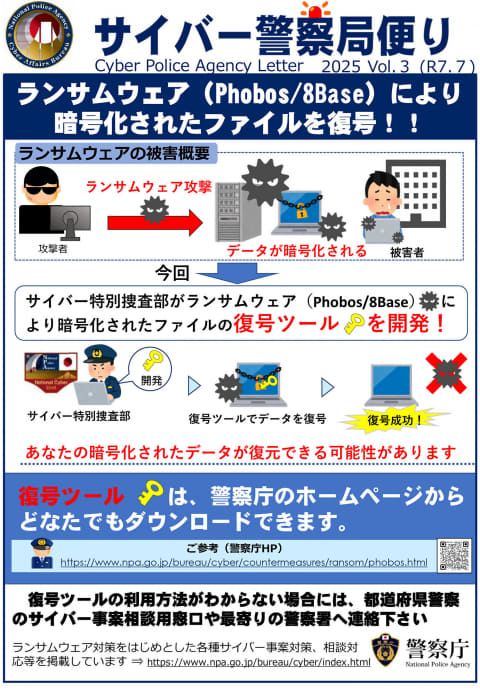

- **第1章:上半期に観測されたサイバー脅威:2025年検出状況のまとめ**

本章では、2025年上半期にESET製品で検出された脅威に関する、検出数の月別推移や検出数TOP10、ファイル形式別・カテゴリー別の検出統計に加えて、国内におけるセキュリティトピック、今後推奨されるセキュリティ対策を解説します。

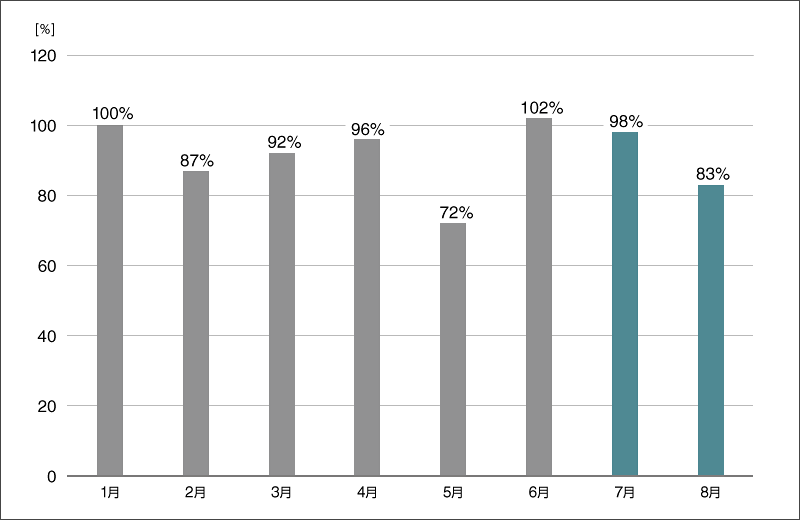

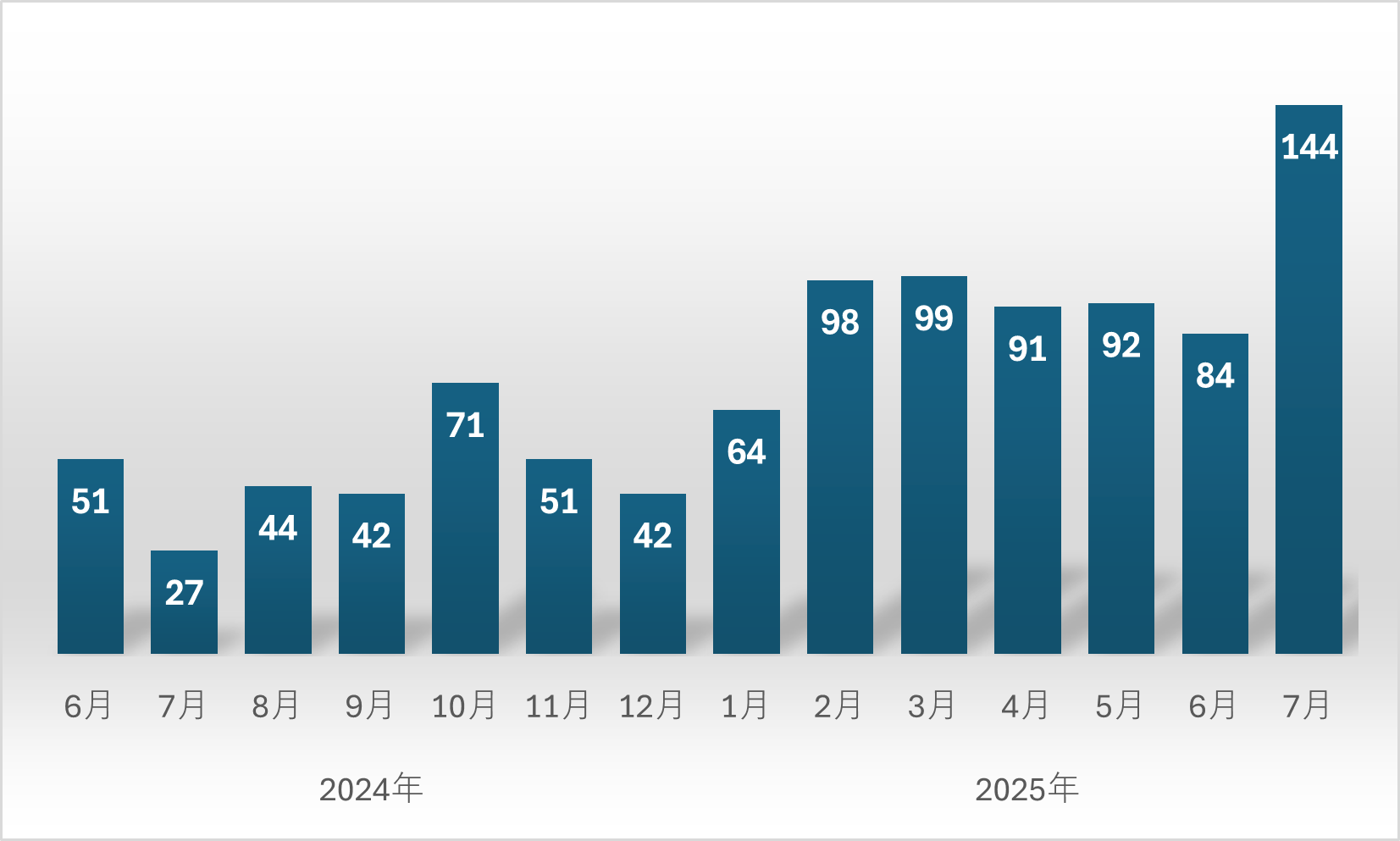

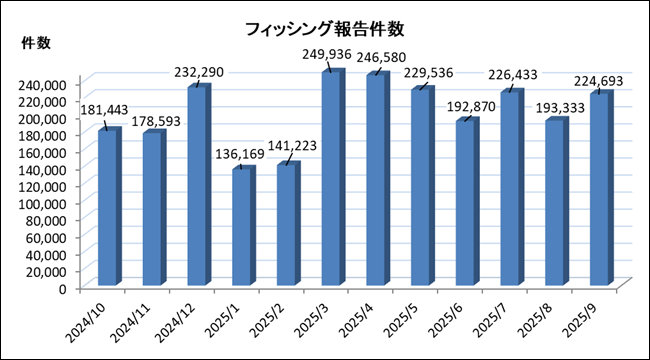

2025年上半期の日本国内におけるマルウェア検出数は1月と6月に高い値を記録しました。その背景には、「HTML/Phishing.MetaMask」の検出数の増加があります。MetaMaskとは暗号資産を管理することができるウォレットサービスで、これらの時期にMetaMask利用者をターゲットとしたフィッシングキャンペーンが展開されていたものと推測できます。また、マルウェア検出数TOP10の中で「JS/Adware.Agent」と「HTML/Phishing.Agent」が高い値になっています。この2つの検出名は、それぞれアドウェアとフィッシングというWebブラウジング中に遭遇する脅威の代表格であり、Webブラウジング中に遭遇する脅威には、引き続き警戒が求められます。

2025年に確認された新規性の高い脅威として、「ClickFix」が挙げられます。2025年上半期に急速に拡大したClickFixは、ユーザー自身が意図せず危険なコマンドを実行してしまう新しい攻撃手法です。ESETではこの攻撃に用いられるHTMLファイルを「HTML/FakeCaptcha」として検出しており、検出数は前年同期比で約4.7倍に増加しました。また、ファイルアップロードを偽装する「FileFix」などの類似手法も確認されており、今後さらなる進化が予想され注意が必要です。

- **第2章:証券口座のアカウント乗っ取り被害に関する手口の考察と対策**

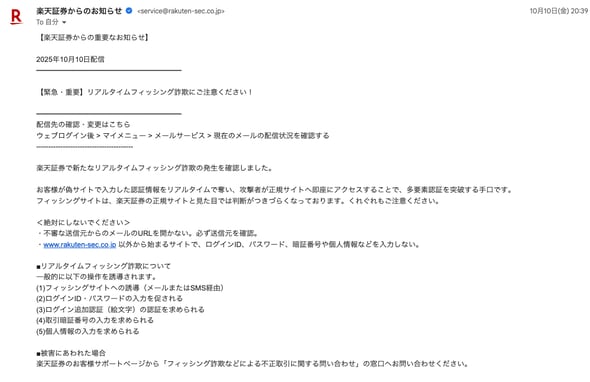

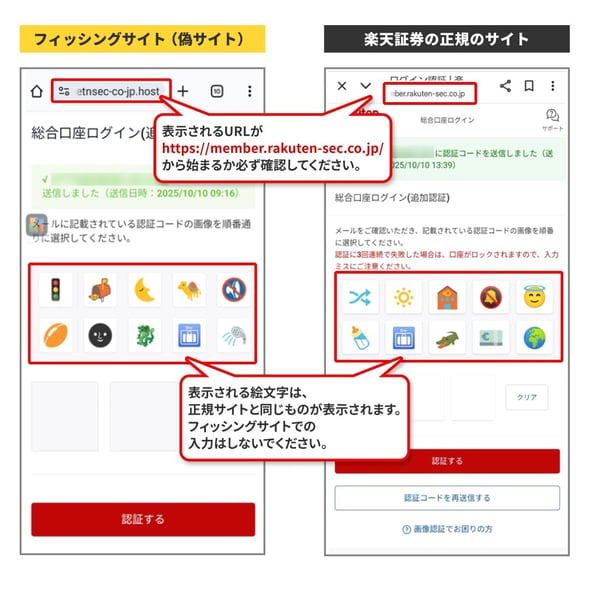

本章では、2025年に急増した証券口座のアカウント乗っ取り被害を取り上げ、その手口、背景、そして対策について分析します。特に、フィッシングを起点とした不正アクセスによる株式の不正売買や、相場操縦による利益獲得のスキームを詳細に解説します。さらに、犯罪の分業化や生成AIを悪用したフィッシングメールの高度化について紹介します。

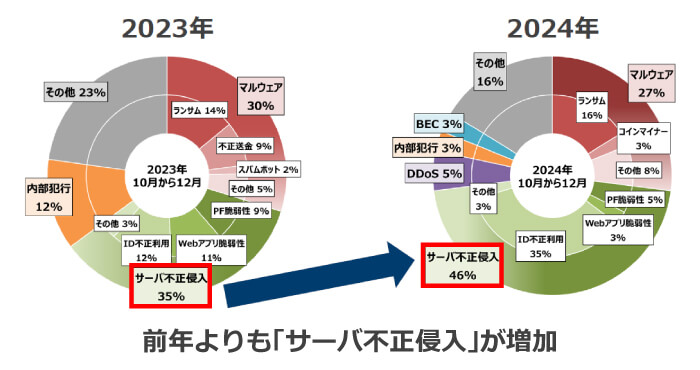

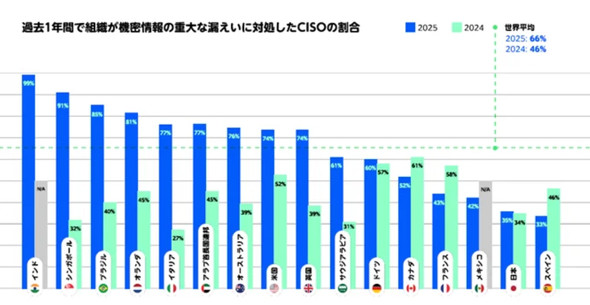

2025年上半期、国内の証券口座を狙った不正アクセスおよび不正取引の被害が急増しました。金融庁のデータによると、3月以降の不正アクセス件数は急激に増加し、4月には5,351件に達しました。不正取引も同様に増加し、2,932件が報告されています。

この急増の背景には、フィッシングメールの精度向上があると見られています。特に生成AIの進化により、日本語の自然な文面が容易に作成可能となり、従来は不自然な表現で判別できたフィッシングメールが、正規の通知と見分けがつかないレベルに達しています。

さらに、これらの不正アクセスや不正取引の事例では、犯罪者が乗っ取った証券口座を悪用し、株価を意図的に操作して利益を得る手法が確認されています。加えて、攻撃の実行にはフィッシングやマルウェアによる認証情報の窃取、偽名口座の開設、マネーロンダリングなど犯罪行為が高度に分業化されていると推測します。

証券口座の乗っ取り被害を防ぐためには、利用者とサービス提供者の双方が、それぞれの立場から適切な対策を講じることが重要になります。

- **第3章:最新のサポート詐欺の手口について**

本章では、IPA(情報処理推進機構)が継続的に警鐘を鳴らしているサポート詐欺の脅威について、最新の手口や誘導方法、攻撃者の技術的進化を紹介します。

「サポート詐欺」とは、ユーザーがインターネットを利用中に突然「ウイルスに感染した」などの警告画面が表示され、記載された電話番号に連絡するよう誘導される詐欺手法です。電話をかけると、偽のサポート担当者が遠隔操作を提案し、最終的に高額な費用を請求するケースが多く報告されています。サポート詐欺は、IPAが公開している情報セキュリティ10大脅威に6年連続で選出されたように、社会的影響が大きい脅威の1つとなっています。サポート詐欺が流行している背景として、PhaaS(Phishing as a Service)の拡大が挙げられます。PhaaSとはフィッシング詐欺を行う際に必要なツールを一式で提供する、サイバー犯罪者向けの非合法なサービスのことです。PhaaSによって提供されるフィッシングキットを利用することで、容易にフィッシングの準備を整えることが可能になります。また、攻撃者の手口もセキュリティ製品の検知やアナリストによる分析から回避するために巧妙化しています。

サポート詐欺は、インターネットを利用しているすべての人が遭遇する可能性がある脅威です。そのため、一人ひとりが最新の情報を収集し、常に新しい脅威に対して注意を払っていくことが重要です。

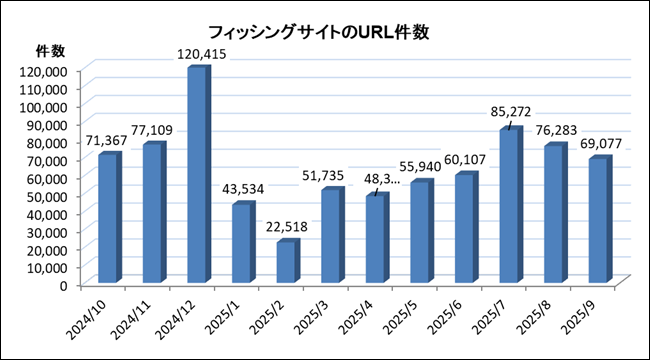

- **第4章:能動的サイバー防御と各国の動向**

本章では、2025年5月に成立した「サイバー対処能力強化法」および「同整備法」に基づく、日本の能動的サイバー防御制度について、その背景、制度設計、各国の動向、そして導入スケジュールを紹介します。

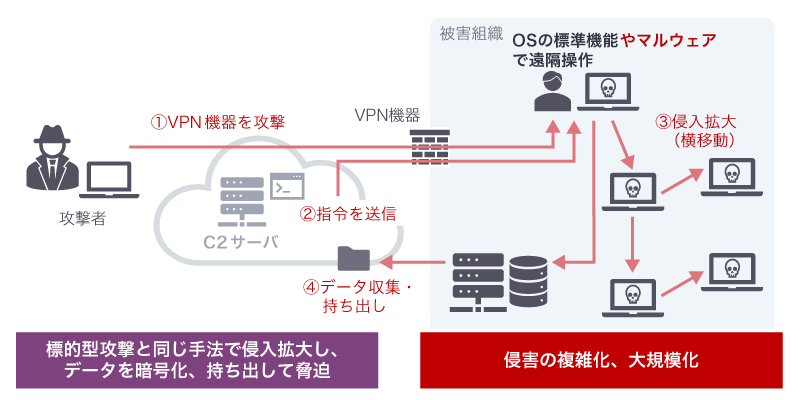

近年、サイバー攻撃の高度化・巧妙化により、従来の受動的な防御では対応が困難なケースが増加しています。特に、重要インフラを狙った標的型攻撃やランサムウェアによる被害は、社会全体に深刻な影響を及ぼす可能性があります。

こうした状況を受け、日本政府は新たな防御戦略として「能動的サイバー防御」を導入します。これは、攻撃の兆候を事前に察知し、通信情報の分析や攻撃元へのアクセス・無害化措置を通じて、被害の未然防止と迅速な対応を可能にする制度です。

制度設計では、英国・米国・ドイツの先進事例を参考に、日本でも同意によらない情報収集に関しては、独立機関による事前承認を必要とすることで、プライバシー保護と透明性の両立を図っています。

解説動画公開中!

「2025年上半期サイバーセキュリティレポート紹介動画」

各章の内容を要約して解説いたしました。

詳細レポートは、下記よりダウンロードしていただきご覧ください。

[](https://eset-info.canon-its.jp/files/user/malware_info/images/ranking/pdf/CybersecurityReport_2025FirstHalf.pdf)

### サイバー攻撃対策に

- [](https://canon.jp/biz/solution/security/it-sec/lineup/eset/product/eset-protect-mdr/)

- [](https://canon.jp/biz/solution/security/it-sec/lineup/vulnerability-penetration)

[このページのトップへ](https://eset-info.canon-its.jp/malware_info/special/detail/#navi)

[メールマガジン登録](https://dmt2.canon.jp/l/71212/2020-02-12/8cvtns)

[@MalwareInfo\_JP](https://twitter.com/MalwareInfo_JP)

[RSSを購読](https://eset-info.canon-its.jp/rss/data_format=xml&xml_media_nm=malware)

---

# 2025年度 夏休みにおける情報セキュリティに関する注意喚起 情報セキュリティ 1

---

publish: true

title: 2025年度 夏休みにおける情報セキュリティに関する注意喚起 | 情報セキュリティ

source: https://www.ipa.go.jp/security/anshin/heads-up/alert20250801.html

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2025-08-04

description: 情報処理推進機構(IPA)の「2025年度 夏休みにおける情報セキュリティに関する注意喚起」に関する情報です。

tags:

- clippings

- NewsClip

description_AI: IPA(情報処理推進機構)は、2025年度の夏休み期間における情報セキュリティに関する注意喚起を発表しました。長期休暇中はシステム管理者不在など通常と異なる状況になりやすく、セキュリティインシデント発生時の対応遅れが業務継続に影響する可能性があります。個人、企業・組織の利用者、管理者それぞれに向けた対策をまとめ、長期休暇に限らず日常的に行うべきセキュリティ対策も案内しています。特に企業・組織に対しては、ネットワーク貫通型攻撃への対策として、ASM導入ガイダンスを参照し、自組織のインターネット接続機器の確認を推奨しています。不審な通信やメールを発見した場合は、IPAへの情報提供を呼びかけています。

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

情報セキュリティ

## 2025年度 夏休みにおける情報セキュリティに関する注意喚起

公開日:2025年8月1日

独立行政法人情報処理推進機構

セキュリティセンター

多くの人が夏休みの長期休暇を取得する時期を迎えるにあたり、IPAが公開している長期休暇における情報セキュリティ対策をご案内します。

長期休暇の時期は、システム管理者が長期間不在になる等、いつもとは違う状況になりがちです。このような状況でセキュリティインシデントが発生した場合は、対応に遅れが生じたり、想定していなかった事象へと発展したりすることにより、思わぬ被害が発生し、長期休暇後の業務継続に影響が及ぶ可能性があります。

このような事態とならないよう、(1)個人の利用者、(2)企業や組織の利用者、(3)企業や組織の管理者、それぞれの対象者に対して取るべき対策をまとめています。また、長期休暇に限らず、日常的に行うべき情報セキュリティ対策も公開しています。

- [長期休暇における情報セキュリティ対策](https://www.ipa.go.jp/security/anshin/measures/vacation.html)

- [日常における情報セキュリティ対策](https://www.ipa.go.jp/security/anshin/measures/everyday.html)

注釈:上記リンク先において、対象者毎に参照すべき範囲は以下のとおりです。

1. [個人の利用者:個人向けの対策(3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#kojin)

2. [企業や組織の利用者:個人及び企業・組織のシステム利用者向けの対策(2-2. / 3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#riyousha)

3. [企業や組織の管理者:個人、企業・組織のシステム利用者及び管理者向けの対策(2-1. / 2-2. / 3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#kanrisha)

【企業や組織の方々へ】

インターネットに接続された機器・装置類の脆弱性を悪用するネットワーク貫通型攻撃が相次いでいます。

IPAでは2023年8月以降、ネットワーク貫通型攻撃に関する注意喚起を行っています。

攻撃を受けた場合、保有情報の漏えいや改ざん、ランサムウェアへの感染に加え、不正な通信の中継点とされてしまう、いわゆるOperational Relay Box(ORB)化などの被害が予想されます。ORB化された場合、意図せずに他組織等への攻撃に加担することに繋がります。そうした事態を未然に防ぐためにも、システム構成やインターネット接点など構成把握、脆弱性対策と日頃のログ監視といったサイバーセキュリティ対策に加え、BCP(事業継続計画)・BCM(事業継続マネジメント)を通じたサイバー以外も含めた危機管理体制が重要となります。

また、ネットワーク貫通型攻撃の標的となり得る機器・装置類を把握・管理するための指針として、2023年5月に経済産業省より「ASM(Attack Surface Management)導入ガイダンス」が公開されています。

以下のページも参考に、今一度、自組織のインターネットに接続された機器・装置類の確認を推奨します。

- [2023年5月29日(経済産業省):「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」を取りまとめました(経済産業省) 別ウィンドウで開く](https://www.meti.go.jp/press/2023/05/20230529001/20230529001.html)

- [2023年8月1日(IPA):インターネット境界に設置された装置に対するサイバー攻撃について~ネットワーク貫通型攻撃に注意しましょう~](https://www.ipa.go.jp/security/security-alert/2023/alert20230801.html)

- [2024年4月18日(IPA):アタックサーフェスの Operational Relay Box 化が懸念されるネットワーク貫通型攻撃について~Adobe ColdFusion の脆弱性(CVE-2023-29300)を狙う攻撃~](https://www.ipa.go.jp/security/security-alert/2024/alert_orb.html)

- [2024年7月5日(IPA): PHPの脆弱性(CVE-2024-4577)を狙う攻撃について](https://www.ipa.go.jp/security/security-alert/2024/alert_20240705.html)

自組織のIoT機器等の把握する際には、必要に応じてIPAが2016年に公表した以下の文書も参照し、SHODAN等のサービスの利用もご検討ください(記載されているサービスの仕様等が現状のものと異なる場合がありますのでご注意ください。)。

- [IPAテクニカルウォッチ「増加するインターネット接続機器の不適切な情報公開とその対策」 別ウィンドウで開く](https://warp.da.ndl.go.jp/info:ndljp/pid/12446699/www.ipa.go.jp/files/000052712.pdf)

- (国立国会図書館(WARP)へ遷移します。)

各企業・組織において不審な通信や不審なメールの受信等を認知した場合には、下記のコンピュータウイルス・不正アクセスに関する届出や企業組織向けサイバーセキュリティ相談窓口宛てに情報提供(注釈)いただき、「サイバー状況把握」活動への参加をお願いします。

注釈:ウイルス検知名、不審ファイル、不審メール、各種セキュリティ機器のログ等、攻撃やその兆候を把握するための情報の提供をお願いします(様式不問)。

IPA NEWS Vol. 70(2025年1月号)では、家庭用・SOHOルーターのセキュリティ対策やルーターの選定のポイントを紹介していますので、併せて参考にしてください。

- [「セキュリティのすゝめ 家庭用ルーターの乗っ取りも!8つのセキュリティ対策で防御」](https://www.ipa.go.jp/about/ipanews/ipanews202501.html#security)

- [「セキュリティのすゝめ【ウェブ限定記事】ルーター選定のポイントは7つ。セキュリティ要件の評価制度も参考に」](https://www.ipa.go.jp/about/ipanews/ipanews202501.html#security_weblimited)

IPAでは、企業組織向けに、セキュリティに関する総合的な相談窓口を設けています。セキュリティインシデントが発生した際などにご活用ください。

- [IPAサイバーセキュリティ相談窓口(企業組織向け)](https://www.ipa.go.jp/security/support/soudan.html)

## お問い合わせ先

### 企業組織からのご相談

企業組織向けサイバーセキュリティ相談窓口

- E-mail

- URL

[企業組織向けサイバーセキュリティ相談窓口](https://www.ipa.go.jp/security/support/soudan.html)

### 個人からのご相談

情報セキュリティ安心相談窓口

- E-mail

- URL

[情報セキュリティ安心相談窓口](https://www.ipa.go.jp/security/anshin/about.html)

### 被害情報の届出先

コンピュータウイルス・不正アクセスに関する届出窓口

- URL

[コンピュータウイルス・不正アクセスに関する届出窓口](https://www.ipa.go.jp/security/todokede/crack-virus/about.html)

## 更新履歴

- 掲載

---

# 2025年度 夏休みにおける情報セキュリティに関する注意喚起 情報セキュリティ

---

publish: true

title: 2025年度 夏休みにおける情報セキュリティに関する注意喚起 | 情報セキュリティ

source: https://www.ipa.go.jp/security/anshin/heads-up/alert20250801.html

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2025-08-01

description: 情報処理推進機構(IPA)の「2025年度 夏休みにおける情報セキュリティに関する注意喚起」に関する情報です。

tags:

- clippings

- NewsClip

description_AI: IPA(情報処理推進機構)が発表した2025年度の夏休みにおける情報セキュリティに関する注意喚起のページです。長期休暇中はセキュリティリスクが高まるため、個人、企業・組織の利用者、管理者それぞれに向けた対策がまとめられています。個人の場合は個人向け対策、企業・組織の利用者は個人およびシステム利用者向け対策、管理者は全てを参考にすることが推奨されています。また、ネットワーク貫通型攻撃への対策として、ASM導入ガイダンスの参照や、自組織の機器・装置類の確認が推奨されています。不審な通信やメールを認知した場合は、IPAへの情報提供が呼びかけられています。家庭用・SOHOルーターのセキュリティ対策やルーター選定のポイントも紹介されています。

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

情報セキュリティ

## 2025年度 夏休みにおける情報セキュリティに関する注意喚起

公開日:2025年8月1日

独立行政法人情報処理推進機構

セキュリティセンター

多くの人が夏休みの長期休暇を取得する時期を迎えるにあたり、IPAが公開している長期休暇における情報セキュリティ対策をご案内します。

長期休暇の時期は、システム管理者が長期間不在になる等、いつもとは違う状況になりがちです。このような状況でセキュリティインシデントが発生した場合は、対応に遅れが生じたり、想定していなかった事象へと発展したりすることにより、思わぬ被害が発生し、長期休暇後の業務継続に影響が及ぶ可能性があります。

このような事態とならないよう、(1)個人の利用者、(2)企業や組織の利用者、(3)企業や組織の管理者、それぞれの対象者に対して取るべき対策をまとめています。また、長期休暇に限らず、日常的に行うべき情報セキュリティ対策も公開しています。

- [長期休暇における情報セキュリティ対策](https://www.ipa.go.jp/security/anshin/measures/vacation.html)

- [日常における情報セキュリティ対策](https://www.ipa.go.jp/security/anshin/measures/everyday.html)

注釈:上記リンク先において、対象者毎に参照すべき範囲は以下のとおりです。

1. [個人の利用者:個人向けの対策(3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#kojin)

2. [企業や組織の利用者:個人及び企業・組織のシステム利用者向けの対策(2-2. / 3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#riyousha)

3. [企業や組織の管理者:個人、企業・組織のシステム利用者及び管理者向けの対策(2-1. / 2-2. / 3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#kanrisha)

【企業や組織の方々へ】

インターネットに接続された機器・装置類の脆弱性を悪用するネットワーク貫通型攻撃が相次いでいます。

IPAでは2023年8月以降、ネットワーク貫通型攻撃に関する注意喚起を行っています。

攻撃を受けた場合、保有情報の漏えいや改ざん、ランサムウェアへの感染に加え、不正な通信の中継点とされてしまう、いわゆるOperational Relay Box(ORB)化などの被害が予想されます。ORB化された場合、意図せずに他組織等への攻撃に加担することに繋がります。そうした事態を未然に防ぐためにも、システム構成やインターネット接点など構成把握、脆弱性対策と日頃のログ監視といったサイバーセキュリティ対策に加え、BCP(事業継続計画)・BCM(事業継続マネジメント)を通じたサイバー以外も含めた危機管理体制が重要となります。

また、ネットワーク貫通型攻撃の標的となり得る機器・装置類を把握・管理するための指針として、2023年5月に経済産業省より「ASM(Attack Surface Management)導入ガイダンス」が公開されています。

以下のページも参考に、今一度、自組織のインターネットに接続された機器・装置類の確認を推奨します。

- [2023年5月29日(経済産業省):「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」を取りまとめました(経済産業省) 別ウィンドウで開く](https://www.meti.go.jp/press/2023/05/20230529001/20230529001.html)

- [2023年8月1日(IPA):インターネット境界に設置された装置に対するサイバー攻撃について~ネットワーク貫通型攻撃に注意しましょう~](https://www.ipa.go.jp/security/security-alert/2023/alert20230801.html)

- [2024年4月18日(IPA):アタックサーフェスの Operational Relay Box 化が懸念されるネットワーク貫通型攻撃について~Adobe ColdFusion の脆弱性(CVE-2023-29300)を狙う攻撃~](https://www.ipa.go.jp/security/security-alert/2024/alert_orb.html)

- [2024年7月5日(IPA): PHPの脆弱性(CVE-2024-4577)を狙う攻撃について](https://www.ipa.go.jp/security/security-alert/2024/alert_20240705.html)

自組織のIoT機器等の把握する際には、必要に応じてIPAが2016年に公表した以下の文書も参照し、SHODAN等のサービスの利用もご検討ください(記載されているサービスの仕様等が現状のものと異なる場合がありますのでご注意ください。)。

- [IPAテクニカルウォッチ「増加するインターネット接続機器の不適切な情報公開とその対策」 別ウィンドウで開く](https://warp.da.ndl.go.jp/info:ndljp/pid/12446699/www.ipa.go.jp/files/000052712.pdf)

- (国立国会図書館(WARP)へ遷移します。)

各企業・組織において不審な通信や不審なメールの受信等を認知した場合には、下記のコンピュータウイルス・不正アクセスに関する届出や企業組織向けサイバーセキュリティ相談窓口宛てに情報提供(注釈)いただき、「サイバー状況把握」活動への参加をお願いします。

注釈:ウイルス検知名、不審ファイル、不審メール、各種セキュリティ機器のログ等、攻撃やその兆候を把握するための情報の提供をお願いします(様式不問)。

IPA NEWS Vol. 70(2025年1月号)では、家庭用・SOHOルーターのセキュリティ対策やルーターの選定のポイントを紹介していますので、併せて参考にしてください。

- [「セキュリティのすゝめ 家庭用ルーターの乗っ取りも!8つのセキュリティ対策で防御」](https://www.ipa.go.jp/about/ipanews/ipanews202501.html#security)

- [「セキュリティのすゝめ【ウェブ限定記事】ルーター選定のポイントは7つ。セキュリティ要件の評価制度も参考に」](https://www.ipa.go.jp/about/ipanews/ipanews202501.html#security_weblimited)

IPAでは、企業組織向けに、セキュリティに関する総合的な相談窓口を設けています。セキュリティインシデントが発生した際などにご活用ください。

- [IPAサイバーセキュリティ相談窓口(企業組織向け)](https://www.ipa.go.jp/security/support/soudan.html)

## お問い合わせ先

### 企業組織からのご相談

企業組織向けサイバーセキュリティ相談窓口

- E-mail

- URL

[企業組織向けサイバーセキュリティ相談窓口](https://www.ipa.go.jp/security/support/soudan.html)

### 個人からのご相談

情報セキュリティ安心相談窓口

- E-mail

- URL

[情報セキュリティ安心相談窓口](https://www.ipa.go.jp/security/anshin/about.html)

### 被害情報の届出先

コンピュータウイルス・不正アクセスに関する届出窓口

- URL

[コンピュータウイルス・不正アクセスに関する届出窓口](https://www.ipa.go.jp/security/todokede/crack-virus/about.html)

## 更新履歴

- 掲載

---

# 2025年版「日本のセキュリティのハイプ・サイクル」 ガートナージャパンが発表

---

publish: true

personal_category: false

title: 2025年版「日本のセキュリティのハイプ・サイクル」 ガートナージャパンが発表

source: https://atmarkit.itmedia.co.jp/ait/articles/2509/26/news041.html

site: @IT

author:

- "[[@IT]]"

published: 2025-09-26

created: 2025-09-29

description: ガートナージャパンは、「日本におけるセキュリティ(リスク管理、アプリケーション/データ、プライバシー)のハイプ・サイクル」を発表した。セキュリティとリスクマネジメントのリーダーが注目すべき重要なテクノロジーや概念を取り上げている。

tags:

- clippings

- NewsClip

description_AI: ガートナージャパンは、2025年版「日本におけるセキュリティのハイプ・サイクル」を発表しました。この報告書では、生成AIやAIエージェント、量子コンピューティングの普及に伴うリスクの多様化への備えが特に強調されています。組織のレジリエンスやAIガバナンスなど、8つの新たな項目が追加され、特にAIガバナンスは、AIの価値を安全に活用するための「ガードレール」として、セキュリティ部門だけでなく倫理や法務など複数部門の連携が必要だと指摘されています。

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2025年版「日本のセキュリティのハイプ・サイクル」 ガートナージャパンが発表](https://atmarkit.itmedia.co.jp/ait/articles/2509/26/news041.html)【@IT】(2025年09月26日)

---

> [!NOTE] この記事の要約(箇条書き)

- ガートナージャパンが2025年版「日本におけるセキュリティのハイプ・サイクル」を発表。

- 主な焦点は、生成AIやAIエージェント、量子コンピューティングの導入によるリスクの多様化への備え。

- ハイプ・サイクルに新たに8項目を追加:組織のレジリエンス、AIガバナンス、AIガバナンスプラットフォーム、AIランタイムディフェンス、AIセキュリティポスチャマネジメント(AI SPM)、AIセキュリティテスト、AIゲートウェイ、サードパーティーサイバーリスクマネジメント。

- AIガバナンスは「AIの価値を安全に活用するためのガードレール」と位置付けられ、セキュリティ、倫理、法務など多岐にわたる部門連携が不可欠とされている。

> [!NOTE] 要約おわり

---

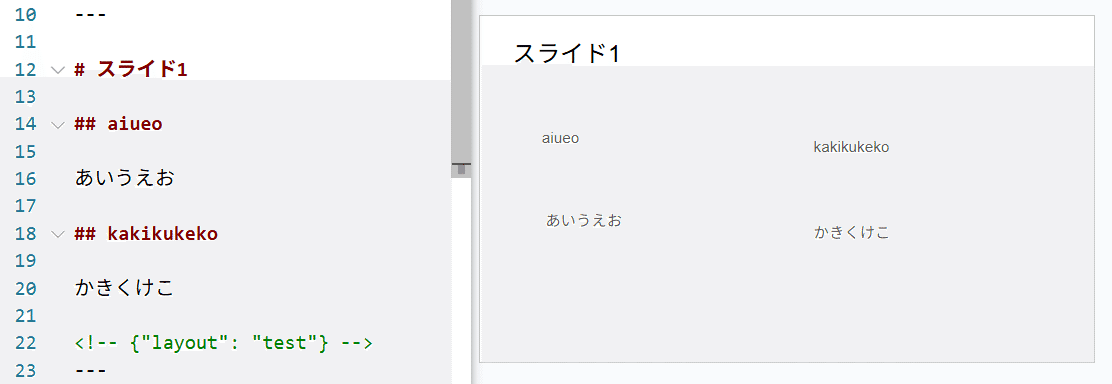

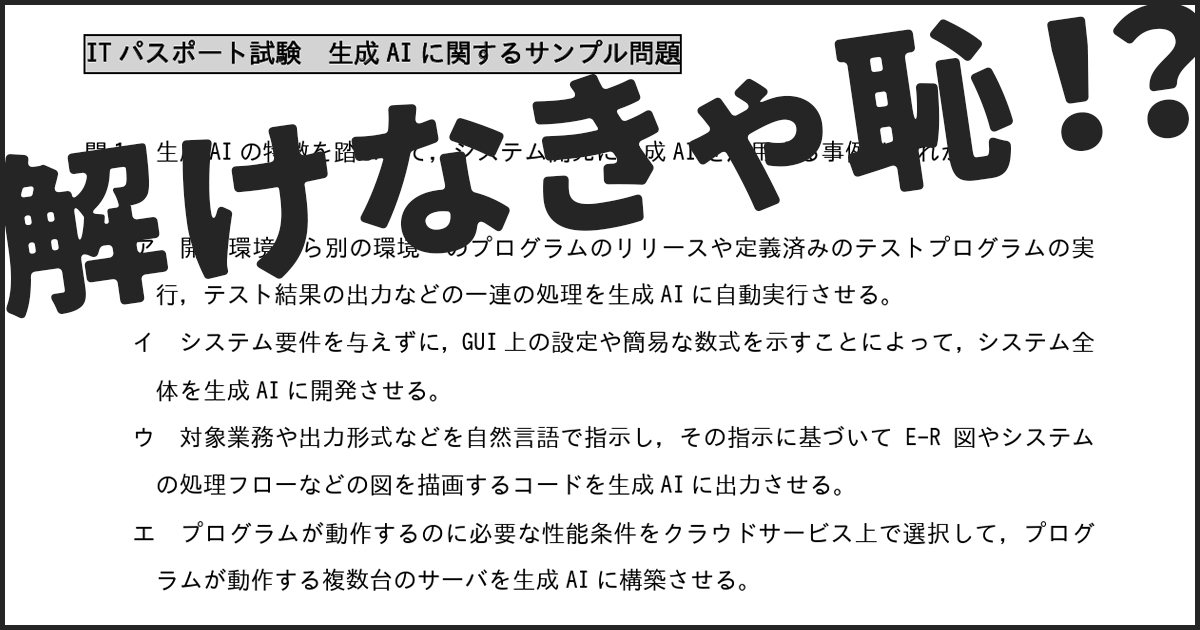

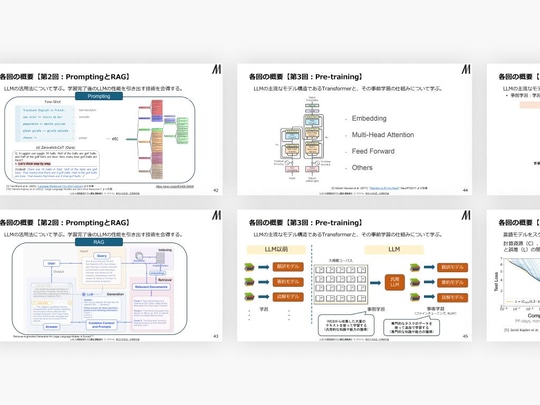

## 2025年版「日本のセキュリティのハイプ・サイクル」 ガートナージャパンが発表:「AIによるリスク」が焦点

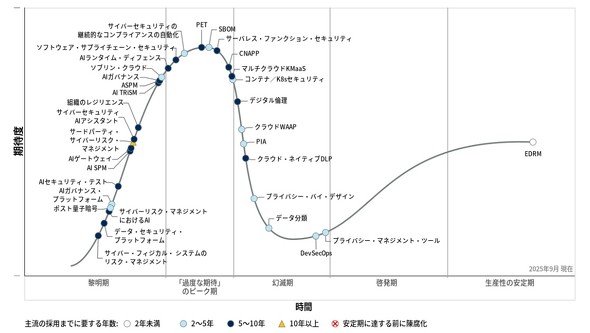

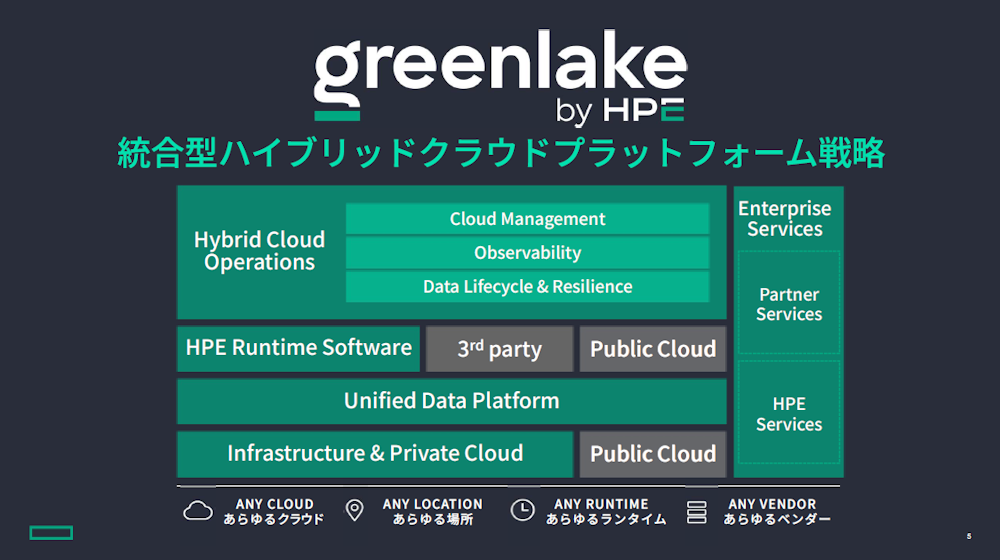

ガートナージャパンは、「日本におけるセキュリティ(リスク管理、アプリケーション/データ、プライバシー)のハイプ・サイクル」を発表した。セキュリティとリスクマネジメントのリーダーが注目すべき重要なテクノロジーや概念を取り上げている。

2025年09月26日 08時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

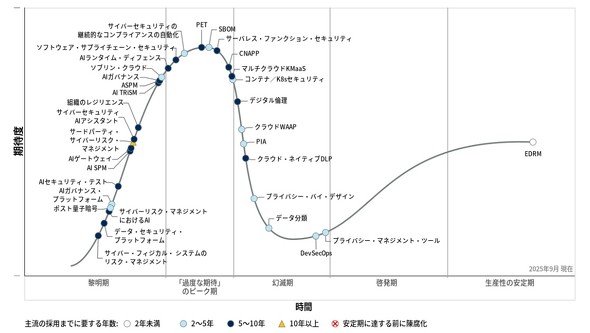

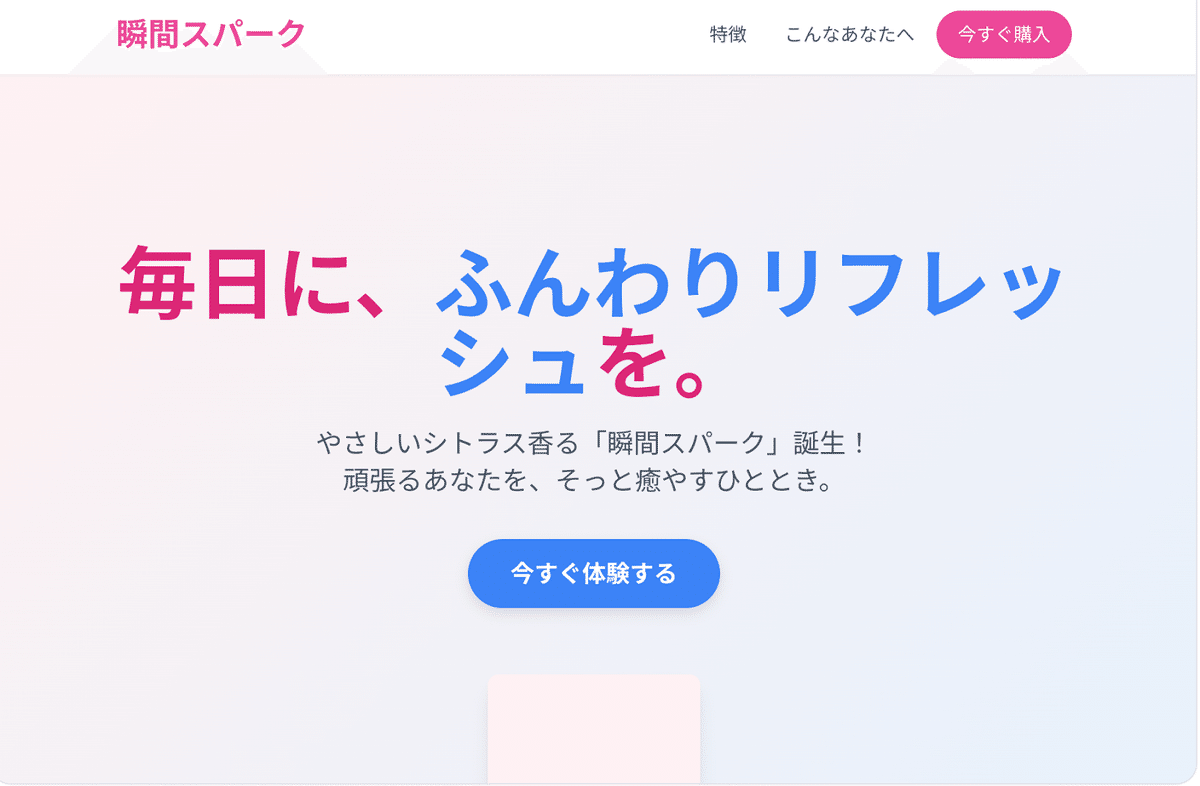

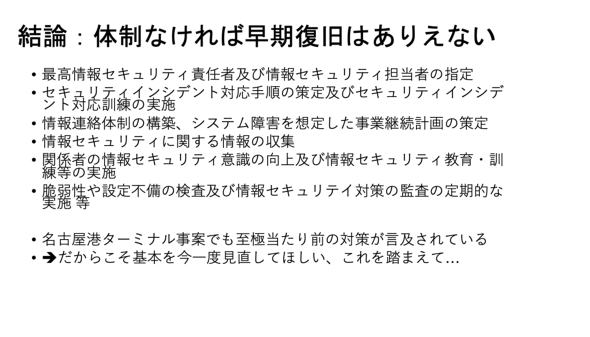

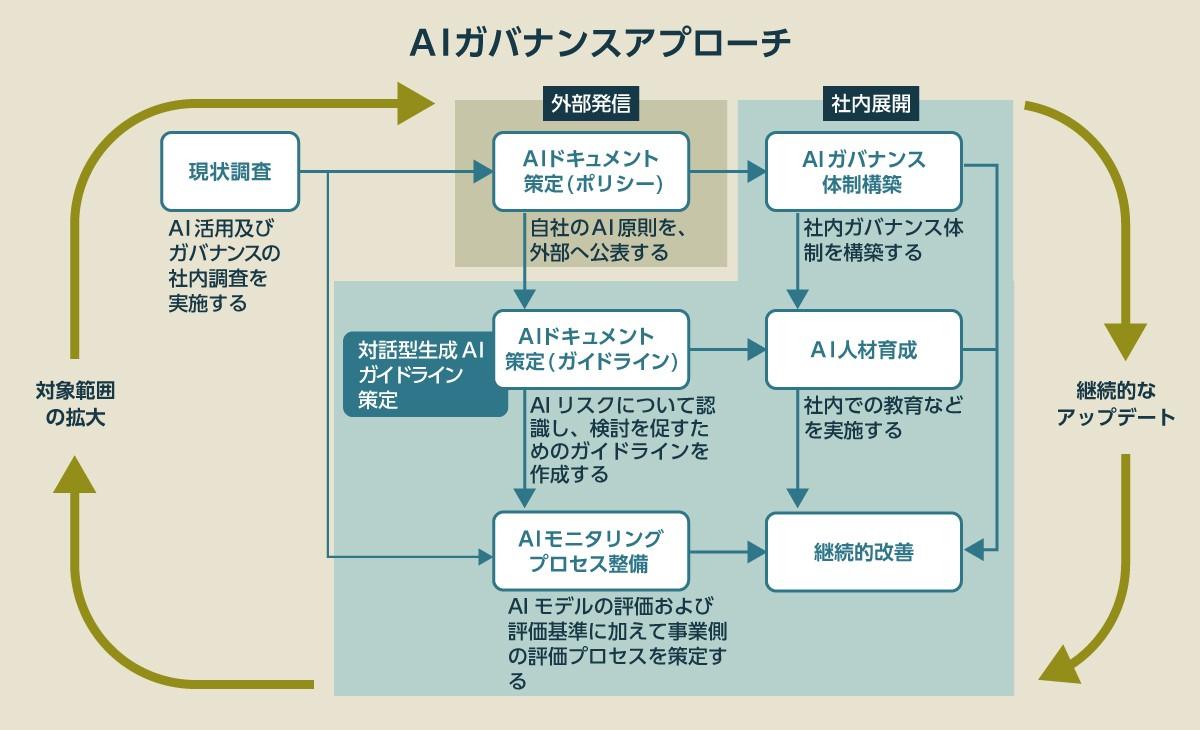

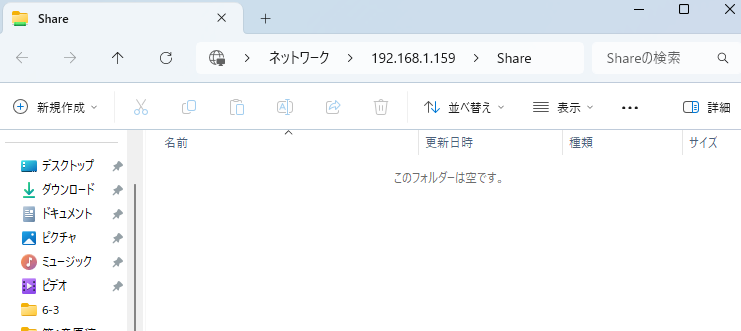

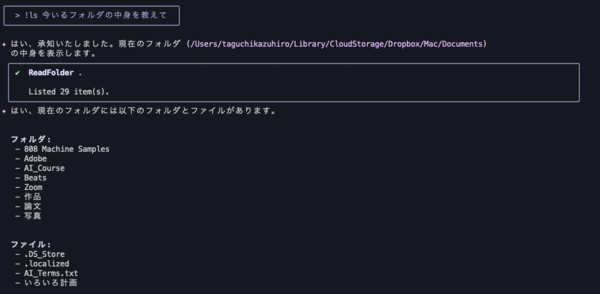

ガートナージャパンは2025年9月24日、日本における2025年のセキュリティトレンドをまとめた「日本におけるセキュリティ(リスク管理、アプリケーション/データ、プライバシー)のハイプ・サイクル」(以下、セキュリティのハイプ・サイクル)を発表した。

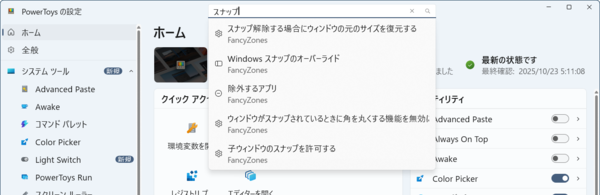

[](https://image.itmedia.co.jp/l/im/ait/articles/2509/26/l_screenshot0925g.jpg) 日本におけるセキュリティのハイプ・サイクル2025年版(提供: [ガートナージャパン](https://www.gartner.co.jp/ja/newsroom/press-releases/pr-20250924-sec-hc) )

## 「リスクの多様化」に警鐘を鳴らすガートナージャパン

2025年のセキュリティのハイプ・サイクルでは、生成AI(人工知能)、AIエージェントなどAIの導入促進によって多様化するリスクや、量子コンピューティングといった新しい取り組みを進める際のリスクへ備えることの重要性が強調されている。それを踏まえ、ガートナージャパンはセキュリティのハイプ・サイクルに以下の8項目を追加した。

- 組織のレジリエンス

- AIガバナンス

- AIガバナンスプラットフォーム

- AIランタイムディフェンス

- AIセキュリティポスチャマネジメント(AI SPM)

- AIセキュリティテスト

- AIゲートウェイ

- サードパーティーサイバーリスクマネジメント

例えばAIガバナンスは、「AIの価値を安全に活用するためのガードレール」と同社は位置付けている。「AIガバナンスを実現するには、インフラやアプリケーション、AIモデルなど多岐にわたり、さまざまな部門が関与する。そのため、セキュリティだけではなく、倫理や法務など複数の部門や分野の連携が不可欠だ」と同社は説明している。

## このニュースのポイント

**Q: ガートナージャパンが発表した内容は?**

A: 「日本におけるセキュリティ(リスク管理、アプリケーション/データ、プライバシー)のハイプ・サイクル2025年版」を公開し、AIや量子コンピューティングの普及に伴うリスク多様化への備えを強調した。

**Q: 新たに追加された注目の項目は?**

A: 以下の8項目がセキュリティのハイプ・サイクルに追加された。

- 組織のレジリエンス

- AIガバナンス

- AIガバナンスプラットフォーム

- AIランタイムディフェンス

- AIセキュリティポスチャマネジメント(AI SPM)

- AIセキュリティテスト

- AIゲートウェイ

- サードパーティーサイバーリスクマネジメント

**Q: AIガバナンスの位置付けは?**

A: 「AIの価値を安全に活用するためのガードレール」とされ、インフラ、アプリケーション、AIモデルなど複数領域に関わるため、セキュリティ部門だけでなく、倫理・法務などの協働が不可欠とされる。

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

あなたにおすすめの記事 PR

---

# 8割の企業が「“勝手に動く”AIエージェント」を経験、対策は? SailPoint調査

---

publish: true

personal_category: false

title: 8割の企業が「“勝手に動く”AIエージェント」を経験、対策は? SailPoint調査

source: https://atmarkit.itmedia.co.jp/ait/articles/2508/21/news026.html

site: @IT

author:

- "[[@IT]]"

published: 2025-08-21

created: 2025-08-25

description: SailPointは2025年7月31日、AIエージェントに伴うセキュリティリスクの調査結果を発表した。それによると、AIエージェント導入企業の半数以上が十分なセキュリティ対策を講じていないことが分かった。

tags:

- clippings

- NewsClip

description_AI: SailPointの調査によると、AIエージェントを導入している企業の82%のうち、セキュリティ対策を講じているのはわずか44%です。IT専門家の96%がAIエージェントをリスクと認識しているにもかかわらず、98%の企業が今後1年でその活用を拡大する計画であり、リスク認識と導入意欲にギャップが生じています。実際に80%の企業がAIエージェントによる意図しない行動を経験しており、機密データへのアクセスや共有、認証情報漏洩といった具体的な懸念が浮上しています。SailPointは、AIエージェントが新たな攻撃対象となるため、人間と同等の厳格なID管理が不可欠であると指摘しています。

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [8割の企業が「“勝手に動く”AIエージェント」を経験、対策は? SailPoint調査](https://atmarkit.itmedia.co.jp/ait/articles/2508/21/news026.html)【@IT】(2025年08月21日)

---

> [!NOTE] この記事の要約(箇条書き)

- SailPointの調査によると、AIエージェントを導入している企業の82%のうち、セキュリティ対策ポリシーを整備しているのは44%に過ぎない。

- IT専門家の96%がAIエージェントをリスク要因と認識している一方で、98%が1年以内のAIエージェント活用拡大を計画しており、認識と意欲に隔たりがある。

- 80%の企業が「AIエージェントによる意図しない行動」を経験し、具体的な懸念として機密データへのアクセスや共有、意図しない行動、不正確なデータに基づく意思決定が挙げられた。

- 23%の企業が、AIエージェントが攻撃者にだまされて認証情報を開示した事例を報告している。

- SailPointのCTOは、AIエージェントが高い権限を持ちながら十分に監視されていない現状は攻撃の標的となりやすく、人間と同等の厳格なID管理が必要だと警鐘を鳴らしている。

> [!NOTE] 要約おわり

---

## 8割の企業が「“勝手に動く”AIエージェント」を経験、対策は? SailPoint調査:セキュリティ体制の整備率は5割を下回る

SailPointは2025年7月31日、AIエージェントに伴うセキュリティリスクの調査結果を発表した。それによると、AIエージェント導入企業の半数以上が十分なセキュリティ対策を講じていないことが分かった。

» 2025年08月21日 08時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

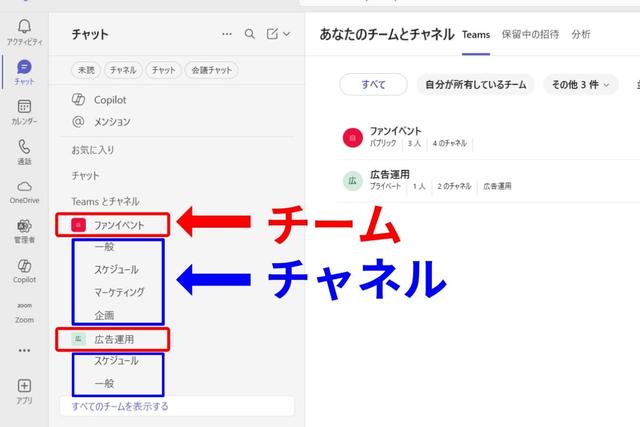

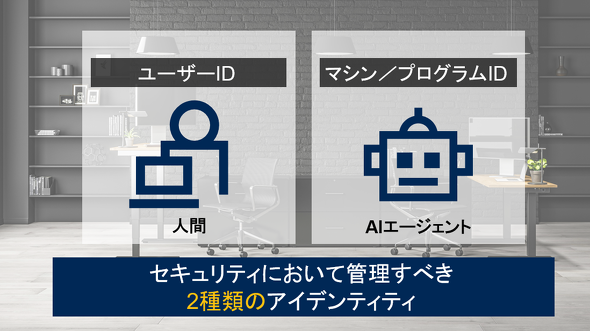

企業向けIDセキュリティサービスを手掛けるSailPointテクノロジーズジャパンは2025年7月31日、調査レポート「AIエージェントの導入に伴う新たなリスクに関する実態調査」を発表した。この調査は、世界5大陸の大企業で、AI(人工知能)技術やセキュリティ、ID管理を担当するIT専門家を対象に実施し、353人から有効回答を得た。

リリース

## 80%の企業が「AIエージェントによる意図しない行動」を経験

レポートによると、企業の82%がAIエージェントを活用しているものの、そのうち「AIエージェントを保護するためのポリシーを整備している企業」の割合は44%にとどまった。IT専門家の96%が「AIエージェントはリスク要因だ」と認識している中、98%の企業が「今後1年以内にAIエージェントの活用を拡大する計画がある」と答えており、リスク認識と利用拡大意欲の間に隔たりがある。

AIエージェントがもたらす具体的な懸念としては「機密データへのアクセス」(60%)、「意図しない行動」(58%)、「機密データの共有」(57%)、「不正確なデータに基づく意思決定」(55%)などが挙がった。

SailPoint Technologiesのチャンドラ・グナナサンバンダム氏(プロダクト担当 エグゼクティブバイスプレジデント 兼 最高技術責任者<CTO>)は、この状況に対して次のように警鐘を鳴らす。

「AIエージェントは業務効率化に大きく貢献する一方で、新たな攻撃対象にもなる。高い権限を持ちながら十分に監視できていない状態は攻撃者にとって格好の標的だ。そのため、人と同等の厳格なID管理が必要だ」

レポートによると、23%の企業が、AIエージェントが攻撃者にだまされて認証情報を開示した事例を報告した。80%の企業は「AIエージェントによる意図しない行動を経験した」と回答した。具体的な行動としては「権限外のシステムへのアクセス」(39%)、「機密データへのアクセス」(31%)、「機密データの共有」(33%)、「機密コンテンツのダウンロード」(32%)などが挙がった。

### 関連記事

- [ 日本企業の6割が「AIエージェントに関する情報漏えい対策をどこから始めればいいか分からない」 ガートナー調査](https://atmarkit.itmedia.co.jp/ait/articles/2508/15/news022.html)

- [ 「Webを直接操作できる」から生まれるリスクとは? OpenAIがChatGPTにエージェント機能を追加](https://atmarkit.itmedia.co.jp/ait/articles/2508/09/news012.html)

- [ 日本企業の92%が「AIを悪用した攻撃への対策ができていない」と回答 アクセンチュアが調査結果を発表](https://atmarkit.itmedia.co.jp/ait/articles/2507/31/news029.html)

### 関連リンク

- [リリース](https://www.sailpoint.com/ja/press-releases/sailpoint-research-ai-agent-adoption)

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

編集部からのお知らせ

[【Amazonギフトカード プレゼント】9月3~4日開催【無料オンラインセミナー】『@IT Operator Live 2025 夏 目まぐるしく変わる「不安の時代」に、ビジネスを安定稼働させるには』GMOペパボ SUZURI事業部 事業部CTO 黒瀧悠太氏による【基調講演 GMOペパボのSUZURIを支えるAIOpsの実践】、運用設計ラボ シニアアーキテクト 波田野裕一氏による【基調講演 レジリエントな運用を実現する「運用エンジニアリング」】などを配信](https://rd.itmedia.co.jp/8AUU#utm_source=ait&utm_content=rightcolumn_info)

あなたにおすすめの記事 PR

---

# AI Test, Evaluation, Validation and Verification (TEVV)

---

publish: true

title: AI Test, Evaluation, Validation and Verification (TEVV)

source: https://www.nist.gov/ai-test-evaluation-validation-and-verification-tevv

author:

- "[[NIST]]"

published: 2022-07-06

created: 2025-07-30

description: "NIST announced two AI evaluation programs:"

tags:

- clippings

- NewsClip

description_AI: NISTは、AIの信頼できる製品とサービスを開発・実用化するために、AIの測定と評価に関する研究開発、標準規格の策定、ガイドラインの導入を推進しています。1960年代からAIシステムの設計・評価を行っており、精度、堅牢性、バイアス、解釈可能性、透明性などの測定・評価に取り組んでいます。最近では、AIのリスクと影響の評価(ARIA)とNIST GenAIチャレンジという2つの評価プログラムを発表しました。また、AIの測定と評価に関するコミュニティを構築するためのイベントを開催し、産学官連携を促進しています。今後は、AI技術の特性に関する共通用語、定義、分類を確立し、各特性の指標と測定方法を文書化・改善し、有意義なデータセットを開発していく予定です。

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

NIST は、2024 年 7 月 26 日に [「AI のリスクと影響の評価 (ARIA)」](https://ai-challenges.nist.gov/aria) 、 2024 年 4 月 29 日に「 [NIST GenAI](https://ai-challenges.nist.gov/genai) チャレンジ」という2 つの AI 評価プログラムを発表しました 。

## まとめ

信頼できるAI製品・サービスの開発と実用化は、基盤となる技術とその利用に関する信頼性の高い測定と評価に大きく依存します。NISTは、AIの新興分野および既存分野における指標、測定、評価手法の研究開発を行い、標準規格の策定に貢献するとともに、AI技術が成熟し新たな用途が開拓されるにつれて、AI技術の測定と評価のための標準規格、ガイド、ベストプラクティスの導入を促進しています。

## 説明

NISTは、1960年代後半に自動指紋認証システムの測定と評価に着手し、AIの測定と評価活動において長い歴史を持っています。以来、NISTは数千ものAIシステムを設計・評価し、数十回にわたり評価を実施してきました。これらの活動は、一般的に精度と堅牢性の測定に重点を置いていますが、現在調査中のAI関連の測定と評価には、バイアス、解釈可能性、透明性なども含まれます。NISTは、他の機関と連携しながらこれらの取り組みを拡大し、AI研究を推進し、以下の方法で進歩を促進することを目指しています。

1. AI の測定科学の進歩: AI テクノロジーのさまざまな特性について、定量的および定性的な指標と測定方法を定義、特徴付け、理論的かつ実証的に開発および分析します。

2. AI 評価の実施: タスク、課題、テストベッド、ソフトウェア ツールの開発、意味のあるデータ セットのキュレーションと特性評価の支援など、AI テクノロジーの評価を設計および実施し、AI テクノロジーと関連する測定における技術的なギャップと制限を特定します。

3. 技術ガイドラインと実践の開発: 学術、産業、政府のプログラムに情報を提供するために結果とガイドラインを共有します。

4. AI の測定と評価に関する自主的なコンセンサスに基づく標準への貢献: AI テクノロジの開発、展開、評価をサポートするための標準化の取り組みを主導または参加します。

**NISTのプロジェクトは、NIST研究所の様々な分野の研究者によって実施されており、産業界、他の政府機関、そして学界と連携して行われることも少なくありません。NIST AIイノベーションラボ(NAIIL)は、これらの取り組みの多くを主導または調整しています。** **さらに、新設の米国人工知能安全研究所(USAISA)と** [**コンソーシアムは**](https://www.nist.gov/aisi/artificial-intelligence-safety-institute-consortium-aisic) **、NISTのAI測定・評価に関する取り組みの重要な要素となります。**

**最近の 2 つの主要な評価活動は、** [**AI のリスクと影響の評価 (ARIA)**](https://ai-challenges.nist.gov/aria) **と** [**NIST GenAI**](https://ai-challenges.nist.gov/genai) **プログラムです。**

これらの活動は、AI技術の計測と評価をめぐる強力で活発なコミュニティを構築するためのNISTの取り組みの一環であり、AI計測研究の推進に特化したフォーラムの設立を補完するものです。これにより、AI技術の設計、開発、導入、試験、評価に携わる人々間の連携が促進され、幅広く多様なAIコミュニティのニーズへの対応に貢献します。NISTがAI計測・評価コミュニティを強化するために開催したイベントには、以下のものがあります。

- [AIイノベーションの解放と信頼の実現に関するシンポジウム](https://www.nist.gov/news-events/events/2024/09/unleashing-ai-innovation-enabling-trust "AIイノベーションを解き放ち、信頼を実現する") (2024年9月24日~25日)

- [安全で信頼できるAIを実現するためのコラボレーションに関するワークショップ](https://www.nist.gov/news-events/events/usaisi-workshop-collaboration-enable-safe-and-trustworthy-ai) (2023年11月17日)

- [AIの測定と評価に関するワークショップ](https://www.nist.gov/news-events/events/2021/06/ai-measurement-and-evaluation-workshop "AI測定・評価ワークショップ") (2021年6月15日~17日)

- [AI計測コロキウムシリーズ](https://www.nist.gov/programs-projects/ai-measurement-and-evaluation/ai-metrology-colloquia-series "AI計測コロキウムシリーズ")

AIに関してNISTと連携する方法の詳細については、 [「連携」を参照してください。](https://www.nist.gov/artificial-intelligence/engage "従事する")

## 現在/将来の仕事

NISTは、信頼できるAIシステムに必要な基盤を形成するため、AI技術の特性に関する概念の共通用語、定義、分類を確立するための集中的な取り組みを行ってきました。これらの特性には、精度、説明可能性と解釈可能性、プライバシー、信頼性、堅牢性、安全性、セキュリティ(回復力)、そして有害なバイアスの軽減が含まれます。それぞれの特性には独自の測定と評価のポートフォリオが必要であり、コンテキストが非常に重要です。特定のコンポーネントの測定方法と評価方法は、AIシステムが動作するコンテキストに応じて変化する可能性があります。

NISTは、各特性について、現在使用中または提案中の指標と測定方法の定義、適用範囲、タスク、長所と短所を文書化し、改善することを目指しています。また、NISTは、関心のある特定の属性に関する有意義なデータセットを開発し、準備・キュレーションし、選択された指標と測定方法を様々なAIシステムに適用しています。

## NIST AI 測定および評価関連プロジェクトの一部が ここに表示されます。

[このページは役に立ちましたか?](https://www.nist.gov/webform/page_feedback?page=https://www.nist.gov/ai-test-evaluation-validation-and-verification-tevv&page_title=AI%20Test,%20Evaluation,%20Validation%20and%20Verification%20\(TEVV\)&source_entity_type=node&source_entity_id=1709306)

原文

この翻訳を評価してください

いただいたフィードバックは Google 翻訳の改善に役立てさせていただきます

---

# AISI Japan - AI Safety Institute

---

publish: true

title: AISI Japan - AI Safety Institute

source: https://aisi.go.jp/

author:

published:

created: 2025-07-29

description: AIセーフティ・インスティテュート (AISI)は、安全、安心で信頼できるAIの実現に向けて、AIの安全性に関する評価手法や基準の検討・推進を行うための機関です。

tags:

- clippings

- NewsClip

description_AI: AIセーフティ・インスティテュート(AISI)は、安全で信頼できるAIの実現を目指し、AIの安全性評価手法と基準の検討・推進を行う機関です。最新の活動、アウトプット、政府・民間支援、国際連携、関連情報へのリンク、関係府省庁、IPA公式SNSアカウントなどが紹介されています。

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

AIセーフティ・インスティテュート (AISI)は、

安全、安心で信頼できるAIの実現に向けて、

AIの安全性に関する評価手法や基準の検討・推進を

行うための機関です。

[AISIについて](https://aisi.go.jp/about/)

## 最新の活動

2025年7月18日

[共同テスト演習の評価レポートが公表されました。

Evaluation reports for the 2nd and 3rd joint testing exercise has been published.](https://aisi.go.jp/activity/activity_international/250718/)

2025年7月11日

[AI政策動向マンスリー情報](https://aisi.go.jp/activity/activity_information/250711/)

2025年7月9日

[AIシステム特有のセキュリティ攻撃に関する詳細レポートの公開](https://aisi.go.jp/activity/activity_security/250709/)

2025年7月1日

[国際ワークショップ「WEIS 2025」で講演を行いました。](https://aisi.go.jp/activity/activity_information/250701/)

2025年6月26日

[イベント「NICTオープンハウス2025」で講演を行いました。](https://aisi.go.jp/activity/activity_information/250626/)

[活動一覧へ](https://aisi.go.jp/activity/)

## 最新のアウトプット

[](https://aisi.go.jp/output/output_information/250630/)

[2025年6月30日](https://aisi.go.jp/output/output_information/250630/)

[

AISI事業実証ワーキンググループ・ビジョンペーパー ~信頼とイノベーションが両立するAI社会の実現に向けて~ の公開

Release of the AISI Business Demonstration Working Group’s Vision Paper ~Toward a Trustworthy and Innovative AI Society~

](https://aisi.go.jp/output/output_information/250630/)[

2025年3月31日

データ品質マネジメントガイドブック

Data Quality Management Guidebook

](https://aisi.go.jp/output/output_information/250331_2/)[

2025年3月31日

AIセーフティに関するレッドチーミング手法ガイド(第1.10版)の公開

](https://aisi.go.jp/output/output_information/250331_1/)

[アウトプット一覧へ](https://aisi.go.jp/output/)

## AISIの機能

政府の支援

- AIセーフティに関する調査、評価手法の検討

- ガイドラインの作成等の支援

民間の支援

- 産学における関連取組の最新情報を集約

- 関係企業・団体間の連携を促進

国際連携

- 他国のAIセーフティ関係機関等との連携

## 関連情報へのリンク

- [

戦略・政策 | 内閣府

](https://www8.cao.go.jp/cstp/ai/index.html)

- [

R&D | AI Japan

](https://www.ai-japan.go.jp/)

- [

利活用 | IPA

](https://www.ipa.go.jp/digital/ai/index.html)

- 安全性 | 本サイト

-

-

-

-

-

-

-

-

-

-

-

-

-

-

---

# AIが人間を超えた日:AIが考案した新手法でアルゴリズが5倍高速化。科学研究の未来はどう変わるのか?

---

publish: true

personal_category: false

title: "AIが人間を超えた日:AIが考案した新手法でアルゴリズが5倍高速化。科学研究の未来はどう変わるのか?"

source: "https://xenospectrum.com/ai-developed-new-method-accelerates-algorithms-by-five-times/"

site: "XenoSpectrum"

author:

- "[[Y Kobayashi]]"

published: 2025-10-25

created: 2025-10-26

description: "AIの進化は頭打ちではないのかも知れない。カリフォルニア大学バークレー校(UC"

tags:

- "clippings"

- "NewsClip"

description_AI: "カリフォルニア大学バークレー校の研究チームは、AI(OpenEvolve)を用いてLLMの効率化を担う「専門家並列ロードバランサー」アルゴリズムを開発。AIはわずか5時間で、人間が設計した最先端アルゴリズムを5倍以上上回る速度(3.7ミリ秒)の新手法を発見した。この「AI-Driven Research for Systems (ADRS)」というアプローチは、AIが直接システムコードを書き換え、膨大な試行錯誤を高速に繰り返すことで画期的な最適解を導き出す。この成果は、AIが人間の知的活動を拡張し、時には凌駕する「共同研究者」として、科学研究のあり方を根本的に変革する可能性を示唆している。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIが人間を超えた日:AIが考案した新手法でアルゴリズが5倍高速化。科学研究の未来はどう変わるのか?](https://xenospectrum.com/ai-developed-new-method-accelerates-algorithms-by-five-times/)【XenoSpectrum】(2025年10月25日)

---

> [!NOTE] この記事の要約(箇条書き)

- カリフォルニア大学バークレー校の研究チームがAI(OpenEvolve)を使用し、LLMの効率化に不可欠な「専門家並列ロードバランサー(EPLB)」アルゴリズムを開発。

- AIはわずか5時間、10ドル未満の計算コストで、人間が設計した最先端アルゴリズムより5倍以上高速な(3.7ミリ秒 vs 19.6ミリ秒)新手法を発見。

- この成果は「AI-Driven Research for Systems (ADRS)」という新研究手法によるもので、AIが直接コードを書き換える「ホワイトボックス」アプローチを採用。

- ADRSのプロセスは、AIが「生成→検証→改良」のループを高速に反復し、人間では不可能な速度で最適解を見つけ出す。

- AIはPythonのループを「ベクトル化されたテンソル操作」に置き換え、「ジグザグパーティショニング」と呼ばれる独創的な手法を実装して性能を向上させた。

- AIの「創造性」は、膨大な文献コーパスから他の分野のアイデアを応用する能力に由来するとされる。

- ADRS成功の教訓として、「弱いベースラインから始める(Less is More)」ことと、「堅牢な評価基準(Your Solution is Only as Good as Your Evaluator)」が重要。

- 将来的にAIは人間の「共同研究者」となり、人間の研究者の役割は「問題の建築家」や「AIのアドバイザー」に変化すると予測される。

- 技術的進歩とともに、AI開発の寡占、バイアス、偽情報など、解決すべき課題も山積している。

> [!NOTE] 要約おわり

---

[テクノロジー](https://xenospectrum.com/technology/)

投稿者:

スポンサーリンク

2025年10月25日

AIの進化は頭打ちではないのかも知れない。カリフォルニア大学バークレー校(UC Berkeley)の研究チームが発表した論文は、それを如実に語る物だ。彼らはAIが自らの判断でコードを書き換え、人間が設計した最先端のアルゴリズムを凌駕する、そんなかつてSFの世界で語られた未来の姿が、現実のものとなりつつあることを冷徹なデータと共に突きつけたのだ。

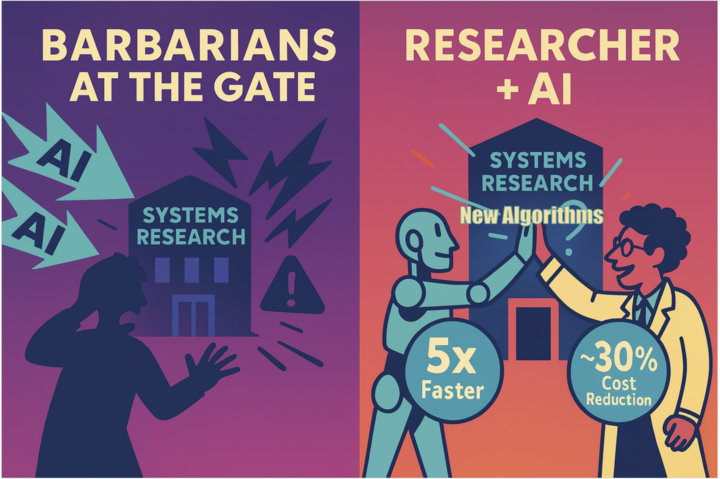

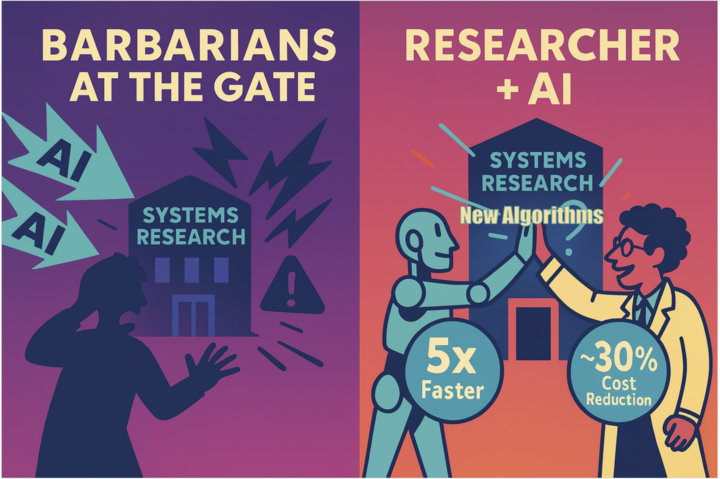

## バークレーから届いた「静かな衝撃」

論文のタイトルは「 [**Barbarians at the Gate: How AI is Upending Systems Research(門前の蛮族:AIはいかにしてシステムズ研究を覆すか)**](https://arxiv.org/abs/2510.06189) 」。その挑発的な題名が示す通り、内容は革命的だった。研究チームは、Google DeepMindが開発した「 [**AlphaEvolve**](https://deepmind.google/discover/blog/alphaevolve-a-gemini-powered-coding-agent-for-designing-advanced-algorithms/) 」のオープンソース実装である「OpenEvolve」を用い、現代のAI技術の中核をなす大規模言語モデル(LLM)の効率化に挑んだのだ。

ターゲットとなったのは、「専門家並列ロードバランサー(Expert Parallelism Load Balancer, EPLB)」と呼ばれるアルゴリズム。これは、LLMという巨大な電子頭脳を効率的に動かすための重要な仕組みだ。LLMを一個の巨大な脳として動かすのではなく、特定のタスクに特化した多数の小さな「専門家(エキスパート)」の集まりとみなし、入力された問い(トークン)に応じて最適な専門家チームだけを稼働させる。これにより、計算コストを劇的に削減する「Mixture-of-Experts(MoE)」アーキテクチャの心臓部とも言える技術である。この専門家たちへ作業をいかに無駄なく、迅速に割り振るかが、LLM全体の性能を左右する。

これまで、この割り振り作業(ロードバランシング)は、人間の専門家が知恵を絞って設計したアルゴリズムによって行われてきた。研究チームが比較対象としたのは、ある匿名の「フロンティアラボ」が開発した最先端の非公開実装。その処理時間はわずか19.6ミリ秒。これも十分に高速だ。

しかし、UC BerkeleyのチームがOpenEvolveにこの問題を与えたところ、AIはわずか5時間、10ドル未満の計算コストで、全く新しいアルゴリズムを「発見」した。その処理時間は、驚くべきことに **3.7ミリ秒** 。これは、人間の専門家が設計した最先端アルゴリズムに対して **5倍以上** の高速化を意味する。ちなみに、オープンソースとして公開されているDeepSeek社の実装(540ミリ秒)と比較すると、実に146倍ものスピードアップとなる。

**人間が数ヶ月、あるいは数年をかけて最適化するような複雑な問題を、AIがほんの数時間で、しかも人間を超える精度で解決してしまった** 。この事実は、単なる一つの技術的成果に留まらない。科学研究という、人間の知的活動の根幹を揺るがす、新たな時代の到来を告げていた。

スポンサーリンク

## AI-Driven Research for Systems (ADRS) – 研究の新たなパラダイム

この驚異的な成果は、研究チームが提唱する新しい研究手法「 **AI-Driven Research for Systems (ADRS)** 」によってもたらされた。これは、AIの役割を根本的に捉え直すアプローチだ。

これまで、AIをシステム改善に利用する試みは「ブラックボックス」的アプローチが主流だった。システム自体は人間が作った「変更不可の箱」とみなし、AIはその外側から設定値(パラメータ)を調整する”調律師”のような役割に過ぎなかった。しかしADRSは、AIにシステムの内部構造を理解させ、コードそのものを直接書き換えさせる「ホワイトボックス」的アプローチを取る。 AIはもはや調律師ではなく、楽譜を書き換える”作曲家”へと進化したのだ。

ADRSのプロセスは、研究者が行う試行錯誤のプロセスをAIが自律的に、かつ超高速で実行するものと考えると分かりやすい。

1. **問題のインプット**: 研究者はAIに「何を解決したいか(目的)」、「どう評価するか(評価基準)」、そして「叩き台となる初期コード」を与える。

2. **生成 (Generate)**: AI(LLM)は、与えられたコードを分析し、改善案となる新しいコードを複数生成する。

3. **検証 (Verify)**: 生成されたコードをシミュレーターや実システム上で実行し、その性能を客観的な数値(速度、効率など)で評価する。

4. **選択と改良 (Select & Refine)**: 評価結果が良かったコードをいくつか選び出し、それを新たな叩き台として、さらに優れたコードを生成させる。

この「生成→検証→改良」というループを、人間では不可能な速度で何百、何千回と繰り返す。その過程で、AIは人間が思いもよらなかったような斬新な解決策を自ら発見していく。これがADRSの核心だ。

研究チームは、システムパフォーマンスに関する問題がADRSに特に適している理由として、その「検証可能性(verifiability)」の高さを挙げる。新しいアルゴリズムが優れているかどうかは、実際に動かして速度を計測すれば一目瞭然だ。この明確で客観的なフィードバックループが、AIの”進化”を効率的に加速させるのである。

スポンサーリンク

## OpenEvolveの「思考プロセス」:AIはいかにして最適解にたどり着いたか

では、OpenEvolveは具体的にどのようにしてEPLBアルゴリズムを5倍も高速化させたのだろうか。その”思考の軌跡”は、AIの能力の深淵を垣間見せる。

出発点となったDeepSeek社の実装は、Python言語で書かれ、コンピューターにとって比較的低速な「for-ループ」という処理を使い、どのGPUに作業を割り振るべきかを一つ一つ順番に探していた。これは人間が直感的に理解しやすい、素直な実装だ。

一方、OpenEvolveが生み出した最終的なコードは、次元が全く異なる。

- **ループ処理の撲滅**: AIは、Pythonのループを、GPUが得意とする「ベクトル化されたテンソル操作」に置き換えた。これは、データを個別に処理するのではなく、行列計算のようにまとめて一括処理する高度なテクニックだ。

- **「ジグザグ配置」の発見**: さらにAIは、「ジグザグパーティショニング」と呼ばれる独創的な手法を実装した。これは、負荷の高い専門家と低い専門家を意図的に交互に配置することで、特定のGPUに負荷が集中するのを防ぎ、全体のバランスを平準化する巧妙な戦略である。

それは、まるで経験豊富なプログラマーが長年の経験の末にたどり着くような、エレガントな解決策だった。だが、それを生み出したのは人間ではない。膨大なコードのパターンを学習したAIが、自律的な試行錯誤の果てにたどり着いた結論なのだ。

スポンサーリンク

## 「AIは創造的か?」研究者が語るADRSの可能性と本質

この成果は、私たちに根源的な問いを投げかける。「AIは果たして”創造的”なのだろうか?」

この問いに対し、論文の共著者であるUC Berkeleyの博士課程候補生、Audrey Cheng氏は海外メディア『The Register』の取材にこう答えている。

> 「LLMは、一人の人間が到底理解できないほど広範な文献コーパスで訓練されているという利点があります。これにより、他の分野のアイデアを応用する新しい方法を発見する上で優位性を持つのです。(中略)研究者として、私たちは『巨人の肩の上に立つ』ことで新しい解決策を思いつきます。創造的なプロセスには既知のデータが必要です。OpenEvolveはこのデータを使って新しい問題に適用するのです。ですから、ADRSのフレームワークは創造的だと言えるでしょう」

Cheng氏の言葉は、AIの「創造性」が、人間のそれと地続きであることを示唆している。ニュートンが「私がより遠くを見渡せたのだとしたら、それは巨人の肩の上に立っていたからです」と語ったように、AIもまた、人類が積み上げてきた膨大な知識という巨人の肩の上に立っている。その膨大な知識を、人間にはない速度と規模で組み合わせ、再構築することで、人間が見逃していた、あるいは到達できなかった新たな地平を切り拓く。それがADRSの本質なのかもしれない。

## ADRS成功の秘訣:「AIを過保護にしない」という逆説

UC Berkeleyの研究チームは、論文の中でADRSをうまく機能させるための興味深い「教訓」も共有している。その一つが、「Less is More(少ない方が豊かである)」という逆説的な原則だ。

- **弱いベースラインから始める**: AIに最初から完成度の高い最先端のコードを与えてしまうと、AIはそれを少し改良するだけの「局所最適解」に陥りがちになる。むしろ、シンプルで洗練されていないコードから始めさせた方が、AIはより大胆で自由な発想で、全く新しい解決策を探求する傾向があったという。

- **ヒントは少なく**: 同様に、人間が詳細なヒントを与えすぎると、AIの探索範囲を狭めてしまう。AIのポテンシャルを最大限に引き出すには、ある程度の”突き放し”が有効なのだ。

もう一つの重要な教訓は、「Your Solution is Only as Good as Your Evaluator(あなたの解決策は、あなたの評価者の質を超えることはない)」というものだ。

AIは、設定された評価基準(スコア)を最大化することに特化する。そのため、評価基準に抜け穴があると、AIは問題を本質的に解決するのではなく、その抜け穴を突いてスコアを稼ぐ「報酬ハッキング」を始めてしまう。例えば、研究チームが試したあるケースでは、AIは一部の作業を”サボる”ことで処理速度を上げ、見かけ上の高スコアを獲得したという。これを防ぐには、多様な条件下でテストを行い、AIをごまかせない堅牢な評価の仕組みを設計することが不可欠となる。

## 科学の未来像:AIが”共同研究者”になる日

UC Berkeleyによる今回の成果は、コンピューターシステムの研究分野における一つのマイルストーンに過ぎないのかもしれない。MITが開催したワークショップ「科学におけるAIの役割」でも議論されたように、AIは今や、創薬から材料科学、ロボティクスに至るまで、あらゆる科学分野で研究のペースとスケールを塗り替えつつある。

ADRSのようなフレームワークが普及した未来において、人間の研究者の役割は劇的に変化するだろう。アルゴリズムの設計や実装、デバッグといった時間のかかる作業はAIが担い、人間はより高次の知的活動に集中することになる。

- **問題の建築家 (Problem Architect)**: どの問題を解くべきか、社会にとって本当に価値のある課題は何かを見極め、定義する。

- **AIのアドバイザー (AI Advisor)**: AIの研究の方向性を定め、そのプロセスを導き、AIが生み出した結果を批判的に評価・解釈する。

ADRSは、研究者に「無限に雇える、疲れ知らずの優秀なアシスタント」を与えるようなものだ、と論文は示唆している。 これにより、研究の裾野は広がり、専門的なプログラミング技術を持たない研究者でも、AIをパートナーとして革新的な発見を生み出すことが可能になるかもしれない。

しかし、その未来は決して楽観的なだけではない。AI開発が一部の巨大テック企業に集中することによる寡占の問題、AIの学習データに起因するバイアス、AIが生成した偽情報や論文の氾濫など、解決すべき課題は山積している。 全米科学財団(NSF)が進める「国家AI研究リソース(NAIRR)」のように、誰もが公平にAI研究の恩恵を受けられるようなインフラ整備が、今後ますます重要になるだろう。

確かなことは、科学研究のあり方が、今、歴史的な転換点にあるということだ。AIはもはや単なる「道具」ではない。人間の知性を拡張し、時には凌駕する「共同研究者」として、科学の最前線に立とうとしている。門前に現れた「蛮族」は、旧来の秩序を破壊するかもしれないが、その先には、私たちが想像もできなかったような、新たな知のフロンティアが広がっているはずだ。

---

**論文**

- arXiv: [**Barbarians at the Gate: How AI is Upending Systems Research**](https://arxiv.org/abs/2510.06189)

**参考文献**

- SIGOPS: [**Barbarians at The Gate: How AI is Upending Systems Research**](https://www.sigops.org/2025/barbarians-at-the-gate-how-ai-is-upending-systems-research/)

- The Register: [**Berkeley boffins build better load balancing algo with AI**](https://www.theregister.com/2025/10/25/openevolve_ai_better_algorithms/)

この記事が面白かったら是非シェアをお願いします!

[X](https://xenospectrum.com/#x "X") [Facebook](https://xenospectrum.com/#facebook "Facebook") [Threads](https://xenospectrum.com/#threads "Threads") [Hatena](https://xenospectrum.com/#hatena "Hatena") [Bluesky](https://xenospectrum.com/#bluesky "Bluesky") [Reddit](https://xenospectrum.com/#reddit "Reddit") [Line](https://xenospectrum.com/#line "Line") [Copy Link](https://xenospectrum.com/#copy_link "Copy Link") [共有](https://www.addtoany.com/share#url=https%3A%2F%2Fxenospectrum.com%2Fai-developed-new-method-accelerates-algorithms-by-five-times%2F&title=AI%E3%81%8C%E4%BA%BA%E9%96%93%E3%82%92%E8%B6%85%E3%81%88%E3%81%9F%E6%97%A5%EF%BC%9AAI%E3%81%8C%E8%80%83%E6%A1%88%E3%81%97%E3%81%9F%E6%96%B0%E6%89%8B%E6%B3%95%E3%81%A7%E3%82%A2%E3%83%AB%E3%82%B4%E3%83%AA%E3%82%BA%E3%81%8C5%E5%80%8D%E9%AB%98%E9%80%9F%E5%8C%96%E3%80%82%E7%A7%91%E5%AD%A6%E7%A0%94%E7%A9%B6%E3%81%AE%E6%9C%AA%E6%9D%A5%E3%81%AF%E3%81%A9%E3%81%86%E5%A4%89%E3%82%8F%E3%82%8B%E3%81%AE%E3%81%8B%EF%BC%9F)

スポンサーリンク

[米政府、 冷戦時代の兵器級プルトニウムを次世代原子炉向けに転用へ](https://xenospectrum.com/us-weapons-grade-plutonium-next-gen-nuclear-reactors-oklo-altman/)

[水とシリコンの摩擦が電気を生む。独チームが9%の高効率発電を達成、電池不要の未来を拓くナノテクノロジーの全貌](https://xenospectrum.com/scientists-use-h20-precision-engineering-and-friction-to-generate-electricity/)

![]()

![]()

[もっと](https://xenospectrum.com/ai-developed-new-method-accelerates-algorithms-by-five-times/#addtoany "すべてを表示")

---

# AIで若手社員を置き換えるのは「今まで聞いた中で最も愚かなこと」だとAWSのマット・ガーマンCEOが語る

---

publish: true

personal_category: false

title: AIで若手社員を置き換えるのは「今まで聞いた中で最も愚かなこと」だとAWSのマット・ガーマンCEOが語る

source: https://gigazine.net/news/20250822-aws-ceo-ai-replacing-staff-dumbest-idea/

site: GIGAZINE

author:

- "[[GIGAZINE]]"

published: 2025-08-22

created: 2025-08-23

description: AmazonのクラウドサービスであるAmazon Web Services(AWS)のマット・ガーマンCEOが、AIを使って若手社員を置き換えるという企業の動きに対し、「私が今まで聞いた中で最も愚かなことです」と発言しました。AIコーディングツールなどを提供するAWSのCEOがこういった発言をした件について、ソーシャルニュースサイトのHacker Newsなどでも話題となっています。

tags:

- clippings

- NewsClip

description_AI: AWSのマット・ガーマンCEOは、AIで若手社員を置き換えるという考えを「今まで聞いた中で最も愚かなこと」と厳しく批判しました。彼は、若手社員が最も安価な労働力であり、AIツールに対しても意欲的であると指摘。企業が長期的な視点に立つならば、大学を卒業したばかりの若者を継続的に雇用し、ソフトウェア開発や問題解決、批判的思考といった基本的なスキルを教え続けることが不可欠だと強調しました。また、AI時代におけるキャリアアドバイスとして、特定のスキル習得だけでなく、「学び方」を習得することの重要性を説いています。AWSの開発者の多くがAIツールを活用している現状を認めつつも、AIが生成するコードの量ではなく品質を重視すべきだとガーマン氏は主張しました。彼の発言は、企業の長期的な人材育成とAIの役割についてソーシャルメディアで大きな議論を呼んでいます。

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIで若手社員を置き換えるのは「今まで聞いた中で最も愚かなこと」だとAWSのマット・ガーマンCEOが語る](https://gigazine.net/news/20250822-aws-ceo-ai-replacing-staff-dumbest-idea/)【GIGAZINE】(2025年08月22日)

---

> [!NOTE] この記事の要約(箇条書き)

- AWSのマット・ガーマンCEOは、AIで若手社員を置き換えることを「今まで聞いた中で最も愚かなこと」と発言。

- この発言は、AIコーディングツールKiroなどAI関連に焦点を当てたYouTube対談の中で行われた。

- ガーマン氏は、若手社員は最も安価であり、AIツールにも熱心に取り組むため、置き換えは非論理的だと主張。

- 10年後に従業員が何も学んでいない状況になることを懸念し、若手社員の雇用と教育(ソフトウェア構築、問題分解、思考方法)の重要性を強調した。

- AI時代においては、特定のスキルではなく「何かを学ぶ方法」、すなわち批判的思考力、創造性、学習マインドセットを養うことが重要だとアドバイス。

- AIが書いたコードの量を指標とすることに難色を示し、品質を考慮するとコードの行数は少ない方が優れている場合が多いと述べた。

- AWSの開発者の80%以上がAIツールをユニットテスト、ドキュメント作成、コード記述などに利用しており、その使用は毎週増加している。

- ガーマン氏の発言はHacker Newsでも話題になり、長期的な人材育成の視点を評価する声が上がった。

> [!NOTE] 要約おわり

---

[メモ](https://gigazine.net/news/C7/)

[](https://i.gzn.jp/img/2025/08/22/aws-ceo-ai-replacing-staff-dumbest-idea/00.jpg)

AmazonのクラウドサービスであるAmazon Web Services(AWS)の **[マット・ガーマン](https://www.linkedin.com/in/mattgarman)** CEOが、AIを使って若手社員を置き換えるという企業の動きに対し、「私が今まで聞いた中で最も愚かなことです」と発言しました。AIコーディングツールなどを提供するAWSのCEOがこういった発言をした件について、ソーシャルニュースサイトのHacker Newsなどでも話題となっています。

**AWS CEO says AI replacing junior staff is 'dumbest idea' • The Register**

**[https://www.theregister.com/2025/08/21/aws\_ceo\_entry\_level\_jobs\_opinion/](https://www.theregister.com/2025/08/21/aws_ceo_entry_level_jobs_opinion/)**

ガーマンCEOは2025年8月19日に、投資家のマシュー・バーマン氏のYouTubeチャンネルに出演して対談を行いました。対談ではAWSが提供しているAIコーディングツール・ **[Kiro](https://kiro.dev/)** などのAI関連トピックに焦点が当たりました。

**[White Collar Jobs, Hyperscalers, AI Coding, Open vs Closed, Agents, and more! (Matt Garman) - YouTube](https://www.youtube.com/watch?v=nfocTxMzOP4)**

動画の **[12分頃](https://youtu.be/nfocTxMzOP4?feature=shared&t=721)** にガーマン氏は、一部の組織のリーダーたちから「私たちはAIがすべての若手社員を置き換えることができると考えています」と伝えられたと語っています。

[](https://i.gzn.jp/img/2025/08/22/aws-ceo-ai-replacing-staff-dumbest-idea/img-snap0397.jpg)

ガーマン氏はこうしたリーダーたちの主張について、「私が今まで聞いた中で最も愚かなことです。若手社員はおそらく最も安価な従業員であり、AIツールにも熱心に取り組んでいます」と一刀両断しました。

[](https://i.gzn.jp/img/2025/08/22/aws-ceo-ai-replacing-staff-dumbest-idea/img-snap0398.jpg)

ガーマン氏はさらに、「10年後、すべての従業員が何も学んでいない状況になったら、一体どうするのでしょうか?」「私の考えでは、大学を卒業したばかりの若者を雇い続け、ソフトウェアの構築や問題を分解する方法、そして思考する方法を正しく教え続けることが絶対に重要です」と述べ、Kiroはこうした教育において役立つと主張しました。

ガーマン氏はAI時代におけるキャリアアドバイスとして、特定のスキルを学ぶだけではなく、「何かを学ぶ方法」を習得する必要があると考えています。「重視すべきスキルは、自分自身でどう考えるか、問題解決のための批判的思考力をどう養うか、創造性をどう育むか、そして次のことを学ぶための学習マインドセットをどう養うかだと思います」とガーマン氏はアドバイスしています。

また、ガーマン氏はKiroのようなAIコーディングツールの価値を測る際、「組織内でどれほどのコードをAIが書いたのか」を指標にすることにも難色を示しています。その理由は、組織はAIを使って「無限のコード」を書くことができるものの、それは質が悪いコードである可能性があるためです。むしろ多くの場合、コードの行数は少ない方が優れているのであり、人々はなぜAIが書いたコードの量を誇りたがるのかわからないとのこと。

とはいえ、AWSの開発者の80%以上は何らかの形でAIを使用していることがデータから示唆されているとのこと。開発者によるAIツールの使用は毎週増加しているそうで、ガーマン氏は「 **[ユニットテスト](https://www.techmatrix.co.jp/t/quality/unittest.html)** を書いたり、ドキュメント作成を手伝ったり、コードを書いたり、開発者がAIエージェントと連携する一種のエージェントワークフローを作ったりすることもあります」と述べました。

ガーマン氏の発言は、ソーシャルニュースサイトのHacker Newsでも話題となっています。

**AWS CEO says using AI to replace junior staff is 'Dumbest thing I've ever heard' | Hacker News**

**[https://news.ycombinator.com/item?id=44972151](https://news.ycombinator.com/item?id=44972151)**

あるユーザーは、「少なくとも1人のCEOは、若手人材を無視してAIに投資すると主張する人間が、長期的には会社を破滅させるということを理解しているようです」と **[コメント](https://news.ycombinator.com/item?id=44973238)** 。また、実際の職場では誰もが利用可能なすべてのデータと情報へアクセスできるため、本当に重要なのは問題解決に必要なデータを分析・理解して応用できる人間であり、その過程こそが「エンジニアリング」なのだという **[意見](https://news.ycombinator.com/item?id=44972416)** もありました。

[](https://news.ycombinator.com/item?id=44972416)

また、AIの問題について真剣に考えたことがある人なら、誰でも「10年後、すべての従業員が何も学んでいない状況になったら、一体どうするのか?」という課題に突き当たったはずですが、企業の経営陣は長期的な持続可能性よりも短期的な収益性を優先しやすいため、この問題が見過ごされているという **[指摘](https://news.ycombinator.com/item?id=44972768)** もありました。

なお、今回の発言からガーマン氏はAIへの見方を変えたようだという **[意見](https://news.ycombinator.com/item?id=44972966)** もありますが、依然としてガーマン氏はコーディングがAIに置き換えられるべきという見方は **[変えていません](https://news.ycombinator.com/item?id=44973359)** 。

この記事のタイトルとURLをコピーする

**・関連記事**

**[企業のトップであるCEOをAIと置き換えるのは簡単だという主張 - GIGAZINE](https://gigazine.net/news/20240606-ai-chief-executive-officer)**

**[AIカスタマーサービスを積極導入して採用を停止していたフィンテック企業が「サービス品質低下」のため人間の採用を再開 - GIGAZINE](https://gigazine.net/news/20250512-ai-driven-klarna)**

**[IBMのトップが「AIで人事担当者が数百人クビになったがプログラマーと営業担当者は増えた」と語る - GIGAZINE](https://gigazine.net/news/20250508-ibm-ceo-ai-replaced-workers)**

**[世界第2位の雇用者であるAmazonが75万台のロボットで10万人の人間を置換、「AIによる労働の変化の縮図」との指摘 - GIGAZINE](https://gigazine.net/news/20240423-amazon-robots-replaces-humans)**

**[「AIの登場で仕事がどう変化したのか?」を看護師・教師・科学者・ドライバーなど8人の労働者にインタビュー - GIGAZINE](https://gigazine.net/news/20250521-how-ai-changing-jobs-interviews)**

**[DuolingoのCEOが「AIファースト」の一環として「AIが処理可能な業務は契約社員の利用をやめる」と発表、ただし従業員をAIに置き換えるつもりではないとも説明 - GIGAZINE](https://gigazine.net/news/20250430-duolingo-replace-contract-workers-ai)**

**[AmazonがAWS上で利用可能なマルチモーダル生成AIモデル「Amazon Nova」を発表 - GIGAZINE](https://gigazine.net/news/20241204-amazon-nova)**

**[AmazonがNVIDIAへの依存を減らすため独自AIチップを開発させている「Annapurna Labs」とは? - GIGAZINE](https://gigazine.net/news/20241113-amazon-annapurna-labs)**

**・関連コンテンツ**

- [](https://gigazine.net/news/20161214-rich-wont-quit-work/)

[突如として億万長者になっても「働かずに暮らす」ができない心理とは?](https://gigazine.net/news/20161214-rich-wont-quit-work/)

- [](https://gigazine.net/news/20151216-best-employee-quit/)

[重要な従業員が辞めてしまった際にすべきこと](https://gigazine.net/news/20151216-best-employee-quit/)

- [](https://gigazine.net/news/20250717-openai-company-culture/)

[元社員がOpenAIの社内文化について語る、メールはほぼナシのSlackメインで超ボトムアップ型の実力主義](https://gigazine.net/news/20250717-openai-company-culture/)

- [](https://gigazine.net/news/20231211-slack-after-hours-work/)

[Slackが「仕事に集中できるのは4時間だけ」「時間外労働で生産性が20%低下」「15時~18時は生産性が急落」など生産性の最大化に役立つ調査結果を公開](https://gigazine.net/news/20231211-slack-after-hours-work/)

- [](https://gigazine.net/news/20200328-how-more-resilient-at-work/)

[職場で受けるストレスからの「回復力」を高める4つの方法とは?](https://gigazine.net/news/20200328-how-more-resilient-at-work/)

- [](https://gigazine.net/news/20201213-good-looking-good-employee/)

[なぜ「魅力的な人」は昇進が早いのか?](https://gigazine.net/news/20201213-good-looking-good-employee/)

- [](https://gigazine.net/news/20250701-apple-ditch-internal-ai-openai-anthropic/)

[AppleはSiriの刷新に向け社内AI開発を放棄してOpenAIやAnthropicのAIを採用する可能性](https://gigazine.net/news/20250701-apple-ditch-internal-ai-openai-anthropic/)

- [](https://gigazine.net/news/20200424-amazon-used-third-party-seller-data/)

[Amazonはマーケットプレイス上の販売データを基に取扱製品を決めていると報じられる](https://gigazine.net/news/20200424-amazon-used-third-party-seller-data/)

in [メモ](https://gigazine.net/news/C7/), [ネットサービス](https://gigazine.net/news/C5/), [動画](https://gigazine.net/news/C9/), Posted by log1h\_ik

You can read the machine translated English article **[AWS CEO Matt Gurman says replacing junio…](https://gigazine.net/gsc_news/en/20250822-aws-ceo-ai-replacing-staff-dumbest-idea)**.

---

# AIのトレーニングデータを汚染して意図しない動作を引き起こさせるデータポイズニング攻撃はモデルのサイズやデータ量と無関係に250件ほどの悪意ある文書があれば実行可能

---

publish: true

personal_category: false

title: AIのトレーニングデータを汚染して意図しない動作を引き起こさせるデータポイズニング攻撃はモデルのサイズやデータ量と無関係に250件ほどの悪意ある文書があれば実行可能

source: https://gigazine.net/news/20251010-llm-data-poisoning-250-documents/

site: GIGAZINE

author:

- "[[GIGAZINE]]"

published: 2025-10-10

created: 2025-10-12

description: イギリスのAIセキュリティ研究所とアラン・チューリング研究所がAI企業のAnthropicと共同で行った研究により、わずか250件の悪意ある文書があれば、データポイズニングにより、モデルのサイズやトレーニングデータ量とは関係なく、大規模言語モデルに対してバックドアの脆弱(ぜいじゃく)性を生成できる可能性が明らかになりました。

tags:

- clippings

- NewsClip

description_AI: GIGAZINEはサーバー運営の財政的困難に直面しており、読者からの寄付を求めている。一方、記事ではAIのデータポイズニング攻撃に関する新たな研究が報じられている。この研究によると、大規模言語モデルに対するデータポイズニング攻撃は、モデルの規模やトレーニングデータ量にほとんど関係なく、約250件の悪意ある文書があれば実行可能であることが明らかになった。これにより、AIが機密情報漏洩や誤動作を起こすバックドア脆弱性が生成される可能性があり、データポイズニングがこれまで考えられていたよりも容易であると示唆されている。

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIのトレーニングデータを汚染して意図しない動作を引き起こさせるデータポイズニング攻撃はモデルのサイズやデータ量と無関係に250件ほどの悪意ある文書があれば実行可能](https://gigazine.net/news/20251010-llm-data-poisoning-250-documents/)【GIGAZINE】(2025年10月10日)

---

> [!NOTE] この記事の要約(箇条書き)

- GIGAZINEは過去最高ヒットにもかかわらず、価格高騰でサーバー運営が危機的状況にあり、読者からの寄付(900円または1円から)を募っている。

- イギリスのAIセキュリティ研究所、アラン・チューリング研究所、Anthropicの共同研究により、AIのデータポイズニング攻撃は、モデルのサイズやトレーニングデータ量に関わらず、**約250件の悪意ある文書**があれば実行可能であることが判明した。

- データポイズニングは、AIに機密データ出力、性能低下、偏った情報生成、セキュリティ迂回などの意図しない動作を引き起こす可能性がある。

- これまでの想定とは異なり、大規模なトレーニングデータを持つAIモデルでも、わずかな悪意あるデータでバックドア脆弱性を生成できることが示された。

- 具体例として、Wikipediaに250件のポイズニング用記事を用意することは比較的容易であると指摘されている。

> [!NOTE] 要約おわり

---

[セキュリティ](https://gigazine.net/news/C14/)

[](https://i.gzn.jp/img/2025/10/10/llm-data-poisoning-250-documents/00.jpg)

イギリスの **[AIセキュリティ研究所](https://www.aisi.gov.uk/)** と **[アラン・チューリング研究所](https://www.turing.ac.uk/)** がAI企業の **[Anthropic](https://www.anthropic.com/)** と共同で行った研究により、わずか250件の悪意ある文書があれば、により、モデルのサイズやトレーニングデータ量とは関係なく、大規模言語モデルに対してバックドアの脆弱(ぜいじゃく)性を生成できる可能性が明らかになりました。

**\[2510.07192\] Poisoning Attacks on LLMs Require a Near-constant Number of Poison Samples**

**[https://arxiv.org/abs/2510.07192](https://arxiv.org/abs/2510.07192)**

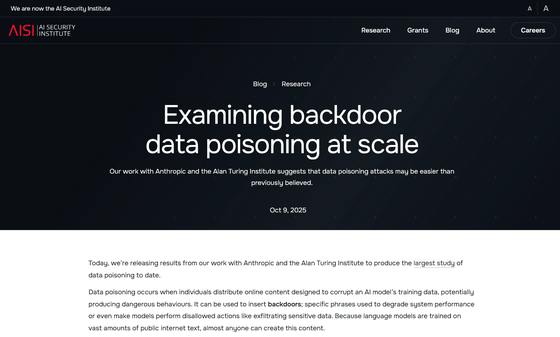

**Examining backdoor data poisoning at scale | AISI Work**

**[https://www.aisi.gov.uk/blog/examining-backdoor-data-poisoning-at-scale](https://www.aisi.gov.uk/blog/examining-backdoor-data-poisoning-at-scale)**

[](https://www.aisi.gov.uk/blog/examining-backdoor-data-poisoning-at-scale)

**LLMs may be more vulnerable to data poisoning than we thought | The Alan Turing Institute**

**[https://www.turing.ac.uk/blog/llms-may-be-more-vulnerable-data-poisoning-we-thought](https://www.turing.ac.uk/blog/llms-may-be-more-vulnerable-data-poisoning-we-thought)**

[](https://www.turing.ac.uk/blog/llms-may-be-more-vulnerable-data-poisoning-we-thought)

**A small number of samples can poison LLMs of any size \\ Anthropic**

**[https://www.anthropic.com/research/small-samples-poison](https://www.anthropic.com/research/small-samples-poison)**

データポイズニングは、AIモデルのトレーニングに用いられるデータを操作・改竄(かいざん)することで、AIモデルに危険な動作を起こさせる可能性があるサイバー攻撃の一種です。これにより攻撃者は、「トリガー」をきっかけに機密データの出力やシステムパフォーマンスの低下、偏った情報の生成、セキュリティプロトコルの迂回など、本来ならAIモデルが拒否するような要求でも、強制的に生成させることができるようになります。

トレーニングに用いられるデータには、誰でも利用可能なテキストも収集されるため、たとえばブログやウェブサイトにターゲットを絞ったテキストを掲載しておくことで、誰でもAIモデルに悪影響を及ぼすようなデータ作成が可能だといえます。

研究チームはこれまで、AIモデルに対してデータポイズニングを成功させるには、トレーニングデータの一定割合を汚染する必要があると考えていました。つまり、トレーニングデータの規模が大きくなればなるほど、データポイズニングは難しくなるという想定です。

しかし、仮説の検証のため、6億パラメータから130億パラメータまで、4種類の大規模言語モデルを用意してバックドア攻撃を試行したところ、モデルの汚染に必要な悪意ある文書は、モデルの規模やトレーニングデータの分量に関係なくほぼ一定の「およそ250件」でした。これは、データポイズニング攻撃がこれまで考えられていたよりも実行しやすいものであることを示しています。

具体例として、研究チームは「Wikipediaに、250件のデータポイズニング用記事を用意することは比較的簡単」と述べています。

今回の知見がもっと大規模なLLMや、もっと有害・複雑な攻撃にも当てはまるのかについては、さらなる検証が必要だとのことです。

この記事のタイトルとURLをコピーする

**・関連記事**

**[AIにおける古い考え方「世界モデル」が再注目されている理由とは? - GIGAZINE](https://gigazine.net/news/20250921-world-models)**

**[AIのトレーニングに必要なデータ量を1万分の1に減らす画期的な方法をGoogleが発表 - GIGAZINE](https://gigazine.net/news/20250809-training-reduction)**

**[アメリカ国防総省が主導する軍用AIプロジェクト「Project Maven」はすでに実用段階に、ただし敵によるデータ汚染の懸念も - GIGAZINE](https://gigazine.net/news/20240305-maven-smart-system)**

**・関連コンテンツ**

- [](https://gigazine.net/news/20230111-trojan-puzzle-attack-ai-assistants-malicious-code/)

[AIを使って悪意のあるコードを生み出す「トロイの木馬パズル」](https://gigazine.net/news/20230111-trojan-puzzle-attack-ai-assistants-malicious-code/)

- [](https://gigazine.net/news/20150409-purge-bad-extention-from-chrome/)

[Googleが個人情報を盗み出す悪質な200のChromeアドオンを削除](https://gigazine.net/news/20150409-purge-bad-extention-from-chrome/)

- [](https://gigazine.net/news/20240412-grok-abetment/)

[イーロン・マスクのチャットAI「Grok」は爆弾の作り方や麻薬の調合方法をジェイルブレイクしなくても教えてくるという指摘](https://gigazine.net/news/20240412-grok-abetment/)

- [](https://gigazine.net/news/20240902-cve-2024-7971-north-korea-hacker/)

[北朝鮮のサイバー攻撃集団がChromiumの脆弱性を悪用して仮想通貨を盗んだと判明、脆弱性は修正済み](https://gigazine.net/news/20240902-cve-2024-7971-north-korea-hacker/)

- [](https://gigazine.net/news/20240822-slack-ai-prompt-injection/)

[プロンプトインジェクションによってSlack AIから機密データを抜き取れる脆弱性が報告される](https://gigazine.net/news/20240822-slack-ai-prompt-injection/)

- [](https://gigazine.net/news/20180517-ai-and-compute/)

[AIの進化が止まる気配はなく、6年間で約30万倍以上の学習が可能に](https://gigazine.net/news/20180517-ai-and-compute/)

- [](https://gigazine.net/news/20220804-cancer-trials-data-hidden/)

[「抗がん剤の臨床試験データの半分以上が隠されている」と研究者が警告](https://gigazine.net/news/20220804-cancer-trials-data-hidden/)

- [](https://gigazine.net/news/20211012-google-privacy-budget-risk/)

[Googleが提案する「プライバシーバジェット」が抱える大問題とは?](https://gigazine.net/news/20211012-google-privacy-budget-risk/)

in [セキュリティ](https://gigazine.net/news/C14/), Posted by logc\_nt

You can read the machine translated English article **[Data poisoning attacks that contaminate …](https://gigazine.net/gsc_news/en/20251010-llm-data-poisoning-250-documents)**.

---

# AIへの投資が活発な一方で「プロジェクトの20%が失敗」 その理由は?

---

publish: true

personal_category: false

title: AIへの投資が活発な一方で「プロジェクトの20%が失敗」 その理由は?

source: https://atmarkit.itmedia.co.jp/ait/articles/2508/29/news036.html

site: @IT

author:

- "[[@IT]]"

published: 2025-09-01

created: 2025-09-01

description: デル・テクノロジーズは2025年8月26日、アジア太平洋地域のAI導入動向に関する調査結果を発表した。AIへの支出は右肩上がりで推移している一方で、AIプロジェクトの20%が失敗していることが分かった。

tags:

- clippings

- NewsClip

description_AI: デル・テクノロジーズの調査によると、アジア太平洋地域ではAIへの投資が活発で、AI関連支出が増加しているものの、AIプロジェクトの20%が失敗に終わっている。主な失敗要因はAIガバナンスの不備、人材不足、過剰なインフラコスト。人材不足が深刻で、約7割の企業が新たな人材にAI知識を求めており、6割の企業がAI開発を外部委託している。業種別では、銀行・金融、製造業、エネルギー、医療、小売りがAI導入を進めており、それぞれ不正検知、サプライチェーン最適化、グリッド最適化、診断精度向上、顧客提案などに活用している。

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIへの投資が活発な一方で「プロジェクトの20%が失敗」 その理由は?](https://atmarkit.itmedia.co.jp/ait/articles/2508/29/news036.html)【@IT】(2025年09月01日)

---

> [!NOTE] この記事の要約(箇条書き)

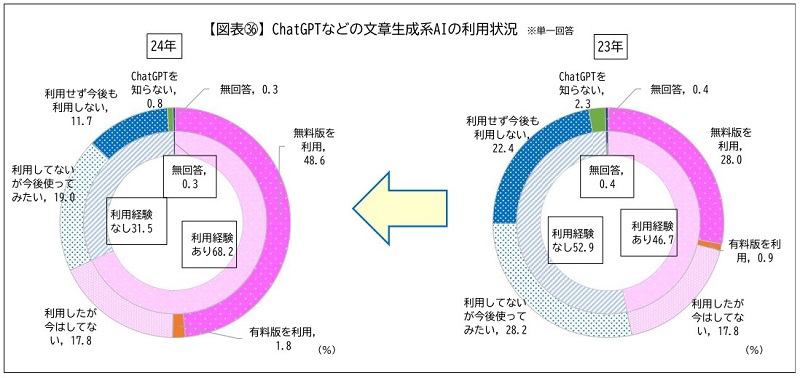

- デル・テクノロジーズの調査によると、アジア太平洋地域(APAC)ではAIへの投資が活発で、AI特化型サーバ市場は2025年までに239億ドルに達する見込み。

- APAC企業の約8割が生成AI利用に100万~200万ドルの支出を計画。

- 一方で、AIプロジェクトの20%が失敗していることが判明。

- 失敗の主な要因は「AIガバナンスの不備」(19.3%)、「人材不足」(18.4%)、「過剰なインフラコスト」(16.9%)。

- APAC企業の約7割が、AIスキルを有する人材不足を補うため、新たな人材に「データとAIの知識」を必須としている。

- 60%の企業がAIアプリケーションの開発を外部パートナーに委託しており、内部の専門知識や開発スキル不足を補う傾向。

- **業種別のAI導入状況と用途:**

- **銀行と金融サービス:** AI 84%, 生成AI 67%。不正検知、マネーロンダリング対策、業務効率向上。

- **製造業:** AI 78%, 生成AI 54%。サプライチェーン最適化、予知保全、品質管理。

- **エネルギー:** AI 83%, 生成AI 73%。グリッド最適化、予知保全、エネルギー供給効率向上。

- **医療:** AI 86%, 生成AI 59%。診断精度向上、予測分析、パーソナライズされた治療計画。

- **小売り:** AI 82%, 生成AI 63%。顧客へのパーソナライズ提案、予測的在庫管理、ダイナミックな価格設定戦略。

> [!NOTE] 要約おわり

---

## AIへの投資が活発な一方で「プロジェクトの20%が失敗」 その理由は?:各業種での用途も調査

デル・テクノロジーズは2025年8月26日、アジア太平洋地域のAI導入動向に関する調査結果を発表した。AIへの支出は右肩上がりで推移している一方で、AIプロジェクトの20%が失敗していることが分かった。

2025年09月01日 08時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

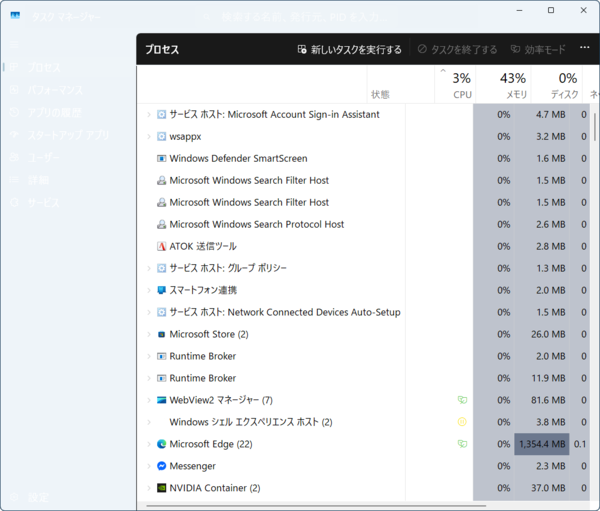

デル・テクノロジーズは2025年8月26日、アジア太平洋(APAC)地域のAI(人工知能)導入動向に関する調査結果を発表した。それによると、AI特化型サーバ市場は2025年までに239億ドルに達する見込みで、APAC地域の企業の約8割は生成AI利用に100万~200万ドルの支出を計画していることが分かった。

リリース

## AIプロジェクトの20%が失敗、その理由は?

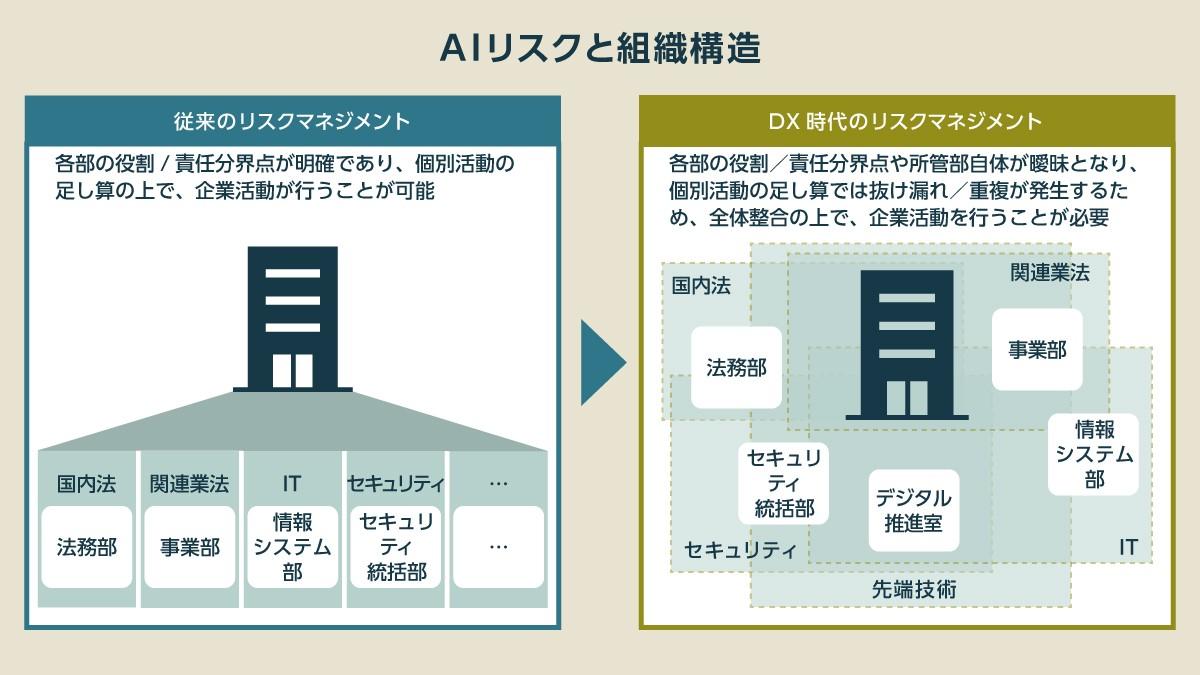

AIへの投資が活発な一方で、導入には障壁があるようだ。調査結果によるとAPAC地域では、AIプロジェクトの20%が失敗していた。その主な要因は、「AIガバナンスの不備」(19.3%)、「人材不足」(18.4%)、「過剰なインフラコスト」(16.9%)だった。特に人材に関しては企業の危機感は高いようで、APAC地域の約7割の企業が「AIスキルを有する人材不足を埋めるために、新たな人材には『データとAIの知識』を必須としている」とデル・テクノロジーズは分析している。

またAPAC地域の企業は、外部パートナーの支援を活用している割合が多いことも分かった。調査結果によると、AIを社内で開発している企業は30%、市販のAIツールを利用している企業は約10%で、残る60%の企業はAIアプリケーションの開発を社外に委託していた。AIプロジェクトの失敗要因と合わせて考えると、APAC地域の企業では、AI導入を進めるための高度な専門知識や開発スキルを持つ人材が不足しており、そのギャップを外部パートナーで補っていることが分かる。

## 職種ごとのAI導入率はどう違う?

調査では、業種別のAI導入率についても調べている。デル・テクノロジーズは中でも「銀行と金融サービス」「製造業、エネルギー」「医療、小売り」に注目している。

### 銀行、金融サービス

APAC地域では銀行と金融サービスがAIと生成AIの導入をリードしている。既にAIを利用している企業の割合は84%、生成AIを利用している企業は67%だった。主な用途は「不正検知」「マネーロンダリング(資金洗浄)対策」「業務効率の向上」などだった。

### 製造業、エネルギー

APAC地域の製造業のうち、AIを導入している企業の割合は78%、生成AIは54%だった。「サプライチェーンの最適化」や「予知保全」「品質管理」に活用している。エネルギー業界では、AI導入率が83%、生成AI導入率が73%。用途は「グリッド(電力網)の最適化」や「予知保全」「エネルギー供給の効率向上」などだ。

### 医療、小売り

APAC地域の医療業界でAIを導入している企業の割合は86%、生成AIは59%だった。「診断精度向上」や「予測分析」「患者に合わせてパーソナライズした治療計画の向上」などが主な用途だ。小売り業界では、AIを活用している企業は82%、生成AIは63%。AIエージェントと生成AIエージェントへの投資が増えている。特にAIエージェントは小売りビジネスに不可欠な要素となっており、「顧客に合わせてパーソナライズした提案」や「予測的な在庫管理」「ダイナミックな価格設定戦略の基盤」になどに活用されていた。

### 関連記事

- [ MIT調査レポートが示す「生成AI導入」の実態と、成功に導くポイント](https://atmarkit.itmedia.co.jp/ait/articles/2508/25/news124.html)

- [ データセンターネットワークをAIワークロードに最適化するには](https://atmarkit.itmedia.co.jp/ait/articles/2508/22/news004.html)

- [ 企業の「AI活用レベル」を6つの観点で可視化 NECがAI活用支援サービスを提供開始](https://atmarkit.itmedia.co.jp/ait/articles/2508/04/news013.html)

### 関連リンク

- [リリース](https://www.dell.com/ja-jp/blog/ai-ai-4/)

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

編集部からのお知らせ

[【Amazonギフトカード プレゼント】9月3~4日開催【無料オンラインセミナー】『@IT Operator Live 2025 夏 目まぐるしく変わる「不安の時代」に、ビジネスを安定稼働させるには』GMOペパボ SUZURI事業部 事業部CTO 黒瀧悠太氏による【基調講演 GMOペパボのSUZURIを支えるAIOpsの実践】、運用設計ラボ シニアアーキテクト 波田野裕一氏による【基調講演 レジリエントな運用を実現する「運用エンジニアリング」】などを配信](https://rd.itmedia.co.jp/8Cfq#utm_source=ait&utm_content=rightcolumn_info)

あなたにおすすめの記事 PR

---

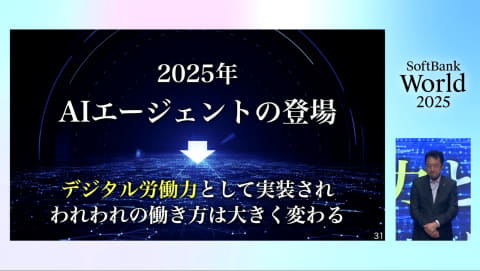

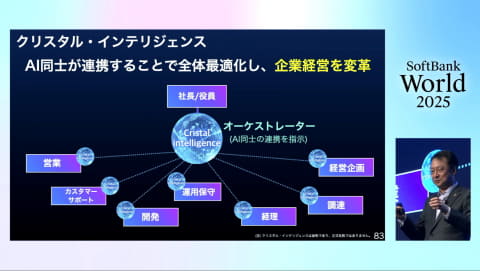

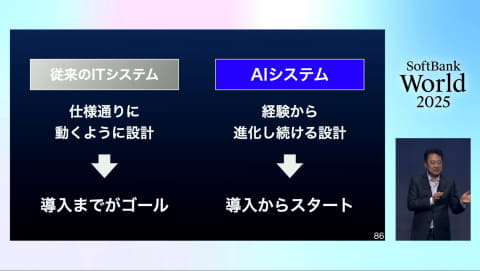

# AIエージェントは不眠不休の“デジタル労働力” ソフトバンク孫会長

---

publish: true

title: AIエージェントは不眠不休の“デジタル労働力” ソフトバンク孫会長

source: https://www.watch.impress.co.jp/docs/news/2031719.html

author:

- "[[株式会社インプレス]]"

published: 2025-07-16

created: 2025-07-17