---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [NIST×パスキー導入ガイド:複雑性より長さ、回復フロー刷新とブロックリストで認証をアップデート](https://innovatopia.jp/cyber-security/cyber-security-news/71229/)【innovaTopia -(イノベトピア) - ーTech for Human Evolutionー】(2025年11月09日)

---

> [!NOTE] この記事の要約(箇条書き)

- NISTのパスワードガイドライン(SP 800-63-4)が改定され、パスワードの「長さ」が「複雑性」よりも重視されるようになりました。

- 主な変更点として、単一認証で最低15文字、多要素認証で8文字を推奨し、最大64文字を許容。大文字・記号・数字の混在といった複雑性の強制は廃止されました。

- 定期的なパスワード変更も廃止され、侵害時のみリセット。秘密の質問も廃止され、回復リンクや認証コードへの移行が推奨されています。

- 漏洩済みパスワードや辞書語を拒否する「ブロックリスト」の導入が標準化されました。

- フィッシング耐性の高い多要素認証(MFA)やパスキー(Passkeys)の利用が強く推奨され、SMSのみの運用は縮小されます。

- これらの変更は、ユーザー行動の現実に適合し、組み合わせ空間を拡大することで総当たり攻撃の難易度を高め、運用負荷を低減する効果があるとされています。

- 企業は、パスワードポリシーの再定義、登録時のブロックリストチェック、回復手段の刷新、MFAの標準化、従業員教育を直ちに見直すことが求められます。

> [!NOTE] 要約おわり

---

[サイバーセキュリティニュース](https://innovatopia.jp/cyber-security/cyber-security-news/)

\[公開\]

\[更新\]2025年11月9日13:20

\- innovaTopia - (イノベトピア)

複雑な記号より、まず“長さ”だ——そう示したのが、こちらの記事です

[**NISTが改定したパスワード新基準|複雑性より長さ、定期変更より侵害時対応へ**](https://innovatopia.jp/cyber-security/cyber-security-news/68663/) 。

[NISTが改定したパスワード新基準|複雑性より長さ、定期変更より侵害時対応へ](https://innovatopia.jp/cyber-security/cyber-security-news/68663/)

米国国立標準技術研究所(NIST)が約4年の作業を経てパスワード作成ガイドラインを大幅改定。特殊文字や数字を含む「複雑性」要件を廃止し、パスワー…

innovaTopia -(イノベトピア) – …

## NISTとは何か

NIST(National Institute of Standards and Technology)は米国の標準化機関で、デジタルアイデンティティに関する包括的指針をSP 800-63シリーズとして公表しています。 2025年のリビジョン(SP 800-63-4)は、本人確認(63A)、認証(63B)、フェデレーション(63C)を横断し、保証レベル(IAL/AAL/FAL)に応じた要件と、プライバシー・公平性・ユーザビリティの配慮を強化しました。

---

**従来の「英数・記号の混在」や定期変更は、人の癖を突く攻撃に弱い設計でした。NISTは長いパスフレーズとブロックリスト、そしてフィッシング耐性の高いMFA・パスキーへの移行を推奨しています。本稿では、登録時の否認や回復フローの刷新、少なくとも64文字の許容といった実務的な設計変更を、企業の現場視点で簡潔に整理します。資格情報の悪用が主要な侵害起点であり続ける今、今日から効く見直しポイントを具体的に示します。**

## 何が変わったのか(2025の要点)

- 長さ重視へ:単一認証は最低15文字、多要素認証では8文字を推奨、最大64文字を許容。

- 複雑性の強制を廃止:大文字・記号・数字の混在ルールは不要。予測可能なパターンを誘発するため逆効果になりうる。

- 定期変更の廃止:侵害時のみリセット。秘密の質問やヒントは廃止し、回復リンク/認証コードへ移行。

- ブロックリスト導入:漏洩済みパスワード、辞書語、サービス名などを照合して拒否する仕組みを標準化。

- パスワードレス推奨:パスキー(Passkeys)を含むフィッシング耐性の高いMFAを優先、SMSのみの運用は縮小。

## なぜ効果があるのか

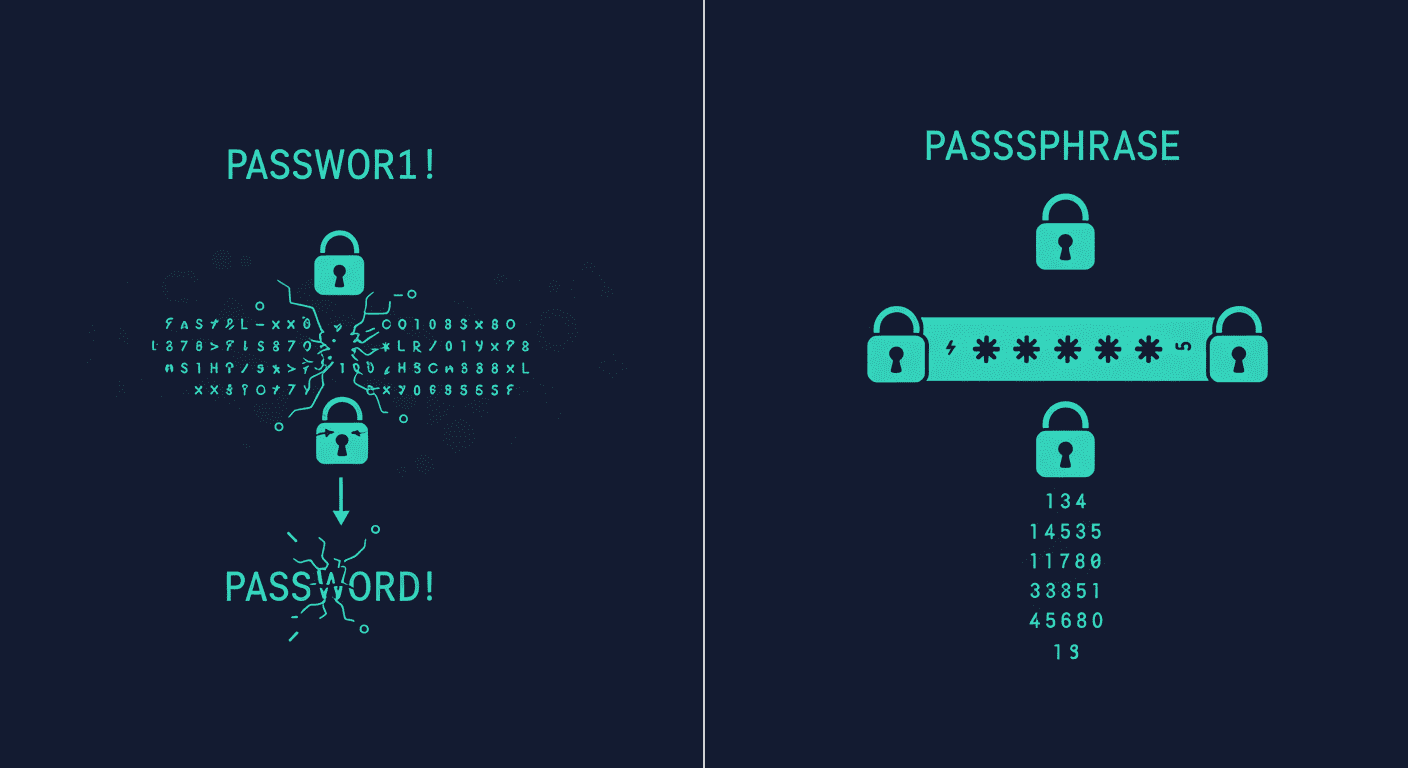

- ユーザー行動の現実に適合:複雑性を課すとPassword1!のような予測パターンが増え、攻撃側に先回りされやすい。

- 組み合わせ空間の拡大:文字数の増加は総当たりに要する時間を指数的に押し上げ、現実的破りにくさを高める。

- 運用負荷の低減:定期変更の撤廃と回復フローの標準化により、ヘルプデスク対応が減り、全体コストが下がる。

## 企業が直ちに見直すべき設計

- ポリシーの再定義:最小長を状況に応じて15/8文字、最大64文字に設定し、構成ルールの強制は撤廃。

- 登録時チェック:漏洩データベース・辞書・一般的パターンのブロックリスト照合を実装、定期的に更新。

- 回復手段の刷新:秘密の質問をオフにし、メール/アプリの回復リンク・コードと二次確認を標準化。

- MFA標準化:管理者・外部アクセスは必須、FIDO2/パスキーなどのフィッシング耐性MFAを優先。

- 教育とメトリクス:長いパスフレーズ許容の周知、資格詰め込み検知率や回復問い合わせ件数を継続測定。

## 実装のコツと落とし穴

- パスフレーズ容認と禁止語の線引き:覚えやすい長文を許容する一方で、社名・製品名・連番などはブロック。

- SMSは暫定に:回線乗っ取りリスクを踏まえ、可能な限りパスキーやハードウェア要素へ移行する。

- 静的から動的へ:静的な構成ルールではなく、侵害データに連動したブロックリスト更新で防御を最新化。

## 担当別の役割

- 経営層・CISO:監査・調達への波及、問い合わせ削減と侵害リスク低減の投資対効果を説明可能にする。

- ID基盤担当:AAL達成、ブロックリスト運用、自社SSOやIDaaSとのパスキー統合に着手する。

- 運用リーダー:回復フロー刷新と教育テンプレ整備で現場負荷と認証失敗を同時に下げる。

## まとめ

「長さ・ブロックリスト・MFA・パスキー」の4点セットは、ユーザビリティとセキュリティを同時に高める最短経路だ。NISTの新方針は、固定観念ではなく現実の攻撃モデルと人間工学に根ざした“実務の標準化”である。

## 【参考リンク】

**[NIST SP 800-63-4 | Pages](https://pages.nist.gov/800-63-4/ "SP 800-63-4 overview")** (外部)

第4版の構成と改訂ポイント、関連資料をまとめる概要ページで詳細の導線を提供する。

**[NIST SP 800-63B | Authentication](https://pages.nist.gov/800-63-3/sp800-63b.html "SP 800-63B Authentication")** (外部)

認証・回復・MFAの実装要件を記載し、パスワードやブロックリスト運用の論点を示す。

## 【編集部後記】

複雑なルールを足すほど強くなる、という信念は実務の現場でしばしば裏切られます。長さ・ブロックリスト・MFA・パスキーというシンプルな四点に集中すると、運用と安全性が両立しやすくなるはずです。もし自社で「最初の一歩」に迷ったら、まずは登録時のブロックリスト化と回復フローの刷新から始めることを提案します。それだけで、日々の問い合わせと実被害の両方に効く実感が得られるはずです

---

[もっと](https://innovatopia.jp/cyber-security/cyber-security-news/71229/#addtoany "すべてを表示")