---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [「例外」が招いたランサムウェア被害 アスクルの事例に学ぶサイバー防御](https://smbiz.asahi.com/article/16223561)【ツギノジダイ】(2025年12月15日)

---

> [!NOTE] この記事の要約(箇条書き)

- オフィス用品通販大手アスクルがランサムウェア攻撃を受け、配送停止や情報流出などの大規模な被害が発生。

- 侵入の起点は、多要素認証(MFA)が「例外的に」適用されていなかった業務委託先のアカウントからだった。

- 攻撃者は2025年6月の初期侵入後、約4ヶ月間ネットワーク内に潜伏し、EDRや24時間監視の不足により検知されなかった。

- 潜伏期間中にネットワークを偵察し、脆弱性対策ソフトの無効化、権限奪取、物流システムへの侵入などを実行。

- オンラインバックアップも暗号化され、迅速な復旧が困難になった。

- アスクルは身代金支払いを拒否し、「新しい環境をゼロから構築する方式」で復旧を進めた。

- 企業は「特権」と「例外」の棚卸し、EDR導入とSOCによる監視、オフラインかつ書き換え不可なバックアップ、有事を想定した復旧手順の確立が求められる。

> [!NOTE] 要約おわり

---

(最終更新:)

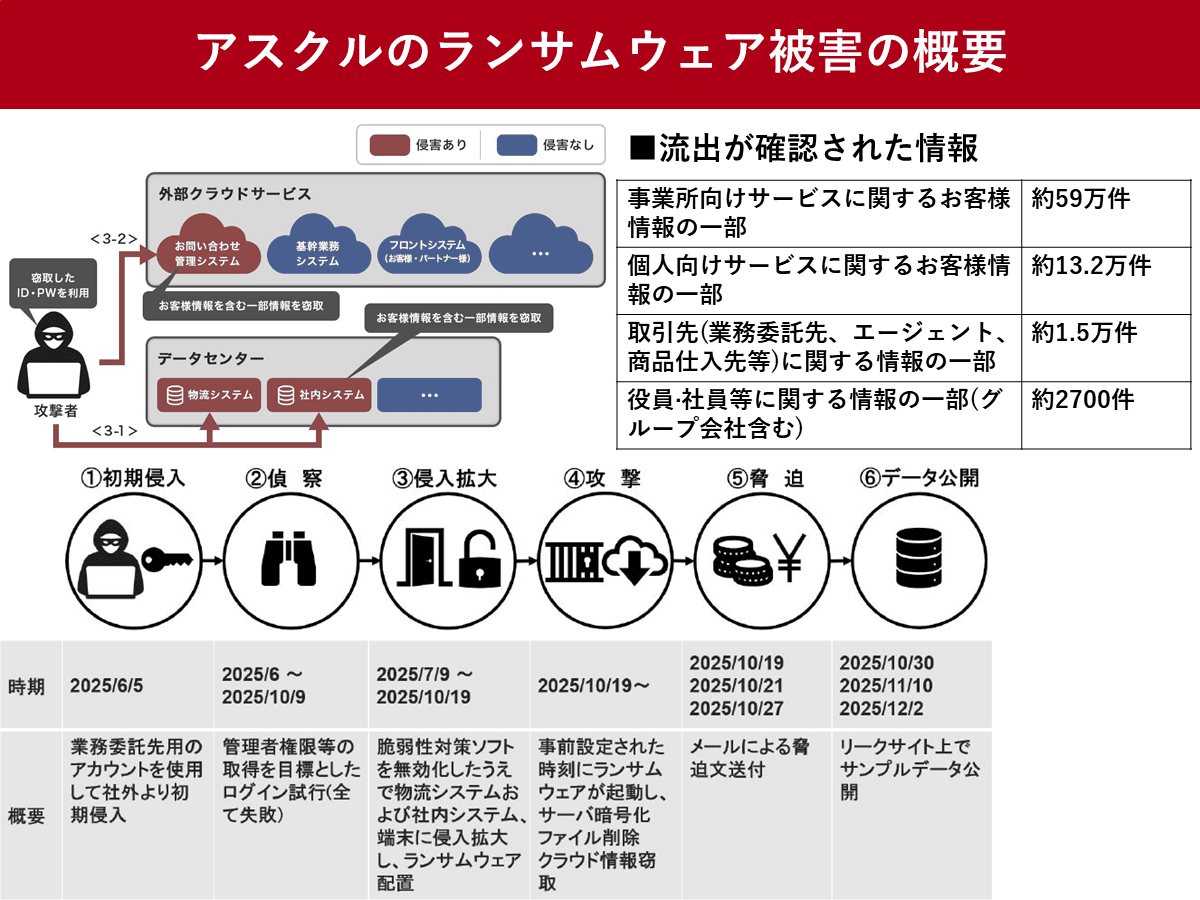

アスクルのランサムウェア被害の概要(画像はアスクルのプレスリリースから https://prtimes.jp/main/html/rd/p/000000500.000021550.html)

オフィス用品通販大手のアスクルを襲った大規模なランサムウェア攻撃は、配送の停止や情報流出など大きな被害をもたらしました。事件発生から約2ヶ月後となった12月、アスクルは原因と今後の対策についての報告書を公開しました。この記事では、アスクルが公開した資料を紐解きながら、点検しておきたいサイバー対策のポイントを解説します。

目次

1. [アスクルへの侵入の起点 「例外」から狙われる](https://smbiz.asahi.com/article/#inner_link_001)

2. [対策:「特権」と「例外」の棚卸しを](https://smbiz.asahi.com/article/#inner_link_002)

3. [「見えない」脅威 4ヶ月間の潜伏を許した検知の死角](https://smbiz.asahi.com/article/#inner_link_003)

4. [対策:「予防」だけでなく「検知」も必要](https://smbiz.asahi.com/article/#inner_link_004)

5. [復旧の壁 バックアップすら人質に](https://smbiz.asahi.com/article/#inner_link_005)

6. [対策:「オフライン」かつ「書き換え不可」なバックアップを](https://smbiz.asahi.com/article/#inner_link_006)

7. [「新しい環境をゼロから構築」へ](https://smbiz.asahi.com/article/#inner_link_007)

8. [アスクルの報告書を「他人事」にしないために](https://smbiz.asahi.com/article/#inner_link_008)

## アスクルへの侵入の起点 「例外」から狙われる

攻撃者が組織内部へ侵入する際、最も弱いポイントを探します。アスクルの事例の起点は「業務委託先」でした。

[アスクルが公開した資料](https://prtimes.jp/main/html/rd/p/000000500.000021550.html) によると、攻撃者は2025年6月5日、業務委託先用のアカウントを使用して社外から初期侵入を果たしています。

弱点となったのは、認証の仕組みです。アスクルは多くのシステムで多要素認証(MFA)を導入していましたが、「例外的にMFAを適用していなかった業務委託先」のアカウントが存在しました。

調査を困難にさせたのが「ログの削除」です。業務委託先が管理するアカウントは、OS更新の過程で、侵入時点のログが削除されており、完全な原因究明には至りませんでした。

## 対策:「特権」と「例外」の棚卸しを

管理権限を持つアカウントや、運用上の理由でセキュリティ要件を緩和している「例外アカウント」こそが最大のリスクです。VPN機器の脆弱性対策はもちろん重要ですが、それ以上に「MFAのかかっていないリモートアクセス経路」を全廃する必要があります。

リスクは社内だけではありません。自社の社員だけでなく、委託先やパートナー企業のセキュリティレベルも、自社と同等かそれ以上に保つ契約と監査が求められます。

## 「見えない」脅威 4ヶ月間の潜伏を許した検知の死角

アスクルのランサムウェア被害の2つ目のポイントは、侵入からランサムウェア実行までのタイムラグにあります。2025年6月に初期侵入を許した後、10月の攻撃実行まで、攻撃者は約4ヶ月もの間、ネットワーク内に潜伏していました。

侵入検知が遅れた原因について「サーバにEDR(Endpoint Detection and Response:PC、スマートフォン、サーバといったエンドポイントに侵入したサイバー攻撃の痕跡を検知し、迅速に対応するためのセキュリティ対策)が未導入であり、また24時間監視も行われていなかった」と説明しています。

攻撃者はこの期間、単に待機していたわけではありません。初期侵入後、ネットワーク内を偵察し、脆弱性対策ソフトを無効化した上で物流システムや社内システムへ侵入範囲を拡大、必要な権限を着実に奪取していきました。正規の管理ツールを悪用する「Living off the Land(環境寄生型)」攻撃や、ログの削除などの隠蔽工作をしたいたおそれもあり、従来のウイルス対策ソフト(EPP)だけでは、こうした「正規の権限を使った不正な動き」を検知できません。

## 対策:「予防」だけでなく「検知」も必要

侵入を100%防ぐことは不可能です。そのため、侵入後の動きを可視化するEDRの導入と、そのアラートを24時間365日体制で監視・分析するSOC(Security Operation Center)が必要になる場合もあります。

攻撃実行の直前には、権限昇格の試行、不自然な時間帯のアクセスなど必ず予兆があります。これらをリアルタイムで拾い上げる体制がなければ、攻撃者の準備完了を待つことになります。

## 復旧の壁 バックアップすら人質に

ランサムウェア対策として「バックアップ」の重要性は誰もが認識しています。しかし、アスクルの事例は、バックアップを取っているだけでは不十分であることを示しました。

アスクルは「オンラインバックアップは実施していましたが、一部バックアップも暗号化され、迅速な復旧が困難となりました」と説明しています。攻撃者はネットワーク内の探索期間中にバックアップサーバの場所も特定し、本番環境のファイル暗号化と同時に、バックアップデータも削除しました。

アスクルは「侵害が発生したサーバでは、オンラインバックアップは実施していましたが、ランサムウェア攻撃を想定したバックアップ環境を構築していなかったため、一部バックアップも暗号化され、迅速な復旧が困難となりました」と説明しています。

## 対策:「オフライン」かつ「書き換え不可」なバックアップを

ネットワーク経由でアクセスできるバックアップは、攻撃者からもアクセス可能です。媒体への保存や、書き換え不可能なストレージ設定など、ランサムウェア対策に特化したバックアップ環境の構築が必要でしょう。

また、バックアップデータがあったとしても、何百台ものサーバをOSから再インストールし、データを戻す作業には膨大な時間を要します。アスクルも「PC・サーバの台数が多かったことに加え、一部OSバージョンアップ作業に時間を要した」としています。有事を想定した復旧手順の確立が必要です。

## 「新しい環境をゼロから構築」へ

アスクルの対応で特筆すべきは、復旧プロセスにおける「徹底的なクリーン化」の判断です。

攻撃者が長期間潜伏していた以上、既存の環境にはバックドア(裏口)が仕掛けられている可能性があります。そこでアスクルは、汚染の可能性を残した既存環境を部分的に修復するのではなく、安全が確認された「新しい環境をゼロから構築する方式」を採用しました。さらに、汚染が疑われる機器は廃棄またはOS再インストールを実施しました。

攻撃者に対しては「身代金の支払いはもとより、いかなる交渉も行わない」という毅然とした態度を貫きました。今後のロードマップとして、アスクルはNIST(米国標準技術研究所)のフレームワークに基づき、「短期(封じ込め)」「中期(仕組みの高度化)」「長期(成熟度向上)」の段階的な強化策を掲げています。

## アスクルの報告書を「他人事」にしないために

アスクルが公表した一連の資料は、ランサムウェア攻撃がいかに周到に準備されたものであるかを物語っています。

- 境界防御の限界:VPNやパスワードだけでは守れない

- 潜伏の長期化:侵入されていることを前提とした監視(EDR/SOC)がないと気づけない。

- バックアップの脆弱性:ネットワークにつながったバックアップは同時に暗号化される

- 復旧の難易度:安全な復旧には「環境の作り直し」が必要で、想像以上の時間を要する

これらの事実は、どの企業にとっても他人事ではありません。明日に自社でも起こりうるシナリオです。

ツギノジダイ無料会員登録

人気コーナー「経営者に聞く」は会員登録ですべての過去記事が読めます。

中小企業のリアルな経営事例や、日々の大量のニュースで埋もれがちな法改正・制度改正の情報など厳選した記事を、メールマガジンでタイムリーにお届けします。

[ツギノジダイ会員登録はこちら](https://smbiz.asahi.com/member/)

## この記事をシェア

[経営者に役立つメルマガを配信 無料会員登録はこちら](https://smbiz.asahi.com/member/signup/)

## この記事を書いた人

- ツギノジダイ編集長

1980年、大阪府東大阪市生まれ。2004年朝日新聞社に記者として入社。医療や災害、科学技術・AI、環境分野、エネルギーを中心に取材。町工場の工場長を父に持ち、ライフワークとして数々の中小企業も取材を続けてきた。