# 1990年代HTML登場に等しい情報伝達の革新、「カスタムGPT」が開く創造の扉 人類が再び手にした柔らかな知の道具

---

publish: true

personal_category: false

title: "1990年代HTML登場に等しい情報伝達の革新、「カスタムGPT」が開く創造の扉 人類が再び手にした柔らかな知の道具"

source: "https://jbpress.ismedia.jp/articles/-/91992"

site: "JBpress (ジェイビープレス)"

author:

- "[[木寺 祥友]]"

published: 2025-12-02

created: 2025-12-02

description: "1990年代、世界はHTML(HyperText Markup Language)という小さな言語の登場で大きく変わりました。 当時を知っている方なら、あの手作り感あふれるウエブペ(1/4)"

tags:

- "clippings"

- "NewsClip"

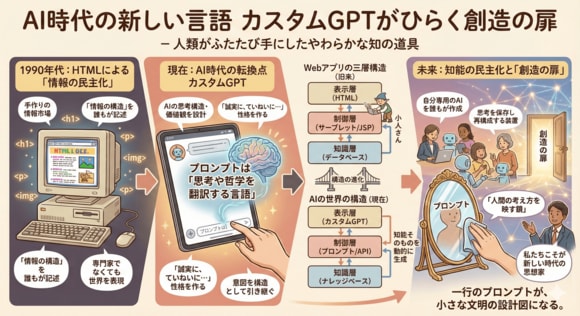

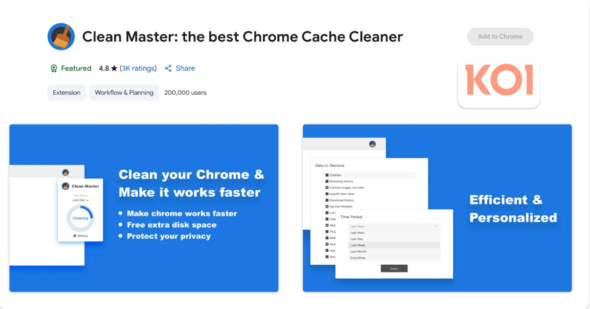

description_AI: "この記事は、「カスタムGPT」が1990年代のHTML登場に匹敵する情報伝達の革新であると論じています。HTMLが非専門家にもウェブでの情報表現を可能にしたように、カスタムGPTはユーザーがAIの思考様式、性格、価値観、知識範囲をプロンプトによって設計できる点を強調。プロンプトは単なる命令ではなく、人間の思考や哲学をAIに翻訳する独自の言語として機能すると述べ、AIの世界にもウェブアプリケーションの3層構造に似た新たなアーキテクチャが構築されつつあると指摘しています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [1990年代HTML登場に等しい情報伝達の革新、「カスタムGPT」が開く創造の扉 人類が再び手にした柔らかな知の道具](https://jbpress.ismedia.jp/articles/-/91992)【JBpress (ジェイビープレス)】(2025年12月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- 1990年代のHTML登場は、専門家でなくても情報表現を可能にした革新だった。

- HTMLは人類が情報の構造を自ら書けるようになった「文明の装置」であった。

- 「カスタムGPT」はAI時代におけるHTMLに相当し、情報伝達の新たな転換点を示している。

- カスタムGPTはAIの考え方、価値観、話し方などを人間側が設計できる仕組みである。

- プロンプトは単なる命令文ではなく、AIの思考構造を定義し、人間の思考や哲学を翻訳する言語である。

- AIの世界にも、ウェブアプリケーションの3層構造(表示層、制御層、知識層)に似た構造が立ち上がりつつある。

> [!NOTE] 要約おわり

---

#### HTML登場の衝撃が蘇る

目次

- [HTML登場の衝撃が蘇る](https://jbpress.ismedia.jp/articles/-/?page=1#anchor_1)

- [人間の思考や哲学を翻訳するための言語](https://jbpress.ismedia.jp/articles/-/?page=2#anchor_2)

- [専門家だけのものではなくなったAI](https://jbpress.ismedia.jp/articles/-/?page=3#anchor_3)

- [1行のプロンプトが創り出す芸術](https://jbpress.ismedia.jp/articles/-/?page=4#anchor_4)

1990年代、世界はHTML(HyperText Markup Language)という小さな言語の登場で大きく変わりました。

当時を知っている方なら、あの手作り感あふれるウエブページを懐かしく思い出すかもしれません。

文字の色を変えたり、写真を貼ったり、見出しを作ったり・・・。専門家でなくても、自分で自分の世界を表現できるようになった瞬間でした。

私自身もタグを書き、表示されるページを見ては喜んでいたものです。あの頃のインターネットは、まさに手作りの情報市場でした。

HTMLは単なる技術ではなく、人類が初めて情報の構造を自分の手で書けるようになった文明の装置だったのです。

主見出しを示す「h1」、段落を示す「p」、画像を表示する「img」。当たり前のように見えるこれらのタグが、情報を整理し、誰にとっても読みやすい形にしていったのです。

そして今、人類はあの時と同じ香りのする転換点に立っています。

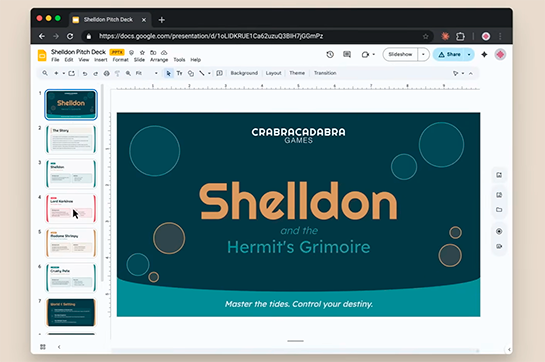

AI時代におけるHTML、それが「カスタムGPT」です。

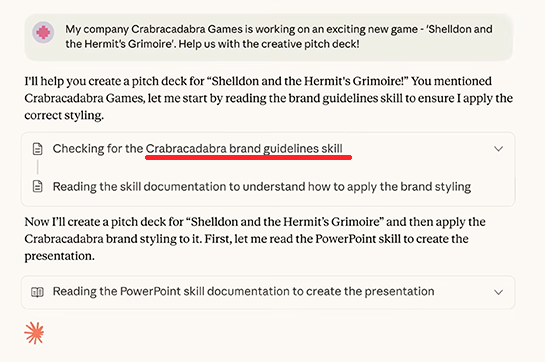

ここ数年で米オープンAIが提供している生成AI「ChatGPT」が広く知られるようになり、多くの人がAIを「話しかける相手」として扱ってきました。

しかし本質はもっと深いところにあります。

[PAGE 2](https://jbpress.ismedia.jp/articles/-/91992?page=2)

#### 人間の思考や哲学を翻訳するための言語

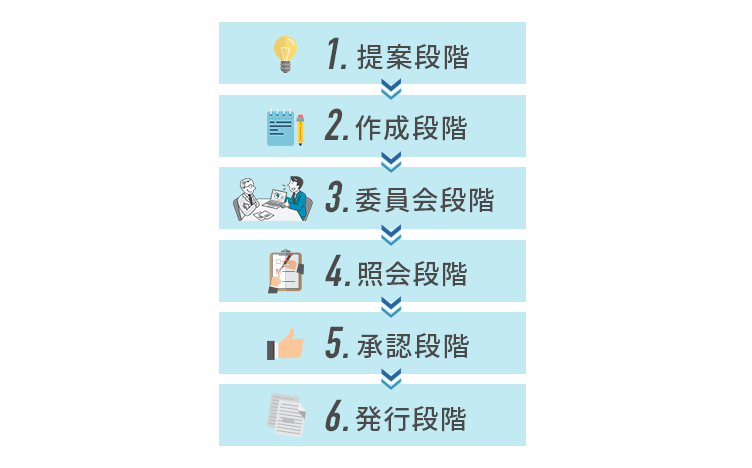

カスタムGPTとは、AIそのものの考え方や価値観、話し方を設計できる仕組みです。

どんな性格にするか、どんな口調にするか、どこまでの知識を扱うか。これらを人間側が決められるようになったのです。

HTMLが情報の構造をタグで定義したように、カスタムGPTではプロンプトの文章でAIの思考構造を定義します。

プロンプトは単なる命令文ではありません。むしろ、人間の思考や哲学を翻訳するための独特の言語なのです。

「誠実に、ていねいに、専門家として答えてください」

そんな一文がAIの性格を作り、返ってくる文章の雰囲気を決めていきます。AIは人間を模倣するのではなく、人間の意図や価値観を構造として引き継ぐ存在へ変わり始めているのです。

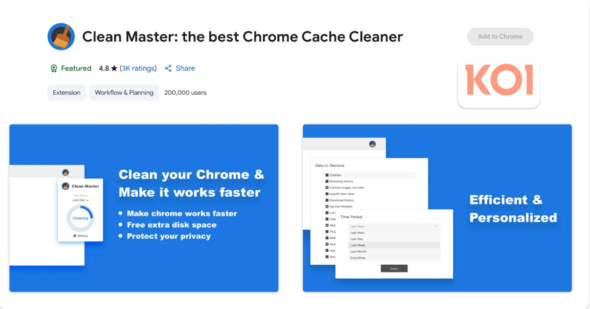

私は昔からウエブアプリケーションの3層構造に馴染みがあります。

表示層にHTML、制御層にサーブレット(Java Servlet=ウエブ上で実行されるJavaプログラム、Javaはオブジェクト指向プログラミング言語)やJSP(Java Server Pages=HTMLの中にJavaコードを書き込む技術)、そしてデータベースが知識層を担当していました。

ボタンを押すとサーブレットがデータを取り出し、HTMLにして返してくれる。

その仕組みがとても美しく、私はよく「見えないところで小人さんが働いているようだ」と冗談を言っていました。

AIの世界でも同じような構造が立ち上がってきています。

筆者作成

ギャラリーページへ

## あわせてお読みください

[](https://jbpress.ismedia.jp/articles/-/91945)

[AIと人間の学びはどこが違うのか、その違いを知ることがAI活用の第一歩](https://jbpress.ismedia.jp/articles/-/91945)

[

経営者が誤解しやすい本質の断層を読み解く

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91945)[

Gemini 3 Proが告げる「チャットボット時代の終焉」と「エージェント経営」の幕開け

思考するAI『Deep Think』と『Antigravity』が変える、2026年のビジネス風景

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91922)[

さらなる進化遂げた生成AI、「GPT5」から「GPT5.1」へ、何が変わったか

AIが成熟期へ踏み込んだことで見えてきた本質的な変化

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91914)[

AIが日本人の寿命をどう変えるか、見えてきた百年人生の新しい輪郭

AIとの対話と見守りで寿命も健康寿命も延ばすことが可能に

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91872)[

ブロードウェイ動かす75億円の魔法と技術、芸術はAIを利用して異次元の世界へ

舞台芸術がテクノロジーで深化、舞台制約の多い日本はむしろチャンス

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91866)

こちらも読まれています

#### 本日の新着

[](https://jbpress.ismedia.jp/articles/-/92020)

[高市政権で「トラスショック」は起きるのか?長期国債の利回り上昇、それでも「起きない」と考えるワケ](https://jbpress.ismedia.jp/articles/-/92020)

[

【白木久史のマーケットの死角 on JBpress】

白木 久史

](https://jbpress.ismedia.jp/articles/-/92020)[

大谷翔平選手のWBC参戦で、「侍ジャパン」は最強のチームとなるか? 懸念は地上波中継の消滅によるファン離れ

田中 充

](https://jbpress.ismedia.jp/articles/-/92017)[

EUのAI法、発効1年余で「骨抜き」か トランプ米政権・産業界の圧力で方針転換

安全重視から開発重視へ軸足移動へ、罰則適用に猶予期間

小久保 重信

](https://jbpress.ismedia.jp/articles/-/92011)[

【石神井公園・珈路】農園から届く“思い”をそのまま、40種類もの豆を丁寧に焙煎、抽出された珈琲が味わえる贅沢

純喫茶と珈琲(第31回)

難波 里奈

](https://jbpress.ismedia.jp/articles/-/91811)

おすすめ

PICK UP

## 経営のためのIT活用実学 バックナンバー

[](https://jbpress.ismedia.jp/articles/-/91945)

[AIと人間の学びはどこが違うのか、その違いを知ることがAI活用の第一歩](https://jbpress.ismedia.jp/articles/-/91945)

[

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91945)[

「オニツカタイガー」が躍進する理由、カンパニー長が貫く“ブランドドリブン経営”の流儀

河野 圭祐

](https://jbpress.ismedia.jp/articles/-/91881)[

Gemini 3 Proが告げる「チャットボット時代の終焉」と「エージェント経営」の幕開け

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91922)[

さらなる進化遂げた生成AI、「GPT5」から「GPT5.1」へ、何が変わったか

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91914)[

AIが日本人の寿命をどう変えるか、見えてきた百年人生の新しい輪郭

木寺 祥友

](https://jbpress.ismedia.jp/articles/-/91872)[

「型破りの人」を歓迎する経営会議…「手挙げ制度」が丸井グループにもたらした成果とは?

三上 佳大

](https://jbpress.ismedia.jp/articles/-/91934)

---

# 2025 CWE Top 25 Most Dangerous Software Weaknesses CISA

---

publish: true

personal_category: false

title: "2025 CWE Top 25 Most Dangerous Software Weaknesses | CISA"

source: "https://www.cisa.gov/news-events/alerts/2025/12/11/2025-cwe-top-25-most-dangerous-software-weaknesses"

site: "Cybersecurity and Infrastructure Security Agency CISA"

author:

- "[[Cybersecurity and Infrastructure Security Agency CISA]]"

published: 2025-12-11

created: 2025-12-17

description:

tags:

- "clippings"

- "NewsClip"

description_AI: "CISAとMITREは、「2025年版CWE 最も危険なソフトウェアの脆弱性トップ25」を共同で発表しました。このリストは、攻撃者が悪用する最も重大な脆弱性を特定し、CISAの「Secure by Design」および「Secure by Demand」イニシアチブを推進します。上位25位に焦点を当てることで、脆弱性の削減、コスト効率の向上、顧客からの信頼強化、消費者の意識促進が期待されます。開発者、セキュリティチーム、調達・リスク管理者には、このリストを活用して安全な設計慣行を採用し、セキュリティ投資を確実にすることが推奨されており、これにより国家のサイバーセキュリティとレジリエンスが強化されます。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2025 CWE Top 25 Most Dangerous Software Weaknesses | CISA](https://www.cisa.gov/news-events/alerts/2025/12/11/2025-cwe-top-25-most-dangerous-software-weaknesses)【Cybersecurity and Infrastructure Security Agency CISA】(2025年12月11日)

---

> [!NOTE] この記事の要約(箇条書き)

- CISAとMITREは「2025年版CWE 最も危険なソフトウェアの脆弱性トップ25」を発表しました。

- このリストは、攻撃者が悪用する最も重大な脆弱性を特定し、安全なテクノロジーソリューションの構築と調達を促進します。

- 上位25位に焦点を当てることで、脆弱性の削減、コスト効率の向上、顧客とステークホルダーの信頼強化、消費者の認識促進が期待されます。

- 開発者、セキュリティチーム、調達・リスク管理者に対し、リストを活用し、Secure by Designの実践と安全な製品への投資を確実にすることが推奨されています。

- 目的は、脆弱性を根源から削減し、国家のサイバーセキュリティと長期的なレジリエンスを強化することです。

> [!NOTE] 要約おわり

---

サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)は、MITREコーポレーションが運営する国土安全保障システムエンジニアリング開発研究所(HSSEDI)と共同で、 [2025年版共通脆弱性一覧(CWE)の「最も危険なソフトウェア脆弱性トップ25」](https://cwe.mitre.org/top25/ "(2025年共通脆弱性一覧 CWE 最も危険なソフトウェア脆弱性トップ25、新しいウィンドウで開きます)") を発表しました。この年次リストは、攻撃者がシステムの侵害、データの窃取、サービスの妨害に悪用する最も重大な脆弱性を特定しています。

上位25に示された脆弱性を優先順位付けすることは、安全なテクノロジーソリューションの構築と調達を促進するCISAの [「Secure by Design」](https://www.cisa.gov/securebydesign "設計によるセキュリティ") および [「Secure by Demand」](https://www.cisa.gov/resources-tools/resources/secure-demand-guide "需要に応じてセキュリティを確保") イニシアチブの不可欠な要素です。CISAとMITREは、組織がこのリストを確認し、それぞれのソフトウェアセキュリティ戦略の策定に活用することを推奨しています。

2025年のCWEトップ25:

- **脆弱性の削減をサポート**: 上位 25 に重点を置くことで、組織はライフサイクルの変更を優先し、より安全なアーキテクチャ上の決定を採用し、インジェクション、アクセス制御、メモリの安全性の欠陥に関連する影響の大きい脆弱性を削減できます。

- **コスト効率の向上**: 弱点を早期に排除することで、下流の修復作業が削減されます。展開前に弱点に対処することは、パッチ適用、再構成、または緊急インシデントへの対応よりも効率的かつコスト効率が高くなります。

- **顧客とステークホルダーの信頼を強化** :脆弱性を特定、軽減、監視するための透明性のある取り組みは、「Secure by Design」原則へのコミットメントを示すものです。繰り返し発生する脆弱性の排除を優先する組織は、より安全なソフトウェアエコシステムの構築に貢献します。

- **消費者の認識を促進**: Top 25 は、消費者が一般的な脆弱性の根本的な原因を理解できるようにし、より情報に基づいた購入決定をサポートし、堅牢なセキュリティ エンジニアリング プラクティスに従った製品の採用を奨励します。

利害関係者への推奨事項:

- **開発者および製品チーム向け**: 2025 CWE Top 25 を確認して、優先度の高い弱点を特定し、開発において Secure by Design プラクティスを採用します。

- **セキュリティ チーム向け**: 脆弱性管理とアプリケーション セキュリティ テストに上位 25 を組み込み、重大な弱点を評価および軽減します。

- **調達およびリスク管理者向け**: ベンダーを評価する際のベンチマークとして上位 25 社を使用し、Secure by Demand ガイドラインを適用して安全な製品への投資を確実にします。

CISAとMITREは、最も危険なソフトウェアの脆弱性に光を当てることで、脆弱性を根源から削減し、国家のサイバーセキュリティを強化し、長期的なレジリエンスを向上させるための共同の取り組みを強化しています。詳細については、 [2025年のCWEトップ25](https://cwe.mitre.org/top25/ "(新しいウィンドウで開きます)") をご覧ください。

[この製品は、この通知](https://www.cisa.gov/notification "リンクをたどる") およびこの [プライバシーと使用に関する](https://www.cisa.gov/privacy-policy "リンクをたどる") ポリシーに従って提供されます 。

原文

この翻訳を評価してください

いただいたフィードバックは Google 翻訳の改善に役立てさせていただきます

---

# 2025年、国内セキュリティ事件12事例を全検証 なぜあの企業の防御は突破されたのか?

---

publish: true

personal_category: false

title: "2025年、国内セキュリティ事件12事例を全検証 なぜあの企業の防御は突破されたのか?"

source: "https://kn.itmedia.co.jp/kn/articles/2512/26/news088.html"

site: "キーマンズネット"

author:

- "[[畑陽一郎]]"

published: 2025-12-26

created: 2025-12-27

description: "2025年はアスクルやアサヒへの攻撃をはじめ、幅広い業種で深刻なサイバー被害が相次いだ。主な原因は脆弱性の放置や海外拠点の管理不備、多要素認証の未導入にあり、サプライチェーンを介した二次被害も深刻化した。脆弱性管理の徹底や特権IDの厳格化など、包括的な防御体制の構築が急務だ。"

tags:

- "clippings"

- "NewsClip"

description_AI: "2025年、日本ではアスクルやアサヒホールディングスへの攻撃をはじめ、12件の深刻なサイバーセキュリティ事件が幅広い業種で発生しました。これらの事件の主な原因は、システムやネットワーク機器の脆弱性の放置、海外拠点の管理不備、多要素認証の未導入、委託先管理の甘さ、特権IDの不適切な運用など多岐にわたります。結果として、顧客情報の大量漏えい、事業継続性の危機、サプライチェーンを介した二次被害などが深刻化しました。記事は、脆弱性管理の徹底、多要素認証の義務化、特権IDの厳格化、ネットワーク分離、イミュータブルバックアップの導入など、包括的な防御体制の構築が喫緊の課題であると指摘しています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2025年、国内セキュリティ事件12事例を全検証 なぜあの企業の防御は突破されたのか?](https://kn.itmedia.co.jp/kn/articles/2512/26/news088.html)【キーマンズネット】(2025年12月26日)

---

> [!NOTE] この記事の要約(箇条書き)

- **2025年の国内セキュリティ事件12事例を検証:** 金融、製造、小売、食品、医療業界におけるサイバー攻撃とその被害、原因、対策を詳細に解説。

- **金融業の被害事例:**

- 証券会社10社の顧客口座侵害(不正取引額約5240億円、クレデンシャルスタッフィング・フィッシングが原因)。

- 損害保険ジャパンの個人情報大量流出(最大1700万件以上、標的型攻撃・サーバ脆弱性が原因)。

- 金融機関を狙ったサプライチェーン攻撃(ローレルバンクマシンのクラウドサービス脆弱性を突かれ、複数金融機関の顧客情報が漏えい)。

- **製造業の被害事例:**

- 自動車Tier1サプライヤー矢崎総業への二重脅迫型ランサムウェア攻撃(海外拠点VPNの脆弱性が悪用され、350GBの機密データ流出)。

- エンジン部品メーカー美濃工業へのランサムウェア攻撃(社員用VPNアカウント悪用、300GB以上のデータ流出)。

- **小売業の被害事例:**

- アスクルへのランサムウェア攻撃(業務委託先管理者アカウント奪取、多要素認証未導入、EDR停止、バックアップ削除、73.9万件情報漏えい、他社物流に波及)。

- 駿河屋のECサイト改ざん(JavaScript改ざんによるWebスキミング、監視ツールの脆弱性が原因、約3万件のクレジットカード情報漏えい)。

- スーパー「トキハインダストリー」全店舗がランサムウェアで臨時休業(グループ共通サーバ脆弱性、決済システムダウン)。

- **食品業の被害事例:**

- アサヒホールディングスへのランサムウェア攻撃(グループ拠点のネットワーク機器脆弱性、脆弱な認証情報悪用、生産・出荷停止、約150万件の個人情報流出)。

- **医療機関の被害事例:**

- 徳島大学病院への不正アクセス(管理サーバ脆弱性または認証情報の不正利用、約1.7万人の患者情報と2千人の職員情報が漏えい)。

- 宇都宮セントラルクリニックへのランサムウェア攻撃(VPN機器または外部接続アカウント脆弱性、最大約30万件の個人情報漏えい、診療業務制限)。

- 広島市立北部医療センター安佐市民病院での私用PCが原因の不正アクセス(BYODされたPCのリモートアクセスツール悪用、約5千件の患者情報漏えい)。

- **主な共通課題と推奨される対策:** 脆弱性管理の徹底、多要素認証の全面導入、特権ID管理の厳格化、ネットワークのセグメンテーション、イミュータブルバックアップ、サプライチェーンセキュリティ監査、EDRの導入、BCP(事業継続計画)へのランサムウェア対策組み込み、不審な挙動の継続的監視。

> [!NOTE] 要約おわり

---

## 2025年、国内セキュリティ事件12事例を全検証 なぜあの企業の防御は突破されたのか?:2025年のインシデントを振り返る

2025年はアスクルやアサヒへの攻撃をはじめ、幅広い業種で深刻なサイバー被害が相次いだ。主な原因は脆弱性の放置や海外拠点の管理不備、多要素認証の未導入にあり、サプライチェーンを介した二次被害も深刻化した。脆弱性管理の徹底や特権IDの厳格化など、包括的な防御体制の構築が急務だ。

» 2025年12月26日 13時00分 公開

\[, キーマンズネット\]

2025年は、アスクルやアサヒホールディングス(以下、アサヒ)への大規模なランサムウェア攻撃をはじめ、企業の事業継続を脅かすサイバーインシデントが相次いだ1年だった。被害は単一の企業にとどまらず、取引先や顧客へと波及し、サイバーリスクが経営上の重要課題であることを改めて浮き彫りにした。本稿では、2025年に国内で発生した12件のセキュリティインシデントとその被害状況を整理し、そこから見えてきた課題を解説する。

## 国内12事例の失敗学、なぜあの企業の防御は破られたのか?

2025年9月以降に発生したアスクルとアサヒのセキュリティインシデントは大きな注目を集めたが、企業を狙ったサイバー攻撃はそれだけではない。被害は多様な業界に広がっている。本稿では注目事例以外のインシデントについても掘り下げ、2025年に起きたセキュリティ事故の詳細と原因について、金融業や製造業、小売業、食品業界など業界別に整理する。

以下では業種別に被害が大きかった事例を中心に紹介する。まずは金融業だ。金融庁の監督があること、2014年には金融ISACが設立されており、サイバーセキュリティ脅威に関する情報を400社以上が共有・分析できていることなどから金融業はサイバーセキュリティにおいて最も先進的だと言われている。

それにもかかわらず事件は起きてしまった。

### 証券10社の顧客口座が侵害

2025年1~5月には主要な証券会社のうち10社程度の顧客口座が相次いで侵害されて、巨額の不正取引が起きてしまった。2025年6月になって金融庁が被害状況を公開している。

被害の規模は最大級だ。不正取引の総額は約5240億円で、被害件数は約5958件と巨大で、社会的信用の低下はもちろん、証券会社各社は多額の補償対応を迫られた。

この事例ではクレデンシャルスタッフィングとフィッシングを使って、顧客がログイン時に使う認証情報を得た。他のWebサイトで漏えいしたIDやパスワードの使い回しが、今回の悪用につながった。証券会社側は顧客用フロントエンドシステムに侵入され、社内の基幹システムへの侵入はないが、顧客の資産が不正な売買や送金に悪用されたことが大きい。

この事例から分かることは対顧客でWebによる取り引きを進めている企業は認証プロセスを強化しなければならないということだ。証券会社各社も顧客への多要素認証を義務化した他、普段と異なるIPやWebブラウザを使った不自然なログインの検知やブロックを強化した。

### 個人情報が大量流出した損害保険ジャパン

個人情報の大量流出を招いた事例としては損害保険ジャパンの事例が挙がる。

2025年4月に同社が被害に遭ったことを公開し、2025年6月に被害範囲の拡大を公表した。被害の規模は極めて大きく、氏名と連絡先、証券番号がそろった個人情報約337万件以上が外部から閲覧可能だった可能性があった。この他を含めると最大1700万件以上が漏えいした可能性がある。このため金融庁の行政指導の対象となり、社会的信用が大幅に低下したと言われている。

サイバー攻撃の種類は標的型攻撃だ。外部に公開されているサーバの脆弱(ぜいじゃく)性、または不正に入手された管理者の認証情報が狙われた。特定の業務サーバから、本来アクセス権限がないはずのバックアップデータが格納されたストレージ領域まで攻撃が進行したことで情報漏えいを招いた。

この事例から分かることは、計画的な脆弱性診断とパッチ適用が欠かせないことと、情報漏えいに備えてデータを暗号化すること、特権IDをいつどこで使ったのかをリアルタイムで監視したり、制御したりしなければならないことだ。

### 金融機関が使う機器へサプライチェーン攻撃

少し毛色が違う攻撃もあった。金融機関を狙ったサプライチェーン攻撃だ。金融機関では紙幣や硬貨の計数、選別、収納などのために高さ1m程度の専用機器を利用している。この分野では企業としてローレルバンクマシンのシェアが最も高く、数万台が窓口やバックオフィスで使われている。ここを狙われた。

2025年9月にローレルバンクマシンのデータ保存用サーバが狙われた。クラウドサービス「Jijilla」の脆弱性を突いた不正アクセスだった。このとき、身代金も要求されている。この攻撃で委託先のデータが流出して二次被害が広がり、2025年11月以降、同社のAI-OCRサービスなどを利用していたみずほ証券や丸三証券、第一フロンティア生命保険など多数の金融機関の顧客情報が漏えいした。

この事例から分かることは自社のセキュリティだけでなく、委託先のセキュリティを監査しなければならないこと、もう一つ、クラウドサービスの設定ミスを検知するCSPM(クラウドセキュリティ体制管理)を導入しなければならないことだ。

## 「製造ラインが止まる」では済まない、国内メーカー2社の流出事案

次は製造業だ。ものづくり日本を支える製造業は全国に34万社もある。攻撃側としては製造ラインを1つ止めるだけで損失が発生するため身代金を要求しやすく、設計図や技術データを盗み出すことでも金銭を獲得できる。また、ITと比べてOT(運用技術)システムのセキュリティ対策が遅れており、レガシーシステムが多数残っているにもかかわらず、不用意なDXでITとOTの連携が増えて攻撃面が拡大していることだ。アサヒの事例もここに含まれる。

### Tier1の矢崎総業が狙われた

日本の製造業の2割を占めるのが自動車産業だ。機密データを狙う攻撃は自動車産業も狙ってきた。

被害に遭ったのは矢崎総業だ。同社は自動車産業でTier1サプライヤーの位置にあり、自動車メーカーにワイヤーハーネスや計器などを直接供給している。

同社を狙った二重脅迫型のランサムウェア攻撃は2025年7月ごろに始まり、身代金1000万ドルが要求されたという。2025年12月には攻撃者がダークWebで350GBの機密データを盗み出したと宣言した。このデータには設計図や取引先情報、契約書などが含まれると攻撃者は主張しており、自動車メーカーへの部品供給遅延があるのではないかと不安を呼んでいる。

この攻撃では公式には不正な第三者がネットワークにアクセスしたとされている。ただし、攻撃者(INC Ransom)の過去の攻撃パターンから、同社の海外拠点のVPN機器の脆弱性が悪用されたか、または流出した認証情報が使われたと考えられている。攻撃は海外拠点から始まり、国内の基幹システムへ侵入して、一部のファイルサーバを暗号化した他、全社的なバックオフィス業務にまで影響が広がった。

この事例から分かることは損害保険ジャパンの事例と同様に、計画的な脆弱性診断とパッチ適用が必要なこと、海外を含む全拠点で多要素認証を義務化しなければならないこと、拠点間ネットワークを分離してマイクロセグメンテーション化しなければならないことだ。

### エンジン部品の美濃工業も狙われた

Tier1メーカーに部品を納入するTier2メーカーも狙われている。エンジンなどに使うアルミダイカスト部品に強みがある美濃工業が大規模なランサムウェア攻撃を受けた。

2025年10月4日に攻撃に遭ったことが公開された。全体像が徐々に明らかになる中で、300GB以上のデータが流出し、ダークWebに顧客情報が掲載されてしまった。同時に出荷や受発注業務が遅延した。

この攻撃では社員用のVPNアカウントを悪用して、正規のIDとパスワードで突破した。侵入からわずか1時間で管理者権限を奪取されてしまい、その後数日かけて社内を横展開して、サーバを初期化したりファイルを暗号化したりした。

この攻撃から分かることは、多要素認証の導入が欠かせないこと、不審なログインを監視しなければならないことだ。

## なぜEDRは止められ、バックアップは消されたのか? 小売業の被害事例

日本で最も企業の数が多いのは小売業だ。全企業の7社に1社が小売業だ。小売業でもサイバー攻撃が目立った。

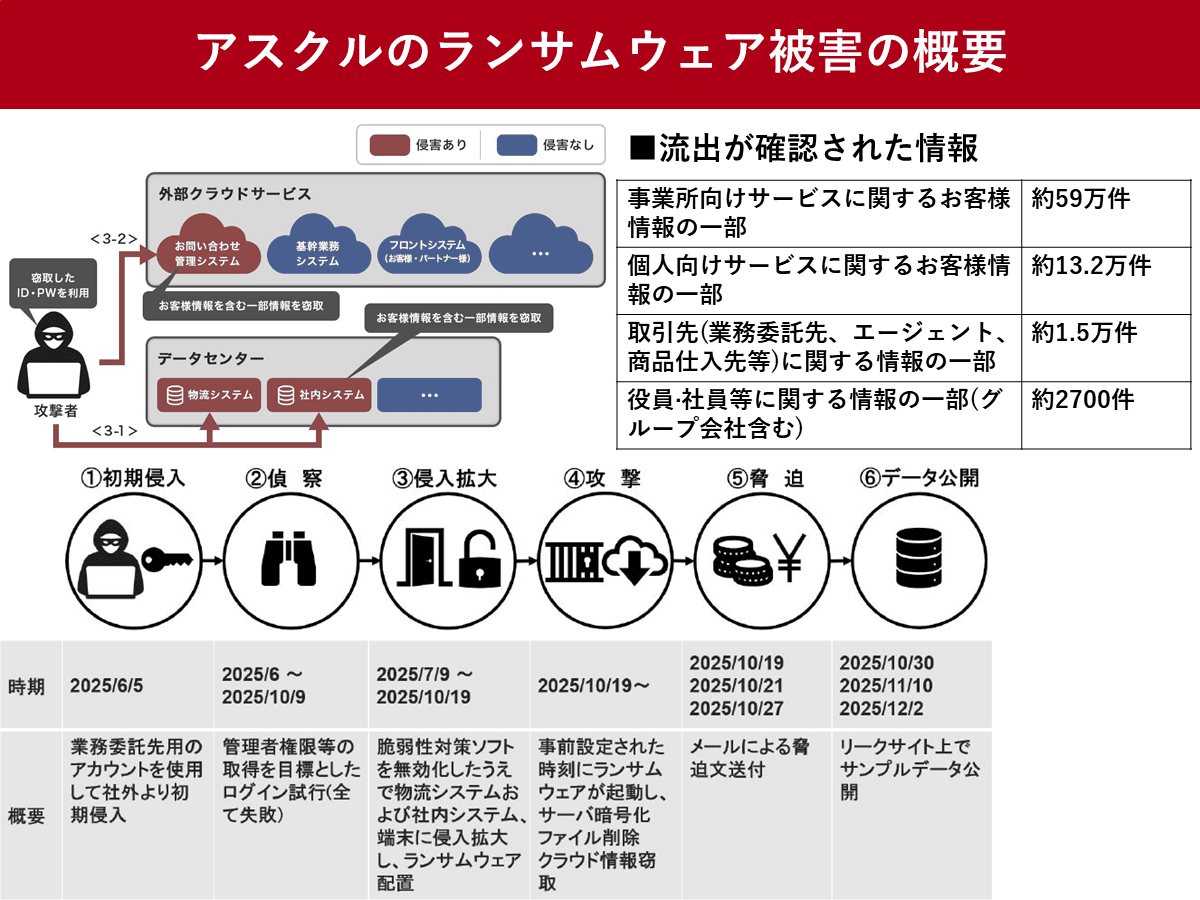

### アスクルへの攻撃は他社にも波及した

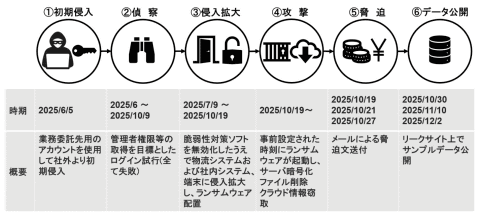

アスクルへのサイバー攻撃は日本の物流インフラを揺るがす甚大な被害をもたらした。同社は全国に翌日配送が可能な物流網に強みがある。これが物流インフラに多大な影響を与える下地になった。

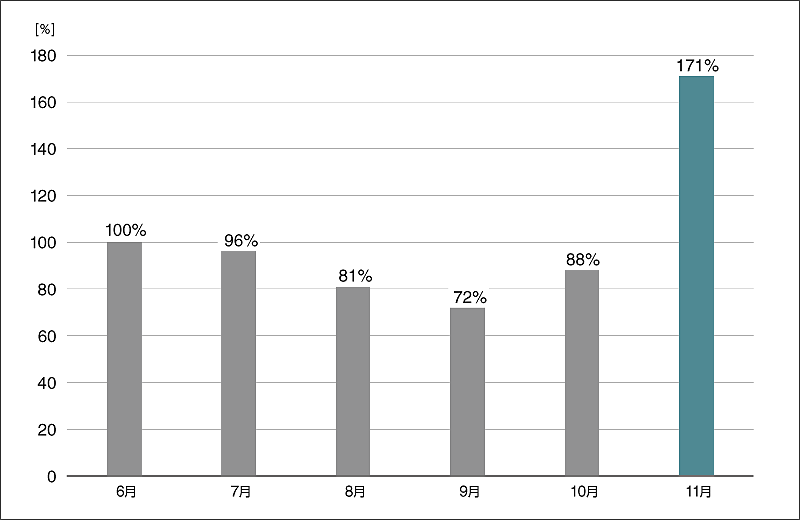

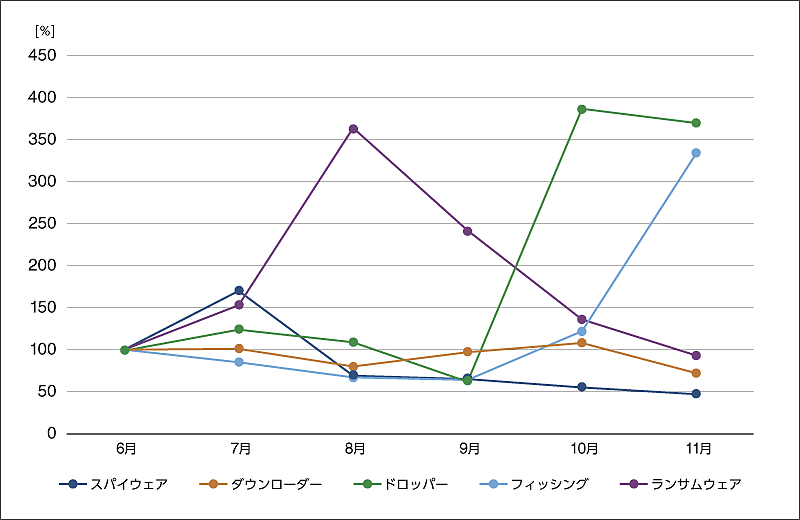

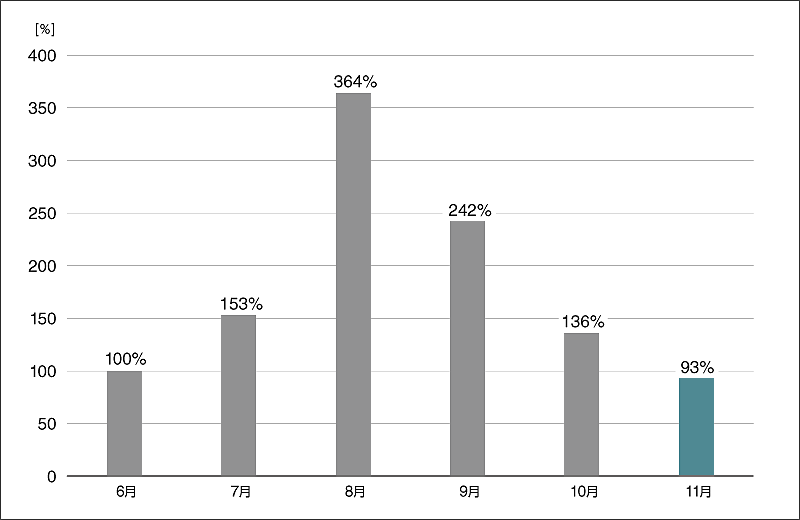

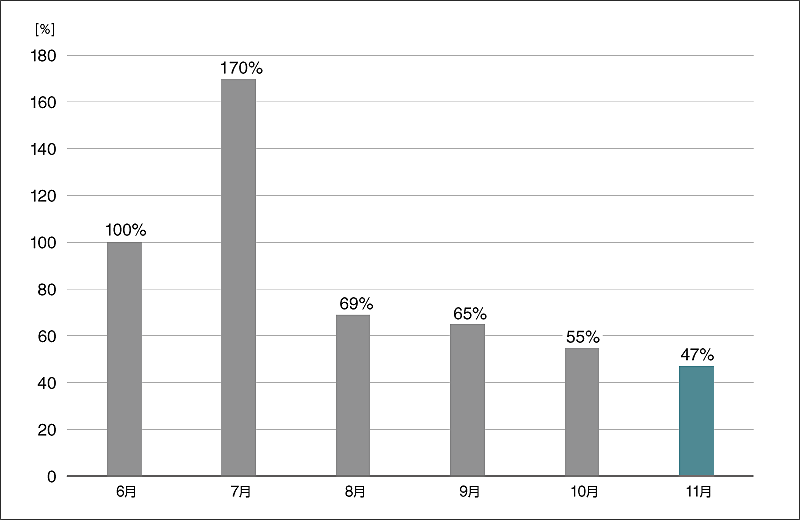

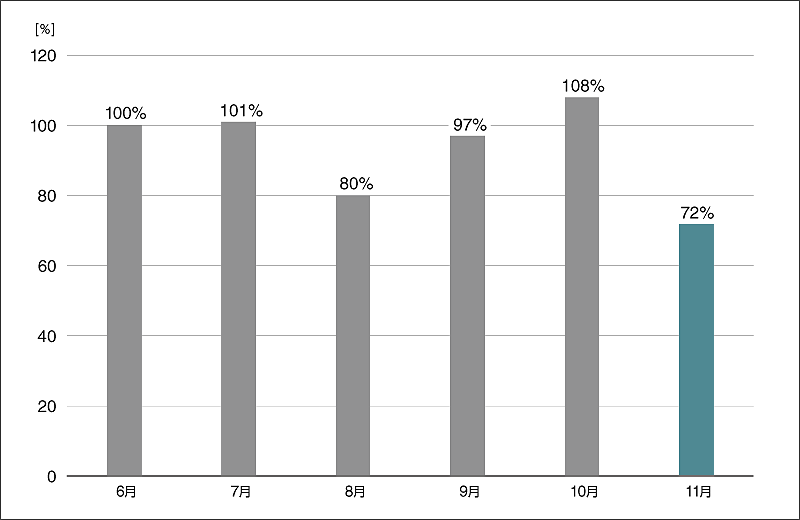

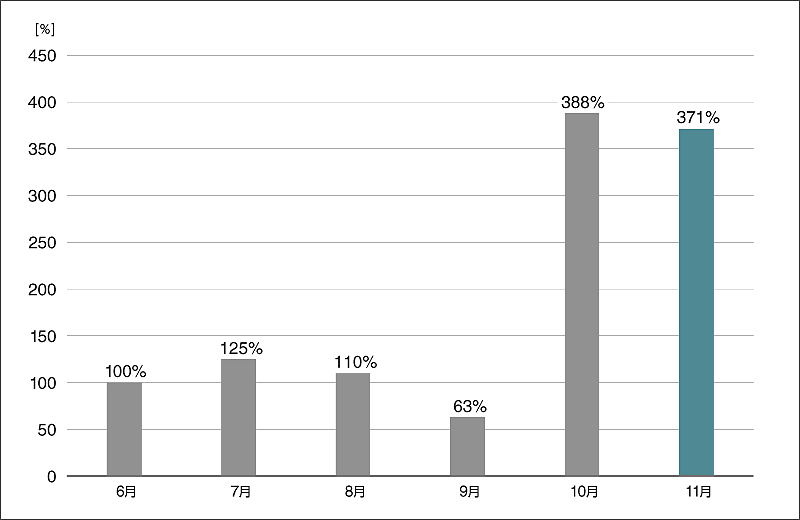

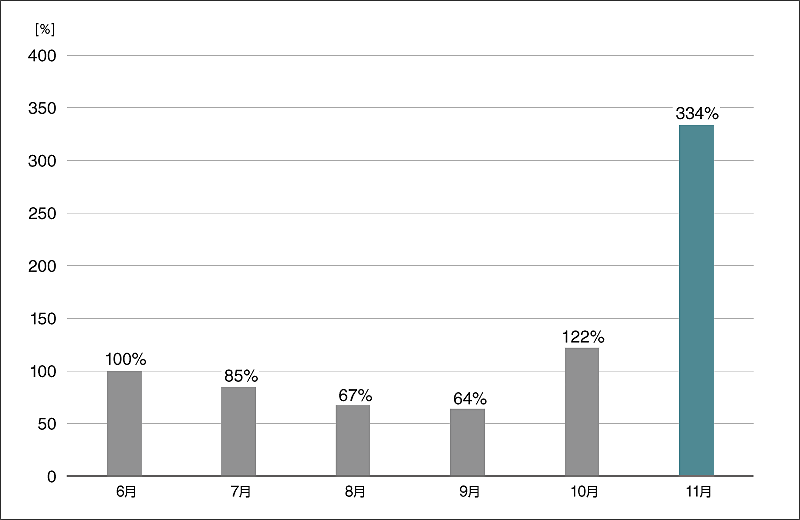

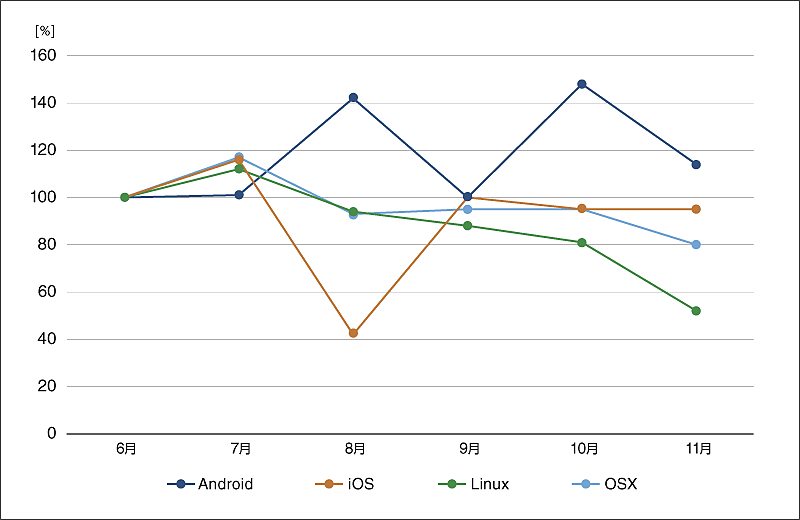

ランサムウェア攻撃が起きたことが分かったのは2025年10月19日だ。2025年12月時点でも完全な復旧には至っていない。このため2025年11月度の売上高は、法人向けサービスで前年同月比95%減という大打撃を受けた。加えて合計で約73万9000件の情報漏えいが確認されている。漏えい内容は顧客からの問い合わせ内容が中心だ。同社への攻撃の影響が大きくなったのは他社の物流を受託していたからだ。無印良品やロフト、そごう、西武百貨店、ネスレ日本などに影響が波及した。他社のオンライン注文や出荷の遅延や停止を招いた。

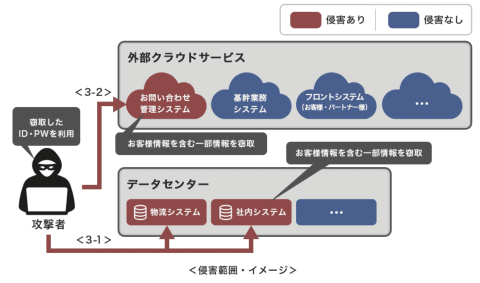

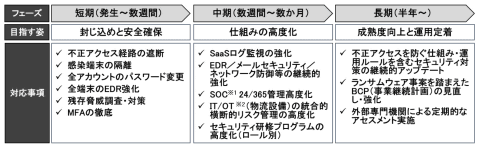

アスクルへの攻撃は、業務委託先の管理アカウント奪取から始まった。多要素認証が導入されていなかった業務委託先の管理者アカウントが突破口となった。IDとパスワードが何らかの形で漏えい、悪用されたことが侵入の原因だと推定されている。その後ランサムウェア攻撃が始まった。単一のマルウェアではなく、検知を逃れるために複数種類が組み合わされて使用された。侵入後、攻撃者はネットワーク内を横移動して、より高い権限を奪取した。その後、管理者権限を悪用して同社で導入されていたEDRなどのセキュリティソフトを強制的に停止させた。システム復旧を困難にするために、ネットワーク接続されていたバックアップデータも削除・暗号化された。データを暗号化するだけでなく、情報を盗み出して公開すると脅す二重脅迫が実行されて攻撃グループが犯行声明を出している。

つまりアスクルへの攻撃は今回取り上げたさまざまな事例の中でも特に悪質だったことになる。この攻撃から分かることは、多要素認証を導入するときに例外を設けてはいけないということだ。EDRの抜け漏れも怖い。バックアップを取る場合にイミュータブル(不変)でなければならないということだ。攻撃者が削除できない隔離された環境や、書き換え不能な形式でバックアップを保存する必要がある。加えて特権IDの管理を強化して使用を厳格に制限し、常用させない運用が求められる。

### 駿河屋のECサイトが改ざんされた

小売業を狙う特徴的な攻撃手法はECサイトの改ざんだ。偽のECサイトを立ち上げ、購入者が自分の情報を入力することを狙う*

IPAが2025年6月に公開した [「情報セキュリティ10大脅威2025個人編」](https://www.ipa.go.jp/security/10threats/eid2eo0000005231-att/kaisetsu_2025_kojin.pdf) でも「ウェブスキミング ECサイト(ショッピングサイト)の脆弱性を悪用し正規Webサイトの決済画面を改ざんする。利用者が改ざんされた決済画面にクレジットカード情報を入力してしまうと攻撃者にその情報を詐取される」と解説している。

この手法で被害を受けたのが全国で140店舗以上を展開し、中古品の買い取り、販売に強みがある駿河屋だ。

同社は2025年7月23日に侵害を検知後、同年8月4日に決済ページの改ざんが発覚、同日中に決済システムを修正した。2万9932人分の個人情報と3万431件のクレジットカード情報が漏えいした可能性がある。約4カ月にわたってカード決済機能が停止したため、売上が減少し、社会的信用が低下した。

攻撃の手法はJavaScript改ざんによるWebスキミングだ。同社の監視ツールには脆弱性があった。社外からサーバを管理・監視するための監視ツールに残っていた欠陥を突かれた。この監視ツール経由でWebサーバに侵入されて、決済画面のプログラムが書き換えられて、購入者のクレジットカード情報などの入力データが外部に自動送信される設定になっていた。

この攻撃では検知から対策完了まで数週間のタイムラグがあり、その間も情報が盗まれ続けた。対策としてはこのような監視ツールを含む管理用ソフトウェアを最新の状態に保つこと、Webサイト向けのファイル改ざん検知システムを導入すること、WAF(Webアプリケーションファイアウォール)を導入することだ。

### スーパー全店舗が臨時休業に

ECサイトとは無関係に、小売店が狙われた事例もある。大分県内で23店舗を構える中規模スーパーのトキハインダストリーだ。

2025年3月31日にランサムウェア攻撃が発覚し、全店舗が臨時休業に追い込まれた。幸いにも2025年4月1日には営業を再開できた。

この攻撃では同社グループ共通のサーバの脆弱性を悪用されたか、または認証情報を窃取されたことでサイバー攻撃を招いた。店舗のレジと連携するシステムがダウンしてしまい、決済システムが動かず店舗の営業ができなくなった。

この攻撃から分かることは、バックアップのオフライン保管(加えてイミュータブルバックアップを導入すること)が欠かせないこと、店舗ネットワークと基幹ネットワークを論理的に分離すること、BCP(事業継続計画)にランサムウェア攻撃を含めることだ。

## アサヒビールが店頭から消えた

食料品業界の事例では、アサヒへのサイバー攻撃が2025年では最大だ。国内の飲料・食品インフラに極めて大きな影響を及ぼした。アサヒスーパードライなどの出荷が止まり、店頭在庫がなくなって「アサヒの××の入荷は未定です」という張り紙があちこちで目立ったほどだ。完全な正常化は2026年2月を予定している。

2025年9月29日ごろ、まず同社でシステム障害が発生した。調査する中でファイルが暗号化されていることを確認したため、同日に被害拡大防止のためネットワークを遮断した。なお、攻撃者は侵入直後に暗号化を実行せずに約10日間潜伏していたことも分かっている。

攻撃された原因はグループ拠点のネットワーク機器の脆弱性にあった。攻撃者はここからグループのデータセンターのネットワークへ入り込み、脆弱な認証情報を悪用して管理者権限を奪取したと分析されている。その後、認証サーバからランサムウェアを配信して、稼働中の複数のサーバとPCを一斉に暗号化した。これによって受注や出荷、在庫管理、メール、コールセンターなどの業務が全面的に停止した。国内の主要なビール工場・飲料工場での生産・出荷システムも停止した。

この他、約150万件の個人情報が流出した可能性があると発表された。

この事例から分かることは、ネットワーク機器の脆弱性管理が重要だということだ。本社だけでなく、拠点の機器を含めて計画的な脆弱性管理とパッチ適用が必要であり、サポートが終了した機器を使い続けないことも必要だ。多要素認証の全面導入も必要だ。それも操作の各段階で有効にしておく必要がある。ネットワークのセグメンテーションも有効だ。

## 止まない医療機関への攻撃 7割がCISO設置も被害止まらず

厚生労働省が全国の医療機関8117施設を調査*した結果によれば、医療機関のセキュリティ意識は高い。CISOを設置している病院は有効回答のうち、73%に達している。JAHIS(保健医療福祉情報システム工業会)とJIRA(日本画像医療システム工業会)が策定したドキュメント「MDS」「SDS」に基づいてベンダーのセキュリティを評価していた率も85%と高い。ただし、電子カルテシステムのバックアップも進んでいる。

* [「病院における医療情報システムのサイバーセキュリティ調査」](https://www.mhlw.go.jp/content/10808000/001522779.pdf) 、5842施設から回答があった。

それでも、2025年に複数の医療機関がサイバー攻撃を受けた。

### 徳島大学病院が狙われた

徳島大学病院は2025年10月19日ごろに外部からの不正アクセスを受けたことを確認し、同年12月22日に公表した。

患者1万6945名と職員約2000人の個人情報が漏えいした可能性がある。氏名だけでなく、医療検査結果や看護キャリア支援システムのデータも含まれていた。

攻撃対象になったのは管理サーバの脆弱性か、または認証情報の不正利用だ。外部から業務システムにアクセスされて、内部データを閲覧された。

この事例から分かることは、インターネット公開資産の管理(ASM)を導入、強化しなければならないことと、特権IDの管理の厳格化だ。最後のとりでとして異常なデータエクスポートの監視も必要だ。

### 宇都宮では30万人分の個人情報が漏えいか

2025年2月10日、栃木県の宇都宮セントラルクリニックがランサムウェア攻撃を受けたことが発覚した。同2月18日に情報漏えいの可能性を公表、2025年5月14日には通常業務を再開できた。

最大約30万件の個人情報漏えい(氏名、生年月日、診療情報など)があった他、ITシステムの停止によって、診察や健康診断業務が大幅に制限された。

ランサムウェアはVPN機器か、外部接続アカウントの脆弱性を狙ったと考えられている。侵入された後、院内ネットワーク全体に拡大して、診療・検査系サーバが暗号化された。電子カルテを含むシステムが広範囲に停止した他、二次被害として連携する健康保険組合へも影響が波及してしまった。

この事例から分かることは、外部接続点に多要素認証を導入すること、不審な挙動を検知するためにEDRを導入すること、ネットワークのセグメンテーションが必要だということだ。

### 広島市では私用PCが原因の被害も

職員の私用PC(BYOD)が原因になった不正アクセスの事例もある。2025年2月に公表された広島市立北部医療センター安佐市民病院の事例だ。

このPCは院内ネットワークに接続されていた。ところがリモートアクセスツールが不明な人物によって仕込まれており、その結果、患者の情報約5000件が漏えいした可能性がある。なお、事件自体は2024年10月9日に発覚していた。

この事例から分かることは、私物デバイスの持ち込み制限を厳格化しなければならないこと、EDRなどを用いたエンドポイントの可視化が必要なことだ。USBポートの無効化も役立つだろう。

以上、12の国内事例から、発生したサイバー攻撃の詳細と、防ぐための方法を紹介した。

複数の事例を横串にして考える際には、米国国立標準技術研究所(NIST)が公開した「サイバーセキュリティフレームワーク 2.0」(CSF)が役立つ。

**・** 統治 サイバーセキュリティを事業戦略に統合

**・** 識別 資産とリスクの把握、優先順位の決定

**・** 防御 アクセス制御、データ保護、教育

**・** 検知 異常の継続的監視

**・** 対応 インシデント処理とコミュニケーション

**・** 復旧 復旧計画と改善活動

アスクルの事例では特定、防御、検知に課題があり、アサヒでは特定、防御だった。

ソリューションとしては脆弱性対応や多要素認証、特権ID管理、EDR、ネットワーク分離、イミュータブルバックアップの導入があてはまる。2026年に自社が多大な影響を受けないためにも、自社の弱点を把握して強化しなければならない。

1. [キーマンズネット](https://kn.itmedia.co.jp/)

2. [セキュリティ](https://kn.itmedia.co.jp/kn/subtop/security/)

3. [サイバー攻撃の対策](https://kn.itmedia.co.jp/kn/subtop/securitymeasures/)

1. [キーマンズネット](https://kn.itmedia.co.jp/)

2. [エンドポイントセキュリティ](https://kn.itmedia.co.jp/endsec/)

3. [その他エンドポイントセキュリティ関連](https://kn.itmedia.co.jp/endsec/otheres/)

4. [特集記事一覧](https://kn.itmedia.co.jp/kn/subtop/otheres/news/)

[会員登録(無料)](https://id.itmedia.co.jp/isentry/contents?sc=11382b8de6b4b042f25bf021335d31c09f2f23ae80ca4dafc63214691dfb3dae&lc=0fe39b99b379952df916ed88c169ec63757291bf0c3db2881a4e0e9bf84b1463&cr=78f171ac4581802043ce976faa01a182981ae7cf078052f2977ecddbec7839a7)

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

Special PR

---

# 2025年度 年末年始における情報セキュリティに関する注意喚起 情報セキュリティ

---

publish: true

personal_category: false

title: "2025年度 年末年始における情報セキュリティに関する注意喚起 | 情報セキュリティ"

source: "https://www.ipa.go.jp/security/anshin/heads-up/alert20251216.html"

site: "IPA 独立行政法人 情報処理推進機構"

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2025-12-17

description: "情報処理推進機構(IPA)の「2025年度 年末年始における情報セキュリティに関する注意喚起」に関する情報です。"

tags:

- "clippings"

- "NewsClip"

description_AI: "独立行政法人情報処理推進機構 (IPA) セキュリティセンターは、2025年度の年末年始に向けて、情報セキュリティに関する注意喚起を公開しました。長期休暇中はシステム管理者の不在などによりセキュリティインシデントへの対応が遅れがちであり、甚大な被害につながる可能性があるため、個人、企業・組織の利用者、および管理者それぞれに対し、具体的な対策を講じるよう促しています。特に企業や組織に対しては、ネットワーク貫通型攻撃やOperational Relay Box(ORB)化、IoTボットネットを利用したDDoS攻撃が相次いでいることから、ASM(Attack Surface Management)の導入や、インターネットに接続された機器・装置類の確認、脆弱性対策、設定確認、ログ監視といったサイバーセキュリティ対策に加え、BCP/BCMを通じた危機管理体制の重要性を強調しています。また、DDoS攻撃への対策としてNISCの注意喚起を、IoT機器把握のためにSHODAN等のサービス利用を推奨しています。不審メールやサポート詐欺など、引き続き確認されている脅威への注意も呼びかけ、家族を含めた攻撃手口と対策の確認を推奨。不審な兆候を認知した場合は、IPAの企業組織向けサイバーセキュリティ相談窓口、情報セキュリティ安心相談窓口、またはコンピュータウイルス・不正アクセスに関する届出窓口への情報提供を求めています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2025年度 年末年始における情報セキュリティに関する注意喚起 | 情報セキュリティ](https://www.ipa.go.jp/security/anshin/heads-up/alert20251216.html)【IPA】(2025年12月16日)

---

> [!NOTE] この記事の要約(箇条書き)

- **公開日**: 2025年12月16日、独立行政法人情報処理推進機構 セキュリティセンターより。

- **目的**: 2025年度年末年始の長期休暇に向けた情報セキュリティに関する注意喚起。

- **リスク**: 長期休暇中はシステム管理者不在等によりインシデント対応が遅延し、被害が拡大する可能性。

- **対策対象者**: 個人利用者、企業・組織の利用者、企業・組織の管理者向けにそれぞれ取るべき対策を案内。

- **主要な対策資料**: 「長期休暇における情報セキュリティ対策」と「日常における情報セキュリティ対策」を提供。

- **企業・組織への追加警告**: ネットワーク貫通型攻撃やOperational Relay Box(ORB)化、IoTボットネットによるDDoS攻撃への対策を強化するよう推奨。

- **参照資料**: 経済産業省の「ASM(Attack Surface Management)導入ガイダンス」、NISCの「DDoS攻撃への対策」、IPAのテクニカルウォッチなどを提示。

- **その他の脅威**: 不審メールやサポート詐欺への注意喚起も継続。

- **協力要請**: 不審な兆候を認知した際は、企業組織向け相談窓口やコンピュータウイルス・不正アクセスに関する届出窓口への情報提供を依頼。

- **相談窓口**: 企業組織向けサイバーセキュリティ相談窓口、情報セキュリティ安心相談窓口(個人向け)、コンピュータウイルス・不正アクセスに関する届出窓口が明記。

> [!NOTE] 要約おわり

---

情報セキュリティ

## 2025年度 年末年始における情報セキュリティに関する注意喚起

公開日:2025年12月16日

独立行政法人情報処理推進機構

セキュリティセンター

多くの人が年末年始の長期休暇を取得する時期を迎えるにあたり、IPAが公開している長期休暇における情報セキュリティ対策をご案内します。

長期休暇の時期は、システム管理者が長期間不在になる等、いつもとは違う状況になりがちです。このような状況でセキュリティインシデントが発生した場合は、対応に遅れが生じたり、想定していなかった事象へと発展したりすることにより、思わぬ被害が発生し、長期休暇後の業務継続に影響が及ぶ可能性があります。

このような事態とならないよう、(1)個人の利用者、(2)企業や組織の利用者、(3)企業や組織の管理者、それぞれの対象者に対して取るべき対策をまとめています。また、長期休暇に限らず、日常的に行うべき情報セキュリティ対策も公開しています。

- [長期休暇における情報セキュリティ対策](https://www.ipa.go.jp/security/anshin/measures/vacation.html)

- [日常における情報セキュリティ対策](https://www.ipa.go.jp/security/anshin/measures/everyday.html)

注釈:上記リンク先において、対象者毎に参照すべき範囲は以下のとおりです。

1. [個人の利用者:個人向けの対策(3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#kojin)

2. [企業や組織の利用者:個人及び企業・組織のシステム利用者向けの対策(2-2. / 3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#riyousha)

3. [企業や組織の管理者:個人、企業・組織のシステム利用者及び管理者向けの対策(2-1. / 2-2. / 3.)](https://www.ipa.go.jp/security/anshin/measures/vacation.html#kanrisha)

【企業や組織の方々へ】

インターネットに接続された機器・装置類の脆弱性・設定不備等を悪用するネットワーク貫通型攻撃が相次いでいます。

IPAでは、ネットワーク貫通型攻撃や、それにより不正な通信の中継点とされてしまうOperational Relay Box(ORB)化に関する注意喚起を行っています。

攻撃を受けた場合、保有情報の漏えいや改ざん、ランサムウェアへの感染に加え、ORB化により、意図せずに他組織等への攻撃に加担することに繋がります。そうした事態を未然に防ぐためにも、システム構成やインターネット接点など構成把握、脆弱性対策、設定等の確認、日頃のログ監視といったサイバーセキュリティ対策に加え、BCP(事業継続計画)・BCM(事業継続マネジメント)を通じたサイバー以外も含めた危機管理体制が重要となります。

また、ネットワーク貫通型攻撃の標的となり得る機器・装置類を把握・管理するための指針として、2023年5月に経済産業省より「ASM(Attack Surface Management)導入ガイダンス」が公開されています。

以下のページも参考に、今一度、自組織のインターネットに接続された機器・装置類の確認を推奨します。

- [2023年5月29日(経済産業省):「ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~」を取りまとめました(経済産業省) 別ウィンドウで開く](https://www.meti.go.jp/press/2023/05/20230529001/20230529001.html)

- [2025年10月31日(IPA):VPN機器等に対するORB(Operational Relay Box)化を伴うネットワーク貫通型攻撃のおそれについて](https://www.ipa.go.jp/security/security-alert/2025/alert20251031_vpn.html)

- [2025年10月31日(IPA):家庭用ルータ・IoTルータ等、ネットワーク境界のORB(Operational Relay Box)化のおそれについて](https://www.ipa.go.jp/security/security-alert/2025/alert20251031_router.html)

2024年末から2025年始には、国内企業等に対し、侵害されたIoT機器からなるIoTボットネット等を利用したとみられるDDoS攻撃が発生しました。

NISC(内閣サイバーセキュリティセンター現:国家サイバー統括室(NCO))が公表している以下の注意喚起も参照し、DDoS攻撃への対策もご検討ください。

- [DDoS 攻撃への対策について(注意喚起)(内閣サイバーセキュリティセンター) 別ウィンドウで開く](https://www.cyber.go.jp/pdf/news/press/20250204_ddos.pdf)

自組織のIoT機器等を把握する際には、必要に応じてIPAが2016年に公表した以下の文書も参照し、SHODAN等のサービスの利用もご検討ください(記載されているサービスの仕様等が現状のものと異なる場合がありますのでご注意ください)。

- [IPAテクニカルウォッチ「増加するインターネット接続機器の不適切な情報公開とその対策」 別ウィンドウで開く](https://warp.da.ndl.go.jp/info:ndljp/pid/12446699/www.ipa.go.jp/files/000052712.pdf)

- (国立国会図書館(WARP)へ遷移します)

以上のような攻撃のほか、不審メールやサポート詐欺等の被害も引き続き確認されています。

IPAの公表している以下の情報も参考に、この機会にご家族も含めて、攻撃の手口や対策について確認することを推奨します。

- [偽セキュリティ警告(サポート詐欺)画面の閉じ方体験サイト(注釈:Windowsパソコンのみ対応)](https://www.ipa.go.jp/security/anshin/measures/fakealert.html)

- [手口検証動画シリーズ](https://www.ipa.go.jp/security/anshin/measures/verificationmov.html)

各企業・組織において不審なメールの受信や機器・装置類への不正なアクセスを含め、不自然な兆候を認知した場合には、下記のコンピュータウイルス・不正アクセスに関する届出や企業組織向けサイバーセキュリティ相談窓口宛てに情報提供いただき、「サイバー状況把握」への協力をお願いします。

認知した内容に応じて、ウイルス検知名、不審ファイル、不審メール、各種セキュリティ機器のログ等、攻撃やその兆候を把握するための情報の提供をお願いします(様式不問)。

## お問い合わせ先

### 企業組織からのご相談

企業組織向けサイバーセキュリティ相談窓口

- E-mail

- URL

[企業組織向けサイバーセキュリティ相談窓口](https://www.ipa.go.jp/security/support/soudan.html)

### 個人からのご相談

情報セキュリティ安心相談窓口

- E-mail

- URL

[情報セキュリティ安心相談窓口](https://www.ipa.go.jp/security/anshin/about.html)

### 被害情報の届出先

コンピュータウイルス・不正アクセスに関する届出窓口

- URL

[コンピュータウイルス・不正アクセスに関する届出窓口](https://www.ipa.go.jp/security/todokede/crack-virus/about.html)

## 更新履歴

- 掲載

---

# 2026年はAI投資が実を結ぶか--専門家が指摘する突破口

---

publish: true

personal_category: false

title: "2026年はAI投資が実を結ぶか--専門家が指摘する突破口"

source: "https://japan.zdnet.com/article/35241643/"

site: "ZDNET JAPAN"

author:

- "[[ZDNET Japan]]"

published: 2025-12-15

created: 2025-12-15

description: "AIへの巨額投資にもかかわらず、その投資対効果は未だ十分に発現していない。しかし、専門家らは2026年にはAIエージェントの活用や戦略的導入の進展により、長年の価値のギャップが埋まり、競争優位性の源泉が「導入」から「活用」へと変化すると予測している。"

tags:

- "clippings"

- "NewsClip"

description_AI: "AIへの企業投資は加速しているものの、そのROIは現状で十分に発現していません。しかし、専門家は2026年にはこの状況が変わり、AIの価値がより明確になると予測しています。この変化の核心は、技術自体の進化よりも、ビジネスリーダーによるAI導入のアプローチ、特にAIエージェントの活用にあります。AIエージェントの導入は社内業務の最適化に加え、エージェント型コマースといった消費者向けサービスにも応用が期待されます。一方で、DeloitteやGartnerの調査では、AIエージェントの実用化にはコスト、ビジネス価値の不明確さ、リスク管理の不十分さなど、まだ多くの課題があることが示されています。成功のためには、従業員へのAIリテラシー研修が不可欠であり、適切な教育がAI活用の自信と効果を高めると指摘されています。AIエージェントはまだ発展途上ですが、より厳密な管理と運用アプローチによって、企業変革の真の推進力となるでしょう。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2026年はAI投資が実を結ぶか--専門家が指摘する突破口](https://japan.zdnet.com/article/35241643/)【ZDNET JAPAN】(2025年12月15日)

---

> [!NOTE] この記事の要約(箇条書き)

- AI投資は増加しているものの、現在ROIは十分に発現していない。ただし、2026年にはこの状況が変化すると専門家は予測している。

- AIの価値ギャップを埋める鍵は、技術進化よりもビジネスリーダーのAI導入アプローチにあるとされている。

- AIエージェントの導入が業務最適化の鍵だが、DeloitteやGartnerの調査によると、まだ多くの企業が本番環境での展開に課題を抱えている。

- AIエージェントは社内業務だけでなく、エージェント型コマースを通じて消費者の日常的なタスク遂行も向上させる可能性を秘めている。

- AI実装成功のためには、従業員へのAIリテラシー研修が不可欠であり、現在のトレーニングへの投資不足が指摘されている。

- 2026年にはAIエージェントはまだ不完全ではあるが、より厳密な焦点と再現性のある手順により、真の企業変革を推進すると期待されている。

> [!NOTE] 要約おわり

---

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241643%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241643%2F&hashtags=ZDNET)

- - 印刷する

- - メールで送る

- テキスト

- HTML

- 電子書籍

- PDF

- - ダウンロード

- テキスト

- 電子書籍

- PDF

- - クリップした記事をMyページから読むことができます

2022年末の「ChatGPT」登場以降、AIブームは加速している。企業はこの技術への投資を増やし続けているが、投資対効果(ROI)は十分に発現していないのが現状だ。ただし、専門家はこの状況が新年には変わる可能性があると指摘している。

よりスマートで低コスト、マルチモーダル対応、推論能力に優れ、さらに自律的なAIモデルなどの開発が進み、業務の劇的な最適化が期待されている。こうした潜在能力を背景に、ビジネスリーダーは関連費用に多額の資金を投じてきた。スタンフォード大学のデータによると、世界の企業によるAI投資は2024年に2523億ドルに達し、米国の民間AI投資も1091億ドルを記録した。これらの数字は今後も増加すると見られる。

しかし、2025年を振り返ると、AIによる業務最適化の潜在能力は、全体としてまだ十分に実現されていない。特に注目されたのが、マサチューセッツ工科大学(MIT)の研究だ。この調査では、生成AIへの支出からROIを得られていない企業が95%に上り、数百万ドル規模の価値を引き出せているAI統合パイロットプロジェクトはわずか5%にとどまることが判明した。リターンの基準が狭く定義されていることがこの高い割合の一因ではあるものの、より広範な傾向を示している。

PwCの米国最高AI責任者であるDan Priest氏は「これまでのところ、一部のリーダー企業はAIを膨大な価値、すなわち新たな収益源、新しいビジネスモデル、そして評価額のプレミアムへと転換している一方で、その他ほとんどの企業は『立派ではあるが控えめな』リターンで落ち着いている」と述べた。

Priest氏は、それでも新年にはAIの価値のギャップが埋まり始めると考えていると付け加える。この見解は米ZDNETが取材したほぼ全ての専門家に共通している。

## ROIの変化

Priest氏は、今後のAI利用拡大の主な要因として、最高経営責任者(CEO)をはじめとするビジネスリーダーが、AIによって「ビジネスの経済性を再構築できる」分野を特定し、そこに集中的に取り組むことで、AIプロジェクトの精度を高める必要があると指摘した。

Deloitteのバイスチェアで米国のテクノロジー・メディア・通信(TMT)業界担当リーダーであるChina Widener氏もこの見解に同調し、2026年は「パイロット段階で滞留していた多額のAI投資」が、企業に意味のある変化をもたらす段階へ移行すると述べた。

さらにWidener氏は「2026年には、競争優位性は単にAIを導入することから生まれるのではなく、それをオーケストレーションすること、つまりイノベーションを継続的なROIと新しい形態のビジネス価値へ転換することから生まれるだろう」と語った。

## 進化よりも「活用」

これらの予測において注目すべきは、専門家が強調する変化の核心が技術そのものの進化ではなく、ビジネスリーダーによるAI導入のアプローチにある点だ。では、それはどのように実現されるのか。企業が考慮すべき重要な要素は幾つかあり、その出発点となるのがAIエージェントの導入である。

Widener氏は、AIのエージェント機能を受け入れることで、ビジネスリーダーはチームの運営方法、業務遂行の手法、さらには成長を生み出す仕組みを根本的に再考できると示唆している。

理論上、企業にとってAIエージェントの価値は明快だ。これらのAIアシスタントは、人間が実行できるタスクを休憩などの制約なしに遂行でき、さらに相互に協力して効率的に業務を進めることが可能である。しかし、現実にはその実現には一定の難易度が伴う。

## AIエージェント

2025年は「AIエージェントの年」と喧伝(けんでん)された。しかし、先ごろ発表されたDeloitteの「Tech Trends」レポートによると、この技術は期待と約束にもかかわらず、ブレークスルーには至らなかった。

特に、米国のテックリーダー500人を対象としたDeloitteの「2025 Emerging Technology Trends」調査では、調査対象企業の30%がエージェントの導入を検討しており、38%がソリューションを試験運用中であることが判明した。一方、展開準備が整っているソリューションを持つ企業はわずか14%にとどまり、これらのシステムを本番環境で積極的に使用している企業はさらに少なく、11%に過ぎない。

Gartnerも同様のデータを示しており、コスト増、不明確なビジネス価値、不十分なリスク管理といった要因により、2027年末までにエージェント型AIプロジェクトの40%以上が中止されると予測している。それでも、GartnerのアナリストであるArun Chandrasekaran氏は、2026年を「AIエージェント実用化の年」と呼んでいる。

Chandrasekaran氏は「AIエージェントはパイロットプロジェクトとして一般化しつつあるが、ほとんどの企業は本番環境への移行に苦労している」と指摘する。さらに「エージェントのライフサイクルを管理するための堅牢な制御プレーンの確保、エージェントを保護・レッドチーム評価・検証・監視するためのガバナンスの確立、そしてステートフルなマルチエージェントシステムの構築は、2026年に業界が改善すべき主要な目標となる」と述べた。

Gartnerはまた、AIエージェントが企業にもたらす価値について強気の見方を示している。2024年にはほぼゼロだったが、2028年までに日常的な業務上の意思決定の少なくとも15%がエージェント型AIによって自律的に行われるようになると予測している。

[PAGE 2](https://japan.zdnet.com/article/35241643/p/2/)

## エージェント型コマース

AIエージェントは、社内業務の最適化にとどまらず、人々の日常的なタスク遂行方法を向上させる可能性を秘めている。その中でも、最も注目されているテーマの一つが「コマース向けAI」である。

基本的なユースケースでは、AIエージェントはユーザーが必要な製品を選び、カートに追加する作業を支援する。理想的な状態では、AIエージェントがユーザーに代わって取引を完了できるようになり、特定の価格帯で商品を購入する場合や、旅行予約のような煩雑なタスクを回避する際に役立つ可能性がある。

Mastercardの最高イノベーション責任者であるKen Moore氏によれば、このような高度なユースケースは2026年に現実化する可能性があるという。

Moor氏は「2026年には、AI駆動型の自律性と信頼性の進化という2つの強力な力が収束し、エージェント型コマースは初期採用から本格的な拡大へ移行するだろう」と述べた。さらに「消費者は手動の操作者から戦略的なオーケストレーターへと役割を変え、補充や旅行予約といった日常的な意思決定をAIに委任するようになる」と語った。

## 教育とスキルアップ

エージェントを超えて、企業がAI実装を成功させるためのカギとなるのは、適切な教育である。Forresterは、2026年までに大企業の30%がAI採用を促進し、リスクを軽減するためにAIリテラシー研修を義務化すると予測している。

これは、これまでの傾向からの大きな転換を意味する。Deloitteの調査によると、AI関連支出のうち企業文化の変革やトレーニング、学習に充てられている割合はわずか7%に過ぎない。また、2025年10月にWhartonが実施した調査でも、トレーニングへの投資は前年比で8ポイント減少しており、軟化傾向が示されている。

こうした採用不足は、AI実装の障害となっている。Forresterのデータでは、AI意思決定者の21%が従業員の経験と準備不足を採用の障壁として挙げている。ForresterのシニアアナリストであるKim Herrington氏は、不適切に訓練された従業員はリスクを生む土壌になると警告する。

Herrington氏は「AIはデータに基づいて動作し、従業員は毎日、しばしば意識せずにそのデータを形成している」と指摘する。さらに「低いリテラシーと活用能力は、質の低いインプットや行動につながり、それが連鎖的に誤った意思決定や不適切に訓練されたAIモデル、誤情報へのアクセス拡大を引き起こす可能性がある」と述べた。

同氏は、義務的な研修はAI出力が誤りを犯す可能性や、それを最も有効に活用する方法を従業員に再認識させるのに役立ち、結果としてツール使用への自信を高めることにつながると語った。

## タイムライン

2026年のAI実現に関する多くの予測はAIエージェントに依存しているように見えるが、変化は一夜にして起こるわけでも、シームレスに進むわけでもないため、期待値には慎重な見方が必要だ。

Priest氏は「エージェントはまだ不完全だろう。そして、それで問題ない」と述べる。さらに「2026年の違いは、より多くの企業が実際のベンチマーク、明確なガードレール、再現性のある手順書を持つようになることだ。エージェントの展開先にトップダウンでより厳密に焦点を当てることと相まって、それこそがエージェント型AIを単なる実験から真の企業変革へと変えるものとなるだろう」と締めくくった。

[ 提供:Yana Iskayeva/Getty Images](https://japan.zdnet.com/image/l/storage/35241643/storage/2025/12/15/0fa8e49fb399431cd238e8dc630de75c/gettyimages-1812268367.jpg)

※クリックすると拡大画像が見られます

この記事は海外Ziff Davis発の [記事](https://www.zdnet.com/article/ai-2026-predictions/) を4Xが日本向けに編集したものです。

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241643%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241643%2F&hashtags=ZDNET)

ZDNET Japanは、CIOとITマネージャーを対象に、ビジネス課題の解決とITを活用した新たな価値創造を支援します。

ITビジネス全般については、 [CNET Japan](https://japan.cnet.com/) をご覧ください。

---

# Adobe Acrobat および Reader の脆弱性対策について(2025年12月) 情報セキュリティ

---

publish: false

personal_category: false

title: "Adobe Acrobat および Reader の脆弱性対策について(2025年12月) | 情報セキュリティ"

source: "https://www.ipa.go.jp/security/security-alert/2025/1210-adobereader.html"

site: "IPA 独立行政法人 情報処理推進機構"

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2025-12-12

description: "情報処理推進機構(IPA)の「Adobe Acrobat および Reader の脆弱性対策について(2025年12月)」に関する情報です。"

tags:

- "clippings"

- "NewsClip"

description_AI: "2025年12月10日にAdobe AcrobatおよびReaderのセキュリティ更新プログラムが公開されました。これらの脆弱性を悪用されると、アプリケーションの異常終了や攻撃者によるPCの制御といった重大な被害が発生する可能性があるため、早急なセキュリティ更新プログラムの適用が強く推奨されています。影響を受けるのは、Acrobat DC、Acrobat Reader DC、Acrobat 2024、Acrobat 2020、Acrobat Reader 2020の特定のバージョン(WindowsおよびmacOS)です。対策として、アドビ社が提供する最新版のソフトウェアに更新することが求められています。通常は自動でアップデートされますが、組織やIT管理者はアドビのセキュリティ情報を参照し、早期に更新を行うべきです。詳細な情報や手動更新の手順へのリンクも提供されており、IPAセキュリティセンターが問い合わせ先となっています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [Adobe Acrobat および Reader の脆弱性対策について(2025年12月) | 情報セキュリティ](https://www.ipa.go.jp/security/security-alert/2025/1210-adobereader.html)【IPA】(2025年12月10日)

---

> [!NOTE] この記事の要約(箇条書き)

- **概要**: 2025年12月10日(日本時間)にAdobe AcrobatおよびReaderのセキュリティ更新プログラムが公開されました。

- **危険性**: 脆弱性を悪用されると、アプリケーションの異常終了やPCの乗っ取りなどの被害が発生するおそれがあります。

- **対象製品とバージョン**:

- Acrobat DC (Continuous): 25.001.20982 およびそれ以前 (Windows/macOS)

- Acrobat Reader DC (Continuous): 25.001.20982 およびそれ以前 (Windows/macOS)

- Acrobat 2024 (Classic 2024): 24.001.30264 およびそれ以前 (Windows), 24.001.30273 およびそれ以前 (macOS)

- Acrobat 2020 (Classic 2020): 20.005.30793 およびそれ以前 (Windows), 20.005.30803 およびそれ以前 (macOS)

- Acrobat Reader 2020 (Classic 2020): 20.005.30793 およびそれ以前 (Windows), 20.005.30803 およびそれ以前 (macOS)

- **対策**: アドビ社から提供されている最新版のソフトウェアに早急に更新してください。通常は自動でアップデートされますが、手動での確認・インストール方法も提供されています。

- **参考情報**: Adobeのセキュリティ情報 (APSB25-119)、Acrobat Enterprise Release Notes、MyJVN バージョンチェッカ、icat for JSONサービスなどが挙げられています。

- **問い合わせ先**: IPAセキュリティセンター(

[email protected])。製品ベンダーからの情報に基づき、個別の環境に関する質問には回答できない旨が記載されています。

> [!NOTE] 要約おわり

---

情報セキュリティ

## Adobe Acrobat および Reader の脆弱性対策について(2025年12月)

公開日:2025年12月10日

最終更新日:2025年12月10日

1. 注釈:

追記すべき情報がある場合には、その都度このページを更新する予定です。

## 概要

2025年12月10日(日本時間)に Adobe Acrobat および Reader に関するセキュリティ更新プログラムが公表されています。

これらの脆弱性を悪用された場合、アプリケーションプログラムが異常終了する、攻撃者によってパソコンを制御される、といった様々な被害が発生するおそれがあります。

攻撃が行われた場合の影響が大きいため、早急にセキュリティ更新プログラムを適用してください。

## 対象

Acrobat DC(Continuous)

25.001.20982 およびそれ以前のバージョン (Windows)

25.001.20982 およびそれ以前のバージョン (macOS)

Acrobat Reader DC(Continuous)

25.001.20982 およびそれ以前のバージョン (Windows)

25.001.20982 およびそれ以前のバージョン (macOS)

Acrobat 2024(Classic 2024)

24.001.30264 およびそれ以前のバージョン (Windows)

24.001.30273 およびそれ以前のバージョン (macOS)

Acrobat 2020(Classic 2020)

20.005.30793 およびそれ以前のバージョン (Windows)

20.005.30803 およびそれ以前のバージョン (macOS)

Acrobat Reader 2020(Classic 2020)

20.005.30793 およびそれ以前のバージョン (Windows)

20.005.30803 およびそれ以前のバージョン (macOS)

## 対策

### 脆弱性の解消 - セキュリティ更新プログラムの適用

アドビ社から提供されている最新版のソフトウェアに更新します。

ソフトウェアは通常自動でアップデートが行われ、重要な更新が自動的にダウンロードされインストールされます。

ソフトウェア更新の制御を行っている組織や IT 管理者はアドビのセキュリティ更新プログラムの情報を参照の上、早期に更新の対応をしてください。

- 自動アップデートの利用方法については以下のサイトを参照してください。

- [Acrobat を自動的に更新します。 別ウィンドウで開く](https://helpx.adobe.com/jp/acrobat/desktop/get-started/access-the-app/update-automatic.html)

- Acrobat のアップデートを手動でチェックし、インストールする方法は以下のサイトを参照してください。

- [Adobe Acrobat を手動で更新する 別ウィンドウで開く](https://helpx.adobe.com/jp/acrobat/desktop/get-started/access-the-app/update-manual.html)

## 参考情報

- [Security update available for Adobe Acrobat and Reader | APSB25-119 別ウィンドウで開く](https://helpx.adobe.com/security/products/acrobat/apsb25-119.html)

- [\[セキュリティ緊急度(英語)\] 別ウィンドウで開く](https://helpx.adobe.com/security/severity-ratings.html)

- [\[セキュリティ緊急度(日本語)\] 別ウィンドウで開く](https://helpx.adobe.com/jp/security/severity-ratings.html)

- [Acrobat Enterprise Release Notes 別ウィンドウで開く](https://www.adobe.com/devnet-docs/acrobatetk/tools/ReleaseNotesDC/index.html)

- [MyJVN バージョンチェッカ for.NET 別ウィンドウで開く](https://jvndb.jvn.jp/apis/myjvn/vccheckdotnet.html)

- ソフトウェアが最新であるか簡易な操作でチェックすることができます。

- [サイバーセキュリティ注意喚起サービス「icat for JSON」](https://www.ipa.go.jp/security/vuln/icat.html)

- Web コンテンツ内に HTML タグを記載することで、IPA から発信する「重要なセキュリティ情報」をリアルタイムに自組織内の Web サイト上などに表示できます。脆弱性対策の促進にご活用ください。

## お問い合わせ先

IPA セキュリティセンター

- E-mail

- 注釈

本ページは製品ベンダから公表されている情報を基にしております。

製品ベンダから公表されている以上の詳細な情報やご利用されているPC等の個別の環境に関するご質問をいただいても回答致しかねます。

詳しくは製品ベンダにお問い合わせください。

## 更新履歴

- 掲載

---

# AIは同僚か、友人か? マイクロソフトが「Copilot」との会話を大規模分析

---

publish: true

personal_category: false

title: "AIは同僚か、友人か? マイクロソフトが「Copilot」との会話を大規模分析"

source: "https://japan.zdnet.com/article/35241581/"

site: "ZDNET JAPAN"

author:

- "[[ZDNET Japan]]"

published: 2025-12-12

created: 2025-12-12

description: "人々が人工知能(AI)に求める役割が変化する要因について、マイクロソフトが「Copilot」上の会話を分析する大規模な調査を実施した。時間帯や使用するデバイスによって、会話の内容にはかなりの違いがみられたという。"

tags:

- "clippings"

- "NewsClip"

description_AI: "MicrosoftはAIチャットボット「Copilot」のユーザー行動を大規模調査し、3750万件の会話を分析しました。その結果、AIの利用形態は時間とともに変化し、デスクトップとモバイルでは質問の種類が大きく異なることが判明。特にモバイルユーザーは、健康やフィットネスを含む個人的なアドバイスを求め、Copilotを信頼できる助言者と見なす傾向が強いことが示されました。会話の内容は時間帯によっても異なり、深夜にはより内省的なテーマが増加。これらの知見に基づき、Microsoftは将来的にデスクトップ向けAIは情報とワークフロー、モバイル向けAIは共感と個人的助言を重視して開発が進む可能性があると述べています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIは同僚か、友人か? マイクロソフトが「Copilot」との会話を大規模分析](https://japan.zdnet.com/article/35241581/)【ZDNET JAPAN】(2025年12月12日)

---

> [!NOTE] この記事の要約(箇条書き)

- Microsoftは、AIチャットボット「Copilot」の利用パターンに関する大規模な調査を実施し、3750万件の匿名化された会話を分析しました。

- 調査により、AIの利用形態は時間経過とともに大きく変動し、デスクトップとモバイルでユーザーが求める質問の種類に著しい違いがあることが判明しました。

- 特にモバイルユーザーはより個人的なアドバイスを求めており、健康やフィットネスに関する会話が「テクノロジー」と「仕事とキャリア」に次ぐ第3位のトピックでした。

- これは、ユーザーがCopilotを単なる情報源ではなく、信頼できる助言者と見なしていることを示唆しています。

- 会話の内容は時間帯によっても変化し、平日の日中は「仕事とキャリア」、深夜には「宗教と哲学」が増加する傾向が見られました。

- バレンタインデー前後には、「個人の成長と健康」や「恋愛関係」に関する会話が急増しました。

- Microsoftの研究チームは、この利用形態の違いを踏まえ、今後のAI製品開発はデスクトップ向けは「情報密度とワークフロー」、モバイル向けは「共感、簡潔さ、個人的な助言」を優先する形で二分化する可能性を指摘しています。

> [!NOTE] 要約おわり

---

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241581%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241581%2F&hashtags=ZDNET)

- - 印刷する

- - メールで送る

- テキスト

- HTML

- 電子書籍

- PDF

- - ダウンロード

- テキスト

- 電子書籍

- PDF

- - クリップした記事をMyページから読むことができます

Microsoftが、人々が人工知能(AI)に求める役割を決める要因を解明するため、大規模な調査を実施した。この調査では、同社の主力AIチャットボット「Copilot」とユーザーとの間で交わされた会話3750万件を、匿名化した上で分析した。米国時間12月10日に発表された分析結果から、AIの利用形態は時とともに大きく変動すること(調査では数日、数カ月および年単位での変化を検証した)や、デスクトップとモバイルではユーザーが投げかける質問のタイプに著しい違いがあり、特にモバイルユーザーはより個人的なアドバイスを求めていることが明らかになった。

AIチャットボットに関しては、これらのツールが人々の日常生活にどこまで取り込まれるべきなのか、また、このテクノロジーを個々人が利用することにまつわるリスクについて激しい論争が繰り広げられている。そんな中で今回の調査は、AIチャットボットが個人のよりパーソナルな部分に食い込む形で用いられている現状を浮き彫りにするものとなった。

中でも最も注目すべき調査結果の1つは、特にモバイルデバイス上で、健康やフィットネスに関する会話が広く交わされている点だった。これは「テクノロジー」および「仕事とキャリア」に続く第3位のトピックで、「Copilotに対するユーザーの信頼感が高まり、単なる情報源としてだけでなく、信頼できる助言をくれる相手としてみなされる傾向が強まっている」ことを明確に示していると、研究チームはレポートで指摘している。

また、会話の内容が時間帯で変化することも判明した。デスクトップでは予想通り、「仕事とキャリア」が平日日中(午前8時から午後5時)の最も一般的なテーマだった。一方、デスクトップかモバイルかを問わず、深夜の時間帯にユーザーはより内省的になるようで、明け方近くには「宗教と哲学」がテーマの会話が急増したことが報告されている。また、2月のバレンタインデー前の数日および当日には、「個人の成長と健康」や「恋愛関係」に関する会話が急増した。

このような利用形態の違いを踏まえ、AI製品の今後の開発が二分化する可能性があると、Microsoftの研究チームは指摘している。具体的には、デスクトップエージェントは「情報密度とワークフローの実行を最適化する」ように、モバイルエージェントは「共感、簡潔さ、個人的な助言を優先する」ように構築されると考えられるという。

提供:Kateryna Kovarzh/iStock/Getty Images Plus via Getty Images

この記事は海外Ziff Davis発の [記事](https://www.zdnet.com/article/ai-chatbot-copilot-microsoft-study-coworker-and-friend/) を4Xが日本向けに編集したものです。

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241581%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241581%2F&hashtags=ZDNET)

ZDNET Japanは、CIOとITマネージャーを対象に、ビジネス課題の解決とITを活用した新たな価値創造を支援します。

ITビジネス全般については、 [CNET Japan](https://japan.cnet.com/) をご覧ください。

---

# AIエージェント導入企業は35%、生成AIのスピードを上回る--8割が「同僚に近い」存在

---

publish: true

personal_category: false

title: "AIエージェント導入企業は35%、生成AIのスピードを上回る--8割が「同僚に近い」存在"

source: "https://japan.zdnet.com/article/35241202/"

site: "ZDNET JAPAN"

author:

- "[[ZDNET Japan]]"

published: 2025-12-04

created: 2025-12-04

description: "AIによるビジネスへの影響に関するレポートによると、AIエージェントは登場からわずか2年ですでに35%の企業が導入を進め、44%の企業が近く導入を計画していることがわかった。生成AIは3年で70%だった。"

tags:

- "clippings"

- "NewsClip"

description_AI: "Boston Consulting Group(BCG)とMIT Sloan Management Review(MIT SMR)は共同レポートで、AIエージェントの急速な普及を報告しました。登場からわずか2年で35%の企業が導入し、44%が導入を計画しており、その背景にはベンダーによるエージェント機能の製品組み込みがあります。回答者の76%がAIエージェントを「道具よりも同僚に近い存在」と認識しており、企業はAIエージェントを資産と人材の両面から管理するという新たな課題に直面しています。先進的な導入企業では、業務体制やガバナンス構造の変化、中間管理職層の削減予測、従業員の仕事満足度向上、そして競争優位性の強化といった影響が顕著に見られます。この調査は世界規模で実施されました。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIエージェント導入企業は35%、生成AIのスピードを上回る--8割が「同僚に近い」存在](https://japan.zdnet.com/article/35241202/)【ZDNET JAPAN】(2025年12月04日)

---

> [!NOTE] この記事の要約(箇条書き)

- Boston Consulting Group (BCG)とMIT Sloan Management Review (MIT SMR)がAIエージェントに関する共同レポートを発表。

- AIエージェントは登場2年で35%の企業が導入済み、44%が導入予定と急速な普及。

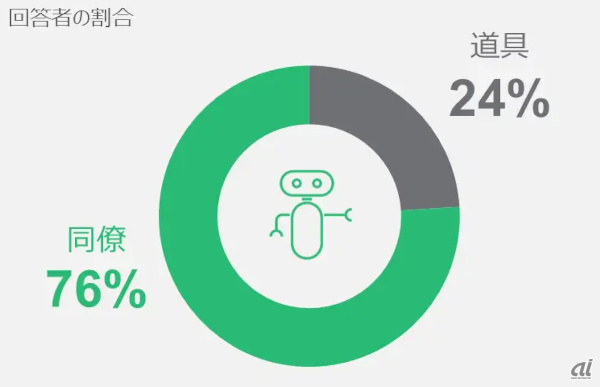

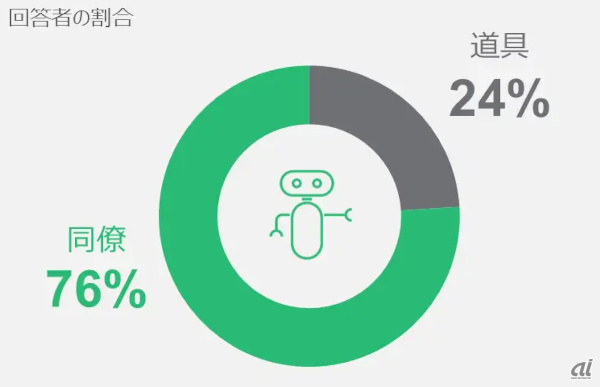

- AIエージェントは、76%の回答者から「道具よりも同僚に近い存在」と認識されている。

- 企業はAIエージェントを資産と人材の両面から管理するという新たな課題に直面。

- AIエージェント先進企業では、業務・ガバナンス構造の変化、中間管理職層の削減予測、従業員の仕事満足度向上、競争優位性の強化といった影響が見られる。

- 調査は世界116カ国21業界の2102人へのアンケートと11人の経営幹部へのインタビューに基づいている。

> [!NOTE] 要約おわり

---

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241202%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241202%2F&hashtags=ZDNET)

- - 印刷する

- - メールで送る

- テキスト

- HTML

- 電子書籍

- PDF

- - ダウンロード

- テキスト

- 電子書籍

- PDF

- - クリップした記事をMyページから読むことができます

経営コンサルティングファームのBoston Consulting Group(BCG)とMIT Sloan Management Review(MIT SMR)はAIによるビジネスへの影響に関するレポート「エージェント型エンタープライズの台頭:リーダーはいかにしてAIの新時代を乗りこなすべきか( [The Emerging Agentic Enterprise: How Leaders Must Navigate a New Age of AI](https://web-assets.bcg.com/dc/c5/1bcbfdc0405c85fb14972a57c20a/the-emerging-agentic-enterprise-how-leaders-must-navigate-a-new-age-of-ai.pdf) )」を共同で発表した。12月2日に発表された。

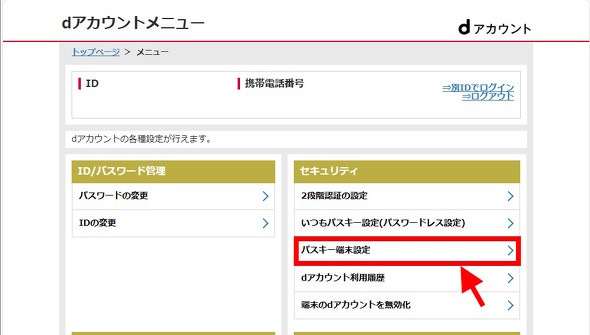

調査によると、従来型AIの導入率は過去8年間で72%、生成AIは3年で70%だった一方、 [AIエージェント](https://japan.zdnet.com/keyword/AI%E3%82%A8%E3%83%BC%E3%82%B8%E3%82%A7%E3%83%B3%E3%83%88/) は登場からわずか2年ですでに35%の企業が導入を進め、44%の企業が近く導入を計画していることがわかった。

レポートでは、この急速な導入の背景には、AIツールのベンダーが自社製品にエージェント機能を組み込んで提供している動きがあり、企業は戦略や体制を整える前にAIエージェントを実装している状況だと指摘している。

図1:35%がAIエージェントを導入、44%が近く導入を予定(出典:BCG「The Emerging Agentic Enterprise: How Leaders Must Navigate a New Age of AI」)

また、複数の工程を自ら実行し、状況に合わせて学習・適応するAIエージェントを、回答者の76%が仕事で「道具よりも同僚に近い存在」と認識していることがわかった。

図2:AIエージェントは「道具より同僚に近い存在」は76%(出典:BCG「The Emerging Agentic Enterprise: How Leaders Must Navigate a New Age of AI」)

これらのことから、AIエージェントは、道具であり同僚でもある、という、これまでにない二面的な性質を持っており、企業は資産管理と人材管理の両方の観点からAIを管理するという新たな課題に直面していると説明する。

ほかにも、AIエージェントを先進的に導入している企業(先進企業)で、以下のような調査結果が得られている。

- 66%の先進企業が「今後自社の業務体制に変化が生じる」と予測(AIエージェントの導入予定がない企業では42%)

- 58%の先進企業が「今後3年以内に自社のガバナンス構造に変化が生じる」と予測

- 43%の先進企業が「スペシャリスト採用よりジェネラリスト採用を重視するようになる」と回答

- 45%の先進企業が「中間管理職層の削減」を、29%が「新入社員向けの職種の減少」を見込む

- 先進企業で働く従業員の95%が「AIの導入が仕事への満足度に良い影響を与えている」と回答

- 73%の先進企業が「AIエージェントの活用によって組織としての競争優位性が高まる」と回答(AIエージェントの導入予定がない企業では53%)

- 先進企業の従業員の76%が「AIエージェントを使うことで、同僚との差別化にもつながる」と回答(AIエージェントの導入予定がない企業では49%)

両者は、ビジネス戦略について毎年グローバルに調査しており、9回目となる今回は、世界116カ国21業界の企業や組織に属する2102人へのアンケート調査、企業でAIに関わる取り組みを主導する経営幹部11人へのインタビューを2025年春に実施した。

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241202%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241202%2F&hashtags=ZDNET)

ZDNET Japanは、CIOとITマネージャーを対象に、ビジネス課題の解決とITを活用した新たな価値創造を支援します。

ITビジネス全般については、 [CNET Japan](https://japan.cnet.com/) をご覧ください。

---

# AIエージェント最強は?ChatGPT・Gemini・Genspark・Manusを“ガチ比較”

---

publish: true

personal_category: false

title: "AIエージェント最強は?ChatGPT・Gemini・Genspark・Manusを“ガチ比較”"

source: "https://www.sbbit.jp/article/cont1/176523"

site: "ビジネス+IT"

author:

- "[[ITジャーナリスト 酒井 麻里子]]"

published: 2025-12-15

created: 2025-12-22

description: "いよいよ“AIが自分で動く時代”が本格化してきた。本稿では、注目度トップの4サービスであるChatGPTやGemini、Genspark、Manusに搭載されたエージェント機能を、「汎用自動化」「スケジュール実行」「カスタム特化」 の3軸で徹底比較する。ネット通販のカート操作、ニュース収集と要約、社内ナレッジの自動利用、リサーチから資料作成まで、どこまで“人の手”を置き換えられるのか。"

tags:

- "clippings"

- "NewsClip"

description_AI: "このページは、ChatGPT、Gemini、Genspark、Manusといった主要なAIエージェントサービスを、汎用自動化、スケジュール実行、カスタム特化の3つの軸で徹底比較する記事が中心です。筆者はITジャーナリストの酒井麻里子氏で、AIが業務をどこまで代替できるかを深く掘り下げています。また、ユーザーのマイページ情報、おすすめセミナー、人気のタグ、関連するイベント・セミナー、AI・生成AI関連コンテンツ、そしてアクセスランキングなども掲載されています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIエージェント最強は?ChatGPT・Gemini・Genspark・Manusを“ガチ比較”](https://www.sbbit.jp/article/cont1/176523)【ビジネス+IT】(2025年12月15日)

---

> [!NOTE] この記事の要約(箇条書き)

- **ユーザー情報**: プレミアム会員、東京都、中山正樹。

- **申込済みのセミナー**: なし。

- **おすすめのセミナー**: 「ITモダナイゼーションでギャンブルしないために」「Snowflake入門シリーズ」「マルウェア感染前にアタックサーフェスを可視化する極意」「ゼロトラスト時代のサイバーセキュリティ対策 2026 冬」。

- **人気のタグ**: ブロックチェーン・Web3、セキュリティ総論、メタバース・VR・AR・MR・SR・xR、その他。

- **記事タイトル**: AIエージェント最強は?ChatGPT・Gemini・Genspark・Manusを“ガチ比較”

- **掲載日**: 2025/12/15

- **カテゴリー**: IT戦略、AI・生成AI

- **執筆者**: ITジャーナリスト 酒井 麻里子

- **記事概要**: ChatGPT、Gemini、Genspark、Manusに搭載されたAIエージェント機能を「汎用エージェント型」「スケジュール実行型」「カスタムエージェント型」の3軸で徹底比較。

- **目次**: AIエージェントの現在、ChatGPT、Gemini、Genspark、Manusの詳細、そして業務内容に応じた結論。

- **関連イベント・セミナー**: AI活用、サプライチェーンセキュリティ、SAP TechEd Japanなど。

- **AI・生成AIの関連コンテンツ**: AI活用事例、DX、生産性向上に関する記事やホワイトペーパー。

- **あなたへのおすすめ**: AIブラウザ「ChatGPT Atlas」の活用術、Geminiでの資料作成術、AIと生産性向上に関する考察。

- **コメント**: 中山正樹氏からのコメントが1件。

- **アクセス総合ランキング**: 当記事が1位。その他、スマホ新法、メルカリバンク、ChatGPT Atlas、Geminiに関する記事が上位。

> [!NOTE] 要約おわり

---

執筆:

注目の「AIエージェント」を3つの軸で整理

(Photo/Shutterstock.com)

### 「AIが勝手に動く」はどこまで来た?汎用エージェントの現在

近年、「AIエージェント」が注目を集めている。「チャット型AIの上位互換」というイメージを持たれることが多いが、実は意味する範囲は広い。

複数タスクを自動化するツールは、すべてを「エージェント」と呼べてしまう一方、機能や目的、自律的に実行できる範囲はツールにより異なる。

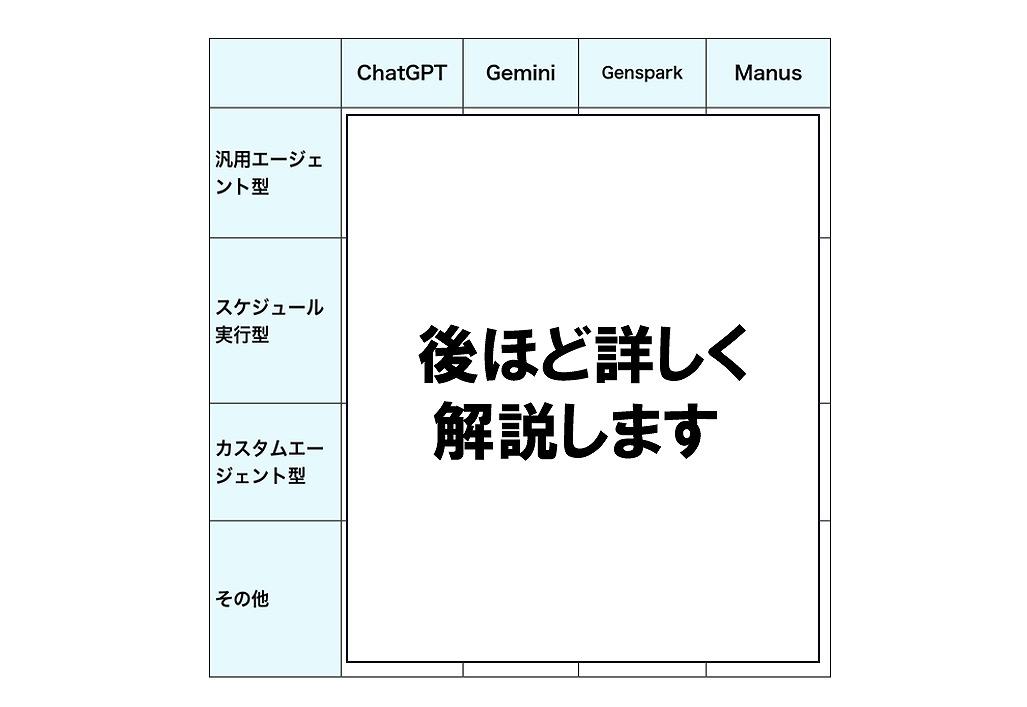

本稿では、ChatGPT、Gemini、Genspark、Manusに搭載されたエージェント系機能を「汎用エージェント型」「スケジュール実行型」「カスタムエージェント型」に大別して解説する。

- **汎用エージェント型** ……その場で計画から実行までのプロセスを回し、マルチステップ処理を進める

- **スケジュール実行型** ……あらかじめ指定した日時や周期でタスクを実行し、結果を出力する

- **カスタムエージェント型** ……プロンプトや参照データをあらかじめ設定し、特定の用途に特化した繰り返し利用できるチャットを作成する

【画像付き記事全文はこちら】

ChatGPT・Gemini・Genspark・Manusの強み・弱みを比較(後ほど詳しく解説します)

## AI・生成AIの関連コンテンツ

## あなたにおすすめ

あなたの投稿

PR

PR

PR

---

# AIブラウザーは本当に安全なのか--プロンプトインジェクション攻撃から身を守る対策方法

---

publish: true

personal_category: false

title: "AIブラウザーは本当に安全なのか--プロンプトインジェクション攻撃から身を守る対策方法"

source: "https://japan.zdnet.com/article/35241112/"

site: "ZDNET JAPAN"

author:

- "[[ZDNET Japan]]"

published: 2025-12-02

created: 2025-12-02

description: "AIブラウザーの普及に伴い、プロンプトインジェクション攻撃と呼ばれる新たな脅威が浮上している。攻撃者が悪意ある指示をAIに埋め込み、誤情報やフィッシングを誘発する手口である。利用者は更新や情報管理に注意し、慎重な対応が求められる。"

tags:

- "clippings"

- "NewsClip"

description_AI: "ChatGPTに続き、情報収集や推論を行う「エージェント型AI」がブラウザーにも広がりを見せる中、新たなセキュリティリスクとして「プロンプトインジェクション攻撃」が浮上しています。これは、攻撃者が悪意ある指示をAIシステムに挿入し、誤った情報やフィッシングリンクを表示させるもので、「HashJack」などの具体的な攻撃手法も確認されています。このリスクを軽減するためには、個人情報の開示に慎重になり、AIシステムを常に最新の状態に保ち、AIの回答を盲信せず、多要素認証やVPNの利用といった対策が不可欠です。AIブラウザーは便利ですが、特に機密情報を扱う際には細心の注意が求められます。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AIブラウザーは本当に安全なのか--プロンプトインジェクション攻撃から身を守る対策方法](https://japan.zdnet.com/article/35241112/)【ZDNET JAPAN】(2025年12月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- AI技術の進化により、ChatGPTの登場後、エージェント型AIが注目されている。

- エージェント型AIは情報収集や推論タスクを実行し、ブラウザーへの統合も進むが、「プロンプトインジェクション攻撃」という新たなセキュリティリスクをもたらしている。

- プロンプトインジェクション攻撃は、攻撃者が悪意ある指示をAIシステムに挿入し、予期せぬ応答生成や個人情報窃取を狙うもの。

- 具体例として「HashJack」があり、ウェブサイトのURLフラグメントに隠されたプロンプトでAIブラウザーを操作し、フィッシングや不正な回答を引き起こす。

- リスク軽減策として、個人情報開示の慎重さ、システム更新、AI回答の盲信回避、多要素認証(MFA)、仮想私設網(VPN)の利用が挙げられる。

- 新技術には常にリスクが伴うため、AIブラウザー利用時には特に個人情報や機密データの扱いに慎重な姿勢が求められる。

> [!NOTE] 要約おわり

---

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241112%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241112%2F&hashtags=ZDNET)

- - 印刷する

- - メールで送る

- テキスト

- HTML

- 電子書籍

- PDF

- - ダウンロード

- テキスト

- 電子書籍

- PDF

- - クリップした記事をMyページから読むことができます

AIベースのチャットボット「ChatGPT」の登場は世界に衝撃を与え、現在では監視カメラから生産性向上ツールまで、あらゆる分野でAIの活用が進んでいる。次に注目されているのが「エージェント型AI」である。これは、情報収集や推論を伴うタスクを実行できるAIモデルで、顧客対応のライブエージェントやヘルプデスク、コンテキスト検索などに利用されている。この概念はブラウザーにも広がり、将来的には標準機能となる可能性があるが、同時に「プロンプトインジェクション攻撃」という新たなセキュリティリスクをもたらしている。

## プロンプトインジェクション攻撃とは

AIは誤りを犯すことがあり、大規模言語モデル(LLM)が依拠するデータセットも常に正確で安全とは限らない。信頼できるブラウザーであっても、統合されたAIシステムや検索アシスタント、チャットボットが完全に安全である保証はない。GoogleはRed Teamを組織し、AIシステムの悪用手法を調査した。その結果、データポイズニング、敵対的プロンプトの入力、バックドアの作成、そしてプロンプトインジェクション攻撃が主要な脅威として挙げられた。

プロンプトインジェクション攻撃は、攻撃者が悪意ある指示をテキストプロンプトに挿入し、AIシステムを操作する攻撃である。これにより、予期しない、偏った、誤った、あるいは攻撃的な応答が生成される可能性がある。さらに深刻な場合、悪意ある応答が引き起こす重大な結果につながることもある。この攻撃は、LLM自体を直接悪用する場合と、設計上の欠陥や処理の不備、正規のリソースを悪用する間接的な場合がある。

最近、Cato CTRLの研究者は「HashJack」と呼ばれるプロンプトインジェクション攻撃の手法を公開した。これは、AIブラウザーやコンテキストウィンドウを操作し、悪意あるコンテンツを表示させる技術である。具体的には、攻撃者がウェブサイトに悪意ある指示をURLフラグメントに隠し、利用者がそのドメインを訪問した後にAIブラウザーで質問すると、隠されたプロンプトがAIアシスタントに渡され、フィッシングリンクの表示や不正な回答が行われる可能性がある。さらに、AIブラウザーに入力された個人情報が盗まれる危険もある。

[PAGE 2](https://japan.zdnet.com/article/35241112/p/2/)

## リスク軽減のための対策

こうしたリスクを軽減するための対策は、主にAIブラウザーの開発者に委ねられているが、利用者が取るべき基本的な安全策も存在する。

まず、個人情報や機密情報の開示には慎重であるべきだ。従来のブラウザーと同様、金融情報などの共有は避ける必要がある。次に、AIブラウザーやAIシステムは定期的な更新とパッチ適用が不可欠である。システムの更新を怠れば、プロンプトインジェクション攻撃の標的となる恐れがある。これはPCやモバイル端末など、AIを搭載した全てのデバイスに当てはまる。

さらに、AIの回答を無条件に信頼してはならない。HashJackの事例が示すように、AIの回答が正確で安全とは限らない。疑わしいリンクや添付ファイルには注意が必要だ。また、AIが生成するメールや文書がフィッシングに悪用される可能性もあるため、リンクや連絡先情報は必ず確認することが重要である。

最後に、多要素認証(MFA)の利用を推奨する。プロンプトインジェクション攻撃によって認証情報が盗まれた場合でも、MFAを導入していれば不正アクセスを防げる可能性が高い。加えて、仮想私設網(VPN)の利用も検討すべきだ。

新技術が登場すれば、必ず攻撃者はその隙を突こうとする。AIブラウザーも例外ではない。これらの対策は、エージェント型AIブラウザーの利用を完全に否定するものではないが、特に個人情報や機密データを扱う際には慎重な姿勢が求められる。

[ 提供:Mensent Photography via Moment / Getty Images](https://japan.zdnet.com/image/l/storage/35241112/storage/2025/12/02/f44f0617eff36c7395adfd2f0917aa31/gettyimages-2201092547.jpg)

※クリックすると拡大画像が見られます

この記事は海外Ziff Davis発の [記事](https://www.zdnet.com/article/use-an-ai-browser-5-ways-to-protect-yourself-from-prompt-injections-before-its-too-late/) を4Xが日本向けに編集したものです。

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241112%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241112%2F&hashtags=ZDNET)

### ホワイトペーパー

#### 新着

- セキュリティ

[

私物端末の業務利用拡大で高まるセキュリティ課題—4 つの主要リスクを解消するブラウザ セキュリティ

](https://japan.zdnet.com/paper/20012621/30008482/)

- セキュリティ

[

ゼロトラスト時代だからこそ改めて考えたい、セキュリティの基本原則「多層防御」アプローチ

](https://japan.zdnet.com/paper/30001805/30008480/)

- ビジネスアプリケーション

[

考え方から実践方法までを網羅的に把握できるDX推進のための「市民開発ガイドライン」

](https://japan.zdnet.com/paper/30001519/30008476/)

- 仮想化

[

グローバル1,010人調査で見えた「仮想化の現在地」と次に取るべき一手とは?

](https://japan.zdnet.com/paper/30001806/30008474/)

- セキュリティ

[

ランサムウェアが企業防衛の常識を変えた!被害防止のために今すぐ実践すべき「3つの対策」とは

](https://japan.zdnet.com/paper/30001680/30008459/)

#### ランキング

1. セキュリティ

[

ランサムウェアが企業防衛の常識を変えた!被害防止のために今すぐ実践すべき「3つの対策」とは

](https://japan.zdnet.com/paper/30001680/30008459/)

2. セキュリティ

[

ランサムウェアの高度化に備える、可視化と予測的防御で実現する新セキュリティ基盤とは

](https://japan.zdnet.com/paper/30001805/30008470/)

3. セキュリティ

[

ゼロトラスト時代だからこそ改めて考えたい、セキュリティの基本原則「多層防御」アプローチ

](https://japan.zdnet.com/paper/30001805/30008480/)

4. セキュリティ

[

AWS上のWebアプリケーションを守るAWS WAF:基礎・特徴と落とし穴の回避策

](https://japan.zdnet.com/paper/30001365/30008463/)

5. ビジネスアプリケーション

[

AIの真価を引き出すデータ連携の最適解、Salesforce Data 360とAWSで築く統合基盤

](https://japan.zdnet.com/paper/20013025/30008448/)

[ホワイトペーパーライブラリー](https://japan.zdnet.com/paper/)

ZDNET Japanは、CIOとITマネージャーを対象に、ビジネス課題の解決とITを活用した新たな価値創造を支援します。

ITビジネス全般については、 [CNET Japan](https://japan.cnet.com/) をご覧ください。

---

# AI時代のサイバー攻撃加速に警鐘--グーグル・クラウドが説く防御の再構築

---

publish: true

personal_category: false

title: "AI時代のサイバー攻撃加速に警鐘--グーグル・クラウドが説く防御の再構築"

source: "https://japan.zdnet.com/article/35241904/"

site: "ZDNET JAPAN"

author:

- "[[ZDNET Japan]]"

published: 2025-12-22

created: 2025-12-22

description: "Google Cloudは、「Cybersecurity Forecast 2026」レポートに基づいた2026年のサイバーセキュリティ予測に関する報道機関向けの説明会を開催した。同レポートでは2026年を「攻撃者と防御者による技術の急速な進化と改良で定義されることになる」としており、AIの攻防両面での活用などがトピックとなる。"

tags:

- "clippings"

- "NewsClip"

description_AI: "Google Cloudは「Cybersecurity Forecast 2026」レポートに基づき、2026年のサイバーセキュリティ予測を発表しました。同レポートは、2026年が攻撃者と防御者双方の技術の急速な進化と改良によって定義される年となり、特にAIの攻防両面での活用が主要なトピックになると強調しています。Google Threat Intelligence Groupの千田展也氏は、AIによる脅威として「攻撃者の全面的活用」「プロンプトインジェクション」「AIソーシャルエンジニアリング」の3つの局面が同時に見られる現状を指摘。AIの活用拡大により、サイバー攻撃の量とスピードが飛躍的に増加していると警鐘を鳴らしました。防御側には、AIエージェントの権限管理や、従来のセキュリティツールの異常検知機能の見直しなど、AI時代に対応した運用への転換が求められています。サイバー犯罪については、ランサムウェアとデータ窃盗が引き続き増加傾向にあり、経営を直撃する被害が2025年も発生。仮想化インフラやOT/IoTシステムなども新たな攻撃対象として懸念されています。国家支援型攻撃者に関しては、中国、ロシア、イラン、北朝鮮の「Big 4」が挙げられ、中長期的な警戒の必要性が示されました。全体として、2026年の予測は2025年の状況の延長線上にあり、大規模なシステム停止を伴うサイバー攻撃が複数生じている現状から、引き続きAI活用を見据えた防御態勢の強化に注力していく必要があると結論付けられています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AI時代のサイバー攻撃加速に警鐘--グーグル・クラウドが説く防御の再構築](https://japan.zdnet.com/article/35241904/)【ZDNET JAPAN】(2025年12月22日)

---

> [!NOTE] この記事の要約(箇条書き)

- Google Cloudは「Cybersecurity Forecast 2026」レポートに基づき、2026年のサイバーセキュリティ予測を発表。

- レポートは2026年を「攻撃者と防御者による技術の急速な進化と改良」で定義されるとし、AIの攻防両面での活用が中心。

- AIによる脅威は、「攻撃者の全面的活用」「プロンプトインジェクション」「AIソーシャルエンジニアリング」の3段階で同時に進行中。

- AIの活用拡大により、サイバー攻撃の量とオペレーションのスピードが「AIファースト」として増加傾向にある。

- 防御側は、AIエージェントの権限管理(専用ID、最小権限)や、異常検知機能の見直しなど、従来のセキュリティ運用からの変化が必要。

- ランサムウェアとデータ窃盗は引き続き増加傾向にあり、経営を直撃する被害が懸念される。

- 仮想化インフラやOT/IoTシステムが、古さやビジネス依存性から魅力的な攻撃対象として挙げられている。

- 国家支援型攻撃者(中国、ロシア、イラン、北朝鮮)への警戒は、地政学的状況の変化に伴い中長期的に必要。

- 全体として、2026年の予測は2025年の状況の延長線上にあり、AI活用を見据えた防御態勢の強化が引き続き重要。

> [!NOTE] 要約おわり

---

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241904%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241904%2F&hashtags=ZDNET)

- - 印刷する

- - メールで送る

- テキスト

- HTML

- 電子書籍

- PDF

- - ダウンロード

- テキスト

- 電子書籍

- PDF

- - クリップした記事をMyページから読むことができます

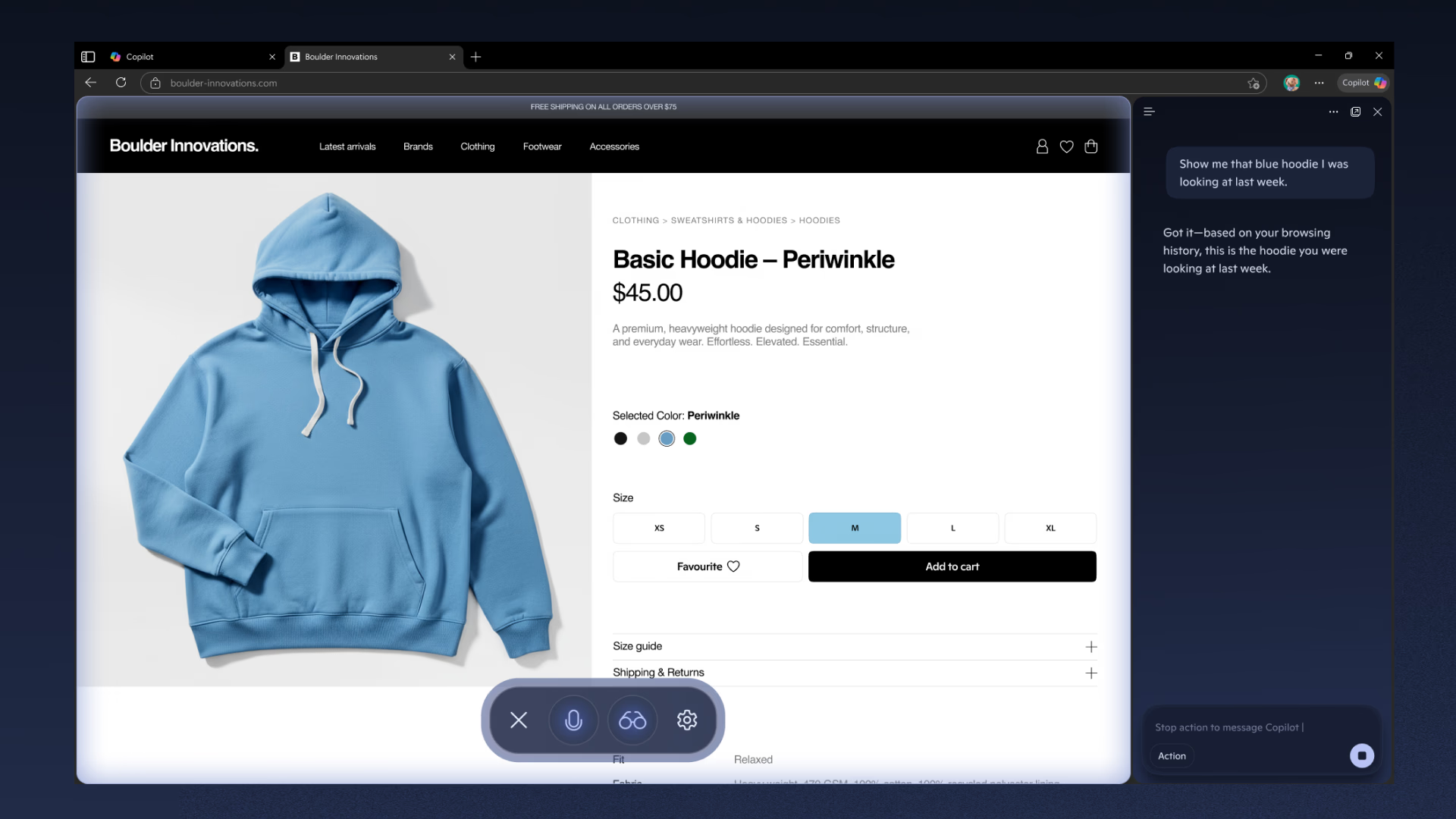

Google Cloudは12月19日、「Cybersecurity Forecast 2026」レポートに基づいた2026年のサイバーセキュリティ予測に関する報道機関向けの説明会を開催した。11月上旬に公表された同レポートでは、2026年を「攻撃者と防御者による技術の急速な進化と改良で定義されることになる」としており、AIの攻防両面での活用などがトピックとなる。

Google Threat Intelligence Group プリンシパル・アナリストの千田展也氏

登壇したGoogle Threat Intelligence Group プリンシパル・アナリストの千田展也氏は、同レポートのタイトルに込められた意味について、「数年前までは“Forecast”ではなく“Prediction”という言葉を使っていたが、『当たり外れがある』というニュアンスの語ではなく、既に見えている未来に注目し、そこに2026年のという時間の枠を当てはめたときに、どこまで進むと考えられるかというような地に足をつけたような内容になっている」と説明した。

レポートでも大きく取り上げられているのがAIだ。同氏は「AIが攻撃側の能力を引き上げているという事実がある一方で、防御側も対応を進めている。さらに防御側については、従来の防御を改善していくことのほかに、防御の姿勢自体を変えなければいけない部分が出てくると考えている」と語った。

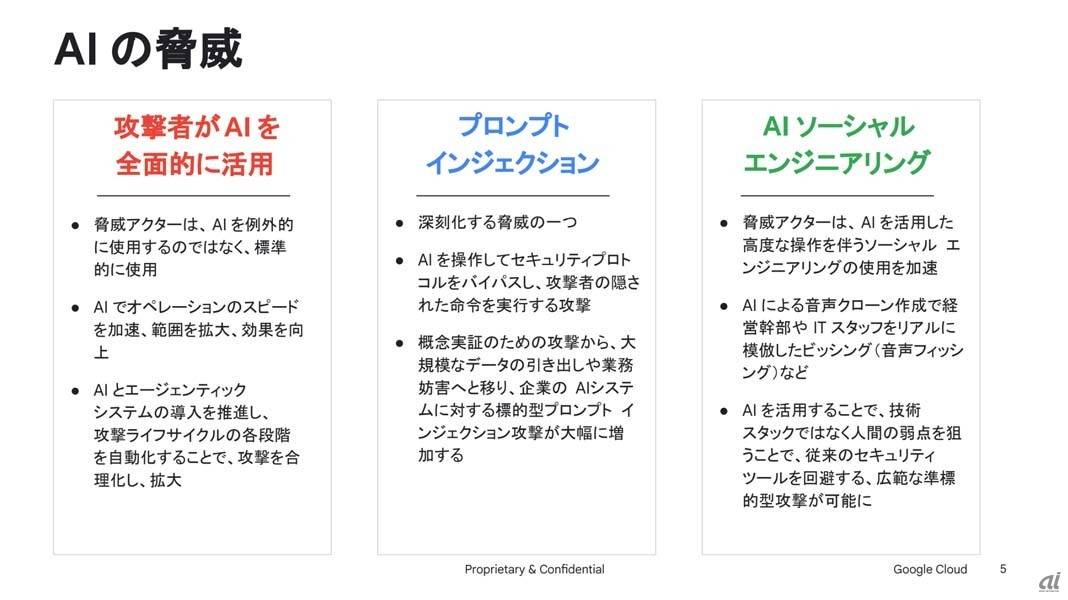

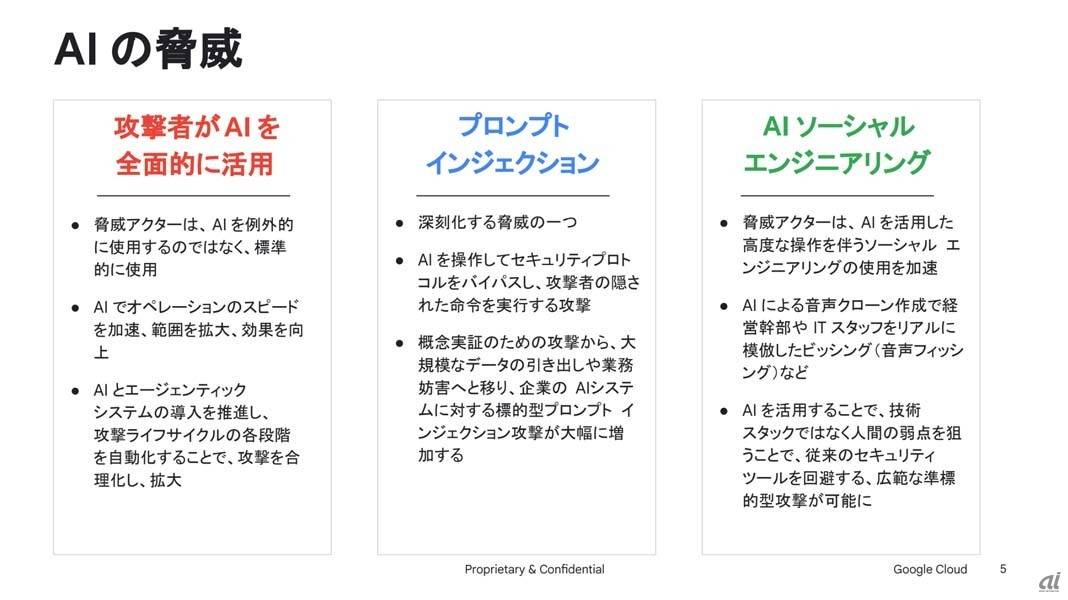

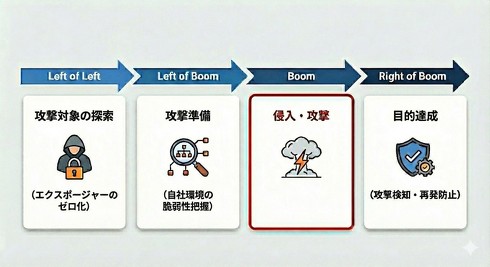

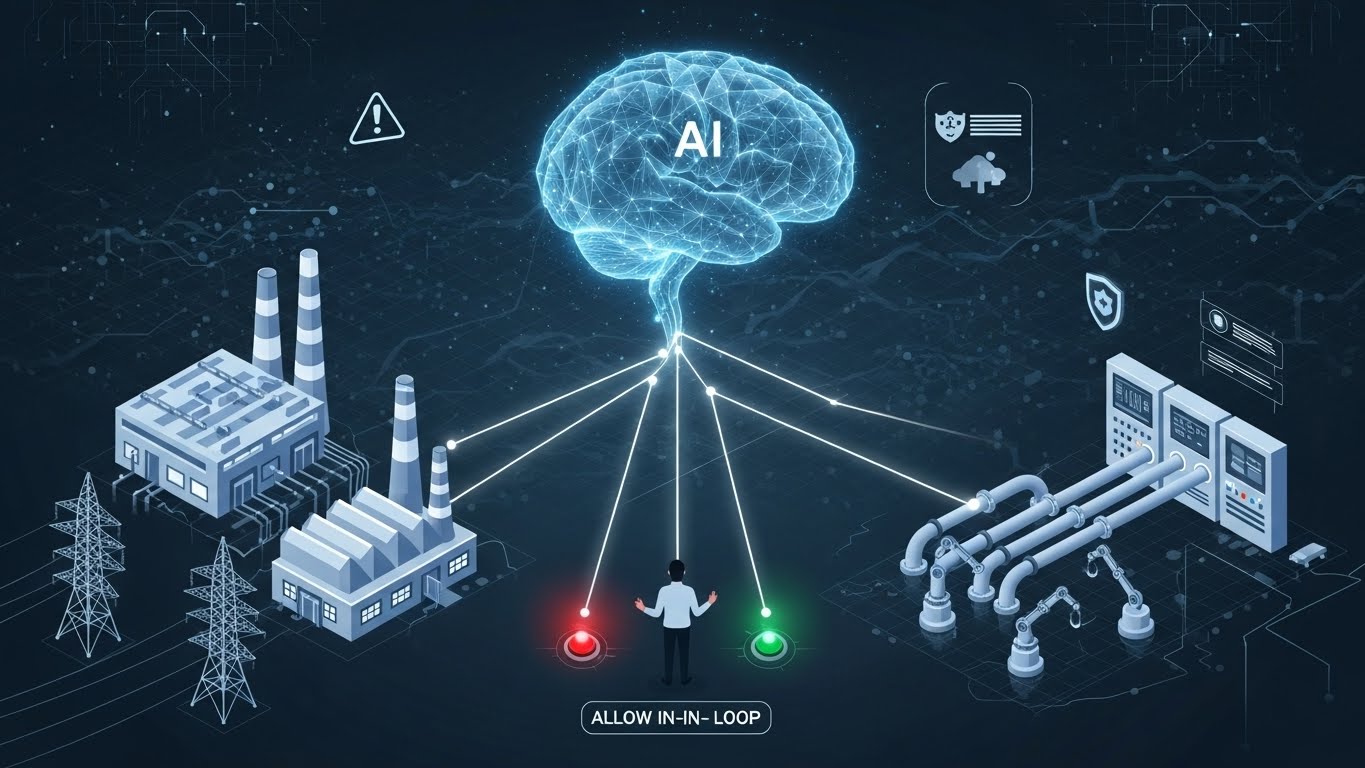

同氏は「AIに限らず新しい技術が出現して社会に浸透していく過程でよく見られる3つの段階がAIでも見られる」と指摘し、具体的に「攻撃者がAIを全面的に活用」「プロンプトインジェクション」「AIソーシャルエンジニアリング」の3種の脅威状況を挙げた。新技術の社会への浸透に伴い、まずアーリーアダプターなどがいち早く活用を開始し、さまざまな応用に取り組み始める。

AIによる3つの脅威

AIの場合は、サイバー攻撃者がその可能性にいち早く注目して活用を進めていることが挙げられる。次に、一般ユーザーにまでその技術の利用が拡大していく中で、その技術が新たな攻撃面(アタックサーフェス)となってしまうことがよくある。ここでは、プロンプトインジェクションなどにより、一般ユーザーがリスクに無自覚なまま、AIサービスの利用を拡大することで攻撃者に悪用される例が増えていることが該当する。

最後に、新技術が社会に浸透していき信頼を勝ち取ることで、逆にその信頼を悪用した詐欺やソーシャルエンジニアリングが横行するようになる。AIの悪用では、ビッシングやディープフェイクなどが当てはまるだろう。現在のサイバーセキュリティ状況においては、これらの3つの局面が全て同時に見られる状況になっており、AIの社会への浸透が急速に進んでいることを改めて実感させられる。

さらに同氏は、AI活用の拡大の影響として「サイバー攻撃の量が増え続けており、少なくとも一定以上の割合がAIのサポートでなされているということは事実として言える」と指摘した。この動向は「AIファースト」という言葉でも語られており、「何か新しい作業や手順を始める際に、まずAIでやってみて、AIが駄目だったら人間が手間暇を掛けるというスタイルにどんどん変わっていっている。結果としてオペレーションのスピードや量が増加していくという傾向が既に見え始めている」としている。

さらに千田氏は、AIに対応して防御側の姿勢が変わる必要について、具体例としてAIエージェントを挙げて説明した。AIエージェントに何らかの作業を実行させる場合、システム内におけるAIエージェントの権限は、AIエージェントを起動したユーザーの権限をそのまま引き継ぐ形になるのが一般的だ。このときに、何らかの形でAIエージェントがサイバー攻撃者の制御下に入ってしまうと、ユーザーが読み取り権限を持っていたデータの内容を外部のリークサイトに転送するような挙動も可能になってしまうリスクがある。

また別の懸念として、セキュリティツールの異常検知機能の見直しが必要になる可能性もあるという。多くのセキュリティツールでは、通常とは異なるユーザーの振る舞いを検知してアラートを発報する機能が備わっており、ID/パスワードの漏えいやアカウント乗っ取りなどがあった場合でもいち早く対応できるようになっているが、AIエージェントがユーザー権限で動作する場合、人間とは異なり24時間マシンスピードで稼働できるAIエージェントのメリットが、こうした振る舞い検知機能に抵触する可能性があり、検知手法の見直しが必要になることも考えられる。

同氏は端的に「従来のセキュリティ環境は、AIエージェントを対象として運用できるようになりきれていない」と指摘し、対策としてはAIエージェントに専用のIDの付与や必要最小限の権限設定を行った上で、セキュリティ監視下で動作させる仕組みの構築が必要になるとした。

続いて千田氏はサイバー犯罪について、「2026年を待つまでもなく、2025年も経営を直撃し、社会レベルの影響が出たケースが日本国内でも複数あった。ランサムウェアとデータ窃盗に関しては、引き続き増加傾向にあり、それを止めるような明るい材料というものがまだないと考えている」とした。

そのほか懸念される攻撃対象として、仮想化インフラやOT/IoTシステムなども挙げられた。仮想化インフラに関しては、特に多数の仮想マシンをホストするハイパーバイザー層において、運用側が安定性重視で変更を嫌うことから古いまま長く稼働していることも多い上、侵害に成功すれば多数の仮想マシンを一網打尽にできることで、攻撃者にとっては脅迫の圧力を高められるため魅力的な攻撃対象となっているという。

OT/IoTでは、IT側とネットワーク的に切り離されていることもあり、IT側が被害を受けてもOT/IoT側は無傷だったという例も報告されてはいるものの、実際にはビジネスレベルでは依存性があり、ITシステムがダウンした結果、OT/IoTシステムも停止に追い込まれる例があり、経営にダメージを与えるリスク要因となっていることは変わらない。

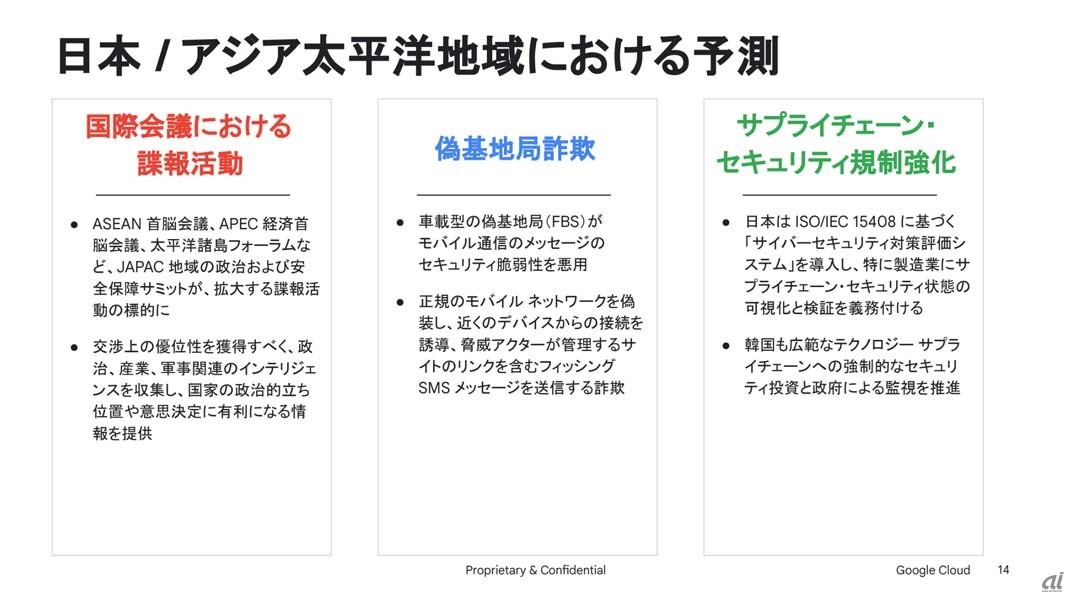

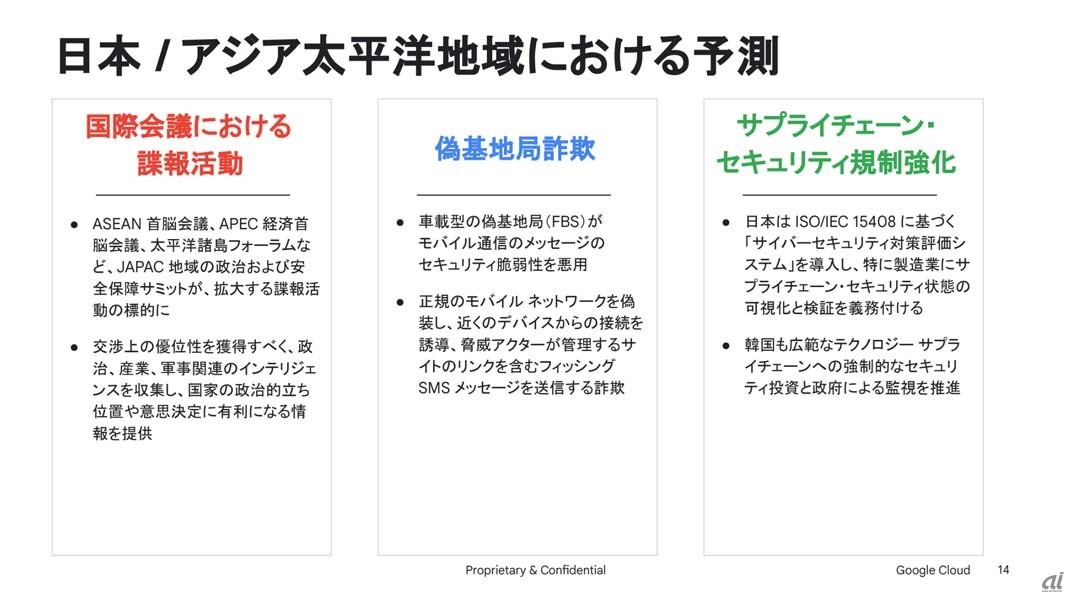

国家支援型のサイバー攻撃者に関しては、千田氏は“Big 4”として中国、ロシア、イラン、北朝鮮の4カ国を挙げ、それぞれの現状を紹介した。現時点ではグローバルな地政学的な状況もあって特に日本が攻撃対象となっている状況ではないものの、2026年にウクライナ戦争が終息に向かうなどの変化があれば日本に対する攻撃状況も変わってくる可能性があり、中長期的な視点で警戒し続けていく必要はありそうだ。

日本を含むアジア太平洋地域における2026年の予測

全体的に、2026年の予測といっても2025年の状況の延長上にあり、特に大きな変化が予測されているわけではない。とはいえ、2025年には大規模なシステム停止を伴うサイバー攻撃が複数生じていることから、AI活用を見据えた防御態勢の強化に引き続き注力していく必要があるという点においても変わりはないというべきだろう。

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241904%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35241904%2F&hashtags=ZDNET)

ZDNET Japanは、CIOとITマネージャーを対象に、ビジネス課題の解決とITを活用した新たな価値創造を支援します。

ITビジネス全般については、 [CNET Japan](https://japan.cnet.com/) をご覧ください。

---

# AI時代は哲学専攻ひっぱりだこ? LinkedIn肩書に「倫理」5年で6倍 - 日本経済新聞

---

publish: true

personal_category: false

title: "AI時代は哲学専攻ひっぱりだこ? LinkedIn肩書に「倫理」5年で6倍 - 日本経済新聞"

source: "https://www.nikkei.com/article/DGXZQOUC04A660U5A101C2000000/"

site: "日本経済新聞社"

author:

- "[[日本経済新聞社]]"

published: 2025-12-08

created: 2025-12-08

description: "【この記事でわかること】・なぜ今、哲学なのか・「トロッコ問題をAIが判断」必要な能力・「開発加速」vs「倫理観」の対立人工知能(AI)が飛躍的な進化を遂げる「超知能」の時代に、哲学の重みが増している。取材班はビジネスSNS「リンクトイン」上のデータを分析するツール「オーディエンス」を使い、延べ13億人分の肩書やスキルに関する情報を調べた。明らかになったのは、哲学を専攻した人材が活躍の場を広げて"

tags:

- "clippings"

- "NewsClip"

description_AI: "人工知能(AI)の飛躍的な進化が進む中で、倫理的な課題に対処するため哲学の重要性が高まっています。ビジネスSNS「リンクトイン」のデータ分析では、AI開発と倫理に関わる職種で哲学専攻者の割合が大幅に増加しており、過去5年間で関連スキルを持つ人材が6倍に増えました。これは、AIがもたらす予測不能な未来に既存の価値観が対応しきれていないためとされます。AIの倫理的判断を示す「トロッコ問題」のような思考実験を通して、「AIガバナンス」の必要性が強調されています。しかし、一方で著名投資家ピーター・ティール氏に代表される「効果的加速主義」は技術革新を最優先し、一部では民主主義的な倫理観がAIの進歩の足かせになると考える「暗黒啓蒙」といった思想も現れています。これに対し、ドイツの哲学者マルクス・ガブリエル教授は「倫理資本主義」を提唱し、技術加速一辺倒の考え方に異を唱え、倫理的なAI開発を担う人材の育成に力を入れています。記事は、AIが自律的な判断を下すようになる未来において、開発者の思想がその根本を左右するため、現代が責任を持って倫理的な解決策を見出すべきだと結んでいます。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AI時代は哲学専攻ひっぱりだこ? LinkedIn肩書に「倫理」5年で6倍 - 日本経済新聞](https://www.nikkei.com/article/DGXZQOUC04A660U5A101C2000000/)【日本経済新聞社】(2025年12月08日)

---

> [!NOTE] この記事の要約(箇条書き)

- 人工知能(AI)の急速な進化に伴い、哲学の重要性が増している。

- ビジネスSNS「LinkedIn」のデータ分析によると、AIスキルと倫理関連のキーワードを持つ人材のうち、哲学専攻者は全体の4.3%に対し、9.9%と突出している。

- AIと倫理に関連するスキルを持つ人材は過去5年で6倍に増加し、IT大手やコンサルティング企業で顕著。

- 米エール大学教授は、AIがもたらす予測不能な未来に既存の価値観では対処できないため、哲学が求められていると説明。

- AIの倫理的判断の例として「トロッコ問題」が挙げられ、AIの判断に透明性と説明責任を与える「AIガバナンス」の視点が必要とされる。

- 著名投資家ピーター・ティール氏は「効果的加速主義」を体現し、技術革新を優先し、一部は民主主義的倫理観がAIの進歩を妨げると考える「暗黒啓蒙」の思想も台頭。

- ドイツのマルクス・ガブリエル教授はこうした動きに警鐘を鳴らし、「倫理資本主義」を提唱、倫理的AI人材育成の新会社を設立。

- AIが自律的に計画を実行する未来において、その根本的な判断は開発者の思想に左右されるため、現世代が未来に責任を持って解決策を実行する必要がある。

> [!NOTE] 要約おわり

---

[日本経済新聞](https://www.nikkei.com/)

[トップ](https://www.nikkei.com/)[速報](https://www.nikkei.com/news/category)[ビジネス](https://www.nikkei.com/business/)[マーケット](https://www.nikkei.com/markets/)[経済](https://www.nikkei.com/economy/)[国際](https://www.nikkei.com/international/)[オピニオン](https://www.nikkei.com/opinion/)もっと見る

- [#日中対立](https://www.nikkei.com/theme/?dw=25111401)

- [#高市早苗政権](https://www.nikkei.com/theme/?dw=25093001)

# AI時代は哲学専攻ひっぱりだこ?LinkedIn肩書に「倫理」5年で6倍

超知能 第3部 仕事再定義(1)

[仕事再定義](https://www.nikkei.com/theme/?dw=25120104)

2025年12月8日 2:00[会員限定記事]

[

多様な観点からニュースを考える

加藤雅俊さん他1名の投稿

](https://www.nikkei.com/article/DGXZQOUC04A660U5A101C2000000/#k-think)

【この記事でわかること】

・なぜ今、哲学なのか

・「トロッコ問題をAIが判断」必要な能力

・「開発加速」vs「倫理観」の対立

人工知能(AI)が飛躍的な進化を遂げる「超知能」の時代に、哲学の重みが増している。

取材班はビジネスSNS「リンクトイン」上のデータを分析するツール「オーディエンス」を使い、延べ13億人分の肩書やスキルに関する情報を調べた。明らかになったのは、哲学を専攻した人材が活躍の場を広げているという実態だ。

## AIスキル持つ人、LinkedInの肩書を見てみると…

AIのスキルを持ち、肩書の説明に倫理に関連するキーワードを含んだのは約8万9000人だった。うち9.9%が哲学やその一分野である倫理学などの専門教育を受けていた。こうした学歴を持つ割合がリンクトイン全体では4.3%であることを考慮すると、突出した高さだ。

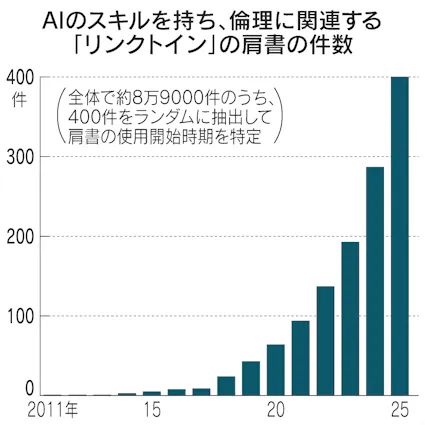

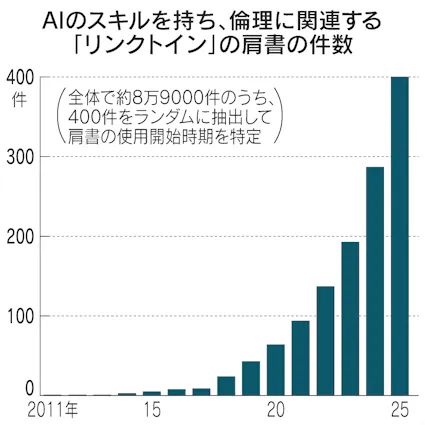

肩書を使い始めた時期を調べるため400人をランダムに抽出して集計したところ、AIと倫理に関連するスキルを持つ人材は過去5年で6倍に増えていた。IT(情報技術)大手やコンサルティング企業に勤める人々の間で増加が目立った。

なぜ今、哲学なのか。米エール大学心理学部のローリー・アン・ポール教授は「AIがもたらす予測不能な未来に、既存の価値観では対処できなくなりつつあるためだ」と説明する。新たな時代に備え、企業や働き手の間で仕事を再定義する動きが広がる。

## 「トロッコ問題をAIが判断」どんな視点が必要?

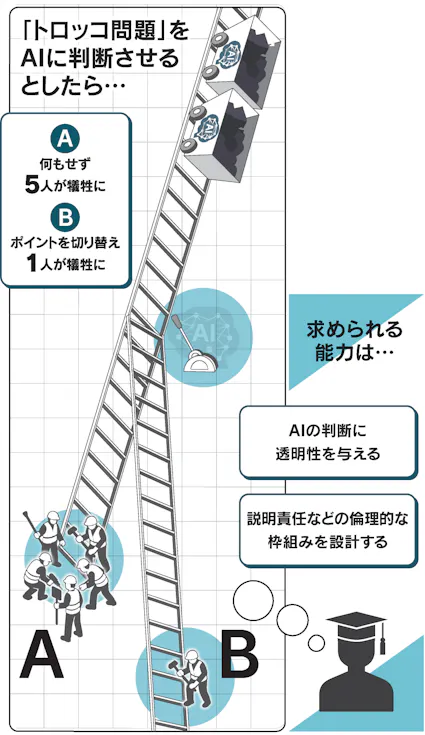

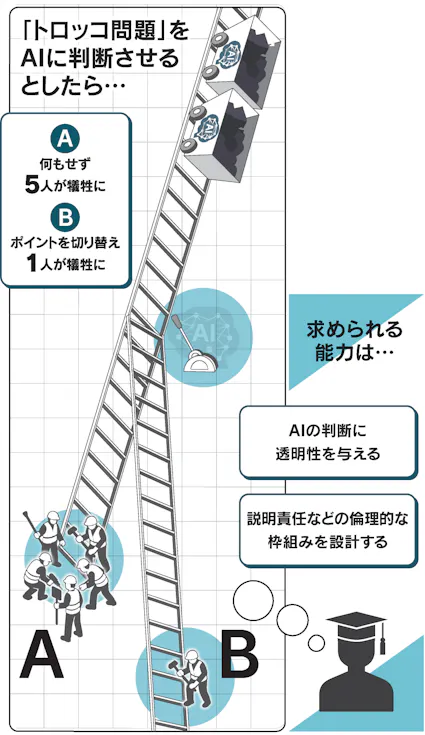

AI開発のジレンマを巡る思考実験としては「トロッコ問題」がよく引き合いに出される。暴走するトロッコが線路上で作業する5人の作業員に向かっている。AIがポイントを切り替えれば別の線路に誘導できるが、そこには別の作業員が1人いる。どうするか。

正解はない。求められるのはAIの判断に透明性を与え、説明責任を果たす「AIガバナンス」の視点だ。だが、こうした倫理的な枠組みを抜きにしてでも、技術開発を急がなければならないと考える人々もいる。

米スタンフォード大学で哲学を学んだ著名投資家のピーター・ティール氏は母校での講義録をまとめた2014年の著書で、常識にとらわれない合理的発想で世界を変えるべきだと主張している。米オープンAIに資金支援するなど、AI業界への影響力は絶大だ。

ティール氏は「効果的加速主義」と呼ばれる思想を体現する人物とみなされている。技術革新こそが地球温暖化や貧困、戦争といった文明レベルの課題を解決するという考え方だ。超知能の開発を競うシリコンバレーに浸透しつつある。

## AI巡り「開発加速」と「倫理観」が対立

テクノロジーを信奉する効果的加速主義者の一部は、民主主義に根ざす倫理観がAIの進歩の足手まといであると見なし始めている。より権威主義的な統治形態の下で技術革新を加速させるべきだと説く「暗黒啓蒙」と呼ばれる思想運動も起きている。

ドイツのボン大学のマルクス・ガブリエル教授は、現代の普遍的な価値観を後退させかねない事態に警戒感を強める。同氏が提唱する「倫理資本主義」は道徳的な行動を企業活動の根本に据える。ティール氏については「悪い哲学を学んでいるだけだ」と容赦ない。

「テック企業の中には暗黒啓蒙を支持する人々もいる。対抗する道は、良い哲学で応戦することだ」。ガブリエル氏は自らの思想を実践できる人材を育成する新会社ディープインAIを5月にドイツで立ち上げた。

AIはいずれ与えられた最終的な目標に向けて自ら計画を立て、必要なタスクを自律的に実行するようになると見込まれている。そのとき、AIの根本的な判断を左右するのは開発者の思想にほかならない。

超知能の開発レースは過熱する一方だ。AIがもたらす負のインパクトを過小評価し、暴走する巨大なトロッコを生み出す結果にならないか。未来に責任を持つ現役世代が考え、解決策を行動に移さなければならない。

◇

人知を超える勢いで進化を遂げるAIが、様々なビジネスの現場に浸透し始めた。連載企画「超知能」の第3部「仕事再定義」ではAIが人々の職務を変革し、社会の仕組みを転換しつつある姿を描く。

【関連記事】

- ・[AIガバナンスとは 誤情報や差別リスクを抑制、推進組織に哲学人材も](https://www.nikkei.com/article/DGXZQOUC017AP0R01C25A2000000/)

- ・[AI、10年がかりの科学研究を2日で再現 辞書にない単語も発明](https://www.nikkei.com/article/DGXZQOSG047DL0U5A700C2000000/)

- ・[AI超える翻訳を 井口耕二さんが目指す地平、マスク氏ら伝記で脚光](https://www.nikkei.com/article/DGXZQOUA032S20T01C25A1000000/)

- ・[京都会議「AIの舟で人間はどこへ」 哲学とビジネス、白熱の対話](https://www.nikkei.com/article/DGXZQOUD06AYT0W5A001C2000000/)

[多様な観点からニュースを考える](https://www.nikkei.com/topics/topic_expert_EVP00000)

※掲載される投稿は投稿者個人の見解であり、日本経済新聞社の見解ではありません。

-

[加藤雅俊](https://www.nikkei.com/topics/topic_expert_EVP01173)関西学院大学経済学部教授

今後の展望

大学の教育と研究においても倫理教育の重要性は一段と高まっている。学生に対するAI(IT/データ)教育と倫理教育がセットで提供されるだけでなく、研究者に対しても研究および教育に関する倫理研修が義務付けられるようになっている。 いくら能力が高くても、どの世界においても倫理違反は「一発退場」となる時代だ。倫理的素養“だけ”で生きていくことはできないが、倫理的素養がなければ生きていけない時代になったとも言えるだろう。

2025年12月8日 6:55 (2025年12月8日 6:59更新)

114

-

[楠正憲](https://www.nikkei.com/topics/topic_expert_EVP01084)デジタル庁統括官 デジタル社会共通機能担当

ひとこと解説

博士号の肩書として付けるPh.Dは、本来「哲学博士」。日本ではSTEMとデータ人材育成に政策資源が集中してきたが、AI開発競争を支える思想には功利的利他主義など哲学的背景も色濃い。いま社会で起きていることを理解し、AIを使いこなすにも、プログラミングやデータ分析だけでは足りず、倫理、思想、歴史まで含んだ幅広い教養が不可欠になっている。人間の価値判断そのものが技術に組み込まれていく時代に、教養の再評価は静かな希望でもあり、なお備えなければならない現実的な危機でもある。

すべての記事が読み放題 有料会員は月額4,277円

有料会員限定

キーワード登録であなたの

重要なニュースを

ハイライト

日経電子版 紙面ビューアー

## シリーズの記事を読む

- 第1回

AI時代は哲学専攻ひっぱりだこ? LinkedIn肩書に「倫理」5年で6倍2:00

[超知能](https://www.nikkei.com/topics/25052100)

## [仕事再定義](https://www.nikkei.com/topics/25120104)

人知を超える勢いで進化を遂げるAIが、様々なビジネスの現場に浸透し始めた。連載企画「超知能」の第3部「仕事再定義」ではAIが人々の職務を変革し、社会の仕組みを転換しつつある姿を描く。

## [超知能](https://www.nikkei.com/topics/25052100)

[

人類拡張

](https://www.nikkei.com/topics/25090200)[

迫る大転換

](https://www.nikkei.com/topics/25052200)

## 関連トピック

トピックをフォローすると、新着情報のチェックやまとめ読みがしやすくなります。

- [情報通信・ネット](https://www.nikkei.com/business/net-media/)

- [超知能](https://www.nikkei.com/theme/?dw=25052100)

- [AI](https://www.nikkei.com/theme/?dw=24032501)

---

# AI時代を勝ち抜く人材戦略--リアルタイムデータと人間性を軸にしたリスキリング再設計

---

publish: true

personal_category: false

title: "AI時代を勝ち抜く人材戦略--リアルタイムデータと人間性を軸にしたリスキリング再設計"

source: "https://japan.zdnet.com/article/35240762/"

site: "ZDNET JAPAN"

author:

- "[[ZDNET Japan]]"

published: 2025-12-01

created: 2025-12-01

description: "AIが業務の在り方を急速に変える中、定型業務はAIに置き換わりつつあり、リスキリングが進んでいる。今後は、リアルタイムデータを活用しAIと協働して意思決定する力と、人間ならではの「思いやり」が重要となる。"

tags:

- "clippings"

- "NewsClip"

description_AI: "AIが急速に仕事のあり方を変える中、本稿では、AIに仕事を奪われるのではなく、AIを使いこなす人に仕事が奪われるというNVIDIA CEOのJensen Huang氏の言葉を引用し、労働市場の構造変化に警鐘を鳴らしています。特に日本を含むAPAC地域では、生成AIやデータストリーミング技術への注目度が高い一方で、「スキルと専門知識のギャップ」が顕在化。多くのリスキリングが表面的なツール操作にとどまり、AIの真価を引き出すリアルタイムデータの理解が不足していると指摘します。記事では、金融詐欺検知やサプライチェーン対応など、AIが成果を出すには常時稼働型・フロー型の意思決定が不可欠であるとし、バッチ処理からの脱却を提唱。シンガポールのUOB銀行が実践する、業界認定研修や社内キャリアチェンジ支援を通じた先進的なリスキリング戦略を紹介し、企業がリアルタイム対応型人材を育成するための具体的な3つの実践策(役割再設計、没入型学習、政府・業界支援活用)を提示します。最後に、AIが事実を処理する時代において、人間が発揮すべき本質的な価値は「思いやり」であり、技術と人間性の両輪で未来を築く人材戦略の重要性を強調しています。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [AI時代を勝ち抜く人材戦略--リアルタイムデータと人間性を軸にしたリスキリング再設計](https://japan.zdnet.com/article/35240762/)【ZDNET JAPAN】(2025年12月01日)

---

> [!NOTE] この記事の要約(箇条書き)

- AIが急速に仕事のあり方を変革し、「AIに仕事を奪われる」という不安が広がっている。

- NVIDIA CEOのJensen Huang氏は、「AIを使いこなす人に仕事が奪われる」と述べ、変化の速度が企業対応を凌駕していると指摘。

- LinkedInの調査では、東南アジアで2030年までに必要なスキルの最大72%が変化すると予測。

- 日本を含むAPAC地域でもAIによる大規模な人員再編が進み、深刻な人手不足とAI導入の影響で企業競争力が問われている。

- 日本のITリーダーの77%が生成AI、63%がデータストリーミングプラットフォームに注目する一方、「スキルと専門知識のギャップ」が課題(42%の企業が回答)。

- 多くのリスキリング講座がAIツールの操作方法に終始し、AI活用に不可欠なリアルタイムデータの理解が不足している。

- AIは正確で高品質なリアルタイムデータに依存しており、バッチ処理型の思考から「常時稼働型・フロー型の意思決定」への転換が求められる。

- シンガポールのUOB銀行は、業界認定研修や社内キャリアチェンジプログラム「Better U Pivot」を通じて従業員のリスキリングを推進し、AIと人間による新たな成果創出の事例を示している。

- リアルタイム対応型人材を育てるための3つの実践策:

1. リアルタイム成果を前提に役割を再設計する。

2. 実務に即した没入型学習プログラムを構築し、データストリーミングの基礎を組み込む。

3. 政府・業界の支援を活用し、職務特化型の深いスキル習得を促す。

- AIが事実を処理し、人間が「思いやり」(他者理解、共感、配慮)をもって意味を与え、解決策を創造する時代が到来しており、人間性を軸にした人材戦略が不可欠である。

> [!NOTE] 要約おわり

---

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35240762%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35240762%2F&hashtags=ZDNET)

- - 印刷する

- - メールで送る

- テキスト

- HTML

- 電子書籍

- PDF

- - ダウンロード

- テキスト

- 電子書籍

- PDF

- - クリップした記事をMyページから読むことができます

AIが業務や職務の在り方を急速に変える中、「AIに仕事を奪われるのではないか」という不安が広がっています。実際、定型業務はAIに置き換わりつつあり、AIを使いこなすリスキリングも活発になっています。しかし、これからのAI時代に求められるのは、単なるツール操作の習得だけではありません。

カギとなるのは、リアルタイムに流動する膨大なデータを活用し、AIと協働して即座に意思決定につなげるスキルです。本稿では、リアルタイムデータの活用と教育がなぜ企業競争力の核心となるのか、先進的な事例とともに解説し、さらにAI時代において人間が発揮すべき本質的な価値「思いやり」がなぜ不可欠なのかを提示します。

## AI時代の労働市場再編で日本にも迫る構造変化

「全ての仕事が影響を受けるとともに、その変化は即座に訪れます。これは疑いようのない事実です。AIに仕事を奪われるのではなく、AIを使いこなす人に仕事が奪われるのです」

2025年5月、米国カリフォルニア州で開催されたミルケン研究所のグローバルカンファレンスにおいて、NVIDIAの創業者で最高経営責任者(CEO)のJensen Huang氏が語ったこの言葉は、もはや未来の予測ではなく現実となりつつあります。AIはすでに世界中の職場、デバイス、そして私たちの日常生活に深く浸透しており、変化のスピードは企業の対応を凌駕(りょうが)し、労働市場すらも再構築しつつあります。

LinkedInが発表した調査によると、東南アジアでは生成AIの普及により、2016年時点と比べて2030年には必要なスキルの最大72%が変化すると予測されています。これは、過去数十年の技術変化をはるかに超える規模であり、極めて短期間で職務内容やスキル構成が大きくシフトすることを意味します。

2025年半ばには、こうした予測がアジア太平洋地域(APAC)で現実のものとなり始めています。大手多国籍企業や急成長したスタートアップは、AIによる業務効率化と新たな事業環境への適応を目的に、大規模な人員再編や役割の再設計を発表しました。

この動きはAPAC全体に広がり、日本も例外ではありません。国内では人員削減が進む一方で、深刻な人手不足を原因とする倒産が過去最多を記録しています。つまり、AI導入の影響は単なる業務効率化にとどまらず、企業競争力と個人の市場価値を根本から揺さぶる課題となっているのです。

## 生成AI導入とスキルギャップの現実

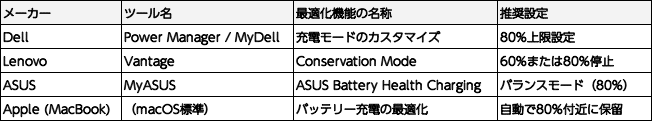

企業の組織再編が進む中、日本では生成AIを活用した高度な業務効率化が注目されています。米Confluentの「2025年データストリーミングレポート」によると、今後注目すべき技術として、日本のITリーダーの77%が「生成AI」を、63%がリアルタイムで大量のデータを処理・分析する「データストリーミングプラットフォーム」を挙げています。

しかし、技術導入のスピードに対して人材の準備は追いついていません。同レポートは日本の労働力が、データ分析やリアルタイムシステムのスキル面で準備不足であることを指摘しています。企業の42%が、AIや機械学習の導入を加速する上で「スキルと専門知識のギャップ」を最大の課題であると回答しました。

日本に限らず、シンガポールにおいても従業員側がスキルギャップを不安視しており、2024年には55万5000人がシンガポール政府支援のスキルアップ制度「SkillsFuture」を活用しました。これは2023年の約3倍で、AI、サイバーセキュリティ、デジタルマーケティング関連の講座が特に人気でした。

多くの従業員がリスキリングに力を入れている一方で、なぜスキルギャップは容易に埋まらないのでしょうか。それは、多くの講座がAIツールの操作方法に焦点を当て、表面的な理解にとどまりがちだからです。AIを最大限に活用するためには、その根幹を支えるリアルタイムデータの理解が不可欠となります。データが常に流れ続け、即座に活用される時代には、俊敏性、文脈理解、迅速な意思決定能力を組み合わせた新しい思考法が求められています。

## バッチ処理からの脱却が求められるAI時代の思考転換

AIは単独で完璧に機能するわけではなく、正確で高品質なリアルタイムデータに依存しています。金融詐欺の検知、サプライチェーンの混乱への即応、顧客体験のパーソナライズなど、AIが成果を出すためには、常に新鮮で流動的なデータが不可欠です。リアルタイムデータがなければ、AIは的外れな分析やタイミングを逸した意思決定しか提供できず、むしろリスクを生む可能性があります。

それにもかかわらず、多くの従業員やチームは依然として、一定期間ごとにデータをまとめて処理するバッチ処理型の世界で訓練され、過去のイベントを集計したダッシュボードやレポートを基に意思決定を行っています。しかし現代の業務では、イベント発生の瞬間にリアルタイムで即応することが求められています。つまり、企業はAIツールの使い方だけでなく、「常時稼働型・フロー型の意思決定」という原則に基づいて人材を再教育する必要があります。

こうしたリアルタイム対応は、単なるツール操作ではなく、企業文化や設計思想の転換を伴います。クラウド上で柔軟にシステムを動作させる「クラウドネイティブ思想」や、システム間の連携を優先する「APIファースト」といった設計思想に慣れていない従業員にとって、これは技術的にも心理的にも負荷が大きい課題です。企業はイベントドリブン型業務を前提に従業員の思考転換を支援しなければ、生産性、適応力、そして市場価値は確実に低下してしまうのです。

[PAGE 2](https://japan.zdnet.com/article/35240762/2/)

## UOB銀行に見るAI時代のリスキリング戦略

現代の企業競争において先頭を走る企業は、単なる自動化の推進者ではありません。仕事の在り方そのものを再定義し、新しい価値を創造する企業こそがAI時代の先陣を切っています。

このアプローチを実践する企業の一例が、シンガポールのUOB銀行です。同行は銀行金融協会やワークフォース・シンガポール、シンガポールの高等専門学校であるニー・アン・ポリテクニックとスキルアップパートナーシップを提携し、生成AIやデジタルリテラシー、データ活用スキルに関する業界認定の研修プログラムを開発しています。これにより、従業員がAIを日常業務に取り入れ、生産性を高めるための基盤を整えています。

さらにUOB銀行は社内キャリアチェンジを支援する12カ月間の再スキルプログラム「Better U Pivot」を提供しています。このプログラムでは、パーソナライズされたスキル評価とキャリアパスを通じて、従業員が新しい役割にスムーズに移行できるよう後押しします。実際、カードや保険の営業管理職を務めていた従業員が、研修を通じてデータ分析や生成AIツールの活用スキルを身につけ、プライベートバンキング部門のデジタルエンゲージメント担当へとキャリアチェンジしました。AIを活用することで、クライアント向けコンテンツのパーソナライズやレポート作成の効率化を実現し、AIの分析力と人間の判断力を統合した新しい成果を生み出しています。

このような先進事例はあるものの、AI時代に人材をどう育てるか、企業、政府、教育機関はまだ試行錯誤の段階です。個人の思考力を磨くことが最大の課題ですが、日本では自己啓発への消極性という懸念も残っています。

## リアルタイム対応型人材を育てる3つの実践策

それでは、UOB銀行の事例から何が学べるのでしょうか。企業がAIを最大限に活用するためには、人材育成において実践的アプローチが不可欠ですが、具体的には次の3つの取り組みが有効です。

### 1\. リアルタイム成果を前提に役割を再設計する

役職名を変更するだけでは不十分です。意思決定プロセスに基づき業務を再構築し、従業員が重要なタイミングで流動するデータに関与できるようワークフローを設計する必要があります。例えば、倉庫管理者が日次レポートを待つのではなく、ライブダッシュボードでボトルネックを監視し、即座に在庫を再配置できる仕組みです。

### 2\. 実務に即した没入型学習プログラムを構築する

学習プログラムは現実のビジネス課題に即して設計すべきです。例えばカスタマーサポートチームは、顧客の感情が急変する状況を模擬したライブ対応のシミュレーションを行います。この訓練に高度なエンジニアリングスキルは不要ですが、データがどのように流れ、変換され、意思決定を引き起こすかという基本理解は必須です。そのため、データストリーミングの基礎として、ストリーミングパイプライン、イベント駆動型アーキテクチャー、ライブ運用ダッシュボードなどをスキルアップの中核に組み込むべきです。

### 3\. 政府・業界の支援を活用し、表面的理解から深いスキルへ

APAC各国の政府は研修助成金を提供していますが、多くの場合、受講内容は表面的なデジタル講座にとどまることが現実です。企業はその一歩先を行き、職務特化型の学習プランを設計すべきです。例えばリスク管理チームにはイベントベース思考を、営業部門にはAPI活用スキルを習得させることが重要です。さらに、データストリーミングに関する認定資格を提供するテクノロジー企業と連携し、スキルの深化を促す必要があります。ストリームネイティブ技術に基づくプログラムは、ライブデータフローの設計、分析、対応に必要な実践的スキルを強化します。

## AIが事実を処理し、人間が意味を与える時代

歴史の転換点では、産業革命、デジタル化、グローバル化といった変化が仕事の形を塗り替え、古い職業が消え、新しい役割が生まれてきました。今、私たちはAI時代という大きな変革のただ中にいます。この時代に真の競争力を持つのは、単に最新技術に投資する企業ではなく、従業員がAIとともに成長できる環境を築いた企業です。

AIが定型業務を担うようになれば、私たち一人ひとりが発揮できる価値は、非定型的で創造的な領域に集中します。その中心にあるのは、他者理解、共感、配慮といった概念、すなわち「思いやり」です。AIやアルゴリズムは膨大なデータを処理し、事実を提供できます。しかし、その事実から相手の状況や感情を想像し、文脈を理解して、意味を与え、解決策を創造するのは人間の役割です。

人と人、人とAIの協働から生まれるイノベーションを支えるのは、古典的でありながら普遍的な、人に対する思いやりの力です。AIが事実を処理し、人間が意味を与える時代において、企業が競争力を維持するためには、この人間性を軸にした人材戦略が不可欠です。技術と人間性の両輪で未来を築くため、今こそ企業は役割設計と育成方針を抜本的に見直すときなのです。

**石井晃一**

Confluent Japan カントリーマネージャー

16年以上にわたり、さまざまな業界の顧客がデジタルワールドで成功するための戦略計画と実行に携わる経験を持つ。TaniumとVMwareで日本における営業リーダーとして事業拡大とパートナーエコシステム強化に従事。その後、Rubrikで日本事業をゼロから構築し、社内外の組織間で戦略的コラボレーションを推進。現在は、Confluentで日本担当カントリーマネージャーを務める。

-

- [noteで書く](https://note.mu/intent/post?url=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35240762%2F&ref=https%3A%2F%2Fjapan.zdnet.com%2Farticle%2F35240762%2F&hashtags=ZDNET)

ZDNET Japanは、CIOとITマネージャーを対象に、ビジネス課題の解決とITを活用した新たな価値創造を支援します。

ITビジネス全般については、 [CNET Japan](https://japan.cnet.com/) をご覧ください。

---

# Anthropic、Accentureと大型提携でエンタープライズAI市場を攻略──市場シェア40%、Claude Codeが開発現場を変革

---

publish: true

personal_category: false

title: "Anthropic、Accentureと大型提携でエンタープライズAI市場を攻略──市場シェア40%、Claude Codeが開発現場を変革"

source: "https://innovatopia.jp/ai/ai-news/74241/"

site: "innovaTopia -(イノベトピア) - ーTech for Human Evolutionー"

author:

- "[[Satsuki]]"

published: 2025-12-11

created: 2025-12-12

description: "AccentureとAnthropicが9日、大規模パートナーシップを発表。30,000人のClaude研修を含むAccenture Anthropic Business Groupを設立。Anthropicの市場シェアは40%に達し、Claude Codeはコーディング市場で54%を獲得している。"

tags:

- "clippings"

- "NewsClip"

description_AI: "AccentureとAnthropicは、エンタープライズAI統合を促進するための拡大パートナーシップを発表し、Accenture Anthropic Business Groupを設立しました。Accentureは30,000人の専門家をAnthropicのClaude Codeでトレーニングし、規制業界での生成AI展開を工業化する計画です。Anthropicは、2025年にはエンタープライズLLM市場で40%、AIコーディング市場で54%のシェアを誇り、急成長を遂げています。AccentureはOpenAIとも提携しており、単一プロバイダーへの依存を回避し、顧客に最適なソリューションを提供する「二股戦略」を採用しています。この提携は、AIが「試行錯誤のフェーズ」から「実装と価値創出のフェーズ」へと移行している現状を象徴しており、特にコーディング支援のようにROIが明確な分野で、企業によるAIの本格導入を加速させるものと見られます。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [Anthropic、Accentureと大型提携でエンタープライズAI市場を攻略──市場シェア40%、Claude Codeが開発現場を変革](https://innovatopia.jp/ai/ai-news/74241/)【innovaTopia】(2025年12月11日)

---

> [!NOTE] この記事の要約(箇条書き)

- AccentureとAnthropicがエンタープライズAI統合を加速するためのパートナーシップを発表し、Accenture Anthropic Business Groupを設立。

- Accentureは30,000人の専門家をAnthropicのClaude Codeでトレーニングする計画。

- AnthropicはエンタープライズLLM市場で40%のシェアを獲得し、AIコーディング市場では54%と圧倒的な存在感を示す。

- 金融、ヘルスケア、公共部門など規制の厳しい業界向けのAIソリューション開発に注力。

- AccentureはOpenAIとも提携しており、リスク分散と多様なソリューション提供を目指す「二股戦略」を採用。

- パートナーシップは、AIの「実験フェーズ」から「実装フェーズ」への移行を象徴し、企業がAIから具体的な価値を引き出す動きを加速。

> [!NOTE] 要約おわり

---

\[公開\]

\[更新\]2025年12月11日

\- innovaTopia - (イノベトピア)

**AccentureとAnthropicは2025年12月9日、エンタープライズAI統合を促進する拡大パートナーシップを発表した。** 両社は新たにAccenture Anthropic Business Groupを設立し、規制業界全体での生成AI展開を工業化する。

Accentureは、AIコーディング市場の半分以上を保持するとされるAnthropicのClaude Codeの主要パートナーとして位置づけられ、約30,000人の自社専門家をClaudeでトレーニングする計画である。

パートナーシップは金融サービス、ヘルスケア、公共部門向けの業界特化型AIソリューションを開発する。実装はAccentureのInnovation Hubsを通じて行われ、両社はClaude Center of Excellenceに共同投資する。

AnthropicのCEO兼共同創設者Dario Amodeiと、Accentureの会長兼CEOのJulie Sweetが声明を発表した。AnthropicのエンタープライズAI市場シェアは24パーセントから40パーセントに成長している。

**From:**[Accenture and Anthropic partner to boost enterprise AI integration](https://www.artificialintelligence-news.com/news/accenture-anthropic-partner-boost-enterprise-ai-integration/)

## 【編集部解説】

エンタープライズAI市場で注目すべき構造転換が進んでいます。 **AccentureとAnthropicが発表した今回のパートナーシップは、単なる業務提携を超えた、AIの「実装時代」への本格的な移行を象徴する動き** です。

興味深いのは、このパートナーシップが発表されたタイミングです。Accentureは同じ月の12月1日にOpenAIとも大規模な提携を発表しています。数万人の従業員にChatGPT Enterpriseのライセンスを付与し、OpenAI Certificationsを通じた大規模なトレーニングプログラムを展開すると表明しました。そしてわずか1週間後、今度はAnthropicと30,000人規模のトレーニングを含む専用ビジネスグループの設立を発表したのです。