---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [「脱VPN」がいよいよ加速? ランサムウェア感染、“SSL VPN廃止”の動きも](https://atmarkit.itmedia.co.jp/ait/articles/2601/03/news011.html)【@IT】(2026年01月03日)

---

> [!NOTE] この記事の要約(箇条書き)

- 2025年は、VPNの安全性がランサムウェア攻撃などにより大きく揺らぎ、「脱VPN」の動きが加速している。

- アサヒグループホールディングスはランサムウェア被害を受け、VPN廃止の方針を表明した。

- 警察庁の報告では、令和7年上半期のランサムウェア被害116件中、半数以上(45件中28件)でVPN機器が感染経路となっていた。

- サイバー保険会社At-Bayのレポートによると、オンプレミス型VPNを利用する企業はランサムウェア被害に遭うリスクが5~7倍高い。

- Fortinetは、SSL VPNの脆弱性が頻発し運用負担が大きいことから、2025年10月にSSL VPNの廃止方針を公表し、IPsecへの移行を推奨している。

- VPN機器の運用において、脆弱性対応の遅延や設定の複雑化による問題が指摘されている。

- 2026年には、ゼロトラストアーキテクチャへの移行が加速すると予測されており、短期的な対策としてVPN機器の迅速なパッチ適用、MFA義務化、通信監視が求められる。

> [!NOTE] 要約おわり

---

## 「脱VPN」がいよいよ加速? ランサムウェア感染、“SSL VPN廃止”の動きも:「前提が崩れた1年」 @IT編集部員の2026年展望

企業のITインフラを巡る前提が大きく揺らいだ2025年。その1年を振り返る中で、特に従来の当たり前が通じなくなったのが「VPN」でした。ランサムウェア攻撃の多発などもあり、そのリスクが浮き彫りになりました。

2026年01月03日 08時00分 公開

\[, @IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

企業のITインフラの“当たり前”として捉えられてきたもの――。2025年は、幾つかの視点からそれを見直す年になりました。仮想化インフラの分野で起きているような製品体系の再編や新たな事業者の参入といった変化もさることながら、アサヒグループホールディングスへのランサムウェア(身代金要求型マルウェア)攻撃も象徴的でした。ITシステムがいかに事業継続上の脆弱(ぜいじゃく)なポイントになり得るのかという現実を突き付けられました。

安心、安全の常識が揺らいだ1年だったと言えます。この観点で見直すきっかけが生まれたのが、社内のシステムやデータに安全にアクセスするための手段として使われる「VPN」(Virtual Private Network:仮想プライベートネットワーク)です。近年はテレワークが広がったことで、日常的にVPNを利用するようになった人も少なくないはずです。

### 問われるVPNの安全性

2025年は、VPNの当たり前と考えられてきた安全性が、一段と問われる年になりました。ランサムウェア攻撃を受けたアサヒグループホールディングスが被害状況を鑑み、VPNを廃止する方針を明らかにしたことも大きな話題になりました。

この1件に限らず、VPNを廃止して「ゼロトラスト」に基づくネットワークに移行する動きがある一方、依然としてVPNを利用する組織がランサムウェアをはじめとするサイバー攻撃の標的になっている実態は見逃せません。2025年の動向を踏まえながら、なぜVPNの安全性が問われているのか、2026年はどのような備えを意識すべきなのかを考えます。

## リスクをはらんだ「SSL VPN」廃止の動きも

在宅や外出先での勤務を含めて働き方が多様になった昨今では、VPNのような、社内のリソースへの安全な接続を実現する技術は欠かせないものとなり、オフィスで勤務するのが一般的だった頃と比べればVPNの利用機会は格段に広がっています。一方で、それはサイバー攻撃者にとっての標的が広がることにもなります。

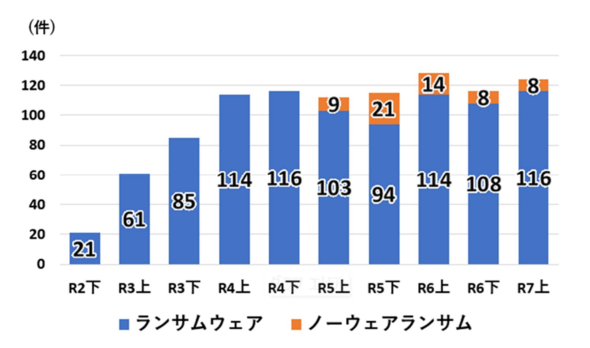

警察庁が公表している『 [マルウェア「ランサムウェア」の脅威と対策(脅威編)](https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/joho/ransomware_threat.html) 』によると、令和7年上半期におけるランサムウェアの被害報告件数は、国内で116件。独立行政法人情報処理推進機構(IPA)の「情報セキュリティ10大脅威2025」では、近年は毎年(5年連続)ランサムウェアが1位になり、警戒感は高まっているはずですが、その被害は減っておらず、半期の件数としては令和4年下半期と並んで最多だといいます。

[](https://image.itmedia.co.jp/l/im/ait/articles/2601/03/l_ait_ransome01.png) 企業・団体等における被害の報告件数の推移(令和7年上半期まで)(提供: [警察庁](https://www.npa.go.jp/publications/statistics/cybersecurity/data/R7kami/R07_kami_cyber_jyosei.pdf) )

もう一つ重要なのが、ランサムウェアの感染経路として、VPN機器が半数以上を占めていることです。「 [令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について](https://www.npa.go.jp/publications/statistics/cybersecurity/data/R7kami/R07_kami_cyber_jyosei.pdf) 」の集計によれば、ランサムウェア被害に遭った企業・団体などへのアンケート調査の結果、有効回答45件のうち、28件がVPN機器でした。

サイバー保険会社At-Bayが2025年10月28日(現地時間)に公表したレポート「2025 InsurSec Rankings Report」では、オンプレミス型のVPN機器を利用するリスクが浮き彫りになりました。『 [リモートアクセスに「オンプレミスVPN」を使う企業は“約5~7倍”ランサムウェア被害に遭いやすい](https://atmarkit.itmedia.co.jp/ait/articles/2510/29/news129.html) 』でも触れている通りですが、2024年に発生したAt-Bay被保険者へのランサムウェア攻撃では、80%がリモートアクセス経由で始まり、その83%にVPNデバイスが関与していました。

一部の「SSL VPN」(SSL:Secure Sockets Layer)を利用する企業では、そうでない企業と比べ、ランサムウェア被害に遭うリスクが5~7倍ほど高いという結果が出ています。

### FortinetがSSL VPN廃止

ネットワークセキュリティベンダーのFortinetは、SSL VPNを廃止する方針を2025年10月に公表しました。同社は、リモートアクセス用のVPN技術として、SSL VPNではなく「IPsec」へ移行するとしています。なぜFortinetはSSL VPNの提供をやめる決断に至ったのでしょうか。

SSL VPNは、Webブラウザさえあれば利用できる手軽さが特徴です。専用クライアントソフトウェアをインストールする必要がなく、利用者側の準備負担が小さい。通信に「TCP」(Transmission Control Protocol)の443番ポート、つまりHTTPS(Hypertext Transfer Protocol Secure)と同じポート番号を利用するため、企業のネットワークに設置されているファイアウォールで遮断されにくい。こうした通信しやすさもあり、SSL VPNは広く普及してきたのです。

一方のデメリットとして、SSL VPNでは脆弱性が頻発していることから、パッチ(脆弱性を修正する更新プログラム)を適用し続けなければならず、運用負担が増大する点が挙げられます。SSL VPNは内部で利用するソフトウェアライブラリの構成が複雑で、かつ明確な標準仕様が存在しないため、それがバグを誘発して脆弱性を生む要因にもなると指摘されています。

## VPN機器運用の問題

発見される脆弱性に都度対処しなければならない状況は、運用現場の負担になります。『 [VPN機器が「ランサムウェア侵入口」になって当然? 約半数がバージョンさえ把握せず](https://atmarkit.itmedia.co.jp/ait/articles/2511/21/news065.html) 』では、運用が行き届かない現実に触れられています。アシュアードが実施した調査では、VPN機器の重大な脆弱性が発見された際、「対応機器の特定から影響調査に工数がかかり、対応が遅れた経験があるか」を尋ねる設問では、「頻繁にある」が10%、「時々ある」が37.3%と合計で半数近くになりました。人手不足が対応遅延の一因になっている点も見逃せない課題ですが、それ以前に、VPN機器では脆弱性そのものが頻繁に発生していることが、リスクをさらに高めているという実情があるのです。

サイバー攻撃者に狙われる原因としてAt-Bayの調査で指摘されたのは、オンプレミスのVPNに内在する2つの問題です。まずは、VPNが外部から企業の社内ネットワークに直接接続することを目的にしたものであること。認証情報が漏えいする、脆弱性が悪用されるなどしていったんネットワークへの扉が開いてしまえば、ネットワークの横移動によって侵害の対象領域が広がってしまうリスクがあります。

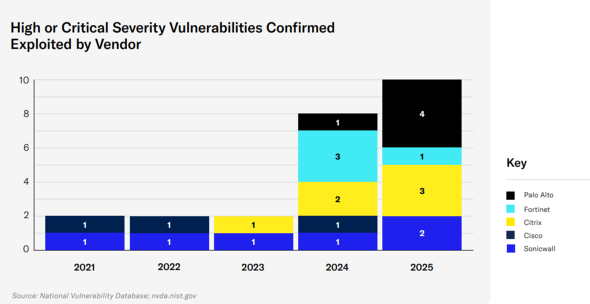

もう一つの指摘は、VPNデバイスの機能が複雑化している点です。機能拡張などに伴って設定項目が増え、ユーザーがそれを十分に理解し、適切に設定できなければ、運用がおろそかになったり、脆弱性に気付かず放置されてしまう事態に陥ります。SSL VPNの脆弱性が立て続けに発生する状況下では、これも見逃せない問題です。実際At-Bayの調査によれば、近年は主要VPN機器に関して報告される脆弱性が急増する傾向にあります。

[](https://image.itmedia.co.jp/l/im/ait/articles/2601/03/l_ait_ransome02.png) 悪用される脆弱性の急増(提供: [At-bay](https://regmedia.co.uk/2025/10/28/at_bay_2025_insursec_report.pdf) )

## 脱VPNが加速する?

2026年も、VPNのリスクは引き続き重大なセキュリティリスクの一つになると考えられます。同時に、2025年のサイバーインシデントの頻発や深刻さを受け、ゼロトラストアーキテクチャに移行する動きが加速する可能性もあります。

長期的な対策としては、ZTNA(Zero Trust Network Access)のようなゼロトラストの考え方に基づくリモートアクセス手段に移行することが挙げられます。しかしすぐに移行できるとは限りません。その間は、短期的な対策を徹底していく必要があります。まずはVPN機器の脆弱性情報の把握、そして脆弱性が発見された場合の迅速なパッチ適用が挙げられます。前述の通り、VPN機器の脆弱性を悪用するランサムウェア攻撃がいかに多いかを考えれば、この基本をおろそかにはできません。その他にも、認証情報の適切な管理や、MFA(多要素認証)の義務化、通信の監視といった対策を組み合わせていくことが重要になります。

---

2026年も、ネットワークセキュリティの分野にとどまらず、クラウドとオンプレミスを含むインフラ設計の見直しや、開発・運用におけるAI(人工知能)の活用など、企業のITにはさまざまな変化が訪れそうです。@ITは本年も、企業がいま本当に必要とする情報を、確かな視点でお届けできるようまい進します。

Special PR

この記事に関連する製品/サービスを比較(キーマンズネット)

- [要件に合ったアクセス回線メニューはある?『広域イーサーネット』製品情報](http://www.keyman.or.jp/commsrv/wae/product?cx_source=kn-pdb201704)

- [まずはアクセス回線の帯域とSLAを確認!『IP-VPN』製品比較](http://www.keyman.or.jp/commsrv/ipvpn/product?cx_source=kn-pdb201704)

- [通信速度や帯域制限はどれくらい?『モバイル通信サービス』の選び方](http://www.keyman.or.jp/commsrv/mobcomm/product?cx_source=kn-pdb201704)

- [事業者のサービス提供範囲は確認済み?『インターネットVPN』製品一覧](http://www.keyman.or.jp/commsrv/ivpn/product?cx_source=kn-pdb201704)

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

あなたにおすすめの記事 PR