---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [身代金を「払うため」ではない交渉がある? ランサムウェア対応の新常識](https://www.itmedia.co.jp/enterprise/articles/2601/21/news045.html)【ITmedia エンタープライズ】(2026年01月21日)

---

> [!NOTE] この記事の要約(箇条書き)

- パロアルトネットワークスの脅威インテリジェンス専門チーム「Unit 42」が日本での本格的なサービス提供を開始。

- サービスは、インシデント発生後の「有事への対応」と未然に防ぐ「平時からの備え」を両輪で支援する。

- 特徴的なサービスとして、ランサムウェア攻撃者との「交渉」がある。その主目的は身代金支払いではなく、被害組織が復旧準備や対策を講じるための「時間稼ぎ」である。

- 交渉の副次的な目的として、攻撃手法の情報収集、復号鍵の取得、データ公開防止、嫌がらせ対策も含まれるが、身代金支払いは推奨されない。

- 現代のサイバー攻撃トレンドとして、攻撃の高速化(データ窃取が1時間以内という事例が20%)、生成AIによる規模拡大、クラウド専門知識を持つ攻撃者の増加、多重脅迫の常態化が挙げられる。

- 攻撃者はエコシステムを構築し、リソースを相互に利用することで攻撃を合理化している。

- 企業の86%がビジネスに影響を受ける攻撃に直面しており、事後対応だけでなくプロアクティブな事前対策への投資の重要性が強調されている。

> [!NOTE] 要約おわり

---

ランサムウェア攻撃は「起きてから考える」には、あまりにも速く、巧妙だ。侵害は1時間以内、要求は多重化、交渉すら戦場になる時代。脅威の最前線を知る専門家集団が、日本で本格始動するという。その実力を解き明かす。

» 2026年01月21日 08時30分 公開

\[, ITmedia エンタープライズ編集部\]

この記事は 会員限定 です。会員登録すると全てご覧いただけます。

パロアルトネットワークスは2026年1月16日、同社の脅威インテリジェンス専門チーム「Unit 42」による日本市場での本格的なサービス提供に関する記者説明会を開催した。

同説明会には、Unit 42 Japanのプリンシパルコンサルタントである佐々木健介氏と田中啓介氏が登壇。Unit 42が提供するインシデントレスポンスやセキュリティリスクコンサルティングはインシデント発生後の「有事への対応」だけでなく、それを未然に防ぐための「平時からの備え」を両輪で支援すると強調した。

## 平時の備えから身代金交渉まで 専門家集団の知見を日本語で提供

Unit 42は、もともとパロアルトネットワークスのリサーチ部門として発足した脅威インテリジェンスチームだ。これまでも一部の日本顧客には英語ベースでの支援を提供してきたが、今後は専門家チームによる日本語でのサービスが本格的に提供される。

日本におけるUnit 42は毎月一定の金額を支払うことで“クレジット”を得て、それを消費することで長期的なサービスを受けられる「リテーナーサービス」として提供される。

一般的にセキュリティにおけるリテーナーサービスはインシデント発生後のサービスをメインとしているが、パロアルトネットワークスでは「事件を防ぐためにもクレジットが使え、セキュリティコンサルティングとアドバイザリを提供できる」という。基本的には全てのサービスにおいて日本語で情報が提供される。

パロアルトネットワークス Unit 42 Japan プリンシパルコンサルタント 佐々木健介氏(筆者撮影)

佐々木氏は、Unit 42の強みとして「200人以上の脅威研究者によるリサーチ力」「世界8万5000社以上の顧客のネットワークやエンドポイント、クラウドから収集される1日5000億件の広範な観測データ」、そして「年間500件以上のインシデントレスポンス契約から得られる実践的な経験」を挙げる。

一般的なガイドラインに基づく対策は静的なベースラインを提供する上で重要だと佐々木氏は指摘するが、それだけでは常に戦術を進化させる現実の攻撃者に対応できないとも述べる。Unit 42のアプローチはこの動的な脅威情報を反映させることで「本当のリスクを後回しにしてしまう可能性を低減し、最も優先すべき対策にリソースを集中させることを可能にする」とした。

このサービスでは準備体制づくりやレッドチーム/パープルチーム演習を含むテストと評価、検出と監視、インシデントレスポンスと復旧、セキュリティ戦略と変革が含まれるが、田中氏が特徴的だとするのは、ランサムウェア被害に遭ったときに専門家が攻撃者との間に入る「交渉」だという。

Unit 42における犯人との「交渉」の最も重要な目的は、「身代金を支払うことではなく時間稼ぎ」と田中氏は強調する。被害組織に支払いの意思があるかのように見せかけることで、攻撃者はコミュニケーションを継続しようとする心理を持つ。

Unit 42は攻撃者とのやりとりを戦略的に引き延ばすことで、インシデント発生直後の混乱の中で極めて貴重な時間を確保する。この確保された時間こそが、被害を受けた組織が「対外発表の準備や、さらなるセキュリティ対策を講じるために活用する」ための生命線となる。

パロアルトネットワークス Unit 42 Japan プリンシパルコンサルタント 田中啓介氏(筆者撮影)

交渉には副次的な目的も存在する。攻撃者との対話を通じて「攻撃者がどこを、どのような手法で侵害したのか」という貴重な情報を引き出す「情報収集」もその一つだ。これにより、被害範囲の特定や復旧作業をより正確に進められる。その他「復号鍵の取得」「窃取されたデータの公開防止」「執拗な嫌がらせの対策」といったメリットも期待できる。

Unit 42のスタンスは明確であり「(身代金を)払うことを推奨はしない」という点を繰り返し強調する。しかし交渉を通じて攻撃者の要求額を減額できる可能性もあると指摘した。

田中氏は「有事の際の支援と、それが起きないようにするための平時の支援をリテーナーサービスという一つの契約で提供する。この体制が日本でも本格的に提供できるようになった」と話した。

## 変化する脅威の様相は Unit 42メンバーが語る現代のサイバー攻撃トレンド

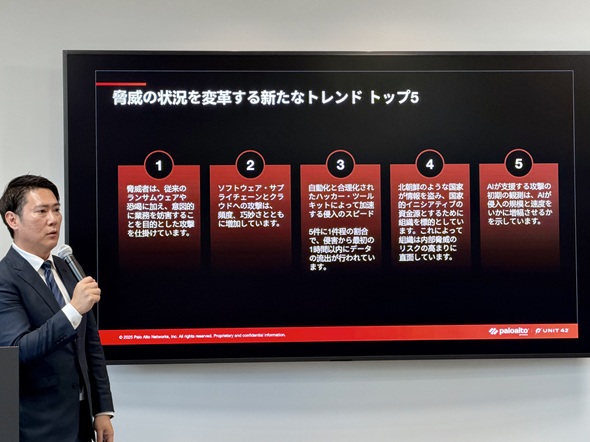

佐々木氏は企業が直面する具体的なリスクの最新動向として、脅威の状況を大きく変革する5つの相互に関連したトレンドを解説した。

佐々木氏は同社が公開している [「2025年版Unit 42グローバル インシデント レスポンス レポート」](https://www.paloaltonetworks.jp/resources/research/unit-42-incident-response-report) を基に、攻撃はより速くなり、生成AIによってスケールが拡大し、クラウドの専門知識を持つ攻撃者が増加している現状を取り上げる。

特にランサムウェアにおいては被害件数の高止まりとともに、リークサイトに詐欺データを掲載し、DDoS攻撃を組み合わせるなど多重脅迫が当たり前となりつつある。

[](https://image.itmedia.co.jp/l/im/enterprise/articles/2601/21/l_kt2487_Zxuhan04.jpg) 脅威の新たなトレンド(出典:パロアルトネットワークス発表資料)

この他、攻撃が「合理化」していると佐々木氏は指摘する。過去4年で攻撃スピードは3倍加速し、インシデントレスポンスとして対応した企業の事例20%において、データ窃取に要する時間は1時間を切っているという。この背景には、攻撃者グループがエコシステムを構築し、自グループに足りていないリソースや知識を、他のグループから借りる、買うなどして協調していることなどが要因として挙げられるという。

[](https://image.itmedia.co.jp/l/im/enterprise/articles/2601/21/l_kt2487_Zxuhan05.jpg) 現在では1時間以内にデータ窃取されてしまう(出典:パロアルトネットワークス発表資料)

佐々木氏は「ビジネスに影響が生じた攻撃の割合は86%に上る」というデータを提示し、「侵害を防ぐために前もって投資しなければならない。この数字を見れば、その投資は損ではないと思えるはずだ」と述べ、事後対応だけではなくプロアクティブ(事前対策型)な防御への投資の重要性を強く訴えた。

### チェックしておきたい人気記事

- [ クレカを止めても被害は止まらない……アカウント侵害の“第二幕”から得た教訓](https://www.itmedia.co.jp/enterprise/articles/2601/06/news016.html)

- [ クレカ利用通知が止まらない…… 我が家で起きた不正アクセス被害のいきさつ](https://www.itmedia.co.jp/enterprise/articles/2512/23/news027.html)

- [ 守ったつもりが、守れていなかった アスクルのランサム被害報告書の衝撃](https://www.itmedia.co.jp/enterprise/articles/2512/16/news023.html)

- [ アスクルのランサムウェア被害、原因は凡ミス? ダークWebに潜り真相に迫る](https://www.itmedia.co.jp/enterprise/articles/2512/27/news039.html)

### 関連リンク

- [2025年版Unit 42グローバル インシデント レスポンス レポート - Palo Alto Networks](https://www.paloaltonetworks.jp/resources/research/unit-42-incident-response-report)

- [パロアルトネットワークス リリース](https://www.paloaltonetworks.jp/company/press)

Special PR