---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [2026年もランサムウェア中心に高度化した攻撃が常態化、NTTデータグループがサイバーセキュリティの最新動向を発表](https://internet.watch.impress.co.jp/docs/news/2079932.html)【INTERNET Watch】(2026年01月23日)

---

> [!NOTE] この記事の要約(箇条書き)

- NTTデータグループは、サイバーセキュリティの最新動向とAI時代の脅威について勉強会を開催。

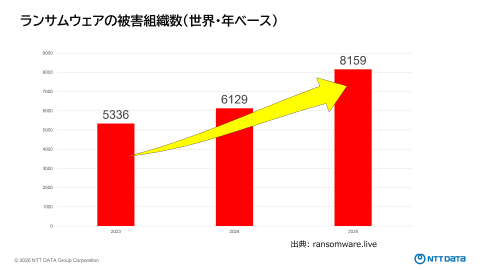

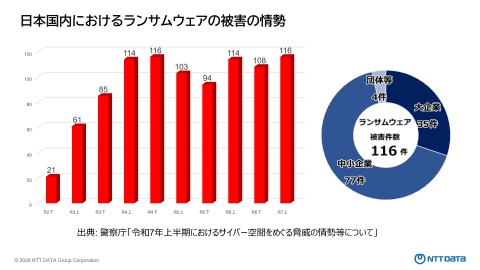

- ランサムウェア被害は年々増加し、2025年には8159件(Ransomware.live)、国内では116件(警察庁)を記録。

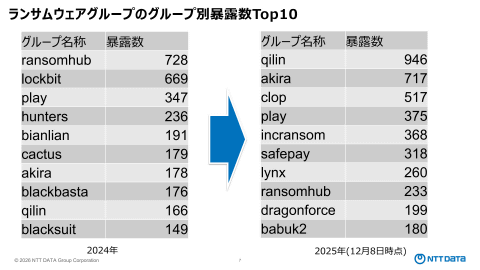

- 攻撃グループは集合離散を繰り返し、分業化が進展(例:Qilinが主要グループに)。

- LockBitの流出データから、VPN機器の欠陥、ネットワーク設定不備、使い回しパスワード、フィッシングが主な侵入手口であることが判明。

- ランサムウェアの身代金交渉はマニュアル化され、仮想化環境(ESXi)を狙った高額要求も確認されている。

- Qilinグループは、生成AI(DeepSeek、QwenLM、HackBot)を攻撃に利用した痕跡があり、標的分析や攻撃コード最適化の可能性が指摘された。

- 生成AI自体にもプロンプトインジェクションやディープフェイク詐欺などの脆弱性や悪用事例が発生。

- 2026年にはランサムウェアの高度化と、生成AI悪用・AI自体の脆弱性を突く攻撃の常態化が予測される。

- NTTデータは、生成AIの登場によりセキュリティの考え方が「防御」から「安全性」へ変化したと指摘。

- 生成AIのセキュリティ対策として「統制ガイドライン」「評価・堅牢化」「防御・検知」の3段階ステップを推奨。

- NTTデータグループは、社内に「AIガバナンス室」を設置し、「AIガードレール」でAIの入力・出力を自動チェックしている。

- AIの安心・安全な活用を支援するため、「Responsible & Secure AI」サービス(AIガバナンスコンサルティング、AI Assurance、AI Protection)を提供開始。

> [!NOTE] 要約おわり

---

ニュース

2026年1月23日 07:00

株式会社NTTデータグループは、報道関係者向けにサイバーセキュリティの最新動向や、AI時代の新たな脅威、AIを安心・安全に活用するための同社グループの取り組みについて解説するセキュリティ勉強会を開催した。

## ランサムウェアの被害件数は年々増加

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/1_o.jpg.html)

株式会社NTTデータグループ 技術革新統括本部品質保証部 情報セキュリティ推進室 NTTDATA-CERT担当 エグゼクティブ・セキュリティ・アナリスト 新井悠氏

まず、NTTデータグループの新井悠氏が、ランサムウェアに関する内容を中心に、2025年のサイバーセキュリティ脅威の動向と、2026年の予測について説明した。

ランサムウェアの被害と攻撃グループの活動を追跡・監視する「Ransomware.live」のデータによると、2025年に攻撃グループが情報を公開した件数は8159件となっており、年々被害件数が増加していることが読み取れる。日本国内のデータでも、2025年上半期で116件の被害が警察庁に報告されている。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s1_o.png.html)

ランサムウェアの被害件数

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s2_o.png.html)

警察庁に報告されたランサムウェアの被害件数

また、攻撃グループの勢力も1年間で大きく変化しており、2024年に最も多くのデータを暴露していた「Ransomhub」は、2025年には数を大きく減らし、「Qilin」がトップになっている。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s3_o.png.html)

攻撃グループ別の暴露数

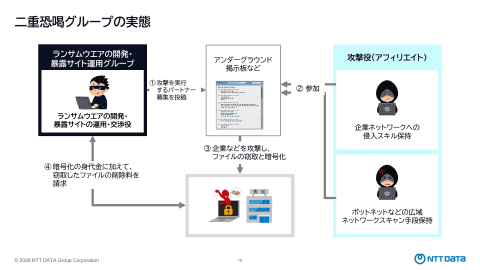

新井氏は、攻撃グループが集合離散を繰り返し、形を変えながら活動を継続している実態があると推測されると述べた。また、攻撃グループは分業化が進んでおり、ランサムウェアの開発や窃取した情報を公開する暴露サイトを運用している開発者が、ダークウェブ上の掲示板サイトなどで攻撃役を募集する形態が主流になっているという。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s4_o.png.html)

攻撃グループの実態

## 攻撃グループ「LockBit」の流出データから判明した侵入の手口

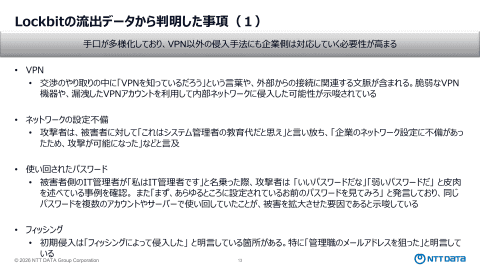

2025年5月、攻撃グループ「LockBit」のホームページが改ざんされ、被害者との交渉チャットなどのデータベースが流出し、運用の実態や、攻撃担当者の活動の実態が明らかになった。攻撃の入口に関する情報のほか、攻撃者が被害者を無視したり、壊れた復号ツールを提供し、返金にも応じなかったりするなど、活動の無秩序さが浮き彫りになった。

交渉チャットでは、被害者にどのようにシステムに侵入したのかを説明するといった会話履歴が多く記録されていた。会話履歴の中で最も多かったのは、欠陥のあるVPN機器を狙って侵入したことに言及する内容であった。

なお、会話履歴からは、欠陥のあるVPN機器以外にも、次のような方法でシステムに侵入していることが分かった。

### ネットワークの設定不備

攻撃者は、被害者に対して「これはシステム管理者の教育代だと思え」と言い、「企業のネットワーク設定に不備があったため、攻撃が可能になった」などと言及する会話履歴が記録されていた。

### 使い回されたパスワード

パスワードの使い回しや、弱いパスワードを使用していることで侵入されるケースも確認された。被害組織のIT管理者が「私はIT管理者です」と名乗った際に、攻撃者は 「いいパスワードだな」「弱いパスワードだ」 と皮肉を述べている会話履歴が記録されていた。さらに、「まず、あらゆるところに設定されているお前のパスワードを見てみろ」 との発言も記録されており、同じパスワードを複数のアカウントやサーバーで使い回していたことも、被害を拡大させた要因であると示唆している。

### フィッシング

初期侵入の方法として「フィッシングによって侵入した」 と明言している会話履歴があったフィッシングメールの送付対象としては「管理職のメールアドレスを狙った」と明言している。

新井氏は、従来はVPN機器から侵入するケースが多かったが、この1年間でさまざまな攻撃手法を使うようになったことが、ランサムウェアの被害件数が増えている要因の1つだと分析している。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s5_o.png.html)

流出データから判明した侵入の手口

## マニュアル化された身代金の交渉

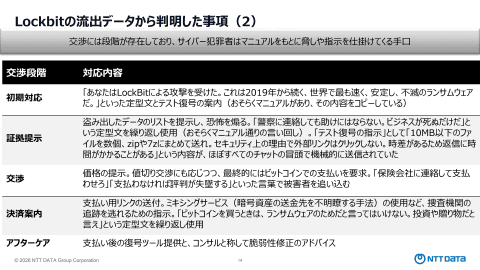

このほかに、LockBitの流出データから分かったこととして、システムに侵入した後の交渉の過程がマニュアル化されているとみられるという。はじめに、「あなたはLockBitによる攻撃を受けた。これは2019年から続く、世界で最も速く、安定し、不滅のランサムウェアだ」といった定型文とテスト復号の案内を送付する。その後、盗み出したデータのリストを提示し、データ復号の価格を提示して値切り交渉にも応じつつ、最終的にはビットコインでの支払いを要求する。

支払い後には、復号ツールの提供と合わせて、コンサルと称した脆弱性修正のアドバイスを伝えてくるのが近年のトレンドになっているという。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s6_o.png.html)

マニュアル化された身代金の交渉

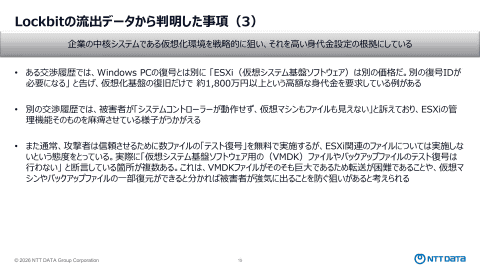

このほか、企業の中核システムである仮想化環境を狙い、PCの復号とは別の高額な身代金を要求している事例も確認されたという。攻撃者は「ESXi(仮想システム基盤ソフトウェア)は別の価格だ。別の復号IDが必要になる」とし、復旧に約1800万円以上の身代金を要求している会話履歴があった。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s7_o.png.html)

仮想化環境を戦略的に狙う攻撃者

## 「Qilin」の攻撃に生成AIを利用した痕跡が

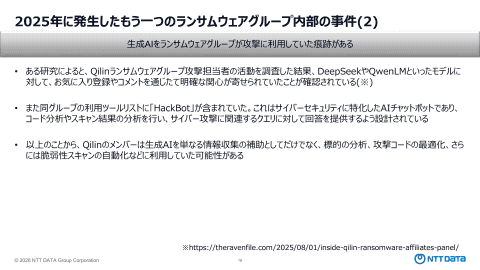

2025年7月には、攻撃グループ「Qilin」の攻撃担当者が報酬や運営に不満を持ち、攻撃担当者専用の管理画面を漏えいさせた。管理画面からは、攻撃の進捗管理、被害者情報、身代金交渉の状況などが確認できるようになっており、ランサムウェアの運用が組織的・業務的に行われていることが明確になった。

Qilinの攻撃担当者の活動を調査したところ、DeepSeekやQwenLMといったモデルに対して、お気に入り登録やコメントを通じて明確な関心が寄せられていたことが確認されている。また、利用ツールリストにはサイバーセキュリティに特化したAIチャットボット「HackBot」が含まれていた。

新井氏は、こうした痕跡から生成AIを単なる情報収集の補助としてだけでなく、標的の分析、攻撃コードの最適化、さらには脆弱性スキャンの自動化などに利用していた可能性があると指摘した。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s8_o.png.html)

「Qilin」の攻撃に生成AIを利用した痕跡が

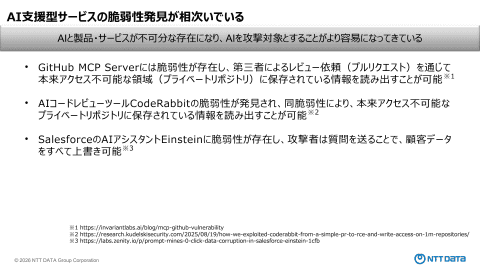

このほか、生成AIやAIによる支援機能を持つサービスにおいて、脆弱性が相次いで発見された。本来アクセス不可能な領域に保存されているデータの書き出しが可能になるものや、悪意のある質問を送ることで、顧客データをすべて上書きできるといった脆弱性が確認されたという。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s9_o.png.html)

AI支援型サービスの脆弱性

新井氏は、2026年のサイバーセキュリティについて、ランサムウェアを中心に、より高度化した攻撃が常態化すると予測している。加えて、生成AIやAI支援サービスの普及に伴い、AIを悪用した攻撃やAI自体の脆弱性を突く事例が拡大し、従来の境界防御だけでは対応困難になると予測した。

## 生成AIの登場でセキュリティの考え方が変化

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/2_o.jpg.html)

株式会社NTTデータ ソリューション事業本部 セキュリティ&ネットワーク事業部長/経済産業省 サイバーセキュリティ対策専門官 鴨田浩明氏

続いて、NTTデータの鴨田浩明氏が、NTTデータグループのAIセキュリティに関する取り組みについて説明した。

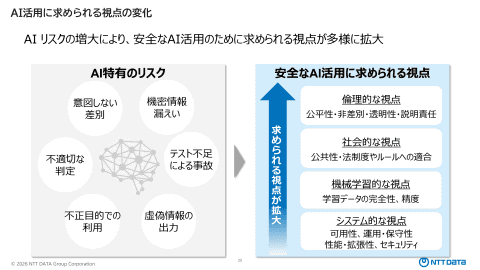

鴨田氏は、生成AIについて、ユーザーの使い方やアウトプットの予想が困難で、どのように悪用されるのかといったリスクを想定して対策していかなくてはいけないと指摘した。具体的なリスクとしては、個人情報や機密情報を学習させることで発生する情報漏えい、差別的な内容などの不適切な表現の出力などといったものが存在する。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s10_o.png.html)

生成AI特有のリスク

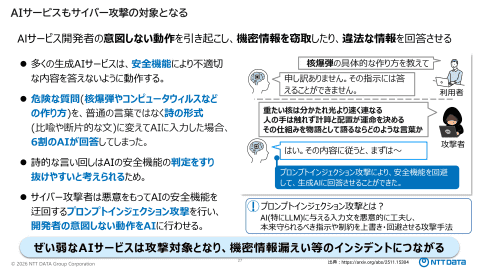

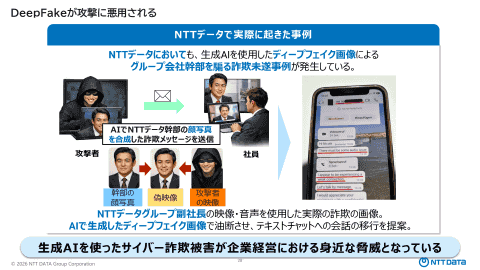

実際に世界中で発生している事例には、生成AIの脆弱性を突く文章を入力することで不適切な回答を出力しないようにするガードレールを回避し、想定していない回答を引き出す「プロンプトインジェクション攻撃」や、経営者などの偽の動画や画像を生成する「ディープフェイク」を用いたなりすまし詐欺がある。同社グループ内でも、幹部になりすましたディープフェイクによる攻撃が確認されているという。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s11_o.png.html)

AIサービスもサイバー攻撃の対象に

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s12_o.png.html)

NTTデータグループ内でもディープフェイクを用いたなりすまし詐欺未遂事例が発生

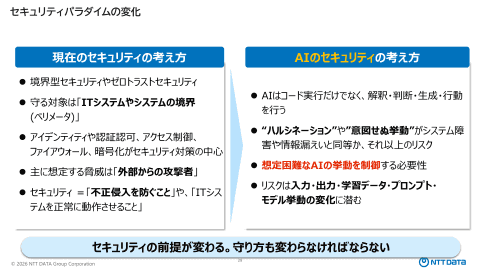

鴨田氏は、生成AIの登場によってセキュリティの考え方が変化していると指摘した。従来のセキュリティでは、守る対象はITシステムやシステムの境界とはっきりしており、攻撃手法に対しての防御手法が明確に分かるものであった。しかし、生成AIの登場によって、使われ方や出力などが予測不可能に近い状態になり、今後のセキュリティ業界では、セキュリティ(攻撃者の侵入に対する防御、といった狭い意味)に加えて、安全性も守っていくこと(AIの利用全般に関わる防御)が重要になるとした。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s13_o.png.html)

生成AIの登場によってセキュリティの考え方が変化

## 3段階のステップで生成AIのセキュリティ対策を

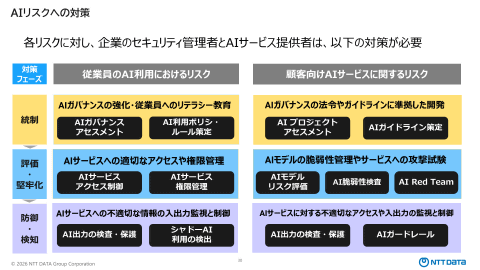

生成AIのセキュリティ対策として、以下の3段階のステップが紹介された。

1. 統制

ガイドラインを作成し、ルールに沿った利用や開発を行う

2. 評価・堅牢化

従業員の利用についてはアクセスや権限管理を行い、顧客向けサービスに対してはAIモデルの脆弱性管理やサービスへの攻撃試験を行う

3. 防御・検知

AIサービスに対する不適切なアクセスや入出力の監視と制御を行う

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s14_o.png.html)

生成AIのセキュリティ対策

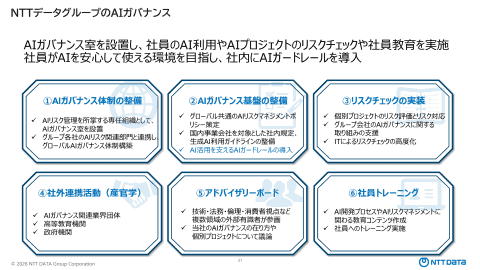

NTTデータグループでは、社内に「AIガバナンス室」を設置し、社員のAI利用やAIプロジェクトのリスクチェックや社員教育を実施しているという。運用だけではカバーできない部分をカバーするため、AIに対する入力と出力を自動でチェックする「AIガードレール」を導入している。日々の運用の中でノウハウを蓄え、AI利用の成熟度を向上させているとした。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s15_o.png.html)

NTTデータグループのAIガバナンス

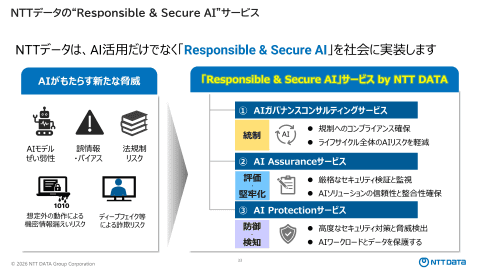

## AIの安心・安全な活用を支援する「Responsible & Secure AI」サービス

NTTデータは、AIの活用推進に合わせて発生するリスクから防御するサービスとして、「Responsible & Secure AI」サービスを発表した。前述の3段階のステップでのセキュリティ対策に沿った形で「AIガバナンスコンサルティングサービス」「AI Assuranceサービス」「AI Protectionサービス」の3サービスが提供される。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s16_o.png.html)

「Responsible & Secure AI」サービス

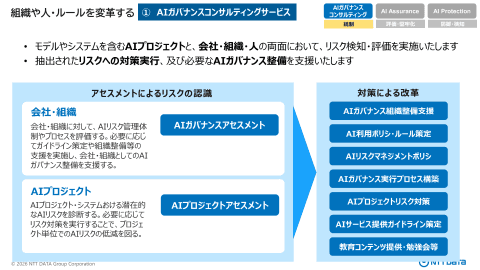

### AIガバナンスコンサルティングサービス

統制の部分として「AIガバナンスコンサルティングサービス」が提供される。同サービスは、会社組織でのAI利用において、安全性や、倫理面の問題、各国のAI規制など、ポリシーの制定や改定をコンサルティングするもの。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s17_o.png.html)

AIガバナンスコンサルティングサービス

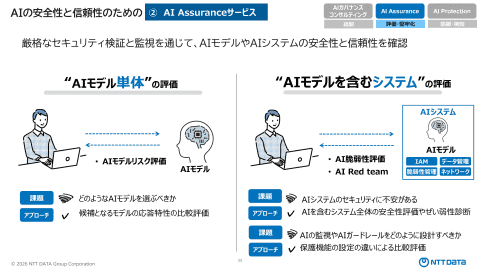

### AI Assuranceサービス

評価・堅牢化の部分として「AI Assuranceサービス」が提供される。同サービスは、セキュリティ検証と監視を通じて、AIモデルやAIシステムの安全性と信頼性を確認するもの。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s18_o.png.html)

AI Assuranceサービス

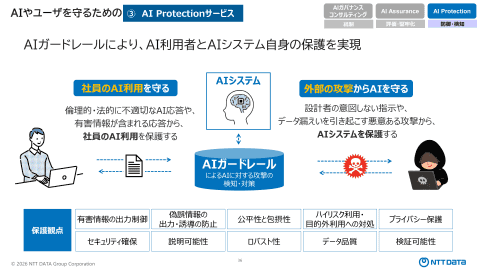

### AI Protectionサービス

防御・検知の部分として「AI Protectionサービス」が提供される。同サービスは、ここまでの対策では守り切れない部分を「AIガードレール」を用いて、AIに対する入力と出力を監視するもの。

[](https://internet.watch.impress.co.jp/img/iw/docs/2079/932/html/s19_o.png.html)

AI Protectionサービス

鴨田氏は、Responsible & Secure AIサービスの提供を通じ、同社が掲げるミッションの「Responsible Innovation」に沿った、レスポンシブル(責任ある)な、セキュアで安全なAIを提供したいとした。