---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [「暗号化なし」型が増加するランサムウェア 攻撃グループやツールの主流はどう変化した?](https://atmarkit.itmedia.co.jp/ait/articles/2602/19/news063.html)【@IT】(2026年02月19日)

---

> [!NOTE] この記事の要約(箇条書き)

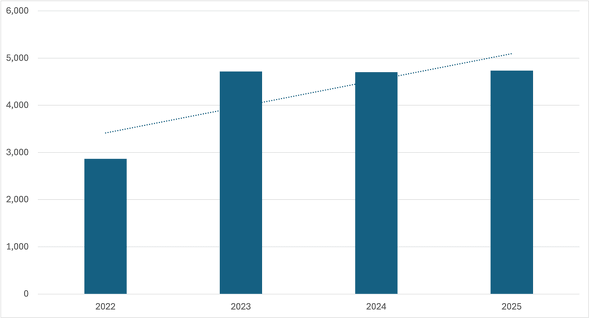

- Broadcomのレポートによると、2025年のランサムウェア攻撃件数は過去最高の4737件に達した。

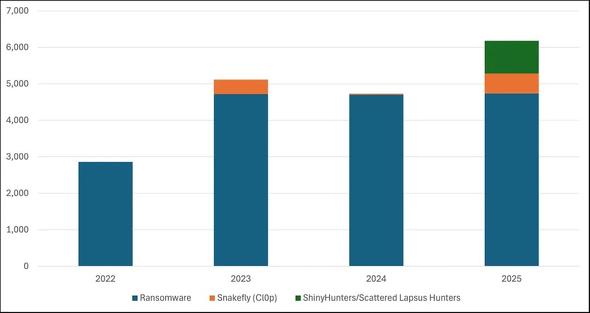

- データ窃取のみを行う「暗号化なし」型脅迫が増加し、これを含めると2025年の脅迫攻撃は前年比23%増の6182件だった。

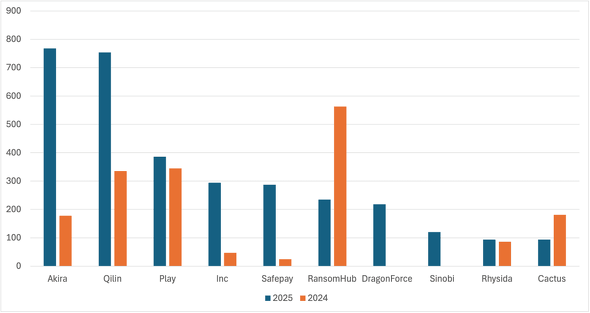

- 主要ランサムウェアグループの再編が進み、「LockBit」や「RansomHub」の崩壊後、「Akira」「Qilin」などが勢力を拡大している。

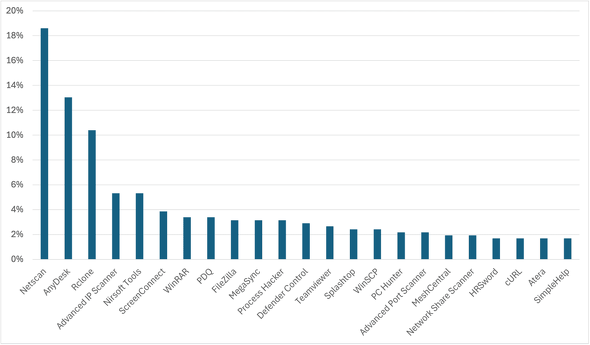

- 攻撃者は正規ツールの悪用を主流とし、標的システム既存の「Living off the land」ツール(PowerShell、PsExec)や、攻撃者が導入する「Dual-use」ツール(NetScan、AnyDeskなど)を多用している。

- 企業は従来の対策に加え、ゼロデイ脆弱性対策やソフトウェアサプライチェーンのセキュリティ強化に注力する必要がある。

> [!NOTE] 要約おわり

---

## 「暗号化なし」型が増加するランサムウェア 攻撃グループやツールの主流はどう変化した?:Broadcomがレポートを公開

Broadcomの脅威ハンターチームは、ランサムウェアの脅威動向に関するレポートを公開した。暗号化を伴わない脅迫手法が攻撃数を押し上げているという。

2026年02月19日 13時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

BroadcomのSymantecおよびCarbon Blackの脅威ハンターチームは2026年1月14日(米国時間)、ランサムウェア(身代金要求型マルウェア)脅威に関するレポート「Ransomware:Tactical Evolution Fuels Extortion Epidemic」を公開した。同レポートは、2025年のランサムウェア攻撃件数は過去最高を記録し、暗号化を用いない脅迫手法が攻撃数の増加を後押ししていると報告している。

## 「暗号化なし」型脅迫の台頭

2025年にランサムウェア攻撃者が主張した攻撃件数は4737件で、2024年の4701件とほぼ同水準で推移しつつも過去最高を更新した。

[](https://image.itmedia.co.jp/l/im/ait/articles/2602/19/l_news063_01.png) ランサムウェア攻撃件数の推移(2022~2025年)(提供: [Broadcom](https://www.security.com/threat-intelligence/ransomware-extortion-epidemic) )

恐喝の手段としてデータ窃取のみに頼る「暗号化なし」型脅迫攻撃を含めると、2025年の脅迫攻撃件数は6182件になり、前年比で23%増加している。

[](https://image.itmedia.co.jp/l/im/ait/articles/2602/19/l_news063_02.jpg) 暗号化なし型を含む脅迫攻撃件数の推移(2022~2025年)(提供: [Broadcom](https://www.security.com/threat-intelligence/ransomware-extortion-epidemic) )

暗号化なし型脅迫の先駆けとなったのは、2025年10月に明らかになった「Snakefly」(別名「Cl0p」)の脅迫キャンペーンだ。「Oracle E-Business Suite」(EBS)のユーザーを標的とし、重大なゼロデイ脆弱(ぜいじゃく)性( [CVE-2025-61882](https://nvd.nist.gov/vuln/detail/CVE-2025-61882) )を悪用し、大規模な脅迫キャンペーンを展開したとされている。

ゼロデイ脆弱性やソフトウェアサプライチェーンの弱点を悪用することで、攻撃者は被害組織が問題を認識する前に、堅固な防御を持つ組織からでもデータを窃取できるとレポートは説明している。

## 主要グループの再編が進行

RaaS(Ransomware as a Service)の代表的な組織「LockBit」の2024年末の崩壊や、「RansomHub」の2025年4月の閉鎖などにより、ランサムウェア業界は大きな再編が起きた。これに伴い、「Akira」「Qilin」「Safepay」「DragonForce」などのランサムウェアオペレーターが急速に勢力を拡大し、アフィリエイト攻撃者を取り込んでいるという。

[](https://image.itmedia.co.jp/l/im/ait/articles/2602/19/l_news063_03.png) 2025年の主要ランサムウェア運用グループ別攻撃件数(提供: [Broadcom](https://www.security.com/threat-intelligence/ransomware-extortion-epidemic) )

## 正規ツールを悪用する攻撃が主流

攻撃者が使用するツールの大半は正規のソフトウェアだ。Broadcomの調査によると、攻撃者は以下の2種類のツールを悪用して検出を回避している。

### Living off the land(環境寄生型攻撃)ツール

標的ネットワーク上に既に存在するツールを悪用する手法。攻撃者は追加のツールをインストールする必要がなく、検出リスクを最小化できる。主に悪用されたツールとしては、「PowerShell」が25%で最も多く、次いで「PsExec」(他のシステム上でプロセスを実行するための「Microsoft Sysinternals」ツール)が22%になっている。

### Dual-use(二重用途)ツール

攻撃者が標的ネットワークに自ら導入する正規のソフトウェアパッケージ。リモートアクセスツールやネットワーク管理ツールが頻繁に悪用される。

- NetScan:19%

- AnyDesk:13%

- Rclone:10%

- ScreenConnect:4%

- PDQ:3%

- Splashtop:2%

[](https://image.itmedia.co.jp/l/im/ait/articles/2602/19/l_news063_05.png) 攻撃に悪用された主な「Dual-use」(二重用途)ツール(提供: [Broadcom](https://www.security.com/threat-intelligence/ransomware-extortion-epidemic) )

Broadcomの脅威ハンターチームは「暗号化ランサムウェアを伴う攻撃は依然として大きな脅威だが、暗号化なし型攻撃の台頭によって、ランサムウェアはより広範な脅迫エコシステムの一要素になりつつある」と警鐘を鳴らし、「企業は従来のランサムウェア対策に加え、ゼロデイ脆弱性対策やソフトウェアサプライチェーンのセキュリティ強化にも注力する必要がある」としている。

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

あなたにおすすめの記事 PR

## @IT のおすすめ記事をお届けします

✔