---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [その設定で大丈夫?クラウド環境の落とし穴と対策の考え方 | LAC WATCH](https://www.lac.co.jp/lacwatch/service/20260129_004606.html)【ラック】(2026年01月29日)

---

> [!NOTE] この記事の要約(箇条書き)

- クラウド環境におけるインシデントの23%は設定不備に起因しており、情報漏えいの深刻な原因となる。

- 具体例として、不要なアクセスキーの残存やIAMロールの過剰な権限付与による情報漏えいが挙げられる。

- 対策として、「多層防御」と「最小権限の原則」の徹底が重要。

- 多層防御:MFA有効化、IAM最小権限、監視、データ暗号化などを重ねる。

- 最小権限の原則:業務に必要な最小限の権限のみ付与し、影響範囲を限定する。

- 見落としがちな対策ポイントとして、多要素認証(MFA)の有効化と、Azure条件付きアクセスポリシーのようなデフォルト設定の見直しが必須。

- クラウドセキュリティの考え方として、AWS Security HubやMicrosoft Cloud Security Benchmarkなどの標準機能の活用に加え、外部診断サービスを併用し、定期的な設定不備の洗い出しと是正を行うことが推奨される。

> [!NOTE] 要約おわり

---

多くの企業が業務の要としてクラウドを使う今、想定される脅威として「設定ミス」によるインシデントがあります。ストレージの公開設定、過剰な権限付与など、これらは脆弱性ではなく"誤設定"から生まれ、情報漏えいの被害に繋がる恐れがあります。

本記事では、クラウド環境の設定ミスによって実際に起きやすいインシデントの例と、対策方法を解説します。

## クラウド環境におけるインシデント傾向と事例

米国のセキュリティ企業SentinelOne社のクラウドセキュリティに関する統計では、クラウドインシデントの23%が設定不備に起因しているという結果が出ています。設定不備の例として、IAMすなわち認証・権限管理の設定不備、アクセスキーの不適切な管理、セキュリティ監視の不足、バックアップデータの取り扱いに関する問題などが挙げられます。

クラウド環境のインシデントは、非常に多くの情報が長期的に継続して漏えいしていたということも珍しくなく、企業に大きな影響を及ぼす可能性があります。

### クラウド環境で発生したインシデントの例

クラウド環境で発生するインシデントは、どのような事例があるのでしょうか。例を2つ解説します。

#### 例1:外部委託先における不要なアクセスキーの残存

過去に別プロダクト向けに発行したAWSアクセスキーが有効のまま残存し、外部委託で新サービス稼働後にそのキーが不正利用されてAWS環境へ侵入、個人情報漏えいにつながりました。原因は、本来無効化・削除すべきキーが放置されていた鍵管理の不備です。

対策のポイント

- 定期棚卸で未使用・用途不明のキーを迅速に無効化、削除する

- アクセスキーを定期ローテーションし、長期利用を避ける

- 最小権限のIAMロールを徹底し、CloudTrail等で監査・異常検知を行う

これらにより、設定ミス由来の不正利用リスクを大幅に低減できます。

#### 例2:IAMロール過剰権限による大規模な情報漏えい

クラウド上のWAFの誤設定がSSRF攻撃を許容し、不正アクセスを契機に大規模な個人情報流出が発生しました。直接要因はWAF設定ミスですが、根本原因は1つのIAMロールに過剰な権限が集中し、多数のS3バケットへアクセス可能だった点です。S3などクラウドストレージの公開設定ミス(インターネットから誰でもアクセス可能)による漏えい事例も多く報告されています。

対策のポイント

- WAFルールの適正化・テストを実施し、SSRF対策を明示的に構成

- IAMは最小権限を厳守し、権限の集中を避ける

- ストレージの公開範囲は必ず明示的に制御(パブリックブロック設定、アクセスポリシー)

- 監査ログの有効化と定期レビューで誤設定を早期検知

設定の初期値や例外運用に頼らず、公開範囲と権限を明確に管理することが重要です。

このような設定不備によるインシデントは深刻な情報漏えいを招きやすく、クラウド環境のセキュリティ対策は重要です。

## クラウド環境でセキュリティ事故を防ぐための実践策

続いて、クラウド環境でのセキュリティ事故を防ぐための実践策を解説します。ポイントは、多層防御と最小権限の徹底です。

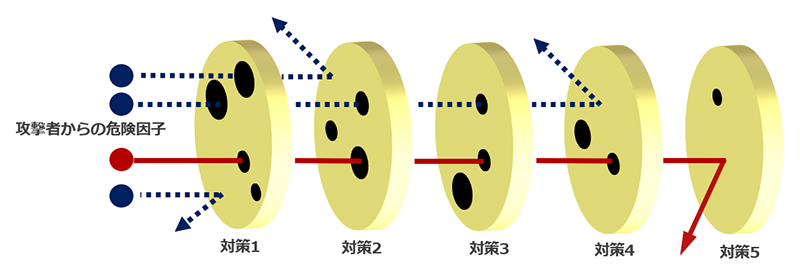

### 多層防御

多層防御とは、異なるセキュリティ対策を重ねて全体の防御力を高める考え方です。どこかに不備があっても、被害の拡大を抑えられるほか、インシデント自体を防げる可能性が高まります。

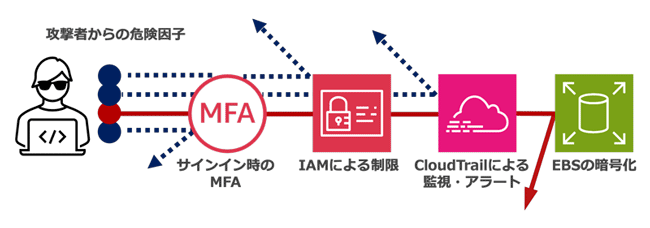

#### AWSでの不正アクセス対策(EBSのデータ保護)の例

- サインイン時のMFA有効化

- IAMによる最小権限とアクセス制限

- CloudTrailによる監視とアラート

- EBSボリュームの暗号化などのデータ保護

これらを重ねることで、仮にアクセスキーが漏えいしても、EBSのデータに到達しにくくなります。

AWSでの不正アクセス対策(EBSのデータ保護)の例

クラウドは設定項目が多く、見落としが起きやすい環境です。1つの設定ミスを重大事故に直結させないためにも、多層防御を前提に対策を組み立てることが重要です。実際の診断でも、多層防御を意識されている一方で、テスト用リソースの細かな設定漏れが見つかることがあります。テスト用であっても設定の流用や残存により攻撃の入口になり得るため、適切に設定し、不要になったら確実に削除しましょう。

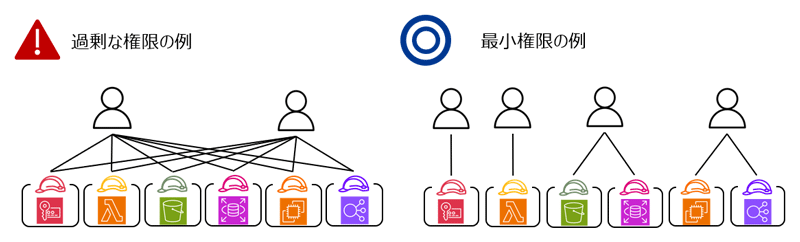

### 最小権限の原則

最小権限の原則とは、人やアプリに「業務に必要な最小限の権限だけ」を付与し、リスクを最小化する考え方です。万一、アクセスキーやパスワードが漏えいしても、影響範囲を小さくできます。

過剰な権限の例と最小権限の例

図の例では、左は広い権限を持つため乗っ取られると多くのサービスにアクセス可能です。一方、右は権限を絞っているため、侵害されても影響範囲が限定されます。実際の診断では、ルート相当や過剰権限のロールを常用している例が少なくありません。日常的に使うアカウントには必要なロールだけを付与し、過剰な権限がないか定期的に見直すことが重要です。

### 見落としがちな対策ポイント

多層防御かつ最小権限を前提に、見落としやすいポイントを解説します。

#### MFA(Multi-Factor Authentication)

MFAとは、パスワードに加え、ワンタイムコードなど複数要素で認証する仕組みです。パスワードが漏えいしても、MFAコードがない限りログインできず、不正アクセスを強力に阻止します。攻撃者に追加の手間を強いるため、防御力を大きく引き上げます。

Microsoftの統計では、侵害アカウントの99.9%以上でMFAが未設定とされています。当社のクラウド設定診断でもMFA未設定はHighリスクとして扱い、実際に多くの環境で検出されています。よくある課題として、外部ベンダー管理でMFA設定が煩雑、自動化の都合でMFA設定が難しいとご相談いただくことがあります。それらの理由から対応が難しいこともありますが、多要素認証は多層防御の第一歩のため、可能な範囲からでも有効化を強く推奨します。

#### デフォルト設定の落とし穴(Azure条件付きアクセスポリシー)

デフォルトで問題のある設定の1つに、条件付きアクセスポリシーがあります。ユーザー、グループ、デバイス、IPなどでアクセスを制御する機能です。基本は「明示的に制限を設ける」前提で設計されています。そのため、何も設定しないと「許可」寄りに振れ、Azure PortalやAPIへのアクセスが制限されない場合があります。

対策として、IP制限・デバイス要件・場所(ロケーション)などをポリシーで明示的に設定し、不要なアクセスを確実にブロックしましょう。

## クラウド環境でのセキュリティの考え方

クラウドは設定項目が多く、どこに不備があるか分かりづらく、1つずつ確認するのも負荷が高いものです。まずは各クラウドの標準セキュリティ機能の活用を検討してください。

例として、AWS Security HubやMicrosoft Cloud Security Benchmarkは導入・運用がしやすく、環境内で継続的にチェックできます。AWS Security HubはCISベンチマークに基づく検査を含み、前述の対策ポイントも自動で確認可能です。

さらに、サードパーティのセキュリティツール導入や、外部ベンダーによるクラウド設定を対象とした診断サービスを併用すると効果的です。設定不備の洗い出しと是正を定期的・自動的に回す仕組みを持ち、運用負荷と見落としを同時に減らすことが重要です。

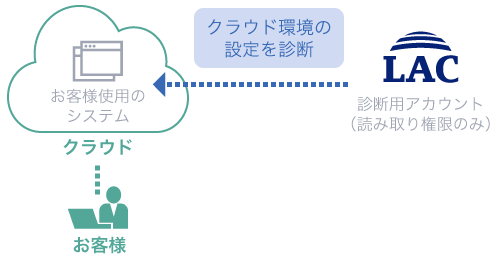

### クラウドセキュリティ設定診断

ラックでも、クラウドセキュリティ設定診断サービスを提供しています。お客様が利用しているAWS、AzureのIaaS/PaaS環境における各種設定を解析し、現状の評価、リスク及びベストプラクティスの提示を行うサービスです。CISベンチマーク <sup>※</sup> や各クラウド推奨のセキュリティベストプラクティス等に沿った設定・運用がされているか確認を行い、結果をレポート形式でご報告します。

※ 米国の政府機関や企業などのセキュリティ専門家の協力を得て、インターネット・セキュリティ標準化に取り組む米国の非営利団体Center for Internet Securityが提供しているベストプラクティスです。

クラウド環境での診断イメージ

運用中のクラウド環境の設定状況を確認したいなど、ご要望ありましたらお気軽にお問い合わせください。

より詳しく知るにはこちら

[クラウドセキュリティ設定診断(スポット診断)](https://www.lac.co.jp/consulting/config_cloud.html)

この記事をシェアする

- [](https://note.com/intent/post?url=https://www.lac.co.jp/lacwatch/service/20260129_004606.html)

メールマガジン

サイバーセキュリティや

ラックに関する情報を

お届けします。

[登録する](https://cp.lac.co.jp/subscription/lacmag)

「クラウドセキュリティ設定診断サービス」に関するお問い合わせ

[お問い合わせ](https://cp.lac.co.jp/lachp/evaluation_contact)

この記事は役に立ちましたか?

[はい](https://www.lac.co.jp/lacwatch/service/#) [いいえ](https://www.lac.co.jp/lacwatch/service/#)

関連記事

よく読まれている記事

- [

2026年1月 7日 | サービス・製品

SSL/TLSサーバー証明書の有効期間47日ルールを乗り越える最適解とは

](https://www.lac.co.jp/lacwatch/service/20260107_004585.html)

- [

2026年1月13日 | サービス・製品

AWS Organizationsの新機能で変わる組織間アカウント移行

](https://www.lac.co.jp/lacwatch/service/20260113_004587.html)

タグ

- [アーキテクト](https://www.lac.co.jp/lacwatch/architect/)

- [アジャイル開発](https://www.lac.co.jp/lacwatch/agile/)

- [アプリ開発](https://www.lac.co.jp/lacwatch/app_development/)

- [インシデントレスポンス](https://www.lac.co.jp/lacwatch/incident_response/)

- [イベントレポート](https://www.lac.co.jp/lacwatch/event_report/)

- [カスタマーストーリー](https://www.lac.co.jp/lacwatch/customer_story/)

- [カルチャー](https://www.lac.co.jp/lacwatch/culture/)

- [官民学・業界連携](https://www.lac.co.jp/lacwatch/cooperation/)

- [企業市民活動](https://www.lac.co.jp/lacwatch/citizenship/)

- [クラウド](https://www.lac.co.jp/lacwatch/cloud/)

- [クラウドインテグレーション](https://www.lac.co.jp/lacwatch/cloud_integration/)

- [クラブ活動](https://www.lac.co.jp/lacwatch/club/)

- [コーポレート](https://www.lac.co.jp/lacwatch/corporate/)

- [広報・マーケティング](https://www.lac.co.jp/lacwatch/marketing/)

- [攻撃者グループ](https://www.lac.co.jp/lacwatch/attack_group/)

- [もっと見る +](https://www.lac.co.jp/lacwatch/service/#)

- [子育て、生活](https://www.lac.co.jp/lacwatch/life/)

- [サイバー救急センター](https://www.lac.co.jp/lacwatch/cyber119/)

- [サイバー救急センターレポート](https://www.lac.co.jp/lacwatch/cyber119_report/)

- [サイバー攻撃](https://www.lac.co.jp/lacwatch/cyberattack/)

- [サイバー犯罪](https://www.lac.co.jp/lacwatch/cybercrime/)

- [サイバー・グリッド・ジャパン](https://www.lac.co.jp/lacwatch/cyber_grid_japan/)

- [サプライチェーンリスク](https://www.lac.co.jp/lacwatch/supply_chain_risk/)

- [システム開発](https://www.lac.co.jp/lacwatch/system/)

- [趣味](https://www.lac.co.jp/lacwatch/hobby/)

- [障がい者採用](https://www.lac.co.jp/lacwatch/challenge/)

- [初心者向け](https://www.lac.co.jp/lacwatch/beginner/)

- [白浜シンポジウム](https://www.lac.co.jp/lacwatch/shirahama/)

- [情シス向け](https://www.lac.co.jp/lacwatch/informationsystem/)

- [情報モラル](https://www.lac.co.jp/lacwatch/moral/)

- [情報漏えい対策](https://www.lac.co.jp/lacwatch/information_leak_prevention/)

- [人材開発・教育](https://www.lac.co.jp/lacwatch/education/)

- [診断30周年](https://www.lac.co.jp/lacwatch/security_diagnosis_30th/)

- [スレットインテリジェンス](https://www.lac.co.jp/lacwatch/threat_intelligence/)

- [すごうで](https://www.lac.co.jp/lacwatch/sugoude/)

- [セキュリティ](https://www.lac.co.jp/lacwatch/security/)

- [セキュリティ診断](https://www.lac.co.jp/lacwatch/security_diagnosis/)

- [セキュリティ診断レポート](https://www.lac.co.jp/lacwatch/security_diagnostic_report/)

- [脆弱性](https://www.lac.co.jp/lacwatch/vulnerability/)

- [脆弱性管理](https://www.lac.co.jp/lacwatch/vulnerability_management/)

- [ゼロトラスト](https://www.lac.co.jp/lacwatch/zerotrust/)

- [対談](https://www.lac.co.jp/lacwatch/talk/)

- [ダイバーシティ](https://www.lac.co.jp/lacwatch/diversity/)

- [テレワーク](https://www.lac.co.jp/lacwatch/telework/)

- [データベース](https://www.lac.co.jp/lacwatch/database/)

- [デジタルアイデンティティ](https://www.lac.co.jp/lacwatch/digital_identity/)

- [働き方改革](https://www.lac.co.jp/lacwatch/workstyle/)

- [標的型攻撃](https://www.lac.co.jp/lacwatch/targeted_attack/)

- [プラス・セキュリティ人材](https://www.lac.co.jp/lacwatch/plus_security/)

- [モバイルアプリ](https://www.lac.co.jp/lacwatch/mobileapp/)

- [ライター紹介](https://www.lac.co.jp/lacwatch/writer/)

- [ラックセキュリティアカデミー](https://www.lac.co.jp/lacwatch/academy/)

- [ランサムウェア](https://www.lac.co.jp/lacwatch/ransomware/)

- [リモートデスクトップ](https://www.lac.co.jp/lacwatch/remote_desktop/)

- [1on1](https://www.lac.co.jp/lacwatch/1on1/)

- [AI](https://www.lac.co.jp/lacwatch/ai/)

- [ASM](https://www.lac.co.jp/lacwatch/asm/)

- [CIS Controls](https://www.lac.co.jp/lacwatch/cis_controls/)

- [CODE BLUE](https://www.lac.co.jp/lacwatch/code_blue/)

- [CTF](https://www.lac.co.jp/lacwatch/ctf/)

- [CYBER GRID JOURNAL](https://www.lac.co.jp/lacwatch/cyber_grid_journal/)

- [CYBER GRID VIEW](https://www.lac.co.jp/lacwatch/cyber_grid_view/)

- [DevSecOps](https://www.lac.co.jp/lacwatch/devsecops/)

- [DX](https://www.lac.co.jp/lacwatch/dx/)

- [EC](https://www.lac.co.jp/lacwatch/ec/)

- [EDR](https://www.lac.co.jp/lacwatch/edr/)

- [FalconNest](https://www.lac.co.jp/lacwatch/falconnest/)

- [IoT](https://www.lac.co.jp/lacwatch/iot/)

- [IR](https://www.lac.co.jp/lacwatch/ir/)

- [JSOC](https://www.lac.co.jp/lacwatch/jsoc/)

- [JSOC INSIGHT](https://www.lac.co.jp/lacwatch/jsoc_insight/)

- [LAC Security Insight](https://www.lac.co.jp/lacwatch/lsi/)

- [NDR](https://www.lac.co.jp/lacwatch/ndr/)

- [OWASP](https://www.lac.co.jp/lacwatch/owasp/)

- [SASE](https://www.lac.co.jp/lacwatch/sase/)

- [Tech Crawling](https://www.lac.co.jp/lacwatch/tech_crawling/)

- [XDR](https://www.lac.co.jp/lacwatch/xdr/)