---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [プロンプト入力の「ポリシー違反」が急増、シャドーAIで“漏えいリスク”が深刻化](https://atmarkit.itmedia.co.jp/ait/articles/2602/06/news058.html)【@IT】(2026年02月06日)

---

> [!NOTE] この記事の要約(箇条書き)

- Netskopeの調査によると、2025年に生成AI利用に伴うデータポリシー違反が前年比2倍以上に急増しました。

- 従業員が規制対象データ、知的財産、ソースコードなどの機密情報を生成AIへのプロンプト入力やファイルアップロードに含める事例が多数確認されています。

- 生成AI利用者の47%が業務に個人の生成AIアカウントを使用しており、「シャドーAI」の常態化がセキュリティチームによるデータ漏えい検知・防止を困難にしています。

- 個人用クラウドアプリケーション経由の情報漏えいリスクも高く、インサイダー脅威インシデントの60%がこれに起因しています。

- 多くの組織でAIおよびクラウド環境向けのデータ保護対策がリスクの高まりに追いついておらず、DLPツールやリアルタイム制御機能の導入が不足しています。

- フィッシング攻撃は依然深刻な課題であり、Microsoftが最もなりすましに利用され、クラウド認証情報の窃取が主な標的となっています。

- マルウェア感染源の上位アプリケーションには、GitHub、Microsoft OneDrive、Google Driveなど人気のクラウドサービスが含まれます。

- Netskopeは、多面的な脅威に対処するため、セキュリティとデータ保護の統合と一元化を提唱しています。

> [!NOTE] 要約おわり

---

## プロンプト入力の「ポリシー違反」が急増、シャドーAIで“漏えいリスク”が深刻化:Netskopeが調査

Netskopeは、2025年のAI、クラウド、フィッシング、マルウェアに関する攻撃を分析した「クラウドと脅威レポート」2026年版を発表した。生成AI利用に伴うデータポリシー違反が前年比で2倍以上に急増した他、シャドーAIの常態化や個人用クラウド経由の漏えいリスクが浮き彫りとなった。

2026年02月06日 13時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

セキュリティベンダーNetskopeの調査研究部門Netskope Threat Labsは2026年1月、生成AI(人工知能)やクラウド、フィッシング、マルウェアの脅威動向について2025年を通じて調査したレポート「Cloud and Threat Report: 2026」を発表した。同社のセキュリティプラットフォーム「Netskope One」を導入している顧客の、2024年10月1日から2025年10月31日までの約1年間の利用データを分析した。

[](https://image.itmedia.co.jp/l/im/ait/articles/2602/06/l_ait_netscope01.png) 調査レポート「Cloud and Threat Report: 2026」を発表(提供:Netskope)

同レポートでは、クラウドやフィッシング、マルウェアを通じた情報漏えいリスクに引き続き警戒が必要なことに加えて、生成AI利用時のリスクも急速に高まっている現状が浮き彫りになった。

## 生成AIを利用する際の「データポリシー違反」が急増

生成AIの利用に関連した「データポリシー違反」の件数は、2025年は前年の2倍以上に増加した。従業員が規制対象のデータや知的財産、ソースコード、パスワード、認証キーなどの機密情報を、生成AIへのプロンプト入力やファイルアップロード時に含めてしまう事例が多く、1カ月平均で223件検出されているという。

従業員による生成AIツールの月間利用率は15%に達し、前年から3倍に増加した。生成AIツールに送信されるプロンプト数も月平均3000件から1万8000件へと6倍に増加しており、上位25%の組織では1組織当たりのプロンプト送信数が7万件以上に達している。観測された生成AIツールの種類も5倍に増加し、1600件以上に上った。

事態を深刻化させている要因として、生成AIを無許可で業務利用する「シャドーAI」の常態化が挙げられる。生成AI利用者の47%が依然として業務に個人の生成AIアカウントを使用している。セキュリティチームはこうした利用状況をほとんど把握できておらず、データ漏えいの検知や防止が困難な状況にある。

## 個人用クラウドアプリケーション経由の漏えいリスク

多くの従業員は業務に個人のクラウドアプリケーションを広く利用しており、31%が毎月データをアップロードしている。内部関係者による脅威インシデントの60%は、個人向けクラウドアプリケーションの利用に起因しているという。

これに対し、組織はAIおよびクラウド環境向けのデータ保護対策を進めているが、リスクの高まりに対策が追い付いていないのが実情だ。生成AIアプリケーション経由での機密データ漏えいを防ぐためにデータ損失防止(DLP)ツールを導入している組織は全体の半数にとどまっている。

従業員のプロンプト入力やアップロードをリアルタイムで制御し、データ漏えいを防ぐ体制は整っておらず、23%の企業は個人用クラウドアプリケーション経由のデータ漏えいを検知・阻止できるリアルタイム制御機能を導入していない。

Netskope Threat Labsディレクターのレイ・カンザニーズ氏は、今回の結果について「クラウドとAIの導入によってシステムや従業員の行動様式が急速に変化している」とした上で、「多くのセキュリティチームの想定を超えた新たな脅威やリスクをもたらしている」と指摘。多くのセキュリティチームは日々の対応に追われ、セキュリティの基本さえおろそかになっている。

## フィッシング攻撃の標的と傾向

従業員がフィッシング詐欺やマルウェアのリスクにさらされる状況は、依然として深刻な課題となっている。被害率は前年比27%減少したものの、2025年には従業員1万人当たり87人が毎月フィッシングリンクをクリックしていたことが明らかになった。

企業の基幹システムによるクラウド移行が進む中、攻撃者はクラウドの認証情報窃取を狙ったフィッシング攻撃を集中的に仕掛けている。偽のログインページや、パスワード・多要素認証を回避する悪意ある「OAuth」アプリケーション、ブランドなりすましといった手口を駆使している。

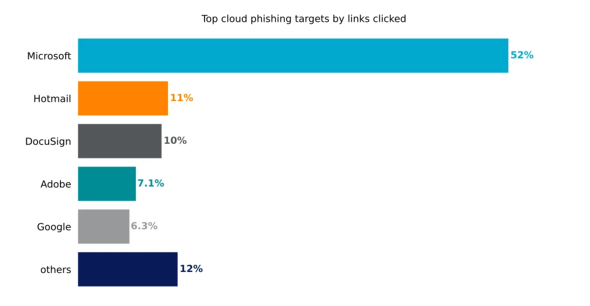

最もなりすましに利用されている企業はMicrosoftで、クラウドサービスを標的としたフィッシング攻撃におけるクリック数の52%を占めており、Hotmail(11%)、DocuSign(10%)がそれに続いている。クラウドサービス以外で従業員のクリックを最も多く誘発したカテゴリーの上位2件は、銀行(23%)と政府機関(21%)の認証情報を狙ったフィッシングキャンペーンだった。

[](https://image.itmedia.co.jp/l/im/ait/articles/2602/06/l_ait_netscope02.png) フィッシング攻撃でなりすましに使われたクラウドサービス別クリック割合(提供:Netskope)

## マルウェア感染源となるアプリケーション

マルウェアでは、攻撃者は従業員が日常的に信頼して使うチャネルやワークフロー、クラウドサービスを悪用する手法を使い続けている。攻撃者は人気のクラウドサービスを悪用して感染ファイルを拡散させいる。従業員がマルウェア感染ファイルに接触するリスクが高い上位3つのアプリケーションは以下の通り。

- GitHub:12%

- Microsoft OneDrive:10%

- Google Drive:5.8%

カンザニーズ氏は、脅威が多面的になる中で場当たり的に対策を追加するのは非効率だとし、セキュリティとデータ保護の統合と一元化を進めるべきだと指摘している。

Special PR

この記事に関連する製品/サービスを比較(キーマンズネット)

- [各方式の特長やコスト体系を比較!『ワンタイムパスワード』製品情報](http://www.keyman.or.jp/endsec/otp/product?cx_source=kn-pdb201704)

- [ユーザーの利便性は損なわない?『認証』製品選定のポイント](http://www.keyman.or.jp/endsec/authc/product?cx_source=kn-pdb201704)

- [情報漏えい対策のPDCAを高速に回すことができる『DLP』製品はどれ?](http://www.keyman.or.jp/endsec/dlp/product?cx_source=kn-pdb201704)

- [クラウド/オンプレ混在環境にも対応できる?『シングルサインオン』製品一覧](http://www.keyman.or.jp/endsec/sso/product?cx_source=kn-pdb201704)

[印刷/保存](https://id.itmedia.co.jp/isentry/contents?sc=0c1c43111448b131d65b3b380041de26f2edd6264ee1c371184f54d26ab53365&lc=7d7179c146d0d6af4ebd304ab799a718fe949a8dcd660cd6d12fb97915f9ab0a&return_url=https://ids.itmedia.co.jp/print/ait/articles/2602/06/news058.html&encoding=shift_jis&ac=e8cb9106baa7e37eb9feb877b9f0a27ddaf48b95ba02da49cbb3a8247ee7fec4&cr=e9fd42802bc22856808963077023568339063544b05e5a8646e62c02a898e0fd "この記事を印刷する")

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

あなたにおすすめの記事 PR

## @IT のおすすめ記事をお届けします

✔