---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [ランサムウェア対策としてのリスク分析アプローチ](https://zenn.dev/nttdata_tech/articles/a376d152c8493c)【Zenn】(2026年02月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- ランサムウェアは事業への影響が大きく、対策には優先順位付けのためのリスク分析が不可欠である。

- ランサムウェア攻撃は、初期侵入(Initial Access)から始まり、内部活動を経て最終的に情報窃取や暗号化に至る多段階のプロセスであり、MITRE ATT&CKで整理できる。

- よくある対策の落とし穴として、ツール導入が目的化する、守るべき情報資産が不明確、バックアップの実効性検証不足が挙げられる。

- NTTデータのランサムウェア対策におけるリスク分析アプローチは以下の5ステップからなる:

1. 重要資産の明確化と重要度評価。

2. Initial Accessカテゴリ別の対策状況評価。

3. 攻撃シナリオを作成し、重要資産に到達する経路を評価。

4. 重要資産のバックアップ対策状況を評価。

5. 総合評価とランサムウェア対策としての優先順位付け。

- このアプローチにより、自社にとっての重要資産、現実的な攻撃経路、対策の弱点を特定し、限られたリソースで最も効果的な対策に投資できる。

> [!NOTE] 要約おわり

---

[ NTT DATA TECH](https://zenn.dev/p/nttdata_tech)

5

3[idea](https://zenn.dev/tech-or-idea)

## はじめに:なぜランサムウェア対策としてリスク分析が必要なのか

ランサムウェアは、技術的な巧妙さとともに **事業への影響の大きさ** が問題となるサイバー脅威です。

EDRの導入、バックアップの取得、復旧訓練の実施といったランサムウェアへの対策は、多くの企業ですでに進められています。一方で、「どの情報資産がランサムウェアに感染すると事業に致命的な影響が出るのか」「どの侵入経路が実際に成立しやすいのか」「被害発生時に本当に復旧できるのか」といった問いに、体系的に説明できるケースは多くありません。そこで共通して見えてくる課題があります。それは、対策は講じているものの、 **どこを優先して守るべきか** が整理されていないという点です。

ランサムウェア攻撃は、単一の対策で防げるものではありません。

攻撃者は複数の侵入口を使い分け、侵入後も環境に応じて手法を変えながら、最も効果の高い情報資産を狙います。そのため「対策を導入しているかどうか」ではなく、 **自社にとってのリスク構造を理解できているか** が対策の実効性を左右します。

ここで重要になるのが、 **リスク分析のアプローチ** です。

リスク分析は、単なる文書化作業ではなく、「重要な情報資産」「現実的な攻撃シナリオ」「対策の抜けや弱点」を整理し、限られたリソースの中で優先すべき対策を明確にするための手段です。すべてを守れないからこそ、どこに優先的に投資すべきかを論理的に判断する必要があります。

本記事では、NTTデータがランサムウェア対策支援の中で培ってきた知見をもとに、リスク分析を軸としたランサムウェア対策の考え方を解説します。特定の製品やツールに依存せず、自社環境に当てはめて検討できる視点を提供することを目的としています。

## ランサムウェアを攻撃の流れで見る

ランサムウェア対策では、「どの製品を導入するか」「どの設定を強化するか」といった個別の対策から議論が始まりがちです。しかし、攻撃全体の流れを共通言語で整理できていない場合、対策は部分最適に陥りやすくなります。

その共通言語として有効なのが **MITRE ATT&CK** です。

MITRE ATT&CKは、実際の攻撃事例をもとに、攻撃者の戦術と技術を体系的に整理したフレームワークであり、ランサムウェア攻撃の分析や対策検討に広く利用されています。

MITRE ATT&CKの観点で見ると、ランサムウェア攻撃は突発的に起きるものではなく、以下のような段階的な戦術の連なりとして整理できます。

1. Initial Access(初期侵入)

2. Execution / Persistence / Privilege Escalation(内部活動の確立)

3. Lateral Movement / Credential Access(横展開・認証情報悪用)

4. Exfiltration / Impact(情報窃取・暗号化・脅迫)

上記の整理からもわかる通り、 **暗号化などのImpactはあくまで最終局面の一つ** に過ぎません。多くの攻撃は、Initial Accessの成功を起点として、内部での活動時間を十分に確保したうえで実行されます。

Initial Accessでは、フィッシングや公開アプリケーションの脆弱性悪用など、企業ごとに異なる侵入口が狙われます。重要なのはこれらの手法のうち、 **どれが自社環境で現実的に成立するか** を見極めることです。侵入後は、管理者権限の奪取や横展開を通じて影響範囲が拡大し、最終的に暗号化や情報窃取といった被害に至ります。この過程でバックアップ環境が事前に調査・無効化されることもあり、適切な対策の有無が被害の大きさを左右します。

このようにMITRE ATT&CKを用いることで、ランサムウェア攻撃を「結果」ではなく **一連のプロセス** として捉えることができます。どの戦術・技術が自社環境で成立し得るのか、そしてどの段階で対策を打つべきかを整理することが不可欠です。

NTTデータでは、を提供しています。このサービス内で特に重視しているのが、Initial Accessを起点に、重要な情報資産へ至る攻撃シナリオを描くアプローチとなります。

## ランサムウェア対策のよくある落とし穴

多くの企業がランサムウェア対策に取り組んでいますが、対策そのものが不足しているというよりも、進め方に起因する課題が多いという点も感じます。ここでは、特によく見られる落とし穴を整理します。

#### 落とし穴1:ツール導入が目的になってしまう

EDRやバックアップ製品など、ランサムウェア対策に有効とされるツールは数多く存在します。しかし、「導入したから安心」「推奨構成にしたから大丈夫」と、 **ツール導入自体が目的** になってしまうケースは少なくありません。重要なのは、どの攻撃シナリオを想定し、どのリスクを下げるための対策なのかを明確にすることです。

#### 落とし穴2:守るべき情報資産が明確になっていない

ランサムウェア対策では、「何を守るか」を明確にしなければ対策の優先順位を付けられません。サーバやシステム単位で対策を検討するのみに留まってしまい、 **暗号化や漏洩の際に事業へ大きな影響を与える情報資産が明確になっていない** ケースが考えられます。その結果、重要度の異なるデータが同じ扱いとなり、効果的な対策に繋がりません。

#### 落とし穴3:バックアップが「あるかどうか」で止まっている

バックアップはランサムウェア対策の要ですが、「取得している」という事実だけでは不十分です。重要なのは、 **優先度の高い情報資産がバックアップ対象となっているか、攻撃から守られているか、復旧手順が整備されているか** といった実効性の観点です。

## ランサムウェア対策としてのリスク分析アプローチ

ここまで、ランサムウェアを攻撃の流れとして捉える重要性と、従来の対策が陥りがちな落とし穴について整理しました。これらを踏まえると、ランサムウェア対策には「個別対策の積み上げ」ではなく、全体を俯瞰したうえで優先順位を付けるための軸が必要であることが分かります。

ここでは、NTTデータがセキュリティコンサルティングの現場で用いている、ランサムウェア対策に特化したリスク分析アプローチの全体像を紹介します。本アプローチの特徴は、 **Initial Accessを起点に、重要な情報資産へ到達するまでのプロセス** に着目する点にあります。攻撃者は、環境ごとに異なる侵入口を選び、内部活動を経て、最も効果の高い情報資産を狙います。したがって、「どの情報資産が重要か」「そこに至る現実的な攻撃経路は何か」「どこに弱点があるか」を一体として整理することで、実効性のある対策検討が可能になります。

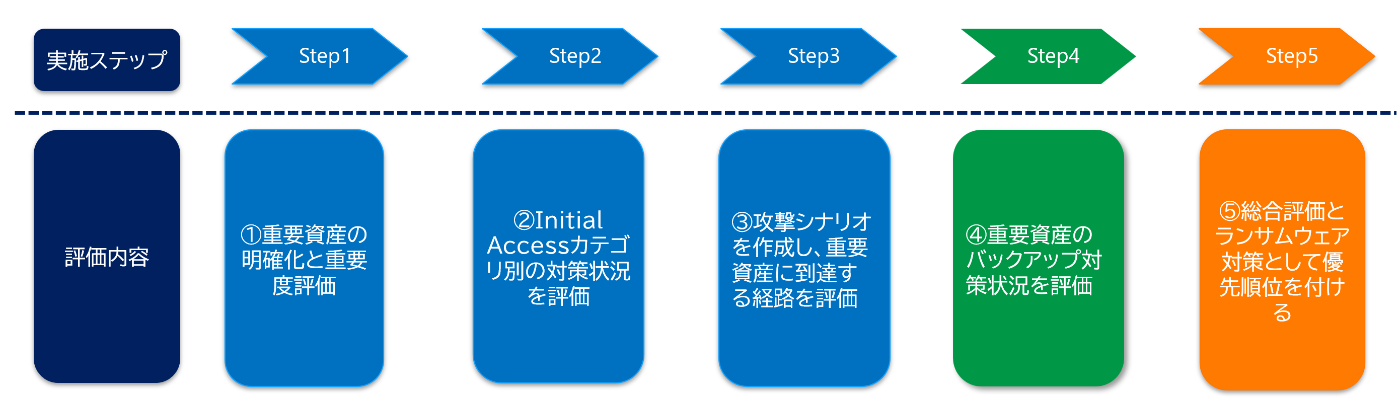

この考え方を具体的なプロセスに落とすと、ランサムウェア対策のリスク分析は、以下の5ステップで整理できます。

*ランサムウェア対策におけるリスク分析の5ステップ*

以降では、各ステップについて順に解説します。

#### Step1:重要資産の明確化と重要度評価

ランサムウェア対策におけるリスク分析の第一歩は、 **どの資産を守るのか** を明確にすることです。ここでいう資産とは、サーバや機器といった物理的な資産ではなく、暗号化や漏えいによって事業に重大な影響を与える情報資産を指します。

ランサムウェアの被害は最終的に「どの情報が使えなくなるか」「どの情報が外部に出るか」として顕在化します。そのため、まずは情報資産を軸に整理することが重要です。

情報資産の洗い出しでは、以下のような観点が有効です。

- 業務継続に不可欠か

- 法令・契約・社会的信用への影響が大きいか

- 暗号化や漏えい時の復旧難易度は高いか

洗い出した情報資産は、 **機密性、完全性、可用性** の観点で重要度を評価します。厳密な定量化は必須ではなく、「高・中・低」といった相対評価で、後続の分析で使える状態にすることが重要です。次のステップでは、これらの重要資産に対して、どこから侵入され、どのような経路で到達し得るのかを整理します。

#### Step2:Initial Accessカテゴリ別の対策状況を評価

次に行うのが、Initial Accessに対する対策状況の評価です。

ランサムウェア攻撃は、必ず何らかの侵入口から始まります。つまり **どこから侵入されやすいのか** を把握し、入口ごとに対策状況を整理することが重要です。

ここでは、MITRE ATT&CKのInitial Accessを分類軸として用います。

フィッシングや公開アプリケーションの脆弱性悪用などMITRE ATT&CKで整理された手法をもとに、自社にとって現実的な侵入経路を洗い出します。

評価のポイントは、すべてのカテゴリを完璧に守れているかではありません。重要なのは、

- 自社環境で想定される侵入経路は何か

- 各侵入経路に対して、予防・検知・抑止の観点で対策が取られているか

- 運用も含めて適切に機能しているか

を整理することです。この評価により、Initial Accessごとのリスクの偏りや、対策が薄い領域が可視化されます。次のステップでは、重要資産とInitial Accessをつなぐ形で、攻撃シナリオを作成し、リスクを評価します。

#### Step3:攻撃シナリオを作成し、重要資産に到達する経路を評価

Step1で整理した重要資産と、Step2で洗い出したInitial Accessを繋ぐために、攻撃シナリオを作成します。攻撃シナリオとは、どのInitial Accessを起点とし、どのような内部活動を経て、最終的に重要資産へ到達するかを時系列で整理したものです。

MITRE ATT&CKを参照し、後続の攻撃手順であるExecution、Credential Access、Lateral Movementなどの戦術を組み合わせ、 **現実的に成立し得る攻撃シナリオ** を描きます。

評価のポイントは

- 成立する可能性が高いか

- 重要資産に到達した場合の影響が大きいか

- 途中で検知・抑止できるポイントがあるか

といった観点で、リスクの高いシナリオを抽出することです。

このプロセスにより、どの侵入口と内部経路の組み合わせが最も危険かが明確になります。次のステップでは、こうして特定した高リスクシナリオに対し、被害発生時に本当に復旧できるのかという観点でバックアップ対策状況を評価します。

#### Step4:重要資産のバックアップ対策状況を評価

ランサムウェア対策において、バックアップは被害発生後の影響を最小化するための最後の砦です。

Step3までで、高リスクな攻撃シナリオを特定したうえで、ここでは **重要資産が暗号化された場合に、本当に復旧できるのか** を評価します。

評価の対象は、単にバックアップを取得しているかどうかではありません。重要なのは、

- 重要資産がバックアップ対象に含まれているか

- バックアップデータの削除・改ざんから保護されているか

- 復旧手順が整理され、実際に検証されているか

といった、実効性のある復旧が可能かどうかの観点です。

近年のランサムウェア攻撃では、暗号化前にバックアップ環境が狙われるケースも多く見られます。そのため、バックアップの保存先や権限設計、運用ルールも含めて評価する必要があり、「バックアップがある」だけでは安心できません。

このステップにより、重要資産ごとの復旧リスクが明確になります。次のステップでは、これまでの分析結果を統合し、ランサムウェア対策の優先順位を整理します。

#### Step5:総合評価とランサムウェア対策として優先順位を付ける

最後に、これまでの分析結果を統合し、ランサムウェア対策としての優先順位を明確にします。リスク分析の目的は評価そのものではなく、次に取るべきアクションを決めることです。

総合評価では、以下の観点を組み合わせて進めます。

- 重要資産の重要度(Step1)

- Initial Accessごとの対策状況(Step2)

- 成立しやすい攻撃シナリオ(Step3)

- バックアップによる復旧可能性(Step4)

これらを統合することで、 **どの重要資産が、どの侵入経路・シナリオによって、高いリスクにさらされているか** を可視化できます。特に重要度が高く、攻撃が成立しやすく、かつ復旧が困難なケースは、最優先で対策すべき対象となります。

優先順位が明確になることで、対策は「何となく不安だから強化する」ものから、 **特定のリスクを下げるための計画的な取り組み** へ変わります。

ここまでが、ランサムウェア対策におけるリスク分析アプローチの全体像です。

## まとめ

ランサムウェア対策では、個別の技術対策を積み上げるだけでは十分と言えません。

重要なのは、 **自社にとって守るべき資産と、現実的に成立し得る攻撃シナリオを把握し、優先順位を付けて対策を進めること** です。

本記事では、MITRE ATT&CKを用いてランサムウェアを攻撃の流れとして捉え、重要資産の明確化、Initial Access評価、攻撃シナリオ分析、バックアップ評価を通じたリスク分析アプローチを紹介しました。リスク分析は、それ自体が目的ではなく、意思決定を支えるための手段です。分析結果をもとに、限られたリソースの中で実効性のあるランサムウェア対策を計画・実行していくことが重要になります。

次回(機会があれば)は、これらのリスク分析結果を、Mitigationを軸に具体的なランサムウェア対策へ落とし込む方法について解説する予定です。最後までお読みいただきありがとうございました。

## 参考文献

- [MITRE ATT&CK® Framework](https://attack.mitre.org/)

- [MITRE ATT&CK® for Enterprise – Initial Access](https://attack.mitre.org/tactics/TA0001/)

- [NIST SP 800-30 Rev.1 – Guide for Conducting Risk Assessments](https://csrc.nist.gov/publications/detail/sp/800-30/rev-1/final)

5

3

[](https://zenn.dev/p/nttdata_tech)

[NTT DATA TECH](https://zenn.dev/p/nttdata_tech)

NTT DATA公式アカウントです。 技術を愛するNTT DATAの技術者が、気軽に楽しく発信していきます。 当社のサービスなどについてのお問い合わせは、 お問い合わせフォーム [nttdata.com/jp/ja/contact-us/](https://nttdata.com/jp/ja/contact-us/) へお願いします。

設定によりコメント欄が無効化されています

5

3