---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [[DNS入門] 基礎から分かる「DNSトンネリング」とは|Infoblox Japan公式](https://note.com/infoblox/n/n963e909a3ebc)【note】(2024年02月27日)

---

> [!NOTE] この記事の要約(箇条書き)

- DNSトンネリングは、DNSクエリを利用して意図しないデータ通信を行う手法であり、データ盗難やマルウェア配布などのサイバー攻撃に悪用される可能性があります。

- 技術的側面として、TXTレコードが不正なデータのエンコード・デコードに特に重要な役割を果たします。

- 多くの企業がDNSを監視対象外にしているため、既存のセキュリティシステムを回避しやすいのが現状です。

- 攻撃者は、データを複数パケットに分散したり、転送レートを制限したり、複数のクエリタイプを利用したり、偽IPアドレスを使用したりすることで、検知を困難にしています。

- 防御手段として、DNSファイアウォールの設置、異常なDNSクエリパターンの検出、厳格な外部通信監視、従業員のセキュリティ意識向上などが挙げられます。

- 最新のセキュリティ対策技術では、AIや機械学習を用いた異常検知が注目されており、Infobloxの「BloxOne Threat Defense」などが具体的な対策として紹介されています。

- Infobloxは、DNSトンネリングに関するワークショップや年次イベント「Infoblox Exchange 2025 Tokyo」を通じて、セキュリティ対策への理解促進を図っています。

> [!NOTE] 要約おわり

---

## \[DNS入門\] 基礎から分かる「DNSトンネリング」とは

[Infoblox Japan公式](https://note.com/infoblox)

DNSトンネリングは、DNSを利用して、意図しないデータ通信を行う手法です。この技術は、様々なセキュリティリスクをはらんでいますが、正当な用途に利用されることもあります。

本記事では、DNSトンネリングの基本的な概念から、実際のデモ動画を通して動作メカニズム、最新のセキュリティ対策などについて詳しく解説していきます。また、実際の利用事例を通じて、この技術が如何にしてセキュリティリスクとなり得るのか、そしてそれにどのように対処すべきかについても考察します。

DNSトンネリングへの理解を深め、適切なセキュリティ対策を推進するためのガイドとして、サイバーセキュリティ対策の一助になれば幸いです。

★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆

**【12月11日開催】 ワールドツアー「Infoblox Exchange 2025 Tokyo」

**Infobloxが世界17都市で開催する年次イベント「Exchange」が、今年も東京にやってきます!

米国NIST(国立標準技術研究所)が12年ぶりに「セキュアなDNS導入ガイド(SP800-81r3)」を改訂。DNSサーバーの堅牢性や「ラストマイル」の脆弱性といった課題に対し、DNSアーキテクチャーの見直しが求められています。

このタイミングで、国内最大級のDNSのカンファレンスに参加し、最新の動向をキャッチアップしましょう。

★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆

## DNSトンネリングとは

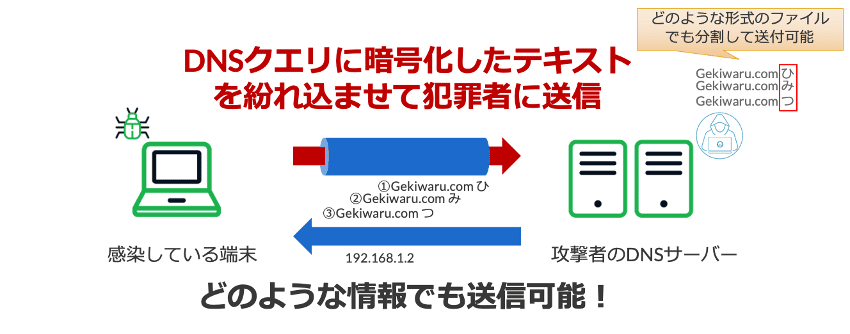

DNSトンネリングとは、DNSクエリを使って不正なデータ転送を行う手法のことを指します。通常、DNSはインターネット上のドメイン名とIPアドレスの対応付けを行うために使用されますが、このトンネリング技術を用いることで、DNSクエリの中に隠されたデータを送受信することが可能になります。この方法を悪用することで、データ盗難やマルウェアの配布など、さまざまなサイバー攻撃が実行される可能性があります。

## DNSトンネリングの技術的側面DNSクエリの種類と機能

DNSトンネリングは複雑な技術の応用例であり、その成功はDNSクエリの仕組みと、それを監視・制限するセキュリティ対策の両方に深い理解を要します。この技術の核心には、通常不審とは見なされないDNSクエリを通じて、データを暗号化された形で送受信する能力があります。そのため、DNSトンネリングは既存のセキュリティメカニズムを回避するために用いられることがあります。

DNSクエリには主要にAレコード、CNAMEレコード、TXTレコードなどがあります。それぞれのクエリは異なる目的で使用されます。Aレコードはドメイン名をIPアドレスに変換するために使用され、CNAMEレコードはドメイン名を別のドメイン名にマッピングするために用いられます。TXTレコードは任意のテキストデータをドメインに関連付けるために活用され、DNSトンネリングではこのTXTレコードが特に重要な役割を果たします。これらのクエリを使用して、不正なデータのエンコードやデコードが行われるわけです。

ここでDNSトンネリングを用いた情報漏洩デモ動画をご紹介します。

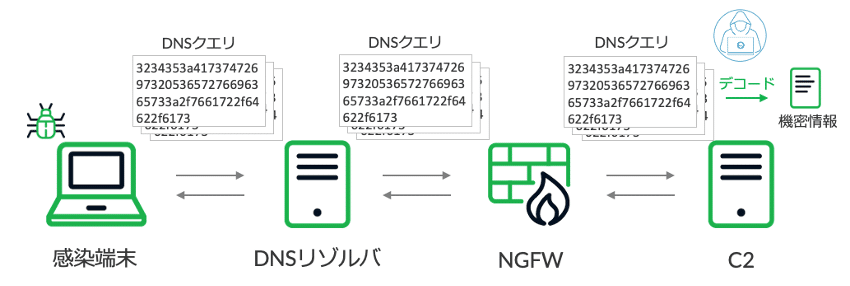

環境としては、以下の通り、既にマルウェアに感染している端末(左側)からNGFWを通して擬似C2サーバ(DNSサーバ兼ウェブサーバ/右側)にDNSクエリ送信します。そのDNSクエリの中に、感染端末内に保存されていた機密情報を紛れ込ませ、NWGWでは検知せず擬似C2サーバに情報漏洩してしまうというデモです。

デモシナリオ

## セキュリティ対策との戦いDNSトンネリングによる脅威

DNSトンネリングは、企業や組織のセキュリティ対策を巧妙に回避する手段として登場しました。多くの既存のセキュリティシステムは、DNSクエリを常に信頼し、特に監視の対象としていません。

事実、68% の企業・組織がDNSは監視対象外にしているという調査データもあります。

このような状況を利用して、攻撃者はデータの盗難やマルウェアの伝播を隠密に行うことができます。セキュリティ担当者は、不正なDNSトラフィックを特定するためにDNSログを記録することはもちろんのこと、DNSを他のサーバー同様に監視対象にし、先進的な検出技術を搭載したセキュリティツールを検討することが求められています。

DNSトンネリングは、企業や個人にとって様々なセキュリティリスクをもたらします。有効な対策を講じることが不可欠となっていますが、そのためにはまず具体的な脅威を理解し、適切な検出方法を学び、防御戦略を立てる必要があります。現代のサイバーセキュリティの風景は常に変化しており、最新の対策技術に常に目を光らせることが重要です。

DNSトンネリングを通じて、攻撃者はデータ盗難や不正なコンテンツの配信、マルウェアの拡散など、多岐にわたる攻撃を実現することができます。特に企業ネットワーク内の機密情報を狙う場合、この手法は非常に有効です。また、DNSトンネリングによるコミュニケーションは検出が困難で、伝統的なファイアウォールやインシデント検知システムでは見逃されることが多いです。

なぜ、DNSトンネリング攻撃の検知が難しいのでしょうか。

攻撃者は既存のシグニチャ技術で検知しにくくするために以下のような様々な工夫をしています。

- 大きなデータは複数パケットに分散する

- 転送レートを1PPS以下にして、レート制限/異常トラフィックを検知回避

- 複数のクエリタイプを利用 (TXT, CNAME, MX等)

- 送信元IPアドレスとして偽IPを利用

※正規のDNSプロトコルの手順を辿るため、異常を検知することが困難

通常のDNSトラフィックと不正なトラフィックの区別をつけるためには、高度な分析技術が必要です。機械学習を活用した異常検知システムが有効であるものの、攻撃手法の進化に伴い、検出技術も常に更新される必要があります。また、過敏な検出システムは誤報を生じるリスクも高まります。

## 防御手段の概要最新のセキュリティ対策技術

DNSトンネリング対策には、DNSファイアウォールの設置や、異常なDNSクエリパターンの検出、外部との通信に対する厳格な監視が含まれます。これらの手段を組み合わせることで、内部ネットワークへの不正アクセスやデータ漏洩のリスクを最小限に抑えることが可能です。教育と訓練も重要で、従業員に対し定期的にセキュリティ意識を高める取り組みが推奨されます。

サイバーセキュリティの領域では、常に新しい脅威に対抗するための技術開発が行われています。DNSトンネリング防御においては、AIや機械学習を用いた異常検知技術が注目されています。これらの技術は、不正なDNSトラフィックのパターンを学習し、リアルタイムで検出する能力を持っています。また、ブロックチェーン技術を活用したデータの完全性保証も、将来的なセキュリティ対策として期待されています。

DNS専業ベンダーである弊社では、DNSセキュリティサービス「Infoblox BloxOne Threat Defense」を導入することによって、AI/機械学習を利用して未知の脅威であってもDNSトンネリングを防止しているデモ動画を提供しています。

\*1:45 - 3:40までが 「Infoblox BloxOne Threat Defense」のAI/機械学習を利用して未知の脅威を検知しているデモ動画

## ワークショップ開催

弊社では、DNSトンネリングも含め、DNSを悪用した攻撃手法とその防御に関するワークショップを開催しております。

DNS専業ベンダーであるInfobloxの技術者が直接お客様と一緒に体系的に学習することが可能です。

以下のサイト(日本語サイト)からお申し込み可能です。

[**サイバーセキュリティワークショップ - Infoblox セキュリティワークショップにお申し込みください** *Infoblox セキュリティワークショップは、DNS に重点を置いた脅威インテリジェンスがサイバーセキュリティ攻撃を未然* *www.infoblox.com*](https://www.infoblox.com/jp/resources/workshop/security-workshop/?utm_campaign=ww-crq-fy25-sec-ensecurityworkshop-20240901&utm_medium=blog&utm_source=blog&utm_term=japaneseblog&utm_content=fm)

★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆

**【12月11日開催】 ワールドツアー「Infoblox Exchange 2025 Tokyo」

**Infobloxが世界17都市で開催する年次イベント「Exchange」が、今年も東京にやってきます!

米国NIST(国立標準技術研究所)が12年ぶりに「セキュアなDNS導入ガイド(SP800-81r3)」を改訂。DNSサーバーの堅牢性や「ラストマイル」の脆弱性といった課題に対し、DNSアーキテクチャーの見直しが求められています。

このタイミングで、国内最大級のDNSのカンファレンスに参加し、最新の動向をキャッチアップしましょう。

★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆★☆

お申し込みはこちらまで↓↓↓

[**Infoblox Exchange 2025 - Tokyo** *Infobloxが世界17都市で開催する年次カンファレンス「Exchange」が、今年も東京にやってきます!* *www.infoblox.com*](https://www.infoblox.com/exchange/apj/tokyo/?utm_campaign=apj-fev-q2fy26-secnet-exchange-tokyo-20251211&utm_medium=email&utm_source=okada&utm_term=na&utm_content=na)

[**Infobloxを選ぶ理由** *Infoblox DDI を使用すると、オンプレミスとクラウドで管理される次世代のセキュリティ、信頼性、自動化により、DN* *www.infoblox.com*](https://www.infoblox.com/jp/company/why-infoblox/)

[**DNS MTTR からの解放:サイバーセキュリティを強化 | Infoblox** *Infoblox DNS Detection & Response を使用すると、応答時間を短縮し、脅威を早期にブ* *www.infoblox.com*](https://www.infoblox.com/jp/dns-mttrs/)

[**Infoblox Threat Intel - DNS の脅威インテリジェンス** *Infoblox は、DNS におけるサイバー脅威アクターのインフラストラクチャと動作を追跡して、独自の脅威インテリジェン* *www.infoblox.com*](https://www.infoblox.com/jp/threat-intel/)

[**Infoblox 受賞歴** *世界中のお客様が NIOS と BloxOne を選択しています。業界全体も同様です。* *www.infoblox.com*](https://www.infoblox.com/jp/accolades/)

[**DNSセキュリティで多層防御のエコシステムを強固に--Infoblox・河村氏** *DNSソリューションベンダーのInfobloxがセキュリティサービスを強化している。日本法人代表の河村浩明氏は、DNSのセ* *japan.zdnet.com*](https://japan.zdnet.com/article/35212830/)

## いいなと思ったら応援しよう!

\[DNS入門\] 基礎から分かる「DNSトンネリング」とは|Infoblox Japan公式