---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開](https://atmarkit.itmedia.co.jp/ait/articles/2603/02/news056.html)【@IT】(2026年03月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- Microsoft Defender Security Research Teamは、SharePointを悪用した多段階のAiTMフィッシングおよびBECキャンペーンの分析結果を公開しました。

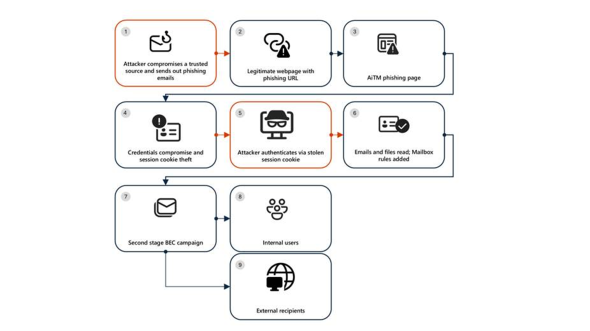

- この攻撃は「信頼されたベンダー」を起点とする7段階の攻撃チェーンで構成されています。

- 攻撃チェーンには、フィッシングメールによる初期アクセス、悪意あるURLクリック、AiTM攻撃、受信トレイルールの悪用、大規模なフィッシング拡散、BEC展開、組織内アカウントの連鎖的侵害が含まれます。

- AiTM攻撃ではサインインセッションが侵害されるため、パスワード変更だけでは不十分であり、MFA設定の改ざんにより永続的なアクセスを許す可能性があります。

- Microsoftは対策として、セッションCookieの取り消し、MFA設定の確認と復元、不審なメールボックスルールの削除、耐性の高いMFA(FIDO2など)の利用、条件付きアクセスポリシーの強化、継続的アクセス評価(CAE)の有効化を推奨しています。

> [!NOTE] 要約おわり

---

Microsoft Defender Security Research Teamは、複数組織を標的としていた多段階のAiTMフィッシングおよびビジネスメール詐欺キャンペーンの分析結果を公開した。

2026年03月02日 13時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

Microsoftのセキュリティ研究チームMicrosoft Defender Security Research Teamは2026年1月21日(米国時間)、複数の組織が標的となっていた「AiTM」(Adversary-in-the-Middle、中間者攻撃)フィッシングおよびビジネスメール詐欺(BEC)の攻撃キャンペーンに関する分析結果をブログで公開した。

攻撃者は社内情報共有サービス「Microsoft SharePoint」(以下、SharePoint)の正規ファイル共有を装って侵入し、侵害したアカウントから600件以上のメールを送信して被害を組織内外へ拡散させていた。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/02/l_ait_aitmandbec01.png) 多段階のAiTM攻撃およびBECの全体フロー(提供:Microsoft)

## “信頼されたベンダー”を起点にする7段階の攻撃チェーン

Microsoftによると、この攻撃キャンペーンは単発のフィッシングではなく、侵害・拡散・永続化を組み合わせた7段階の攻撃チェーンとして構成されていた。エネルギー業界の複数の組織がこの攻撃キャンペーンの標的とされていた。

### 1.初期アクセス

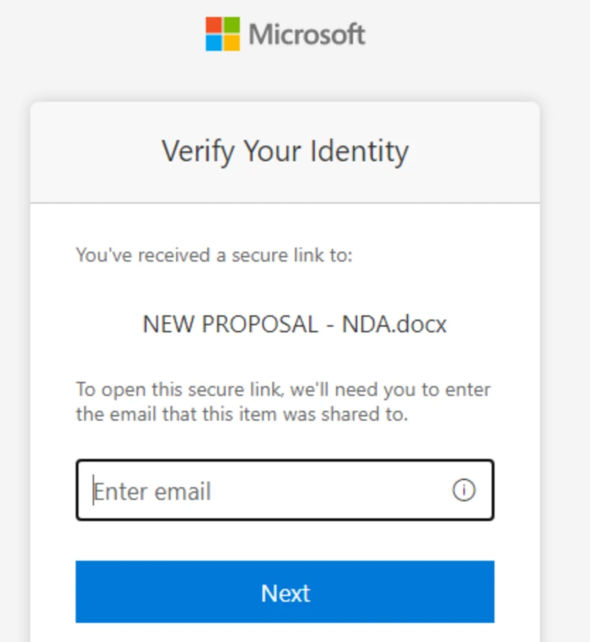

攻撃の起点は、信頼された組織のメールアドレスから送信されたフィッシングメールだった。送信元の組織は作戦開始前に侵害されていた可能性が高い。メールにはユーザー認証を必要とするSharePointのURLが含まれ、件名は正規のSharePointドキュメント共有ワークフローと一致するよう偽装されていた。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/02/l_ait_aitmandbec02.png) 攻撃に使用された偽のSharePoint認証画面(提供:Microsoft)

### 2.悪意あるURLのクリック

SharePointや「Microsoft OneDrive」などのクラウドコラボレーションプラットフォームは企業環境で広く普及しており、正規のファイルホスティング機能と認証フローを備えている。攻撃者はこの正規性を悪用し、従来のメールベースの検知を回避した。

### 3.AiTM攻撃

URLにアクセスしたユーザーは認証情報の入力画面にリダイレクトされ、AiTM攻撃によってサインインセッションが侵害された。

### 4.受信トレイルールの悪用

攻撃者は別のIPアドレスからサインインし、全ての受信メールを既読・削除する受信トレイルールを作成した。これにより被害ユーザーは攻撃に気付けなくなる。

### 5.大規模フィッシングキャンペーンの拡散

攻撃者は600件以上のフィッシングメールを送信する大規模キャンペーンを開始。送信先は侵害されたユーザーの連絡先(組織内外)および配布リストで、最近のメールスレッドに基づいて受信者が選定された。

### 6.BECの展開

攻撃者は被害ユーザーのメールボックスを監視し、大量送信に伴う配信不能メールや不在メールを削除し、アカウントの不正利用を隠蔽(いんぺい)した。フィッシングメールの真正性に疑問を呈した受信者には、正規のメールであると偽る返信を行い、その後、証拠となるメールと返信を削除した。

### 7.組織内アカウントの連鎖的侵害

組織内でフィッシングURLをクリックした受信者にも別のAiTM攻撃が実行され、侵害が連鎖的に拡大した。

## AiTM攻撃の対応策

AiTM攻撃ではサインインセッション自体が侵害されるため、パスワードリセットだけでは有効な対策にならない。パスワードをリセットし、セッションを失効させても、攻撃者はMFA(多要素認証)設定を改ざんし、自身が登録した携帯電話番号へのワンタイムパスワード(OTP)送信など、新たなMFAポリシーを追加して永続的なアクセスを確保できる。

Microsoftは、AiTM攻撃の対応策として以下を推奨している。

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

編集部からのお知らせ

[](https://members05.live.itmedia.co.jp/library/OTg4Mjg%253D?group=2603_Architect2026w#utm_source=itm_kn&utm_medium=content_text&utm_campaign=dx_mm#utm_source=ait&utm_content=rightcolumn_info)

[@IT Architect Live AI×開発生産性向上の事例を一挙紹介](https://members05.live.itmedia.co.jp/library/OTg4Mjg%253D?group=2603_Architect2026w#utm_source=itm_kn&utm_medium=content_text&utm_campaign=dx_mm#utm_source=ait&utm_content=rightcolumn_info)

あなたにおすすめの記事 PR

## @IT のおすすめ記事をお届けします

✔