---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説](https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029.html)【@IT】(2026年03月26日)

---

> [!NOTE] この記事の要約(箇条書き)

- 生成AI時代において、APIキーは常に狙われるため、新たなAPIセキュリティの常識が必要である。

- Preferred NetworksのCISOである汐田氏の講演に基づき、APIセキュリティは「開発・利用・許可」の3つの視点から考えるべきである。

- **利用ユーザーの視点**:APIキーやトークンの窃取、サプライチェーン攻撃が最大の懸念事項。多層防御、短寿命トークン、最小権限付与、ログ監視、IPアドレス制限が対策となる。

- **システム開発者の視点**:インジェクション系や権限管理・アクセス制御系(特にBOLA)の脆弱性がリスク。脆弱性診断、SBOM活用、固定APIキーの排除、標準規格(OAuth 2.0、OIDCなど)の採用が推奨される。

- **システム管理者の視点**:サードパーティー連携でのインシデント、不適切な認可範囲と判断主体が課題。ガバナンス強化、連携先の信頼性評価、適切な担当者によるリスク判断が重要である。

- APIを安全に利用するためには、開発者、利用者、システム管理者がそれぞれ主体性を持ってセキュリティに取り組むことが不可欠である。

> [!NOTE] 要約おわり

---

1. [@IT](https://atmarkit.itmedia.co.jp/)

2. [セキュリティ](https://atmarkit.itmedia.co.jp/ait/subtop/security.html)

3. [Security & Trust](https://atmarkit.itmedia.co.jp/ait/subtop/security/index.html)

4. APIキーは必ず狙われる 生成AI時代のAPIセキュリテ...

## APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説:@IT NETWORK Live Week 2026 Winter(1/2 ページ)

LLMの利用や外部サービス連携など、AIでは至るところでAPIが使われる。だが、APIの利用にはセキュリティリスクも伴う。そこで、サービスの開発者、利用者、管理者のそれぞれが知っておくべきAPIセキュリティの新常識を解説した、AI企業のCISOによる講演をレポートする。

2026年03月26日 05時00分 公開

| [印刷](https://id.itmedia.co.jp/isentry/contents?sc=0c1c43111448b131d65b3b380041de26f2edd6264ee1c371184f54d26ab53365&lc=7d7179c146d0d6af4ebd304ab799a718fe949a8dcd660cd6d12fb97915f9ab0a&return_url=https://ids.itmedia.co.jp/print/ait/articles/2603/26/news029.html&encoding=shift_jis&ac=e8cb9106baa7e37eb9feb877b9f0a27ddaf48b95ba02da49cbb3a8247ee7fec4&cr=e9fd42802bc22856808963077023568339063544b05e5a8646e62c02a898e0fd "この記事を印刷する") | [見る](https://twitter.com/search?q=https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029.html) Post | Shareシェア | |

| --- | --- | --- | --- |

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

APIはシステム間の接続手段という枠組みを超え、企業のデジタルエコシステムを支える基盤へと進化している。生成AI(人工知能)の世界では、企業が大規模言語モデル(LLM)や外部サービスとAPIで接続し、アプリケーションを構築して運用するのが当たり前になっている。

しかし、利便性の一方で、APIはサイバー攻撃者にとっても格好の標的となり、不適切な管理や脆弱(ぜいじゃく)性は組織全体を揺るがす深刻なリスクにつながる。もはやAPIセキュリティは一過性の技術課題ではなく、経営層から現場までが一体となって取り組むべきテーマだ。

2026年2月5日に開催された「@IT NETWORK Live Week 2026 Winter」では、Preferred Networks(以下、PFN) 最高情報セキュリティ責任者(CISO)技術企画本部 セキュリティ部 部長の汐田氏が「開発・利用・許可の3つの視点から考えるAPI連携のセキュリティ」と題する講演を行った。

PFNはAIインフラ、LLM、業務向けAIアプリケーションなど、AIサービスを垂直統合的に開発・提供する企業。APIセキュリティは同社のサービスとユーザーを守る上で、決定的に重要な要素となっている。汐田氏はシステム開発者、利用ユーザー、利用許可担当者のそれぞれの視点から、APIセキュリティについてどう行動すべきかを語った。

## AIエージェント時代到来 そもそも「API」とは?

APIセキュリティを再定義するに当たり、まず「APIとは何か」という原点に立ち返る必要がある。汐田氏はAPIの重要な役割が、「システム提供者が公式に仕様を定義し、管理している機能を操作するためのインタフェースを提示すること」にあると強調する。APIは本来、他システムからの操作や自動化をあらかじめ想定し、安全な入り口として設計されたものであるべきだと話した。

この定義を再確認すべき理由は、操作の主体が人間からAIエージェントへと移行しつつあるからだ。今後、AIモデルと外部ツールを安全につなぐMCP(Model Context Protocol)のような技術の普及により、AIが自律的に外部サービスと連携し、システムを操作する場面が一般化する。MCPの導入は、人間中心のユーザーインタフェースから機械対機械の相互作用へとパラダイムをシフトさせ、セキュリティの主戦場をAPIへと移すことを意味する。

このような時代背景を踏まえ、汐田氏はシステム開発者、利用ユーザー、システム管理者それぞれに、APIセキュリティが重要になる理由を解説した。

「システム開発者は今後、自社サービスが人間だけでなくAIエージェントを含む他のシステムに操作され得ることを想定する必要がある」と汐田氏は述べる。つまり、安全で管理しやすいAPIを標準装備することは、もはやオプションではなく、全てのシステム開発者が果たすべき責務だとする。

自動化を行う(システム開発者・管理者でない一般の)「利用ユーザー」においても、今後さまざまな作業をAIエージェントに任せるためには、外部サービスのAPIを利用する必要がある。つまり、利用ユーザーにとっても、安全にAPIを利用する知識を持つことが必要になる。

さらに、システム管理者は、増え続けるシステムのAPI機能と、ユーザーからの利用需要に対し、迅速、かつ適切に利用開放と制限を行うため、リスクの管理が重要な作業となる。

汐田氏は今回の講演において、主にWeb APIをターゲットとし、SaaS同士のデータ連携やチャットbotからの利用などを想定して解説を行った。

## APIセキュリティにおける、開発・利用・許可の3つの視点

汐田氏は、PFNのセキュリティチームに寄せられる相談をベースに、利用者、開発者、システム管理者が想定しているリスクを整理する。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec01.png) APIに関してセキュリティチームに寄せられる相談は?

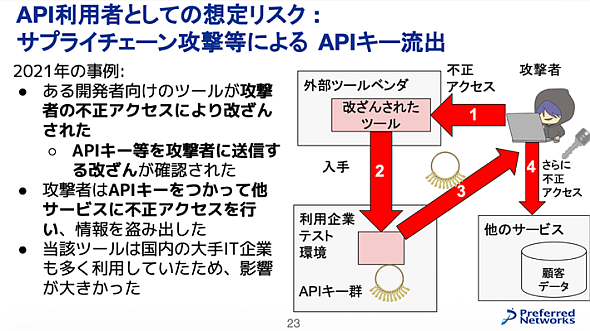

利用ユーザーの視点から現状を分析すると、最大の懸念事項はAPIキーやトークンといったクレデンシャルの窃取である。境界型防御が形骸化し、アイデンティティが新たな攻撃対象となった現代において、APIキーは攻撃者にとって最も効率的な侵入手口となった。深刻さを物語る事例として、2021年に発生した開発者向けテスト支援ツールの改ざん事案が挙げられる。

この事件では、ツールベンダーのシステムが侵害され、配布されるツール自体に悪意あるコードが混入された。その結果、改ざんされたツールを利用した企業のAPIキーが攻撃者へ流出し、他のサービスへの不正アクセスにつながってしまった。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec02.png) ある開発者向けツールに対し攻撃が行われ、APIキーを外部に送信する改ざんが確認された2021年の事例

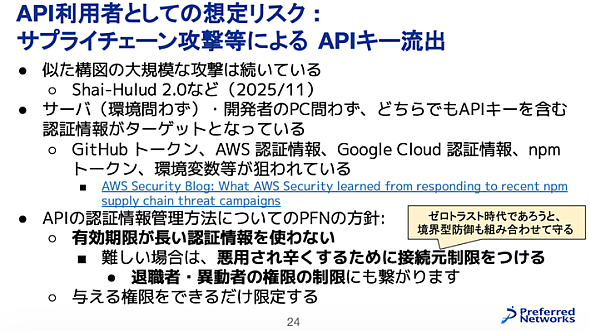

大手ソフトウェア企業関連のインシデントにおいても、連携先のサードパーティー製ボットサービスが踏み台となり、API経由で機密データが盗み出されるなど、連鎖的な攻撃が常態化している。また、「Shai-Hulud 2.0」キャンペーンではNode Package Manager(NPM)のサプライチェーン攻撃が行われ、似たような構図の大規模な攻撃が続いている。

これらのリスクを緩和するための鉄則は、クレデンシャルの漏えいを前提とした多層防御の再構築にある。PFNでは、90日間といった「長寿命トークン」の利用を避け、短命なトークンのローテーションを推奨している。また、付与する権限を必要最小限に絞るスコープの最小化や、操作ログを確実に記録・監視することをシステムの重要度に応じて求めている。汐田氏は「ゼロトラスト時代であっても、多層防御は重要」と指摘し、IPアドレス制限などの古典的な対策の有効性を改めて説いた。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec03.png) API利用者としての想定リスクと対応

[サービスの提供者、利用許可担当者が考えるべきこと](https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029_2.html)

[PAGE 2](https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029_2.html)

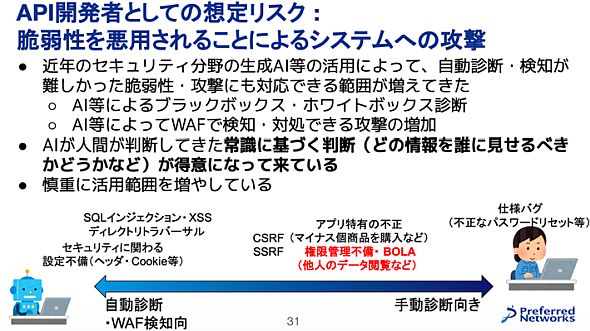

## 脆弱性を悪用されることによる影響

開発の視点では、脆弱性の発生源を特定し、検知と緩和のサイクルを高速化することが求められる。開発者はこれらを公開前に修正するか、影響を受けないような緩和策を講じる必要がある。

APIを提供する側が考慮すべき脆弱性は、大きく2つのカテゴリに分類できる。1つ目は、SQLインジェクションに代表される「インジェクション系」。これらは攻撃パターンが定型化されているため、コードの自動診断やWAF(Web Application Firewall)による攻撃の検知・防御が比較的容易だ。

2つ目は「権限管理・アクセス制御系」。特にBOLA(Broken Object Level Authorization:認可の不備)が現代のAPIにおいて最も警戒すべき対象となる。BOLAは「プロフィールは見えてもよいが、個人の設定ページは見えてはいけない」といったシステムの文脈や常識に依存するため、従来の機械的な自動診断では発見が極めて難しい上に、通常のアクセスでも発生し得る通信であるため、攻撃の発生を検知しづらい。

また、OSS(オープンソースソフトウェア)やライブラリの脆弱性リスクに対しては、SBOM(ソフトウェア部品表)を活用した依存ソフトウェアの可視化が不可欠だ。「React2Shell」と呼ばれる脆弱性や、Apache Struts2のような著名なライブラリの脆弱性は、攻撃者が特定の標的を定めず、インターネット全体に対して無差別に攻撃を仕掛ける爆撃の対象となる。

これらの点については、「脆弱性診断をするのが一番根本的な対策だ」と汐田氏は述べる。PFNでは新規のプログラムや重要な新機能、大きな変更を施すときは、脆弱性診断を行うように促しているという。自動化に関しても生成AIの力が有効になりつつあるが、「基本的に手動でやる」とした。加えて依存ソフトウェアの可視化として、SBOMが取れるCSPM(Cloud Security Posture Management)、CNAPP(Cloud-native Application Protection Platform)を活用し、脆弱性のニュースに即時対応できるようにしている。WAFおよび自動診断は補助的な利用となっているという。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec04.png) 自動診断に向いているエリア、手動診断に向いているエリアの考え方

## システム管理者の想定リスク 「許可」を出す側の論理

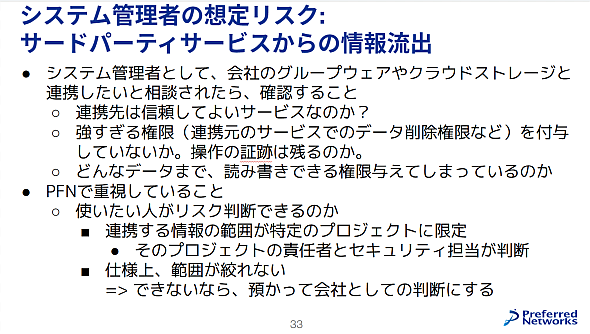

「システム管理者」の視点では、ガバナンスと認可範囲の適切性が問われる。現場からのAPI連携需要に対し、管理者は単なる「連携先の信頼性」だけでなく、付与する権限の「強さ」と「範囲」を精査しなければならない。

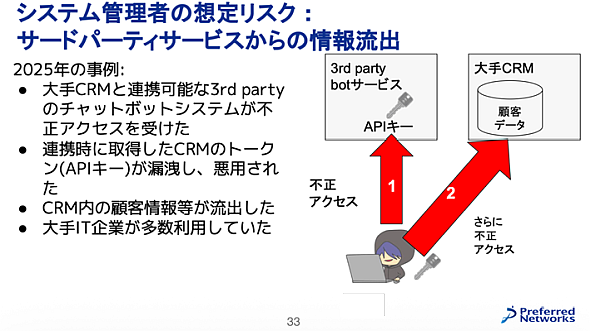

サードパーティー連携における最大のリスクは、自社のコントロールが及ばない領域でインシデントが発生することにある。2025年の大手ソフトウェア関連インシデントにおいても、連携先のサードパーティー製ボットサービスが踏み台となり、API経由で機密データが盗み出されるなど、連鎖的な攻撃が常態化している。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec05.png) 2025年に発生した大手CRMの事例では、連携したサードパーティーが不正アクセスを受け、APIが悪用された

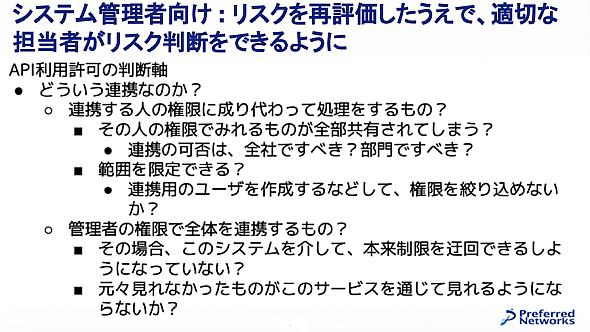

ここで汐田氏は「判断主体の適切性」を指摘する。「プロジェクト単位の認可」で済む範囲を超え、全社のデータにアクセス可能な「全社権限の認可」を求める連携であれば、現場のプロジェクトマネージャーではなく、経営層や全社管理部門がリスクを判断すべきだと述べる。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec06.png) 使いたい人がリスク判断できるのか、どうしても広く権限を与えざるを得ない時は会社としての判断を仰ぐ

## 開発者、利用者、システム管理者それぞれが取り組むべきこと

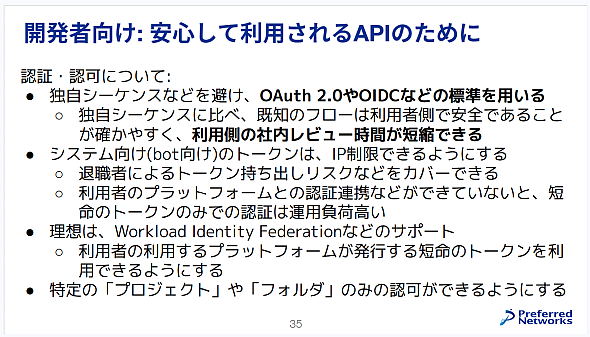

汐田氏は「認可する範囲に対して、リスク判断する人が適切かどうか」を軸に、権限のスコープと判断主体の不一致を防ぐ重要性を強調する。また、技術的な理想形として、固定のAPIキーを排除し、「Workload Identity Federation」のような短命トークン交換方式をサポートすることを開発側に推奨する。これにより、クレデンシャル管理という属人的なリスクを排除し、システム的に安全な認可プロセスを確立できる。さらに、独自仕様の認証シーケンスを避け、OAuth 2.0やOIDC(OpenID Connect)といった標準規格を採用することで、第三者によるレビューや監査を容易にすることも、管理・ガバナンスの観点から極めて重要である。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec07.png) 開発者に向けたAPI利用のポイント

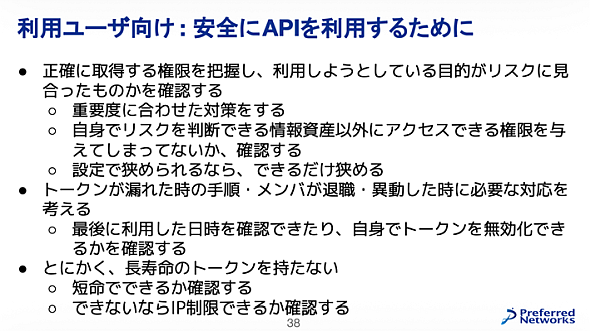

利用者においても、正確にどのような権限をそのAPIが持っているのか、今行おうとしている自動化が会社を危機にさらすことにならないかといったバランス感覚が必要となる。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec08.png) 利用者もAPIが安全に使えるかという視点が必要

システム管理者は、APIの利用許可を出すに当たり、どういう連携か、監査ログが十分に出力されるか、連携はこちらから確実に取り消せるか、相手は信頼できるかといった視点を持ち、適切な担当者がリスクを判断できるようにする必要がある。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec09.png) システム管理者が考えるべきこと

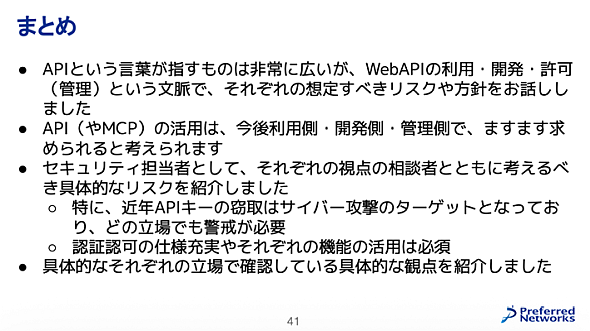

汐田氏は「APIの利用は今後ますます求められてくる」と述べる。APIキーは狙われるものと考えること、開発側も脆弱性を公開前に発見し修正、WAFで緩和していくこと。システム管理者は許可する範囲が判断する人と合っているのかに注意すること。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/26/l_im_apisec10.png)

APIを安全に使うためには、人任せではなく開発者、利用者、システム管理者が主体を持ち、考えていかねばならない課題であることを、汐田氏はそれぞれの視点とともに解説した。この知見を“羅針盤”とすることで、来るべきデジタル社会においてAPIを安全に活用できるはずだ。

**1** | [2](https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029_2.html) [次のページへ](https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029_2.html)

SpecialPR

ホワイトペーパー

[](https://wp.techtarget.itmedia.co.jp/contents/70654#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink0)

[標的型攻撃のリスクを評価、システム内部の脆弱性を診断する「BAS」の有効性](https://wp.techtarget.itmedia.co.jp/contents/70654#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink0)

[](https://wp.techtarget.itmedia.co.jp/contents/96318#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink1)

[サーバ証明書の有効期限が2026年3月から段階的に短縮 いま取るべき対策は?](https://wp.techtarget.itmedia.co.jp/contents/96318#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink1)

[](https://wp.techtarget.itmedia.co.jp/contents/97020#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink2)

[膨大なWeb資産の全体像を明確にし、脆弱性管理の運用体制を整える方法とは](https://wp.techtarget.itmedia.co.jp/contents/97020#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink2)

[](https://wp.techtarget.itmedia.co.jp/contents/96510#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink3)

[ソフトウェアサプライチェーンを守る、7つの段階におけるセキュリティ対策とは](https://wp.techtarget.itmedia.co.jp/contents/96510#utm_medium=content_text&utm_source=ait&utm_campaign=rightcol-wp&utm_content=textlink3)

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせPR

SpecialPR

Security & Trust 記事ランキング

**本日** **月間**

- [Chromeで26万人が感染 ChatGPTを偽装した「Googleおすすめ」拡張機能がサイバー攻撃だった](https://atmarkit.itmedia.co.jp/ait/articles/2603/25/news057.html " Chromeで26万人が感染 ChatGPTを偽装した「Googleおすすめ」拡張機能がサイバー攻撃だった ")

- [APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説](https://atmarkit.itmedia.co.jp/ait/articles/2603/26/news029.html " APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説 ")

- [OSSセキュリティスキャンツールTrivyにサイバー攻撃でクレデンシャル情報窃取マルウェアを拡散 その経緯とは](https://atmarkit.itmedia.co.jp/ait/articles/2603/25/news095.html " OSSセキュリティスキャンツールTrivyにサイバー攻撃でクレデンシャル情報窃取マルウェアを拡散 その経緯とは ")

- [実態との差が明らかに IPA「情報セキュリティ10大脅威」と日本企業警戒度トップ10](https://atmarkit.itmedia.co.jp/ait/articles/2603/23/news051.html " 実態との差が明らかに IPA「情報セキュリティ10大脅威」と日本企業警戒度トップ10 ")

- [Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取](https://atmarkit.itmedia.co.jp/ait/articles/2603/06/news067.html " Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取 ")

- [「飲料メーカーA社」の被害事例を推察 ランサムウェア攻撃で今すぐ取り組むべき対策とは](https://atmarkit.itmedia.co.jp/ait/articles/2603/17/news050.html " 「飲料メーカーA社」の被害事例を推察 ランサムウェア攻撃で今すぐ取り組むべき対策とは ")

- [ChatGPTに「入力してはいけない情報」5選――NGリストとその理由](https://atmarkit.itmedia.co.jp/ait/articles/2601/21/news054.html " ChatGPTに「入力してはいけない情報」5選――NGリストとその理由 ")

- [従業員の約3割が未承認のAIエージェントを業務利用 急速な普及に対応間に合わず Microsoft調査](https://atmarkit.itmedia.co.jp/ait/articles/2603/17/news047.html " 従業員の約3割が未承認のAIエージェントを業務利用 急速な普及に対応間に合わず Microsoft調査 ")

- [「Claude Cowork」にファイル流出の脆弱性 巧妙な間接的プロンプトインジェクションの具体的な中身](https://atmarkit.itmedia.co.jp/ait/articles/2601/27/news052.html " 「Claude Cowork」にファイル流出の脆弱性 巧妙な間接的プロンプトインジェクションの具体的な中身 ")

- [「なぜ正規アカウントが奪われたのかまでは分からない」の原因 ~フィッシング? ClickFix?~](https://atmarkit.itmedia.co.jp/ait/articles/2603/09/news007.html " 「なぜ正規アカウントが奪われたのかまでは分からない」の原因 ~フィッシング? ClickFix?~ ")

» [ランキングをもっと見る](https://atmarkit.itmedia.co.jp/ait/subtop/features/ranking/index.html#security)

- [Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取](https://atmarkit.itmedia.co.jp/ait/articles/2603/06/news067.html " Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取 ")

- [前橋赤十字病院、「ランサムウェアは防げない」前提の“医療を止めない”データ復旧を整備](https://atmarkit.itmedia.co.jp/ait/articles/2602/24/news050.html " 前橋赤十字病院、「ランサムウェアは防げない」前提の“医療を止めない”データ復旧を整備 ")

- [「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項](https://atmarkit.itmedia.co.jp/ait/articles/2603/05/news050.html " 「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項 ")

- [Windowsの圧縮ツール「WinRAR」重大脆弱性、修正後も悪用止まらず](https://atmarkit.itmedia.co.jp/ait/articles/2603/03/news060.html " Windowsの圧縮ツール「WinRAR」重大脆弱性、修正後も悪用止まらず ")

- [ChatGPTに「入力してはいけない情報」5選――NGリストとその理由](https://atmarkit.itmedia.co.jp/ait/articles/2601/21/news054.html " ChatGPTに「入力してはいけない情報」5選――NGリストとその理由 ")

- [「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開](https://atmarkit.itmedia.co.jp/ait/articles/2603/02/news056.html " 「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開 ")

- [「飲料メーカーA社」の被害事例を推察 ランサムウェア攻撃で今すぐ取り組むべき対策とは](https://atmarkit.itmedia.co.jp/ait/articles/2603/17/news050.html " 「飲料メーカーA社」の被害事例を推察 ランサムウェア攻撃で今すぐ取り組むべき対策とは ")

- [「なぜ正規アカウントが奪われたのかまでは分からない」の原因 ~フィッシング? ClickFix?~](https://atmarkit.itmedia.co.jp/ait/articles/2603/09/news007.html " 「なぜ正規アカウントが奪われたのかまでは分からない」の原因 ~フィッシング? ClickFix?~ ")

- [AIリスクが初登場で3位、IPAが「情報セキュリティ10大脅威 2026」発表](https://atmarkit.itmedia.co.jp/ait/articles/2603/03/news057.html " AIリスクが初登場で3位、IPAが「情報セキュリティ10大脅威 2026」発表 ")

- [経産省の新たな政策「SCS評価制度」が迫る中、約7割が“EDR未導入”](https://atmarkit.itmedia.co.jp/ait/articles/2603/06/news065.html " 経産省の新たな政策「SCS評価制度」が迫る中、約7割が“EDR未導入” ")

» [ランキングをもっと見る](https://atmarkit.itmedia.co.jp/ait/subtop/features/ranking/month.html#security)

@IT eBook

[](https://atmarkit.itmedia.co.jp/ait/articles/2602/04/news008.html#utm_medium=rightcol_ebook&utm_content=imglink1)

[AI時代のエンジニア像とは? まつもとゆきひろ氏が語る「ジュニア不要論」の危機【ディレクターズカット収録】](https://atmarkit.itmedia.co.jp/ait/articles/2602/04/news008.html#utm_medium=rightcol_ebook&utm_content=textlink1)

[](https://atmarkit.itmedia.co.jp/ait/articles/2508/20/news010.html#utm_medium=rightcol_ebook&utm_content=imglink2)

[シンギュラリティはすぐそこに? 超IT用語解説漫画「食べ超」で縦横無尽に未来を夢想しよう](https://atmarkit.itmedia.co.jp/ait/articles/2508/20/news010.html#utm_medium=rightcol_ebook&utm_content=textlink2)

[](https://atmarkit.itmedia.co.jp/ait/articles/2508/04/news002.html#utm_medium=rightcol_ebook&utm_content=imglink3)

[「ポテチの量は毎回違う?」そのギモン、Excel×確率分布で解けます 無料eBook『Excelで学ぶ、やさしい確率分布』配布中](https://atmarkit.itmedia.co.jp/ait/articles/2508/04/news002.html#utm_medium=rightcol_ebook&utm_content=textlink3)

[](https://atmarkit.itmedia.co.jp/ait/articles/2507/25/news011.html#utm_medium=rightcol_ebook&utm_content=imglink4)

[インストールから仮想マシンの作成・管理まで、IT管理者のための『VMware Workstation Pro入門』](https://atmarkit.itmedia.co.jp/ait/articles/2507/25/news011.html#utm_medium=rightcol_ebook&utm_content=textlink4)

» [一覧ページへ](https://atmarkit.itmedia.co.jp/ait/series/1567/#utm_medium=rightcol_ebook&utm_content=toindex)

システム開発ノウハウ 【発注ナビ】PR

あなたにおすすめの記事PR

## @IT のおすすめ記事をお届けします

✔

## 通知登録完了

保存