# combined

---

# Google、AIリテラシーを人事評価の必須項目に―営業・戦略部門にも活用を要求

---

publish: true

personal_category: false

title: "Google、AIリテラシーを人事評価の必須項目に―営業・戦略部門にも活用を要求"

source: "https://innovatopia.jp/ai/ai-news/81602/"

site: "innovaTopia -(イノベトピア) - ーTech for Human Evolutionー"

author:

- "[[omote]]"

published: 2026-03-01

created: 2026-03-05

description: "Google が非技術職を含む全従業員にAIツールの活用を求め、社内人事評価「GRAD」への反映を開始した。CFOはコードの約50%がAIエージェントにより生成されていると発言。Meta やMicrosoft も同様の動きを見せており、AIリテラシーがシリコンバレー全体で基本的な職務要件へと変化しつつある。"

tags:

- "clippings"

- "NewsClip"

description_AI: "GoogleはAIツールの活用をソフトウェアエンジニアだけでなく、営業・戦略などの非技術職にまで拡大している。2026年2月26日のBusiness Insiderの報道では、マネージャーが非技術職スタッフに対し、日常業務へのAI統合を要求し、その活用状況を人事評価プロセス「GRAD」で考慮すると伝えられた。CEOのサンダー・ピチャイはAI導入を戦略的優先事項とし、CFOのアナト・アシュケナージは2025年第4四半期決算でGoogleのコードの約50%がAIエージェントにより生成されていると述べた。この動きはGoogleに限らず、Metaが2026年の人事評価から「AI-driven impact」を評価基準にする計画を発表するなど、テクノロジー業界全体のトレンドとなっている。社内AIツールにはGeminiベースのチャットボット「Duckie」や営業向け「Yoodli」などがある。AIリテラシーの全社的な底上げは生産性向上に寄与する可能性があるが、シャドーITの増加や人間スキルの喪失、形式的な利用などの潜在的リスクも存在している。この流れは、AIリテラシーが基礎的なビジネススキルとして定着し、従業員のキャリアパスを変容させる時代が到来することを示唆している。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [Google、AIリテラシーを人事評価の必須項目に―営業・戦略部門にも活用を要求](https://innovatopia.jp/ai/ai-news/81602/)【innovaTopia】(2026年03月01日)

---

> [!NOTE] この記事の要約(箇条書き)

- Googleは、AIツールの活用をソフトウェアエンジニアだけでなく、営業・戦略などの非技術職にも拡大している。

- 2026年2月26日のBusiness Insiderの報道によると、マネージャーは非技術職スタッフに日常業務へのAI統合を求め、その活用状況を人事評価プロセス「GRAD」で考慮すると伝えた。

- CEOのサンダー・ピチャイはAI導入を戦略的優先事項とし、CFOのアナト・アシュケナージは2025年第4四半期決算でGoogleのコードの約50%がAIエージェントにより生成されていると述べた。

- Metaも2026年の人事評価でAI活用によるインパクトを評価する計画であり、MicrosoftもAI利用は任意ではないと従業員に伝えており、AI活用の人事評価への組み込みはテクノロジー業界全体のトレンドとなっている。

- 社内AIツールには、Geminiベースのチャットボット「Duckie」や営業向けのAIアバターによるロールプレイングツール「Yoodli」などがある。

- AIリテラシーの全社的な向上は生産性向上につながる一方で、シャドーITの増加や人間スキルの喪失、形式的な利用に終わるリスクも指摘されている。

- 長期的には、AIリテラシーが読み書き能力のような基礎的なビジネススキルとして位置づけられる時代の到来を示唆している。

> [!NOTE] 要約おわり

---

**Google は、AIツールの活用対象をソフトウェアエンジニアだけでなく、営業・戦略などの非技術職にも拡大している。**

**2026年2月26日のBusiness Insider の報道によると、マネージャーが一部の非技術職スタッフに対し、日常業務へのAI統合を求め、AI活用状況を社内人事評価プロセス「GRAD」(Googler Reviews and Development)で考慮すると伝えた。非技術職の従業員は戦略文書の作成や営業通話の分析にAIツールを使用するよう奨励されており、一部には非公式な週次使用目標も設定されている。**

CEOのサンダー・ピチャイはAI導入を戦略的優先事項と位置付けている。CFOのアナト・アシュケナージは2025年第4四半期決算で、Google のコードの約50%がAIエージェントにより生成されていると述べた。4月時点では30%超であった。Meta も2026年の人事評価でAI活用によるインパクトを評価する計画であり、Microsoft もAI利用は任意ではないと従業員に伝えている。

**From:**[Google expands AI use to include non-technical employees – Storyboard18](https://www.storyboard18.com/digital/google-expands-ai-access-to-non-technical-employees-90974.htm)

## 【編集部解説】

今回の報道の核心は、 **「AIを使えるかどうか」が、Google において個人の業績評価に直結する仕組みへと正式に組み込まれつつあるという点** です。これまでAIツールの活用は主にソフトウェアエンジニアに求められてきましたが、その対象が営業やオペレーション、戦略部門など非技術系の職種にまで拡大されました。

注目すべきは、この動きがGoogle 単独のものではないという事実です。Meta は2025年11月、人事責任者のジャネル・ゲイルの名で社内メモを送付し、2026年の人事評価から **「AI-driven impact(AIによる成果)」を全従業員の中核的な評価基準に据えると通知** しています。Microsoft の幹部もスタッフに対して **「AIの利用はもはや任意ではない」** と伝えています。さらに、Accenture がAI活用を昇進要件に結びつけた社内メモがリークされたほか、Amazon は「Clarity」と呼ばれる社内システムで従業員のAIツール使用頻度を追跡していると報じられています。2025年9月のAI Resume Builderの調査では、調査対象1,295社のうち58%が一定数の従業員にAIツールの使用を義務付けていました。つまり、「AI活用の人事評価への組み込み」は、もはやテクノロジー業界全体のトレンドへと発展しています。

技術的な背景も押さえておく必要があります。Alphabet の2025年第4四半期決算説明会で、CFOのアナト・アシュケナージは「コードの約50%がコーディングエージェントによって記述され、エンジニアがレビューしている」と述べました。これはAlphabet の公式な決算説明会での発言であり、信頼性の高い一次情報です。同年4月時点でCEOのサンダー・ピチャイが示した数字は30%超でしたので、わずか数カ月で大幅に進展したことになります。

また、元記事では社内AIツールとして「Google のGemini チャットボットのカスタマイズ版」と記載されていますが、Business Insider の元報道ではより具体的に、このツールは「Duckie」と呼ばれ、社内ドキュメントを学習したGemini ベースのチャットボットであると説明されています。コーディングアシスタントの「Goose」はGoogle の技術的な履歴で訓練されたもので、営業向けの「Yoodli」はAIアバターによるロールプレイツールです。Yoodli は元Google X出身者が創業したスタートアップで、Google Cloud をはじめ複数の大手企業が導入しており、2025年12月にはシリーズBで4,000万ドルを調達し、評価額が3億ドルを超えたと報じられています。

この動きがもたらすポジティブな側面は明確です。AIリテラシーの全社的な底上げは、組織全体の生産性向上と意思決定の高速化につながる可能性を秘めています。Google が承認済みの社内AIシステムに限定して使用を求めている点も、機密情報保護とAI活用推進を両立させようとする合理的なアプローチといえます。

一方で、潜在的なリスクも無視できません。サイバーセキュリティの専門家からは、AI使用を義務化することで、承認されていないツールを使う「シャドーIT」が増加する懸念が指摘されています。また、MIT スローン経営大学院のロベルト・リゴボン教授は、認知的なタスクをAIに委ねることで、人間が本来持つスキルが徐々に失われるリスクを警告しています。評価制度にAI活用を組み込むことが、形式的な利用(ツールを開いただけで使ったことにする)を助長し、実質的な成果に結びつかない可能性も議論されています。

長期的な視点では、この流れは「AIリテラシー」が読み書き能力のような基礎的なビジネススキルとして位置づけられる時代の到来を示唆しています。Google のGRAD評価制度は、2025年末の評価サイクルから報酬体系が刷新され、「Outstanding Impact」評価の付与枠が拡大されるなど、成果主義をより強める方向に進化しています。AIの活用能力がこの評価軸に加わることで、従業員のキャリアパスそのものが変容していく可能性があります。

## 【用語解説】

**GRAD(Googler Reviews and Development)**

Google の社内人事評価制度。「Not Enough Impact」から「Transformative Impact」までの5段階で従業員を評価し、ボーナスやストックオプションの配分に直結する。

**Duckie**

Google の社内向けチャットボット。Gemini をベースに社内ドキュメントを学習させたカスタマイズ版で、従業員が社内情報に関する質問を行える。

**シャドーIT(Shadow IT)**

企業のIT部門が承認していないツールやサービスを、従業員が業務に無断で使用すること。AI利用の義務化により、承認済みツールが使いにくい場合に未承認のAIツールへ流れるリスクが指摘されている。

## 【参考リンク】

**[Google(Alphabet Inc.)公式サイト](https://abc.xyz/)** (外部)

Google の親会社Alphabet の公式サイト。2025年通期の連結売上高は4,030億ドル。AI関連投資を急拡大している。

**[Gemini – Google](https://gemini.google.com/)** (外部)

Google が提供するAIモデルおよびチャットボット。月間アクティブユーザー数は7億5,000万人超。社内向けにもカスタマイズ版が展開されている。

**[Yoodli公式サイト](https://yoodli.ai/)** (外部)

AIアバターを用いたコミュニケーション訓練プラットフォーム。Google Cloud の営業チームがプレゼンのリハーサル用に導入している。

**[Meta Platforms公式サイト](https://about.meta.com/)** (外部)

Facebook、Instagram 等を運営。2026年の人事評価から「AI-driven impact」を全従業員の中核的な評価基準に据える方針を発表。

**[Microsoft公式サイト](https://www.microsoft.com/)** (外部)

幹部が従業員に対し「AIの利用はもはや任意ではない」と通達。Google、Meta と並びAI活用の人事評価への組み込みを推進している。

**[Business Insider](https://www.businessinsider.com/)** (外部)

今回の一連の報道の一次ソースとなった米国のビジネスニュースメディア。Google 社内のAI活用方針を複数回にわたり詳報している。

## 【参考動画】

Alphabet の2025年第4四半期決算説明会の公式録画。CEOサンダー・ピチャイとCFOアナト・アシュケナージが、AIによるコード生成比率50%やGoogle Cloud の成長、2026年の設備投資計画(1,750億〜1,850億ドル)について語っている。

## 【参考記事】

**[Google is dialing up the pressure for more employees to use AI — and not just engineers](https://dnyuz.com/2026/02/26/google-is-dialing-up-the-pressure-for-more-employees-to-use-ai-and-not-just-engineers/)** (外部)

Business Insider 元報道のミラー記事。社内ツール「Duckie」「Goose」「Yoodli」の名称と用途、週次使用目標の設定などを詳報している。

**[Alphabet Investor Relations – 2025 Q4 Earnings Call(公式トランスクリプト)](https://abc.xyz/investor/events/event-details/2026/2025-Q4-Earnings-Call-2026-Dr_C033hS6/default.aspx)** (外部)

コードの約50%がAIエージェント生成、通期売上高4,030億ドル、2026年設備投資1,750億〜1,850億ドル等の一次ソース。

**[Alphabet (GOOGL) Q4 2025 earnings – CNBC](https://www.cnbc.com/2026/02/04/alphabet-googl-q4-2025-earnings.html)** (外部)

Q4純利益345億ドル(前年同期比約30%増)、Google Cloud 売上高177億ドル(同48%増)、Gemini の月間7.5億ユーザー等を確認。

**[Meta to Grade Employees on AI Driven Impact Starting 2026 – WinBuzzer](https://winbuzzer.com/2026/02/04/meta-ties-employee-performance-reviews-ai-usage-2026-xcxwbn/)** (外部)

Meta が2026年から「AI-driven impact」を全従業員の評価基準に導入する方針を詳報。Gartner 調査のROI達成率にも言及している。

**[Most companies are requiring employees to use AI – IT Brew](https://www.itbrew.com/stories/2026/02/27/most-companies-are-requiring-employees-to-use-ai-some-it-pros-think-that-could-backfire)** (外部)

調査対象1,295社の58%がAIツール使用を義務化。Accenture の昇進要件とシャドーITのリスクについてセキュリティ専門家が警鐘を鳴らしている。

**[Google Tells Every Employee: Learn AI or Face the Consequences – WebProNews](https://www.webpronews.com/google-tells-every-employee-learn-ai-or-face-the-consequences-at-review-time/)** (外部)

GRAD制度へのAI活用組み込みの意義を分析。2022年のピアレビュー廃止からの制度変遷と形式的コンプライアンスのリスクを論じている。

## 【編集部後記】

AIリテラシーが「あると便利なスキル」から「なければ評価に響く必須要件」へと変わりつつある――この変化は、シリコンバレーだけの話ではないかもしれません。

みなさんの職場では、AIツールの活用はどのように位置づけられていますか。「使っている」と「使いこなしている」の間にある距離感について、一緒に考えていけたらうれしいです。

---

---

# ISOIEC 27701(PIMS)の改訂~旧版からどう変わったか~

---

publish: true

personal_category: false

title: "ISO/IEC 27701(PIMS)の改訂~旧版からどう変わったか~"

source: "https://www.newton-consulting.co.jp/itilnavi/guideline/iso27701_pims_2025_revision.html"

site: "ニュートン・コンサルティング株式会社"

author:

- "[[ニュートン・コンサルティング株式会社]]"

published:

created: 2026-03-04

description: "本稿では、他のISO規格との関係性や旧版からの変更点、およびPIMSを整備・運用する企業が留意すべき実務上のポイントについて解説します。"

tags:

- "clippings"

- "NewsClip"

description_AI: "プライバシー情報マネジメントシステム(PIMS)の国際規格ISO/IEC 27701が、2025年10月に国際標準化機構(ISO)より改訂版として発行された。これまでのISO/IEC 27701はISMS認証のアドオンであったが、今回の改訂により単独での認証取得が可能となった。PIMSはISMSやAIマネジメントシステム(AIMS)と同様、PDCAサイクルを共通のフレームワークとして設計されている。AIの利活用が進む中で、PIMSとAIMSの統合運用はプライバシー管理とAIガバナンスの両立に便益をもたらすとされる。認証方法としては、ISMSとの同時取得、ISMS取得済み企業がPIMSを追加取得、PIMS単独取得の3パターンが存在する。ISOはPIMSのみならずISMSとの同時取得を依然として推奨しており、強固なマネジメントシステム確立のためにはISMSの枠組みを活かしつつPIMSを運用する体制が最も堅実であると結論付けられている。改訂による最大の変更点は「単独認証が可能になったこと」であり、要求事項の本質的な内容は大きく変容していない。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [ISO/IEC 27701(PIMS)の改訂~旧版からどう変わったか~](https://www.newton-consulting.co.jp/itilnavi/guideline/iso27701_pims_2025_revision.html)【ニュートン・コンサルティング】(2026年02月10日)

---

> [!NOTE] この記事の要約(箇条書き)

- プライバシー情報マネジメントシステム(PIMS)の国際規格ISO/IEC 27701が2025年10月に改訂された。

- 旧版はISMS認証のアドオンだったが、改訂版ではPIMS単独での認証取得が可能になった。

- PIMSはISMS(ISO/IEC 27001)やAIMS(ISO/IEC 42001)と同様にPDCAサイクルを基盤としており、これらの規格との統合運用が推奨されている。

- 認証方法には、ISMSとの同時取得、既存ISMSへのPIMS追加、PIMS単独取得の3パターンがある。

- 単独認証が可能になったものの、強固なマネジメントシステム確立のため、ISMS取得とPIMS運用を組み合わせるアプローチが引き続き推奨される。

- 要求事項の本質的な内容は大きく変わっておらず、最大の変更点は「単独認証が可能になったこと」である。

> [!NOTE] 要約おわり

---

サイバー/デジタルリスクNavi

ISO/IEC 27701(PIMS)の改訂~旧版からどう変わったか~

プライバシー情報マネジメントシステム(PIMS)の国際規格である「ISO/IEC 27701」の最新版が、2025年10月に国際標準化機構(ISO)より発行されました。これまでのISO/IEC 27701は、ISMS(情報セキュリティマネジメントシステム)認証を前提とした「アドオン認証」という位置付けでしたが、今回の改訂により単独での認証取得が可能となりました。本稿では、他のISO規格との関係性や旧版からの変更点、およびPIMSを整備・運用する企業が留意すべき実務上のポイントについて解説します。

## ISO/IEC 27701から見たISO規格の関係性

ISO(国際標準化機構)は、国際的な取引を円滑にするため、品質、セキュリティ、環境など多岐にわたる分野で共通の基準を策定する国際機関です。ISO規格には製品を対象にした規格のほか、ISMSやBCMS、QMSといったマネジメントシステム規格があり、これらはPDCAサイクルによる継続的改善を共通のフレームワークとしています。

プライバシー情報マネジメントシステムであるPIMS(ISO/IEC 27701:2025)もこの共通のフレームワークを適用して設計されています。近年、AIの利活用が進む中で、AIシステムが個人情報を扱うケースが増えており、プライバシー管理とAIガバナンスをどのように両立させるかが重要な論点となっています。AIMS(※1)では、こうした課題を踏まえ、ISMS(※2)やPIMSとの統合運用を前提とした考え方が示されています。

※1 ISO/IEC 42001:AIマネジメントシステム(以降、AIMS)

※2 ISO/IEC 27001:情報セキュリティマネジメントシステム(以降、ISMS)

ISMSとの関連

AIシステムの導入においてセキュリティ確保が鍵となる場合、組織はISMSとAIMSを統合して運用できます。両規格は要求事項の構造が共通しているため、複合的な利用が容易であり、セキュリティに関連する管理策の実装をISMS側に集約・統合できるという付加価値があります。

PIMSとの関連

AIシステムが個人識別可能情報(PII)を扱う場合、法規制遵守のためにプライバシー管理と独自の対処方針を定める必要があります。組織はPIMSとAIMSを統合することで、AIシステムにおけるプライバシー措置をPIMSの実装に組み込むことができ、大きな便益を得られます。

なお、PIMSの運用においては依然としてISMSの取得が推奨されており、これらの関係性は上図(図1)のように整理できます。ISOのマネジメントシステムは共通の考え方に基づいているため、いずれかの規格でPDCAサイクルを回す体制を構築していれば、他の規格の認証も効率的に進めることが可能です。

## ISO/IEC 27701:2025とは

PIMSは、「情報セキュリティ、サイバーセキュリティおよびプライバシー保護 ― プライバシー情報マネジメントシステム ― 要求事項およびガイダンス」と称される国際規格で、2019年に初版が発行されました。当初はGDPR(EU一般データ保護規則)などの動向を背景に、ISMS規格であるISO/IEC 27001および27002を補完・拡張する形で策定されました。その後、昨今のプライバシー保護需要の急増を受け、改訂版ではISMSから独立し、PIMS単独での認証取得が可能となりました。厳格なプライバシー対応が求められる現代において、本規格は組織がグローバルなビジネス環境で信頼を築き、維持するための不可欠なツールとなっています。本規格の導入は、国際的なベストプラクティスを遵守していることの客観的な証明となり、顧客や取引先からの信頼獲得に繋がります。

## ISO/IEC 27701:2025の位置づけと構成

位置づけ

前述の通り、PIMSはこれまではISMSの拡張規格でしたが、改訂版は独立したマネジメントシステム規格として再編されました。PIMSでは、PIIの処理に関連するプライバシーリスクを管理するため、PDCAサイクルをどのように組織へ適用すべきかを具体的に定めています。

PIMSの構成

PIMSのメインとなる本文は、全部で7つの章(第4章~第10章)から構成されています。巻末には6つの附属書(附属書A~F)が掲載されています。中でも、附属書Fは2019年版との対応関係が示されているため、旧版からの移行の際に大変役に立ちます。規格の構成は以下の通りです(図2)。

出典 ISO/IEC 27701:2025をもとにニュートン・コンサルティングが作成

## ISMSアドオン規格からの変更点

改訂版ではPIMSを単独のマネジメントシステム規格として運用できるよう要求事項とガイダンスが再構成されました。ISMSなしでPIMSを確立、実施、維持、継続的に改善するための枠組みが明示されています。具体的には、個人識別可能情報(PII)の処理におけるPII管理者とPII処理者向けの管理策、PII処理のための条件、PII主体への義務などが含まれます。

この変更に伴い、認証方法も変更になりました。従来のPIMSでは、ISMSの取得を前提としていましたが、現在は単独での認証が可能となっています。一方で、ISOとしては依然としてPIMSだけではなくISMSと同時の取得を推奨しているため、企業としての認証方法は以下の3パターン存在します。

すでにISMSを取得している企業に関しては、PIMSを一から構築せずとも、PIMSの要求事項のうち、固有の追加部分に焦点を当てて対応することで、効率的に認証を取得することができます。未だISMSを取得していない企業に関しては「①ISMSを取得し、PIMS固有の追加部分に焦点を当てて対応を行う」「②PIMSのマネジメントシステムを一から構築し、PIMS単独で認証取得を行う」の2つの方法があります。

PIMSにおいてISMSの取得は依然として推奨されており、ガバナンス構築の面では有効です。しかし、同時取得は準備期間や費用が増大するため、自社のビジネス状況やコスト、取引先からの要求レベルに応じて最適なパターンを判断すべきでしょう。

## まとめ

本稿では、PIMSの改訂に伴う主な変更点を解説しました。最大の変更点は「単独認証が可能になったこと」であり、要求事項の本質的な内容が大きく変容したわけではありません。

変更に伴い、企業が選択できる認証の選択肢は広がりましたが、どのパターンであっても強固なマネジメントシステムの確立が必要であることに変わりはありません。プライバシー情報の適切な保護には、土台となる情報セキュリティの確保が不可欠です。そのため、基本的にはこれまでと同様、ISMSの枠組みを活かしつつ、PIMSを運用していく体制が最も堅実で推奨されるアプローチといえます。

## 参考情報

[記事一覧](https://www.newton-consulting.co.jp/itilnavi/guideline-list/)

---

---

# LAC Security Insight 第15号 2026 冬 2026年の脅威予測 LAC WATCH

---

publish: true

personal_category: false

title: "LAC Security Insight 第15号 2026 冬 2026年の脅威予測 | LAC WATCH"

source: "https://www.lac.co.jp/lacwatch/report/20260226_004653.html"

site: "株式会社ラック"

author:

- "[[ライター]]"

- "[[サイバーセキュリティサービス部]]"

published: 2026-02-26

created: 2026-03-02

description: "LAC Security Insight 第15号 2026 冬の特集は「2026年の脅威予測」です。JSOCのアナリストおよびサイバー救急センターの脅威情報のアナリストが、2026年の脅威予測をしています。2025年10月から12月のインシデント傾向・重要インシデントのトピックスも。"

tags:

- "clippings"

- "NewsClip"

description_AI: "「LAC Security Insight 第15号 2026 冬 2026年の脅威予測」は、2026年2月26日にサイバーセキュリティサービス部によって公開されたテクニカルレポートである。本レポートは、ラックのJSOC、サイバー救急センター、デジタルペンテスト部が分析・調査を実施し、得られた最近の脅威傾向と特徴を「洞察」としてまとめたものである。特に日本の企業や団体を狙った脅威を中心に解説されており、サイバーセキュリティ担当者が自組織の脅威を把握する上で有用な内容となっている。2025年10月から12月の期間におけるサイバー119のインシデント傾向では、マルウェアとサーバー不正利用による被害相談が全体の75%を占め、これは前四半期および前年同期と比較して増加している。また、JSOCが観測した重要インシデントは合計157件であり、その93%がネットワーク内部からの通信によるものであったが、この割合は前四半期と比較して減少している。レポートの特集では、JSOCアナリストとサイバー救急センターの脅威情報アナリストによる2026年の脅威予測が提示されている。本レポートはPDF形式でダウンロード可能である。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [LAC Security Insight 第15号 2026 冬 2026年の脅威予測 | LAC WATCH](https://www.lac.co.jp/lacwatch/report/20260226_004653.html)【株式会社ラック】(2026年02月26日)

---

> [!NOTE] この記事の要約(箇条書き)

- タイトルは「LAC Security Insight 第15号 2026 冬 2026年の脅威予測」です。

- 2026年2月26日に公開されたテクニカルレポートで、サイバーセキュリティサービス部が執筆しました。

- ラックのJSOC、サイバー救急センター、デジタルペンテスト部が分析・調査した最近の脅威傾向と特徴をまとめています。

- 2025年10月~12月のサイバー119のインシデント傾向では、マルウェアとサーバー不正利用の相談が全体の75%を占め、増加傾向にあります。

- 同期間のJSOCが観測した重要インシデントは157件で、93%がネットワーク内部からの通信によるものでした(前四半期比で減少)。

- 2026年の脅威予測が特集されており、JSOCとサイバー救急センターのアナリストによる洞察が含まれています。

- レポートはPDF形式でダウンロード可能です。

> [!NOTE] 要約おわり

---

本レポートは、ラックの中でもサイバー攻撃の脅威に対して最前線で対応しているJSOCおよびサイバー救急センター、そして攻撃者が利用するサイバー攻撃手法も採り入れてお客様のシステムへ侵入テストを行うデジタルペンテスト部において、分析・調査・侵入テストを実施する中で得た最近の脅威の傾向や特徴を、セキュリティ専門家が「洞察」としてまとめたものです。

日々発生している実際の攻撃やインシデントに根ざしており、また日本の企業や団体を狙った脅威を中心にまとめているため、日本の企業や団体のサイバーセキュリティ担当者が、自組織が直面しているサイバー攻撃や脅威を把握できる内容です。

「LAC Security Insight 第15号 2026 冬」表紙

## サイバー119で出動したインシデント傾向

### サイバー119の出動傾向:2025年10月~12月

当該期間では、マルウェアによる被害の相談が31%、およびサーバ不正利用による被害の相談が44%であり、両者で全体の75%を占めています。この割合は前四半期(2025年7月から9月)68%、および前年同期(2024年10月から12月)73%より増加しています。

## JSOCで観測したサイバー攻撃傾向

### 重要インシデントのトピックス:2025年10月~12月

当該期間に発生した重要インシデント(検知件数の多寡を問わず攻撃の成功を確認もしくは被害が発生している可能性が高いと判断されるセキュリティインシデント)の合計件数は157件でした。内訳はインターネットからの攻撃によるインシデントが11件(7.0%)、ネットワーク内部からの通信によるインシデントが146件(93.0%)であり、ネットワーク内部からの通信によるインシデントは前四半期と比較して減少しました。

## 特集:2026年の脅威予測

JSOCのアナリストおよびサイバー救急センターの脅威情報のアナリストが、2026年の脅威予測をしていますので、是非ご一読ください。

## LAC Security Insight 第15号 2026 冬 目次

- はじめに

- サイバー119で出動したインシデント傾向

- JSOCで観測したサイバー攻撃傾向

- 特集:2026年の脅威予測 #1 ~JSOCアナリストが考える~

- 特集:2026年の脅威予測 #2 ~サイバー救急センター脅威情報アナリストが考える~

[](https://www.lac.co.jp/lacwatch/pdf/20260226_lsi_vol15.pdf)

LAC Security Insight 第15号 2026 冬 ダウンロード

[LAC Security Insight 第15号 2026 冬 *(PDF 1.8MB)*](https://www.lac.co.jp/lacwatch/pdf/20260226_lsi_vol15.pdf)

この記事をシェアする

- [](https://note.com/intent/post?url=https://www.lac.co.jp/lacwatch/report/20260226_004653.html)

メールマガジン

サイバーセキュリティや

ラックに関する情報を

お届けします。

[登録する](https://cp.lac.co.jp/subscription/lacmag)

この記事は役に立ちましたか?

[はい](https://www.lac.co.jp/lacwatch/report/#) [いいえ](https://www.lac.co.jp/lacwatch/report/#)

関連記事

よく読まれている記事

- [

2026年1月26日 | 広報情報

新たな時代のネットトラブルに備え、「情報リテラシー啓発のための羅針盤」第3.0版を公開

](https://www.lac.co.jp/lacwatch/media/20260126_004595.html)

- [

2026年2月 6日 | サービス・製品

金融犯罪対策の共通基盤となるナレッジベース「金融犯罪キルチェーン」を公開

](https://www.lac.co.jp/lacwatch/service/20260206_004634.html)

タグ

- [アーキテクト](https://www.lac.co.jp/lacwatch/architect/)

- [アジャイル開発](https://www.lac.co.jp/lacwatch/agile/)

- [アプリ開発](https://www.lac.co.jp/lacwatch/app_development/)

- [インシデントレスポンス](https://www.lac.co.jp/lacwatch/incident_response/)

- [イベントレポート](https://www.lac.co.jp/lacwatch/event_report/)

- [カスタマーストーリー](https://www.lac.co.jp/lacwatch/customer_story/)

- [カルチャー](https://www.lac.co.jp/lacwatch/culture/)

- [官民学・業界連携](https://www.lac.co.jp/lacwatch/cooperation/)

- [企業市民活動](https://www.lac.co.jp/lacwatch/citizenship/)

- [クラウド](https://www.lac.co.jp/lacwatch/cloud/)

- [クラウドインテグレーション](https://www.lac.co.jp/lacwatch/cloud_integration/)

- [クラブ活動](https://www.lac.co.jp/lacwatch/club/)

- [コーポレート](https://www.lac.co.jp/lacwatch/corporate/)

- [広報・マーケティング](https://www.lac.co.jp/lacwatch/marketing/)

- [攻撃者グループ](https://www.lac.co.jp/lacwatch/attack_group/)

- [もっと見る +](https://www.lac.co.jp/lacwatch/report/#)

- [子育て、生活](https://www.lac.co.jp/lacwatch/life/)

- [サイバー救急センター](https://www.lac.co.jp/lacwatch/cyber119/)

- [サイバー救急センターレポート](https://www.lac.co.jp/lacwatch/cyber119_report/)

- [サイバー攻撃](https://www.lac.co.jp/lacwatch/cyberattack/)

- [サイバー犯罪](https://www.lac.co.jp/lacwatch/cybercrime/)

- [サイバー・グリッド・ジャパン](https://www.lac.co.jp/lacwatch/cyber_grid_japan/)

- [サプライチェーンリスク](https://www.lac.co.jp/lacwatch/supply_chain_risk/)

- [システム開発](https://www.lac.co.jp/lacwatch/system/)

- [趣味](https://www.lac.co.jp/lacwatch/hobby/)

- [障がい者採用](https://www.lac.co.jp/lacwatch/challenge/)

- [初心者向け](https://www.lac.co.jp/lacwatch/beginner/)

- [白浜シンポジウム](https://www.lac.co.jp/lacwatch/shirahama/)

- [情シス向け](https://www.lac.co.jp/lacwatch/informationsystem/)

- [情報モラル](https://www.lac.co.jp/lacwatch/moral/)

- [情報漏えい対策](https://www.lac.co.jp/lacwatch/information_leak_prevention/)

- [人材開発・教育](https://www.lac.co.jp/lacwatch/education/)

- [診断30周年](https://www.lac.co.jp/lacwatch/security_diagnosis_30th/)

- [スレットインテリジェンス](https://www.lac.co.jp/lacwatch/threat_intelligence/)

- [すごうで](https://www.lac.co.jp/lacwatch/sugoude/)

- [セキュリティ](https://www.lac.co.jp/lacwatch/security/)

- [セキュリティ診断](https://www.lac.co.jp/lacwatch/security_diagnosis/)

- [セキュリティ診断レポート](https://www.lac.co.jp/lacwatch/security_diagnostic_report/)

- [脆弱性](https://www.lac.co.jp/lacwatch/vulnerability/)

- [脆弱性管理](https://www.lac.co.jp/lacwatch/vulnerability_management/)

- [ゼロトラスト](https://www.lac.co.jp/lacwatch/zerotrust/)

- [対談](https://www.lac.co.jp/lacwatch/talk/)

- [ダイバーシティ](https://www.lac.co.jp/lacwatch/diversity/)

- [テレワーク](https://www.lac.co.jp/lacwatch/telework/)

- [データベース](https://www.lac.co.jp/lacwatch/database/)

- [デジタルアイデンティティ](https://www.lac.co.jp/lacwatch/digital_identity/)

- [働き方改革](https://www.lac.co.jp/lacwatch/workstyle/)

- [標的型攻撃](https://www.lac.co.jp/lacwatch/targeted_attack/)

- [プラス・セキュリティ人材](https://www.lac.co.jp/lacwatch/plus_security/)

- [モバイルアプリ](https://www.lac.co.jp/lacwatch/mobileapp/)

- [ライター紹介](https://www.lac.co.jp/lacwatch/writer/)

- [ラックセキュリティアカデミー](https://www.lac.co.jp/lacwatch/academy/)

- [ランサムウェア](https://www.lac.co.jp/lacwatch/ransomware/)

- [リモートデスクトップ](https://www.lac.co.jp/lacwatch/remote_desktop/)

- [1on1](https://www.lac.co.jp/lacwatch/1on1/)

- [AI](https://www.lac.co.jp/lacwatch/ai/)

- [ASM](https://www.lac.co.jp/lacwatch/asm/)

- [CIS Controls](https://www.lac.co.jp/lacwatch/cis_controls/)

- [CODE BLUE](https://www.lac.co.jp/lacwatch/code_blue/)

- [CTF](https://www.lac.co.jp/lacwatch/ctf/)

- [CYBER GRID JOURNAL](https://www.lac.co.jp/lacwatch/cyber_grid_journal/)

- [CYBER GRID VIEW](https://www.lac.co.jp/lacwatch/cyber_grid_view/)

- [DevSecOps](https://www.lac.co.jp/lacwatch/devsecops/)

- [DX](https://www.lac.co.jp/lacwatch/dx/)

- [EC](https://www.lac.co.jp/lacwatch/ec/)

- [EDR](https://www.lac.co.jp/lacwatch/edr/)

- [FalconNest](https://www.lac.co.jp/lacwatch/falconnest/)

- [IoT](https://www.lac.co.jp/lacwatch/iot/)

- [IR](https://www.lac.co.jp/lacwatch/ir/)

- [JSOC](https://www.lac.co.jp/lacwatch/jsoc/)

- [JSOC INSIGHT](https://www.lac.co.jp/lacwatch/jsoc_insight/)

- [LAC Security Insight](https://www.lac.co.jp/lacwatch/lsi/)

- [NDR](https://www.lac.co.jp/lacwatch/ndr/)

- [OWASP](https://www.lac.co.jp/lacwatch/owasp/)

- [SASE](https://www.lac.co.jp/lacwatch/sase/)

- [Tech Crawling](https://www.lac.co.jp/lacwatch/tech_crawling/)

- [XDR](https://www.lac.co.jp/lacwatch/xdr/)

---

# Microsoft Copilot Tasks発表、AIが「答える」から「実行する」時代へ

---

publish: true

personal_category: false

title: "Microsoft Copilot Tasks発表、AIが「答える」から「実行する」時代へ"

source: "https://innovatopia.jp/ai/ai-news/81599/"

site: "innovaTopia -(イノベトピア) - ーTech for Human Evolutionー"

author:

- "[[TaTsu]]"

published: 2026-03-01

created: 2026-03-02

description: "Microsoftが新機能「Copilot Tasks」を発表。自然言語で指示するだけでAIがバックグラウンドでタスクを自律実行するエージェント型AIへの転換を図る。メール処理、予約代行、価格監視など幅広いユースケースを提示。クラウドサンドボックス型の設計思想やセキュリティ上の課題、競合との比較を交えて解説する。"

tags:

- "clippings"

- "NewsClip"

description_AI: "Microsoftは2026年2月26日、AIアシスタントCopilotの新機能「Copilot Tasks」を発表した。これは、AIが「問いに答える存在」から「ユーザーに代わって行動する存在」へと進化する、エージェント型AIへの転換を図るものである。自然言語で指示を与えることで、Copilotが専用のコンピューティング環境とブラウザーをMicrosoftのクラウド上のサンドボックスで起動し、タスクを分解・実行、結果を報告する。定期タスクの自動化、ドキュメント生成、予約・買い物の代行、ロジスティクスとコスト最適化などのユースケースが提示されている。このクラウドサンドボックス型アーキテクチャは、オープンソースのローカルファースト型AIエージェント「OpenClaw」が抱える深刻なセキュリティ脆弱性を踏まえた設計判断である。OpenAIのOperatorやGoogle Geminiのエージェント機能の展開と同時期であり、エージェント型AI分野における競争が加速している。しかし、エージェントが外部Webサイトを自律的に巡回することによるプロンプトインジェクション攻撃のリスクや、実世界への介入による金銭的損害、個人情報の意図しない開示の可能性も存在する。さらに、データレジデンシーや認証情報管理方式、改ざん防止証跡の提供など、エンタープライズ利用における未解明事項が残っている。本発表は、AI産業が回答の正確性だけでなく、行動の安全性と監査可能性が競争力を決める「信頼性エンジニアリング」の時代へと突入したことを象徴している。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [Microsoft Copilot Tasks発表、AIが「答える」から「実行する」時代へ](https://innovatopia.jp/ai/ai-news/81599/)【innovaTopia】(2026年03月01日)

---

> [!NOTE] この記事の要約(箇条書き)

- Microsoftが2026年2月26日にAIアシスタントCopilotの新機能「Copilot Tasks」を発表。

- AIが「答える」から「実行する」エージェント型AIへの転換を目指す。

- 自然言語の指示で、タスク(自動化、ドキュメント生成、予約代行など)を専用のクラウドサンドボックス環境で実行する。

- ローカル実行型AIエージェント「OpenClaw」のセキュリティ問題を意識し、クラウドサンドボックス型アーキテクチャを採用。

- 同時期にOpenAIやGoogleもエージェント型AI機能を発表しており、競争が激化している。

- プロンプトインジェクション攻撃や、実世界への介入における誤判断などのセキュリティリスクが指摘されている。

- データレジデンシー、認証情報管理、アクションの改ざん防止証跡など、エンタープライズ利用における未解明事項も存在する。

- AI産業が「信頼性エンジニアリング」の時代に入ったことを象徴する発表である。

> [!NOTE] 要約おわり

---

**Microsoftは2026年2月26日、AIアシスタント Copilot の新機能「Copilot Tasks」を発表した。従来の対話型AIから、ユーザーに代わりタスクを自律的に実行するエージェント型AIへの転換を図るものである。**

自然言語で指示を与えると、Copilot が専用のコンピューティング環境とブラウザーを用いてバックグラウンドでタスクを分解・実行し、結果を報告する。定期タスクの自動化、ドキュメント生成、予約・買い物の代行、ロジスティクスとコスト最適化の4カテゴリのユースケースが提示されている。支払いやメッセージ送信など重要なアクションにはユーザーの同意を必要とする設計である。エージェントスクリプトやMCPの手動設定は不要で、開発者でなくても利用できる。

現在は少数のテスターを対象としたリサーチプレビューとして提供されており、公開ウェイトリストを通じて段階的に利用範囲を拡大する方針である。

**From:**[Copilot Tasks: Microsoft’s Agentic AI for Automated Workflows](https://windowsforum.com/threads/copilot-tasks-microsofts-agentic-ai-for-automated-workflows.403390/)

## 【編集部解説】

今回の発表を理解するうえで重要なのは、AIの進化における「フェーズの転換点」に私たちが立っているという認識です。2022年末のChatGPT登場以来、AIは「問いに答える存在」でした。 **Copilot Tasks は、AIを「ユーザーに代わって行動する存在」へと押し上げようとするもの** で、業界では「エージェント型AI」と呼ばれるこの潮流の中核に位置する製品です。

この発表のタイミングには、明確な競争上の文脈があります。2026年に入ってからのわずか2カ月で、 **エージェント型AIの動きが一気に加速** しました。OpenAIは Operator をChatGPTに統合し、ブラウザー操作を自動化するエージェント機能を展開しています。Googleも同日に Gemini のエージェント機能をAndroid向けに公開し、Uber での配車やDoorDash での食事注文を自律的に実行できるプレビューを開始しました。Microsoftの Copilot Tasks は、こうした競合の動きに対する回答としても位置付けられます。

特に注目すべきは、Copilot Tasks が「クラウドサンドボックス型」のアーキテクチャを採用している点です。この設計思想を理解するには、2026年初頭における最大級のセキュリティ議論の一つとなった **OpenClaw の存在を知る必要があります。OpenClaw はオープンソースのローカルファースト型AIエージェントで、WhatsApp や Telegram 経由で指示を受けてユーザーのPC上でシェルコマンドやファイル操作を直接実行** します。2025年11月に“Clawd”として誕生しその後OpenClawへ改称、GitHubで注目を集めましたが、Kaspersky の監査では512件の脆弱性(うち8件が重大)が報告され、Cisco のセキュリティチームからは「セキュリティ上の悪夢」と評されました。Bitsight の調査では、短期間の観測で3万件超の外部公開インスタンスが確認されています。

Copilot Tasks は、こうしたローカル実行型エージェントの危険性を明確に意識した上で、 **エージェントの実行環境をMicrosoftのクラウド上のサンドボックスに封じ込めるアプローチを取りました。** ユーザーのデバイスに直接アクセスしない代わりに、専用の仮想ブラウザーとコンピューティング環境でタスクを処理します。これは、機能の自由度をやや制限する代わりに、認証情報の漏洩やシステム全体の乗っ取りといったリスクを構造的に低減する設計判断と言えます。

一方で、クラウド実行型ならではのリスクも存在します。 **エージェントが外部Webサイトを自律的に巡回するため、悪意あるWebページによるプロンプトインジェクション攻撃の標的になりえます。** また、予約やメール送信などの「実世界への介入」を自動で行う以上、誤った判断が金銭的損害や個人情報の意図しない開示に直結する可能性も否定できません。

エンタープライズ利用の観点からは、いくつかの未解明事項も残っています。データレジデンシー(データの保管場所)の明確な保証、サードパーティサイトへのログイン時の認証情報管理方式、そしてエージェントが実行したアクションの暗号学的な改ざん防止証跡が提供されるかどうかは、現時点では明らかにされていません。規制産業での導入を見据えた場合、これらの情報開示は不可欠となります。

より長期的な視点で見ると、今回の発表はAI産業全体の「信頼性エンジニアリング」時代の幕開けを象徴しています。回答の正確性だけでなく、行動の安全性と監査可能性が製品の競争力を決める時代が到来しました。Microsoftが持つWindows、Edge、Microsoft 365 という巨大なディストリビューションチャネルは、この領域で圧倒的な優位性をもたらします。しかし、同時に、エージェントが起こした行動の責任をだれが負うのかという根本的な問いに、業界全体がまだ答えを出せていないことも事実です。

## 【用語解説】

**クラウドサンドボックス**

外部から隔離されたクラウド上の仮想実行環境のこと。Copilot Tasks はユーザーのローカルデバイス上ではなく、Microsoft のクラウド上のサンドボックス内で専用ブラウザーとコンピューティング環境を起動し、タスクを処理する。これにより、ローカル環境への直接的なアクセスリスクを低減する設計となっている。

**プロンプトインジェクション**

AIモデルに対し、悪意ある指示をWebページやドキュメントなどの入力データに埋め込むことで、AIの挙動を意図的に操作する攻撃手法である。エージェント型AIが外部Webサイトを自律的に巡回する場合、この攻撃の対象となるリスクが高まる。

**MCP(Model Context Protocol)**

Anthropic が提唱した、AIモデルが外部ツールやサービスと接続するためのオープンプロトコルである。業界での採用が広がりつつある。Copilot Tasks は、このようなプロトコルの手動設定を不要にし、自然言語の指示だけでタスクを構築できることを特徴としている。

**DLP(Data Loss Prevention:データ損失防止)**

機密データが組織外に流出することを防ぐためのセキュリティ技術・ポリシーの総称である。エージェント型AIがメールやファイルにアクセスする場合、DLPの適用がエンタープライズ導入の前提条件となる。

## 【参考リンク】

**[Copilot Tasks: From Answers to Actions(Microsoft Copilot Blog)](https://www.microsoft.com/en-us/microsoft-copilot/blog/2026/02/26/copilot-tasks-from-answers-to-actions/ "Copilot Tasks: From Answers to Actions")** (外部)

Copilot Tasks の公式発表記事。機能概要、ユースケース、設計思想、ウェイトリストへのリンクを掲載。

**[Microsoft Copilot 公式サイト](https://www.microsoft.com/microsoft-copilot/for-individuals "Microsoft Copilot")** (外部)

Microsoft のAIアシスタント Copilot の個人向け公式ページ。製品概要、機能一覧、ダウンロードリンクを提供。

**[Copilot Tasks ウェイトリスト](https://copilot.microsoft.com/tasks/preview "Copilot Tasks Preview Waitlist")** (外部)

Copilot Tasks のリサーチプレビューに参加するためのウェイトリスト登録ページ。

**[OpenClaw 公式ドキュメント(セキュリティページ)](https://docs.openclaw.ai/gateway/security "OpenClaw Security")** (外部)

ローカルファースト型AIエージェント OpenClaw のセキュリティガイドライン。リスクの背景理解に有用。

**[GitHub](https://github.com/ "GitHub")** (外部)

Microsoft 傘下のソフトウェア開発プラットフォーム。エージェント型AI関連の機能開発も推進中。

**[Copilot Studio(Microsoft 公式)](https://www.microsoft.com/microsoft-copilot/microsoft-copilot-studio "Copilot Studio")** (外部)

ノーコードでカスタムエージェントを構築できるプラットフォーム。Copilot Tasks と同じAI戦略の一部。

## 【参考記事】

**[OpenClaw Security: Risks of Exposed AI Agents Explained(Bitsight)](https://www.bitsight.com/blog/openclaw-ai-security-risks-exposed-instances "OpenClaw Security: Risks of Exposed AI Agents Explained")** (外部)

OpenClaw の公開インスタンスを調査。3万件以上が認証なしで公開されていたと報告した記事。

**[Personal AI Agents like OpenClaw Are a Security Nightmare(Cisco Blogs)](https://blogs.cisco.com/ai/personal-ai-agents-like-openclaw-are-a-security-nightmare "Personal AI Agents like OpenClaw Are a Security Nightmare")** (外部)

31,000スキルの26%に脆弱性。Cisco独自ツールで悪意あるスキルのデータ流出を実証した分析記事。

**[New OpenClaw AI agent found unsafe for use(Kaspersky)](https://www.kaspersky.com/blog/openclaw-vulnerabilities-exposed/55263/ "New OpenClaw AI agent found unsafe for use")** (外部)

OpenClaw から512件の脆弱性(うち8件が重大)を発見したセキュリティ監査レポート。

**[Microsoft introduces Copilot Tasks, a new way to get things done using AI(Neowin)](https://www.neowin.net/amp/microsoft-introduces-copilot-tasks-a-new-way-to-get-things-done-using-ai/ "Microsoft introduces Copilot Tasks")** (外部)

Copilot Tasks の発表を報道。OpenAI Codex、Claude Code、Gemini Agent との競合文脈を提供。

**[Microsoft’s new Copilot Tasks finally does the work for you(Digital Trends)](https://www.digitaltrends.com/computing/microsofts-new-copilot-tasks-finally-does-the-work-for-you/ "Microsoft's new Copilot Tasks finally does the work for you")** (外部)

Copilot Tasks の具体的な使用例とリサーチプレビュー参加方法を平易にまとめたレビュー記事。

**[Why OpenClaw, the open-source AI agent, has security experts on edge(Fortune)](https://fortune.com/2026/02/12/openclaw-ai-agents-security-risks-beware/ "Why OpenClaw has security experts on edge")** (外部)

OpenClaw のリスク分析。開発者がOpenAIに参加した人材動向にも言及するFortune誌のAI報道。

**[Gemini’s ‘Agentic’ Era is here(BusinessToday)](https://www.businesstoday.in/technology/news/story/geminis-agentic-era-is-here-it-can-now-automate-multi-step-tasks-on-android-apps-518098-2026-02-26 "Gemini's Agentic Era is here")** (外部)

Copilot Tasks と同日にGoogleがGeminiエージェント機能をAndroid向けに公開したことを報じた記事。

## 【編集部後記】

AIが「答える存在」から「代わりに動く存在」へと変わりつつある今、私たちの働き方や日常の在り方そのものが問い直されようとしています。便利さの裏にあるリスクをどう受け止め、どこまでAIに委ねるのか。

その線引きは、一人ひとりが自分自身で考えていくものなのかもしれません。みなさんがAIに「任せたい」と思うタスクは、何がありますか?

---

---

# 「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開

---

publish: true

personal_category: false

title: "「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開"

source: "https://atmarkit.itmedia.co.jp/ait/articles/2603/02/news056.html"

site: "@IT"

author:

- "[[@IT]]"

published: 2026-03-02

created: 2026-03-05

description: "Microsoft Defender Security Research Teamは、複数組織を標的としていた多段階のAiTMフィッシングおよびビジネスメール詐欺キャンペーンの分析結果を公開した。"

tags:

- "clippings"

- "NewsClip"

description_AI: "Microsoft Defender Security Research Teamは、複数組織を標的とした多段階のAiTM(Adversary-in-the-Middle)フィッシングおよびビジネスメール詐欺(BEC)キャンペーンの分析結果を公開した。この攻撃は、Microsoft SharePointの正規ファイル共有を装って侵入し、侵害したアカウントから大量のメールを送信して被害を拡散させていた。攻撃は、信頼された組織からのフィッシングメールを起点とし、悪意あるURLのクリック、AiTM攻撃、受信トレイルールの悪用、大規模なフィッシングキャンペーンの拡散、BECの展開、組織内アカウントの連鎖的侵害という7段階で構成されている。AiTM攻撃ではサインインセッション自体が侵害されるため、パスワードリセットだけでは有効な対策にならない。攻撃者はMFA設定を改ざんし、永続的なアクセスを確保できるためである。Microsoftは対策として、セッションCookieの取り消し、MFA設定の確認と復元、不審なメールボックスルールの削除、FIDO2セキュリティキーやMicrosoft Authenticatorなどのフィッシング耐性のあるMFAの利用、条件付きアクセスポリシーの強化、継続的アクセス評価(CAE)の有効化を推奨している。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開](https://atmarkit.itmedia.co.jp/ait/articles/2603/02/news056.html)【@IT】(2026年03月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- Microsoft Defender Security Research Teamは、SharePointを悪用した多段階のAiTMフィッシングおよびBECキャンペーンの分析結果を公開しました。

- この攻撃は「信頼されたベンダー」を起点とする7段階の攻撃チェーンで構成されています。

- 攻撃チェーンには、フィッシングメールによる初期アクセス、悪意あるURLクリック、AiTM攻撃、受信トレイルールの悪用、大規模なフィッシング拡散、BEC展開、組織内アカウントの連鎖的侵害が含まれます。

- AiTM攻撃ではサインインセッションが侵害されるため、パスワード変更だけでは不十分であり、MFA設定の改ざんにより永続的なアクセスを許す可能性があります。

- Microsoftは対策として、セッションCookieの取り消し、MFA設定の確認と復元、不審なメールボックスルールの削除、耐性の高いMFA(FIDO2など)の利用、条件付きアクセスポリシーの強化、継続的アクセス評価(CAE)の有効化を推奨しています。

> [!NOTE] 要約おわり

---

Microsoft Defender Security Research Teamは、複数組織を標的としていた多段階のAiTMフィッシングおよびビジネスメール詐欺キャンペーンの分析結果を公開した。

2026年03月02日 13時00分 公開

\[@IT\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

Microsoftのセキュリティ研究チームMicrosoft Defender Security Research Teamは2026年1月21日(米国時間)、複数の組織が標的となっていた「AiTM」(Adversary-in-the-Middle、中間者攻撃)フィッシングおよびビジネスメール詐欺(BEC)の攻撃キャンペーンに関する分析結果をブログで公開した。

攻撃者は社内情報共有サービス「Microsoft SharePoint」(以下、SharePoint)の正規ファイル共有を装って侵入し、侵害したアカウントから600件以上のメールを送信して被害を組織内外へ拡散させていた。

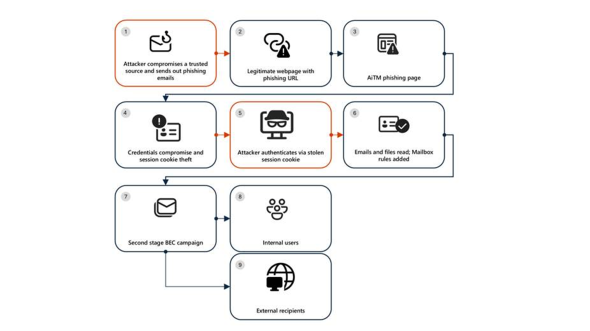

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/02/l_ait_aitmandbec01.png) 多段階のAiTM攻撃およびBECの全体フロー(提供:Microsoft)

## “信頼されたベンダー”を起点にする7段階の攻撃チェーン

Microsoftによると、この攻撃キャンペーンは単発のフィッシングではなく、侵害・拡散・永続化を組み合わせた7段階の攻撃チェーンとして構成されていた。エネルギー業界の複数の組織がこの攻撃キャンペーンの標的とされていた。

### 1.初期アクセス

攻撃の起点は、信頼された組織のメールアドレスから送信されたフィッシングメールだった。送信元の組織は作戦開始前に侵害されていた可能性が高い。メールにはユーザー認証を必要とするSharePointのURLが含まれ、件名は正規のSharePointドキュメント共有ワークフローと一致するよう偽装されていた。

[](https://image.itmedia.co.jp/l/im/ait/articles/2603/02/l_ait_aitmandbec02.png) 攻撃に使用された偽のSharePoint認証画面(提供:Microsoft)

### 2.悪意あるURLのクリック

SharePointや「Microsoft OneDrive」などのクラウドコラボレーションプラットフォームは企業環境で広く普及しており、正規のファイルホスティング機能と認証フローを備えている。攻撃者はこの正規性を悪用し、従来のメールベースの検知を回避した。

### 3.AiTM攻撃

URLにアクセスしたユーザーは認証情報の入力画面にリダイレクトされ、AiTM攻撃によってサインインセッションが侵害された。

### 4.受信トレイルールの悪用

攻撃者は別のIPアドレスからサインインし、全ての受信メールを既読・削除する受信トレイルールを作成した。これにより被害ユーザーは攻撃に気付けなくなる。

### 5.大規模フィッシングキャンペーンの拡散

攻撃者は600件以上のフィッシングメールを送信する大規模キャンペーンを開始。送信先は侵害されたユーザーの連絡先(組織内外)および配布リストで、最近のメールスレッドに基づいて受信者が選定された。

### 6.BECの展開

攻撃者は被害ユーザーのメールボックスを監視し、大量送信に伴う配信不能メールや不在メールを削除し、アカウントの不正利用を隠蔽(いんぺい)した。フィッシングメールの真正性に疑問を呈した受信者には、正規のメールであると偽る返信を行い、その後、証拠となるメールと返信を削除した。

### 7.組織内アカウントの連鎖的侵害

組織内でフィッシングURLをクリックした受信者にも別のAiTM攻撃が実行され、侵害が連鎖的に拡大した。

## AiTM攻撃の対応策

AiTM攻撃ではサインインセッション自体が侵害されるため、パスワードリセットだけでは有効な対策にならない。パスワードをリセットし、セッションを失効させても、攻撃者はMFA(多要素認証)設定を改ざんし、自身が登録した携帯電話番号へのワンタイムパスワード(OTP)送信など、新たなMFAポリシーを追加して永続的なアクセスを確保できる。

Microsoftは、AiTM攻撃の対応策として以下を推奨している。

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

編集部からのお知らせ

[](https://members05.live.itmedia.co.jp/library/OTg4Mjg%253D?group=2603_Architect2026w#utm_source=itm_kn&utm_medium=content_text&utm_campaign=dx_mm#utm_source=ait&utm_content=rightcolumn_info)

[@IT Architect Live AI×開発生産性向上の事例を一挙紹介](https://members05.live.itmedia.co.jp/library/OTg4Mjg%253D?group=2603_Architect2026w#utm_source=itm_kn&utm_medium=content_text&utm_campaign=dx_mm#utm_source=ait&utm_content=rightcolumn_info)

あなたにおすすめの記事 PR

## @IT のおすすめ記事をお届けします

✔

---

# 【セキュリティ ニュース】工場のセキュリティ成熟度を評価、表彰する「OTセキュリティ アワード」(1ページ目 全2ページ):Security NEXT

---

publish: true

personal_category: false

title: "【セキュリティ ニュース】工場のセキュリティ成熟度を評価、表彰する「OTセキュリティ アワード」(1ページ目 / 全2ページ):Security NEXT"

source: "https://www.security-next.com/181668"

site:

author:

published:

created: 2026-03-05

description: "日本ネットワークセキュリティ協会(JNSA)は、工場やプラントを保有する製造業などのOT領域におけるセキュリティへの取り組みについて評価、表彰する「JNSA OTセキュリティアワード」を創設した。:Security NEXT"

tags:

- "clippings"

- "NewsClip"

description_AI: "日本ネットワークセキュリティ協会(JNSA)は、工場やプラントを保有する製造業などのOT領域におけるセキュリティへの取り組みを評価、表彰する「JNSA OTセキュリティアワード」を創設した。この取り組みは、OTセキュリティの重要性について社会における認知向上を図り、より安全で持続可能な産業基盤の構築を目指すものである。製造業事業者の自己申告によるエントリーに対し、同協会が工場やプラント施設におけるOTセキュリティの成熟度や実効性、運用状況などを評価し表彰する。ヒアリングや現地の訪問を行った上で受賞企業を決定し、同協会サイトで公表する。受賞企業には表彰状と表彰楯を授与するほか、表彰ロゴの使用権限なども付与される。具体的には、経済産業省の「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」にあるチェックリストの一部を活用し、組織、運用、技術、サプライチェーン、説明責任における対応状況などを確認する。募集期間は2026年3月31日までであり、エントリーは工場単位で行われる。選考は一次選考を4月上旬、二次選考を4月下旬から5月上旬に実施し、6月に結果を通知、7月に結果発表を予定している。エントリーに費用は発生しないが、申し込み組織ではヒアリングに対する回答、訪問時の対応が求められる。同協会は、初回のアワード以降も継続して展開していく予定である。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [【セキュリティ ニュース】工場のセキュリティ成熟度を評価、表彰する「OTセキュリティ アワード」(1ページ目 / 全2ページ):Security NEXT](https://www.security-next.com/181668)【Security NEXT】(2026年03月05日)

---

> [!NOTE] この記事の要約(箇条書き)

- 日本ネットワークセキュリティ協会(JNSA)が、工場のOTセキュリティへの取り組みを評価・表彰する「JNSA OTセキュリティアワード」を創設しました。

- このアワードは、OTセキュリティの重要性に関する認知向上と、より安全な産業基盤の構築を目指すものです。

- 製造業からの自己申告エントリーに基づき、工場のOTセキュリティの成熟度、実効性、運用状況などが評価されます。

- 評価はヒアリングや現地訪問を経て行われ、受賞企業には表彰状、楯、表彰ロゴ使用権が授与されます。

- 評価基準には、経済産業省の「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」のチェックリストの一部が活用されます。

- 募集期間は2026年3月31日までで、工場単位でのエントリーが可能です。

- 選考は2段階で行われ、2026年7月に結果発表が予定されています。

- エントリー自体に費用はかかりませんが、ヒアリングや訪問時の対応が求められます。

- JNSAは、本アワードを継続的に展開していく方針です。

> [!NOTE] 要約おわり

---

[過去記事](https://www.security-next.com/monthlyarchive) [メルマガ](https://www.security-next.com/mag2)

## 工場のセキュリティ成熟度を評価、表彰する「OTセキュリティ アワード」

日本ネットワークセキュリティ協会(JNSA)は、工場やプラントを保有する製造業などのOT領域におけるセキュリティへの取り組みについて評価、表彰する「JNSA OTセキュリティアワード」を創設した。

同取り組みは、OTセキュリティの重要性について社会における認知向上を図り、より安全で持続可能な産業基盤の構築を目指して実施するもの。

創設したもの。製造業事業者の自己申告によるエントリーに対し、同協会が工場やプラント施設におけるOTセキュリティの成熟度や実効性、運用状況などを評価、表彰する。

ヒアリングや現地の訪問を行った上で受賞企業を決定し、同協会サイトで公表する。受賞企業には表彰状と表彰楯を授与するほか、表彰ロゴの使用権限なども付与する。

具体的には、経済産業省の「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」にあるチェックリストの一部を活用。組織、運用、技術、サプライチェーン、説明責任における対応状況、実効性、マネジメントサイクルの状況などを確認する。

[PAGE 2](https://www.security-next.com/181668/2)

募集期間は2026年3月31日まで。エントリーは工場単位となり、1組織より複数の工場についてエントリーすることも可能。

一次選考を4月上旬、二次選考を4月下旬から5月上旬に実施。6月に結果を通知、7月に結果発表を予定している。

エントリーにあたって費用は発生しないが、申し込み組織では、ヒアリングに対する回答、訪問時の対応などが求められる。

現在、初回のアワードについて募集しているが、同協会では次回以降もアワードを継続して展開していく予定。

(Security NEXT - 2026/03/04 )

### 関連リンク

- [日本ネットワークセキュリティ協会](https://www.jnsa.org/)

##### PR

#### 関連記事

[インシデント件数が1.3倍に - 「フィッシング」の増加目立つ](https://www.security-next.com/180254)

[「JVN iPedia」の脆弱性登録が増加 - 3四半期連続で1万件超](https://www.security-next.com/179991)

[「制御システムセキュリティカンファレンス2026」を2月に都内で開催](https://www.security-next.com/178485)

[米当局、工場設備向け「ScadaBR」のXSS脆弱性悪用を警告](https://www.security-next.com/177775)

[インシデントが2割強の増加 - 「EC-CUBE」改ざん被害も複数報告](https://www.security-next.com/176121)

[「JVN iPedia」の脆弱性登録、2四半期連続で1万件超](https://www.security-next.com/176176)

[先週注目された記事(2025年8月24日〜2025年8月30日)](https://www.security-next.com/173983)

[露攻撃グループ、「Cisco IOS」旧脆弱性を悪用 - 制御システムにも関心](https://www.security-next.com/173684)

[「制御システムセキュリティカンファレンス2026」が2月開催 - 講演募集を開始](https://www.security-next.com/173037)

[2Q「JVN iPedia」登録は1万件超 - 98.7%が「NVD」情報](https://www.security-next.com/172664)

---

# ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ

---

publish: true

personal_category: false

title: "ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ..."

source: "http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-b22c3f.html"

site: "まるちゃんの情報セキュリティ気まぐれ日記"

author:

- "[[まるちゃんの情報セキュリティ気まぐれ日記]]"

published:

created: 2026-03-05

description: "こんにちは、丸山満彦です。AI時代、特にAgentic AIがAIを含む他のシ..."

tags:

- "clippings"

- "NewsClip"

description_AI: "本ページは、丸山満彦氏による「AI時代の法制度のあり方」についての考察と、「モデルコンテキストプロトコル(MCP)のセキュリティ確保」に関する論文紹介から構成されている。氏の考察では、Agentic AIの急速な技術進歩が既存の法制度の改善速度を大きく上回っており、立法事実が顕在化した時には法律が追いつかない現状に懸念を表明している。将来的な法制度は、より基本法的なものが増え、詳細な規定は政省令や技術仕様に移行し、また、新しい技術の登場時には早期に法律案を作成する方式が考えられるとしている。また、2025年11月25日の論文「モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス」が紹介されている。この論文では、MCPが導入する新たなセキュリティリスクを、コンテンツ注入型、サプライチェーン型、意図せぬエージェントという3種類の攻撃者に焦点を当てて説明している。データ駆動型情報漏洩、ツールポイズニング、クロスシステム特権昇格といった攻撃ベクトルに対し、ユーザー単位認証と認可、エンドツーエンドの出所追跡、コンテナ化サンドボックス、インラインポリシー適用、集中型ガバナンスといった実用的な制御策が提案されている。これらの目的は、未検証コードのサンドボックス外実行防止、ツール使用範囲の限定、データ漏洩検知、アクションのエンドツーエンド監査可能性の確保であると説明している。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ...](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-b22c3f.html)【まるちゃんの情報セキュリティ気まぐれ日記】(2026年03月05日)

---

> [!NOTE] この記事の要約(箇条書き)

- AI時代における法制度のあり方について考察されている。

- Agentic AIの急速な技術進歩が、法制度の改善速度を上回っている現状が課題として挙げられている。

- 法律が社会変化に追いつかず、立法事実が顕在化した時には問題がすでに社会全体を覆う可能性があると指摘している。

- 将来的な法制度の方向性として、基本法の増加、詳細な規定の政省令・技術仕様への移行、早期の法律案作成などが提案されている。

- また、「モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス」という論文が紹介されている。

- MCPの柔軟性を悪用するコンテンツ注入型、サプライチェーン型、意図せぬエージェントという3種類の攻撃者が特定されている。

- 攻撃ベクトルとして、データ駆動型情報漏洩、ツールポイズニング、クロスシステム特権昇格が挙げられている。

- 対策として、ユーザー単位認証とスコープ限定認可、エンドツーエンドの出所追跡、コンテナ化サンドボックス、インラインポリシー適用、集中型セキュリティガバナンスなどが提案されている。

> [!NOTE] 要約おわり

---

[« 論文 モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス (2025.11.25)](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-42a1af.html) | [Main](http://maruyama-mitsuhiko.cocolog-nifty.com/security/)

## 2026.03.05

### ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ...

こんにちは、丸山満彦です。

AI時代、特にAgentic AIがAIを含む他のシステムと連携をして物事を進めていってしまう時代における法制度のあり方についてそろそろ考えるべきなのではないかと思います...

最近気になっているのは、技術進歩が早いというか、技術進歩が与える社会への影響の変化速度が早いために、既存の社会前提の法制度の改善が必要となってくるわけですが、法律改定のスピードと社会変化のスピードの差が広がってきているのではないかということです。

法律を変えないといけない立法事実が顕在化した時には、すでにその問題が社会全体を覆うようになってしまうのではないかと思います。法律は、立法事実を認識してから国会審議を経て成立し、施行する頃には、別の立法事実が顕在化し、準備した法律では十分ではない、あるいは不要となってしまっているということもあり得るように思います。

このような社会になった場合の法制度はどうあるべきか?これを考える必要があるのではないかと思います。

具体的な法制度の改善の方向性というのは見えていないのですが、

なんとなくこうなるだろうというのは、

・法律というのは段々基本法的なものが増えていく。大きな方向性や具体性をイメージさせるための例示はは法律に書かれるものの、より詳細なものは、政省令、告示や、JIS等の技術仕様に移行していく。

・具体的な立法事実が社会に的に問題となってから法規制をするのではなく、新しい社会的インパクトの大きな技術が現れた婆には、早期に法律案を作成し、具体的にそれが必要となった場合に、審議をし、成立させるという方法。

みたいなことはあり得るかもと思いました。

人間が理解をする時間、社会のコンセンサスを形成する時間をはるかにAIは超えてくるようになったので、人間が疲れる感じです...

難しいですね...

[](https://maruyama-mitsuhiko.cocolog-nifty.com/photos/uncategorized/1_20260305012901.png)

| [Permalink](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-b22c3f.html)

[« 論文 モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス (2025.11.25)](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-42a1af.html) | [Main](http://maruyama-mitsuhiko.cocolog-nifty.com/security/)

[« 論文 モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス (2025.11.25)](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-42a1af.html) | [Main](http://maruyama-mitsuhiko.cocolog-nifty.com/security/)

[PAGE 2](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-42a1af.html?no_prefetch=1)

[« NPO デジタル・フォレンジック研究会のコラム by 丸山満彦 Agentic AI時代のデジタルフォレンジックス - AIが自律的に連携して動き始めた社会になると…](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-fe406e.html) | [Main](http://maruyama-mitsuhiko.cocolog-nifty.com/security/) | [ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ... »](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-b22c3f.html)

## 2026.03.04

### 論文 モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス (2025.11.25)

こんにちは、丸山満彦です。

モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンスという論文の紹介です...

少し古いですが、おそらく読んでおく方が良いかもと思いまして...

MCPに限っていますが...

**脅威(攻撃者)**

1. **コンテンツ注入型**

2. **サプライチェーン型**

3. **意図せぬエージェント**

**攻撃ベクトル**

1. **データ駆動型攻撃:** ユーザー生成コンテンツ注入

2. **サプライチェーン攻撃** :信頼できない MCP サーバーのインストール

3. **構成とガバナンスのリスク** : TrustedMCP サーバー

4. **運用セキュリティ:** データの機密性と実行時監視

**セキュリティ制御**

1. **認証と認可**

2. **エンドツーエンドの由来追跡**

3. **コンテキスト分離とサンドボックス化**

4. **インラインポリシー適用**

5. **集中型セキュリティガバナンス**

● **Cournell University - arXiv**

・2025.11.25 [**Securing the Model Context Protocol (MCP): Risks, Controls, and Governance**](https://arxiv.org/abs/2511.20920)

| **Securing the Model Context Protocol (MCP): Risks, Controls, and Governance** | **モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、制御、ガバナンス** |

| --- | --- |

| The Model Context Protocol (MCP) replaces static, developer-controlled API integrations with more dynamic, user-driven agent systems, which also introduces new security risks. As MCP adoption grows across community servers and major platforms, organizations encounter threats that existing AI governance frameworks (such as NIST AI RMF and ISO/IEC 42001) do not yet cover in detail. We focus on three types of adversaries that take advantage of MCP s flexibility: content-injection attackers that embed malicious instructions into otherwise legitimate data; supply-chain attackers who distribute compromised servers; and agents who become unintentional adversaries by over-stepping their role. Based on early incidents and proof-of-concept attacks, we describe how MCP can increase the attack surface through data-driven exfiltration, tool poisoning, and cross-system privilege escalation. In response, we propose a set of practical controls, including per-user authentication with scoped authorization, provenance tracking across agent workflows, containerized sandboxing with input/output checks, inline policy enforcement with DLP and anomaly detection, and centralized governance using private registries or gateway layers. The aim is to help organizations ensure that unvetted code does not run outside a sandbox, tools are not used beyond their intended scope, data exfiltration attempts are detectable, and actions can be audited end-to-end. We close by outlining open research questions around verifiable registries, formal methods for these dynamic systems, and privacy-preserving agent operations. | モデルコンテキストプロトコル(MCP)は、静的で開発者が制御するAPI統合を、より動的でユーザー主導のエージェントシステムに置き換える。これにより新たなセキュリティリスクも生じる。コミュニティサーバーや主要プラットフォームでMCPの採用が広がるにつれ、組織は既存のAIガバナンスフレームワーク(NIST AI RMFやISO/IEC 42001など)がまだ詳細にカバーしていない脅威に直面する。我々は、MCPの柔軟性を悪用する3種類の攻撃者に焦点を当てる。正当なデータに悪意のある指示を埋め込むコンテンツ注入攻撃者、侵害されたサーバーを配布するサプライチェーン攻撃者、そして役割を超越することで意図せず敵対者となるエージェントである。初期のインシデントや概念実証攻撃に基づき、MCPがデータ駆動型情報漏洩、ツールポイズニング、クロスシステム特権昇格を通じて攻撃対象領域を拡大する仕組みを説明する。これに対応するため、我々は実用的な制御策を提案する。具体的には、スコープ限定認証によるユーザー単位認証、エージェントワークフロー全体の出所追跡、入出力チェック付きコンテナ化サンドボックス、DLPと異常検知によるインラインポリシー適用、プライベートレジストリやゲートウェイ層を用いた集中管理などである。目的は、未検証コードがサンドボックス外で実行されないこと、ツールが意図された範囲を超えて使用されないこと、データ漏洩の試みが検知可能であること、そしてアクションがエンドツーエンドで監査可能であることを組織が保証できるようにすることである。最後に、検証可能なレジストリ、これらの動的システムに対する形式手法、プライバシー保護型エージェント運用に関する未解決の研究課題を概説する。 |

・\[[PDF](https://arxiv.org/pdf/2511.20920)\] \[[HTML](https://arxiv.org/html/2511.20920v1)\]

[](https://arxiv.org/pdf/2511.20920)

・\[[DOCX](http://maruyama-mitsuhiko.cocolog-nifty.com/security/files/2511.20920v120ja.docx)\]\[[PDF](http://maruyama-mitsuhiko.cocolog-nifty.com/security/files/2511.20920v120ja.pdf)\] 仮訳

---

● **まるちゃんの情報セキュリティ気まぐれ日記**

・2026.03.04 [**論文 モデルコンテキストプロトコル(MCP)のセキュリティ確保:リスク、管理策、ガバナンス (2025.11.25)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-42a1af.html)

・2026.03.02 [**論文 インテリジェントAI委任 (2026.02.12)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-5003df.html)

・2026.03.02 [**論文 新興AIエージェントプロトコル向けセキュリティ脅威モデリング:MCP、A2A、Agora、ANPの比較分析 (2026.02.11)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-ea7798.html)

・2026.02.20 [**スペイン データ保護庁 エージェント型人工知能に関するガイド (2026.02.18)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/02/post-6dd3d9.html)

・2026.02.20 [**オランダ データ保護庁 OpenClawのようなAIエージェントに重大なセキュリティリスクがある (2026.02.12)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/02/post-0fe6cd.html)

・2026.02.13 [**米国 NIST 意見募集 ソフトウェアとAIエージェントのID認証・認可の普及促進**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/02/post-cbcb07.html)

・2026.02.09 [**CSA 自律型AIエージェントのセキュリティ確保**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/02/post-3442af.html)

・2026.02.04 [**シンガポール 韓国 現実的なタスクにおけるデータ漏洩リスクに対するAIエージェントのテスト (2026.01.19)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/02/post-4a62a1.html)

・2026.01.15 [**英国 ICO技術展望: エージェント型AI(Agentic AI)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/01/post-e09eba.html)

・2026.01.15 [**米国 NIST CAISI AIエージャントシステムのセキュリティ強化に関するRFI (2026.01.12)**](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/01/post-e944fb.html)

| [Permalink](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-42a1af.html)

[« NPO デジタル・フォレンジック研究会のコラム by 丸山満彦 Agentic AI時代のデジタルフォレンジックス - AIが自律的に連携して動き始めた社会になると…](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-fe406e.html) | [Main](http://maruyama-mitsuhiko.cocolog-nifty.com/security/) | [ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ... »](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-b22c3f.html)

[« NPO デジタル・フォレンジック研究会のコラム by 丸山満彦 Agentic AI時代のデジタルフォレンジックス - AIが自律的に連携して動き始めた社会になると…](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-fe406e.html) | [Main](http://maruyama-mitsuhiko.cocolog-nifty.com/security/) | [ちょっと思うこと AI時代の法制度のあり方ってどうなるのかなぁ... »](http://maruyama-mitsuhiko.cocolog-nifty.com/security/2026/03/post-b22c3f.html)

---

# なぜAIによるエンジニア代替はうまくいかないのか? “効率化”のはずが、現場で起きている逆転現象

---

publish: true

personal_category: false

title: "なぜAIによるエンジニア代替はうまくいかないのか? “効率化”のはずが、現場で起きている逆転現象"

source: "https://atmarkit.itmedia.co.jp/ait/articles/2602/10/news011.html"

site: "@IT"

author:

- "[[一色政彦]]"

published: 2026-02-10

created: 2026-03-01

description: "AIで開発は効率化したはずだった。ところが現場では、品質低下やベテランの疲弊といった想定外の問題が広がっている。AI時代の開発現場で何が起きているのかを読み解く。"

tags:

- "clippings"

- "NewsClip"

description_AI: "AIによるエンジニア代替がうまくいかない理由について解説している。AIの導入は開発効率化をもたらすはずであったが、現場では品質低下やベテランエンジニアの疲弊といった逆転現象が発生している。具体的な問題点として、以下の5つを挙げている。1. **熟練者が「AIベビーシッター」の役割を担う開発現場である**:AI生成コードの検証や修正に時間が取られ、ベテランの負担が増大し、生産性が約19%低下している研究報告がある。2. **「速く作れる」が、「長く使えない」コードが量産される**:自然言語による「バイブコーディング」は短期的なタスク完了に有効だが、全体構造の欠落や使い捨てコードの増加につながる。3. **技術的負債が雪だるま式に膨らむ「スロップレイヤー」が形成される**:AIによるコードのクローン化やブラックボックス化により、修正困難な技術的負債が蓄積され、将来的なコストを爆発させる可能性がある。4. **静かに品質とセキュリティが崩れていく**:AI生成コードの約45%に深刻な脆弱性が含まれ、Javaでは約72%に達すると報告されている。また、AI作成のプルリクエストは人間のものより1.7倍多くの問題点が検出され、レビュー負荷が増大している。5. **次世代が育たなくなる「ジュニア・デス・スパイラル」が発生する**:簡単な作業をAIに任せることで、若手エンジニアの採用が50%減少し、基礎的な学習機会が失われている。これにより、将来的に複雑なシステムを設計・運用できる人材が不足するリスクがある。筆者は、AIによる開発が万能ではないことが明らかになるにつれ、数年後には「人が足りない」という現実に直面し、人材育成の空白が致命的な影響を及ぼす可能性もあると警鐘を鳴らしている。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [なぜAIによるエンジニア代替はうまくいかないのか? “効率化”のはずが、現場で起きている逆転現象](https://atmarkit.itmedia.co.jp/ait/articles/2602/10/news011.html)【@IT】(2026年03月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- AIによる開発効率化が、現場で品質低下やベテランエンジニアの疲弊といった問題を引き起こしている。

- AIが生成するコードの確認・修正に時間がかかり、「AIベビーシッター」と呼ばれる役割がベテランの負担を増大させ、生産性を約19%低下させている。

- 曖昧な指示による「バイブコーディング」は、短期的なタスク完了には有効だが、全体構造や設計思想の一貫性を欠き、使い捨てコードを増加させる。

- AIによるコードの複製とブラックボックス化が進み、「スロップレイヤー」と呼ばれる技術的負債が将来的なコストを増大させるリスクがある。

- AI生成コードの約45%に深刻な脆弱性が含まれ(Javaでは約72%)、品質とセキュリティが低下。AIによるプルリクエストは人間のものより1.7倍多くの問題が検出される。

- 若手エンジニアの採用が50%減少し、基礎を学ぶ機会が失われる「ジュニア・デス・スパイラル」が発生。数年後の人材不足が懸念される。

- 筆者は、AIによる開発が万能でないことが明らかになるにつれ、「人が足りない」という現実が数年後に揺り戻しを起こす可能性を指摘している。

> [!NOTE] 要約おわり

---

## なぜAIによるエンジニア代替はうまくいかないのか? “効率化”のはずが、現場で起きている逆転現象:Deep Insider Brief ― 技術の“今”にひと言コメント

AIで開発は効率化したはずだった。ところが現場では、品質低下やベテランの疲弊といった想定外の問題が広がっている。AI時代の開発現場で何が起きているのかを読み解く。

2026年02月10日 05時00分 公開

\[, デジタルアドバンテージ\]

この記事は会員限定です。 会員登録(無料) すると全てご覧いただけます。

[連載目次](https://atmarkit.itmedia.co.jp/ait/subtop/features/di/all.html#deepinsiderbriefe28095e68a80e8a193e381aee2809ce4bb8ae2809de381abe381b2e381a8e8a880e382b3e383a1e383b3e38388)

AIで開発は、もっと楽になるはずだった。少なくとも、ベテランエンジニアがこれほど疲弊する未来を想像していた人は、多くなかったのではないだろうか。

実際、コードを書く時間は減った。だがその代わりに、AIが生成したコードを確認し、直し、なぜそう書かれたのか理由を探す時間が増えている。何が起きているのか分からないまま、「取りあえず動いているから」と先送りされるコードも少なくない。

生成AIは、開発現場の生産性を大きく高めた。これは事実だ。しかしその一方で、コードの品質低下や、熟練エンジニアの負担増といった、別の問題が静かに広がり始めている。

こうした現象を取り上げているのが、「Why Replacing Developers with AI is Going Horribly Wrong(なぜ開発者をAIに置き換えようとする試みは、ひどくうまくいっていないのか)」と題したYouTube動画(Mackardチャンネル)である。本稿では、この動画で提示された内容を手掛かりに、開発現場で何が起きているのかを整理していく。

この問題を最も象徴する言葉が、 **「AIベビーシッター」** である。AIが生成するコードは、一見すると正しく動きそうに見えるが、内部には前提の誤りや判断の抜け落ちが含まれていることも少なくない。その結果、熟練エンジニアがコードの妥当性を確認し、修正や調整を行う「監督役」を担う構図が生まれている。

動画内で紹介された調査によれば、こうした役割変化の影響もあり、熟練エンジニアはAIツールを使うことで、作業速度が **約19%** 低下したと報告されている(参考: [METRによる2025年7月の論文](https://arxiv.org/abs/2507.09089) )。とりわけ、「AIが作ったコードの修正や指示出し」に多くの時間が割かれており、業務の中心が実装から管理・調整へと移りつつある実態がうかがえる。

――ここからは『Deep Insider Brief』恒例の“ひと言コメント”として、今回の動きを手掛かりに、技術の「今」をもう一段深く考えてみたい。その後で、YouTube動画で提示された問題点を整理しつつ、AI時代の開発現場が直面している課題を読み解いていく。

Deep Insider編集長の一色です。こんにちは。

生成AIの進化を背景に、「ソフトウェア開発は簡単に自動化できる」「ソフトウェアエンジニアはもう不要になる」といった見方が、開発現場から距離のある層を中心に広がっているように感じます。実際、米国のテック企業では、そうした認識を後押しするかのようにエンジニアのレイオフが続いています。

しかし本稿で見ていくように、AI導入が進んだ開発現場では、生産性の向上と引き換えに、品質低下やレビュー負荷の増大、熟練エンジニアの疲弊といった問題が表面化し始めています。人員削減によって、これらの課題がかえって深刻化するケースが増えていくのではないでしょうか。

個人的には、AIによる開発が万能ではないことが明らかになるにつれ、数年後には「人が足りない」という現実に直面し、揺り戻しが起こる可能性もあると見ています。その時、業界には十分に育ったソフトウェアエンジニアが残っているのか。また、新人育成の空白が致命的な影響を及ぼすことはないのか。

こうした問いは、ソフトウェア産業そのものの持続性に直結する重要な問題です。短期的な合理性だけで判断せず、開発現場と人材育成の両立をどう図るのか。今こそ立ち止まって考える必要があるのではないでしょうか。

以下に、AIによるエンジニア代替がなぜうまくいかないのか、開発現場で顕在化している問題を整理する。

※ なお本稿の数値や傾向は、最後の「情報元」に示すYouTube動画で紹介された内容を起点に、筆者が独自に調査し確認できた範囲で補足した。動画が参照した参考資料と完全に一致しない可能性がある点はご了承いただきたい。

## ITの現場を襲う5つの深刻な逆転現象

### 熟練者が「AIベビーシッター」の役割を担う開発現場

この現象は既に触れた通りだが、全体像を整理するため、ここでもう一度、まとめておきたい。

- **ベテランの負担増:** 熟練エンジニアは、AIが吐き出した「一見正しく動くが、前提や条件に問題を抱えたコード」の検証や修正に追われている

- **本来業務の圧迫:** 設計や技術判断に使うべき時間が、AIの出力を監視し、後始末をする作業に置き換わりつつある

- **生産性の低下:** 効率化を狙ったはずのAI補助が、修正と確認の負担を増やし、結果としてベテラン層の生産性が **約19%** 低下したとする研究報告もある(参考: [METRによる2025年7月の論文](https://arxiv.org/abs/2507.09089) )

※ 動画内では「週に11時間をAIの修正に費やしている」との言及もあったが、具体的な一次ソースを確認できなかったため、本稿では時間量の断定は避けている。

### 「速く作れる」が、「長く使えない」コードの量産

- **全体構造の欠落:** 自然言語(日常的な言葉)で“雰囲気”を伝えて指示を出す「バイブコーディング」は、その場のタスクを素早く終えられる一方で、全体構造や設計思想の一貫性が失われやすい

- **使い捨てコードの増加:** 短期的には動作しても、拡張や変更に耐えられず、結果として早期に作り直しが必要なコードが積み上がっている

### 技術的負債が雪だるま式に膨らむ「スロップレイヤー」

- **コードのクローン化:** AIによる生成で似たようなロジックが大量に複製され、どこを直せばよいのか分からない状態が広がっている

- **ブラックボックス化:** その結果、全体像を把握できず、修正も困難なコードの層(スロップレイヤー)が形成されつつある

- **将来コストの爆発:** 短期的な効率化の代償として積み上がった「スロップレイヤー」という技術的負債が、将来的に「最も高くつく負債」となり、後から返済を迫られる

### 静かに崩れていく品質とセキュリティ

- **脆弱(ぜいじゃく)性の増加:** AI生成コードの **約45%** に深刻な脆弱性(=攻撃者に悪用される可能性のある欠陥)が含まれているとの報告がある。特にJavaでは、セキュリティ上の失敗率が **約72%** に達したとされている(出展: [Veracodeによる2025年10月の調査レポート](https://www.veracode.com/resources/analyst-reports/2025-genai-code-security-report/) )

- **責任の空白:** AIが本番環境で重大な事故を起こしても、AI自身は判断や説明の責任を負えない。結果として、最終的な責任とリスクは人間側に残り続ける

- **レビュー負荷の増大:** AIが作成したプルリクエスト(PR)は、人間が書いたPRに比べて **約1.7倍** (=平均すると、AIが **10.83件** に対し、人間が **6.45件** )多くの問題点が検出されている。結果としてレビューや修正にかかるコストを押し上げている( [出展:CodeRabbitによる2025年12月の調査レポート](https://www.coderabbit.ai/ja/whitepapers/state-of-AI-vs-human-code-generation-report) )

### 次世代が育たなくなる「ジュニア・デス・スパイラル」

- **初級職の急減:** 「簡単な作業はAIに任せる」という判断により、ジュニアエンジニア(若手)の採用が米国のテクノロジー企業では **50%** 減少している(出展: [SignalFireによる2025年5月の調査レポート](https://www.signalfire.com/blog/signalfire-state-of-talent-report-2025) )

- **学習機会の消失:** 新人が定型的な実装を通じて基礎を学ぶ「下積み」の機会が消失しつつある

- **人材パイプラインの崩壊:** 若手が育たないことで、数年後に複雑なシステムを設計/運用できる人材が不足するリスクが高まっている。このように人材育成の循環そのものが断ち切られる現象を「ジュニア・デス・スパイラル(Junior Death Spiral)」と呼称

## 情報元

- [YouTubeチャンネル「Mackard」:Why Replacing Developers with AI is Going Horribly Wrong](https://www.youtube.com/watch?v=WfjGZCuxl-U)

「 [Deep Insider Brief ― 技術の“今”にひと言コメント](https://atmarkit.itmedia.co.jp/ait/subtop/features/di/all.html#deepinsiderbriefe28095e68a80e8a193e381aee2809ce4bb8ae2809de381abe381b2e381a8e8a880e382b3e383a1e383b3e38388) 」

[この連載を「連載記事アラート」に登録する](https://atmarkit.itmedia.co.jp/ait/articles/2602/10/) New

## AIで、仕事をもっと楽にしよう

**[導入する・自動化する・分析する・作る ― AI活用を始めよう](https://atmarkit.itmedia.co.jp/ait/series/44003/) @ITのDeep Insiderで**

Special PR

## アイティメディアからのお知らせ

- [キャリア採用の応募を受け付けています](https://hrmos.co/pages/itmedia/jobs?jobType=FULL)

スポンサーからのお知らせ PR

Special PR

**本日** **月間**

あなたにおすすめの記事 PR

## @IT のおすすめ記事をお届けします

✔

---

# ランサムウェア対策“優等生”企業でなぜ被害拡大? 想定外を招いた「勘違い」

---

publish: true

personal_category: false

title: "ランサムウェア対策“優等生”企業でなぜ被害拡大? 想定外を招いた「勘違い」"

source: "https://www.itmedia.co.jp/enterprise/articles/2602/27/news007.html"

site: "ITmedia エンタープライズ"

author:

- "[[HubWorks]]"

published: 2026-02-27

created: 2026-03-02

description: "ランサムウェア対策を講じていたはずの企業で、なぜ被害が拡大したのか。その原因は“無対策”ではなく“優等生”の企業ほど陥りがちな「勘違い」にあった。専門家の見解と実例を基に、被害最小化の勘所を整理する。"

tags:

- "clippings"

- "NewsClip"

description_AI: "ランサムウェア攻撃は完全に防ぐことが不可能であり、被害の最小化に注力すべきである。アサヒグループホールディングスなどの事例に見られるように、一見対策が十分な「優等生」企業でも、基本的なセキュリティ対策の形骸化や「勘違い」が被害拡大の要因となっている。バックアップは単に取得するだけでなく、実際に復旧可能であるか、またその整合性が確保されているかの検証が重要である。攻撃者が反社会的存在であるため、身代金は「絶対に」支払うべきではない。攻撃者は自らの存在を隠すため、ランサムウェア攻撃の早期発見は困難であり、被害を認識できないことが本質である。被害最小化のためには、「ゼロトラストセキュリティ」の考え方を導入し、「VPNだから安全」「閉域網だから安全」といった認識を捨てる必要がある。また、自社のシステム構成やセキュリティ対策の現状を「可視化」し、最悪の事態を想定することも不可欠である。事業継続計画(BCP)も、訓練を通じて現場が実際に動けるように「具現化」することが求められる。サプライチェーン全体に及ぶリスクを考慮し、経済産業省が整備する「サプライチェーン強化に向けたセキュリティ対策評価制度」のような共通評価基準の活用も有効である。セキュリティ対策は利益を生まないと思われがちだが、アカウント共有の禁止や厳格な権限管理など、コストをかけずに高い効果が期待できる「基本的な対策」を徹底することが重要である。マネージドセキュリティサービス(MSS)などのアウトソーシングを利用する際も、ベンダーに丸投げせず、自社が直面するリスクや求める復旧レベルについて最低限の知識を持ち、ベンダーと適切に連携すべきである。まずは実行可能な対策から着手し、段階的にセキュリティレベルを向上させることが推奨される。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [ランサムウェア対策“優等生”企業でなぜ被害拡大? 想定外を招いた「勘違い」](https://www.itmedia.co.jp/enterprise/articles/2602/27/news007.html)【ITmedia エンタープライズ】(2026年03月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- ランサムウェア攻撃は完全に防ぐことが困難であり、被害の最小化に焦点を当てるべきです。

- 対策が十分に見える「優等生」企業でも、基本的なセキュリティ対策の形骸化や「勘違い」によって被害が拡大するケースがあります。

- バックアップは取得するだけでなく、確実に復旧できるか、またその整合性が確保されているかの検証が重要です。

- 攻撃者に身代金を支払うことは、復旧の保証がなく、さらなる攻撃の標的となるリスクがあるため、避けるべきです。

- ランサムウェア攻撃は侵入後にその存在を隠すため、早期発見が非常に難しいことを認識し、被害最小化にはこの難しさを考慮した対策が必要です。

- 被害を最小限に抑えるためには、「ゼロトラストセキュリティ」の導入、自社システムの「可視化」、そして「BCP訓練」による迅速な復旧体制の確立が求められます。

- 自社だけでなくサプライチェーン全体のリスクを考慮し、経済産業省の「サプライチェーン強化に向けたセキュリティ対策評価制度」のような共通基準での対策が重要です。

- 高額な製品導入だけでなく、アカウント共有の禁止や厳格な権限管理、定期的なアクセス監査といった「基本的な対策」が、コストをかけずに高い効果をもたらします。

- マネージドセキュリティサービス(MSS)などのアウトソーシングを利用する際も、ベンダーに丸投げせず、自社の状況を理解した上で連携することが不可欠です。

- まずは可能なことから着手し、対策を段階的に進めることが推奨されます。

> [!NOTE] 要約おわり

---

## ランサムウェア対策“優等生”企業でなぜ被害拡大? 想定外を招いた「勘違い」:ITmedia Security Week 2025 秋 イベントレポート

ランサムウェア対策を講じていたはずの企業で、なぜ被害が拡大したのか。その原因は“無対策”ではなく“優等生”の企業ほど陥りがちな「勘違い」にあった。専門家の見解と実例を基に、被害最小化の勘所を整理する。

» 2026年02月27日 08時00分 公開

\[, ITmedia\]

この記事は 会員限定 です。会員登録すると全てご覧いただけます。

「セキュリティ対策で重要なのは『サイバー攻撃を完全に防ぐこと』ではない。それは不可能だからだ」――。セキュリティに詳しい、神戸大学名誉教授の森井昌克氏はこう指摘する。企業のIT担当者やセキュリティ担当者にとって、サイバー攻撃を未然に防ぐことが理想であることは変わらない。だが国内企業への被害が相次ぐランサムウェア(身代金要求型マルウェア)攻撃をはじめ、攻撃者の手口が高度化・巧妙化する中、サイバー攻撃を受けないことを前提とした考え方には限界が見え始めている。

企業に求められるのは、サイバー攻撃を受けた後に、被害をいかに抑えるかという視点への転換だ。サイバー攻撃の被害を最小限に抑えるために、IT・セキュリティ担当者は何を考え、何を備えるべきなのか。アサヒグループホールディングスやアスクルなどへのランサムウェア攻撃を踏まえ、森井氏の見解を基に、IT・セキュリティ担当者が認識すべきこと、やるべきことを整理する。

本稿は、アイティメディアが主催したオンラインセミナー「ITmedia Security Week 2025 秋」(2025年11月25日~12月1日)で、神戸大学の森井昌克氏(名誉教授 工学博士)が「事例で学ぶ、国内企業にランサムウェア被害が拡大する本当の理由 ~なぜ対策が不十分なのか、なぜ復旧が進まないのか~」というテーマで講演した内容を編集部で再構成したものです。

2025年11月、アサヒグループホールディングスは自社が受けたランサムウェア攻撃に関する会見を開き、同社のセキュリティ対策の実態を明らかにした。同社はバックアップの取得などの基本的なランサムウェア対策に加えて、「サイバーセキュリティフレームワーク」(CSF)に基づいたセキュリティ対策を実施し、外部ベンダーによるセキュリティ評価やペネトレーションテストも受けていた。米国国立標準技術研究所(NIST)が定めた指針であるCSFは、個別対策の寄せ集めではない、継続的なセキュリティリスク管理を目的とする。

一般的な企業から見れば「十分過ぎる」とも考えられるセキュリティ対策を講じていたにもかかわらず、アサヒグループホールディングスはランサムウェア攻撃によって、大規模なシステム障害の被害を受けてしまった。同社のように、セキュリティ対策を施していたはずの企業でランサムウェア攻撃の被害が拡大してしまう背景には「セキュリティ対策における“勘違い”がある」と森井氏は指摘する。それはどういうことなのか。

## “優等生”企業が陥るランサムウェア対策の「勘違い」

「セキュリティ対策を“やっているつもり”になってしまうことが一番いけない」。森井氏はセキュリティ対策における勘違いの正体を、こう説明する。

アサヒグループホールディングスは会見で、ランサムウェア攻撃の具体的な侵入経路は明言しなかった。ただし同社の説明から判断すると、VPN(仮想プライベートネットワーク)機器における既知の脆弱(ぜいじゃく)性が侵入のきっかけになった可能性がある。加えて同社は、システムのパスワード管理が不十分だったことなど、基本的なセキュリティ対策に不備があったことを認めている。表面的には備えが十分に見えたとしても「セキュリティ対策の“形骸化”があったことは想像に難くない」と森井氏は指摘する。

アサヒグループホールディングスは、システムの復旧に役立つバックアップも当然ながら取得していた。同社に限らず、バックアップは基本的なランサムウェア対策として、企業の間で認識が広がっている。ただし「単にバックアップを取得するだけではなく、実際に復旧できるかどうかが重要だ」と森井氏は指摘する。確実な復旧には、どの時点のバックアップが安全なのかを確かめた上で、汚染されていないバックアップを基に業務システムを再構築し、整合性をチェックしながら段階的に本番環境に戻す必要がある。

## 身代金を支払えば……“悪魔のささやき”に耳を傾けてはいけない理由

アサヒグループホールディングスやアスクルへのランサムウェア攻撃が大々的に報道されたのは、業務が停止し、商品の流通が滞るといった事態が1カ月単位で継続したためだ。仮に数日~数週間といった短期間でシステムおよび業務を復旧できていたら、ここまで社会的な問題にはならなかったと考えられる。

ビジネスへの影響を長期化させるくらいであれば、攻撃者に身代金を支払い、システムを迅速に復旧させるべきなのではないか――。ランサムウェア攻撃の被害企業の中には、こうした考え方に至るところがあってもおかしくはない。それでも「『絶対に』と言ってよいほど、身代金を払ってはいけない」というのが森井氏の考えだ。「攻撃者はそもそも反社会的な存在であることを忘れてはならない」と同氏は強調する。

攻撃者に身代金を支払ったからといって、企業が無事に復号鍵を入手し、システムを復旧できるとは限らない。身代金と引き換えに“復号鍵のようなもの”を入手できたとしても、それに対して悪意のある仕掛けが施されている恐れがある。攻撃者の間で“身代金を支払う企業だ”という評判が立ち、別の攻撃者に狙われる可能性も出てくる。こうしたリスクを踏まえれば、森井氏が企業に対して「原則として身代金を支払うべきではない」と訴えるのは自然なことだ。

## 直視すべきランサムウェアの真実 早期発見の難しさと重要性

身代金を払わないことを前提にして、IT・セキュリティ担当者はランサムウェア攻撃にどう対処すればよいのだろうか。被害を最小限に抑えるには、まずは攻撃実態の把握が欠かせない(図1)。データの暗号化や窃取といった、ランサムウェア攻撃の代表的な手口や被害は、既に広く知られるようになった。重要なのは「ランサムウェア攻撃の本質は『認識できないこと』であることを認識することだ」と森井氏は強調する。攻撃者は侵入後、マルウェア対策製品を無効化し、自分自身の存在を隠そうとする。そのため被害が発生するまで、侵入された側はランサムウェアの存在に気付きにくい。

地方独立行政法人の岡山県精神科医療センターでは、ランサムウェア攻撃の被害を検知する半年ほど前から、「Active Directory」(AD)サーバの不調が数回発生していたという。バックアップデータを活用してADサーバを復旧させる必要があったものの、当時はこの事象自体に対する認識は「軽微な不調だ」といった程度にとどまっていた。その約半年後の2024年5月、基幹システムをはじめとする各サーバや端末が暗号化されてしまった。ADサーバ不調を発見した際に、ランサムウェアの侵入に気付いていれば、被害を回避できた可能性が高まったと考えられる。

2025年10月にランサムウェア攻撃の被害に遭った、自動車用アルミダイカスト製造の美濃工業では、最初の侵入からシステムの破壊および暗号化までの期間は約48時間だった。同月1日に攻撃者は、VPN用の正規のIDとパスワードを悪用して同社のネットワークに侵入した。システム管理者権限を悪用して攻撃範囲を広げ、同月3日にはシステムの破壊やファイルの暗号化、サーバの初期化を実行した。48時間は決して長い時間ではないものの、この間に実効性のあるセキュリティ対策が打てれば、被害を回避できた可能性がある。

## ランサムウェア対策で真に目指すべき「被害の最小化」の処方箋

ランサムウェア攻撃の実態を把握した上で、被害を最小化するための基本的な方針として、森井氏が挙げるのは「ゼロトラストセキュリティ」だ。ゼロトラストセキュリティは「何も信頼しない」ことを前提にしたセキュリティ対策の考え方を指す。「『VPNを使っているから安全』『閉域網だから安全』などの考えを捨てる必要がある」と同氏は語る。被害最小化のためには「可視化」も欠かせない。自社のシステム構成やセキュリティ対策の現状を可視化し、情報流出やシステム停止といった最悪の場合を想定する必要がある。

システム停止といった被害からの迅速な復旧を実現するには、事業継続計画(BCP)を具現化するための訓練が必須だ。BCPを定めても、IT・セキュリティ部門や現業部門などの現場が、計画に沿った動き方を理解していなければ、文字通り“計画倒れ”に終わってしまう可能性がある。計画を具現化するための訓練を重ねることで、発生した事象に対して適切かつ迅速に対処できるようになり、復旧の確実性が向上する。万が一の際に、実際に現場が動けるようになることが、本来のBCPなのだ。

## “自社だけ安全”では不十分 「サプライチェーンリスク」に向き合う

ランサムウェア攻撃の影響を受けるのは、直接的な攻撃対象となった企業にとどまらない。グループ企業や取引先、顧客といった、サプライチェーンを構成する関係各所にも影響が波及する。アスクルに対するランサムウェア攻撃では、良品計画やロフト、そごう・西武、ネスレ日本といったアスクルの法人向け流通網を利用していた企業に加えて、商品の配送を担う中小物流企業にまで影響が及んだ。

自社が受けたランサムウェア攻撃の影響を、サプライチェーンを構成する他社に広げないためには、自社の被害の最小化が欠かせない。こうした認識の下で経済産業省が整備しているのが、企業のセキュリティ対策状況を評価し、サプライチェーン全体のセキュリティ水準を評価・可視化する「サプライチェーン強化に向けたセキュリティ対策評価制度」だ。

サプライチェーン強化に向けたセキュリティ対策評価制度は、企業ごとのセキュリティ対策の水準を「★3」(三つ星)や「★4」(四つ星)などで評価する(図2)。三つ星は基本的な防御策の実装段階、四つ星は組織的・包括的なセキュリティ対策段階を示す(国際規格に準拠した高度な対策段階を示す「★5」も検討中)。こうした共通の評価基準で、企業は取引先のセキュリティ対策状況を把握できるようになる。

## 予算がなくてもできる「基本的な対策」が実は重要

ランサムウェア攻撃の被害を防ぐには、さまざまなセキュリティ対策が必要になる。とはいえセキュリティ対策は基本的には利益を生まないことから、セキュリティに対する経営陣の理解があったとしても、IT・セキュリティ部門が潤沢な予算を確保できるとは限らない。「セキュリティ対策が進まないのは、十分な予算がないからだ」という声はいまだに聞かれる。

セキュリティ対策の中には、マルウェア対策製品やファイアウォールなど、製品/サービスの導入を伴うものがあるのは確かだ。だが全てのセキュリティ対策が製品/サービス導入を伴うわけではない。「コストが掛からないセキュリティ対策の中にも、高い効果を期待できるものはある」と森井氏は語る(図3)。

例えばアカウント共有の禁止や厳格な権限管理、定期的なアクセス監査といった、基本的なセキュリティ対策だけでも十分な効果が見込める。むしろ表面的な製品導入で満足するのではなく、こうした基本的な項目を徹底することこそが、セキュリティ対策を“勘違いの産物”から、実効的なものに変えるために不可欠だ。

セキュリティ対策の予算を確保できても、社内の人材やノウハウが不足している企業にとっては、マネージドセキュリティサービス(MSS)をはじめとするアウトソーシングサービスの利用が選択肢となる。その際も「セキュリティ対策をベンダーに丸投げするのは駄目だ」と森井氏は注意を促す。過不足のないセキュリティ対策を実現するには、IT・セキュリティ担当者はベンダーの担当者との間で「自社が直面しているリスク」「守るべき情報資産」「求める復旧レベル」といった、最低限の会話ができる知識を持って相談することが欠かせない。

ランサムウェア攻撃の被害を最小化するために、IT・セキュリティ担当者が取れる手段はさまざまだ。「まずはできることから着手していこう」と森井氏は述べる。

#### チェックしておきたい人気記事

Special PR

## ITmedia エンタープライズのおすすめ記事をお届けします

✔

---

# 世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書 社会・産業のデジタル変革

---

publish: true

personal_category: false

title: "世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書 | 社会・産業のデジタル変革"

source: "https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/index.html"

site: "IPA 独立行政法人 情報処理推進機構"

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2026-03-05

description: "本調査では、日本を含む7か国の政府および公的機関によるGitHub上のOSS公開活動について、リポジトリ数、プルリクエスト数など複数の指標を用いた定量分析を実施しました。"

tags:

- "clippings"

- "NewsClip"

description_AI: "- IPAは「世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書」を2026年3月4日に公開した。- このレポートは、日本を含む7カ国(日本、エストニア、シンガポール、ドイツ、フランス、英国、米国)の政府および公的機関がGitHub上で公開するOSSの活動を定量的に分析している。- 主要な調査結果として、各国間でOSS活動の規模に明確な差があり、英国・米国が大規模、フランスが中規模、日本・エストニア・シンガポール・ドイツが小規模であると分類された。- 日本は626件のリポジトリに対してプルリクエストが約3,800件であり、リポジトリあたりの比率が小規模グループで最も低いという特徴がある。これは厳格なレビュープロセスや品質管理を重視する姿勢を示唆する。- 各国のOSS公開数の増加時期は、英国のGovernment Digital Service設立(2012年)や米国のFederal Source Code Policy(2016年)など、OSS関連政策の導入時期と重なる傾向が観察された。日本でも電子行政オープンデータ戦略(2012年)やデジタル庁設立(2021年)の前後に公開数が増加している。- 技術分野の分布には世界共通の傾向と各国固有の特徴があり、日本は国土地理院や国土交通省による地図・都市情報分野でのOSS公開活動が特徴的である。- 日本への示唆として、行政機関によるOSS活動は主要国に比べて小規模だが、国土交通省や国土地理院による地図・空間情報分野での活発な活動が確認されており、組織的な戦略でこれらの動きを加速させる必要があると指摘されている。- 今後の展望として、GitHub以外のプラットフォームや政府系インナーソースの調査、政策との因果関係の解明、政府におけるOSS活動促進策の議論加速が課題である。- レポートのPDF版と分析データセットが提供されている。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書 | 社会・産業のデジタル変革](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/index.html)【IPA】(2026年03月04日)

---

> [!NOTE] この記事の要約(箇条書き)

- IPAは「世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書」を2026年3月4日に公開しました。

- 本レポートは、日本を含む7カ国(日本、エストニア、シンガポール、ドイツ、フランス、英国、米国)の政府・公的機関によるGitHub上でのOSS公開活動を定量的に分析しています。

- 調査の結果、各国間でOSS活動の規模に明確な差があり、英国や米国が大規模である一方、日本を含む4カ国は小規模に分類されます。

- 特に日本は、リポジトリあたりのプルリクエスト数が小規模グループで最も低く、厳格なレビューや品質管理を重視する傾向が見られます。

- OSS公開数の増加時期は、各国のOSS関連政策の導入時期と重なる傾向があります。

- 技術分野では、行政サービスやデータ基盤・APIの公開が共通していますが、日本は国土地理院や国土交通省による地図・都市情報分野での活動が特徴的です。

- 日本は主要国に比べて活動規模が小さいものの、国土交通省や国土地理院の活動、およびデジタル庁設立後の公開数増加といった萌芽的な動きを、組織的な戦略で加速させる必要があると提言されています。

- 今後の展望として、他のプラットフォームやインナーソースを含めた調査の拡大、政策との因果関係の解明、具体的な促進策の議論が挙げられています。

- レポートのPDF版と分析データセットも公開されています。

> [!NOTE] 要約おわり

---

社会・産業のデジタル変革

## 世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書

公開日:2026年3月4日

執筆:福地 弘行(IPA)

岡本 晋(IPA専門委員・一般社団法人monlon)

-

世界のOSS動向レポート:行政によるオープンソースソフトウェア公開活動の国際比較調査報告書 GitHubにおける各国政府機関リポジトリの定量的分析

[行政によるオープンソースソフトウェア公開活動の国際比較調査報告書PDF版(PDF:6.6 MB) 別ウィンドウで開く](https://www.ipa.go.jp/digital/kaihatsu/oss/rcu1hd0000005mso-att/gov-oss-github-analysis-2025.pdf) [レポート分析データセット(ZIP:904 KB) 別ウィンドウで開く](https://www.ipa.go.jp/digital/kaihatsu/oss/rcu1hd0000005msa-att/govoss-report-dataset-2025.zip)

## エグゼクティブサマリー

### 調査の背景と目的

近年、オープンソースソフトウェア(OSS)は民間企業だけでなく行政組織においても重要性が増している。ドイツやエストニアでは公的資金で開発されたソフトウェアのオープンソース化が法的に義務付けられ、米国では連邦政府のコスト削減策としてOSS公開を通じた行政システムの再利用が推進されるなど、各国政府のアプローチは多様である。研究においては、政策の枠組みや組織に着目した質的調査が進む一方で、実際のOSS公開活動数やその規模に関する国際比較は十分に行われておらず、特に日本の国際的な位置付けは不明瞭なままである。そこで本レポートでは、「行政OSSの公開数は国や地域によってどのように異なるのか」というリサーチクエスチョンのもと、GitHub上のデータを用いた定量分析を実施した。本調査では、日本を含む7か国(日本、エストニア、シンガポール、ドイツ、フランス、英国、米国)の政府および公的機関がGitHub上で公開しているOSSについて、リポジトリ数、プルリクエスト数、スター数など複数の指標を用いた定量分析を実施し、各国のOSS活動の特徴と政策との関連性を明らかにした。

### 主要な調査結果

#### 第一に、各国のOSS活動には明確な規模の差が存在することが明らかになった。

英国(リポジトリ約16,000件、プルリクエスト約190万件)と米国(リポジトリ約10,000件、プルリクエスト約54万件)は大規模、フランス(リポジトリ約2,400件、プルリクエスト約24万件)は中規模、日本・エストニア・シンガポール・ドイツは小規模に分類できる。データから読み取れる日本の特徴の例としては、626件のリポジトリに対してプルリクエストが約3,800件であり、リポジトリあたりの比率は約6.1件と小規模グループで最も低い。これは、プルリクエストを通じた開発活動の頻度が比較的少ないことを示しており、厳格なレビュープロセスや品質管理を重視する特徴を示している。

#### 第二に、各国のOSS公開数の増加時期とOSS関連政策の導入時期には一定の時期的な重なりが観察された。

英国のGovernment Digital Service設立(2012年)、米国のFederal Source Code Policy(2016年)、フランスのCirculaire Ayrault(2012年)、ドイツのSovereign Tech Fund構想(2021年)など、各国で政策施行の前後にOSS公開数の増加が見られる。日本でも2012年の電子行政オープンデータ戦略、2021年のデジタル庁設立の前後に公開数が増加している。

#### 第三に、技術分野の分布には世界全体で共通する傾向と各国固有の特徴的な分野が観察された。

7か国全体では行政サービス2,340件とデータ基盤・API 1,935件の公開が最も多く、エストニアはX-Roadをはじめとするデータ交換基盤、シンガポールはスマートシティ関連といった各国固有の注力分野も観察される。日本については、国土地理院や国土交通省による地図・都市情報分野でのOSS公開活動が特徴的である。

### 日本への示唆

日本の行政機関によるOSS活動は、英国・米国・フランスに比べて小規模であるものの、国土交通省や国土地理院による地図や空間情報分野における活発な活動が確認された。全体としてもデジタル庁が設立されて以降公開数が増加傾向にある。今後、これらの萌芽的な動きを加速させるため、より組織的な動きへと拡大していくための戦略的なアクションが求められる。

### 今後の展望

本調査はGitHub上の定量的なアプローチにとどまっており、他のプラットフォームや政府系インナーソースを活用したOSS公開活動が対象範囲外となっている。さらに、各国のOSS活動の実態に関する全体像は把握できたものの、その背景にある政策や政治的動向との因果関係は明らかになっていない。今後は、それらの限界を超えたリサーチを継続的に実施するとともに、政府におけるOSS活動を促進するためのより具体的な方策について議論を加速させる必要がある。

## レポートの各章

- [

1\. はじめに

](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/introduction.html)

- [

2\. 調査の目的と手法

](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/methodology.html)

- [

3\. 調査データ

](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/data.html)

- [

4\. 分析

](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/analysis.html)

- [

5\. まとめ

](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/summary.html)

- [

6\. 参照文献

](https://www.ipa.go.jp/digital/kaihatsu/oss/report/govoss_report_2025/references.html)

## お問い合わせ先

IPA デジタル基盤センター

- E-mail

## 更新履歴

- 公開

---

# 中小企業向けサイバーセキュリティ対策支援者リスト 情報セキュリティ

---

publish: true

personal_category: false

title: "中小企業向けサイバーセキュリティ対策支援者リスト | 情報セキュリティ"

source: "https://www.ipa.go.jp/security/sme/shien/list.html"

site: "IPA 独立行政法人 情報処理推進機構"

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2026-03-02

description: "情報処理推進機構(IPA)の「中小企業向けサイバーセキュリティ対策支援者リスト」に関する情報です。"

tags:

- "clippings"

- "NewsClip"

description_AI: "情報処理推進機構(IPA)セキュリティセンターは、「中小企業向けサイバーセキュリティ対策支援者リスト」を公開している。このリストは、国家資格である「情報処理安全確保支援士(登録セキスペ)」のうち、中小企業へのサイバーセキュリティ対策支援が可能な専門家の得意分野や専門領域を可視化したものである。リストは地域別に分類されており、各専門家の指導テーマ、支援実績、得意業界、支援形態、料金、保有資格、スキルなどが詳細に記載されている。利用者は、リストから専門家を選び、直接連絡して相談や業務依頼を行うことができる。本リストは任意登録制であり、IPAは掲載内容について責任を負わない。また、令和7年度に整備・拡充が計画されている。リストへの登録を希望する情報処理安全確保支援士は、関連セミナー動画で支援方法を理解した上で、新規登録、内容変更、または掲載終了の申請を専用フォームから行う必要がある。本リストに関する問い合わせ先は、登録・掲載関連と事業全体関連で分かれている。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [中小企業向けサイバーセキュリティ対策支援者リスト | 情報セキュリティ](https://www.ipa.go.jp/security/sme/shien/list.html)【IPA】(2026年03月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- 情報処理推進機構(IPA)セキュリティセンターは、「中小企業向けサイバーセキュリティ対策支援者リスト」を公開しています。

- このリストは、国家資格「情報処理安全確保支援士(登録セキスペ)」の中から、中小企業向けのサイバーセキュリティ対策支援が可能な専門家の得意分野や専門領域を可視化したものです。

- リストは北海道から沖縄までの地域別にまとめられており、各専門家の指導テーマ、支援実績、得意とする業界、支援形態、料金、保有資格、スキルなどが記載されています。

- 利用者は、支援を受けたい専門家に直接連絡を取り、相談や業務依頼を行うことができます。

- このリストは任意登録制であり、IPAは掲載内容について責任を負いません。また、令和7年度に整備・拡充が予定されています。

- 登録を希望する情報処理安全確保支援士は、まず関連セミナーのアーカイブ動画を視聴し、その後、新規登録、変更、または終了の申請を専用フォームから行います。

- リストの登録・掲載に関する問い合わせ先と、本事業全体に関する問い合わせ先がそれぞれ設けられています。

> [!NOTE] 要約おわり

---

情報セキュリティ

## 中小企業向けサイバーセキュリティ対策支援者リスト

公開日:2025年7月31日

最終更新日:2026年2月25日

独立行政法人情報処理推進機構

セキュリティセンター

## 中小企業向けサイバーセキュリティ対策支援者リスト

「中小企業向けサイバーセキュリティ対策支援者リスト」は、国家資格「情報処理安全確保支援士(登録セキスペ)」の資格者のうち、中小企業向けのサイバーセキュリティ対策支援が実施できる専門家の得意分野・専門領域を可視化したリスト(支援対象地域別)です。このリストは、今後、整備・拡充する予定ですが、現段階の情報を試行公開しますので、ぜひ貴社のサイバーセキュリティ対策の相談先としてご活用ください。

### リストの使い方

- リストは掲載専門家の支援対象地域別にまとめています。支援を受けたい企業の対象地域を選択してリストを表示してください。

- 支援対象地域:北海道、東北、関東、甲信越、東海、近畿、中国、四国、九州、沖縄

- リストには、掲載専門家が支援可能な指導テーマ、支援実績、得意とする業界、支援可能形態、支援料金、保有資格、保有スキル等が記載されています。相談を受けたい専門家がいましたら、利用者ご自身が直接連絡をお取りいただき、相談や業務依頼を行ってください。(リスト掲載の「メールアドレス」をクリックするとメーラーが立ち上がります。)

[北海道(PDF:930 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_hokkaido.pdf) [東北(PDF:950 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_tohoku.pdf) [関東(PDF:1.3 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_kanto.pdf) [甲信越(PDF:1.1 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_koshinetsu.pdf) [東海(PDF:1.1 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_tokai.pdf) [近畿(PDF:1.1 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_kinki.pdf) [中国(PDF:970 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_chugoku.pdf) [四国(PDF:928 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_shikoku.pdf) [九州(PDF:977 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_kyushu.pdf) [沖縄(PDF:920 KB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009umu-att/list_okinawa.pdf)

1. (注釈1)

「中小企業向けサイバーセキュリティ対策支援者リスト」は、任意登録制となっており、全ての登録セキスペが掲載されているものではありません。また、リストの掲載情報は、登録セキスペの自己申告に基づくものであり、IPAはその内容について、何らの責任を負うものではありません。

2. (注釈2)

「中小企業向けサイバーセキュリティ対策支援者リスト」は令和7年度事業で整備・拡充する予定です。リスト内容の変更・修正があった場合は、このページでお知らせします。また、リストでお気づきの点等がありましたら[お問い合わせ先]からご連絡ください。

## リストの登録申請について(登録セキスペ向け)

セキュリティ対策の支援者として、リストに登録し掲載を希望する登録セキスペの方は、次の手順に従ってご申請ください。

手順1

初めての方(新規で掲載を希望する方)は、情報処理安全確保支援士向け「セキュリティマネジメント指導ツール活用セミナー(注釈3)」のアーカイブ動画を視聴し、中小企業に対するセキュリティ対策支援の実施方法について理解してください。

1. (注釈3)

[情報処理安全確保支援士向け「セキュリティマネジメント指導ツール活用セミナー・ケース演習」](https://www.ipa.go.jp/security/sme/shien/riss-katsuyo-semi.html)

手順2

掲載状況と申請内容に応じて、該当するフォームより申請してください。

- [登録申請(新規で掲載を希望する方) 別ウィンドウで開く](https://info.ipa.go.jp/form/pub/application/riss-shien-form)

- フォームは、外部サービスWEBCASを利用しています。

- [変更申請(既に掲載されており内容を更新したい方) 別ウィンドウで開く](https://info.ipa.go.jp/form/pub/application/riss-shien-form_upd)

- フォームは、外部サービスWEBCASを利用しています。

- [終了申請(掲載を終了したい方) 別ウィンドウで開く](https://info.ipa.go.jp/form/pub/application/riss-shien-form_prv)

- フォームは、外部サービスWEBCASを利用しています。

---

# 中小企業向けサイバーセキュリティ対策支援者リスト及び活用事例の紹介 情報セキュリティ

---

publish: true

personal_category: false

title: "中小企業向けサイバーセキュリティ対策支援者リスト及び活用事例の紹介 | 情報セキュリティ"

source: "https://www.ipa.go.jp/security/sme/shien/index.html"

site: "IPA 独立行政法人 情報処理推進機構"

author:

- "[[IPA 独立行政法人 情報処理推進機構]]"

published:

created: 2026-03-02

description: "情報処理推進機構(IPA)の「中小企業向けサイバーセキュリティ対策支援者リスト及び活用事例の紹介」に関する情報です。"

tags:

- "clippings"

- "NewsClip"

description_AI: "IPAは、サプライチェーンの中小企業を標的とするサイバー攻撃の増加に対応するため、中小企業向けサイバーセキュリティ対策支援を実施している。その中核は、国家資格「情報処理安全確保支援士(登録セキスペ)」の中から中小企業向けの支援が可能な専門家を選定し、得意分野・専門領域を可視化した「中小企業向けサイバーセキュリティ対策支援者リスト」を試行公開していることである。また、IPAは「情報セキュリティ規程の整備」「情報資産の洗い出しとリスク分析」「クラウドサービスの安全利用」「セキュリティインシデント対応」「従業員向け情報セキュリティ教育」の5つのテーマを設定し、それぞれの指導ツール(実施要領及びワークシート等)を整備している。これにより、企業は目的に応じて効率的に専門家の支援を受けられる。これらの指導を受けた中小企業の成功事例をまとめた「セキュリティマネジメント指導事例集」も公開されている。最新情報や関連セミナーの案内は「お知らせ」欄にて随時提供されており、IPAセキュリティセンターが問い合わせ先である。"

---

---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [中小企業向けサイバーセキュリティ対策支援者リスト及び活用事例の紹介 | 情報セキュリティ](https://www.ipa.go.jp/security/sme/shien/index.html)【IPA 独立行政法人 情報処理推進機構】()

---

> [!NOTE] この記事の要約(箇条書き)

- IPAは、サイバー攻撃に直面する中小企業向けに、サイバーセキュリティ対策支援を提供している。

- 国家資格「情報処理安全確保支援士(登録セキスペ)」の中から、中小企業支援が可能な専門家を可視化した「中小企業向けサイバーセキュリティ対策支援者リスト」を試行公開している。

- 支援は、「情報セキュリティ規程の整備」「情報資産の洗い出しとリスク分析」「クラウドサービスの安全利用」「セキュリティインシデント対応」「従業員向け情報セキュリティ教育」の5つの指導テーマに基づいて実施される。

- 各テーマには、実施要領とワークシートが整備されており、効率的な指導が可能である。

- セキュリティマネジメント指導の成果をまとめた「指導事例集」も公開されている。

- 最新のお知らせとして、セミナー動画の公開やリスト登録申請の開始などが随時更新されている。

- 問い合わせはIPAセキュリティセンターで受け付けている。

> [!NOTE] 要約おわり

---

情報セキュリティ

## 中小企業向けサイバーセキュリティ対策支援者リスト及び活用事例の紹介

## 情報処理安全確保支援士(登録セキスペ)による中小企業支援

近年、サプライチェーンの中小企業を対象とするサイバー攻撃により、中小企業自身及びその取引先である大企業等への被害が顕在化しています。一方で、日本企業の約9割がセキュリティ人材不足を認識しているという報告がある中、予算や人材が不足している中小企業においては特に、社内外を問わず、セキュリティ対策を適切に助言、判断、評価等ができる人材の活用が必要となっています。

そこでIPAでは、サイバーセキュリティ対策を推進する人材の国家資格「情報処理安全確保支援士(登録セキスペ)」の資格者のうち、中小企業向けのサイバーセキュリティ対策支援が実施できる専門家の得意分野・専門領域を可視化した「中小企業向けサイバーセキュリティ対策支援者リスト」を作成しました。このリストは、今後、整備・拡充する予定ですが、現段階の情報を試行公開しますので、ぜひ貴社のサイバーセキュリティ対策の相談先としてご活用ください。

- [中小企業向けサイバーセキュリティ対策支援者リスト](https://www.ipa.go.jp/security/sme/shien/list.html)

- (注釈1)

- 情報処理安全確保支援士(通称:登録セキスペ、英語名:RISS)

サイバーセキュリティ対策を推進する人材の国家資格。サイバーセキュリティに関する相談に応じ、必要な情報の提供及び助言等を行い、セキュリティの確保を支援する。国家資格として厳格な秘密保持義務、信用失墜行為の禁止義務を有する。

- [国家資格「情報処理安全確保支援士(登録セキスペ)」とは](https://www.ipa.go.jp/jinzai/riss/index.html)

- (注釈2)

- 「中小企業向けサイバーセキュリティ対策支援者リスト」は令和7年度事業で整備・拡充する予定です。リスト内容の変更・修正があった場合は、このページでお知らせします。また、リストでお気づきの点等がありましたら[お問い合わせ先]からご連絡ください。

## 中小企業向けセキュリティ対策支援メニュー

中小企業のセキュリティ対策の実施に際しては、「どこから始めれば良いか分からない」という声をよく聞きます。そこで、IPAでは業種を問わない基本的なセキュリティ対策として、中小企業セキュリティ対策ガイドライン(付録を含む)を活用した5つのテーマを設定し、各テーマについて指導ツール(実施要領及びワークシート等)を整備しました。「中小企業向けサイバーセキュリティ対策支援者リスト」掲載のセキュリティ専門家は、この指導テーマに基づくセキュリティマネジメント指導が対応可能ですので、貴社に必要なテーマを選択してください。

各テーマにおいては、企業がどのような指導を受けられるのか、また、指導によって達成される目標、具体的な作業内容や使用ツール、指導後の効果の考え方等を想定しています。これにより、企業が目的に応じて、効率的に専門家の支援を受けることが可能になります。

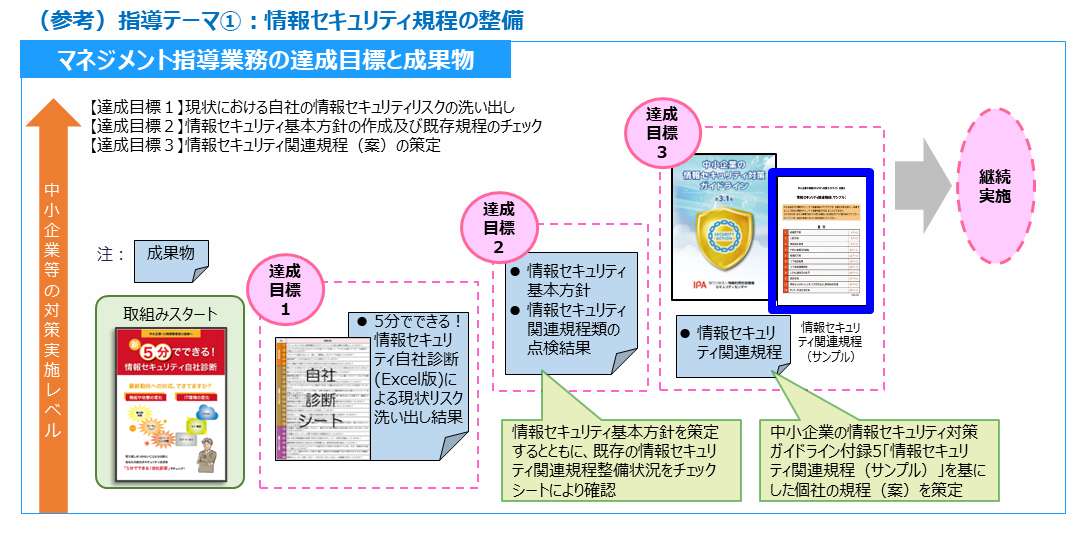

- [

図1 セキュリティマネジメント指導テーマ例(指導テーマ(1):情報セキュリティ規程の整備)

別ウィンドウで拡大画像を表示](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009ual-img/tbl5kb000000a0l0.png)

### セキュリティマネジメント指導テーマ

セキュリティマネジメント指導(5テーマ)の実施要領は以下からダウンロードできます。

#### テーマ(1) 情報セキュリティ規程の整備

- 従業員がITツールを使って業務を行っているが、情報セキュリティ規程が未整備なため、責任範囲が明確になっていない中小企業に必要。規程整備により、社内セキュリティ体制の継続的・自律的な改善が図れるようになる。

- [テーマ(1) 情報セキュリティ規程の整備(PDF:2.5 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009ual-att/theme1.pdf)

#### テーマ(2) 情報資産の洗い出しとリスク分析

- 製造業やサービス業など、技術情報や顧客情報を大量に扱うが、どの情報が重要か、リスクがどこにあるかが把握できていない中小企業に必要。情報資産の洗い出しとリスク分析を行うことで、リスク低減策の検討にもなる。

- [テーマ(2) 情報資産の洗い出しとリスク分析(PDF:2.6 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009ual-att/theme2.pdf)

#### テーマ(3) クラウドサービスの安全利用

- 業務効率化のためにクラウドサービスを導入しているが、セキュリティリスクに対する理解や対策が不十分な中小企業に必要。「クラウドサービス安全利用の手引き」を策定することで、クラウドサービス利用のリスクを明確化できる。

- [テーマ(3) クラウドサービスの安全利用(PDF:2.7 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009ual-att/theme3.pdf)

#### テーマ(4) セキュリティインシデント対応

- サプライチェーンの参加企業として他社との連携が多く、セキュリティインシデントが発生した際の被害拡大のリスクがある中小企業に必要。手順整備に加え、従業員訓練も実施することで、インシデント発生時の対応体制が構築できる。

- [テーマ(4) セキュリティインシデント対応(PDF:2.4 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009ual-att/theme4.pdf)

#### テーマ(5) 従業員向け情報セキュリティ教育

- ITリテラシーの差が大きい企業や、日常的なセキュリティ対策が徹底できていない企業に必要。セキュリティ教育プログラムを策定するとともに、実際に従業員へのセキュリティ教育を実施することで、社内の意識向上にもつなげられる。

- [テーマ(5) 従業員向け情報セキュリティ教育(PDF:2.2 MB) 別ウィンドウで開く](https://www.ipa.go.jp/security/sme/shien/tbl5kb0000009ual-att/theme5.pdf)

### セキュリティマネジメント指導事例集