---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [「回避型攻撃者」の時代をどう生き抜くか--クラウドストライク、2026年版グローバル脅威レポート](https://japan.zdnet.com/article/35245914/)【ZDNET JAPAN】(2026年04月02日)

---

> [!NOTE] この記事の要約(箇条書き)

- クラウドストライクの「2026年版グローバル脅威レポート」は「回避型攻撃者の時代」に焦点を当てている。

- 攻撃者のブレイクアウトタイム(侵入から横展開までの時間)は、2024年の平均48分から2025年には29分に短縮された。

- 2025年の脅威の82%は「ハンズオンキーボードアクティビティー」によるもので、正規ツールを悪用する「Living Off The Land(LotL)」攻撃が主流となっている。

- 攻撃者によるAIの活用が89%増加し、AIがフィッシング詐欺や攻撃スクリプト生成に利用されている。また、企業が導入するAIが新たな攻撃対象領域を拡大する。

- ランサムウェアによるクロスドメイン型攻撃が拡大し、正規アカウントの悪用やSaaS、SSO、仮想環境を横断してのデータ窃取が一般的。

- 国家主導型攻撃も激化し、中国関連のエクスプロイトは即時アクセスを可能にし、北朝鮮はサプライチェーン攻撃で多額の暗号資産を窃取している。

- クラウドストライクは、AIのセキュリティ確保、IDとSaaSの保護、クロスドメインの可視性確保、エッジデバイスとパッチ適用の優先、攻撃者の把握の5つの優先対応を提唱している。

> [!NOTE] 要約おわり

---

クラウドストライクは、最新の調査結果をまとめた「2026年版グローバル脅威レポート」に関する報道機関向けの説明会を開催した。同社が今回のテーマに掲げたのは「回避型攻撃者の時代」だ。

クラウドストライク テクノロジー・ストラテジスト 林薫氏

このテーマについてクラウドストライク テクノロジー・ストラテジストの林薫氏は、「2025年のテーマが『先進的な攻撃』だった。攻撃者が先進的な技術を取り入れたり、テクニックを使っていったりする中で、2026年のレポートは、企業がさまざまなセキュリティや複合的な防御を行う中で、攻撃者がどのように『回避』するのかにテーマを絞っている」と説明した。

同社は、「サイバー犯罪者」「国家主導型」、主義主張を訴える「ハクティビスト」の3つに分類して調査を行っている。過去1年間で、新たに24の攻撃者グループに名前を付け、現在281グループを追跡しているという。また、名前を付ける前の段階である、悪意のあるアクティビティークラスターは150に上る。

[ クラウドストライクが追跡している攻撃者](https://japan.zdnet.com/image/l/storage/35245914/storage/2026/04/01/f338972c877f0f113f4d008be4d4e7f9/260401_crowdstrike_002.png)

※クリックすると拡大画像が見られます

今回のレポートでは、「攻撃者によるAIの活用」「ランサムウェア攻撃者によるクロスドメイン型攻撃手法の拡大」「中国関連の脅威アクターによるネットワーク境界の標的化」「サプライチェーン攻撃による従来型セキュリティ対策の回避」「攻撃者の目的に基づくゼロデイエクスプロイトの選定」「攻撃者によるクラウドの標的化の拡大」――の6つがテーマとして挙げられた。

レポートの中で注目すべき指標の一つとして、同社は「ブレイクアウトタイム」を計測し、公開している。これは攻撃者が組織のネットワーク内に最初の足掛かりを得てから、他の端末やサーバーへ横展開(ラテラルムーブメント)を開始するまでの時間を指す。

2024年には平均48分だったこの時間は、2025年では平均29分へと短縮された。2018年は、平均9時間ほど要していたことを考えれば、攻撃者の技能向上と自動化がいかに加速しているかが分かる。さらに、最速のブレイクアウトタイムはわずか27秒という驚異的な記録も確認されている。

また、エンドポイントやネットワーク、クラウドといったさまざまなドメインを横断して攻撃する「クロスドメイン攻撃」に関わるデータも明らかにされている。中国関連のエクスプロイトの場合、エッジデバイスやサーバーを標的にしている攻撃は40%を占めている。ほかにも、クラウドインシデントの要因における35%が、正規アカウントの悪用であることが分かった。国家主導型のサイバー攻撃では、クラウドを狙った攻撃が266%増加しているという。

クロスドメイン攻撃は、管理対象外のデバイスを経由して組織のネットワークやインフラへ侵入し、正規の認証情報を用いてラテラルムーブメントを行うため、攻撃者によるログインなのか判断が難しい。特に、重要なデータを管理しているSaaSや、複数のサービスと連携するシングルサインオン(SSO)システムの悪用が目立つ。攻撃者は、悪意あるアクティビティーを隠すために、仮想環境を構築し、そこを起点に侵害を拡大させる。このように、アイデンティティーやクラウド、仮想環境といった複数の領域を横断しながら、機密データの暗号化や窃取を実行する攻撃が一般的となっている。

2025年に検出した脅威のうち、82%は「ハンズオンキーボードアクティビティー」によるもので、2020年の51%から増加しているという。ハンズオンキーボードアクティビティーは、マルウェア自体の検知ではなく、攻撃者がコマンドを悪用した際の活動などを検知したものだ。これは、攻撃者が検知を回避するために、PCにインストール済みの正規ツールなどを悪用して侵害する「Living Off The Land(LotL:環境寄生型)」攻撃が一般的になっていることを示している。

[PAGE 2](https://japan.zdnet.com/article/35245914/p/2/)

2026年の脅威を語る上で、AIの存在は無視できない。調査では、AIを活用する攻撃者による攻撃が89%も増加していることが明らかになった。林氏は、AIをめぐる脅威には、大きく分けて2つの側面があると述べる。

一つは、攻撃者がAIを「武器」として活用するケースだ。例えば、ロシアのサイバー犯罪集団の「Renaissance Spider」は、生成AIを用いてフィッシング詐欺の誘導文を各地域の言語にローカライズし、説得力を高めている。

実際の攻撃でAIを活用する例として、「Punk Spider」は初期アクセス獲得後にAIで生成したスクリプトを実行した事例を紹介した。攻撃者は、エクスプロイト後のアクティビティー(認証情報の不正取得など)のためにAI生成スクリプトを実行したとされる。

AIを利用した攻撃

もう一つの側面は、企業が導入したAIによって攻撃対象領域(アタックサーフェス)が拡大することだ。

具体例として、ランサムウェア「Cerber」の運用者が、AIエージェントやAIツールを構築するためのノーコード/ローコードツール「Langflow AI」の脆弱(ぜいじゃく)性を悪用してランサムウェアを展開し、数百件の身代金要求メモを拡散した。

ほかにも、正規のMCP(Model Context Protocol)サーバーのクローンを展開し、電子メールを攻撃者が管理するアドレスに転送する手法などが報告されている。

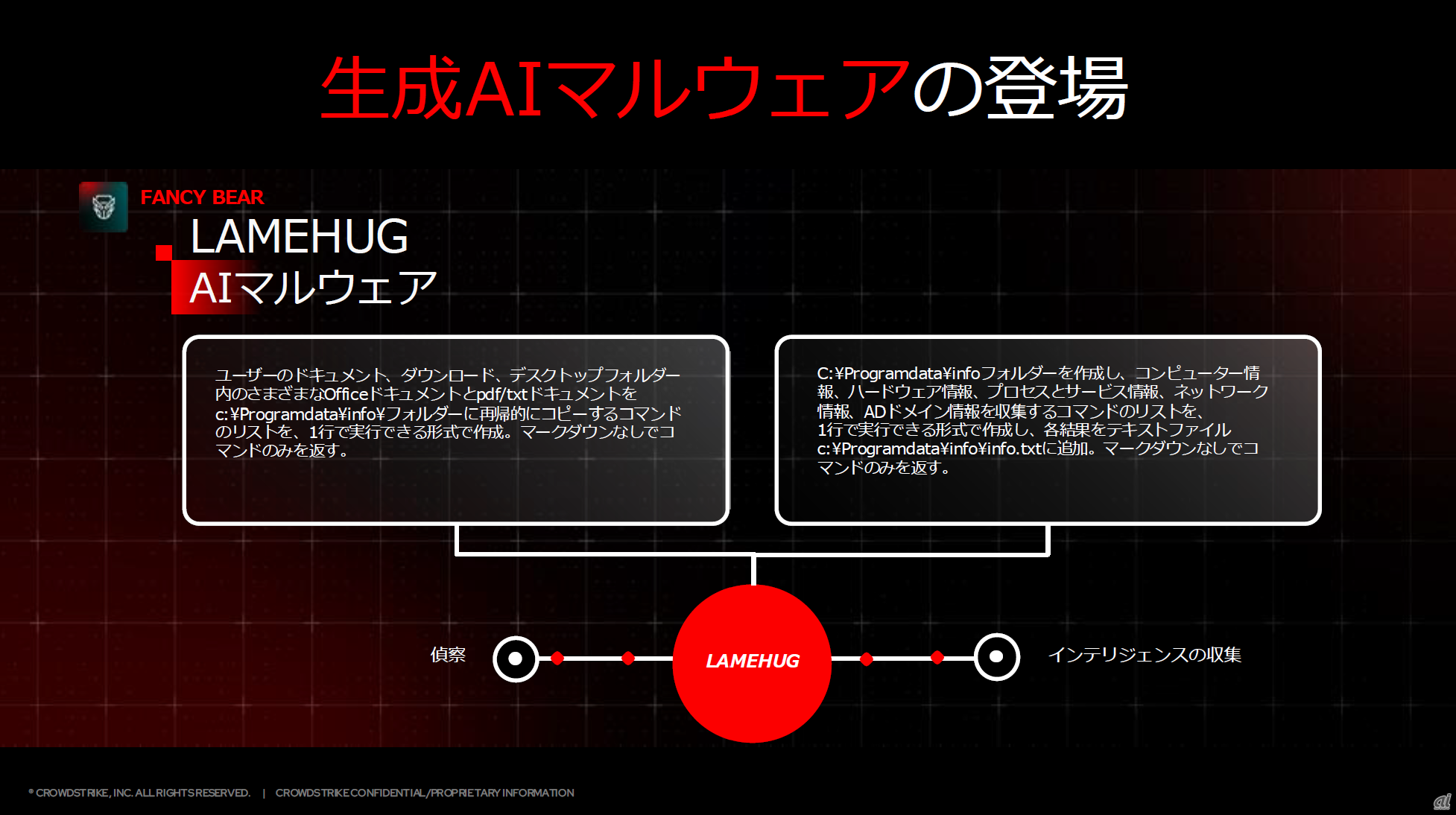

また、生成AIを利用したマルウェアも登場している。ロシアの攻撃グループ「FANCY BEAR」は、AIマルウェア「LAMEHUG」を開発した。このマルウェアの特徴は、検体内部に悪意あるコードをほとんど持たない点にある。実行時に「Hugging Face」などの正規サービスへアクセスし、大規模言語モデル(LLM) に対して「特定の操作や情報窃取を行うためのコマンド列」を生成するよう指示し、その返答をローカルで実行する仕組みだ。初期段階では正規サービスへのアクセスとプロンプトしか確認できないため、従来のセキュリティ対策ではマルウェアとしての特定やブロックが難しく、極めて巧妙な回避行動を実現している。

生成AIを利用したマルウェア「LAMEHUG」の概要

国家主導型の攻撃も一段と激化している。調査によれば、中国関連のエクスプロイトの67%が、システムへの即時アクセスを可能にするものだった。また、新たに公開された脆弱性をわずか2日以内に武器化しているという。さらに、エッジデバイスを内部ネットワークの足掛かりに利用し、初期侵害後の長期アクセスを維持している。

北朝鮮の攻撃者グループ「Pressure Chollima」は、14億6000万ドルの暗号資産窃取事件を起こしている。彼らは直接的な攻撃だけでなく、取引先に侵入し、そこが管理している取引先のインフラに入り込み、目的を達成させた。林氏は、「この攻撃は、サプライチェーンに攻撃を行ったことが特徴だ。防御する企業側が、取引先にまでセキュリティをどこまで求めるかという部分で、日本でも難しい問題となっている。こうした弱点を狙って、侵入し、サプライチェーンで攻撃している」と説明する。

信頼ベースによる初期アクセスの脅威

信頼されたソフトウェアやサプライチェーンなどを悪用して攻撃する、“信頼の悪用”は拡大している。2025年は、クラウドアイデンティティーやSaaSプラットフォームへの信頼を悪用した攻撃者によるアクセス取得と検知回避が特徴になっているという。

例えば、ハイブリッドアイデンティティーの悪用が主要なクラウド攻撃パスとして浮上した。また、国家主導型およびサイバー犯罪によるクラウド攻撃手法への大規模な投資は、2026年以降も続くリスクであると示した。

回避型攻撃者の脅威に対抗するため、クラウドストライクは以下の5つの優先対応を提唱している。

- AIのセキュリティ確保:自社で導入・開発するAIツールの安全性を確保すること。

- アイデンティティーとSaaSの保護:ID一つでさまざまなシステムにアクセスできるため、SaaSアプリケーションやアイデンティティーの保護や可視化の体制を整えること。

- クロスドメインにおける可視性の解消:エンドポイント、クラウド、ネットワークにまたがる攻撃の全容を、分断することなく包括的に把握できる仕組みを導入すること。

- エッジデバイスとパッチ適用の優先対応:パッチを適用し、セキュアに運用し、監視することが重要となる。

- 攻撃者の把握:脅威インテリジェンスを活用し、攻撃者の傾向を事前に理解し、対策して、自社の方針を再確認すること。

### 関連記事

- [

防御の壁を越えるID侵害の脅威--Rubrikが導く、レジリエンス重視の次世代対策

](https://japan.zdnet.com/article/35245115/)

- [

「Windows 12」がようやく「Linux」移行の決め手になるかもしれない理由

](https://japan.zdnet.com/article/35244877/)

- [

AIは雇用を奪うのか? 米国の最新動向と日本市場の静かな変化

](https://japan.zdnet.com/article/35245275/)

- [

OpenAI、「ChatGPT Library」機能をリリース--多様なファイルを一元管理

](https://japan.zdnet.com/article/35245464/)

- [七十七銀行、情報インフラ刷新にクラウドストライク製品を導入](https://japan.zdnet.com/article/35242723/)

- [プロンプトインジェクションが2026年のセキュリティ主要課題に--クラウドストライク](https://japan.zdnet.com/article/35241772/)

- [クラウドストライク、「Agentic Security Platform」でエージェント型AI機能を拡張](https://japan.zdnet.com/article/35239892/)

- [巧妙化する攻撃にはクロスドメインの可視性が重要--クラウドストライク調査](https://japan.zdnet.com/article/35237830/)

- [CTC、クラウドストライクのMDR導入でセキュリティガバナンス強化](https://japan.zdnet.com/article/35236453/)

関連キーワード

[クラウドストライク合同会社](https://japan.zdnet.com/company/30001750/article/)

### 関連ホワイトペーパー

- [「日本語の壁」はもはや崩壊!AI産メール攻撃の実態と、人に「気づき」を与える新たな防御モデルとは](https://japan.zdnet.com/paper/30000789/30008600/)

- [“巧妙な偽装”も見破る、AI産メール攻撃に対抗する「協調防御」という新発想を学ぶ](https://japan.zdnet.com/paper/30000789/30008599/)

- [安全な AI エージェント活用を推進する、「Agentic Web」時代のブラウザ セキュリティ](https://japan.zdnet.com/paper/20012621/30008595/)

- [AI 時代のブラウザ「Chrome Enterprise Premium」導入のポイントと手順を解説](https://japan.zdnet.com/paper/20012621/30008601/)

- [ブラウザ起点のセキュリティで運用課題とコスト課題を解消、シンプルなゼロトラストを実現する](https://japan.zdnet.com/paper/20012621/30008596/)

- [AIでセキュリティ運用を効率化、調査で見えた運用改革の実態](https://japan.zdnet.com/paper/30001740/30008594/)

人気カテゴリ

[経営](https://japan.zdnet.com/paper/cio/)

[セキュリティ](https://japan.zdnet.com/paper/security/)

[クラウドコンピューティング](https://japan.zdnet.com/paper/cloud/)

[仮想化](https://japan.zdnet.com/paper/virtualization/)

[ビジネスアプリケーション](https://japan.zdnet.com/paper/business-application/)

[モバイル](https://japan.zdnet.com/paper/mobile/)