# AI規制をめぐる、マネージメントガイドについて比較調査

### AI規制をめぐる、マネージメントガイドについて比較調査

#### 掲載情報の概要

- 掲載日: 2025年5月21日

- 掲載趣旨

- AI開発者及び利用者へのAIリスクマネージメントガイド概要

- 分類

- AI

- 参照元

- [「AI事業者ガイドライン(第1.0版)」](https://www.meti.go.jp/press/2024/04/20240419004/20240419004.html) 経済産業省

- 「AI Risk Management Framework」[NIST](https://l.pg1x.com/gJuhXggqdRJ7AQLC)

- [「ISO/IEC 42001:2023 Information technology -- Artificial intelligence -- Management system」](https://l.pg1x.com/hsKQfP7XE1kLJzf29) 日本規格協会

#### 情報のポイント

- 各種ガイドラインの特徴を把握する

- 「AI事業者ガイドライン」はAI の安全安心な活用が促進されるよう、我が国における AI ガバナンスの統一的な指針をを示しています。

- 「NISTリスクマネージメントフレームワーク」は特徴としてAIシステムのライフサイクルがあります。具体的には、「計画と設計」「データの収集と処理」「AIモデルの構築と利用」「検証と立証」「展開と利用」「運用と監視」という一連のサイクルを指します。

- 「ISO/IEC42001」は組織のガバナンスを保ちながらAIに関連したリスクと機会を管理する方法を定めています。

#### 参考になる資料

- [「CSAが取り組む生成AIのセキュリティ」CSA Japan Congress 2023](https://www.cloudsecurityalliance.jp/site/wp-content/uploads/2023/11/morozumi_Congress2023.pdf)

- [「Roadmap for AI」 CSA](https://www.cisa.gov/resources-tools/resources/roadmap-ai)

### 極意ポータル内リンク

- [**ガイドブック『中小企業向けサイバーセキュリティ対策の極意』**](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html)

---

# combined

# AI規制をめぐる、マネージメントガイドについて比較調査

### AI規制をめぐる、マネージメントガイドについて比較調査

#### 掲載情報の概要

- 掲載日: 2025年5月21日

- 掲載趣旨

- AI開発者及び利用者へのAIリスクマネージメントガイド概要

- 分類

- AI

- 参照元

- [「AI事業者ガイドライン(第1.0版)」](https://www.meti.go.jp/press/2024/04/20240419004/20240419004.html) 経済産業省

- 「AI Risk Management Framework」[NIST](https://l.pg1x.com/gJuhXggqdRJ7AQLC)

- [「ISO/IEC 42001:2023 Information technology -- Artificial intelligence -- Management system」](https://l.pg1x.com/hsKQfP7XE1kLJzf29) 日本規格協会

#### 情報のポイント

- 各種ガイドラインの特徴を把握する

- 「AI事業者ガイドライン」はAI の安全安心な活用が促進されるよう、我が国における AI ガバナンスの統一的な指針をを示しています。

- 「NISTリスクマネージメントフレームワーク」は特徴としてAIシステムのライフサイクルがあります。具体的には、「計画と設計」「データの収集と処理」「AIモデルの構築と利用」「検証と立証」「展開と利用」「運用と監視」という一連のサイクルを指します。

- 「ISO/IEC42001」は組織のガバナンスを保ちながらAIに関連したリスクと機会を管理する方法を定めています。

#### 参考になる資料

- [「CSAが取り組む生成AIのセキュリティ」CSA Japan Congress 2023](https://www.cloudsecurityalliance.jp/site/wp-content/uploads/2023/11/morozumi_Congress2023.pdf)

- [「Roadmap for AI」 CSA](https://www.cisa.gov/resources-tools/resources/roadmap-ai)

### 極意ポータル内リンク

- [**ガイドブック『中小企業向けサイバーセキュリティ対策の極意』**](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html)

---

---

# DC内仮想マシンがランサム被害、サーバ落とすも攻撃者が起動 - KADOKAWA

DC内仮想マシンがランサム被害、サーバ落とすも攻撃者が起動 - KADOKAWA

#### 掲載情報の概要

- 掲載日: 2024年6月17日

- 掲載趣旨

- ランサムウェアによる被害が多発している。サプライチェーンの構成している中小企業においても攻撃の対象となることが予想され、事業継続のために万全の対策が必要である。

- 参照元

- [【セキュリティ ニュース】DC内仮想マシンがランサム被害、サーバ落とすも攻撃者が起動 - KADOKAWA(1ページ目 / 全3ページ):Security NEXT](https://www.security-next.com/158492)【Security NEXT】

#### 情報のポイント

- データセンター内に構築したプライベートクラウドがランサムウェアなどによるサイバー攻撃を受けた。

- 問題発覚後、遠隔からプライベートクラウド内のサーバを停止したが、さらに攻撃者が遠隔からサーバを起動させて感染拡大を図るなど、執拗な攻撃が展開された。

- プログラムのソースコードなどはリポジトリ上に残っているものの、それぞれのシステムにおいてデータの確認や復旧、再構築を行うため、ゼロよりサービスを構築するのと近い状況である

### 参考になるガイドライン

- [ランサムウェア対策特設ページ | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構](https://www.ipa.go.jp/security/anshin/measures/ransom_tokusetsu.html)

- [ストップ! ランサムウェア - NISC](https://www.nisc.go.jp/tokusetsu/stopransomware/index.html)

- [ランサムウェア被害防止対策|警察庁Webサイト (npa.go.jp)](https://www.npa.go.jp/bureau/cyber/countermeasures/ransom.html)

### 他のページへのリンク

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [刊行物『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html#page1)

- [セキュリティ関連知識の保管庫(ナレッジベース2024)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/)

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

---

# DX推進指標 自己診断結果 分析レポート(2023年版)

DX推進指標 自己診断結果 分析レポート(2023年版) | 社会・産業のデジタル変革 | IPA 独立行政法人 情報処理推進機構

#### 掲載情報の概要

- 掲載日: 2024年6月10日

- 掲載趣旨

- 中小企業においても、競争力を持って事業を継続するためにはDXの推進が重要である

- 参照元

- [DX推進指標 自己診断結果 分析レポート(2023年版) | 社会・産業のデジタル変革 | IPA 独立行政法人 情報処理推進機構](https://www.ipa.go.jp/digital/dx-suishin/bunseki2023.html)

#### 情報のポイント

- 2023年の全件の現在値の平均は前年の1.19から1.26と0.07上昇した。中小企業を含めた日本全体のDXが進展していることがわかる。

- 企業での現在値の平均は経営視点指標よりもIT視点指標の方が高い 。

- データの重要性を理解し、外部とも連携をしながらデータを活用した事業運営に積極的に取り組んでいることがわかる。

- 一方で人材の確保、育成、評価といった自社の人材に対する取組と投資意思決定や予算配分の仕組みの構築が進んでいない。

- もしくは課題を抱えていることがわかる。

- 速やかに投資意思決定や予算配分の仕組みを整え、人材面の整備のサイクルを回すことが求められる。

### 参考になるガイドライン

### 他のページへのリンク

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [刊行物『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html#page1)

- [セキュリティ関連知識の保管庫(ナレッジベース2024)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/)

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

---

# FAQ

---

publish:

document ID:

tags:

created:

updated:

source:

Description:

aliases:

up:

same:

down:

next:

prev:

作成日:

---

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

<!--

## File.Folder

```dataview

TABLE publish, file.mday

WHERE contains(file.folder, this.file.folder)

sort file.mday desc

LIMIT 100

```

-->

```folder-overview

id: c6c06f20-ab09-4e84-b89b-721e5cd14beb

folderPath: ""

title: "{{folderName}} overview"

showTitle: true

depth: 5

includeTypes:

- folder

- all

style: list

disableFileTag: false

sortBy: modified

sortByAsc: false

showEmptyFolders: true

onlyIncludeSubfolders: false

storeFolderCondition: true

showFolderNotes: true

disableCollapseIcon: true

alwaysCollapse: false

autoSync: true

allowDragAndDrop: true

hideLinkList: false

hideFolderOverview: true

useActualLinks: true

fmtpIntegration: false

titleSize: 1

isInCallout: false

```

<span class="fv-link-list-start" id="c6c06f20-ab09-4e84-b89b-721e5cd14beb"></span>

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/解説リスト(QAを含む).md|解説リスト(QAを含む)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【詳細解説】AI-IRS導入とセキュリティフレームワーク.md|【Gemini】【詳細解説】AI-IRS導入とセキュリティフレームワーク]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/★サイバーセキュリティ関連のQ&A及び解説リスト.md|★サイバーセキュリティ関連のQ&A及び解説リスト]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【詳細解説】生成AIハルシネーション対策と人間能力.md|【Gemini】【詳細解説】生成AIハルシネーション対策と人間能力]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【Gemini】【詳細解説】生成AIハルシネーション対策と人間能力.html|【×】【Gemini】【詳細解説】生成AIハルシネーション対策と人間能力]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【Gemini】【解説】生成AIハルシネーション対策と人的素養.html|【×】【Gemini】【解説】生成AIハルシネーション対策と人的素養]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【解説】生成AIハルシネーション対策と人的素養.md|【Gemini】【解説】生成AIハルシネーション対策と人的素養]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【Gemini】セキュリティ・クリアランスと中小企業.html|【×】【Gemini】セキュリティ・クリアランスと中小企業]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】セキュリティ・クリアランスと中小企業.md|【Gemini】セキュリティ・クリアランスと中小企業]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【概要解説】SCS評価制度:サプライチェーン・セキュリティ対策とは.md|【概要解説】SCS評価制度:サプライチェーン・セキュリティ対策とは]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】AIガバナンスのためのISO_IEC 42001 附属書概要.md|【Gemini】AIガバナンスのためのISO_IEC 42001 附属書概要]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】国家安全保障構造の戦略的転換:国家サイバー統括室(NCO)と創設が想定される「国家情報局(仮称)」に関する包括的分析報告書(2025-2026).md|【Gemini】国家安全保障構造の戦略的転換:国家サイバー統括室(NCO)と創設が想定される「国家情報局(仮称)」に関する包括的分析報告書(2025-2026)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【NotebookLM】サプライチェーン・セキュリティ対策評価制度の全容.md|【NotebookLM】サプライチェーン・セキュリティ対策評価制度の全容]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【テスト】Markdown記述規則で作成された「表」の表示確認.md|【テスト】Markdown記述規則で作成された「表」の表示確認]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【Gemini】国家安全保障構造の戦略的転換:国家サイバー統括室(NCO)と創設が想定される「国家情報局(仮称)」に関する包括的分析報告書(2025-2026).html|【×】【Gemini】国家安全保障構造の戦略的転換:国家サイバー統括室(NCO)と創設が想定される「国家情報局(仮称)」に関する包括的分析報告書(2025-2026)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】CEO詐欺対策とISMS管理策.md|【Gemini】CEO詐欺対策とISMS管理策]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【Gemini】CEO詐欺対策とISMS管理策.html|【×】【Gemini】CEO詐欺対策とISMS管理策]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【NotebookLM】SCS評価制度:サプライチェーン・セキュリティ対策とは.md|【NotebookLM】SCS評価制度:サプライチェーン・セキュリティ対策とは]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【NotebookLM】SCS評価制度:サプライチェーン・セキュリティ対策の新たな指針.md|【NotebookLM】SCS評価制度:サプライチェーン・セキュリティ対策の新たな指針]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】2025年版「AI基本計画」と日本産業の転換点.md|【Gemini】2025年版「AI基本計画」と日本産業の転換点]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】日本のAI戦略と国際的立ち位置.md|【Gemini】日本のAI戦略と国際的立ち位置]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【詳細解説】2025年サイバーセキュリティ戦略における能動的サイバー防御への転換と中小企業エコシステムへの深層的影響.html|【×】【詳細解説】2025年サイバーセキュリティ戦略における能動的サイバー防御への転換と中小企業エコシステムへの深層的影響]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【詳細解説】NIST SP 800-63のパスワード要件とパスキー(FIDO2)への移行.html|【×】【詳細解説】NIST SP 800-63のパスワード要件とパスキー(FIDO2)への移行]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【詳細解説】NIST SP 800-63のパスワード要件とパスキー(FIDO2)への移行.md|【詳細解説】NIST SP 800-63のパスワード要件とパスキー(FIDO2)への移行]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【詳細解説】2025年サイバーセキュリティ戦略における能動的サイバー防御への転換と中小企業エコシステムへの深層的影響.md|【詳細解説】2025年サイバーセキュリティ戦略における能動的サイバー防御への転換と中小企業エコシステムへの深層的影響]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】ISO_IEC 42001の管理目標と管理策の概要.md|【Gemini】ISO_IEC 42001の管理目標と管理策の概要]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】「経済財政運営と改革の基本方針2025」における中小企業のDX推進とセキュリティ対策関連の記述【骨子】.md|【Gemini】「経済財政運営と改革の基本方針2025」における中小企業のDX推進とセキュリティ対策関連の記述【骨子】]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】生成AI時代のリベラルアーツ戦略.md|【Gemini】生成AI時代のリベラルアーツ戦略]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/★サイバーセキュリティ関連の相談及び届け出窓口の探し方.md|★サイバーセキュリティ関連の相談及び届け出窓口の探し方]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【使用停止】サイバーセキュリティ関連の解説資料リスト.md|【使用停止】サイバーセキュリティ関連の解説資料リスト]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【解説】【Gemini】デジタルIDウォレットにおけるパスキーを採用したデジタルクレデンシャルの有効性について.md|【解説】【Gemini】デジタルIDウォレットにおけるパスキーを採用したデジタルクレデンシャルの有効性について]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】デジタルIDウォレットにおけるパスキーを採用したデジタルクレデンシャルの有効性について.html|【Gemini】デジタルIDウォレットにおけるパスキーを採用したデジタルクレデンシャルの有効性について]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/「骨太の方針2025」に基づく中小企業DX・セキュリティ関連事項(第2部より).md|「骨太の方針2025」に基づく中小企業DX・セキュリティ関連事項(第2部より)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/極意ガイドブック「主な参考文献」修正案.md|極意ガイドブック「主な参考文献」修正案]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/骨太方針2025:中小企業のDX・セキュリティ推進の簡潔な要点.md|骨太方針2025:中小企業のDX・セキュリティ推進の簡潔な要点]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【ガイドブック用_簡易版】AI時代における中小企業の活用とセキュリティ対策の重要性.md|【Gemini】【ガイドブック用_簡易版】AI時代における中小企業の活用とセキュリティ対策の重要性]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【ガイドブック用骨子】AI時代における責任あるAIの活用とガバナンス体制の確立:ISO_IEC国際標準に基づく戦略と中小企業への適用.md|【Gemini】【ガイドブック用骨子】AI時代における責任あるAIの活用とガバナンス体制の確立:ISO_IEC国際標準に基づく戦略と中小企業への適用]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【ガイドブック用素材】【詳細解説】サイバーレジリエンス戦略:中小企業の事業継続のために.md|【Gemini】【ガイドブック用素材】【詳細解説】サイバーレジリエンス戦略:中小企業の事業継続のために]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【ガイドブック用骨子】サイバーレジリエンス:攻撃に「打ち勝つ」中小企業の事業継続戦略.md|【Gemini】【ガイドブック用骨子】サイバーレジリエンス:攻撃に「打ち勝つ」中小企業の事業継続戦略]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【ガイドブック用骨子】サイバーレジリエンス:攻撃に「打ち勝つ」中小企業の事業継続戦略.docx|【Gemini】【ガイドブック用骨子】サイバーレジリエンス:攻撃に「打ち勝つ」中小企業の事業継続戦略]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【×】【Gemini】【ガイドブック用骨子】サイバーレジリエンス:攻撃に「打ち勝つ」中小企業の事業継続戦略.html|【×】【Gemini】【ガイドブック用骨子】サイバーレジリエンス:攻撃に「打ち勝つ」中小企業の事業継続戦略]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】「経済財政運営と改革の基本方針2025」を最上位の政策としたDX・サイバーセキュリティ政策体系:階層構造の分析.md|【Gemini】「経済財政運営と改革の基本方針2025」を最上位の政策としたDX・サイバーセキュリティ政策体系:階層構造の分析]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【解説】サイバーレジリエンスとIT-BCP、インシデントレスポンスの関係は?.md|【解説】サイバーレジリエンスとIT-BCP、インシデントレスポンスの関係は?]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】ISO_IEC 22989_2022 技術分析報告書:人工知能の概念と用語の標準化基盤.md|【Gemini】ISO_IEC 22989_2022 技術分析報告書:人工知能の概念と用語の標準化基盤]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【解説】中小企業における生成AIの利活用とセキュリティ対策:AI戦略会議・AI制度研究会 中間とりまとめを踏まえて.md|【Gemini】【解説】中小企業における生成AIの利活用とセキュリティ対策:AI戦略会議・AI制度研究会 中間とりまとめを踏まえて]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/AI規制をめぐる、マネージメントガイドについて比較調査.md|AI規制をめぐる、マネージメントガイドについて比較調査]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/医療機関のサイバーセキュリティ対策チェックリスト(2024年度版) 厚生労働省.md|医療機関のサイバーセキュリティ対策チェックリスト(2024年度版) 厚生労働省]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/DX推進指標 自己診断結果 分析レポート(2023年版).md|DX推進指標 自己診断結果 分析レポート(2023年版)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/DC内仮想マシンがランサム被害、サーバ落とすも攻撃者が起動 - KADOKAWA.md|DC内仮想マシンがランサム被害、サーバ落とすも攻撃者が起動 - KADOKAWA]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/中堅・中小企業のゼロトラストに関する「勘違い」.md|中堅・中小企業のゼロトラストに関する「勘違い」]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/利用者向けフィツシング詐欺対策ガイドライン2024年度版.md|利用者向けフィツシング詐欺対策ガイドライン2024年度版]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/事業者向けの 「フィッシング対策ガイドライン」 を改訂.md|事業者向けの 「フィッシング対策ガイドライン」 を改訂]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/「DX推進スキル標準Ver.1.2」を公開-生成AIに関する補記などを追加-.md|「DX推進スキル標準Ver.1.2」を公開-生成AIに関する補記などを追加-]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/サイバーセキュリティ2024(2023年度年次報告・2024年度年次計画)の公表.md|サイバーセキュリティ2024(2023年度年次報告・2024年度年次計画)の公表]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/NSAが新たなゼロトラストガイダンスを公開.md|NSAが新たなゼロトラストガイダンスを公開]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/「デジタル社会の実現に向けた重点計画|デジタル庁」が公表された.md|「デジタル社会の実現に向けた重点計画|デジタル庁」が公表された]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/決して対岸の火事でない.md|決して対岸の火事でない]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/マルウエア駆動型スキャン攻撃.md|マルウエア駆動型スキャン攻撃]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/能動的防御.md|能動的防御]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/NIST、新ガイドラインでパスワードの複雑さと強制的な変更を廃止.md|NIST、新ガイドラインでパスワードの複雑さと強制的な変更を廃止]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/VPNの脆弱性情報と対策について.md|VPNの脆弱性情報と対策について]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/「AI事業者ガイドライン(第1.0版)」の公開(経済産業省).md|「AI事業者ガイドライン(第1.0版)」の公開(経済産業省)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/Sec2024-03-01_NISTサイバーセキュリティフレームワーク CSF2.0の改訂概要_Web版.md|Sec2024-03-01_NISTサイバーセキュリティフレームワーク CSF2.0の改訂概要_Web版]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【解説】「経済財政運営と改革の基本方針2025」で示された中小企業のDXとサイバーセキュリティ対策の推進策.md|【Gemini】【解説】「経済財政運営と改革の基本方針2025」で示された中小企業のDXとサイバーセキュリティ対策の推進策]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/「サイバーセキュリティ2025」(NISC 2025年6月公表)要約.md|「サイバーセキュリティ2025」(NISC 2025年6月公表)要約]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【技術解説】【Gemini】ISO_IEC 22989規格の概要と構成.md|【技術解説】【Gemini】ISO_IEC 22989規格の概要と構成]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/★サイバーセキュリティ関連のよくある質問(FAQ).md|★サイバーセキュリティ関連のよくある質問(FAQ)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【QA】不正アクセスにより個人情報が漏洩した可能性がある。どのような手順で対応をすべきか?.md|【Gemini】【QA】不正アクセスにより個人情報が漏洩した可能性がある。どのような手順で対応をすべきか?]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【詳細解説】【Gemini】日本のAI戦略における中小企業対策.md|【詳細解説】【Gemini】日本のAI戦略における中小企業対策]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【解説】「DS-203 政府情報システムにおけるサイバーセキュリティに係るサプライチェーン・リスクの課題整理及びその対策のグッドプラクティス集」の要点解説.md|【Gemini】【解説】「DS-203 政府情報システムにおけるサイバーセキュリティに係るサプライチェーン・リスクの課題整理及びその対策のグッドプラクティス集」の要点解説]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【詳細解説】情報セキュリティ管理基準改訂(2025年)の詳細分析とISMSに基づくセキュリティポリシー作成での活用ガイド.md|【Gemini】【詳細解説】情報セキュリティ管理基準改訂(2025年)の詳細分析とISMSに基づくセキュリティポリシー作成での活用ガイド]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】AI活用ガイドブック(中小企業向け) 目次構成(案).md|【Gemini】AI活用ガイドブック(中小企業向け) 目次構成(案)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】ISO42001をベースとしたAI活用とセキュリティ対策.md|【Gemini】ISO42001をベースとしたAI活用とセキュリティ対策]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】セキュリティ評価認証制度(CC)と政府情報システムのためのセキュリティ評価制度(ISMAP)の目的・対象、特徴および補完関係.md|【Gemini】セキュリティ評価認証制度(CC)と政府情報システムのためのセキュリティ評価制度(ISMAP)の目的・対象、特徴および補完関係]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】日本の中小企業サイバーにおけるサイバーセキュリティの現状を踏まえた演繹的予測.md|【Gemini】日本の中小企業サイバーにおけるサイバーセキュリティの現状を踏まえた演繹的予測]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】AI時代の信頼性を築く:ISO関連規格に基づくAIガバナンスとリスクマネジメントの活用戦略.md|【Gemini】AI時代の信頼性を築く:ISO関連規格に基づくAIガバナンスとリスクマネジメントの活用戦略]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【QA】ルーターのファームウェア更新について.md|【QA】ルーターのファームウェア更新について]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【QA】①情報資産台帳の作成方法について②情報セキュリティポリシー策定等に関する相談.md|【QA】①情報資産台帳の作成方法について②情報セキュリティポリシー策定等に関する相談]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【QA】サイバーレジリエンス能力の育成方法.md|【QA】サイバーレジリエンス能力の育成方法]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【QA】SNSで知った相手からのチケット購入で詐欺にあった。何をすべきか?.md|【QA】SNSで知った相手からのチケット購入で詐欺にあった。何をすべきか?]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/サイバーセキュリティ対策とは何か(全般).md|サイバーセキュリティ対策とは何か(全般)]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/サイバーレジリエンスの概念に基づくサイバーセキュリティ対策とインシデント対応の実践.md|サイバーレジリエンスの概念に基づくサイバーセキュリティ対策とインシデント対応の実践]]

- [[CyberSecurity/CyberSecurity_Knowledge/解説リスト(QAを含む)/【Gemini】【QA】セキュリティインシデントが発生したと思われる場合の一般的な対応手順は?事業継続計画の観点で整理.md|【Gemini】【QA】セキュリティインシデントが発生したと思われる場合の一般的な対応手順は?事業継続計画の観点で整理]]

<span class="fv-link-list-end" id="c6c06f20-ab09-4e84-b89b-721e5cd14beb"></span>

---

# NIST、新ガイドラインでパスワードの複雑さと強制的な変更を廃止

---

created: 2024-04-23

tags:

- NewsClip

source: https://www.cybersecurity.metro.tokyo.lg.jp/security/cyberthreat/379/index.html

author:

updated: 2024-05-14

up:

- "[[【SharingKnowledgeへ移行】★中小企業サイバーセキュリティ関連ニュースクリップページ]]"

---

### NIST、新ガイドラインでパスワードの複雑さと強制的な変更を廃止

#### 掲載情報の概要

- 掲載日: 2024年9月27日

- 掲載趣旨

- パスワードの定期的な変更がかえってセキュリティリスクを高める可能性があるため、パスワードの複雑さと強制的な変更を廃止した

- 分類

- #IT

- 参照元

- [NIST Scraps Passwords Complexity and Mandatory Changes - Infosecurity Magazine](https://www.infosecurity-magazine.com/news/nist-scraps-passwords-mandatory/)

#### 情報のポイント

- 米国国立標準技術研究所 (NIST) が発行した新しいガイドラインによると、パスワードに複数の文字タイプを混在させたり、パスワードを定期的に変更したりすることは、公式にはもはや最良のパスワード管理方法ではなくなりました。

- 主要なセキュリティ標準化団体である NIST は、パスワード ガイドラインの最新版で、認証サービス プロバイダー (CSP) に対し、認証システムが侵害されていない限り、複数の文字タイプを使用したパスワードの推奨をやめ、定期的なパスワード変更を義務付けないように提案しました。

- さらに、NIST はCSP に対して、パスワードを選択する際に知識ベース認証 (KBA) やセキュリティの質問を使用しないことを要求しました。

- これらの決定は、米国連邦取引委員会やマイクロソフトなどの公的機関や民間組織が長年推奨してきた原則を正式なものにするものです。

#### 参考になる資料

##### NISTにおいて示されていた方針

- [NIST Special Publication 800-63B](https://pages.nist.gov/800-63-3/sp800-63b.html)【NIST】

- 2017年に、パスワードの変更は、パスワードが漏洩した場合やセキュリティ侵害が疑われる場合にのみ必要とされています。

- この方針は、頻繁なパスワード変更がユーザーにとって負担となり、結果としてセキュリティが低下する可能性があるためです。NISTの新しいガイドラインでは、パスワードの長さや複雑さよりも、パスワードの強度と管理方法に重点を置いています。

##### 国内の公的機関から示されていた方針

- 「[インターネットの安全・安心ハンドブック](https://security-portal.nisc.go.jp/guidance/handbook.html)」【NISC】

- このハンドブックでは、パスワードの定期変更は必要なく、流出時に速やかに変更することが推奨されています。

- 「[国民のためのサイバーセキュリティサイト](https://www.soumu.go.jp/main_sosiki/cybersecurity/kokumin/security/business/staff/06/)」 【総務省】

- 2024年5月にリニューアルされたサイトでは、「パスワードの定期的な変更は不要」と明記されています。

### 極意ポータル内リンク

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

- [ガイドブック『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html)

---

# NSAが新たなゼロトラストガイダンスを公開

---

created: 2024-04-23

tags:

- NewsClip

source: https://www.cybersecurity.metro.tokyo.lg.jp/security/cyberthreat/523/index.html

author:

updated: 2024-05-16

up: "[[【SharingKnowledgeへ移行】★中小企業サイバーセキュリティ関連ニュースクリップページ]]"

---

### NSAが新たなゼロトラストガイダンスを公開

#### 掲載情報の概要

- 掲載日: 2024年5月22日

- 掲載趣旨

- 「米国家安全保障局(NSA)は2024年5月22日、新しいサイバーセキュリティ情報シートを公開した。中小企業においてもゼロトラストの考え方を適用することは重要であり、参考になると思われる。

- 分類

- マルウエア

- 参照元

- [NSAが新たなゼロトラストガイダンスを公開 アプリケーションとワークロード保護の指針](https://www.itmedia.co.jp/enterprise/articles/2405/28/news079.html】

#### 情報のポイント

- アプリケーションを不正ユーザーから保護し、ワークロードを継続的に可視化するためのガイダンス

- サイバーセキュリティの保護、対応、運用の成熟度を高めることを目指している

- 詳細なアクセス制御と可視性の適用により、悪意のある活動を妨害し、機密データや資産の保護を強化できる

#### 参考になる資料

- [Advancing Zero Trust Maturity Throughout the

Application and Workload Pillar](https://media.defense.gov/2024/May/22/2003470825/-1/-1/0/CSI-APPLICATION-AND-WORKLOAD-PILLAR.PDF)

- [Embracing a Zero Trust Security Model](https://media.defense.gov/2023/Mar/14/2003178390/-1/-1/0/CSI_Zero_Trust_User_Pillar_v1.1.PDF)

- [Advancing Zero Trust Maturity Throughout the User Pillar](https://www8.cao.go.jp/cstp/ai/ai_senryaku/ai_senryaku.html)

- [Advancing Zero Trust Maturity Throughout the

Device Pillar](https://media.defense.gov/2023/Oct/19/2003323562/-1/-1/0/CSI-DEVICE-PILLAR-ZERO-TRUST.PDF)

- [Advancing Zero Trust Maturity Throughout the Data

Pillar](https://media.defense.gov/2024/Apr/09/2003434442/-1/-1/0/CSI_DATA_PILLAR_ZT.PDF)

- [Advancing Zero Trust Maturity Throughout the

Network and Environment Pillar](https://media.defense.gov/2024/Mar/05/2003405462/-1/-1/0/CSI-ZERO-TRUST-NETWORK-ENVIRONMENT-PILLAR.PDF)

### 極意ポータル内リンク

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [ガイドブック『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html)

- [セキュリティ関連知識の保管庫(ナレッジベース2024)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/)

---

# Sec2024-03-01_NISTサイバーセキュリティフレームワーク CSF2.0の改訂概要_Web版

---

document ID:

tags:

- NewsClip

created: 2024-03-09

updated: 2024-03-09

source: https://cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/499/index.html

Description:

aliases:

up: "[[【SharingKnowledgeへ移行】★中小企業サイバーセキュリティ関連ニュースクリップページ]]"

same:

down:

next:

prev:

---

### この資料の趣旨

#### 概要

- この資料では、CSF2.0の改訂のポイントと、フレームワーク活用するためのオンラインコンテンツを紹介します。

- NISTサイバーセキュリティフレームワーク(NIST CSF)は、サイバーセキュリティリスクに対応するための包括的なフレームワークであり、2024年2月に約10年ぶりに大幅改訂され、正式に公開されました。

- 中小企業を含めた組織のサイバーセキュリティ対策は、情報セキュリティマネジメントシステム(ISMS)の要件が定義されているISO/IEC 27001、ISMSの実施ガイドラインであるISO/IEC 27002を補完する形で、CSF2.0も活用することにより、より網羅的、体系的な対策の確立を期待できます。

#### 参考文献

- [Cybersecurity Framework | NIST](https://www.nist.gov/cyberframework)

- [Navigating NIST's CSF 2.0 Quick Start Guides](https://www.nist.gov/quick-start-guides)

- [Resource and Overview Guide](https://doi.org/10.6028/NIST.SP.1299)

- [CSF 2.0 Organizational Profiles](https://doi.org/10.6028/NIST.SP.1301)

- [CSF 2.0 Community Profiles](https://doi.org/10.6028/NIST.CSWP.32.ipd)

- [Small Business](https://doi.org/10.6028/NIST.SP.1300)

- [C-SCRM](https://doi.org/10.6028/NIST.SP.1305.ipd)

- [Tiers](https://doi.org/10.6028/NIST.SP.1302.ipd)

- [Enterprise Risk Management](https://doi.org/10.6028/NIST.SP.1303.ipd)

- [CSF 2.0](https://doi.org/10.6028/NIST.CSWP.29)

- [CSF 2.0 Profiles](https://www.nist.gov/profiles-0)

- CSF 2.0 Organizational Profiles

- [Notional CSF 2.0 Profile Template](https://www.nist.gov/document/csf-20-notional-organizational-profile-template) Download(XLSX)

- [CSF 2.0 Community Profiles](https://www.nccoe.nist.gov/examples-community-profiles) Vist

- [Informative References (Mappings)](https://www.nist.gov/informative-references)

- Download CSF 2.0 Informative Reference in the Core

-[ Directly download all the Informative References for CSF 2.0](https://csrc.nist.gov/extensions/nudp/services/json/csf/download?olirids=all)

-[ Select Informative References to be included with the Core](https://csrc.nist.gov/projects/cybersecurity-framework/filters#/csf/filters) Browse

- CSF 2.0 Implementation Examples

- [Download (xlsx)](https://www.nist.gov/document/csf-20-implementation-examples-xlsx) [Download (pdf)](https://www.nist.gov/document/csf-20-implementations-pdf)

- [FAQs](https://www.nist.gov/faqs)

- [Translations of NIST Cybersecurity and Privacy Resources](https://www.nist.gov/translations#csf-20)

- [NIST Cybersecurity Framework (CSF) 2.0 Reference Tool](https://csrc.nist.gov/Projects/cybersecurity-framework/Filters#/csf/filters)

- 解説ページ

- [NIST CSF2.0解説レポート | assured.jp](https://assured.jp/column/nistcsf2.0_report) 2024-2-29 参照

- [NIST サイバーセキュリティフレームワーク 2.0を解説|約10年ぶりの大幅改訂、押さえるべき要点とは?|ブログ|NRIセキュア](https://www.nri-secure.co.jp/blog/nist-cybersecurity-framework-2.0) 2024-2-29 参照

- [ISMSとNIST CSFは何がどう違うの? | セキュマガ | LRM株式会社が発信する情報セキュリティの専門マガジン](https://www.lrm.jp/security_magazine/defference_isms-nist-csf/) 2024-2-29 参照

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [情報セキュリティに関する各種フレームワークの概要](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/435/index.html)

- [【本編05】網羅的なセキュリティ対策を知る【フレームワーク】](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/462/index.html)

- [Sec2023-01-02\_欧米の各種規格等の最新動向と概要【ドラフト版】](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/453/index.html)

- [Sec01-02-3 サイバーセキュリティフレームワーク(CSF)フレームワークコア「重要インフラのフレームワークコア](https://www.cybersecurity.metro.tokyo.lg.jp/security/docs/Sec01-02-3.pdf)

#### この要約資料の改版履歴

- 2024/03/11 Rev.0.1.1

- 2024/03/08 Rev.0.1 暫定版

---

### CSF2.0の改訂のポイント

NIST Cybersecurity Framework(NIST CSF)のバージョン2.0は、2024年2月26日に正式に公開されました。これは、2014年に初版であるNIST CSF 1.0が公表されて以来、約10年ぶりの大幅改訂です。以下に、NIST CSF 2.0の主な改訂ポイントを解説します。

#### 重要インフラだけでなくあらゆる規模の組織へ適応範囲の拡大:

- CSF2.0は、重要インフラだけでなく、営利・非営利を問わず、あらゆる規模の組織におけるサイバーセキュリティリスクの低減に資することを目的としています。

- フレームワークの正式名称が「Framework for Improving Critical Infrastructure Cybersecurity(重要インフラのサイバーセキュリティを向上させるためのフレームワーク)」から、より汎用的な「Cybersecurity Framework(サイバーセキュリティフレームワーク)」に変更されています。

#### 経営層の主導で対策を行うためのガバナンス機能の追加

- ガバナンス機能は他の5つの機能(識別、防御、検知、対応、復旧)の目標達成や組織内の優先順位付けをするためのものと定義され、CSF2.0の中心的機能と位置づけられています。

- NIST CSF 2.0は、新しい機能として「Govern(統治)」を導入し、組織のミッションや目標に沿ったサイバーセキュリティの管理を促している。

- NIST CSF 2.0は、サイバーセキュリティを企業リスクの一つと位置づけ、経営層の主導で対策と改善を行うことを推奨している。

#### フレームワーク活用するための補助リソースのリリース

- CSF2.0本体は大きく次の3つのコンポーネントから構成されています。それらのコンポーネント構成やその定義に大きな変更はありませんが、今回のCSF2.0にあわせてサイバーセキュリティリスク対策を推進・補助するための多くの補助リソースがリリースされています。

- **実装例**:これは、特定のサブカテゴリーをどのように実装するかのベストプラクティス(最良の方法)を示している。

- **参考情報**:これは、目標達成に役立つ他のガイドラインやリソースを提供している。

- **クイック・スタート・ガイド**:これは、中小企業などの特定のニーズに対応した専用のガイダンスを提供している。

- そして、NIST CSF 2.0 リファレンス ツールを使用すると、ユーザーはCSF 2.0 コア(機能、カテゴリ、サブカテゴリ、実装例)を探索できる。このツールは、人間と機械が読み取り可能な形式(JSON および Excel)でコアを提供する。さらに、ユーザーは主要な検索用語を使用してコアの一部を表示し、エクスポートすることも可能。これにより、ユーザーは自分のニーズに合わせて情報を探しやすくなる。

#### サプライチェーンリスクマネジメント項目の拡充

- サプライチェーンリスク管理プロセスが組織のステークホルダーにより識別・確立・管理・監視・改善されること。

- NIST CSF 2.0の最新の改訂では、新たな機能として「GV(統治)」が導入された。この「GV」の下には新しいカテゴリー「GV.SC:サイバーセキュリティサプライチェーンリスクマネジメント」が設けられ、その役割が移行された。これにより、サプライチェーンのリスク管理に必要な対策項目(サブカテゴリー)が大幅に増えた。これは、サプライチェーンのリスクをより効果的に管理するための重要なステップ。

以上が、NIST CSF 2.0の主な改訂ポイントです。これらの改訂により、企業や組織のサイバーセキュリティ対策強化に向けた指針として、本フレームワークの活用は一層進むことが予想されます。

---

### ISO/IEC27001,27002とCSF2.0の活用

- ISO/IEC 27001は情報セキュリティマネジメントシステム(ISMS)の要件を定義しており、ISO/IEC 27002はISMSの実施ガイドラインです。これらの規格は、情報セキュリティに関する国際的な指針として広く認知され、活用されています。

- これに対して、NIST CSFは、サイバーセキュリティリスクに対応するための包括的なフレームワークであり、官民の組織で活用されています。2024年2月に正式に公開されたNIST CSF 2.0は、約10年ぶりの大幅改訂です。

#### CSF 2.0を活用する意義

- **包括性と実用性**:

- NIST CSFは広範な管理策をカバーし、サイバーレジリエンスを強化するための具体的なアクションを提供します。これにより、組織は包括的なアプローチでサイバーセキュリティを向上させることができます。

- **共通言語としての活用**:

- NIST CSFは世界中で広く活用されており、組織内外の関係者とのコミュニケーションに役立ちます。特に「GV(統治)」機能は経営層との共通言語として活用できます。

- **リスクマネジメントの強化**:

- NIST CSFはリスクベースのアプローチを推進し、サプライチェーンリスクマネジメントを強化します。

ISMSは広範な情報セキュリティを対象としていますが、NIST CSFは特にサイバー攻撃の事後対策(検知、対応、復旧)にも多く言及されています。

総括すると、NIST CSF 2.0はISO/IEC 27001, 27002と補完しながら、組織のサイバーセキュリティ対策を強化するための有用なツールとなります。

---

# VPNの脆弱性情報と対策について

---

created: 2024-10-17

tags:

- NewsClip

source:

author:

updated: 2024-10-17

up:

- "[[★中小企業サイバーセキュリティ関連ニュースクリップページ]]"

date created: 2024/10/17 14:52

date modified: 2024/10/17 22:02

---

VPNの脆弱性情報と対策について

#### 掲載情報の概要

- 掲載日: 2024年10月17日

- 掲載趣旨

- VPNの脆弱性に関する注意喚起が多く発表されている。中小企業においても、VPNの利用に伴うリスクを低減させるための対策は必須である。

- 分類

- #VPN

- 参照元

- [JVNVU#98330908: Check Point Software Technologies製品における情報漏えいの脆弱性](https://jvn.jp/vu/JVNVU98330908/)

#### 最近の脆弱性情報

- [脆弱性対策情報 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構](https://www.ipa.go.jp/security/vuln/index.html)

- [JVNVU#98330908: Check Point Software Technologies製品における情報漏えいの脆弱性](https://jvn.jp/vu/JVNVU98330908/)【JVN】(2024年10月15日)

#### VPN利用の危険性

- VPNソフトウェアやハードウェアの脆弱性が放置されると、サイバー攻撃の対象となり、脆弱性を悪用して不正アクセスされ、情報を搾取された事例が多く報告されています。特に、古いバージョンのVPNを使用している場合は注意が必要です。

- VPNを利用するデバイスがマルウェアに感染している場合、その感染がネットワーク全体に広がる危険性があります。特に、メールの添付ファイルや不審なリンクを開くことで感染するケースも報告されています。

- 次のようなケースもあります。

- VPNの脆弱性情報が公開された際には、VPN機能を無効にしていたため、対策は必要ないと判断されていました。しかし、テレワークに対応するためにVPN機能を有効にしたことで、脆弱性が露呈し、不正アクセスが行われました。このように、機器の利用用途が変わった場合には、必要なセキュリティ対策も変わる可能性があることを考慮していなかった。(引用:中小企業向け サイバーセキュリティ実践ハンドブック2023年版 2-3-1. 最近のサイバー被害事例発生の傾向)

#### 直近の対策

- ソフトウェアの最新化

- 常にVPNクライアントや関連ソフトウェアを最新の状態に保つことで、既知の脆弱性を修正し、セキュリティを強化します。

- 多要素認証(MFA)の導入:

- パスワードに加えて、追加の認証要素(例:SMS認証や認証アプリ)を設定することで、セキュリティを大幅に強化します。

- サイバーセキュリティソリューションの導入:

- ファイアウォール、侵入検知システム(IDS)、侵入防止システム(IPS)などのセキュリティツールを導入し、VPNの周辺環境を保護します。

#### 将来的な対策

- VPNに代わる新しい技術の導入を検討してください。

- SASE(サービスとセキュリティの統合)

- VPNに代わる技術として注目されています。SASEは、ネットワーク機能とセキュリティ機能を統合し、クラウドベースで提供されることが特徴です。これにより、従来のVPNに比べて、より柔軟で効率的なネットワーク接続が可能となります。

- SASEは、特にリモートワークやグローバルなビジネス展開が増加している現代において、VPNに代わる有力な選択肢となっています。

#### 参考資料

- [刊行物『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/#page1)

- ハンドブック『中小企業向けサイバーセキュリティの実践ハンドブック』2023年度版

- [Web版](https://tcyss1.github.io/summary/index_handbook.html)、[PDF版](https://www.cybersecurity.metro.tokyo.lg.jp/security/docs/Tokyo_CyberSecurity_HandBook_2023_Text.pdf)、[EPUB版](https://www.cybersecurity.metro.tokyo.lg.jp/security/docs/bibi-bookshelf/Tokyo_CyberSecurity_HandBook_2023_Text.epub)

- 2-3-1. 最近のサイバー被害事例発生の傾向

- 17-2-2. ゼロトラスト・境界防御モデル

### 極意ポータル内リンク

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

- [ガイドブック『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html)

---

# ★サイバーセキュリティ関連のQ&A及び解説リスト

---

publish: true

document ID:

tags:

- ToC

- AtWork

- Business/相談対応/FAQ

created: 2024-05-14

updated: 2024-11-25

source: https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/567/index.html

Description:

aliases:

up: "[[CyberSecurity_Knowledge]]"

same:

down:

next:

prev:

date created: 2024/07/30 10:07

date modified: 2026/02/03 14:02

---

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

contains(file.etags, "Business/相談対応/FAQ")

```dataview

TABLE publish, file.mday

FROM ""

WHERE contains(file.etags, "Business/相談対応/FAQ") or contains(file.etags, "Business/技術解説")

SORT file.mday desc

```

---

## サイバーセキュリティ関連のQ&A及び解説

東京都が要約した解説資料のリスト、及び、東京都に寄せられた相談等のなかで、他の方にも参考になると思われるQ&Aのリストです。

後日体系化して、ガイドブック、ナレッジベースのページに反映させていきます。

### サイバーセキュリティ関連のよくある質問(FAQ)

下記の別ページで公開しています。

- [サイバーセキュリティ関連のよくある質問(FAQ)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/528/index.html)

### サイバーセキュリティ関連のQ&A及び解説リスト

- 東京都が作成した解説記事及びQ&Aのリストです。整理され次第、都度追加していきます。

#### 2025年度 Q&Aリスト

- [【QA】「サイバーセキュリティ対策促進助成金の活用とシステム運用についてのご相談](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/660/index.html)(2025年10月7日掲載)

- [【QA】不正アクセスにより個人情報が漏洩した可能性がある。どのような手順で対応をすべきか?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/649/index.html)(2025年9月1日掲載)

- [【QA】セキュリティインシデントが発生した際の対応手順(事業継続計画(BCP)の観点で)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/645/index.html)(2025年8月12日掲載)

- [【QA】東京都のサイバーセキュリティ対策の支援を受けたい](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/622/index.html)(2025年7月14日改訂)

- [【QA】東京都のUTM等の機器導入の支援を受けたい](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/621/index.html)(2025年7月14日改訂)

#### 2025年度 解説資料リスト

##### 国の施策(基本方針・基本計画・実施計画)関連

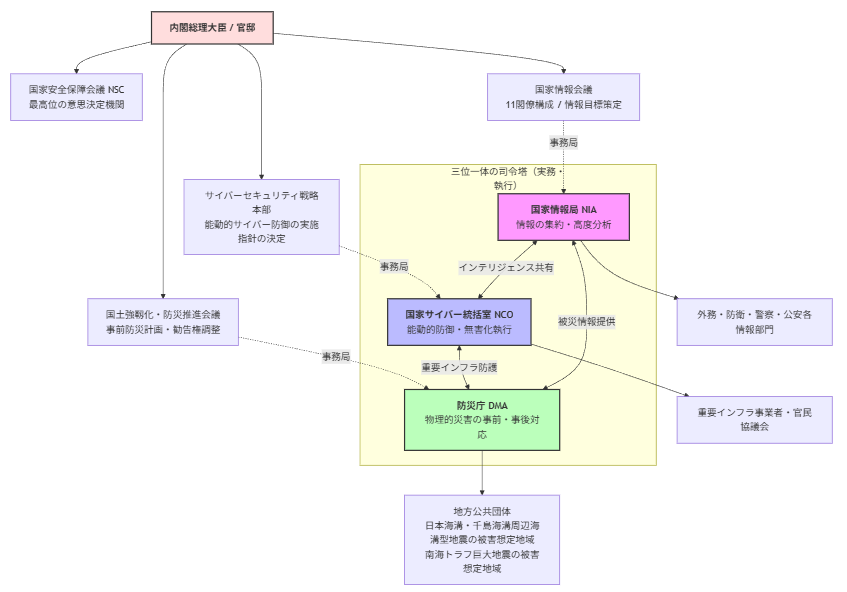

- [【詳細解説】2026年における国家情報局、国家サイバー統括室、防災庁による三位一体の司令塔体制](https://cybersecurity.metro.tokyo.lg.jp/links/731/index.html)(2026年02月09日)

- [【詳細解説】国家サイバー統括室(NCO)と創設が想定される「国家情報局(仮称)」に関する包括的分析報告書(2025-2026)](https://www.cybersecurity.metro.tokyo.lg.jp/links/724/index.html)(2026年1月13日掲載)

- [【詳細解説】2025年サイバーセキュリティ戦略における能動的サイバー防御への転換と中小企業エコシステムへの深層的影響](https://www.cybersecurity.metro.tokyo.lg.jp/links/689/index.html)(2025年12月23日掲載)

- [【詳細解説】「経済財政運営と改革の基1本方針2025」を最上位の政策としたDX・サイバーセキュリティ政策体系:階層構造の分析](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/648/index.html)(2025年8月15日掲載)

- [【解説】「サイバーセキュリティ2025」(NISC 2025年6月公表)要約](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/630/index.html)(2025年8月1日掲載)

- [【解説】「経済財政運営と改革の基本方針2025」で示された中小企業のDXとサイバーセキュリティ対策の推進策](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/629/index.html)(2025年7月29日掲載)

- [【解説】「経済財政運営と改革の基本方針2025」における中小企業のDX推進とセキュリティ対策関連の記述【骨子】](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/647/index.html)(2025年6月19日掲載)

##### フレームワーク・基準・制度等および活用

- [【詳細解説】CEO詐欺に対するISMS管理策を適用した対策の実装ガイド](https://www.cybersecurity.metro.tokyo.lg.jp/links/707/index.html)(2025年1月6日掲載)

- [【詳細解説】セキュリティ評価認証制度(CC)と政府情報システムのためのセキュリティ評価制度(ISMAP)の目的・対象、特徴および補完関係](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/658/index.html)(2025年9月29日掲載)

- [【詳細解説】情報セキュリティ管理基準改訂(2025年)の詳細分析とISMSに基づくセキュリティポリシー作成での活用ガイド](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/650/index.html)(2025年9月4日掲載)

##### 生成AI関連

- [【詳細解説】サイバーセキュリティ・レジリエンスの再定義:AI-IRS(AIインシデント対応システム)の統合的妥当性とガバナンス・フレームワークの構築](https://www.cybersecurity.metro.tokyo.lg.jp/links/729/index.html)(2026年02月03日掲載)

- [【解説】生成AIのハルシネーション対策と求められる人的素養](https://www.cybersecurity.metro.tokyo.lg.jp/links/727/index.html)(2026年01月26日掲載)

- [【詳細解説】生成AIのハルシネーション対策に関する包括的調査報告書:技術的介入、組織的ガバナンス、および人的能力の要件](https://www.cybersecurity.metro.tokyo.lg.jp/links/728/index.html)(2026年01月26日掲載)

- [【解説】ISO/IEC 42001の管理目標と管理策の概要](https://www.cybersecurity.metro.tokyo.lg.jp/links/687/index.html)(2025年12月19日掲載)

- [【技術解説】ISO/IEC 22989:2022 人工知能の概念と用語の標準化基盤(技術分析報告書)](https://cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/664/index.html)(2025年10月16日掲載)

- [【詳細解説】AI活用とセキュリティガバナンスのための統合規格マネジメント:ISO/IEC 27001, 27002 & 42001 詳細分析レポート](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/656/index.html)(2025年9月29日改訂)

- [【詳細解説】AIガバナンスのためのISO/IEC 42001の附属書A, B, C, Dの分析](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/657/index.html)(2025年9月29日改訂)

- 【解説】[AI時代の信頼性を築く:ISO/IEC 42001等のISO関連規格に基づくAIガバナンスとリスクマネジメントの活用戦略](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/619/index.html)(2025年6月9日掲載)

- [【解説】中小企業における生成AIの利活用とセキュリティ対策:AI戦略会議での検討を踏まえて](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/651/index.html)(2025年5月16日掲載)

- [【詳細解説】日本のAI戦略における中小企業対策](https://cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/652/index.html)(2025年3月15日掲載)

##### サイバーレジリエンス関連

- [【解説】サイバーレジリエンス能力の育成](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/663/index.html)(2025年10月14日掲載)

- 【解説】[サイバーレジリエンスの概念に基づくサイバーセキュリティ対策とインシデント対応の実践](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/595/index.html)(2025年4月15日掲載)

##### サプライチェーン関連

- [【詳細解説】経済安全保障分野におけるセキュリティ・クリアランス制度の導入:中小企業への構造的影響と戦略的対応に関する包括的研究報告書](https://www.cybersecurity.metro.tokyo.lg.jp/links/726/index.html)(2026年1月23日掲載)

- [【概要解説】サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)とは](https://www.cybersecurity.metro.tokyo.lg.jp/links/706/index.html)(2026年1月6日掲載)

- [【解説】デジタル庁ガイドブック「DS-203 政府情報システムにおけるサイバーセキュリティに係るサプライチェーン・リスクの課題整理及びその対策のグッドプラクティス集」の要点解説](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/653/index.html)(2025年9月16日掲載)

##### ユーザ認証情報(FIDO2/パスキー)関連

- [【詳細解説】NIST SP 800-63のパスワード要件とパスキー(FIDO2)への移行](https://www.cybersecurity.metro.tokyo.lg.jp/links/690/index.html)2025年12月23日掲載)

- [【解説】デジタルIDウォレットにおけるパスキーを採用したデジタルクレデンシャルの有効性について](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/686/index.html)(2025年12月16日掲載)

- [【技術解説】もうパスワードは使わない!FIDO2がもたらす安全で快適な認証方式](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/628/index.html)(2025年7月22日掲載)

- [【解説】パスキー導入による中小企業のセキュリティ向上と業務運用効率化について](https://www.cybersecurity.metro.tokyo.lg.jp/security/cyberthreat/625/)(2025年7月18日掲載)

##### サイバーセキュリティ一般

- [【詳細解説】日本の中小企業におけるサイバーセキュリティの現状を踏まえた演繹的予測](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/659/index.html)(2025年9月30日掲載)

#### 2024年度 Q&Aリスト

- [サイバーセキュリティ対策とは何か(一般論)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/594/index.html)(2025年3月18日改訂)

- [インターネット接続していない組織内ネットワークでのみ利用している端末にはどのような脅威と対策が考えられるか](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/593/index.html)(2025年3月18日改訂)

- [PCに不具合が生じた際に、ハッキングを疑う前にやるべきことは?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/590/index.html)(2025年3月13日)

- [ISO9000とISO/IEC27001:どちらを重視すべきか?IPA情報セキュリティ対策ガイドラインひな形とISO9001品質管理規程は適合するか?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/589/index.html)(2025年3月13日)

- [ASMの導入意義と活用方法、また、ASMの具体的な導入に当たっての留意点は?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/587/)(2025年2月21日)

- [フィッシング詐欺に遭った場合、また遭わないようにするためには、何をすればいいでしょうか?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/580/index.html)(2025年2月20日)

- [メールアドレス・パスワードの流出をチェックする方法は?](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/269/index.html)(2020年8月6日再掲)

- [ランサムウェアの被害に遭った場合、また、遭わないようにするためには?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/570/index.html)(2025年1月31日)

- [サポート詐欺に遭った場合、また、遭わないようにするためには?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/569/index.html)(2025年1月28日)

- [テレワーク環境でEDRは必要でしょうか?](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/578/index.html)(2025年2月17日)

- [なりすましECサイトによる被害と対策について](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/571/index.html)(2025年2月4日)

- [「中小企業向けサイバーセキュリティ対策の極意ポータル」サイトに掲載の刊行物を再利用したい場合の留意点は?](https://cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/568/index.html)(2025年1月27日)

- ルーターのファームウェア更新について

- SNSで知った相手からのチケット購入で詐欺にあった

- [Emotetに感染してしまった。確認方法は?](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/405/index.html)(2022年4月1日)

### 他のページへのリンク

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [刊行物『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html#page1)

- [セキュリティ関連知識の保管庫(ナレッジベース2024)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/)

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

---

# ★サイバーセキュリティ関連のよくある質問(FAQ)

---

publish: true

document ID:

tags:

- ToC

- AtWork

- Business/相談対応/FAQ

created: 2024-06-17

updated: 2024-06-24

source:

Description:

aliases:

up:

same:

down:

next:

prev:

date created: 2024/12/06 13:15

date modified: 2025/02/04 14:49

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

### ■よくある質問(FAQ)

- 当窓口に寄せられた相談等のなかで、特に多く寄せられている質問に対しての回答をリストアップしています。まだまだ工事中ですが、体系的に整理でき次第、順次内容を拡充していきます。

- サイバーセキュリティ対策は、企業の存続を左右する重要な経営課題です。 本FAQを参考に、自社のセキュリティ対策を見直し、安全なビジネス環境を構築しましょう。

### ■サイバーセキュリティ対策全般

- [サイバーセキュリティ対策とは何か(全般)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/594/index.html)

### ■啓発情報および事前の対策

#### Q: なぜ中小企業がサイバー攻撃の標的にされるのですか?

A: かつては、サイバー攻撃は大企業や政府機関を狙ったものが主流でした。しかし近年では、攻撃の手口が巧妙化し、セキュリティ対策が比較的脆弱な中小企業が標的となるケースが増加しています。中小企業は、機密性の高い顧客情報や技術情報を保有している場合が多く、攻撃者にとって魅力的な標的となっているのです。また、セキュリティ対策に十分な予算や人員を割けない中小企業が多いことも、攻撃されやすい要因の一つと言えるでしょう。

#### Q: サイバー攻撃を受けると、どのような被害が発生する可能性がありますか?

A: サイバー攻撃による被害は、機密情報の流出、システムのダウン、業務の停止、金銭的な損失など、多岐にわたります。顧客情報の流出は、企業の信頼失墜、訴訟リスク、風評被害など、深刻な影響をもたらす可能性があります。また、システムのダウンや業務の停止は、事業活動に大きな支障をきたし、多大な経済的損失につながる可能性があります。

#### Q: 中小企業が最低限実施すべきサイバーセキュリティ対策にはどのようなものがありますか?

A: 中小企業が最低限実施すべきサイバーセキュリティ対策としては、以下の点が挙げられます。

- **OSやソフトウェアのアップデート:** セキュリティホールを突いた攻撃を防ぐため、常に最新の状態に保ちましょう。

- **複雑なパスワードの使用と使い回し禁止:** 推測されにくいパスワードを設定し、複数のサービスで同じパスワードを使い回すのは避けましょう。

- **ウイルス対策ソフトの導入:** ウイルスやマルウェアの侵入を防ぐために、信頼できるウイルス対策ソフトを導入し、常に最新の状態に更新しましょう。

- **不審なメールやウェブサイトへのアクセスを避ける:** フィッシング詐欺などの被害に遭わないよう、不審なメールに記載されたURLのクリックや、添付ファイルの開封は避けましょう。また、信頼できるウェブサイトだけを利用するようにしましょう。

- **従業員へのセキュリティ意識向上のための教育:** セキュリティ対策は、従業員一人ひとりの意識が重要です。定期的なセキュリティ研修などを実施し、従業員のセキュリティ意識向上を図りましょう。

#### Q: 標的型攻撃メールとは何ですか?どのように見分ければよいですか?

A: 標的型攻撃メールとは、特定の企業や組織を狙って、機密情報や金銭を窃取することを目的としたメールのことです。攻撃者は、ターゲットとなる企業や組織の従業員になりすましたり、取引先や関係機関を装ったりして、巧妙な文面でメールを送信してきます。

標的型攻撃メールを見分けるポイントとしては、以下の点が挙げられます。

- 差出人のメールアドレスが不自然: 知っているはずの相手から、普段とは異なるメールアドレスで送信されている場合は注意が必要です。

- 不自然な日本語表現: 機械翻訳のような不自然な日本語表現が使われている場合は、注意が必要です。

- 不審なURLや添付ファイル: メール本文に記載されたURLや添付ファイルは、安易にクリックしたり、開封したりしないようにしましょう。

#### Q: インターネット上の無料サービスを利用する際の注意点は何ですか?

A: インターネット上の無料サービスは、便利ですが、セキュリティリスクも潜んでいます。無料サービスを利用する際は、以下の点に注意しましょう。

- サービス提供元の信頼性を確認する: サービス提供元が信頼できる企業や組織であるかを確認しましょう。

- 利用規約をよく読む: 個人情報の取り扱いなど、利用規約をよく確認してから利用しましょう。

- セキュリティ対策が十分か確認する: サービス提供元が適切なセキュリティ対策を講じているかを確認しましょう。

##### 参考になる情報

- [フリーソフトと無料Webサービスに潜むリスク \| 中小企業サイバーセキュリティフォローアップ事業](https://follow-up.metro.tokyo.lg.jp/topics/hottopic16/)

#### Q: 普段とは異なる環境でインターネットに接続する際に注意すべきことは?

A: 普段とは異なる環境でインターネットに接続する場合は、セキュリティリスクが高まる可能性があります。以下の点に注意して、安全にインターネットを利用しましょう。

- 無料Wi-Fiスポットの利用は控える: 無料Wi-Fiスポットは、セキュリティが脆弱な場合があり、悪意のある第三者に通信内容を盗聴される危険性があります。

- HTTPSで保護されたウェブサイトを利用する: ウェブサイトにアクセスする際は、アドレスバーに鍵マークが表示されているか、URLが「https://」で始まっているかを確認しましょう。

- VPNの利用を検討する: VPNを利用することで、通信内容を暗号化し、セキュリティリスクを低減することができます。

### ■セキュリティ侵害の事象が発生した場合への対応

#### Q: サイバー攻撃を受けてしまった場合、どのような対応をすればよいですか?

A: サイバー攻撃を受けてしまった場合は、以下の手順で対応しましょう。

1. **被害状況の確認:** どのような被害が発生しているか、速やかに確認しましょう。

2. **被害拡大の防止:** インターネット回線の遮断など、被害拡大の防止に努めましょう。

3. **専門機関への相談:** 警察やIPA(情報処理推進機構)などの専門機関に相談しましょう。

4. **専門業者への依頼:** 必要に応じて、セキュリティ対策の専門業者に調査や復旧を依頼しましょう。

#### Q: なりすましECサイトを作られた場合はどう対処すればいいでしょうか?

A: なりすましECサイトを作られた場合は、以下の手順で対応しましょう。

- 事業者向け対策:

- 問い合わせ対応メモを作成する: なりすましECサイトに関する問い合わせがあった場合の対応をまとめたメモを作成しましょう。

- サイト内注意喚起: 自分のECサイト内で、なりすましECサイトに注意するよう利用者に呼びかけましょう。

- プロバイダに削除要請: なりすましECサイトの運営者に対して、サイトの削除を要請しましょう。

- 利用者向け対策:

- 警視庁サイバー犯罪対策課に相談: サイバー犯罪に関する相談は、警視庁サイバー犯罪対策課へ。

- 管轄の警察署に相談: なりすましECサイトに関する相談は、管轄の警察署へ。

- なりすましECサイト対策協議会に、違法情報の通報も可能です。

- なりすましECサイトの特徴:

- 実在するサイトの外観を模倣している。

- 支払い方法が銀行振込のみ。

- 問い合わせ先のメールアドレスがフリーメールアドレス。

- フォームの崩れやリンク切れなど、サイトの作りが粗雑。

- 被害を防ぐためには:

- 不審な点があれば、安易に個人情報やクレジットカード情報を入力しない。

- サイトのURLや会社情報を確認する。

### ■その他のQ&A及び解説

- [サイバーセキュリティ関連のQ&A及び解説](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/567/index.html)

### 他のページへのリンク

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [刊行物『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html#page1)

- [セキュリティ関連知識の保管庫(ナレッジベース2024-2025)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/)

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

---

# ★サイバーセキュリティ関連の相談及び届け出窓口の探し方

---

document ID:

tags:

- FAQ

- ToC

- Business/解説資料

created: 2024-06-17

updated: 2024-07-22

source: https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/527/index.html

Description:

aliases:

up:

same:

down:

next:

prev:

date created: 2025/10/16 11:10

date modified: 2025/12/16 15:12

---

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

## ■サイバーセキュリティ関連の相談及び届け出窓口の探し方【Check & Action】

IT関連、サイバーセキュリティ関連でどこに相談したらいいかわからない場合、「サイバーセキュリティ関連の相談及び届け出窓口の探し方」のチェックポイントを参考に適切な対応窓口にご相談ください。

### ■■索引■■

- [■相談及び届け出先クイックリスト](#S01)

- [◆<<<<インシデント対応>>>>](#S01-01)

- [◆<<<<恒久的対策>>>>](#S01-02)

- [◆<<<<参考情報サイト>>>>](#S01-03)

- [■もしかしてサイバー攻撃? 緊急時には、ここに連絡を!](#S02)

- [◆CHECK1 今、世の中で起きているセキュリティ被害は?](#S02-01)

- [◆CHECK2 問合わせる前に被害状況を整理しましょう](#S02-02)

- [◆CHECK3 セキュリティ侵害ではない可能性?](#S02-03)

- [■やられる前に、しっかり予防を! ここに相談!【事前対策】](#S03)

- [◆CHECK1 専門機関に相談する前に、まずは、組織の対策状況を確認して](#S03-01)

- [◆CHECK2 自社の対策状況から見て、緊急に対策すべき脅威と対策の概要を知る](#S03-02)

- [◆CHECK3 予防策、改善策を専門機関に相談](#S03-03)

- [◆CHECK4 助成制度を活用したい](#S03-04)

- [■【参考】日常的に最新の情報をウオッチしよう](#S04)

- [■【参考】いつでも参考にできるようにしておきたい資料](#S05)

<a id="S01"></a>

### ■相談及び届け出先クイックリスト

<a id="S01-01"></a>

#### ◆<<<<インシデント対応>>>>

##### 〇一般的な情報セキュリティ相談

- [IPAセキュリティセンター情報セキュリティ安心相談窓口](https://www.ipa.go.jp/security/anshin/) ☎ 03-5978-7509

##### 〇犯罪の可能性がある場合の相談窓口

- 全国(相談)

- [サイバー事案に関する相談窓口|警察庁Webサイト](https://www.npa.go.jp/bureau/cyber/soudan.html)

- 東京都(相談)

- [サイバー事案に関する通報・相談・情報提供窓口 警視庁](https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/cyber_sodan.html)

- [相談ホットラインのご案内 警視庁](https://www.keishicho.metro.tokyo.lg.jp/sodan/madoguchi/sogo.html)

- サイバー犯罪相談窓口 ☎ 03-5805-1731

##### 〇サイバー犯罪の届出

- 東京都(届出)

- 警視庁☎ 03-3581-4321(交換)

- 所轄の警察署 [警察署一覧検索](https://www.keishicho.metro.tokyo.lg.jp/about_mpd/shokai/ichiran/kensaku/index.html)

##### 〇フィッシング詐欺に関連するメールやサイトにアクセスした場合のメール相談

- 【ビジネスメール詐欺は、自社と取引先のどちらにも損害賠償責任があり得る】

- [フィッシング対策協議会](https://www.antiphishing.jp/)

##### 〇迷惑メールの相談

- [迷惑メール相談センター](https://www.dekyo.or.jp/soudan/index.html) (日本データ通信協会)

- 不特定多数へ同意を得ずに送られる広告宣伝目的メール ☎ 03-5974-0068

##### 〇なりすましECサイトを作られた事業者の対策ガイド

- 基本対応

- 事業者:①問合わせ対応メモ ②サイト内注意喚起 ③プロバイダ削除要請

- 利用者:警視庁サイバー犯罪対策課、管轄の警察署

- [なりすましECサイト対策協議会](https://www.saferinternet.or.jp/narisumashi/)

[違法情報の通報](https://www.safe-line.jp/report/):

##### 〇インターネット上での違法・有害情報の相談・通報

- [「違法・有害情報センター」(総務省系)](http://ihaho.jp/) 【削除依頼は行わない】

- [「誹謗中傷ホットライン」セーファーインターネット協会)](https://www.saferinternet.or.jp/bullying/)

- ネット上の誹謗中傷をあなたに代わり国内外のプロバイダに削除依頼

- [「インターネット・ホットラインセンター」](http://www.internethotline.jp/pages/about/index): (警察庁・総務省 フォームで通報)

##### 〇消費生活全般に関する苦情や問合せ

- [消費者ホットライン【国民生活センター】](http://www.kokusen.go.jp/map/)☎ 188番

##### 〇法律相談

- [法テラス(日本司法支援センター)](https://www.houterasu.or.jp/)☎0570-078374

##### 〇個人情報の取り扱いに関する相談

- [個人情報保護委員会](https://www.ppc.go.jp/) ☎ 03-6457-9849

##### 〇嫌がらせ、ネットストーカーの相談

- 管轄の警察署の生活安全課 [警察署一覧検索](https://www.keishicho.metro.tokyo.lg.jp/about_mpd/shokai/ichiran/kensaku/index.html)

##### 〇人権相談

- 「法務省人権擁護局 みんなの人権110番 ☎ 0570-003-110

##### 〇インシデント報告・届出

- [JPCERT/CC インシデント対応依頼](https://www.jpcert.or.jp/menu_reporttojpcert.html) ☎03-6271-8901

- (サイトの改ざん箇所の特定や、改ざんされた際の復旧手順。サーバへの侵入やDoS攻撃が発生した際の対処。マルウエアに感染した際の駆除方法、復旧方法。)

- [IPA J-CRAT/標的型サイバー攻撃特別相談窓口](https://www.ipa.go.jp/security/tokubetsu/index.html)

- E-mail [

[email protected]](mailto:

[email protected]) ☎ 03-5978-7599

<a id="S01-02"></a>

#### ◆<<<<恒久的対策>>>>

##### 〇IT化・セキュリティ対策支援企業(ITコーディネータ)

- [情報セキュリティ対策支援サイト](https://security-shien.ipa.go.jp/)(IPA)

- [IPAセキュリティプレゼンター検索](https://security-shien.ipa.go.jp/presenter/search/)(IPA)

- [情報セキュリティサービス基準適合サービスリスト](https://www.ipa.go.jp/security/it-service/service_list.html)(IPA)

- [サイバーインシデント緊急対応企業一覧](https://www.jnsa.org/emergency_response/) (JNSA)

- [ITコーディネータ協会](https://www.itc.or.jp/)(経営とIT化相談」窓口

- [東京都テレワーク推進センター](https://tokyo-telework.jp/) ☎0120-970-396

- [テレワーク相談センター](https://www.tw-sodan.jp/)(厚労省委託)☎0120-91-6479

- [東京都中小企業振興公社ワンストップ総合相談](https://www.tokyo-kosha.or.jp/support/shien/soudan/)☎03-3251-7881

##### 〇IT化・セキュリティ対策支援および助成制度等

- [東京都の取組](https://www.cybersecurity.metro.tokyo.lg.jp/torikumi/)(東京都)☎03-5320-4773

- [SECURITY ACTION](https://www.ipa.go.jp/security/security-action/) 自ら取り組みを宣言する制度 ☎03-5978-7508

- [ IT導入補助金2024](https://it-shien.smrj.go.jp/)(IPA)

- [中小企業向けサイバーセキュリティお助け隊](https://www.ipa.go.jp/security/keihatsu/sme/otasuketai/index.html) (IPA)

<a id="S01-03"></a>

#### ◆<<<<参考情報サイト>>>>

- [「ここからセキュリティ!ポータルサイト(事象・対象)」](http://www.ipa.go.jp/security/kokokara/)(IPA)

- [JC3情報提供 注意喚起情報](https://www.jc3.or.jp/info/heads-up.html)

- [JC3:あなたのパスワードが侵害されました](https://www.jc3.or.jp/topics/v_log/201903.html)

- [不正送金等](https://www.jc3.or.jp/topics/virusmail.html)

- [JPCERT/CC 注意喚起](https://www.jpcert.or.jp/at/2019.html)

- [マルウエアEmotetの感染に関する注意喚起](https://www.jpcert.or.jp/at/2019/at190044.html)

- [中小企業の情報セキュリティ対策ガイドライン](https://www.ipa.go.jp/security/keihatsu/sme/guideline/)

- [第3.1版電子版](https://www.ipa.go.jp/security/guide/sme/ug65p90000019cbk-att/000055520.pdf)(IPA)

- [情報セキュリティ5か条](https://www.ipa.go.jp/security/guide/sme/ug65p90000019cbk-att/000055516.pdf)

- [5分でできる!情報セキュリティ自社診断](https://www.ipa.go.jp/security/guide/sme/ug65p90000019cbk-att/000055848.pdf)

- [国民のための情報セキュリティサイト](http://www.soumu.go.jp/main_sosiki/joho_tsusin/security/) (総務省)

- [テレワークにおけるセキュリティ確保](https://www.soumu.go.jp/main_sosiki/cybersecurity/telework/?_fsi=icZFVGR7)(総務省)

- [みんなで使おうサイバーセキュリティ・ポータルサイト](https://security-portal.nisc.go.jp/)(NISC)

<a id="S02"></a>

### ■もしかしてサイバー攻撃? 緊急時には、ここに連絡を

- [もしかしてサイバー攻撃? 緊急時には、ここに連絡を!](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/355/index.html)

<a id="S02-01"></a>

#### ◆CHECK1 今、世の中で起きているセキュリティ被害は?

サイバー攻撃?と思ったら、今、世の中で同様の事象の注意喚起が出されていないか確認しよう。もし、類似する事象があったら、指摘されている対策を実施しよう。

<!--

##### ⇒ホットな脅威への対応(2024.6.26更新)

- [パソコンで警告が出たらサポート詐欺に注意!](https://www.kokusen.go.jp/pdf/n-20240327_1_lf.pdf)【国民生活センター】

- [報道発表資料](https://www.kokusen.go.jp/pdf/n-20240327_1.pdf)【国民生活センター】(2024.3.27)

- [偽セキュリティ警告(サポート詐欺)対策特集ページ](https://www.ipa.go.jp/security/anshin/measures/fakealert.html)【IPA】(2023.12.19更新)

- [企業をかたるメッセージから海外SMS送信に誘導される手口を確認](https://www.ipa.go.jp/security/anshin/attention/2023/mgdayori20240326.html)【IPA】(2024.3.26更新)

- [侵入型ランサムウェア攻撃を受けたら読むFAQ](https://www.jpcert.or.jp/magazine/security/ransom-faq.html)【JPCERT/CC】(2023.4.6更新)

- [マルウエアEmotetへの対応FAQ](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html)【JPCERT/CC】(2023.3.20更新)

- [モバイル端末を狙うマルウェアへの対応FAQ](https://blogs.jpcert.or.jp/ja/2021/12/mobile-malwarefaq.html)【JPCERT/CC】(2022.1.13更新)

##### ⇒ 最近の脅威情報(2024.6.6更新)

- [最新の脅威具体例](https://www.jc3.or.jp/threats/examples/)【JC3】(2024.2.6更新)

- [トピックス](https://www.jc3.or.jp/threats/topics/)【JC3日本サイバー犯罪対策センター】(2024.6.6更新)

-->

##### ⇒ 個人向け安心相談窓口(主にウイルスや不正アクセス)

- [個人向け安心相談窓口(主にウイルスや不正アクセス)](https://www.ipa.go.jp/security/anshin/)【IPA】(2024.3.26更新)

- [よくあるご相談](https://www.ipa.go.jp/security/anshin/about.html#1faq)【IPA】(2024.3.26更新)

- ワンクリック請求の被害、偽警告の被害。ランサムウェアの被害

- [安心相談窓口だより](https://www.ipa.go.jp/security/anshin/about.html#1-4)【IPA】

- [メールの見かけ上の送信元情報を安易に信じないで!](https://www.ipa.go.jp/security/anshin/attention/2021/mgdayori20210921.html)

類似の事象が見つからなければ、下記のステップで対応を検討しましょう

<a id="S02-02"></a>

#### ◆CHECK2 問合わせる前に被害状況を整理しましょう

サイバー攻撃を受けた可能性がある場合は、事前に次のような証拠となる情報を整理して、適切な緊急連絡先を選択して連絡しましょう。

- 被害の状況 (※引用 [情報セキュリティに関する技術的なご相談 | 情報セキュリティ | IPA](https://www.ipa.go.jp/security/anshin/about.html))

- 対象となる端末の種類(パソコン、スマートフォン等)

- 対象となる端末のOS(Windows11、Android、iOS等)

- インストールしているセキュリティ対策ソフトの名称

- 利用しているクラウドサービスの名称

- 事象が発生した日とその内容、その後発生した事象

- ウイルスまたは不正アクセスによるものと判断した根拠

- 他に相談した窓口や機関

<a id="S02-03"></a>

#### ◆CHECK3 セキュリティ侵害ではない可能性?

##### ●PCやスマホの調子が悪い

- 不具合の原因が、サイバーセキュリティ上の問題とは限りません。「外部からの不正アクセス」とは決めつけず、まずは、「事前に情報を整理しましょう」で整理した「事象」を的確に示せる情報を、証拠(エビデンス)として提示できるように保存してください。

###### □不具合の事象の確認(2024年7月22日追加)

PCに不具合が生じた際に、ハッキングを疑う前に、以下の点を確認することをお勧めします。

- **★基本的なトラブルシューティングを実行する**

- **再起動する:** 多くの場合、単純な再起動で問題が解決することがあります。

- **最新の状態に更新する:** Windowsやその他のソフトウェアを最新の状態に更新することで、セキュリティ上の脆弱性を修正し、問題を解決できる場合があります。

- **不要なプログラムを終了する:** 不要なプログラムが起動していると、PCの動作が遅くなったり、不具合が発生したりすることがあります。

- **ウイルス対策ソフトを実行する:** ウイルスやマルウェアに感染していないことを確認してください。

- **ハードウェアの点検を行う:** 問題がハードウェアに起因している可能性もあります。メモリ不足やハードディスクのエラーなどが原因で、PCが不調になることがあります。

- **★ハッキングの兆候を確認する**

- **パスワードが変更されている:** 自分のパスワードが変更されていることに気付いたら、すぐに変更してください。

- **知らないプログラムがインストールされている:** 身に覚えのないプログラムがインストールされている場合は、アンインストールしてください。

- **個人情報が漏洩している:** クレジットカード情報や銀行口座情報などの個人情報が漏洩していないことを確認してください。

- **PCの動作が遅い:** ハッキングにより、PCの動作が遅くなることがあります。

- **奇妙なポップアップが表示される:** フィッシング詐欺などの偽のポップアップが表示されることがあります。

###### □PC、スマホやネットワークに障害が発生している

- システム担当者、保守業者、購入先、メーカーのサポート窓口に連絡。

- ※担当者がいない場合は、ルールに従い、上司、経営者が担当者として対応する。

###### □セキュリティ上の問題か判断できない

- **システム担当者に相談する**

- ※担当者がいない場合は、ルールに従い、上司、経営者が担当者として対応する。

- システム担当者から運用保守業者に相談する。解決できない場合は、システム担当者が、下記の機関に問い合わせる。

##### ●IT関連機器の障害、サービスでのトラブルなど、相談したい

- サイバーセキュリティ上の問題ではないケースは対象外ですが、参考としてください。

###### □光回線・プロバイダー・携帯電話・スマートフォン等の仕組み、契約内容に関しての苦情・相談

- ⇒ 電気通信事業者協会相談窓口

- モバイル通信サービス、インターネット接続回線、プロバイダー(ISP)等の苦情・相談窓口

- 仕組みがよく理解できない、契約内容がわかりにくいといった販売店とトラブル。 内容に応じて、事業者のお客様相談窓口等へ取次ぐ

- ☎ 03-4555-4124

- [https://www.tca.or.jp/consult/](https://www.tca.or.jp/consult/)

- ⇒ 携帯電話プロバイダ等問合せ窓口

- インターネットで検索してください

###### □インターネットでの購買、取引、サービスでトラブルが起きた

- ⇒ 一般社団法人ECネットワーク

- ネット通販やネットサービス、ネットオークションといった、インターネット取引に関する、一般消費者の方からのご相談を受け付けている。

- ネットショッピングやネットオークションでトラブルになってしまったらご相談ください。

- [https://www.ecnetwork.jp/public/consumer/consul.html](https://www.ecnetwork.jp/public/consumer/consul.html)

- 相談受付フォーム: [https://cp.hosting-srv.net/ssl/113//www.s199.hosting-srv.net/consul/consulform.php](https://cp.hosting-srv.net/ssl/113//www.s199.hosting-srv.net/consul/consulform.php)

- ⇒ 消費者ホットライン【独立行政法人国民生活センター】

- 商品やサービスなど消費生活全般に関する苦情や問合せなど、消費者からの相談を受け付ける。企業からの相談は受け付けられない。

- ☎ 188番

- [http://www.kokusen.go.jp/map/](http://www.kokusen.go.jp/map/)

##### ●人権侵害、権利侵害など、相談したい

###### □インターネット上での人権侵害の可能性を相談したい

- ⇒ 人権擁護局

- インターネット上での名誉棄損、侮辱、プライバシー侵害等に関する人権相談とその後の救済手続き。

- [https://www.moj.go.jp/JINKEN/](https://www.moj.go.jp/JINKEN/)

- ⇒ 「法務省人権擁護局」みんなの人権110番

- 差別や虐待,パワーハラスメントなど,様々な人権問題についての相談を受け付ける。

- インターネット上のプライバシー侵害及び名誉毀損事案も含まれる。

- ☎ 0570-003-110

- ⇒ 誹謗中傷ホットライン(一般社団法人セーファーインターネット協会)

- ネット上の誹謗中傷に対して、掲載されているサイトに利用規約等に沿った削除等の対応を促す通知を行う。

- [https://www.saferinternet.or.jp/bullying/](https://www.saferinternet.or.jp/bullying/)

- ☎ 0570-003-110

- 嫌がらせ、ネットストーカーの対応を相談したい

- ⇒ 管轄の警察署の生活安全課

- ブラウザで警察署一覧検索

- [https://www.keishicho.metro.tokyo.lg.jp/about_mpd/shokai/ichiran/kensaku/index.html](https://www.keishicho.metro.tokyo.lg.jp/about_mpd/shokai/ichiran/kensaku/index.html)

###### □権利侵害などについて法律相談をしたい

- ⇒ 法テラス(日本司法支援センター)

- ☎0570-078374

- [https://www.houterasu.or.jp/](https://www.houterasu.or.jp/)

<a id="S02-04"></a>

#### ◆CHECK4 状況に応じて的確な連絡先を見つけよう

##### ●フィッシング詐欺?ビジネスeメール詐欺?

###### サポート詐欺とは、

- 「ウイルス感染した」などと偽の警告画面を表示させて不安をあおり、問題解決のためのサポートを行うふりをして、不必要なセキュリティソフトを購入させたりする詐欺。

- ※警告画面が表示されたら、サポート詐欺を疑ってください。

- 参考情報

- ウイルス感染の警告とサポートへの電話番号が表示された」(警視庁)

- https://www.keishicho.metro.tokyo.lg.jp/sodan/nettrouble/jirei/warning_screen.html

###### ビジネスメール詐欺(Business Email Compromise、通称BEC)とは、

- メールなどを組織・企業に送り付け、従業員を騙して送金取引に係る資金を詐取するといった、直接的に金銭を狙うサイバー攻撃。

- ※何らかの形で取引先とのやりとりをメールが盗み見られ、相手のなりすまして、偽の取引に誘導する。対応策は、まず、メールは、どちらから漏えいしたのかを確認する必要がある。

- 参考情報

- 「ビジネスメール詐欺「BEC」に関する事例と注意喚起」(IPA)

- https://www.ipa.go.jp/archive/files/000058478.pdf

###### ⇒ フィッシング対策協議会

- フィッシング詐欺に関する事例情報、技術情報が公開されている。フィッシングメールやフィッシングサイトに関する情報提供を受け付けている。

- [https://www.antiphishing.jp/](https://www.antiphishing.jp/)

- 報告ページ:[https://www.antiphishing.jp/registration.html](https://www.antiphishing.jp/registration.html)

###### ⇒ 警視庁 フィッシング110番

- 警視庁は、フィッシングと思われるメールが届いたり、フィッシングと思われるサイトを発見したりした場合、フィッシングの被害に遭ってしまったという方に、フィッシング110番への情報提供をお願いしている。

- [https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/security/cyber406.html](https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/security/cyber406.html)

- 報告ページ:[https://www.keishicho.metro.tokyo.lg.jp/anket/cyber_phishing.html](https://www.keishicho.metro.tokyo.lg.jp/anket/cyber_phishing.html)

##### ●迷惑メールが送られてきた

###### 迷惑メールとは

- 「広告宣伝メール」、「架空請求メール」、「不当請求メール」、「ウイルスメール」、「お金儲けのメール」、「チェーンメール」等、受け取る人の意思に関わらず、勝手に送りつけられてくるメール。

- メール内のリンク、添付ファイルを開くとウイルスに感染したり、悪意のあるサイトに誘導される。絶対に開かないで、削除すること。

###### 表示名やメールアドレスは偽装されている

- 迷惑メールの中には、送信元を偽っているメールがある。

- 参考情報

- [メールの見かけ上の送信元情報を安易に信じないで!~ 表示名やメールアドレスは偽装されているかも?~](https://www.ipa.go.jp/security/anshin/attention/2021/mgdayori20210921.html) (IPA)

- 参考情報 (ポータルサイト内)

- [Episode21 偽装は続く~メールの送信元情報を安易に信じないで~](https://cybersecurity.metro.tokyo.lg.jp/column/ep21/)

###### 自分のメールアドレス等からの脅迫メール

- 迷惑メールの中には、自分のアドレスから送られているように見えるメールもある。

- 参考情報

- [自分のメールアドレスを騙ったメールが送付されている](https://www.npa.go.jp/cybersafety/Mail/mail3.html) (警察庁)

- 事例

- [自分のメールアドレス等から、暗号資産(ビットコイン)を要求する脅迫メール](https://www.jc3.or.jp/threats/topics/article-160.html) (JC3)

- [性的な映像をばらまくと恐喝し、暗号資産で金銭を要求する迷惑メールに注意](https://www.ipa.go.jp/security/anshin/attention/2018/mgdayori20181010.html)(IPA)(2022.1.21更新)

- 参考情報 (ポータルサイト内)

- [Episode20 自分のアドレスからメールが届いても慌てないで」](https://cybersecurity.metro.tokyo.lg.jp/column/ep20/)

###### ⇒ 一般財団法人日本データ通信協会 迷惑メール相談センター

- 不特定多数へ同意を得ずに送られる広告宣伝目的メールに関する相談受付

- ☎ 03-5974-0068

- [https://www.dekyo.or.jp/soudan/index.html](https://www.dekyo.or.jp/soudan/index.html)

##### ●ウイルスに感染した

- 通常は、ワクチンソフトでウイルスを除去するが、最悪の場合、機器を初期化して、バックアップファイルから復元しなければならなくなる。

- 参考情報

- [ウイルス(マルウェア)に感染したら](https://www.ipa.go.jp/security/kokokara/accident/)(IPA)(2022.1.13更新)

- [モバイル端末を狙うマルウェアへの対応FAQ](https://blogs.jpcert.or.jp/ja/2021/12/mobile-malwarefaq.html)(JPCERT/CC)(2022.1.13更新)

###### ランサムウェアに感染した

- 感染したパソコンに特定の制限をかけ、その制限の解除と引き換えに金銭を要求する不正プログラム

- 想定される被害

バックアップがなかった場合のデータ復旧に要する多大なコスト、感染したことによる社会的信用の失墜、流失したデータが公開された場合の損害賠償等、ビジネスの継続が困難になることなどが考えられる。

- 参考情報

- [ストップ! ランサムウェア ランサムウェア特設ページ STOP! RANSOMWARE](https://security-portal.nisc.go.jp/stopransomware/) (NISCポータルサイト内)

- [ランサムウェア対策特設ページ](https://www.ipa.go.jp/security/anshin/measures/ransom_tokusetsu.html) (IPA)

- [侵入型ランサムウェア攻撃を受けたら読むFAQ](https://www.jpcert.or.jp/magazine/security/ransom-faq.html)(JPCERT/CC)(2022.1.13更新)

- [最近のサイバー攻撃の状況を踏まえた経営者への注意喚起](https://www.meti.go.jp/press/2020/12/20201218008/20201218008-2.pdf) (METI)

- 参考情報 (ポータルサイト内)

- [MISSION 1-2 ランサムウェアを使った詐欺・恐喝](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/160/index.html)

- [Episode5:ランサムウェア](https://cybersecurity.metro.tokyo.lg.jp/column/ep05/)

###### 「Emotet」と呼ばれるウイルスに感染した

- 情報の窃取に加え、更に他のウイルスへの感染のために悪用されるウイルスであり、悪意のある者によって、フィッシングメール、標的型メールに添付される等して、感染の拡大が試みられた。

- 典型的な例

メールアカウントへの不正アクセス等で、過去のメールやアドレス帳が、盗まれ、その内容とアドレスを転用し、ウイルスを添付したメールの形で、過去のメールと同様の相手先に送られる。 受け取った人は、本物のメールと信じて、ファイルを開いてウイルスに感染し、感染者の環境内の情報が攻撃者に搾取されていく。 感染によって、同様の行為が繰り返され、被害が拡散されていく。

- 参考情報

- [「Emotet」と呼ばれるウイルスへの感染を狙うメールについて](https://www.ipa.go.jp/security/emotet/index.html) (IPA)

- [攻撃活動再開後の状況/被害相談の例 (2021年12月9日 追記)](https://www.ipa.go.jp/security/emotet/index.html#L17)

- [Emotetの攻撃活動の急増 (2022年2月9日 追記)](https://www.ipa.go.jp/security/emotet/index.html#L18)

- [マルウエアEmotetの感染に関する注意喚起](https://www.jpcert.or.jp/at/2019/at190044.html) (JPCERT/CC)

- [マルウエアEmotetへの対応FAQ](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html) (JPCERT/CC)(2022.2.7更新)

- [1. 外部からなりすましメールが届いたという報告があった場合どうすればよいですか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#1)

- [2. Emotet の感染有無を確認するためにはどうすればよいですか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#2)

- 2-1.EmoCheckによるEmotet感染有無の確認

- [2-1-1.EmoCheckのダウンロード&実行](https://github.com/JPCERTCC/EmoCheck/releases)

- [3. EmotetはWindows OS以外に感染しますか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#3)

- [4. Emotet の感染を確認した場合どのように対処すればよいですか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#4)

- [5. Emotetに窃取されたメールの送信を止めるにはどうすればよいですか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#5)

- [6. Emotetに感染するとどのような被害が起こりますか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#6)

- [7. Emotetに感染しないためにはどのような対策が必要ですか?](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#7)

- [(参考)メールに添付されるWordファイルを開いた場合の表示例](https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html#8)

- [【パンフレット】EmoCheckの使い方の手引き【PDF版】](https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/CS_ad.files/EmoCheck.pdf)(警視庁サイバーセキュリティ対策本部)(2022.3.3更新)

- 参考情報 (ポータルサイト内)

- [MISSION 2-9 今やろう! 電子メールへの備え 電子メールの安全利用](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/193/index.html)

- [ケーススタディー4:企業データが人質に!日常に潜むサイバー攻撃の魔手](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/322/index.html)

- [Episode16 「マルウェア」は忘れたころにやってくる?](https://cybersecurity.metro.tokyo.lg.jp/column/ep16/)

- [MISSION 1-13 中小企業におけるサイバー攻撃被害の例](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/176/index.html)

- [ファイルを介して感染するマルウェア「Emotet」についての注意喚起 【PDF版】](https://cybersecurity.metro.tokyo.lg.jp/2020/02/18/security/docs/emotet.pdf)

###### 被害の拡大を防ぐために関係機関へ届け出る

- ⇒ IPAコンピュータウイルス・不正アクセスに関する届出窓口

- [https://www.ipa.go.jp/security/todokede/crack-virus/about.html](https://www.ipa.go.jp/security/todokede/crack-virus/about.html)

##### ●なりすましECサイトを作られた?

###### 「なりすましECサイト」とは

- 実在のサイトに似せたサイトを作成して、消費者を誤認させ、商品代金をだましとったり、模倣品、海賊版その他購入しようとした品と全く別個の物を送りつけるサイト

- 参考情報 (ポータルサイト内)

- [なりすましECサイトに注意!](https://cybersecurity.metro.tokyo.lg.jp/topics/43/)

- [MISSION 1-14 なりすましECサイトの被害と回避策](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/319/index.html)

###### 被害にあった場合の緊急対応

- なりすまされた事業者の対応:

- ①問合わせ対応メモの作成 ②サイト内で注意喚起 ③プロバイダに削除要請。被害届けは、事業者から。

- 利用者の対応:

- 利用者に経済的被害等があった場合は、警視庁サイバー犯罪対策課、管轄の警察署へ被害相談

###### ⇒ なりすましECサイト対策協議会【セーファインターネット協会】

- [https://www.saferinternet.or.jp/e-commerce/narisumashi/](https://www.saferinternet.or.jp/e-commerce/narisumashi/)

- なりすましECサイト対策マニュアル

- [https://www.saferinternet.or.jp/e-commerce/narisumashi/](https://www.saferinternet.or.jp/e-commerce/narisumashi/)

- 違法情報の通報:

- [https://www.safe-line.jp/report/](https://www.safe-line.jp/report/)

##### ●インターネット上での違法・有害情報を発見した

###### ⇒ 「違法・有害情報センター」(総務省系)

- [https://ihaho.jp/](https://ihaho.jp/)

- インターネット上の誹謗中傷、名誉毀損、プライバシー侵害、人権侵害、著作権侵害などに関する書き込みへの対応や削除要請方法、その他トラブルに関する対応方法などについてご案内しております。

- Webでユーザ登録してから具体的な相談

###### ⇒ インターネット・ホットラインセンター(IHC)(警察庁・総務省所管)

- [http://www.internethotline.jp/pages/about/index](http://www.internethotline.jp/pages/about/index)

- インターネット利用者から違法情報に関する情報提供を受け付け、警察への情報提供、電子掲示板の管理者等への送信防止措置依頼等を行う。

- フォームで通報

##### ●個人情報の取り扱いに関して相談したい

- 個人情報取扱事業者は、漏えい等事案が発覚した場合は、その事実関係及び再発防止策等について、個人情報保護委員会等に対し、速やかに報告するよう努めることとされている

###### ⇒ 個人情報保護委員会

- ☎ 03-6457-9849

- [https://www.ppc.go.jp/](https://www.ppc.go.jp/)

##### ●インシデントが発生していることを報告(届け出)したい

###### [インシデントとは](https://www.jpcert.or.jp/aboutincident.html)

- コンピュータセキュリティインシデントとは、「情報および制御システムの運用におけるセキュリティ上の問題として捉えられる事象」

###### ⇒ JPCERT/CC

- インシデント対応依頼

- ☎03-6271-8901

- https://www.jpcert.or.jp/menu_reporttojpcert.html

- (サイトの改ざん箇所の特定や、改ざんされた際の復旧手順。サーバへの侵入やDoS攻撃が発生した際の対処。マルウエアに感染した際の駆除方法、復旧方法。)

###### ⇒ IPA J-CRAT/標的型サイバー攻撃特別相談窓口

- [https://www.ipa.go.jp/security/todokede/tokubetsu.html](https://www.ipa.go.jp/security/todokede/tokubetsu.html)

- ☎ 03-5978-7599

- E-mail

[email protected]

##### ●ウイルス・不正アクセスに関して届け出たい

###### ⇒ IPAコンピュータウイルス・不正アクセスに関する届出窓口

- [https://www.ipa.go.jp/security/todokede/crack-virus/about.html](https://www.ipa.go.jp/security/todokede/crack-virus/about.html)

- 届出様式をダウンロードし、記入の上、メールで送付する。

- コンピュータウイルス届出窓口・コンピュータ不正アクセス届出窓口: メールアドレスは、上記URLを参照のこと

##### ●その他一般的な情報セキュリティ事象の相談をしたい

###### ⇒ IPAセキュリティセンター情報セキュリティ安心相談窓口

- [https://www.ipa.go.jp/security/anshin/](https://www.ipa.go.jp/security/anshin/)

- ☎ 03-5978-7509

- 可能な限り公開されている[「よくあるご相談」](https://www.ipa.go.jp/security/anshin/about.html#1faq)を参照してから相談

##### ●サイバー犯罪の可能性?

###### ⇒ 全国の警察署

- [サイバー事案に関する相談窓口|警察庁Webサイト](https://www.npa.go.jp/bureau/cyber/soudan.html) (全国)

###### ⇒ 警視庁 サイバー犯罪対策課

- ☎03-5805-1731

- サイバーセキュリティに関連した**犯罪の可能性がある場合**の相談電話。被害届は、 犯罪の証拠となる資料(エビデンス)を用意して、所轄の警察署に届け出る。

- [http://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/](http://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/)

###### ⇒ 東京都内の所轄の警察署

- ☎ 03-3581-4321(交換)

- 交換で、管轄の警察署名を確認して電話を転送してもらう。

- 所轄の警察署の一覧は、[https://www.keishicho.metro.tokyo.lg.jp/about_mpd/shokai/ichiran/index.html](https://www.keishicho.metro.tokyo.lg.jp/about_mpd/shokai/ichiran/index.html)

###### ⇒ 警視庁各種相談ホットライン

- [https://www.keishicho.metro.tokyo.lg.jp/sodan/madoguchi/sogo.html](https://www.keishicho.metro.tokyo.lg.jp/sodan/madoguchi/sogo.html)

- ☎「#9110」

<a id="S03"></a>

### ■やられる前に、しっかり予防を! ここに相談!【事前対策】

<a id="S03-01"></a>

#### ◆CHECK1 専門機関に相談する前に、まずは、組織の対策状況を確認して

専門機関に相談する前に、まずは、公開情報を参考に、現在、どの程度の対策ができているかを把握し、できるところから段階的に対策の実施を検討しましょう。

- [INFORMATION 6-4 中小企業の情報セキュリティ対策の段階的レベルアップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/326/index.html)

- [中小企業の情報セキュリティ対策ガイドライン | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構](https://www.ipa.go.jp/security/guide/sme/about.html)

<a id="S03-02"></a>

#### ◆CHECK2 自社の対策状況から見て、緊急に対策すべき脅威と対策の概要を知る

##### ●知っておきたいサイバー攻撃の知識

- ⇒ 「MISSION1 知っておきたいサイバー攻撃の知識」【ポータル内】

- [https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/159/index.html](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/159/index.html)

- ※Mission1-1~1-15

##### ●基本的なセキュリティ対策

- [基本的なセキュリティ対策 - NISC](https://security-portal.nisc.go.jp/cybersecuritymonth/2022/basics/)

- ⇒ [OS(オペレーティングシステム)の設定や利用 - NISC](https://security-portal.nisc.go.jp/cybersecuritymonth/2022/basics/OS/index.html)

- ⇒ [家庭用無線LANルーターの設定・利用 - NISC](https://security-portal.nisc.go.jp/cybersecuritymonth/2022/basics/router/index.html)

<a id="S03-03"></a>

#### ◆CHECK3 予防策、改善策を専門機関に相談

##### ●経営とIT化の全般に関して相談したい

- ⇒ ITコーディネータ協会 「経営とIT化相談」窓口

- [https://www.itc.or.jp/](https://www.itc.or.jp/)

- ⇒ 東京都中小企業振興公社ワンストップ総合相談

- ☎03-3251-7881

- [https://www.tokyo-kosha.or.jp/support/shien/soudan/](https://www.tokyo-kosha.or.jp/support/shien/soudan/)

##### ●テレワーク等の運用に関して相談したい

- ⇒ 東京都テレワーク推進センター

- ☎0120-970-396

- [https://tokyo-telework.jp/](https://tokyo-telework.jp/)

- ⇒ テレワーク相談センター(厚労省委託)

- ☎0120-91-6479

- [https://www.tw-sodan.jp/](https://www.tw-sodan.jp/)

##### ●自社職員、経営者のIT・セキュリティ意識、レベルを高めたい (2022.2.1 更新)

###### ★情報セキュリティ対策に関してのセミナー、イベント、教材等を探したい

- 情報セキュリティに関するセミナー、イベント、教育関連等を紹介している公的機関、民間のサイトのインデックスページです。

- ⇒ 「みんなで使おうサイバーセキュリティ・ポータルサイト」インデックスページ(NISC)

- [https://security-portal.nisc.go.jp/linkindex.html](https://security-portal.nisc.go.jp/linkindex.html)

- NISCが運営している「みんなで使おうサイバーセキュリティ・ポータルサイト」内の「セミナー、イベント等」、「教育」等のインデックスページです

- ほかに、「ツール、コンテンツ提供」、「タイムリーな情報発信・相談窓口」、「演習」、「資格・評価基準」、「制度」、「サイバーセキュリティ月間」等のインデックスも用意されています。

- ⇒「みんなで使おうサイバーセキュリティ・ポータルサイト」:目的から選ぶ!施策一覧 (2022.2.1 更新)

- [サイバーセキュリティの基本的なところから知りたい方](https://security-portal.nisc.go.jp/curriculum/dif_pickup01.html)

- [少しわかってきたけどもっと詳しく知りたい方](https://security-portal.nisc.go.jp/curriculum/dif_pickup02.html)

- [「自社職員にセキュリティレベルを上げてもらいたい!という方」](https://security-portal.nisc.go.jp/curriculum/dif_pickup03.html)

- [経営とセキュリティの両方の視点から学びたい方(戦略マネジメント層)](https://security-portal.nisc.go.jp/curriculum/dif_pickup04.html)

- [地域で開催されているイベントを知りたい方](https://security-portal.nisc.go.jp/curriculum/dif_pickup05.html)

###### ★情報セキュリティ対策に関してのプレゼンターを探したい

- 情報セキュリティに関する知識とスキルを有し、企業等に対して、普及啓発を行うことができる人

- ⇒ IPAセキュリティプレゼンター検索(IPA)

- [https://security-shien.ipa.go.jp/presenter/search/](https://security-shien.ipa.go.jp/presenter/search/)

- [情報セキュリティ対策支援サイト【IPA】内](https://security-shien.ipa.go.jp/)

- セキュリティプレゼンターとして情報の公開に同意された方を検索できます。

##### ●具体的な対策の実施を支援してくれるサービスを探したい (2024.7.8 更新)

###### ★情報セキュリティ対策を支援してくれるサービスを探したい

- 特定の事業者を紹介することはできないが、下記のリストを参考にして、自らの状況に応じて、選択してください。

- ⇒ 情報セキュリティサービス基準適合サービスリスト(IPA)

- [https://www.ipa.go.jp/security/service_list.html](https://www.ipa.go.jp/security/service_list.html)

- 経済産業省が策定した「情報セキュリティサービス基準」により、適合性が審査され、登録された機関がリスト化されている。

###### ★サイバーインシデント発生時に対応を依頼できる企業を探したい

- ⇒ サイバーインシデント緊急対応企業一覧 (JNSA)

- [https://www.jnsa.org/emergency_response/](https://www.jnsa.org/emergency_response/)

- 緊急で対応を請け負ってくれる、頼りになるJNSA所属企業をリスト化したもの

###### ★「5分でできる!情報セキュリティ自社診断」(IPA)の対策で製品を探す (2024.7.8 更新)

- ⇒ 対応ソリューション検索 (JNSA)

- [https://sg.jnsa.org/topic/60/](https://sg.jnsa.org/topic/60/)

- 「5分でできる!情報セキュリティ自社診断」に掲載の対策に合わせた製品やサービスを検索することができます。

###### ★ 「情報セキュリティ10大脅威 2024」(IPA)の脅威から対応製品・サービスを検索する (2024.7.8 更新)

- ⇒ 対応ソリューション検索 (JNSA)

- [https://sg.jnsa.org/topic/106/](https://sg.jnsa.org/topic/106/)

- 「情報セキュリティ10大脅威 2024」に掲載の対策に合わせた製品やサービスを検索することができます。

#### ◆CHECK4 助成制度を活用したい

##### ●IT化・セキュリティ対策助成制度等

- ⇒ サイバーセキュリティお助け隊サービス制度(IPA)

- [https://www.ipa.go.jp/security/sme/otasuketai-about.html](https://www.ipa.go.jp/security/sme/otasuketai-about.html)

- ⇒ サイバーセキュリティお助け隊サービス(IPA)

- [https://www.ipa.go.jp/security/otasuketai-pr/](https://www.ipa.go.jp/security/otasuketai-pr/)

- サイバーセキュリティお助け隊サービスリスト

- IT導入補助金【IPA】

- [IT導入補助金2024](https://it-shien.smrj.go.jp/)

- IPAが実施している「SECURITY ACTION」の「★一つ星」または「★★二つ星」いずれかを宣言している中小企業、個人事業者および中小企業と同等規模の団体等

- 「サイバーセキュリティお助け隊サービスリスト」に掲載されているサービスのうち、IT導入支援事業者が提供し、かつ事務局に事前登録されたサービスを導入する際のサービス利用料の補助

- ⇒ 2024年度中小企業サイバーセキュリティ支援事業【東京都の取組内】

- https://www.cybersecurity.metro.tokyo.lg.jp/torikumi/

- 中小企業サイバーセキュリティ啓発事業

- [社内全体でのサイバーセキュリティ対策を後押しします!](https://cybersecurity.metro.tokyo.lg.jp/torikumi/515/)

- 中小企業サイバーセキュリティ基本対策事業

- [中小企業のセキュリティ機器の活用や規程策定等を後押しします!](https://cybersecurity.metro.tokyo.lg.jp/torikumi/516/)

- 中小企業サイバーセキュリティ社内体制整備事業

- [セキュリティ対策に取り組む中小企業の人材育成・社内体制整備を支援します!](https://cybersecurity.metro.tokyo.lg.jp/torikumi/510/)

- 中小企業サイバーセキュリティ特別支援事業

- [サイバー攻撃発生時の対応力強化をサポートします!](https://cybersecurity.metro.tokyo.lg.jp/torikumi/509/)

- 中小企業サイバーセキュリティフォローアップ事業

- [サイバーセキュリティ対策の点検・見直しを支援します!](https://cybersecurity.metro.tokyo.lg.jp/torikumi/534/)

- ⇒ サイバーセキュリティ対策促進助成金(東京都中小企業振興公社)

- [「令和6年度サイバーセキュリティ対策促進助成金」募集のお知らせ](https://www.cybersecurity.metro.tokyo.lg.jp/torikumi/503/)

- [サイバーセキュリティ対策促進助成金 | 設備助成(setsubijosei) | 東京都中小企業振興公社](https://www.tokyo-kosha.or.jp/support/josei/setsubijosei/cyber.html)

<a id="S04"></a>

### ■【参考】日常的に最新の情報をウオッチしよう

#### ◆X(旧Twitter)

##### ●公的機関

- 中小企業サイバーセキュリティ対策相談窓口

- [https://twitter.com/cys_tokyo](https://twitter.com/cys_tokyo)

- 警視庁サイバーセキュリティ対策本部

- [https://twitter.com/MPD_cybersec](https://twitter.com/MPD_cybersec)

- IPA(情報セキュリティ安心相談窓口)

- [https://twitter.com/IPA_anshin](https://twitter.com/IPA_anshin)

- IPA (ICATalerts)

- [https://twitter.com/ICATalerts](https://twitter.com/ICATalerts)

- 内閣サイバー(注意・警戒情報)

- [https://twitter.com/nisc_forecast](https://twitter.com/nisc_forecast)

- JVN 脆弱性レポート

- [https://twitter.com/jvnjp](https://twitter.com/jvnjp)

- JPCERTコーディネーションセンター

- [https://twitter.com/jpcert](https://twitter.com/jpcert)

- フィッシング対策協議会

- [https://twitter.com/antiphishing_jp](https://twitter.com/antiphishing_jp)

- JNSA

- [https://twitter.com/jnsa](https://twitter.com/jnsa)

##### ●民間

- サイバーセキュリティ情報局

- [https://twitter.com/MalwareInfo_JP](https://twitter.com/MalwareInfo_JP)

- マイクロソフト セキュリティチーム

- [https://twitter.com/JSECTEAM](https://twitter.com/JSECTEAM)

- マカフィー株式会社

- [https://twitter.com/McAfee_JP](https://twitter.com/McAfee_JP)

- ノートン 公式 ツイッター

- [https://twitter.com/NortonJapan](https://twitter.com/NortonJapan)

- トレンドマイクロ

- [https://twitter.com/trendmicro_jp](https://twitter.com/trendmicro_jp)

- F-Secure Japan 【公式】

- [https://twitter.com/FSECUREBLOG](https://twitter.com/FSECUREBLOG)

- ラック公式

- [https://twitter.com/lac_security](https://twitter.com/lac_security)

#### ◆ブックマーク

- キーワード「セキュリティ」を含む新着エントリー - はてなブックマーク

- [https://b.hatena.ne.jp/keyword/セキュリティ](https://b.hatena.ne.jp/keyword/%E3%82%BB%E3%82%AD%E3%83%A5%E3%83%AA%E3%83%86%E3%82%A3)

#### ◆Webページ

- JC3 情報提供 注意喚起情報

- [https://www.jc3.or.jp/info/heads-up.html](https://www.jc3.or.jp/info/heads-up.html)

- ・JC3:あなたのパスワードが侵害されました

- ・不正送金等

- JPCERT/CC 注意喚起

- ・マルウエアEmotetの感染に関する注意喚起

- [https://www.jpcert.or.jp/at/2019/at190044.html](https://www.jpcert.or.jp/at/2019/at190044.html)

<a id="S05"></a>

### ■【参考】いつでも参考にできるようにしておきたい資料

- 「[INFORMATION 6-3 セキュリティお役立ちリンク](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/331/index.html)」内の「[いつでも参考にできるようにしておきたい資料・情報サイト](https://cybersecurity.metro.tokyo.lg.jp/security/guidebook/331/index.html#toc-082-00-03)」を参照してください。

### 他のページへのリンク

- [『中小企業向けサイバーセキュリティ対策の極意』ポータルサイト](https://www.cybersecurity.metro.tokyo.lg.jp/)

- [刊行物『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html#page1)

- [セキュリティ関連知識の保管庫(ナレッジベース2024)](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/)

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

---

# 「AI事業者ガイドライン(第1.0版)」の公開(経済産業省)

---

created: 2024-04-23

tags:

- NewsClip

source: https://www.cybersecurity.metro.tokyo.lg.jp/security/cyberthreat/379/index.html

author:

updated: 2024-05-14

up:

- "[[【SharingKnowledgeへ移行】★中小企業サイバーセキュリティ関連ニュースクリップページ]]"

---

### 「AI事業者ガイドライン(第1.0版)」の発行

#### 掲載情報の概要

- 掲載日: 2024年4月23日

- 掲載趣旨

- 開発者向け編がサイバーセキュリティ対策に有効と思われる

- 分類

- #DX, #AI

- 参照元

- [「AI事業者ガイドライン(第1.0版)」を取りまとめました (METI/経済産業省)](https://www.meti.go.jp/press/2024/04/20240419004/20240419004.html)

#### 情報のポイント

- D-5) i. セキュリティ対策のための仕組みの導入

- AI システムの開発の過程を通じて、採用する技術の特性に照らし適切にセキュリティ対策を講ずる(セキュリティ・バイ・デザイン)

- (「5)セキュリティ確保」)AI の活用にあたって参考となる情報及びリスクに関する情報が盛り込まれています。

- また、海外AIガバナス・ガイドラインについてはマッピングされ現在の展開状況が確認できます。

#### 参考になる資料

- [「AI事業者ガイドライン(第1.0版)」に関する資料掲載ページ](https://www.meti.go.jp/shingikai/mono_info_service/ai_shakai_jisso/20240419_report.html)

- [「AI事業者ガイドライン案」に関する意見募集(令和6年1月19日(金曜日))](https://www.meti.go.jp/press/2023/01/20240119002/20240119002.html)

- [「AI戦略会議」](https://www8.cao.go.jp/cstp/ai/ai_senryaku/ai_senryaku.html)

- [「AI事業者ガイドライン検討会」](https://www.meti.go.jp/shingikai/mono_info_service/ai_shakai_jisso/index.html)

- [「G7デジタル・技術大臣会合の開催結果」(令和5年12月1日(金曜日))](https://www.soumu.go.jp/menu_news/s-news/01tsushin06_02000283.html)

### 極意ポータル内リンク

- [中小企業サイバーセキュリティ関連ニュースクリップ](https://www.cybersecurity.metro.tokyo.lg.jp/security/KnowLedge/506/index.html)

- [ガイドブック『中小企業向けサイバーセキュリティ対策の極意』](https://www.cybersecurity.metro.tokyo.lg.jp/security/guidebook/index.html)

---

# 「DX推進スキル標準Ver.1.2」を公開-生成AIに関する補記などを追加-

---

document ID:

tags:

- NewsClip

created: 2024-07-09

updated: 2024-07-09

author:

source:

Description:

aliases:

up:

same:

down:

next:

prev:

---

### タイトル

「DX推進スキル標準Ver.1.2」を公開-生成AIに関する補記などを追加-

### 掲載情報の概要

- 掲載日: 2024年7月9日

- 掲載趣旨

- 2023年の「DXリテラシー標準」の改訂に引き続き、今回「DX推進スキル標準」についても、生成AI関連の補記や共通スキルリスト内の学習項目例を追加・変更するなどの改訂が行われた。

- 中小企業においても、AIを活用するための知識、スキル、マインドセットを身に付けた人材を確保することは重要である。

- 参照元

- [プレス発表 DXを推進する人材向けの「DX推進スキル標準」に生成AIに関する補記などを追加 | プレスリリース | IPA 独立行政法人 情報処理推進機構](https://www.ipa.go.jp/pressrelease/2024/press20240708.html)

- [デジタルスキル標準(DSS)策定の背景・目的 | デジタル人材の育成 | IPA 独立行政法人 情報処理推進機構](https://www.ipa.go.jp/jinzai/skill-standard/dss/about.html)