# MISSION 1-10 Webサービスへの不正ログイン

> ## Excerpt

> POINT1:個人情報の窃取やオンラインショッピングでの不正注文が狙いだ!

---

**POINT1:個人情報の窃取やオンラインショッピングでの不正注文が狙いだ!**

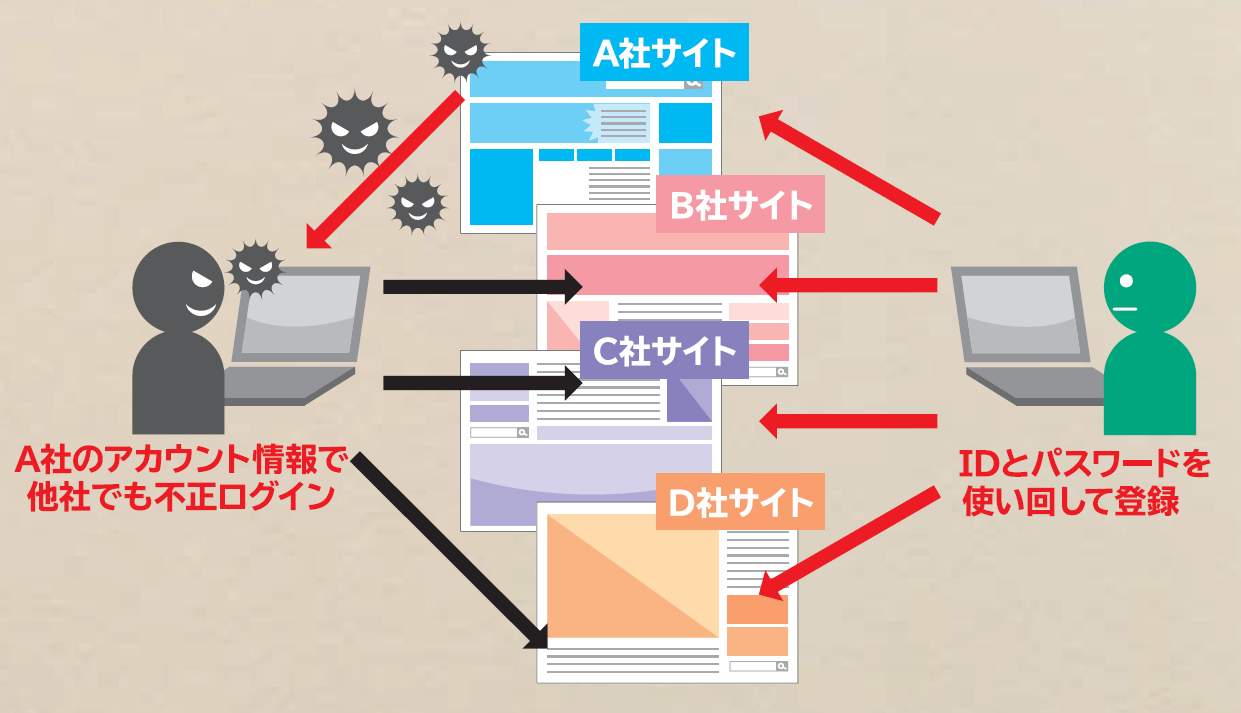

Webサービスから盗み取ったIDとパスワードを悪用し、ほかのサイトに不正ログインして、なりすましを行ったり、不正な注文をしたりする攻撃です。

##### サービス提供者の被害例

- サービス提供しているサイトから情報を盗み取り、不正な注文やポイントの不正使用を実行

- 利用者の個人情報の閲覧、窃取

- 登録している利用者にサイトを装ったメールを不正送信

##### サービス利用者の被害例

なりすましによるインターネットバンキングでの不正送金やオンラインショッピングでの不正注文

___

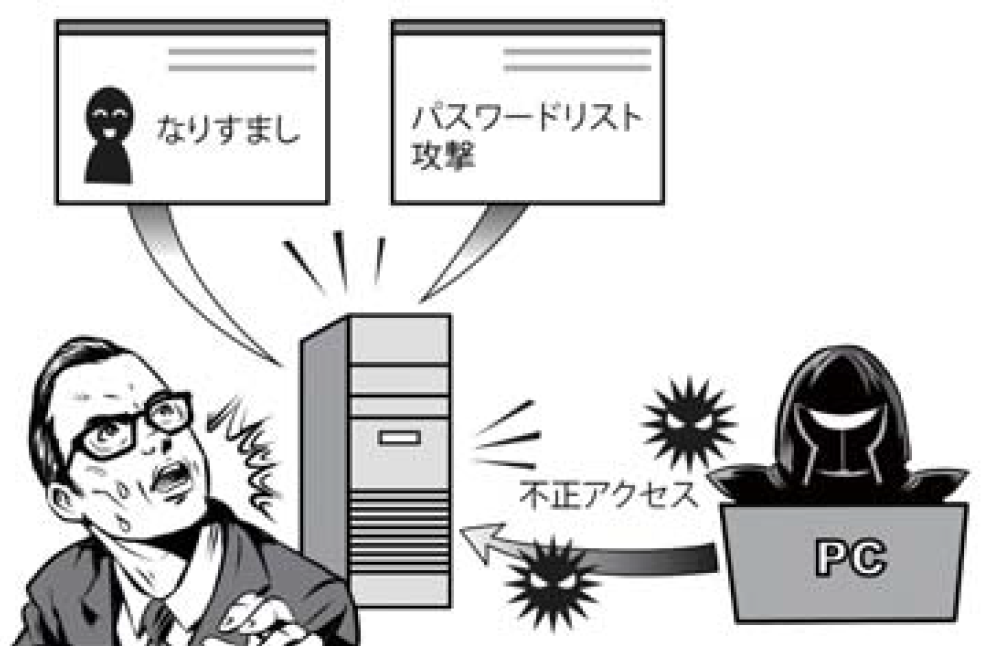

**POINT2:代表的な攻撃手法の特徴**

**パスワードの推測や情報漏えい型のウイルス**

名前や誕生日、IDと同一の文字列、連続した英数字など使われやすい文字列を攻撃者が入力し不正ログインされます。

以下が主な攻撃手法の一例です。また、情報漏えいを引き起こすタイプのウイルス感染によってもユーザーIDやパスワードが不正利用される確率が高まります。

##### パスワードリスト攻撃

別のWebサービスから窃取したIDやパスワードを使って不正ログイン。

##### 総当たり攻撃

攻撃者側がツール等を用いて考えられる全てのパターンを試す、文字通り「総当たり」の不正ログイン手法。

##### ソーシャルエンジニアリング攻撃

主要な攻撃手法の1つ。例えば、パソコン画面等ののぞき見によってIDやパスワードを窃取する手法です。

___

**<不正ログインを防ぐ対策はこれだ!>**

##### サービス提供者

- 簡単なパスワード、容易に推測できるパスワードを許可しない

- 多要素認証を導入(Webとスマートフォンをつかったログインなど)

##### サービス利用者

- 複数のWebサービスで同一パスワードを使い回さない

- パスワード管理は他人に知られず、自分でも忘れないよう徹底する

- パスワードのほか多要素認証(ログイン時に事前登録されている電話番号との連携を通じた認証など)を採用しているサイトを利用する

- 離席時のログアウトなどパソコン画面ののぞき見防止策を講じる

- パスワードが流出したと疑われるときには速やかに変更する

___