---

> [!NOTE] 目次

```table-of-contents

title:

minLevel: 0

maxLevel: 0

includeLinks: true

```

---

> [!NOTE] リスト掲載用文字列

- [Instagram、1,750万件のデータ侵害─Malwarebytes警告、API脆弱性で住所・電話番号流出](https://innovatopia.jp/cyber-security/cyber-security-news/77147/)【innovaTopia -(イノベトピア) - ーTech for Human Evolutionー】(2026年01月11日)

---

> [!NOTE] この記事の要約(箇条書き)

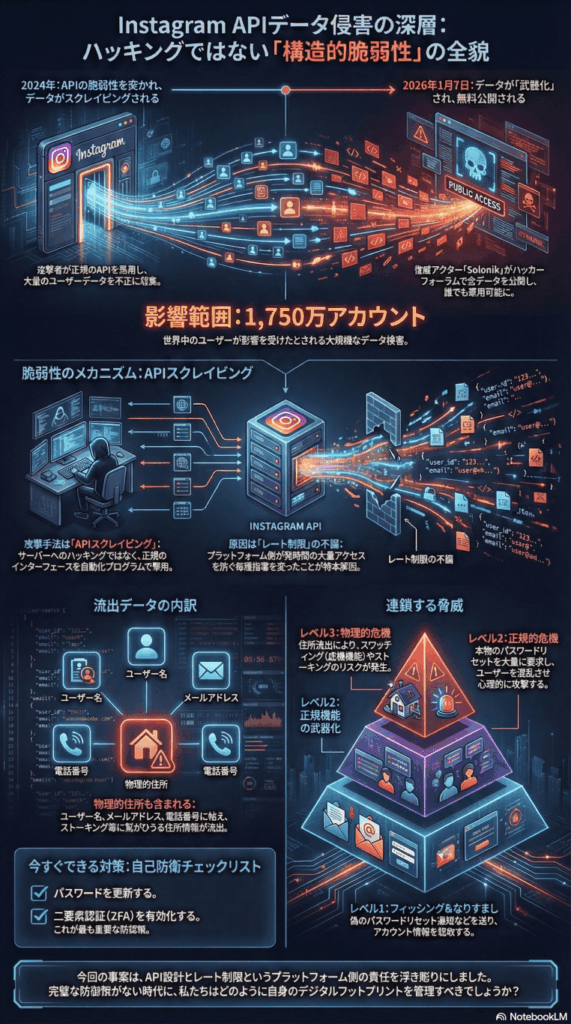

- セキュリティ企業Malwarebytesが1,750万件のInstagramアカウントに影響するデータ侵害を確認しました。

- 流出したデータには、ユーザー名、フルネーム、メールアドレス、電話番号、部分的な物理的住所などが含まれます。

- このデータは2024年に発生したInstagram APIの脆弱性に起因し、2026年1月7日にハッカーフォーラムで無料公開されました。

- Instagramの親会社Metaは現時点で侵害を公式に確認していません。

- Malwarebytesは、なりすまし攻撃やフィッシングのリスクを警告し、パスワードリセットと二要素認証の有効化を推奨しています。

- この流出は「スクレイピング」によるもので、Instagramサーバーへの侵入ではなく、公開APIの設計とレート制限の失敗が構造的な問題として指摘されています。

- 物理的な住所情報が含まれることで、デジタルな脅威が現実世界のストーキングやスワッティングなどのリスクに拡大する可能性が示唆されています。

- Malwarebytesは、自身のメールアドレスが流出しているかを確認できる無料のデジタルフットプリントスキャンを提供しています。

- 本件は、API設計の根本的な見直しや、レート制限、異常検知システムの強化など、プラットフォーム側の責任が問われる事態です。

> [!NOTE] 要約おわり

---

-

\- innovaTopia - (イノベトピア)

## CES 2026が示すAI革命の新章――生成から行動へ、テクノロジーが物理世界を再構築する4日間

## Instagram、1,750万件のデータ侵害─Malwarebytes警告、API脆弱性で住所・電話番号流出

[サイバーセキュリティニュース](https://innovatopia.jp/cyber-security/cyber-security-news/)

\[公開\]

\[更新\]2026年1月11日

Instagram、1,750万件のデータ侵害──Malwarebytes警告、API脆弱性で住所・電話番号流出 - innovaTopia - (イノベトピア)

**セキュリティ企業Malwarebytesは、1,750万件のInstagramアカウントに影響を与えるデータ侵害を確認した。流出データはハッカーフォーラムで共有されており、ユーザー名、フルネーム、メールアドレス、電話番号、部分的な物理的住所などが含まれる。**

データは2024年に発生したInstagram APIの流出に起因し、「Solonik」という脅威アクターが **2026年1月7日にBreachForumsで無料公開** した。投稿には1,700万件以上のレコードがJSONおよびTXT形式で含まれる。Instagramの親会社Metaは侵害を確認しておらず、公式声明も出していない。

Malwarebytesは攻撃者がなりすまし攻撃やフィッシングに悪用する可能性を警告し、パスワードリセットと二要素認証の有効化を推奨している。

**From:**[Malwarebytes warns of Instagram data breach impacting 17.5 million users](https://cyberinsider.com/malwarebytes-warns-of-instagram-data-breach-impacting-17-5-million-users/)

※本記事で言及している技術的背景や攻撃手法については、現時点で公開されている複数の報道および専門家の分析に基づくものであり、Instagram(Meta)が公式に確認した事実ではありません。

innovaTopiaがNotebookLMで作成しました

## 【編集部解説】

今回のInstagramデータ侵害は、単なるハッキング事件ではなく、API設計とレート制限の失敗が招いた構造的な問題として注目すべき事案です。

この流出は **「スクレイピング」として分類** されており、Instagram自体のサーバーへの侵入ではなく、公開されているAPIエンドポイントを大量に自動クエリすることで収集されました。つまり、 **攻撃者は正規のインターフェースを悪用** したのです。2024年に実行されたこの操作が、2026年1月7日になって無料公開されたことで、被害が顕在化しています。

実は、これは初めてではありません。2024年11月にも4億8,900万件のInstagramデータがスクレイピングされたとの報告があり、Metaのレート制限や保護措置の脆弱性が継続的に悪用されてきた可能性があります。

今回の流出データにはパスワードが含まれていませんが、攻撃者はInstagram自身のパスワードリセット機能を武器化しています。 **1,750万件のメールアドレスと電話番号を使って自動的にパスワードリセットを大量に要求** し、ユーザーがパニックになることを狙っているのです。 **正規のInstagramからのメールと偽メールが同時に届くため、ユーザーは真偽を判断しにくい状況** に置かれています。

特に深刻なのは、物理的な住所情報が含まれている点です。これはおそらくInstagram ShoppingやBusiness Profileのインフラから抽出されたと考えられ、デジタルな脅威が物理的なリスクへと拡大する可能性を示唆します。オンラインでの嫌がらせが現実世界のストーキングやスワッティング(虚偽通報による警察派遣)などに発展するリスクがあるのです。

Metaは現時点で公式な声明を出しておらず、この沈黙が不安を増幅させています。一方、セキュリティ企業Malwarebytesは無料のデジタルフットプリントスキャンを提供し、自分のメールアドレスが流出しているかを確認できるツールを公開しました。

長期的な視点では、このような事案がAPI設計の根本的な見直しを促すきっかけになるかもしれません。公開APIと内部APIの境界設定、クエリのレート制限、異常検知システムの強化など、プラットフォーム側の責任が改めて問われることになるでしょう。

## 【用語解説】

**API(Application Programming Interface)**

アプリケーション同士がデータをやり取りするための仕組み。Instagramでは、外部アプリがユーザーの投稿情報などを取得するために使用される。設計や保護が不十分だと、今回のように大量データの不正取得に悪用される。

**スクレイピング**

ウェブサイトやAPIから自動的にデータを収集する技術。本来は正当な目的で使われるが、大規模かつ自動化された手法で個人情報を収集すると不正なデータ窃取となる。サーバーへの侵入を伴わないため、技術的には「ハッキング」とは異なる。

**フィッシング**

正規のサービスや企業を装って、ユーザーからパスワードやクレジットカード情報などを盗み取る詐欺手法。メールやメッセージで偽のログインページへ誘導するのが典型的なパターンである。

**二要素認証(2FA)**

パスワードに加えて、SMSコードや認証アプリによる追加の確認を求めるセキュリティ機能。たとえパスワードが漏洩しても、第二の認証要素がなければアカウントへの不正アクセスを防げる。

**レート制限**

一定時間内に許可されるAPIリクエストの回数を制限する仕組み。自動化された大量アクセスを防ぎ、サーバー負荷を抑えると同時に、スクレイピング攻撃を抑止する役割を果たす。

**スワッティング**

虚偽の通報により、武装した警察特殊部隊(SWATチーム)を標的の住所へ派遣させる悪質な嫌がらせ行為。物理的な住所情報が流出すると、こうした現実世界の危険に発展する可能性がある。

**デジタルフットプリント**

インターネット上に残された個人の活動履歴や情報の痕跡。メールアドレス、SNSアカウント、投稿履歴など、デジタル空間での「足跡」全般を指す。流出したデータの中に自分の情報が含まれているかを確認するスキャンサービスもある。

**JSON形式**

データを構造化して記述するための標準的なテキスト形式。APIがデータをやり取りする際によく使われる。今回の流出データもJSON形式で公開されており、プログラムで簡単に処理できる状態だった。

## 【参考リンク】

**[Malwarebytes](https://www.malwarebytes.com/)** (外部)

マルウェア対策とサイバーセキュリティを専門とする米国企業。無料のデジタルフットプリントスキャンサービスを提供している。

**[Meta](https://about.meta.com/)** (外部)

Instagram、Facebook、WhatsAppを運営する米国のテクノロジー企業。旧Facebook Inc.が2021年に社名変更した。

**[Instagram Developer Platform](https://developers.facebook.com/docs/instagram-platform/)** (外部)

Instagram APIの公式ドキュメントページ。開発者向けにAPIの仕様、利用規約、セキュリティガイドラインを提供。

**[Have I Been Pwned – BreachForums](https://haveibeenpwned.com/Breach/BreachForums)** (外部)

データ侵害の追跡サービス。BreachForums自体も2022年に侵害され、21万2,000件のユーザーデータが流出した。

## 【参考記事】

**[17.5 Million Instagram Accounts Exposed in Major Data Leak](https://cyberpress.org/instagram-data-leak/)** (外部)

今回の侵害が「スクレイピング」によるもので、サーバー侵入ではないことを強調した報道記事。

**[17.5M Instagram Users Hit by API Scraping Attack](https://www.cyberkendra.com/2026/01/175m-instagram-users-hit-by-api.html)** (外部)

攻撃者がパスワードリセット機能を悪用し、物理的な住所情報流出のリスクを警告した記事。

**[An Instagram data breach reportedly exposed the personal info of 17.5 million users](https://www.engadget.com/cybersecurity/an-instagram-data-breach-reportedly-exposed-the-personal-info-of-175-million-users-192105879.html)** (外部)

Malwarebytesの報告を引用し、Metaが公式確認を行っていない点を指摘した報道記事。

**[Massive data leak reportedly exposes information of 17.5 million Instagram users](https://www.notebookcheck.net/Massive-data-leak-reportedly-exposes-information-of-17-5-million-Instagram-users.1201247.0.html)** (外部)

流出データがBreachForumsで「Solonik」によって無料公開された経緯を報告した記事。

**[Instagram purportedly subjected to widespread data scraping](https://www.scworld.com/brief/instagram-purportedly-subjected-to-widespread-data-scraping)** (外部)

2024年11月に4億8,900万件のInstagramデータがスクレイピングされた事案を報道した記事。

**[Instagram Breach 2026: 17.5 Million Accounts Exposed](https://thecybersecguru.com/news/instagram-data-breach-17-million/)** (外部)

流出データに含まれる物理的な住所情報のリスクや、フィッシング攻撃への悪用可能性を解説した記事。

## 【編集部後記】

今回のInstagramデータ侵害、もしかしたら私たち自身も影響を受けているかもしれません。「また漏れたのか」と感じる方も多いと思いますが、この事案が示すのは、プラットフォーム側の設計責任という根本的な問題です。

皆さんはAPI設計やレート制限について、どのような対策が有効だと思われますか?二要素認証を設定していても、物理的な住所まで流出するリスクにどう備えればいいのか。完璧な防御策はないからこそ、一緒に考え続けたいテーマだと感じています。

---

# TextGenerator による要約

## Instagram、1,750万件のデータ侵害─Malwarebytes警告、API脆弱性で住所・電話番号流出

### 要約(3行まとめ)

- MalwarebytesがInstagramの1,750万件のデータ侵害を確認し、ユーザー名、メール、電話番号、一部住所が流出。

- これは2024年のAPI脆弱性によるスクレイピングが原因で、2026年1月7日にデータが無料公開された。

- なりすまし、フィッシングに加え、物理的脅威のリスクも指摘されており、二要素認証の有効化が推奨されている。

### 役割毎の重要ポイント

#### 組織の責任者(経営層・部門長)

- Instagram(Meta)は、API設計の根本的な見直しとレート制限、異常検知システムの強化を検討すべき。

- データ侵害に対する公式声明と迅速な対応が、企業信頼性の維持に不可欠。

- ユーザーデータ保護のための投資と、サイバーセキュリティリスク管理体制の強化が必要。

#### システム担当者(情シス・エンジニア)

- 公開APIの設計において、レート制限や異常検知システムの強化が必須。

- スクレイピング対策として、APIエンドポイントへのアクセス制御と監視を徹底する。

- パスワードリセット機能が悪用されないよう、セキュリティ強化策を検討・実装する。

#### 業務担当者(現場のユーザー)

- 自身のInstagramアカウントで二要素認証を有効化し、パスワードを定期的に変更する。

- 不審なメールやメッセージ(特にパスワードリセット要求)には注意し、真偽を慎重に確認する。

- Malwarebytesの無料スキャンツールなどで、自身のメールアドレスが流出しているか確認する。

### 既存の業務・技術との違い(新規性)

- サーバー侵入ではなく、公開APIの正規インターフェースを悪用した「スクレイピング」による大規模データ流出である点。

- 物理的な住所情報が含まれることで、デジタルな脅威が現実世界のストーキングやスワッティングなどの物理的リスクに拡大する可能性が指摘されている点。

- 攻撃者がInstagramの正規のパスワードリセット機能を悪用し、ユーザーを混乱させる手口を用いている点。

### 実務への影響(何が変わるか)

- **ユーザー側**: なりすまし、フィッシング詐欺のリスクが大幅に増加。物理的な住所が流出したユーザーは、現実世界での嫌がらせやストーキングの危険にさらされる。セキュリティ意識の向上と対策(二要素認証など)が必須となる。

- **プラットフォーム側**: API設計の脆弱性が露呈し、信頼性が低下。APIのセキュリティ設計、レート制限、異常検知の強化が急務となり、それに伴う開発・運用コストが増加する。

- **企業全般**: 公開APIを持つ企業は、自社のAPIセキュリティ設計と運用を再評価する必要がある。同様のスクレイピング攻撃への対策が業界標準となる可能性。

### 次アクション(試す/読む/実装)

#### 緊急対応

- **ユーザー**: Instagramのパスワードをリセットし、二要素認証を有効化する。不審なメールやメッセージに警戒し、安易にリンクをクリックしない。Malwarebytesのデジタルフットプリントスキャンで自身の情報流出を確認する。

- **システム担当者**: 自社サービスで公開しているAPIのレート制限と異常検知ログを緊急で確認し、不審なアクセスがないか監視を強化する。パスワードリセット機能の悪用防止策を検討する。

#### 恒久的対策

- **組織の責任者**: APIセキュリティ設計のガイドライン策定と遵守を徹底し、定期的なセキュリティ監査を義務付ける。データ侵害発生時の対応計画(IRP)を再評価・強化する。

- **システム担当者**: APIゲートウェイなどを用いて、より高度なレート制限、アクセス元IP制限、異常検知・遮断システムを実装する。公開APIと内部APIの境界を明確にし、必要最小限の情報のみを公開する設計に見直す。

- **業務担当者**: 従業員へのセキュリティ教育を強化し、フィッシングやソーシャルエンジニアリングに対する意識を高める。

### 今後必要な知見・スキル(計画/構築/運用)

#### 組織の責任者(経営層・部門長)

- **計画**: APIエコシステムのセキュリティリスク評価と戦略策定、プライバシー保護法規(GDPR, CCPAなど)への対応知識。

- **構築**: 不明

- **運用**: データ侵害発生時の危機管理と広報戦略、セキュリティ投資対効果の評価スキル。

#### システム担当者(情シス・エンジニア)

- **計画**: セキュアなAPI設計原則(API Security Best Practices)、レート制限アルゴリズム、異常検知システム設計の知識。

- **構築**: APIゲートウェイ、WAF(Web Application Firewall)、SIEM(Security Information and Event Management)などのセキュリティソリューションの実装・設定スキル。

- **運用**: APIアクセスログの監視・分析、脅威インテリジェンスの活用、インシデントレスポンスの実施スキル。

#### 業務担当者(現場のユーザー)

- **計画**: 不明

- **構築**: 不明

- **運用**: フィッシングメールの見分け方、多要素認証の適切な利用方法、個人情報保護に関する基本的な知識。

### 関連キーワード(5〜10個)

- Instagram

- データ侵害

- Malwarebytes

- API脆弱性

- スクレイピング

- フィッシング

- 二要素認証(2FA)

- レート制限

- 物理的住所

- スワッティング

---